Cómo prevenir los cibersecuestros (infecciones ransomware)

Índice

Introducción

Hace aprox. 10 años, aparecieron los secuestros cibernéticos (ataques por ransomware). Desde entonces el ransomware se ha convertido en uno de los programas maliciosos preferidos, por no decir el preferido, para robar dinero a víctimas. En estos 10 años han evolucionado progresivamente, se han hecho más sofisticados y cada vez dan más quebraderos de cabeza. Los ataques por ransomware han aumentado exponencialmente desde su aparición y ya son parte de nuestro vocabulario moderno. Las campañas de cibersecuestros recientes como el de WannaCry han ocupado titulares a nivel internacional. A menudo esos titulares y consiguientes artículos informan del coste y daños causados. Se prestó poca atención a lo que es el ransomware, cómo se propaga y quizás a lo que realmente importa: cómo podemos evitar ser víctimas de tales ataques. El objetivo de este artículo es tratar con mayor detalle esos aspectos ignorados.

¿Qué es un ransomware?

Para dar una definición básica del ransomware, es importante tener en cuenta lo que el programa malicioso pretende conseguir, así como el objetivo de los ciberdelincuentes quienes hacen uso de este programa. En esencia, el programa malicioso tiene como objetivo cifrar los archivos del usuario para que no pueda acceder a ellos. Con frecuencia, los archivos que son encriptados son primordiales para la información personal o de empresas y puede hacer añicos toda una reputación o dificultar el cumplimiento de normativas. Una vez que los archivos han sido encriptados, se envía una nota de rescate al usuario que le guía para realizar el pago y así poder desencriptar los datos. En resumen, se impide el acceso a los datos del usuario de forma efectiva hasta que se realice el pago del rescate. Con bastante frecuencia, el pago ha de efectuarse en Bitcoins o en una criptomoneda similar. Estas se utilizan por el grado relativo de anonimato que ofrecen a los que piden el rescate.

El ransomware se ha dividido históricamente en dos amplias ramas. Uno de los primeros virus ransomware lanzados tenía como objetivo bloquear la pantalla del usuario para que este no pudiera acceder más a su equipo, normalmente se denominaba secuestrador de equipos. La popularidad de este tipo de ransomware parece estar en horas bajas. El segundo tipo, que aparecen con más frecuencia, son las versiones de ransomware que encriptan ciertos ficheros y permiten por regla general un acceso limitado a los equipos por parte de los usuarios. Este acceso limitado se da para que los usuarios puedan efectuar el pago más fácilmente y, con suerte, a tiempo. Este tipo de ransomware se denominan virus encriptadores. Durante todos estos años han surgido numerosos términos para describir el ransomware, no sin añadir aún mayor confusión. Términos como ransomware criptográfico, virus criptográfico y cryptolockers han sido usados para describir el término ransomware. Para no arrojar mayor confusión, el término ransomware se usa en este artículo para describir un programa malicioso que encripta o limita el uso que el usuario hace de su equipo con la intención de pedir un rescate.

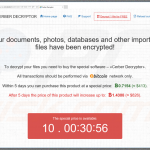

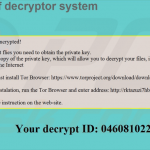

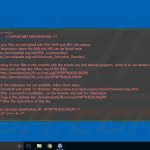

Capturas de pantalla de los 4 virus encriptadores con mayor grado de propagación Cerber, Locky, CryptXXX y Jaff:

Descripción breve del ataque

Al tiempo que los virus ransomware están al alza, las estadísticas de 2016 muestran que tales ataques se incrementaron por tres en ese año. Es esencial saber cómo se perpetra un ataque de ese calibre. Así es cómo el programa malicioso se envía, ejecuta y cómo se pide el rescate. Más adelante se tratará ampliamente cómo se envía el ransomware al sistema aunque en esta sección se den algunas pinceladas. El motivo de ampliar el contenido sobre estos envíos es evitar su ejecución si se puede parar la infección del ransomware. Se puede destacar lo siguiente a modo de resumen:

- Propagación: El ransomware se entrega al equipo de las víctimas en una de las siguientes formas. Bien por e-mail o por una aplicación maliciosa adjunta a un sitio web infectado. (más adelante, ampliaremos información al respecto)

- Ejecución y cifrado: a menudo los creadores del programa tomarán numerosas medidas para evitar la detección de programas antivirus. Un método cada vez más popular es la inyección de código, que consiste en inyectar código en servicios legítimos usados por el sistema operativo. Cuando se burla la seguridad de los antivirus y cortafuegos, el ransomware empezará a buscar los archivos que encriptará cumpliendo instrucciones. Normalmente, el objetivo suelen ser .docx .xlxs o determinados tipos de archivos de imagen. Las versiones más avanzadas de ransomware pueden incluso propagarse por unidades en red con el objetivo de infectar otro equipos y sistemas conectados al objetivo inicial. Una vez que se encuentran los archivos, el programa iniciará el proceso de encriptación que puede durar unos minutos o segundos. La versión Chimera podía encriptar archivos con éxito en 18 segundos. A menudo los protocolos de cifrado de 128 bits se usan para dificultar aún más la desencriptación y hacerla casi imposible para cualquier persona que no tenga el conocimiento requerido.

- El rescate: una vez que la encriptación se haya completado, aparece un mensaje en pantalla con detalles del rescate para informar de la encriptación de archivos y de que el usuario tiene un tiempo determinado para efectuar el pago o, de lo contrario, sus archivos permanecerán encriptados para siempre. En teoría, una vez que se reciba el pago, los ciberdelincuentes enviarán el código de desencriptación. Ha habido casos en los que se ha realizado el pago pero no se llegó a recibir ningún código para desencriptar los archivos. Es importante recordar que está tratando con delincuentes, no con personas con principios morales que actúan de forma ética en sus negocios. Como siempre, no hay ninguna garantía de que recibirá su código de desencriptación una vez realizado el pago. Nota aparte: hay empresas que desarrollan guías de desencriptación y desinfección como nuestro sitio web; pueden ayudar si es demasiado tarde.

Aunque el resumen anterior es una exposición simplificada de cómo el ataque tiene lugar. En la práctica proporciona información única sobre cómo se propaga el ransomware, se ejecuta y se extorsiona a las víctimas con rescates pagados en criptomonedas. Seguidamente, nos ocuparemos de ampliar información sobre la infección de programas maliciosos, su distribución y cómo pueden prevenirse estos ataques.

Cómo se propaga el ransomware

Como se indica anteriormente, el ransomware se propaga por dos vías principalmente: e-mails o programas maliciosos (exploit kits) Si los usuarios saben cómo los programas maliciosos se propagan, hay más posibilidades de evitarlos. Cada vía será analizada por orden:

- Correo electrónico: el e-mail se ha convertido en el medio favorito para distribuir ransomware y programas maliciosos. Uno de los motivos es su fiabilidad, así como la facilidad en la distribución. Se denomina phishing al esta forma de infección mediante e-mails. Se envía un e-mail con un aspecto que transmite confianza y que parece venir de una empresa fiable; se incluye el ransomware u otros tipos de programas maliciosos en adjunto. Una vez que esos adjuntos son abiertos, se instalará automáticamente el ransomware en el sistema del usuario. Los desarrolladores de ransomware pueden enlazar también a sitios web infectados en vez de usar adjuntos infecciosos. Phishing es el método más efectivo, según una estimación de Verizon, ya que en 2016 se abrieron un 30 % de los e-mails infectados. Por tanto, la tasa de apertura es cercana al tercio. Por ese mismo motivo, los desarrolladores recurren a este método para la distribución del ransomware.

- Exploit kits: un exploit kit básicamente permite al desarrollador de ransomware subir código malicioso a cualquier sitio web al que tenga acceso. El código se diseña para aprovecharse de los fallos de seguridad del software que el usuario esté utilizando. Anteriormente, se jaqueaba Adobe Flash Player para propagar ransomware y otros tantos programas maliciosos. Por desgracia, esto no solo ocurre en los sitios web sospechosos. Para impulsar la tasa de infección, los desarrolladores se sirven de sitios web populares y legítimos para distribuir su ransomware. Aunque estemos bajo continua amenaza, no hay razón alguna para dejar de disfrutar de las ventajas que ofrece internet. La mejor protección frente a esos ataques es la actualización continua del software usado. Los desarrolladores de software suelen lanzar actualizaciones para eliminar fallos de seguridad en su software, de ahí que se limiten las vulnerabilidades a las que están expuestas los usuarios. Como veremos, una de las formas más importantes de prevención es actualizar el software.

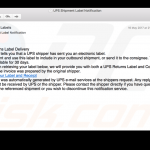

Capturas de pantalla de mensajes de correo enviados por ciberdelincuentes para propagar el ransomware:

Capturas de pantalla de adjuntos de e-mail infectados: documentos maliciosos con macros que instalan ransomware en el equipo de la víctima una vez activados:

A pesar de que lo explicado hasta ahora pueda parecer muy desalentador, hay formas de prevenir estas infecciones. Como dice el refrán, "más vale prevenir que curar" y esto mismo aplica al ransomware; muchos de los métodos para prevenir ataques son realmente fáciles de llevar a cabo. Tan solo se suele requerir algo de disciplina y establecer un proceso estándar. Si tenemos en cuenta que el coste medio para desencriptar archivos cifrados suele rondar los 500 dólares, la prevención es algo que te agradecerá tu cartera.

Cómo prevenir las infecciones

Considera lo expuesto a continuación como una guía para reforzar tu seguridad en todos los sentidos a nivel digital. Estas medidas son fáciles de implementar y no requieren a menudo de un gasto económico, más bien de estar atentos a las amenazas a las que nos enfrentamos diariamente solo por tener el equipo conectado a internet. A continuación, se explican cuatro formas de prevenir la infección por ransomware:

- Verificar que el software se actualiza con frecuencia: los desarrolladores de software actualizan constantemente sus programas con objetivo principal de reducir el número de fallos de seguridad que pueden ser usados por los ciberdelincuentes para hackear el equipo. Casi todos los programas avisan de las actualizaciones necesarias o se actualizan automáticamente si se ha desactivado esta función. Puede parecer un suplicio tener que actualizar el sistema y software constantemente, pero si se tiene en cuenta lo que podría salir mal, siempre se prefiere esta pequeña molestia a un mal mayor. A propósito de la avalancha reciente de ataques por WannaCry, uno de los motivos principales de que se propagara tanto el cibersecuestro fue la no descarga y actualización de actualizaciones de seguridad críticas. En muchos casos, los usuarios culpaban a Microsoft en vez de a los propios ciberdelincuentes. Microsoft ya había publicado las actualizaciones para evitar la infección por los fallos de seguridad de los que WannaCry se aprovechaba mediante el uso de DoublePulsar.

- Instalar programas antivirus: no solo sirve para evitar cibersecuestros por ransomware, sino que evita también numerosos ataques por software malicioso. Hay una serie de productos en el mercado, por lo que solo hay que investigar un poco para ver qué servicio es el más fiable. Esto mismo es de aplicación para cualquier otro software. Tampoco hay que olvidar actualizar el software antivirus. Es necesario para que el software pueda bloquear las últimas amenazas de malware encontradas. Esta forma de prevención sí que cuesta dinero ganado con el sudor de nuestra frente, pero a la larga es útil para evitar ataques. Además, es mejor destinar ese dinero a una empresa dedicada a proteger equipos en vez de financiar a un sindicato de crimen organizado.

- Tenga cuidado al abrir correos electrónicos y sospeche de las ventanas emergentes: hay excelentes herramientas para filtrar e-mails en el mercado y así podrá incrementar su seguridad. Aunque se recomienda comprar tal producto, hay muchas versiones de ransomware que pueden evitarse si se tiene un proceso de filtrado propio. En primer lugar, tras abrir el e-mail, hay que ver si ha sido enviado por un remitente fiable. Esto se ve echando un simple vistazo a la dirección del remitente. Si parece sospechoso, es mejor no abrir ninguno de los archivos adjuntos. En el cuerpo del mensaje, busque rápidamente errores ortográficos y gramaticales. Es improbable que haya empresas que envíen comunicaciones electrónicas con errores obvios, ya que la imagen de la empresa se vería perjudicada. No olvide tampoco que ningún banco o institución financiera le pedirá nunca información sensible por e-mail como contraseñas para acceder a la banca online. Algunas versiones de ransomware requieren de la víctima que haga clic para poder ejecutarse. No haga clic en ventanas emergentes, más bien ciérrelas para evitar estas infecciones.

- Tenga por costumbre hacer copias de seguridad: esto no está necesariamente relacionado con la prevención, pero si el sistema resulta infectado, podrá eliminar y recuperar todos los archivos a partir de una copia de seguridad previa. Si se realizan copias de seguridad regularmente, se pueden mitigar las consecuencias desastrosas vinculadas a la infección por ransomware. Las copias de seguridad no son solo recomendables para combatir los cibersecuestros, sino también en caso de que el equipo deje de funcionar. Como medida adicional, las copias de seguridad se pueden hacer en discos duros extraíbles para guardarlos en un sitio seguro.

Si se siguen estas medidas simples, es posible defenderse o prevenir los cibersecuestros por culpa de ransomware. Además, las empresas y grandes corporaciones pueden instaurar protocolos de seguridad más estrictos que limiten el acceso privilegiado a solo aquellos que estén formados en materia de seguridad. Tales protocolos como contactar con el departamento de IT si un empleado recibe un correo electrónico sospechoso puede ahorrar literalmente a la empresa millones de dolares en caso de que se produzca un ataque por software malicioso o un hackeo de datos.

Conclusión

Uno de los ingredientes clave para combatir las amenazas en internet siempre ha sido la formación. En este sentido, esperamos que este artículo haya arrojado algo de luz en todo lo relativo al ransomware, cómo se propaga y, aún más importante, como defenderse ante cibersecuestros o, mejor aún, cómo prevenir un ataque en su conjunto. Si toma las medidas descritas anteriormente, podrá incrementar el nivel de seguridad y con toda probabilidad tomar ventaja a la hora de prevenir el ataque. Solo con hacer copias de seguridad, por ejemplo, se habrá neutralizado el daño hecho por el ransomware si se llega a infectar el equipo. Esperamos que este artículo le haya resultado informativo y esclarecedor en lo relativo a las amenazas a las que estamos expuestos en la presente era digital.