BirdCall Backdoor (Android)

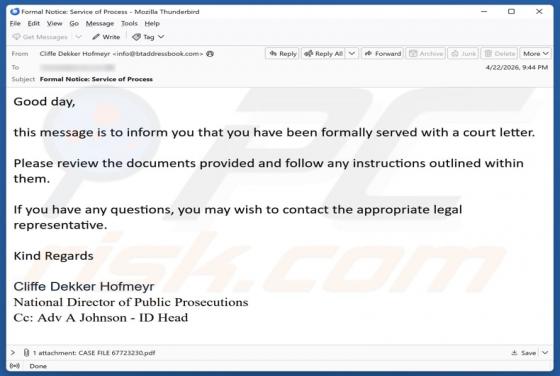

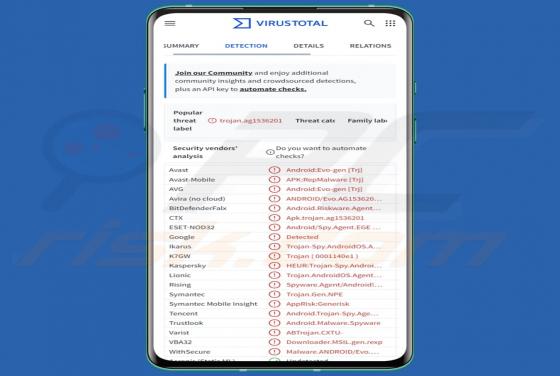

BirdCall es un malware clasificado como backdoor. Está dirigido a usuarios de Android y se distribuye mediante una plataforma de juegos comprometida. Se sabe que BirdCall se utilizó anteriormente en ataques dirigidos a usuarios de Windows. BirdCall se utiliza principalmente para robar información y