Remus Stealer

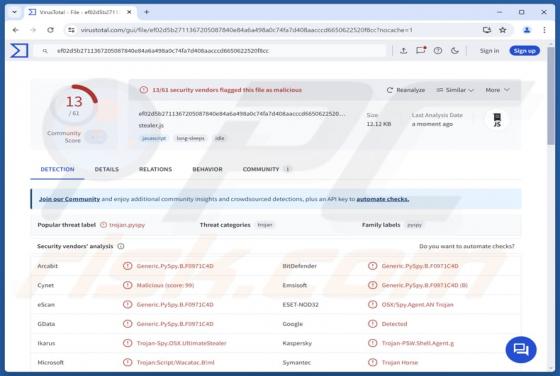

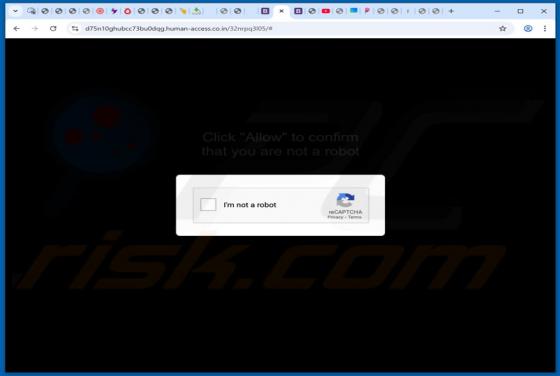

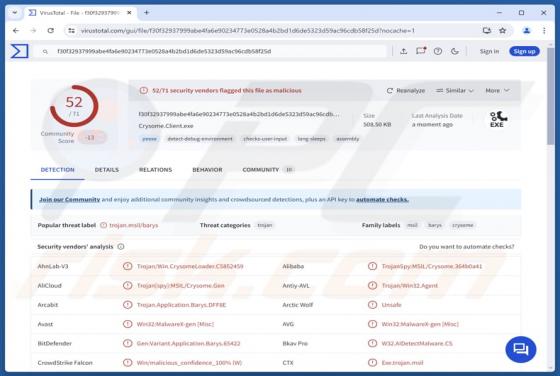

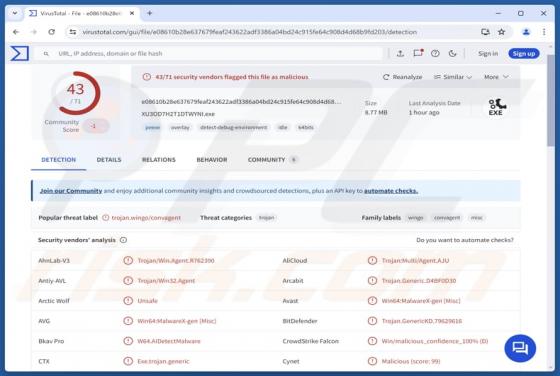

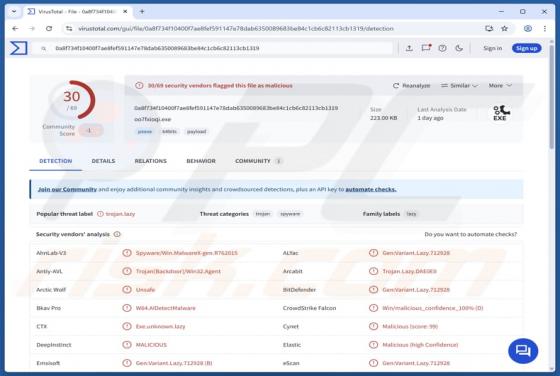

Remus es un stealer asociado con Lumma. Comparte capacidades similares, incluyendo la capacidad de robar contraseñas del navegador, cookies e información de carteras de criptomonedas. Se considera una evolución de Lumma (no un malware independiente). Remus utiliza nuevas técnicas como EtherHiding