Net Ransomware

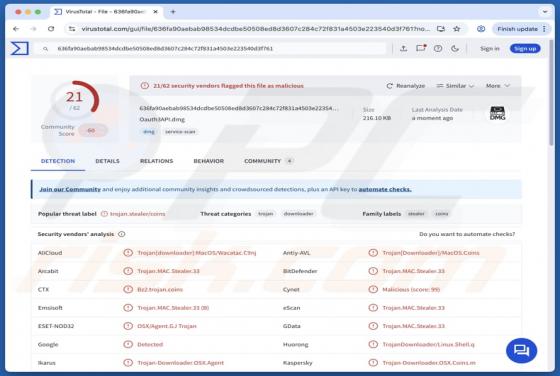

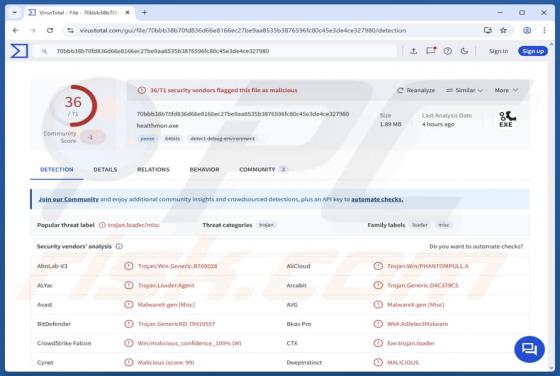

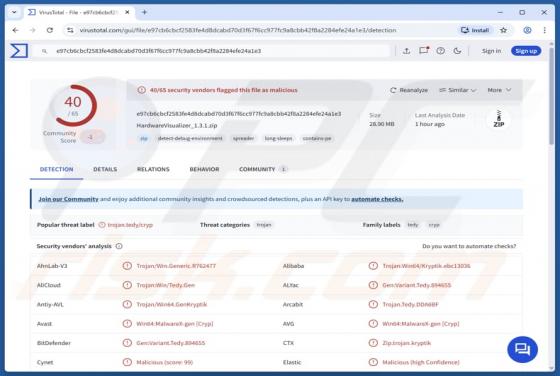

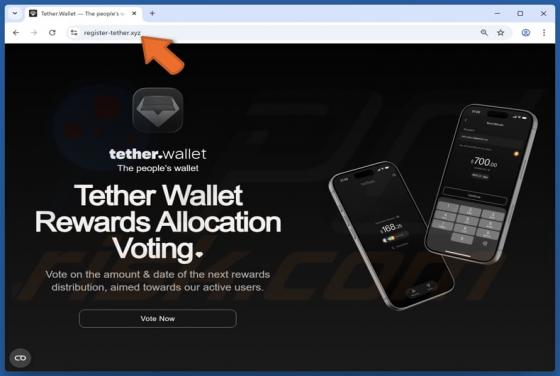

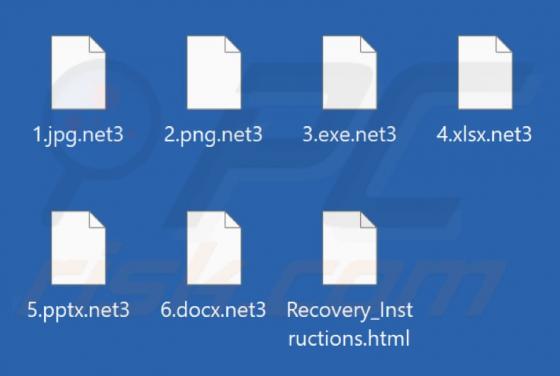

Net es un ransomware que descubrimos al examinar muestras de malware enviadas a VirusTotal. Tras su ejecución, Net hace que los archivos sean inaccesibles al cifrarlos. Además, el ransomware añade la extensión «.net6» a los archivos (el número puede variar) y proporciona una nota de rescate («Recov