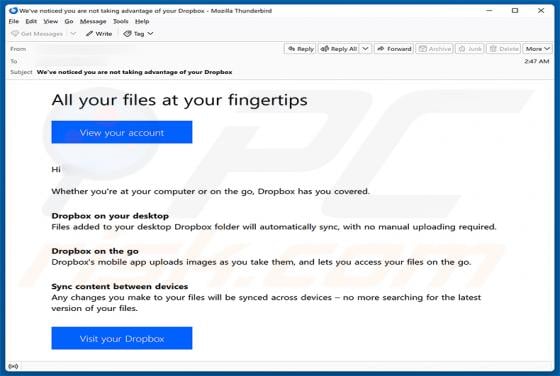

Dropbox Service Usage Reminder estafa por correo electrónico

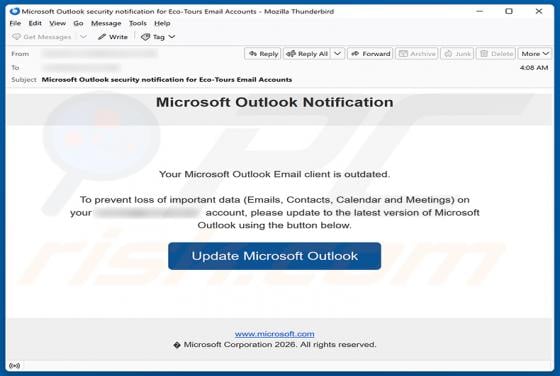

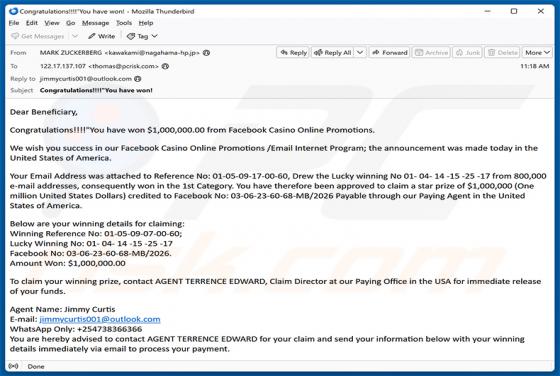

Hemos inspeccionado este correo electrónico y hemos determinado que se trata de una estafa de phishing. Disfrazado como una notificación rutinaria de servicio de Dropbox, atrae a los destinatarios para que visiten un sitio web fraudulento que roba las credenciales de sus cuentas de correo electróni