Hnx911 Ransomware

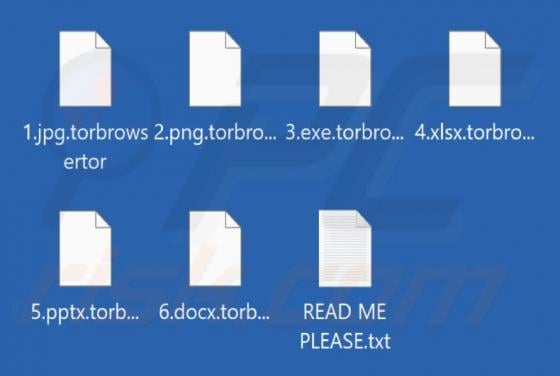

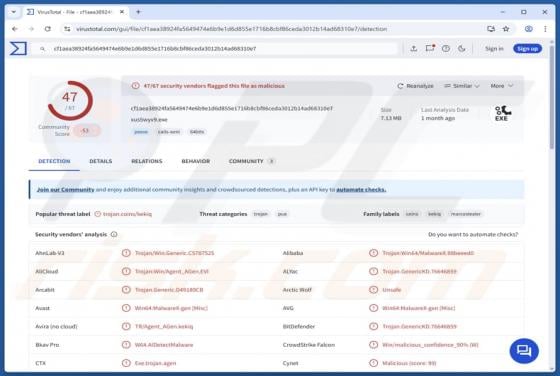

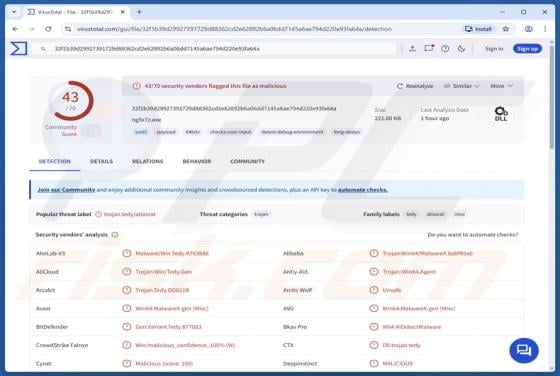

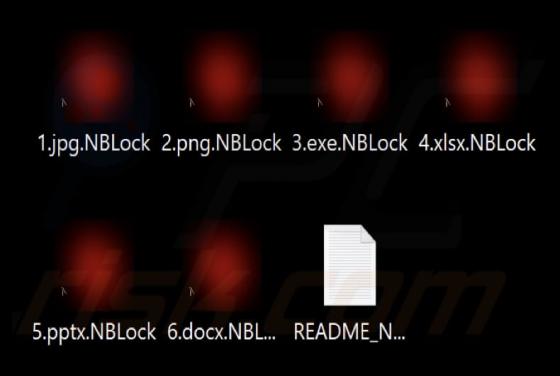

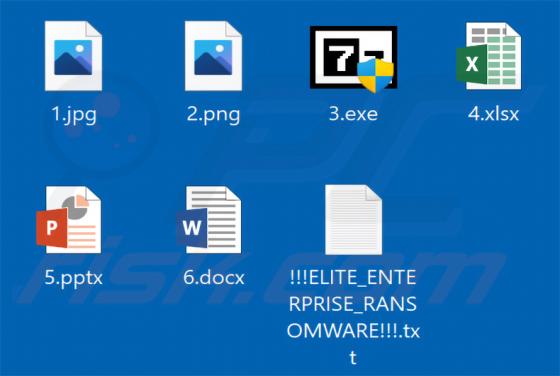

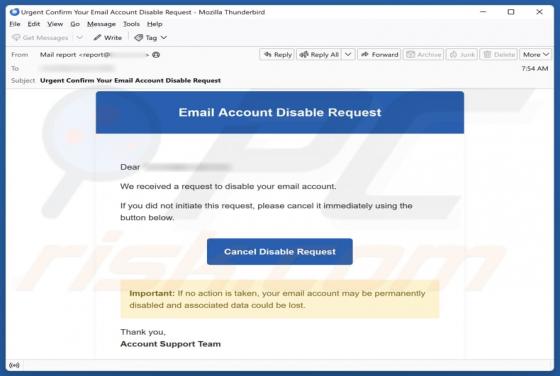

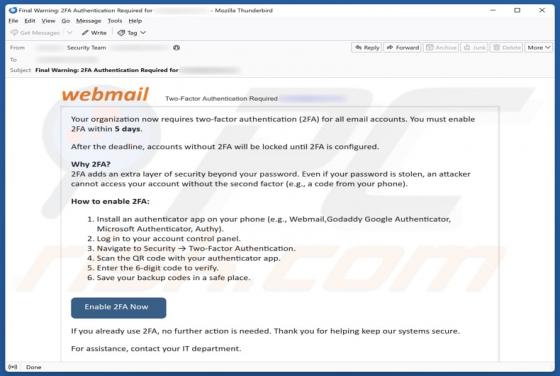

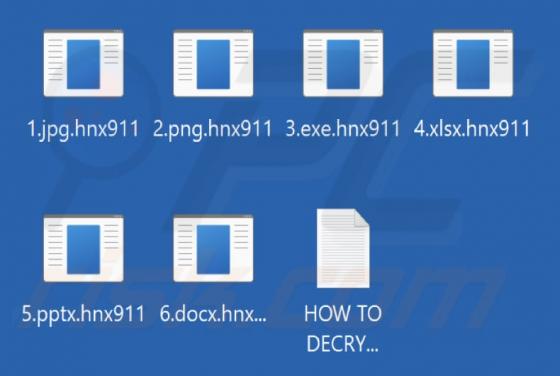

Hnx911 es un ransomware de la familia Xorist. Nuestro equipo lo descubrió durante una inspección de muestras de malware subidas a VirusTotal. Una vez ejecutado, Hnx911 cifra los archivos de la víctima y les añade la extensión «.hnx911». También crea una nota de rescate «HOW TO DECRYPT FILES.txt» y