Cómo identificar estafas como "Encrypted Fax Document Received"

EstafaConocido también como: Encrypted Fax Document Received correo electrónico de phishing

Obtenga un escaneo gratuito y verifique si su computadora está infectada.

ELIMÍNELO AHORAPara usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por RCS LT, la empresa matriz de PCRisk.

¿Qué tipo de estafa es «Documento fax cifrado recibido»?

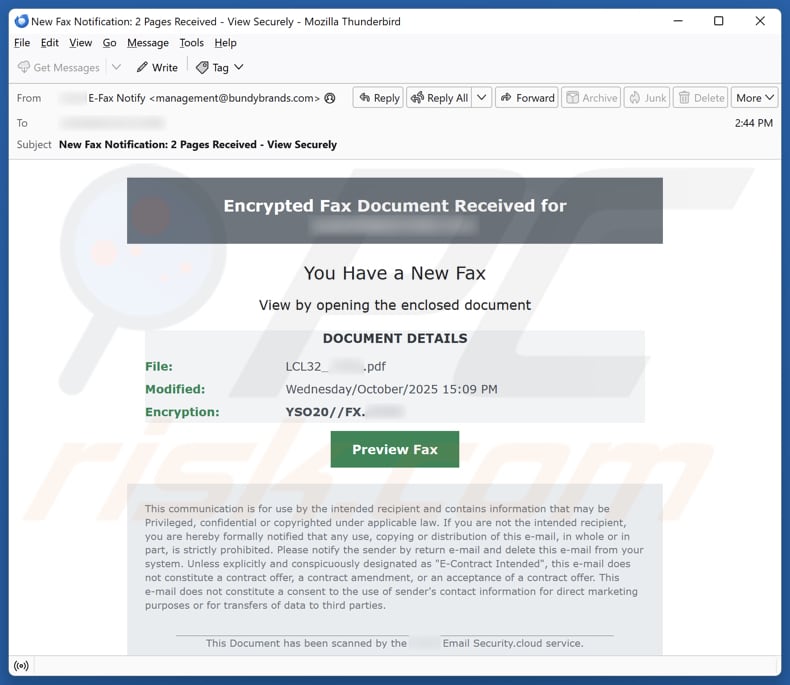

Nuestro equipo ha llegado a la conclusión de que se trata de un correo electrónico de phishing que imita una notificación sobre un documento fax cifrado. Está diseñado para engañar a los destinatarios y que abran un sitio web falso e introduzcan información personal. Caer en esta estafa puede dar lugar al secuestro de la cuenta y otros problemas.

Más información sobre el correo electrónico fraudulento «Documento fax cifrado recibido»

Este correo electrónico afirma notificar al destinatario la recepción de un nuevo fax de dos páginas. Indica que se ha recibido un documento fax cifrado y le indica al destinatario que lo vea abriendo el enlace proporcionado («Vista previa del fax»). El mensaje incluye detalles sobre el archivo, como su nombre, fecha de modificación y tipo de cifrado, e insta al destinatario a que vea la vista previa del fax.

Al hacer clic en el enlace proporcionado, se abre una página de inicio de sesión falsa de Gmail en la que se solicita introducir una dirección de correo electrónico y una contraseña. Si se envía esta información, se transmite a los estafadores. Una vez que los ciberdelincuentes disponen de estos datos, pueden intentar acceder al correo electrónico y a otras cuentas (por ejemplo, bancarias, de juegos o de redes sociales).

Por lo general, las cuentas secuestradas se utilizan indebidamente para distribuir estafas o malware, robar dinero o identidades, recopilar información confidencial, realizar compras fraudulentas, etc. Además, las credenciales robadas pueden venderse a terceros en la web oscura. Por lo tanto, es muy recomendable tener cuidado con los correos electrónicos sospechosos.

Si un correo electrónico parece sospechoso, no se deben abrir los enlaces ni los archivos que contiene para evitar problemas como pérdidas económicas, robo de identidad, infecciones informáticas u otros problemas.

| Nombre | Estafa por correo electrónico con documento fax cifrado recibido |

| Tipo de amenaza | Phishing, estafa, ingeniería social, fraude |

| Reclamación falsa | El destinatario tiene un nuevo mensaje de fax. |

| Disfraz | Notificación relativa a un documento recibido |

| Dominio relacionado | techworks.net[.]br |

| Nombres de detección (techworks.net[.]br) | Cleaner (malware), ESET (phishing), Kaspersky (phishing), Sophos (phishing), VIPRE (phishing), lista completa de detecciones (VirusTotal) |

| Síntomas | Compras en línea no autorizadas, cambio de contraseñas de cuentas en línea, robo de identidad, acceso ilegal al ordenador. |

| Métodos de distribución | Correos electrónicos engañosos, anuncios emergentes fraudulentos en línea, técnicas de envenenamiento de motores de búsqueda, dominios con errores ortográficos. |

| Daños | Pérdida de información privada confidencial, pérdidas económicas, robo de identidad. |

| Eliminación de Malware |

Para eliminar posibles infecciones de malware, escanee su computadora con un software antivirus legítimo. Nuestros investigadores de seguridad recomiendan usar Combo Cleaner. Descargue Combo Cleaner para WindowsEl detector gratuito verifica si su equipo está infectado. Para usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por RCS LT, la empresa matriz de PCRisk. |

Conclusión

Este correo electrónico es un intento de phishing diseñado para robar credenciales de inicio de sesión haciéndose pasar por una notificación de fax. Los destinatarios deben evitar hacer clic en los enlaces o introducir cualquier información personal, ya que hacerlo puede dar lugar a la apropiación de la cuenta, pérdidas económicas, robo de identidad o infecciones por malware. Es fundamental actuar con precaución ante los correos electrónicos sospechosos para evitar estos riesgos.

Aquí hay más ejemplos de correos electrónicos fraudulentos: «Actualización del sistema», «Aviso final: verificación completa» y «Solicitud de restablecimiento de contraseña de Office 365».

¿Cómo infectan los ordenadores las campañas de spam?

El correo electrónico es una forma habitual de propagación del malware. Los archivos adjuntos, como ejecutables, documentos de Office o PDF, archivos de script y archivos comprimidos, pueden contener malware que se activa cuando se abre el archivo o cuando el usuario realiza acciones adicionales (por ejemplo, habilita macros en un documento infectado).

Los correos electrónicos engañosos también pueden dirigir a los destinatarios a sitios web falsos o comprometidos que descargan malware de forma silenciosa o convencen a los usuarios para que lo descarguen y ejecuten ellos mismos. En la mayoría de los casos, un sistema solo se infecta si el usuario interactúa con el archivo adjunto o el enlace.

¿Cómo evitar la instalación de malware?

Ten cuidado en Internet: ignora las ventanas emergentes, los anuncios y los botones de sitios web que no sean de confianza, y nunca abras archivos adjuntos ni hagas clic en enlaces de mensajes inesperados e irrelevantes (incluidos los correos electrónicos) de remitentes desconocidos. No permitas notificaciones de sitios web sospechosos.

Descargue software y aplicaciones de tiendas oficiales o sitios web de confianza, y evite programas pirateados, cracks o keygens. Mantenga su sistema operativo y sus aplicaciones actualizados, y realice análisis periódicos con herramientas antivirus o antimalware fiables.

Texto presentado en el correo electrónico «Documento fax cifrado recibido»:

Subject: New Fax Notification: 2 Pages Received - View Securely

Encrypted Fax Document Received for ********

You Have a New Fax

View by opening the enclosed documentDOCUMENT DETAILS

File: LCL32_********.pdf

Modified: Wednesday/October/2025 15:09 PM

Encryption: YSO20//FX.********

Preview Fax

Sitio web falso utilizado en esta estafa:

Eliminación automática instantánea de malware:

La eliminación manual de amenazas puede ser un proceso largo y complicado que requiere conocimientos informáticos avanzados. Combo Cleaner es una herramienta profesional para eliminar malware de forma automática, que está recomendado para eliminar malware. Descárguelo haciendo clic en el siguiente botón:

DESCARGAR Combo CleanerSi decide descargar este programa, quiere decir que usted está conforme con nuestra Política de privacidad y Condiciones de uso. Para usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por RCS LT, la empresa matriz de PCRisk.

Menú rápido:

- ¿Qué es Encrypted Fax Document Received correo electrónico de phishing?

- Tipos de emails maliciosos.

- ¿Cómo detectar un email malicioso?

- ¿Qué hacer si cayó en una estafa por email?

Tipos de emails maliciosos:

![]() Emails Phishing

Emails Phishing

Por lo general, los ciberdelincuentes utilizan emails engañosos para engañar a los usuarios de Internet para que revelen su información privada confidencial. Oor ejemplo, información de inicio de sesión para varios servicios online, cuentas de email o información bancaria online.

Estos ataques se denominan phishing (suplantación de identidad). En un ataque de phishing, los ciberdelincuentes generalmente envían un mensaje por email con algún logotipo de servicio popular (por ejemplo, Microsoft, DHL, Amazon, Netflix), crean urgencia (dirección de envío incorrecta, contraseña caducada, etc.) y colocan un enlace esperando que sus potenciales víctimas hagan clic en el.

Después de hacer clic en el enlace presentado en dicho email, las víctimas son redirigidas a una página web falsa que se ve idéntica o extremadamente similar a la original. Luego se les pide a las víctimas que ingresen su contraseña, los detalles de la tarjeta de crédito o alguna otra información que sea robada por los ciberdelincuentes.

![]() Emails con Archivos Adjuntos Maliciosos

Emails con Archivos Adjuntos Maliciosos

Otro vector de ataque popular son los emails spam (correos no deseado) con archivos adjuntos maliciosos que infectan las computadoras de los usuarios con malware. Los archivos adjuntos maliciosos suelen llevar troyanos capaces de robar contraseñas, información bancaria y otra información confidencial.

En tales ataques, el objetivo principal de los ciberdelincuentes es engañar a sus víctimas potenciales para que abran un archivo adjunto infectado en el email. Para lograr este objetivo, los mensajes de email generalmente hablan de facturas, faxes o mensajes de voz recibidos recientemente.

Si una víctima potencial cae en la trampa y abre el archivo adjunto, su computadora se infectan y los ciberdelincuentes pueden recopilar mucha información confidencial.

Si bien es un método más complicado para robar información personal (los filtros de spam y los programas antivirus generalmente detectan tales intentos), si logran tener éxito, los ciberdelincuentes pueden obtener una gama mucho más amplia de datos y recopilar información durante un período de tiempo prolongado.

![]() Emails de sextorsión

Emails de sextorsión

Este es un tipo de phishing. En este caso, los usuarios reciben un email alegando que un ciberdelincuente podría acceder a la cámara web de la víctima potencial y tiene una grabación de video de su masturbación.

Para eliminar del video, se les pide a las víctimas que paguen un rescate (generalmente usando Bitcoin u otra criptomoneda). Sin embargo, todas estas afirmaciones son falsas: los usuarios que reciben dichos emails deben ignorarlos y eliminarlos.

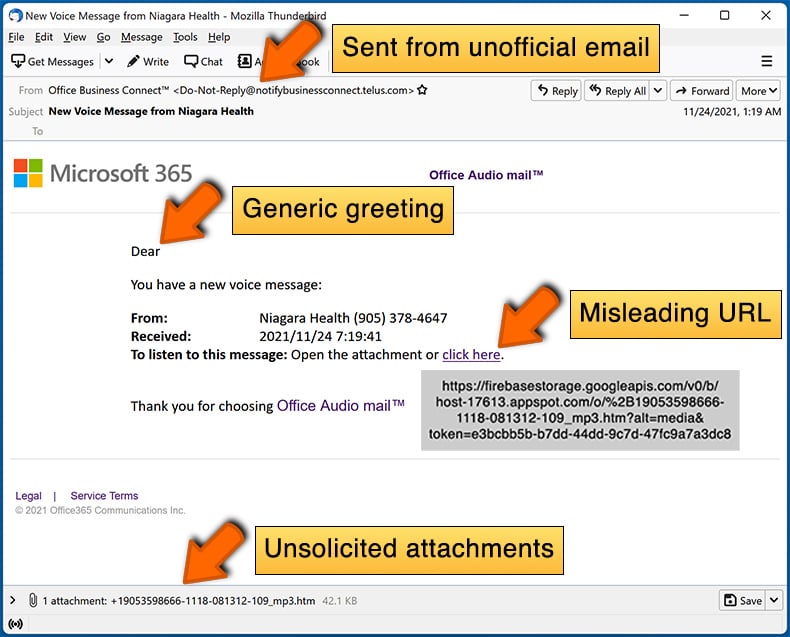

¿Cómo detectar un email malicioso?

Si bien los ciberdelincuentes intentan que sus emails trampas parezcan confiables, aquí hay algunas cosas que debe tener en cuenta cuando intente detectar un email phishing:

- Verifique la dirección email del remitente ("de"): coloque el mouse sobre la dirección "de" y verifique si es legítima. Por ejemplo, si recibió un email de Microsoft, asegúrese de verificar si la dirección de email es @microsoft.com y no algo sospechoso como @m1crosoft.com, @microsfot.com, @account-security-noreply.com, etc.

- Compruebe si hay saludos genéricos: si el saludo en el email es "Estimado usuario", "Estimado @su_email.com", "Estimado cliente", debería generar sospechas. Por lo general, las empresas lo llaman por su nombre. La falta de esta información podría indicar un intento de phishing.

- Verifique los enlaces en el email: coloque el mouse sobre el enlace presentado en el email, si el enlace que aparece parece sospechoso, no haga clic en él. Por ejemplo, si recibió un email de Microsoft y el enlace del email muestra que dirige a firebasestorage.googleapis.com/v0..., no debe confiar en él. Es mejor no hacer clic en los enlaces de los emails, sino visitar la página web de la empresa que le envió el email en primer lugar.

- No confíe ciegamente en los archivos adjuntos de email: por lo general, las empresas legítimas le pedirán que inicie sesión en su página web y vea los documentos desde allí. Si recibió un email con un archivo adjunto, es una buena idea escanearlo con una aplicación antivirus. Los archivos adjuntos de email infectados son un vector de ataque común utilizado por los ciberdelincuentes.

Para minimizar el riesgo de abrir emails phishing y maliciosos, le recomendamos utilizar Combo Cleaner Antivirus para Windows.

Ejemplo de email spam:

¿Qué hacer si cayó en una estafa por email?

- Si hizo clic en un enlace en un email de phishing e ingresó su contraseña: asegúrese de cambiar su contraseña lo antes posible. Por lo general, los ciberdelincuentes recopilan credenciales robadas y luego las venden a otros grupos que las utilizan con fines maliciosos. Si cambia su contraseña de manera oportuna, existe la posibilidad de que los delincuentes no tengan tiempo suficiente para hacer ningún daño.

- Si ingresó la información de su tarjeta de crédito: comuníquese con su banco lo antes posible y explique la situación. Es muy probable que deba cancelar su tarjeta de crédito comprometida y pedir una nueva.

- Si ve algún signo de robo de identidad: debe comunicarse de inmediato con la Federal Trade Commission. Esta institución recopilará información sobre su situación y creará un plan de recuperación personal.

- Si abrió un archivo adjunto malicioso: su computadora probablemente esté infectada, debe escanearla con una aplicación antivirus confiable. Para ello, le recomendamos utilizar Combo Cleaner Antivirus para Windows.

- Ayude a otros usuarios de Internet: informe los emails de phishing a Anti-Phishing Working Group, FBI’s Internet Crime Complaint Center, National Fraud Information Center y U.S. Department of Justice.

Preguntas frecuentes (FAQ)

¿Por qué he recibido este correo electrónico?

Los estafadores suelen obtener direcciones de correo electrónico de sitios web falsos, violaciones de datos u otras fuentes, y envían sus correos electrónicos a muchas direcciones a la vez. Sus correos electrónicos no están personalizados.

He facilitado mi información personal tras ser engañado por este correo electrónico, ¿qué debo hacer?

Si sus contraseñas u otras credenciales de inicio de sesión se ven comprometidas, cámbielas inmediatamente. Para otra información confidencial, como números de tarjetas de crédito o de identificación, póngase en contacto con las instituciones financieras o gubernamentales correspondientes.

He descargado y abierto un archivo malicioso adjunto a un correo electrónico, ¿mi ordenador está infectado?

La ejecución de un archivo ejecutable puede activar inmediatamente el malware. Otros archivos, como documentos o archivos comprimidos, suelen requerir que el usuario realice acciones adicionales antes de que el malware pueda ejecutarse.

He leído el correo electrónico, pero no he abierto el archivo adjunto. ¿Mi ordenador está infectado?

Leer un correo electrónico no supone ninguna amenaza. El malware solo se activa si el destinatario hace clic en un enlace, abre un archivo adjunto o realiza otras acciones después de abrir un archivo (o un enlace).

¿Combo Cleaner eliminará las infecciones de malware que estaban presentes en los archivos adjuntos de correo electrónico?

Combo Cleaner puede detectar y eliminar la mayoría del malware, pero es esencial realizar un análisis completo del sistema para descubrir y eliminar amenazas ocultas o más sofisticadas.

Compartir:

Tomas Meskauskas

Investigador experto en seguridad, analista profesional de malware

Me apasiona todo lo relacionado con seguridad informática y tecnología. Me avala una experiencia de más de 10 años trabajando para varias empresas de reparación de problemas técnicos y seguridad on-line. Como editor y autor de PCrisk, llevo trabajando desde 2010. Sígueme en Twitter y LinkedIn para no perderte nada sobre las últimas amenazas de seguridad en internet.

El portal de seguridad PCrisk es ofrecido por la empresa RCS LT.

Investigadores de seguridad han unido fuerzas para ayudar a educar a los usuarios de ordenadores sobre las últimas amenazas de seguridad en línea. Más información sobre la empresa RCS LT.

Nuestras guías de desinfección de software malicioso son gratuitas. No obstante, si desea colaborar, puede realizar una donación.

DonarEl portal de seguridad PCrisk es ofrecido por la empresa RCS LT.

Investigadores de seguridad han unido fuerzas para ayudar a educar a los usuarios de ordenadores sobre las últimas amenazas de seguridad en línea. Más información sobre la empresa RCS LT.

Nuestras guías de desinfección de software malicioso son gratuitas. No obstante, si desea colaborar, puede realizar una donación.

Donar

▼ Mostrar discusión