Cómo eliminar NWHStealer de los dispositivos infectados

TroyanoConocido también como: NWHStealer ladrón de información

Obtenga un escaneo gratuito y verifique si su computadora está infectada.

ELIMÍNELO AHORAPara usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por RCS LT, la empresa matriz de PCRisk.

¿Qué tipo de malware es NWHStealer?

NWHStealer es un programa malicioso, un ladrón de información, dirigido a usuarios de Windows. Puede recopilar datos personales sensibles de navegadores web (incluidas contraseñas) y de carteras de criptomonedas. Los ciberdelincuentes distribuyen NWHStealer a través de sitios web falsos, servicios de alojamiento de archivos, plataformas de redes sociales y canales similares.

Más información sobre NWHStealer

Una vez ejecutado, NWHStealer opera en la memoria o se incrusta en procesos legítimos del sistema para evitar su detección. A continuación, analiza más de 25 directorios y entradas de registro diferentes vinculados a monederos de criptomonedas, en busca de datos confidenciales. Además, extrae información sensible de una variedad de navegadores web.

Los navegadores afectados incluyen 360 Browser, Brave, Chrome, Chromium, Chromodo, Edge, K-Melon y Opera. El stealer implanta un archivo DLL malicioso en los navegadores web que recopila información confidencial, como contraseñas guardadas o datos de monederos. Ese archivo DLL también ejecuta un comando oculto de PowerShell que ayuda al malware a permanecer activo y evitar la detección.

Crea carpetas ocultas y hace que Windows Defender las ignore, luego actualiza la configuración del sistema. Después, descarga archivos maliciosos adicionales disfrazados de procesos legítimos del sistema y los configura para ejecutarse automáticamente cada vez que el usuario inicia sesión, a menudo con privilegios elevados.

El stealer obtiene privilegios más elevados del sistema creando un archivo temporal y utilizando una herramienta integrada de Windows para eludir el aviso de Control de Cuentas de Usuario (UAC). Incluso «hace clic» automáticamente en el aviso utilizando funciones de Windows, para que sus comandos de PowerShell puedan ejecutarse con acceso elevado.

| Nombre | NWHStealer ladrón de información |

| Tipo De Amenaza | Stealer |

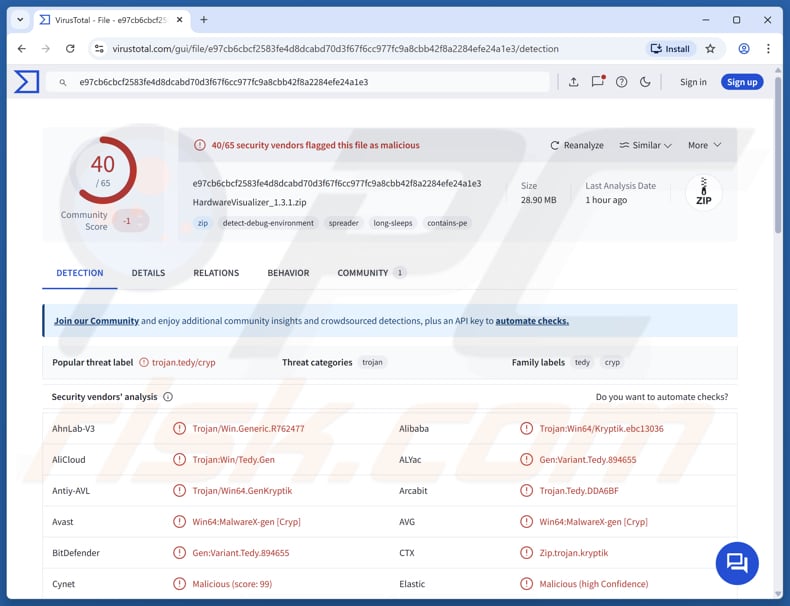

| Nombres De Detección | Avast (Win64:MalwareX-gen [Cryp]), Combo Cleaner (Gen:Variant.Stealer.72), ESET-NOD32 (Win64/Kryptik.GNH Trojan), Kaspersky (Trojan-PSW.Win32.Agent.tyfr), Sophos (Mal/Generic-S), Lista Completa (VirusTotal) |

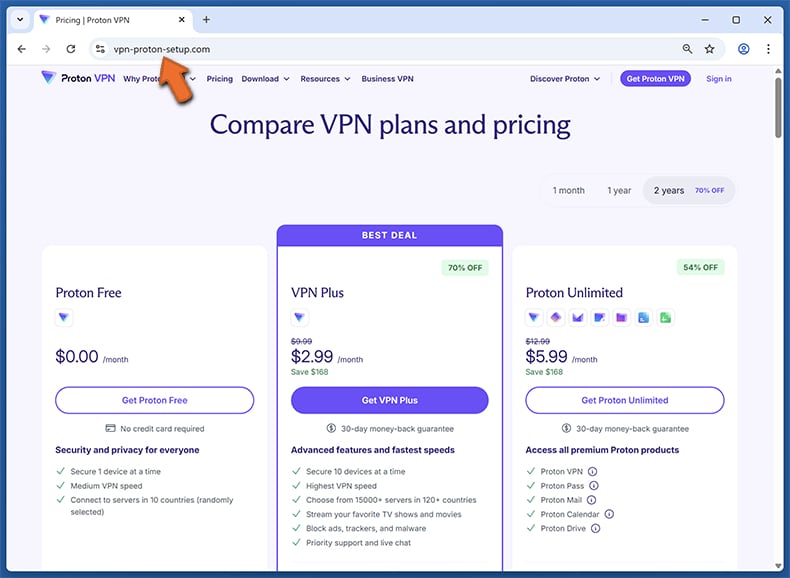

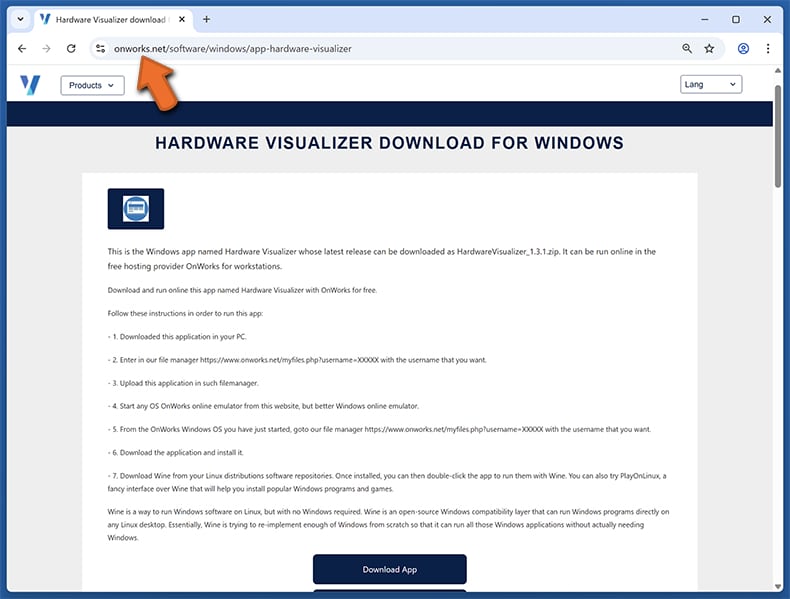

| Dominios Relacionados | get-proton-vpn[.]com, onworks[.]net, vpn-proton-setup[.]com |

| Síntomas | Los stealers están diseñados para infiltrarse sigilosamente en el ordenador de la víctima y permanecer en silencio, por lo que no se observan síntomas particulares claramente visibles en un equipo infectado. |

| Métodos De Distribución Posibles | Instaladores falsos de VPN, herramientas de hardware, mods de juegos o programas de trampas, archivos ZIP o instaladores de sitios web falsos, repositorios de GitHub o GitLab, sitios de intercambio de archivos y enlaces compartidos en vídeos de YouTube |

| Daños | Contraseñas e información bancaria robadas, pérdidas económicas, robo de identidad. |

| Eliminación de Malware |

Para eliminar posibles infecciones de malware, escanee su computadora con un software antivirus legítimo. Nuestros investigadores de seguridad recomiendan usar Combo Cleaner. Descargue Combo Cleaner para WindowsEl detector gratuito verifica si su equipo está infectado. Para usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por RCS LT, la empresa matriz de PCRisk. |

Conclusión

En general, NWHStealer está diseñado para recopilar datos confidenciales, especialmente de navegadores y monederos de criptomonedas. Utiliza múltiples técnicas de sigilo para evitar la detección, mantener la persistencia y obtener privilegios elevados en el sistema. Las víctimas pueden enfrentar problemas como pérdidas económicas y robo de identidad. La amenaza debe eliminarse de inmediato si está presente en el sistema.

Más ejemplos de stealers de información son OmniStealer, Storm y Remus.

¿Cómo se infiltró NWHStealer en mi ordenador?

NWHStealer se propaga principalmente camuflándose como software útil o popular, como instaladores de VPN, herramientas de hardware, mods de juegos o programas de trampas. Se engaña a los usuarios para que descarguen archivos ZIP o instaladores de sitios web falsos, repositorios de GitHub o GitLab, sitios de intercambio de archivos, o incluso enlaces compartidos en vídeos de YouTube.

En la mayoría de los ataques, el objetivo es el mismo: engañar a los usuarios para que ejecuten un archivo que parece seguro pero que en realidad inyecta el stealer en segundo plano. Algunos ejemplos de archivos ZIP que contienen el stealer son «OhmGraphite-0.36.1.zip», «Sidebar Diagnostics-3.6.5.zip», «Pachtop_1.2.2.zip» y «HardwareVisualizer_1.3.1.zip».

¿Cómo evitar la instalación de malware?

Descargue software de sitios web oficiales y de confianza o tiendas de aplicaciones verificadas. Nunca utilice programas crackeados, herramientas pirateadas o generadores de claves. Examine los correos electrónicos inesperados, especialmente los de remitentes desconocidos, y evite abrir archivos adjuntos o enlaces que parezcan sospechosos.

Mantenga su sistema operativo y todas las aplicaciones instaladas actualizadas. Al navegar por sitios web dudosos, no haga clic en ventanas emergentes, anuncios u otros elementos sospechosos, y rechace cualquier solicitud de esas páginas para enviar notificaciones.

Si cree que su ordenador ya está infectado, le recomendamos ejecutar un análisis con Combo Cleaner Antivirus para Windows para eliminar automáticamente el malware infiltrado.

Una página falsa que distribuye NWHStealer (fuente: malwarebytes.com):

Otro sitio engañoso utilizado para distribuir el stealer (fuente: malwarebytes.com):

Eliminación automática instantánea de malware:

La eliminación manual de amenazas puede ser un proceso largo y complicado que requiere conocimientos informáticos avanzados. Combo Cleaner es una herramienta profesional para eliminar malware de forma automática, que está recomendado para eliminar malware. Descárguelo haciendo clic en el siguiente botón:

DESCARGAR Combo CleanerSi decide descargar este programa, quiere decir que usted está conforme con nuestra Política de privacidad y Condiciones de uso. Para usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por RCS LT, la empresa matriz de PCRisk.

Menú rápido:

- ¿Qué es NWHStealer?

- PASO 1. Eliminación manual del malware NWHStealer.

- PASO 2. Compruebe si su ordenador está limpio.

¿Cómo eliminar malware manualmente?

La eliminación manual de malware es una tarea complicada - normalmente es mejor permitir que los programas antivirus o antimalware lo hagan automáticamente. Para eliminar este malware recomendamos usar Combo Cleaner Antivirus para Windows.

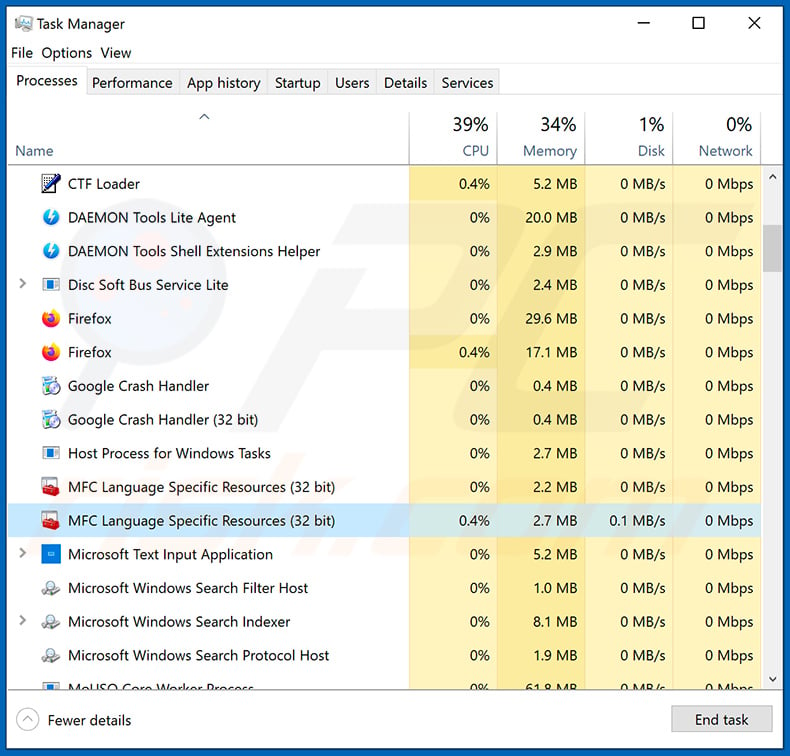

Si desea eliminar el malware manualmente, el primer paso es identificar el nombre del malware que está intentando eliminar. A continuación se muestra un ejemplo de un programa sospechoso ejecutándose en el ordenador de un usuario:

Si revisó la lista de programas que se ejecutan en su ordenador, por ejemplo, usando el administrador de tareas, e identificó un programa que parece sospechoso, debe continuar con estos pasos:

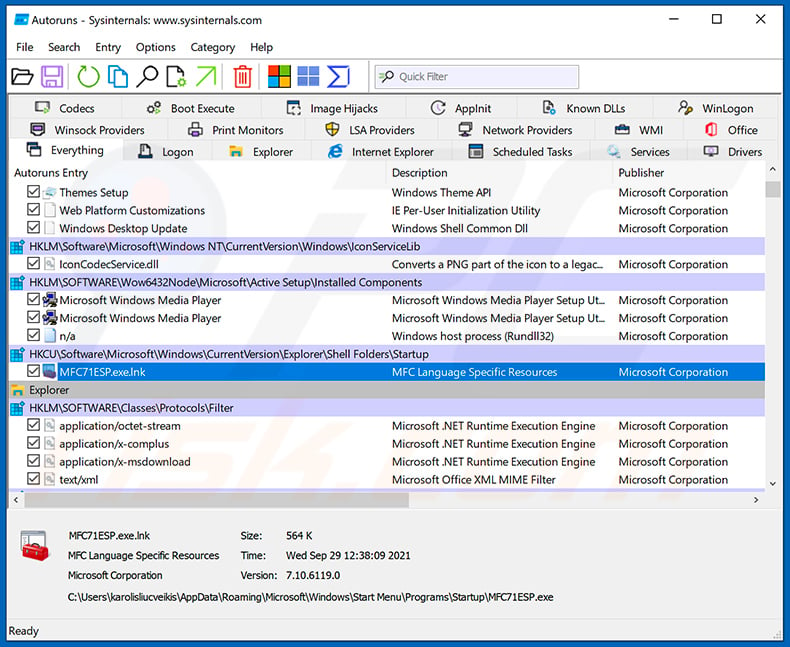

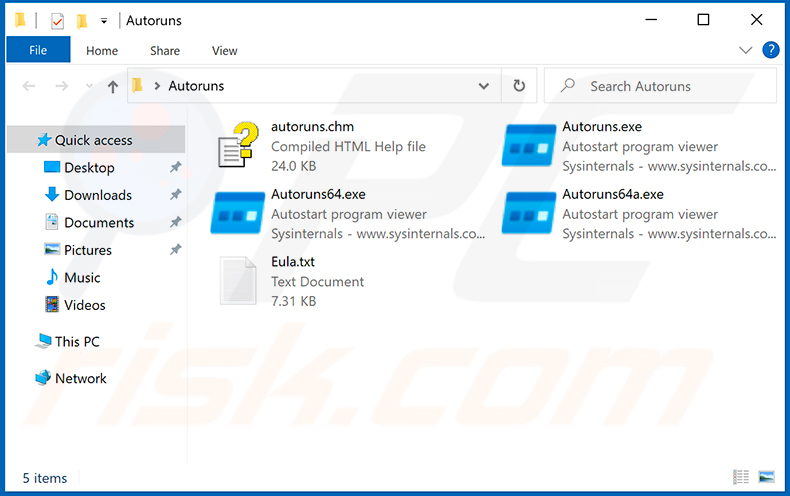

Descargue un programa llamado Autoruns. Este programa muestra las aplicaciones de inicio automático, el Registro y las ubicaciones del sistema de archivos:

Descargue un programa llamado Autoruns. Este programa muestra las aplicaciones de inicio automático, el Registro y las ubicaciones del sistema de archivos:

Reinicie su ordenador en Modo seguro:

Reinicie su ordenador en Modo seguro:

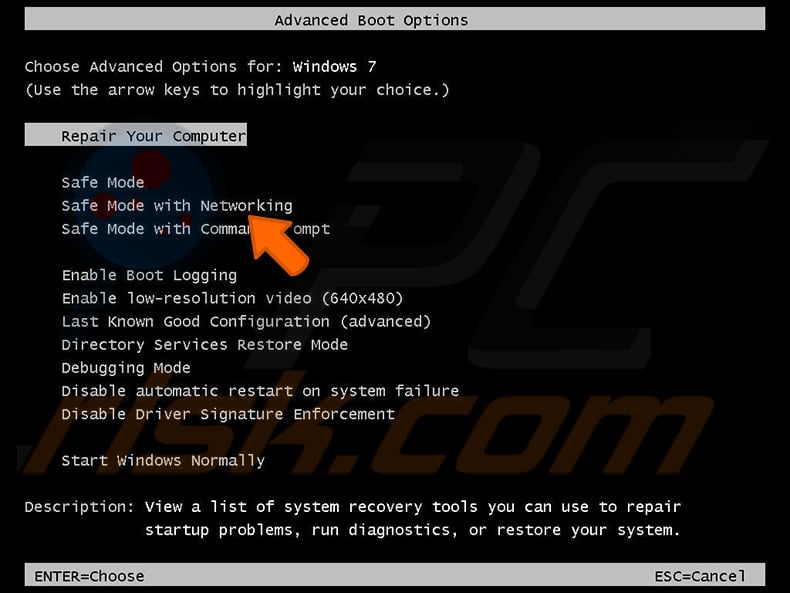

Usuarios de Windows XP y Windows 7: Inicie su ordenador en Modo seguro. Haga clic en Inicio, en Apagar, en Reiniciar y en Aceptar. Durante el proceso de inicio del ordenador, pulse la tecla F8 en su teclado varias veces hasta que vea el menú de Opciones avanzadas de Windows, y luego seleccione Modo seguro con funciones de red de la lista.

Vídeo que muestra cómo iniciar Windows 7 en «Modo seguro con funciones de red»:

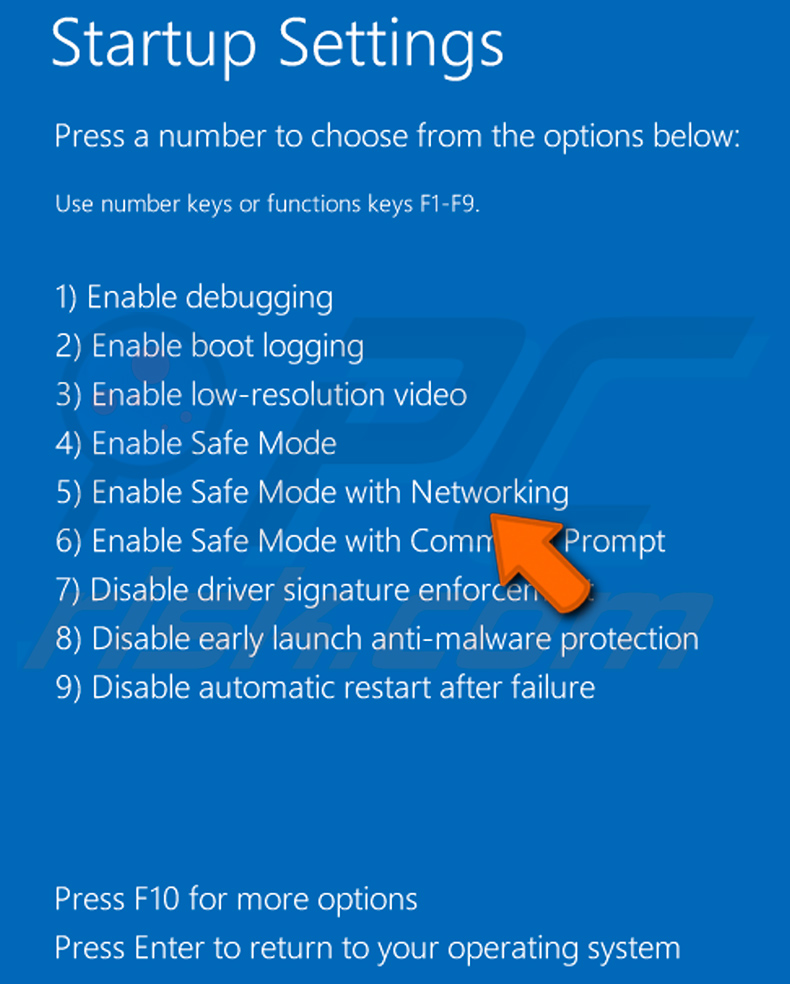

Usuarios de Windows 8: Inicie Windows 8 en Modo seguro con funciones de red - Vaya a la pantalla de Inicio de Windows 8, escriba Avanzado, en los resultados de búsqueda seleccione Configuración. Haga clic en Opciones de inicio avanzadas, en la ventana abierta «Configuración general del PC», seleccione Inicio avanzado.

Haga clic en el botón «Reiniciar ahora». Su ordenador se reiniciará en el «Menú de opciones de inicio avanzadas». Haga clic en el botón «Solucionar problemas» y luego en el botón «Opciones avanzadas». En la pantalla de opciones avanzadas, haga clic en «Configuración de inicio».

Haga clic en el botón «Reiniciar». Su PC se reiniciará en la pantalla de Configuración de inicio. Pulse F5 para iniciar en Modo seguro con funciones de red.

Vídeo que muestra cómo iniciar Windows 8 en «Modo seguro con funciones de red»:

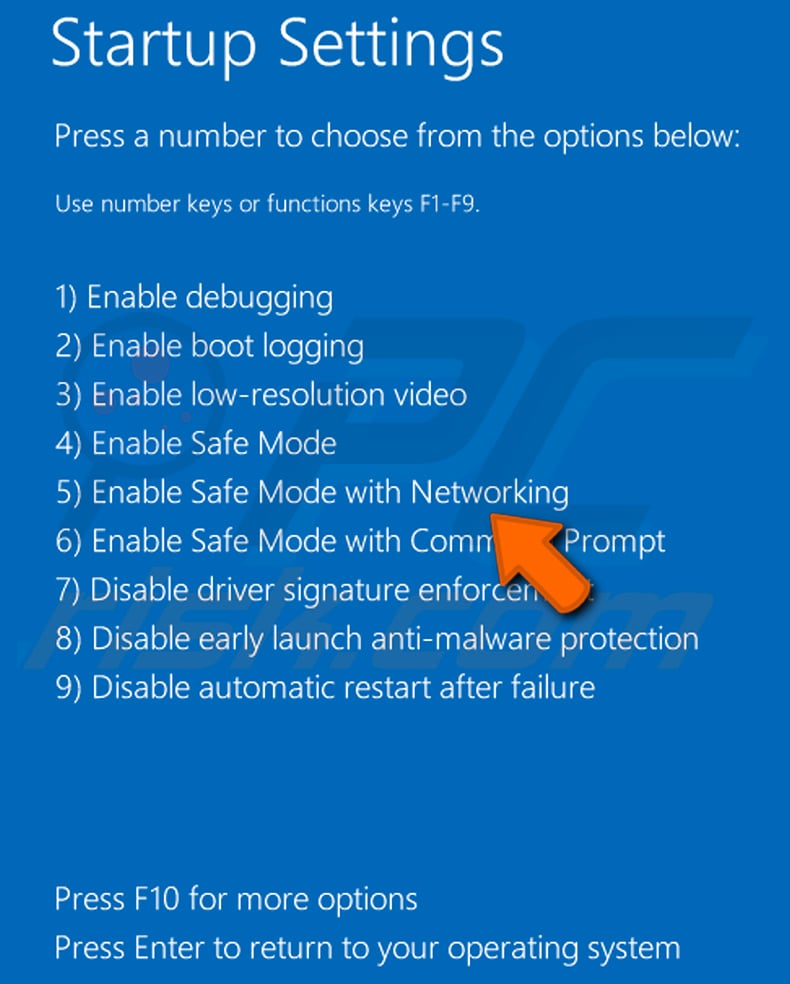

Usuarios de Windows 10: Haga clic en el logotipo de Windows y seleccione el icono de Encendido. En el menú abierto, haga clic en «Reiniciar» mientras mantiene pulsada la tecla «Mayús» en su teclado. En la ventana «Elegir una opción», haga clic en «Solucionar problemas» y luego seleccione «Opciones avanzadas».

En el menú de opciones avanzadas, seleccione «Configuración de inicio» y haga clic en el botón «Reiniciar». En la siguiente ventana debe hacer clic en la tecla «F5» de su teclado. Esto reiniciará su sistema operativo en modo seguro con funciones de red.

Vídeo que muestra cómo iniciar Windows 10 en «Modo seguro con funciones de red»:

Extraiga el archivo descargado y ejecute el archivo Autoruns.exe.

Extraiga el archivo descargado y ejecute el archivo Autoruns.exe.

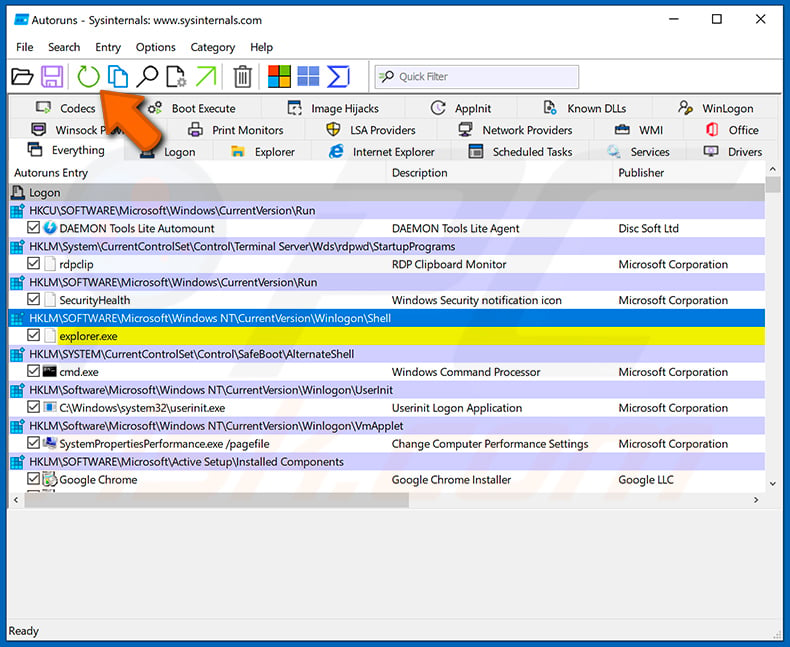

En la aplicación Autoruns, haga clic en «Options» en la parte superior y desmarque las opciones «Hide Empty Locations» y «Hide Windows Entries». Después de este procedimiento, haga clic en el icono «Refresh».

En la aplicación Autoruns, haga clic en «Options» en la parte superior y desmarque las opciones «Hide Empty Locations» y «Hide Windows Entries». Después de este procedimiento, haga clic en el icono «Refresh».

Revise la lista proporcionada por la aplicación Autoruns y localice el archivo de malware que desea eliminar.

Revise la lista proporcionada por la aplicación Autoruns y localice el archivo de malware que desea eliminar.

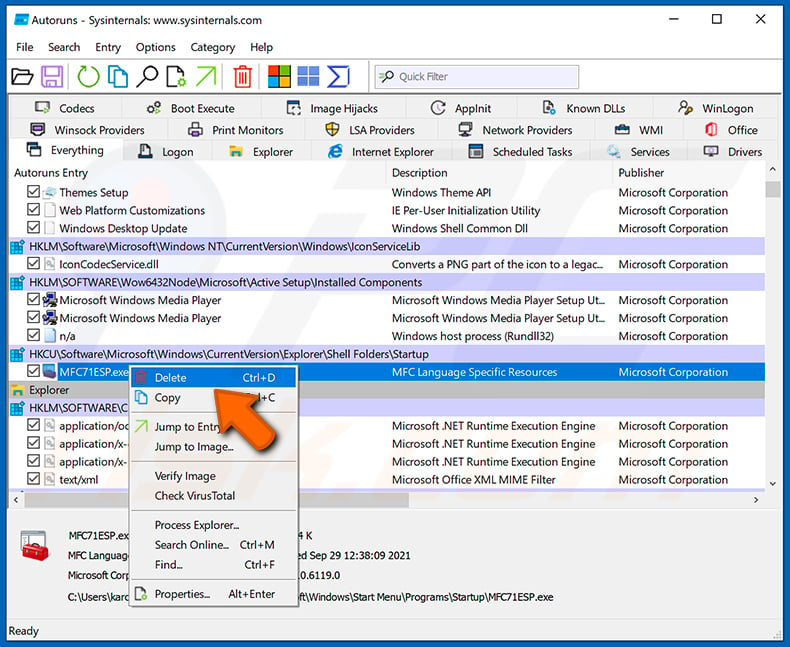

Debe anotar su ruta completa y nombre. Tenga en cuenta que algunos malware ocultan nombres de procesos bajo nombres de procesos legítimos de Windows. En esta etapa, es muy importante evitar eliminar archivos del sistema. Después de localizar el programa sospechoso que desea eliminar, haga clic con el botón derecho del ratón sobre su nombre y elija «Delete».

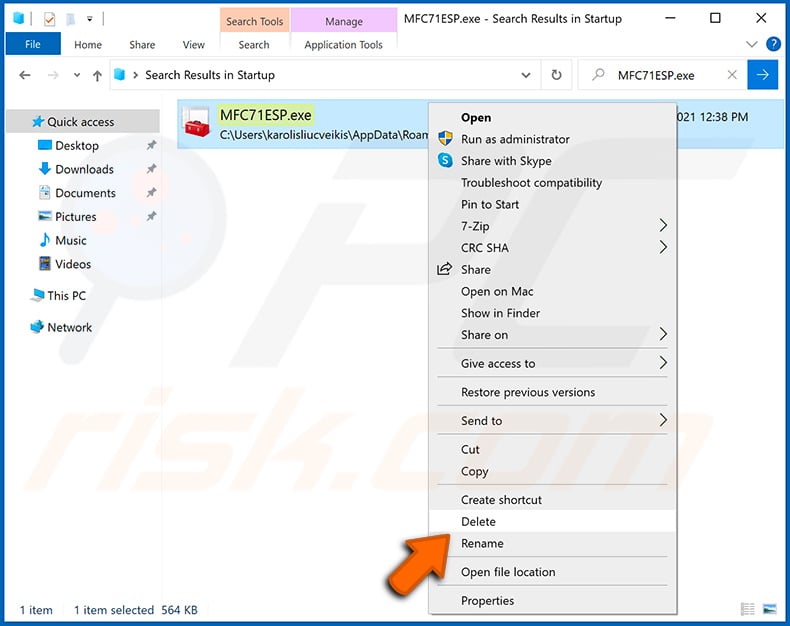

Después de eliminar el malware a través de la aplicación Autoruns (esto garantiza que el malware no se ejecutará automáticamente en el próximo inicio del sistema), debe buscar el nombre del malware en su ordenador. Asegúrese de habilitar los archivos y carpetas ocultos antes de continuar. Si encuentra el nombre del archivo del malware, asegúrese de eliminarlo.

Reinicie su ordenador en modo normal. Seguir estos pasos debería eliminar cualquier malware de su ordenador. Tenga en cuenta que la eliminación manual de amenazas requiere conocimientos informáticos avanzados. Si no posee estos conocimientos, deje la eliminación de malware a los programas antivirus y antimalware.

Es posible que estos pasos no funcionen con infecciones de malware avanzadas. Como siempre, es mejor prevenir la infección que intentar eliminar el malware después. Para mantener su ordenador seguro, instale las últimas actualizaciones del sistema operativo y utilice software antivirus. Para asegurarse de que su ordenador está libre de infecciones de malware, le recomendamos escanearlo con Combo Cleaner Antivirus para Windows.

Preguntas frecuentes (FAQ)

Mi dispositivo está infectado con el malware NWHStealer, ¿debería formatear mi dispositivo de almacenamiento para deshacerme de él?

Aunque este método garantiza que NWHStealer se elimine por completo, también provoca la pérdida de todos los datos del dispositivo. Normalmente es mejor intentar eliminar la infección primero utilizando una herramienta de seguridad de confianza como Combo Cleaner antes de recurrir a esta opción.

¿Cuáles son los mayores problemas que puede causar el malware?

El malware puede causar robo de datos, pérdidas económicas, daños al sistema, violaciones de la privacidad y el compromiso total del dispositivo.

¿Cuál es el propósito de NWHStealer?

NWHStealer está diseñado principalmente para recopilar datos del navegador como contraseñas guardadas y cookies de sesión, así como datos de monederos de criptomonedas y otra información personal que puede ser utilizada indebidamente para robar dinero e identidades, secuestrar cuentas y realizar otras acciones maliciosas.

¿Cómo se infiltró NWHStealer en mi dispositivo?

Esto suele ocurrir a través de descargas como instaladores falsos de VPN, mods de juegos, herramientas de hardware o cracks de software. También se propaga comúnmente a través de sitios web falsos, enlaces de GitHub o sitios de intercambio de archivos, e incluso enlaces en vídeos de YouTube que redirigen a los usuarios a descargas infectadas.

¿Me protegerá Combo Cleaner del malware?

Sí, Combo Cleaner puede detectar y eliminar la mayoría de las amenazas, pero cierto malware avanzado puede ocultarse dentro del sistema y evitar la detección. Por esta razón, es importante realizar un análisis completo del sistema.

Compartir:

Tomas Meskauskas

Investigador experto en seguridad, analista profesional de malware

Me apasiona todo lo relacionado con seguridad informática y tecnología. Me avala una experiencia de más de 10 años trabajando para varias empresas de reparación de problemas técnicos y seguridad on-line. Como editor y autor de PCrisk, llevo trabajando desde 2010. Sígueme en Twitter y LinkedIn para no perderte nada sobre las últimas amenazas de seguridad en internet.

El portal de seguridad PCrisk es ofrecido por la empresa RCS LT.

Investigadores de seguridad han unido fuerzas para ayudar a educar a los usuarios de ordenadores sobre las últimas amenazas de seguridad en línea. Más información sobre la empresa RCS LT.

Nuestras guías de desinfección de software malicioso son gratuitas. No obstante, si desea colaborar, puede realizar una donación.

DonarEl portal de seguridad PCrisk es ofrecido por la empresa RCS LT.

Investigadores de seguridad han unido fuerzas para ayudar a educar a los usuarios de ordenadores sobre las últimas amenazas de seguridad en línea. Más información sobre la empresa RCS LT.

Nuestras guías de desinfección de software malicioso son gratuitas. No obstante, si desea colaborar, puede realizar una donación.

Donar

▼ Mostrar discusión