Cómo eliminar Remus de los dispositivos infectados

TroyanoConocido también como: Remus information stealer

Obtenga un escaneo gratuito y verifique si su computadora está infectada.

ELIMÍNELO AHORAPara usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por RCS LT, la empresa matriz de PCRisk.

¿Qué tipo de malware es Remus?

Remus es un stealer asociado con Lumma. Comparte capacidades similares, incluyendo la capacidad de robar contraseñas del navegador, cookies e información de carteras de criptomonedas. Se considera una evolución de Lumma (no un malware independiente). Remus utiliza nuevas técnicas como EtherHiding y verificaciones antianálisis mejoradas.

Más información sobre Remus

Remus probablemente evolucionó a partir de una variante anterior llamada Tenzor, que parece ser una etapa intermedia entre Lumma y Remus. Remus y Lumma son muy similares: utilizan muchos de los mismos métodos y comparten código similar. Ambos pueden eludir la seguridad del navegador denominada Application-Bound Encryption (ABE).

Inyectan un fragmento de código en el navegador para acceder (y descifrar) una clave protegida almacenada en la memoria. Remus utiliza una versión del código ligeramente más pequeña y eficiente que Lumma. Remus y Lumma ocultan su actividad ejecutando un navegador en un escritorio oculto para que la víctima no vea ninguna ventana.

Si este método no funciona, crean un nuevo navegador oculto. La única diferencia es cómo nombran el escritorio oculto. También utilizan otra técnica llamada «suplantación de SYSTEM» para obtener permisos más elevados. Ambos métodos les permiten robar datos del navegador.

Además, Remus y Lumma intentan detectar si se están ejecutando dentro de una máquina virtual. Lo hacen verificando la información del sistema en busca de indicios de software de virtualización como VMware, VirtualBox o KVM. Si detectan estos signos, pueden cambiar su comportamiento u ocultar su actividad.

Asimismo, Remus y Lumma comprueban si se están ejecutando sin protección (como un cifrador) antes de iniciar sus acciones maliciosas. Si no están protegidos, muestran un mensaje de advertencia para evitar que los operadores distribuyan o ejecuten accidentalmente el malware.

También es importante señalar que Remus y Lumma realizan tareas como la gestión de memoria, el robo del portapapeles y el almacenamiento de configuración en pasos casi idénticos. Sin embargo, Remus utiliza técnicas actualizadas para aspectos como el robo de datos, la identificación del sistema y la comunicación con sus servidores.

El cambio más significativo es cómo encuentra sus servidores de comando, cambiando a un método basado en blockchain (EtherHiding) en lugar de técnicas más antiguas. También incluye funciones anti-análisis más robustas para evitar la detección. Además, Remus obtiene su dirección C2 de la blockchain, lo cual es difícil de eliminar o bloquear. Esto hace que su neutralización sea más complicada.

Por último, Remus comprueba desde el principio si se está ejecutando en un sandbox o un entorno de análisis. Escanea los módulos del sistema cargados y los compara con herramientas de seguridad y sandbox conocidas. Si detecta alguna de ellas, deja de ejecutarse inmediatamente. Dado que Remus es muy similar al stealer Lumma, se dirige principalmente a datos como nombres de usuario, contraseñas, datos del navegador, monederos de criptomonedas y otros datos personales almacenados en el dispositivo.

| Nombre | Remus information stealer |

| Tipo De Amenaza | Stealer |

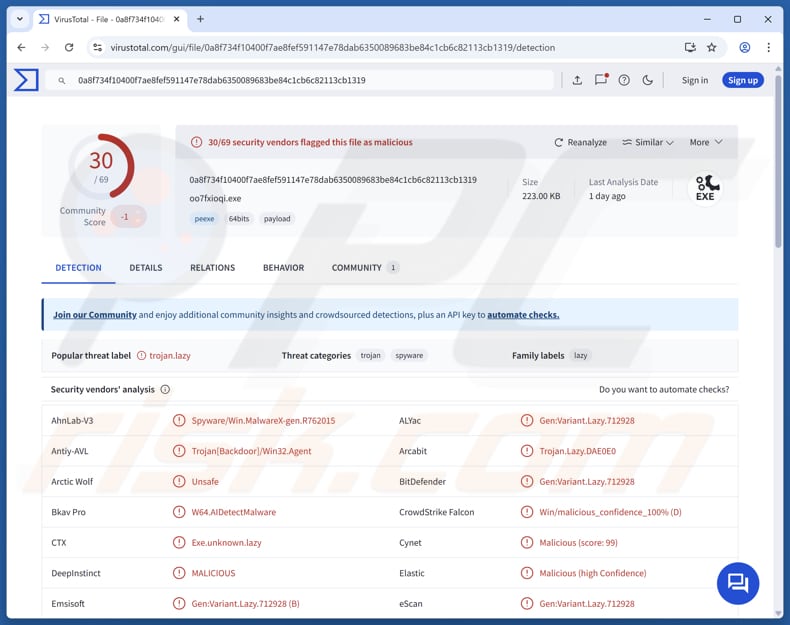

| Nombres De Detección | Avast (FileRepMalware [Pws]), Combo Cleaner (Gen:Variant.Lazy.712928), ESET-NOD32 (Win64/Spy.Agent.AHB Trojan), Microsoft (Trojan:Win32/Ravartar!rfn), Symantec (ML.Attribute.HighConfidence), Lista completa (VirusTotal) |

| Síntomas | Los stealers están diseñados para infiltrarse sigilosamente en el equipo de la víctima y permanecer en silencio, por lo que no se aprecian síntomas particulares en un equipo infectado. |

| Métodos Posibles De Distribución | Archivos adjuntos de correo electrónico infectados, anuncios maliciosos en línea, ingeniería social, vulnerabilidades de software, «cracks» de software. |

| Daño | Robo de contraseñas e información bancaria, suplantación de identidad, secuestro de cuentas, pérdidas económicas. |

| Eliminación de Malware |

Para eliminar posibles infecciones de malware, escanee su computadora con un software antivirus legítimo. Nuestros investigadores de seguridad recomiendan usar Combo Cleaner. Descargue Combo Cleaner para WindowsEl detector gratuito verifica si su equipo está infectado. Para usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por RCS LT, la empresa matriz de PCRisk. |

Conclusión

Remus es una variante más reciente de Lumma y comparte muchas de las mismas técnicas y objetivos. Se utiliza para robar datos confidenciales del usuario, como contraseñas, información del navegador y monederos de criptomonedas. También incluye funciones mejoradas de sigilo y anti-detección para evitar el análisis y la eliminación.

En general, es una evolución del malware de robo de información existente con métodos de evasión más potentes. Algunos ejemplos de otro malware de robo de información son Torg, VoidStealer y BoryptGrab.

¿Cómo se infiltró Remus en mi equipo?

Normalmente, los ciberdelincuentes distribuyen malware a través de correos electrónicos engañosos con archivos adjuntos infectados o enlaces maliciosos, estafas de soporte técnico, programas pirateados (o herramientas de cracking y generadores de claves), anuncios maliciosos y vulnerabilidades de software. También utilizan sitios web falsos o comprometidos, redes P2P, descargadores de terceros y métodos similares.

El malware a menudo se oculta en archivos ejecutables maliciosos, documentos como archivos de MS Office o PDF, archivos comprimidos o scripts. Se infiltra cuando los usuarios lo descargan y ejecutan.

¿Cómo evitar la instalación de malware?

Descargue software únicamente desde sitios web oficiales o tiendas de aplicaciones de confianza, y evite utilizar programas crackeados, herramientas pirateadas o generadores de claves. Mantenga su sistema operativo y todas las aplicaciones actualizados. Tenga cuidado con las ventanas emergentes, los anuncios y las solicitudes de permisos de sitios web no confiables, y no permita las notificaciones de páginas sospechosas.

Además, trate los correos electrónicos inesperados con precaución, especialmente los de remitentes desconocidos, y evite abrir enlaces o archivos adjuntos que parezcan inseguros. Si cree que su equipo ya está infectado, le recomendamos ejecutar un análisis con Combo Cleaner Antivirus para Windows para eliminar automáticamente el malware infiltrado.

Eliminación automática instantánea de malware:

La eliminación manual de amenazas puede ser un proceso largo y complicado que requiere conocimientos informáticos avanzados. Combo Cleaner es una herramienta profesional para eliminar malware de forma automática, que está recomendado para eliminar malware. Descárguelo haciendo clic en el siguiente botón:

DESCARGAR Combo CleanerSi decide descargar este programa, quiere decir que usted está conforme con nuestra Política de privacidad y Condiciones de uso. Para usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por RCS LT, la empresa matriz de PCRisk.

Menú rápido:

- ¿Qué es Remus?

- PASO 1. Eliminación manual del malware Remus.

- PASO 2. Compruebe si su equipo está limpio.

¿Cómo eliminar malware manualmente?

La eliminación manual de malware es una tarea complicada: normalmente es mejor permitir que los programas antivirus o antimalware lo hagan automáticamente. Para eliminar este malware, recomendamos utilizar Combo Cleaner Antivirus para Windows.

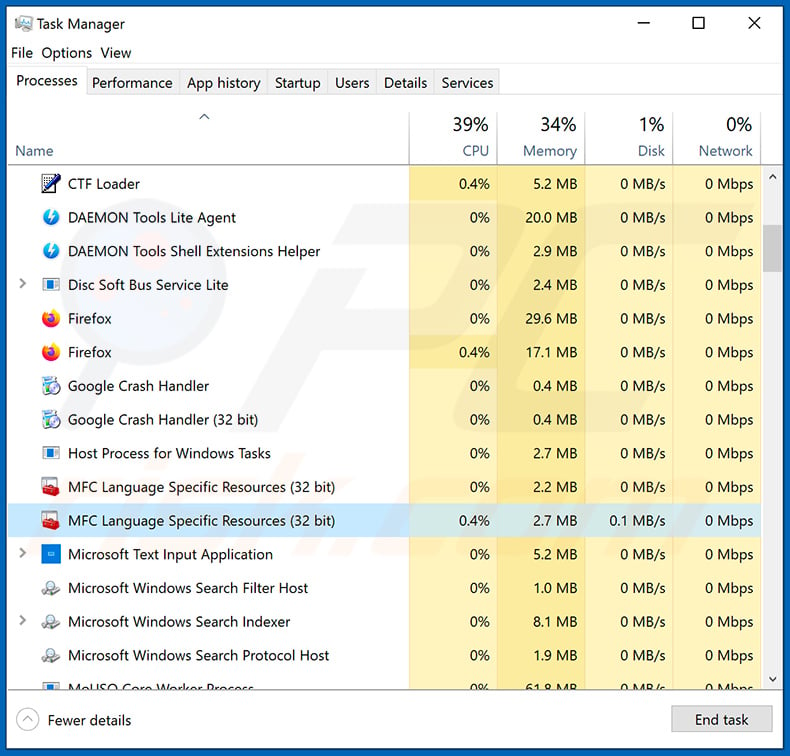

Si desea eliminar el malware manualmente, el primer paso es identificar el nombre del malware que está intentando eliminar. A continuación se muestra un ejemplo de un programa sospechoso ejecutándose en el equipo de un usuario:

Si revisó la lista de programas en ejecución en su equipo, por ejemplo, utilizando el administrador de tareas, e identificó un programa que parece sospechoso, debe continuar con estos pasos:

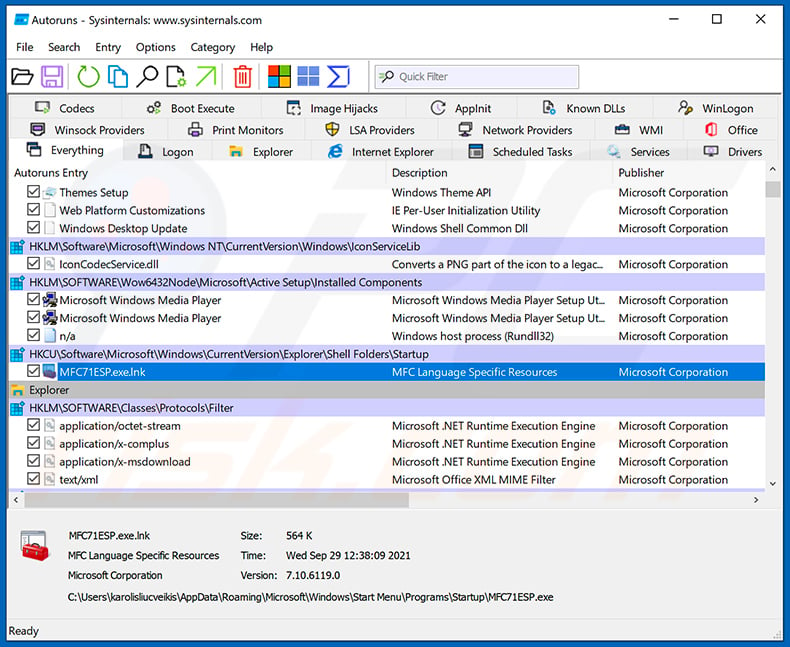

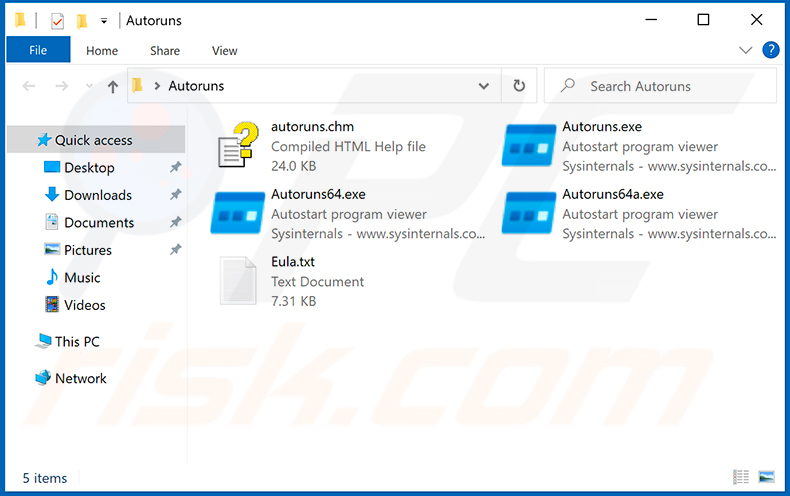

Descargue un programa llamado Autoruns. Este programa muestra las aplicaciones de inicio automático, el Registro y las ubicaciones del sistema de archivos:

Descargue un programa llamado Autoruns. Este programa muestra las aplicaciones de inicio automático, el Registro y las ubicaciones del sistema de archivos:

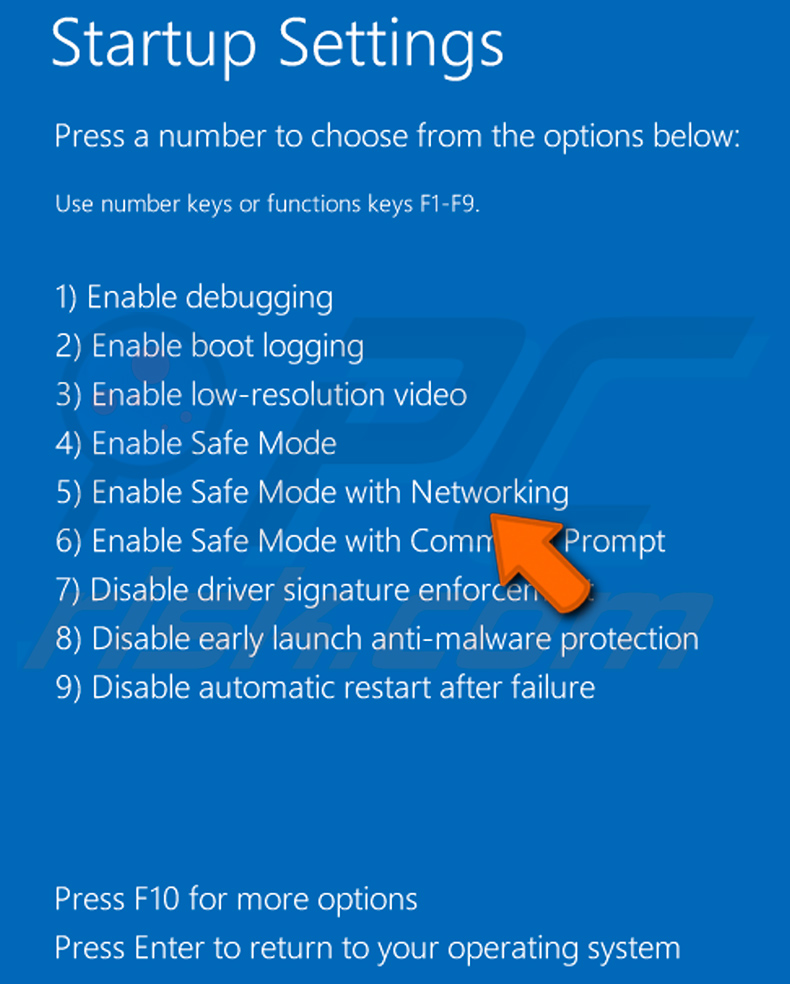

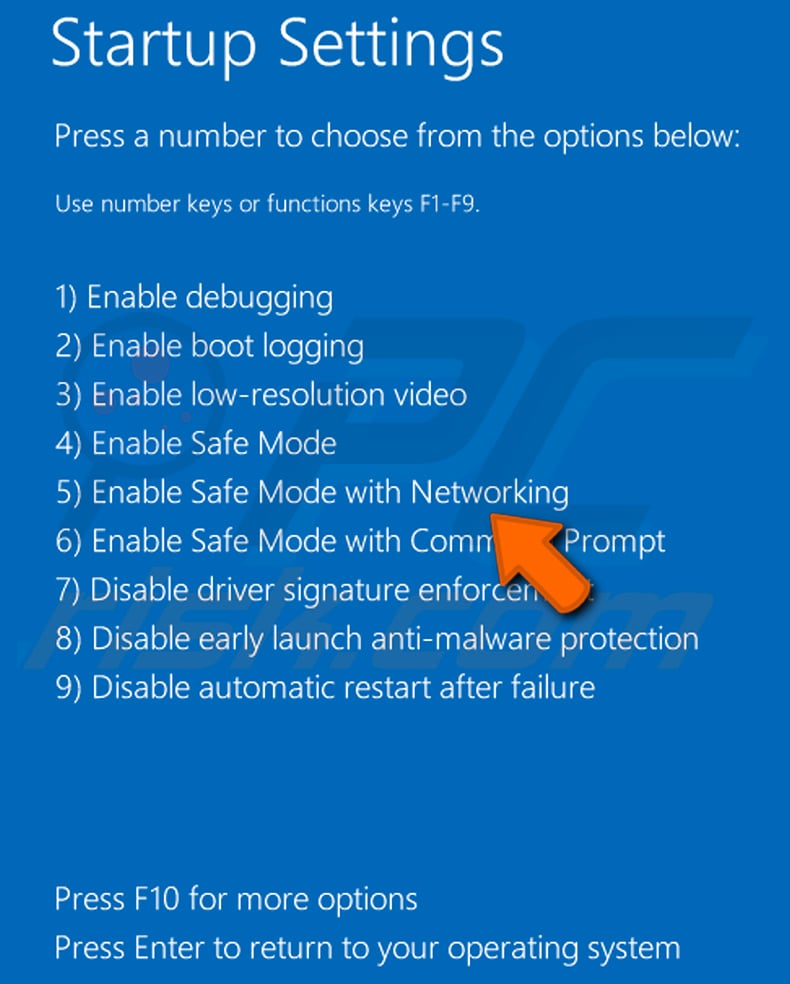

Reinicie su equipo en Modo seguro:

Reinicie su equipo en Modo seguro:

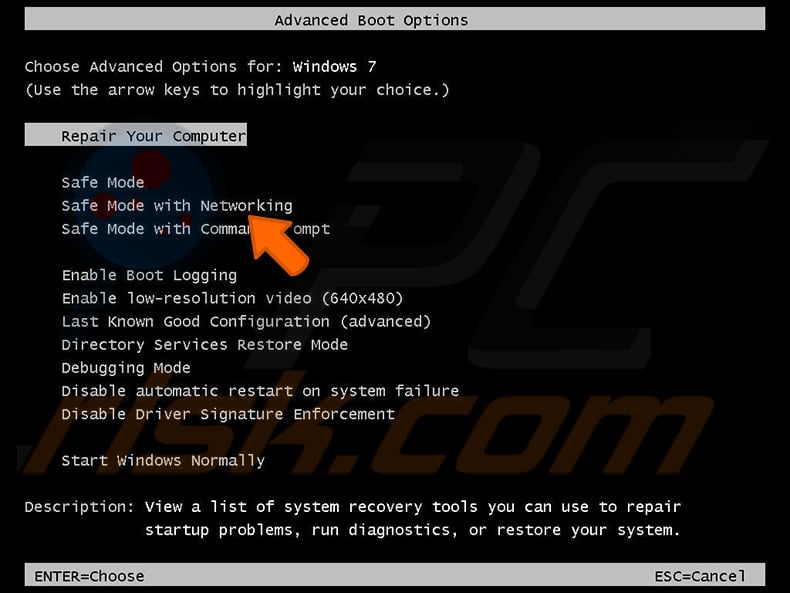

Usuarios de Windows XP y Windows 7: Inicie su equipo en Modo seguro. Haga clic en Inicio, haga clic en Apagar, haga clic en Reiniciar, haga clic en Aceptar. Durante el proceso de inicio del equipo, presione la tecla F8 en su teclado varias veces hasta que vea el menú de Opciones avanzadas de Windows y, a continuación, seleccione Modo seguro con funciones de red de la lista.

Vídeo que muestra cómo iniciar Windows 7 en «Modo seguro con funciones de red»:

Usuarios de Windows 8: Inicie Windows 8 en Modo seguro con funciones de red - Vaya a la pantalla de inicio de Windows 8, escriba Avanzado, en los resultados de búsqueda seleccione Configuración. Haga clic en Opciones de inicio avanzado, en la ventana abierta «Configuración general del PC», seleccione Inicio avanzado.

Haga clic en el botón «Reiniciar ahora». Su equipo se reiniciará en el «menú de Opciones de inicio avanzado». Haga clic en el botón «Solucionar problemas» y luego en el botón «Opciones avanzadas». En la pantalla de opciones avanzadas, haga clic en «Configuración de inicio».

Haga clic en el botón «Reiniciar». Su PC se reiniciará en la pantalla de Configuración de inicio. Presione F5 para iniciar en Modo seguro con funciones de red.

Vídeo que muestra cómo iniciar Windows 8 en «Modo seguro con funciones de red»:

Usuarios de Windows 10: Haga clic en el logotipo de Windows y seleccione el icono de Encendido. En el menú abierto, haga clic en «Reiniciar» mientras mantiene presionada la tecla «Shift» en su teclado. En la ventana «elegir una opción», haga clic en «Solucionar problemas» y luego seleccione «Opciones avanzadas».

En el menú de opciones avanzadas, seleccione «Configuración de inicio» y haga clic en el botón «Reiniciar». En la siguiente ventana, debe hacer clic en la tecla «F5» de su teclado. Esto reiniciará su sistema operativo en modo seguro con funciones de red.

Vídeo que muestra cómo iniciar Windows 10 en «Modo seguro con funciones de red»:

Extraiga el archivo descargado y ejecute el archivo Autoruns.exe.

Extraiga el archivo descargado y ejecute el archivo Autoruns.exe.

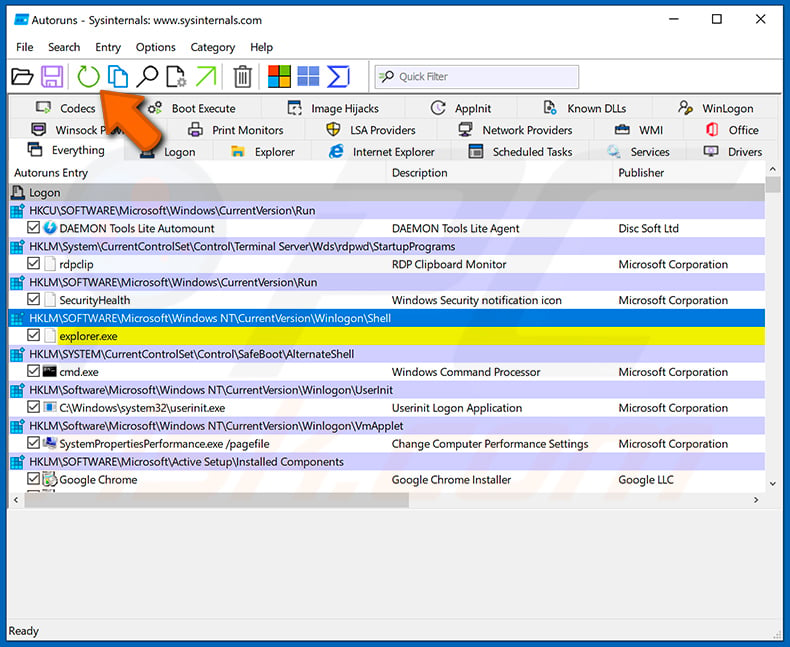

En la aplicación Autoruns, haga clic en «Options» en la parte superior y desmarque las opciones «Hide Empty Locations» y «Hide Windows Entries». Después de este procedimiento, haga clic en el icono «Refresh».

En la aplicación Autoruns, haga clic en «Options» en la parte superior y desmarque las opciones «Hide Empty Locations» y «Hide Windows Entries». Después de este procedimiento, haga clic en el icono «Refresh».

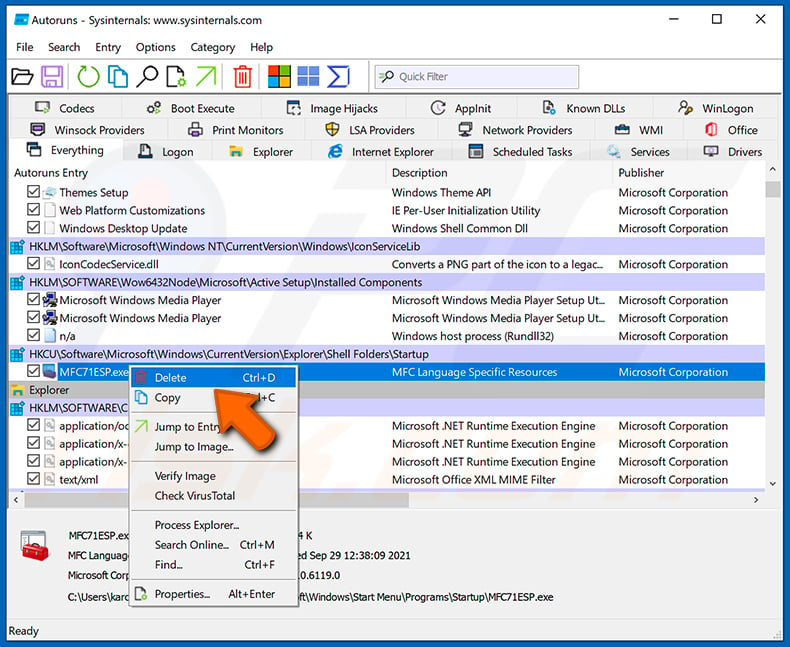

Revise la lista proporcionada por la aplicación Autoruns y localice el archivo de malware que desea eliminar.

Revise la lista proporcionada por la aplicación Autoruns y localice el archivo de malware que desea eliminar.

Debe anotar su ruta completa y nombre. Tenga en cuenta que algunos malware ocultan nombres de procesos bajo nombres legítimos de procesos de Windows. En esta etapa, es muy importante evitar eliminar archivos del sistema. Después de localizar el programa sospechoso que desea eliminar, haga clic derecho sobre su nombre y seleccione «Delete».

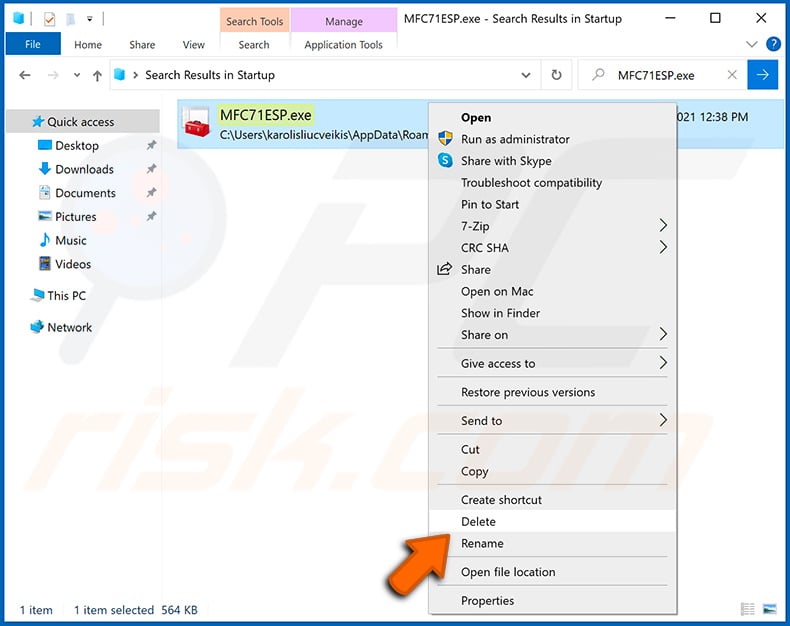

Después de eliminar el malware a través de la aplicación Autoruns (esto garantiza que el malware no se ejecutará automáticamente en el próximo inicio del sistema), debe buscar el nombre del malware en su equipo. Asegúrese de habilitar los archivos y carpetas ocultos antes de continuar. Si encuentra el nombre de archivo del malware, asegúrese de eliminarlo.

Reinicie su equipo en modo normal. Seguir estos pasos debería eliminar cualquier malware de su equipo. Tenga en cuenta que la eliminación manual de amenazas requiere conocimientos avanzados de informática. Si no posee estos conocimientos, deje la eliminación del malware a los programas antivirus y antimalware.

Es posible que estos pasos no funcionen con infecciones de malware avanzadas. Como siempre, es mejor prevenir la infección que intentar eliminar el malware después. Para mantener su equipo seguro, instale las últimas actualizaciones del sistema operativo y utilice software antivirus. Para asegurarse de que su equipo esté libre de infecciones de malware, le recomendamos escanearlo con Combo Cleaner Antivirus para Windows.

Preguntas frecuentes (FAQ)

Mi equipo está infectado con el stealer Remus, ¿debería formatear mi dispositivo de almacenamiento para deshacerme de él?

Este enfoque puede eliminar completamente Remus, pero también eliminará todos los datos y archivos almacenados en el dispositivo. En lugar de restablecer o formatear el sistema, generalmente se recomienda utilizar primero una herramienta de seguridad fiable como Combo Cleaner.

¿Cuáles son los mayores problemas que puede causar el malware?

El malware puede recopilar datos confidenciales, cifrar archivos, distribuir malware adicional y realizar otras acciones maliciosas. Esto puede provocar acceso no autorizado a cuentas, daños económicos, pérdida de datos y suplantación de identidad. En general, puede resultar en graves problemas de seguridad y privacidad.

¿Cuál es el propósito de Remus?

El propósito de Remus es robar información confidencial. Se dirige a datos como contraseñas del navegador, cookies, detalles de monederos de criptomonedas y otra información personal. También puede recopilar información de diversas aplicaciones.

¿Cómo se infiltró Remus en mi equipo?

Los ciberdelincuentes propagan malware a través de correos electrónicos fraudulentos que contienen enlaces o archivos maliciosos, sitios web falsos, software pirateado, anuncios engañosos, estafas de soporte técnico, vulnerabilidades de software y canales similares. A menudo se oculta en archivos como documentos, archivos comprimidos, scripts o ejecutables y se activa cuando el usuario los abre (o realiza pasos adicionales).

¿Me protegerá Combo Cleaner del malware?

Sí, Combo Cleaner puede detectar y eliminar la mayoría de las amenazas conocidas. Sin embargo, algunos malware avanzados pueden ser más difíciles de encontrar porque pueden ocultarse profundamente en el sistema. Por eso es importante realizar un análisis completo del sistema para garantizar que se eliminen todas las amenazas.

Compartir:

Tomas Meskauskas

Investigador experto en seguridad, analista profesional de malware

Me apasiona todo lo relacionado con seguridad informática y tecnología. Me avala una experiencia de más de 10 años trabajando para varias empresas de reparación de problemas técnicos y seguridad on-line. Como editor y autor de PCrisk, llevo trabajando desde 2010. Sígueme en Twitter y LinkedIn para no perderte nada sobre las últimas amenazas de seguridad en internet.

El portal de seguridad PCrisk es ofrecido por la empresa RCS LT.

Investigadores de seguridad han unido fuerzas para ayudar a educar a los usuarios de ordenadores sobre las últimas amenazas de seguridad en línea. Más información sobre la empresa RCS LT.

Nuestras guías de desinfección de software malicioso son gratuitas. No obstante, si desea colaborar, puede realizar una donación.

DonarEl portal de seguridad PCrisk es ofrecido por la empresa RCS LT.

Investigadores de seguridad han unido fuerzas para ayudar a educar a los usuarios de ordenadores sobre las últimas amenazas de seguridad en línea. Más información sobre la empresa RCS LT.

Nuestras guías de desinfección de software malicioso son gratuitas. No obstante, si desea colaborar, puede realizar una donación.

Donar

▼ Mostrar discusión