Cómo eliminar BoryptGrab de los dispositivos infectados

TroyanoConocido también como: BoryptGrab programa para robar información

Obtenga un escaneo gratuito y verifique si su computadora está infectada.

ELIMÍNELO AHORAPara usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por RCS LT, la empresa matriz de PCRisk.

¿Qué tipo de malware es BoryptGrab?

BoryptGrab es un programa malicioso que roba información de los dispositivos infectados de diversas formas. Se propaga a través de páginas falsas de GitHub que ofrecen software gratuito. Es importante señalar que, durante la cadena de ataque en la que interviene BoryptGrab, puede inyectarse otro programa malicioso: una puerta trasera conocida como TunnesshClient. Si se detecta en un dispositivo, BoryptGrab (o la amenaza asociada) debe eliminarse de inmediato.

Más información sobre BoryptGrab

Cuando BoryptGrab infecta un dispositivo, primero comprueba si se está ejecutando dentro de una máquina virtual (VM) analizando los archivos y la configuración del sistema. Esto le ayuda a evitar ser analizado por los investigadores. También examina los programas en ejecución para ver si alguno coincide con su lista de herramientas de análisis. Además, intenta obtener privilegios de administrador.

BoryptGrab es capaz de recopilar información confidencial de varios navegadores, entre ellos Brave Browser, CentBrowser, Chromium, Google Chrome, Microsoft Edge, Mozilla Firefox, Opera, Vivaldi y Yandex Browser. Los datos que recopila pueden incluir credenciales de inicio de sesión, datos de autocompletar, historial de navegación y datos similares.

Cabe destacar que BoryptGrab descarga una herramienta basada en Chromium que le permite robar datos del navegador. El malware también puede extraer datos de carteras de criptomonedas de escritorio y de extensiones del navegador. A continuación, realiza una captura de pantalla y recopila información general del sistema. La lista de carteras de criptomonedas afectadas incluye los siguientes servicios:

Armory Wallet, Atomic, AtomicDEX, Binance, Bitcoin Core, BitPay, Blockstream Green, Chia Wallet, Coinomi, Copay, Daedalus Mainnet, Dash Core, Dogecoin, Electron Cash, Electrum, ElectrumLTC, Ethereum, Exodus, GreenAddress, Guarda, Jaxx Desktop, Komodo Wallet, Ledger Live, Ledger Wallet, Litecoin Core, MEW Desktop, MultiDoge, MyEtherWallet, NOW Wallet, Raven Core, StakeCube, Trezor Suite, Wasabi Wallet.

BoryptGrab también puede extraer archivos de carpetas comunes en función de determinados tipos de archivo. Recopila archivos de Telegram, contraseñas de navegadores y, en las versiones más recientes, tokens de Discord. Una vez recopilados todos estos datos, los comprime y los envía al servidor del atacante.

Algunas versiones de BoryptGrab también descargan y ejecutan la puerta trasera TunnesshClient, aunque no todas las versiones lo hacen. TunnesshClient es un programa malicioso creado en Python que permite a los atacantes enviar comandos al ordenador infectado y redirigir su tráfico de Internet a través de una conexión SSH inversa.

| Nombre | BoryptGrab programa para robar información |

| Tipo de amenaza | Ladrón |

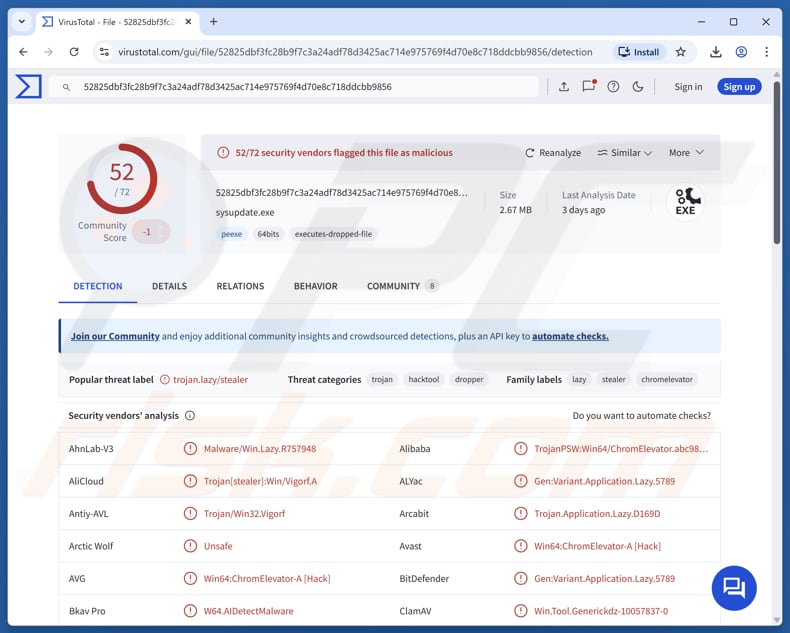

| Nombres de detección | Avast (Win64:ChromElevator-A [Hack]), Combo Cleaner (Gen:Variant. Application.Lazy.5789), ESET-NOD32 (Win64/PSW.Agent.EN Trojan), Kaspersky (Trojan-PSW.Win32.Stealer.dafv), Microsoft (Trojan:Win32/Vigorf.A), Lista completa (VirusTotal) |

| Síntomas | Los troyanos están diseñados para infiltrarse sigilosamente en el ordenador de la víctima y permanecer ocultos, por lo que no se observan síntomas claros en un equipo infectado. |

| Métodos de distribución | Repositorios falsos de GitHub y páginas de GitHub que promocionan herramientas de software libre |

| Daños | Pérdidas económicas, robo de identidad, suplantación de cuentas, infecciones adicionales y otros problemas. |

| Eliminación de Malware |

Para eliminar posibles infecciones de malware, escanee su computadora con un software antivirus legítimo. Nuestros investigadores de seguridad recomiendan usar Combo Cleaner. Descargue Combo Cleaner para WindowsEl detector gratuito verifica si su equipo está infectado. Para usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por RCS LT, la empresa matriz de PCRisk. |

Conclusión

BoryptGrab es un programa malicioso que recopila información confidencial de los navegadores, carteras de criptomonedas, aplicaciones de mensajería y archivos del dispositivo infectado. Además, intenta eludir la detección buscando máquinas virtuales y herramientas de análisis, y solicitando privilegios de administrador. Algunas versiones pueden descargar una puerta trasera, lo que permite a los atacantes obtener control remoto.

Las víctimas del ataque de BoryptGrab pueden sufrir problemas como pérdidas económicas, robo de identidad, secuestro de cuentas, infecciones adicionales y otros problemas. Por lo tanto, es necesario eliminar BoryptGrab de los dispositivos afectados lo antes posible.

¿Cómo se ha colado BoryptGrab en mi ordenador?

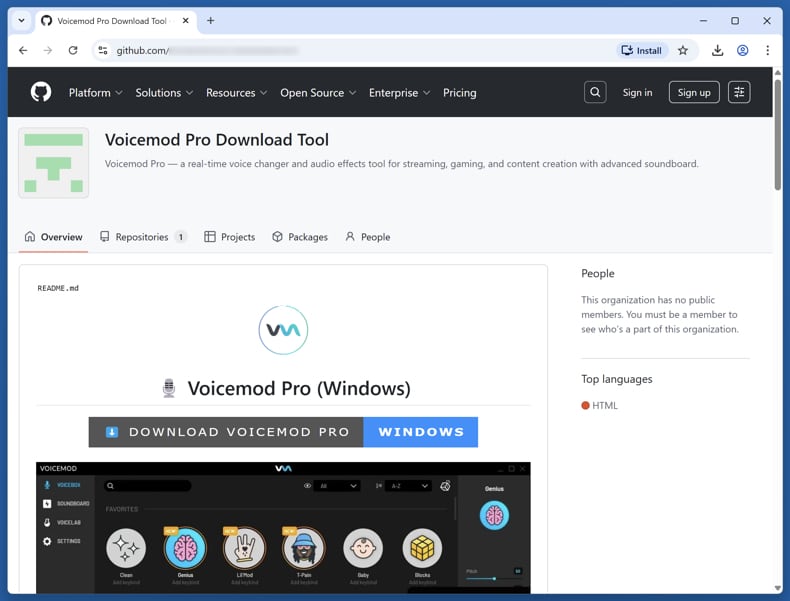

Los ciberdelincuentes utilizan repositorios públicos de GitHub que alojan herramientas de software supuestamente legítimas o útiles. También recurren a la optimización para motores de búsqueda (SEO) para que sus repositorios falsos y sus páginas de GitHub aparezcan en los primeros puestos de los resultados de búsqueda. Cuando los usuarios buscan en Internet herramientas, trucos o software pirateado, es posible que encuentren estas páginas.

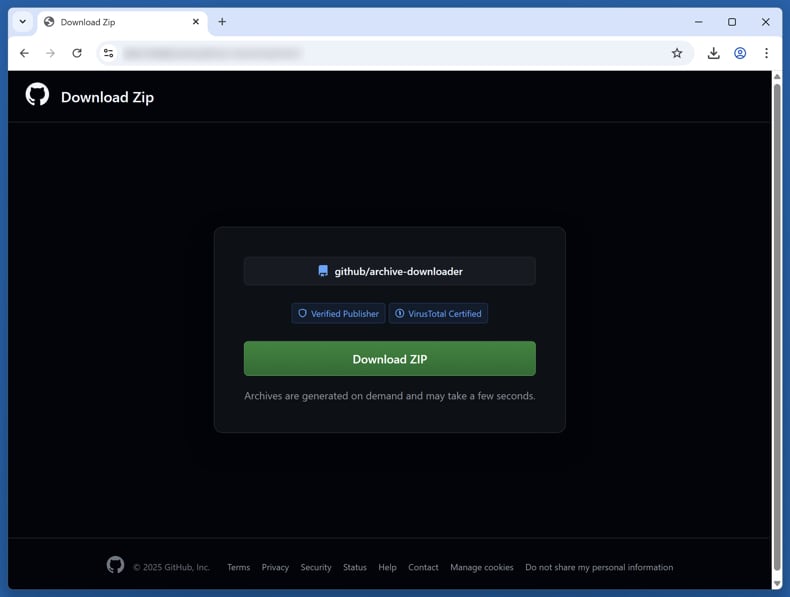

Cuando los usuarios abren el repositorio, se les redirige a un sitio web con el estilo de GitHub que parece una página real de descarga de software. Estas páginas anuncian herramientas como trucos para videojuegos, software pirateado o programas de utilidad, como potenciadores de FPS, así como software como Filmora o Voicemod, que afirman permitir la descarga o modificación de otras aplicaciones.

La página ofrece un archivo ZIP que simula ser el instalador del software. Cuando el usuario descarga y ejecuta los archivos que contiene el archivo, se inicia la infección.

¿Cómo evitar la instalación de malware?

Descarga siempre el software de fuentes fiables, como sitios web oficiales o tiendas de aplicaciones reconocidas, y asegúrate de que tu sistema operativo y tus aplicaciones se actualicen con regularidad. Ten cuidado con los correos electrónicos o mensajes que no esperabas, sobre todo si incluyen archivos adjuntos o enlaces, y evita abrirlos.

Utiliza programas de seguridad fiables para realizar análisis periódicos que permitan identificar y eliminar posibles amenazas. Además, evita hacer clic en anuncios, ventanas emergentes o enlaces sospechosos mientras navegas por sitios web no verificados, y rechaza las solicitudes de notificaciones de sitios web en los que no confíes.

Si crees que tu ordenador ya está infectado, te recomendamos que realices un análisis con Combo Cleaner Antivirus para Windows para eliminar automáticamente el malware que se haya infiltrado.

Página de descarga falsa de GitHub que distribuye BoryptGrab (fuente: trendmicro.com):

El archivo «README» de un repositorio malicioso de Pro en GitHub (fuente: trendmicro.com):

Eliminación automática instantánea de malware:

La eliminación manual de amenazas puede ser un proceso largo y complicado que requiere conocimientos informáticos avanzados. Combo Cleaner es una herramienta profesional para eliminar malware de forma automática, que está recomendado para eliminar malware. Descárguelo haciendo clic en el siguiente botón:

DESCARGAR Combo CleanerSi decide descargar este programa, quiere decir que usted está conforme con nuestra Política de privacidad y Condiciones de uso. Para usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por RCS LT, la empresa matriz de PCRisk.

Menú rápido:

- ¿Qué es BoryptGrab?

- PASO 1. Eliminación manual del malware BoryptGrab.

- PASO 2. Comprueba si tu ordenador está libre de virus.

¿Cómo eliminar el malware manualmente?

La eliminación manual de malware es una tarea complicada; por lo general, lo mejor es dejar que los programas antivirus o antimalware se encarguen de ello automáticamente. Para eliminar este malware, recomendamos utilizar Combo Cleaner Antivirus para Windows.

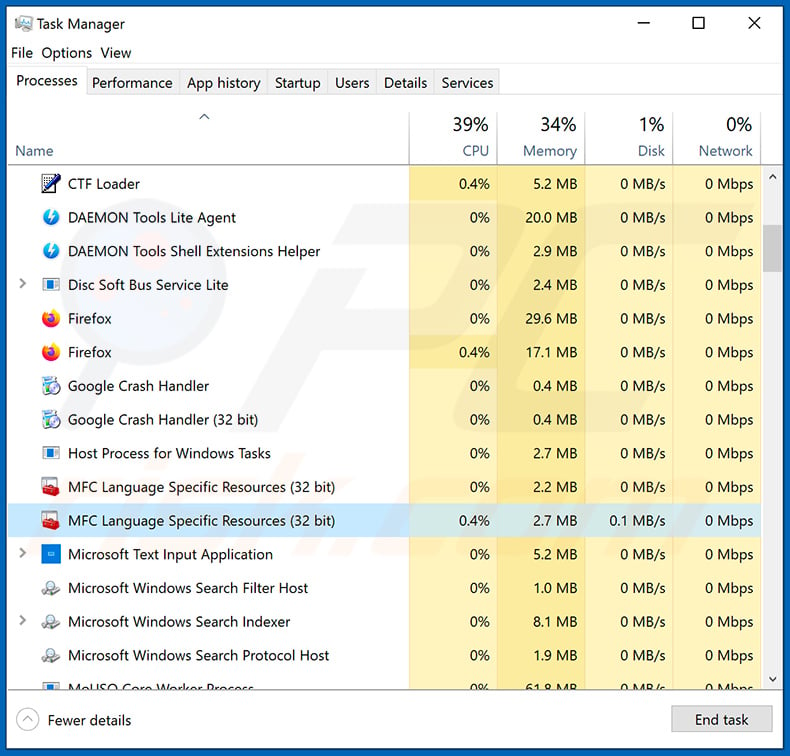

Si desea eliminar el malware manualmente, el primer paso es identificar el nombre del malware que está intentando eliminar. A continuación se muestra un ejemplo de un programa sospechoso que se está ejecutando en el ordenador de un usuario:

Si has consultado la lista de programas que se están ejecutando en tu ordenador, por ejemplo, mediante el Administrador de tareas, y has identificado un programa que te parece sospechoso, debes seguir estos pasos:

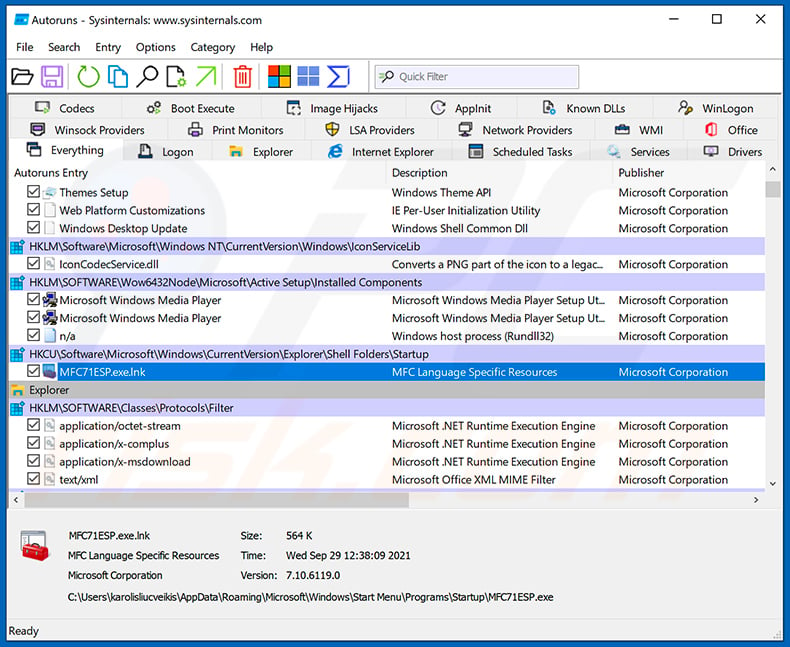

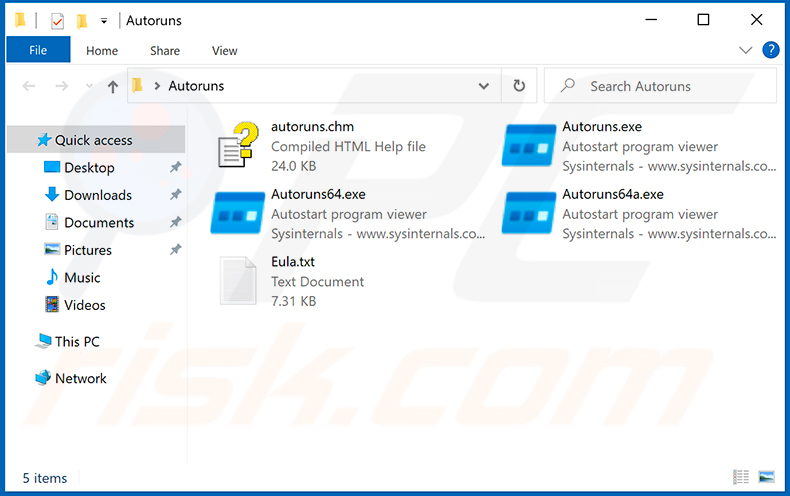

Descarga un programa llamado Autoruns. Este programa muestra las aplicaciones de inicio automático, el Registro y las ubicaciones en el sistema de archivos:

Descarga un programa llamado Autoruns. Este programa muestra las aplicaciones de inicio automático, el Registro y las ubicaciones en el sistema de archivos:

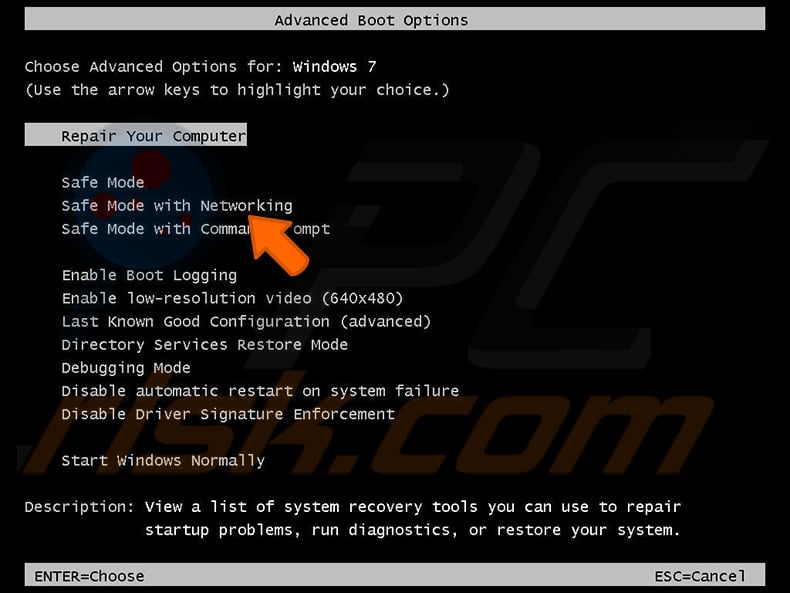

Reinicia el ordenador en modo seguro:

Reinicia el ordenador en modo seguro:

Usuarios de Windows XP y Windows 7: Inicie el ordenador en modo seguro. Haga clic en «Inicio», luego en «Apagar», después en «Reiniciar» y, por último, en «Aceptar». Durante el proceso de arranque del ordenador, pulse varias veces la tecla F8 del teclado hasta que aparezca el menú de opciones avanzadas de Windows y, a continuación, seleccione «Modo seguro con funciones de red» en la lista.

Vídeo que muestra cómo iniciar Windows 7 en «Modo seguro con funciones de red»:

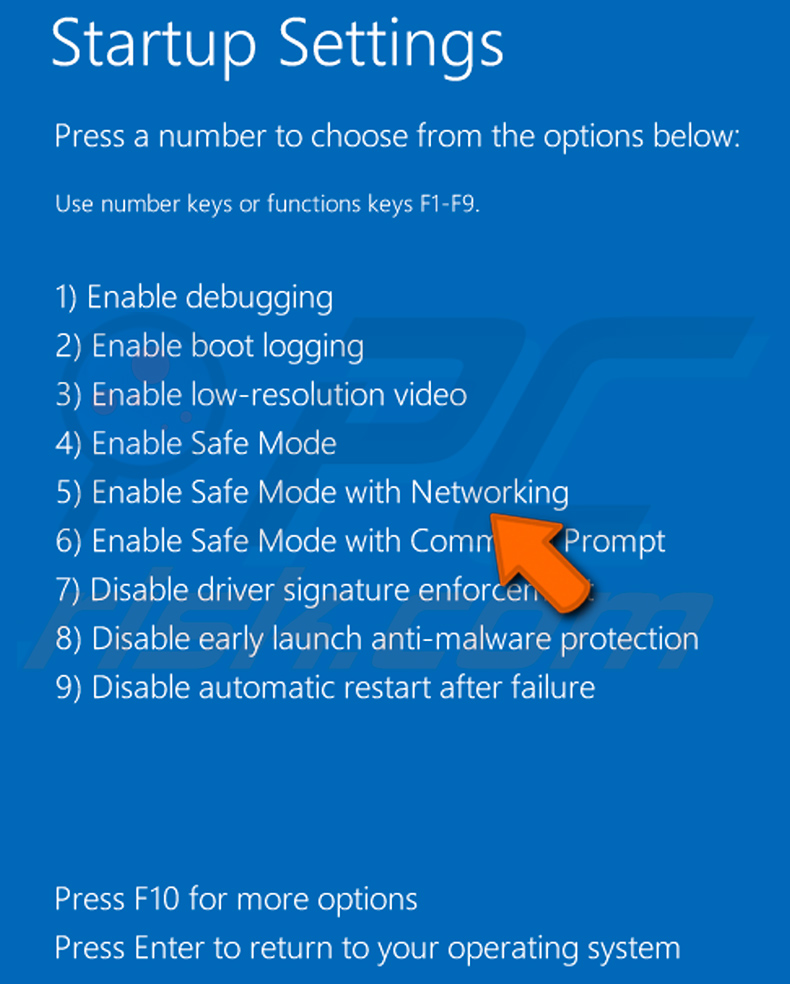

Usuarios de Windows 8: Inicia Windows 8 en modo seguro con funciones de red: ve a la pantalla de inicio de Windows 8, escribe «Avanzado» y, en los resultados de la búsqueda, selecciona «Configuración». Haz clic en «Opciones de inicio avanzadas» y, en la ventana «Configuración general del PC» que se abre, selecciona «Inicio avanzado».

Haz clic en el botón «Reiniciar ahora». El ordenador se reiniciará y aparecerá el «Menú de opciones de inicio avanzadas». Haz clic en el botón «Solucionar problemas» y, a continuación, en el botón «Opciones avanzadas». En la pantalla de opciones avanzadas, haz clic en «Configuración de inicio».

Haz clic en el botón «Reiniciar». El ordenador se reiniciará y aparecerá la pantalla de opciones de inicio. Pulsa F5 para arrancar en modo seguro con funciones de red.

Vídeo que muestra cómo iniciar Windows 8 en «Modo seguro con funciones de red»:

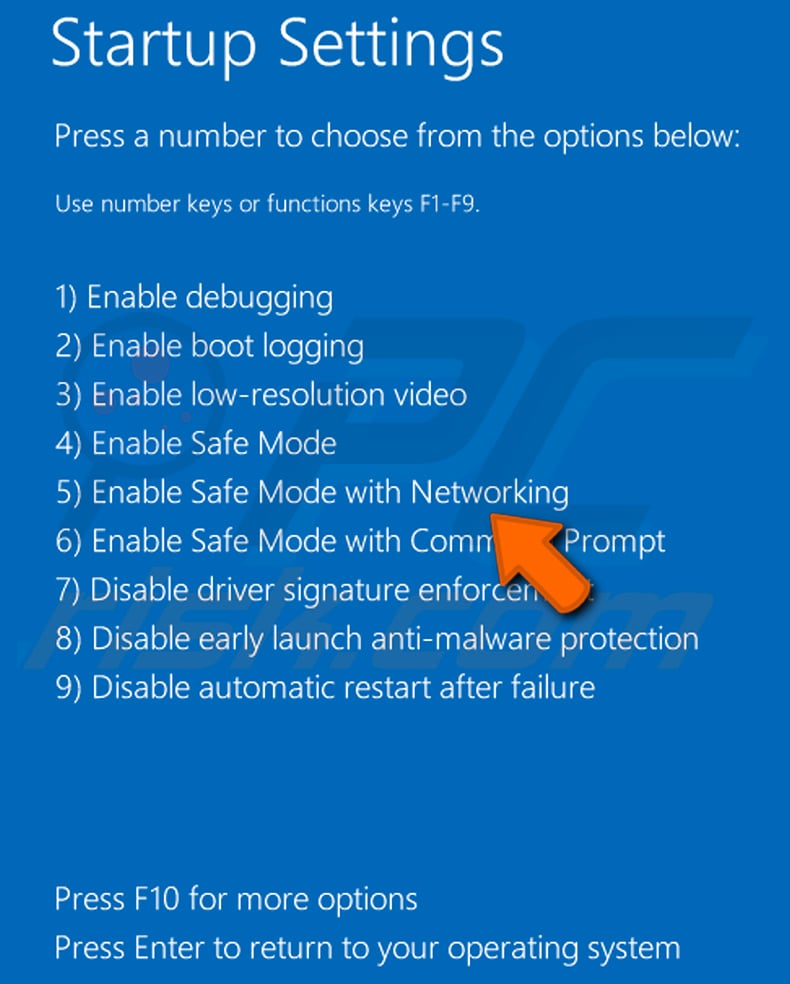

Usuarios de Windows 10: Haz clic en el logotipo de Windows y selecciona el icono de energía. En el menú que se abre, haz clic en «Reiniciar» mientras mantienes pulsada la tecla «Shift» del teclado. En la ventana «Elige una opción», haz clic en «Solucionar problemas» y, a continuación, selecciona «Opciones avanzadas».

En el menú de opciones avanzadas, selecciona «Configuración de inicio» y haz clic en el botón «Reiniciar». En la ventana que se abra, pulsa la tecla «F5» del teclado. De este modo, el sistema operativo se reiniciará en modo seguro con funciones de red.

Vídeo que muestra cómo iniciar Windows 10 en «Modo seguro con funciones de red»:

Descomprime el archivo descargado y ejecuta el archivo Autoruns.exe.

Descomprime el archivo descargado y ejecuta el archivo Autoruns.exe.

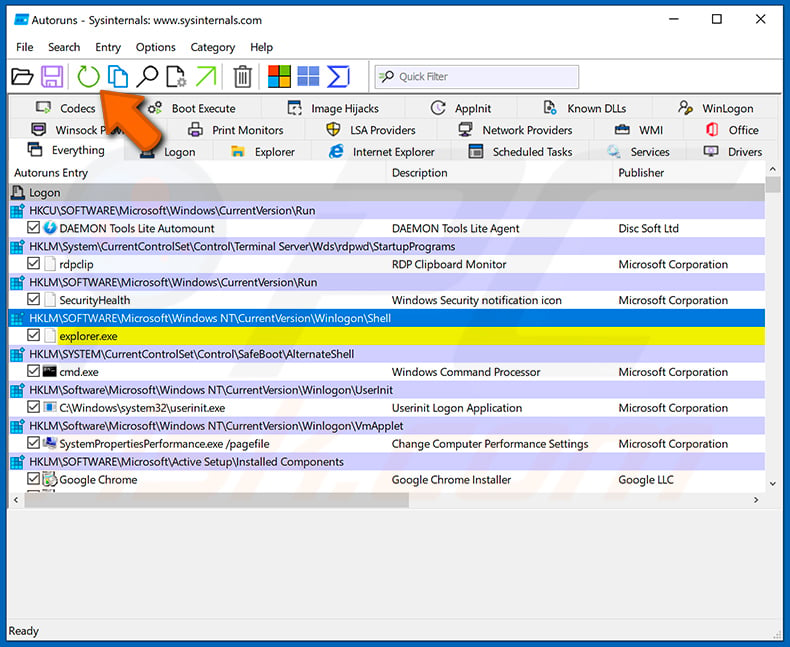

En la aplicación Autoruns, haz clic en «Opciones» en la parte superior y desmarca las opciones «Ocultar ubicaciones vacías» y «Ocultar entradas de Windows». Una vez hecho esto, haz clic en el icono «Actualizar».

En la aplicación Autoruns, haz clic en «Opciones» en la parte superior y desmarca las opciones «Ocultar ubicaciones vacías» y «Ocultar entradas de Windows». Una vez hecho esto, haz clic en el icono «Actualizar».

Consulte la lista que ofrece la aplicación Autoruns y localice el archivo malicioso que desea eliminar.

Consulte la lista que ofrece la aplicación Autoruns y localice el archivo malicioso que desea eliminar.

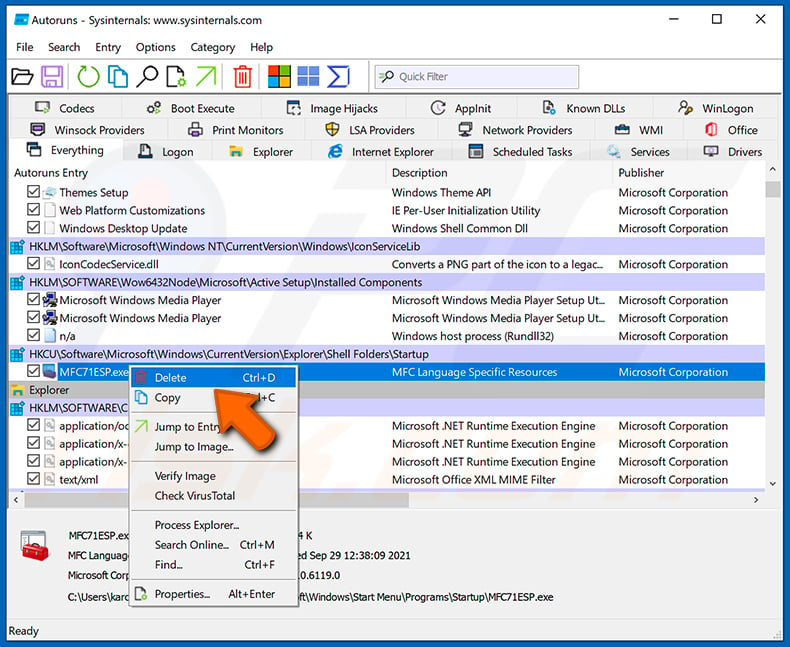

Debes anotar su ruta completa y su nombre. Ten en cuenta que algunos programas maliciosos ocultan los nombres de los procesos bajo nombres de procesos legítimos de Windows. En esta fase, es muy importante evitar eliminar archivos del sistema. Una vez que hayas localizado el programa sospechoso que deseas eliminar, haz clic con el botón derecho del ratón sobre su nombre y selecciona «Eliminar».

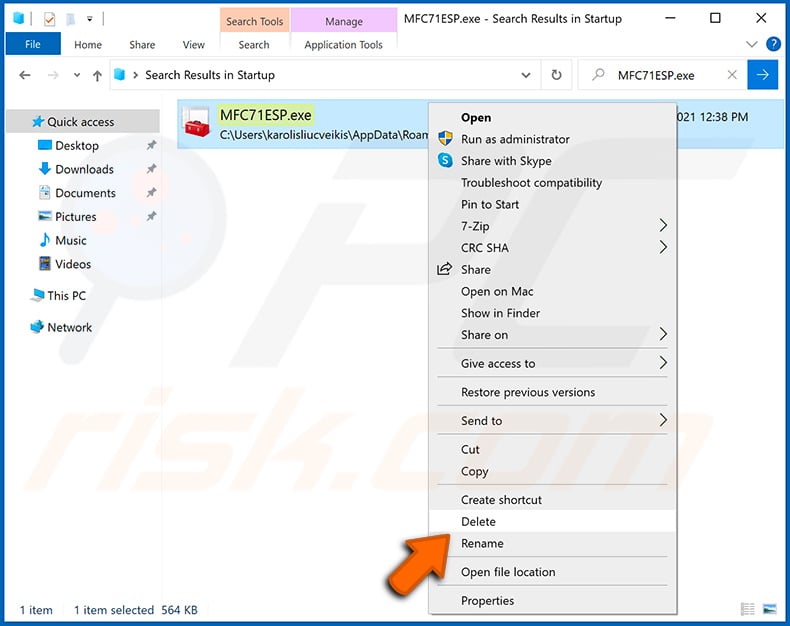

Una vez eliminado el malware mediante la aplicación Autoruns (esto garantiza que el malware no se ejecute automáticamente al reiniciar el sistema), debes buscar el nombre del malware en tu ordenador. Asegúrate de activar la visualización de archivos y carpetas ocultos antes de continuar. Si encuentras el nombre del archivo del malware, asegúrate de eliminarlo.

Reinicia el ordenador en modo normal. Si sigues estos pasos, deberías eliminar cualquier malware de tu ordenador. Ten en cuenta que la eliminación manual de amenazas requiere conocimientos avanzados de informática. Si no los tienes, deja que sean los programas antivirus y antimalware los que se encarguen de eliminar el malware.

Es posible que estos pasos no funcionen en casos de infecciones por malware avanzadas. Como siempre, es mejor prevenir la infección que intentar eliminar el malware más tarde. Para mantener tu ordenador a salvo, instala las últimas actualizaciones del sistema operativo y utiliza un programa antivirus. Para asegurarte de que tu ordenador no tiene infecciones por malware, te recomendamos que lo analices con Combo Cleaner Antivirus para Windows.

Preguntas frecuentes (FAQ)

Mi dispositivo está infectado con el malware BoryptGrab, ¿debería formatear mi dispositivo de almacenamiento para eliminarlo?

Al formatear el dispositivo se eliminará BoryptGrab, pero se borrarán todos los datos, por lo que esta debería ser solo la última opción. Es mejor realizar primero un análisis completo con un software de seguridad de confianza, como Combo Cleaner.

¿Cuáles son los principales problemas que puede causar el malware?

El malware puede robar información personal, permitir a los atacantes controlar tu dispositivo de forma remota, borrar o dañar archivos, instalar otros programas maliciosos, ralentizar el rendimiento del sistema, provocar fallos y llevar a cabo otras acciones perjudiciales.

¿Cuál es el objetivo de BoryptGrab?

El objetivo de BoryptGrab es robar datos del navegador, datos de carteras de criptomonedas (de aplicaciones de escritorio y extensiones), información de aplicaciones de mensajería (Telegram y Discord), información del sistema y capturas de pantalla. También puede proporcionar acceso remoto a través de TunnesshClient (en algunas versiones).

¿Cómo se ha colado BoryptGrab en mi dispositivo?

Es probable que BoryptGrab se haya introducido en tu dispositivo a través de una página o un repositorio falso de GitHub que fingía ofrecer software o herramientas gratuitas. Cuando descargaste y abriste el archivo ZIP proporcionado, el malware se instaló en tu dispositivo.

¿Me protegerá Combo Cleaner contra el malware?

Sí, Combo Cleaner es capaz de detectar y eliminar la mayor parte del malware conocido. Dado que algunas amenazas sofisticadas pueden ocultarse en lo más profundo del sistema, se recomienda realizar un análisis completo del sistema para garantizar que se detecten y eliminen todos los componentes maliciosos.

Compartir:

Tomas Meskauskas

Investigador experto en seguridad, analista profesional de malware

Me apasiona todo lo relacionado con seguridad informática y tecnología. Me avala una experiencia de más de 10 años trabajando para varias empresas de reparación de problemas técnicos y seguridad on-line. Como editor y autor de PCrisk, llevo trabajando desde 2010. Sígueme en Twitter y LinkedIn para no perderte nada sobre las últimas amenazas de seguridad en internet.

El portal de seguridad PCrisk es ofrecido por la empresa RCS LT.

Investigadores de seguridad han unido fuerzas para ayudar a educar a los usuarios de ordenadores sobre las últimas amenazas de seguridad en línea. Más información sobre la empresa RCS LT.

Nuestras guías de desinfección de software malicioso son gratuitas. No obstante, si desea colaborar, puede realizar una donación.

DonarEl portal de seguridad PCrisk es ofrecido por la empresa RCS LT.

Investigadores de seguridad han unido fuerzas para ayudar a educar a los usuarios de ordenadores sobre las últimas amenazas de seguridad en línea. Más información sobre la empresa RCS LT.

Nuestras guías de desinfección de software malicioso son gratuitas. No obstante, si desea colaborar, puede realizar una donación.

Donar

▼ Mostrar discusión