Cómo eliminar Torg de los dispositivos infectados

TroyanoConocido también como: Ladrón de información Torg

Obtenga un escaneo gratuito y verifique si su computadora está infectada.

ELIMÍNELO AHORAPara usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por RCS LT, la empresa matriz de PCRisk.

¿Qué tipo de malware es Torg?

Torg es un malware dedicado al robo de información que extrae datos de los dispositivos infectados. Envía la información sustraída a los atacantes mediante un sistema de API. Torg se comercializa como parte de una operación de «malware como servicio» (MaaS). Si se detecta Torg en un sistema, debe eliminarse lo antes posible.

Más información sobre Torg

Torg se dirige a los navegadores basados en Chromium (como Chrome, Edge, Brave y Opera) y a los navegadores basados en Firefox. En total, es capaz de robar datos de decenas de navegadores diferentes. Puede acceder a los datos de inicio de sesión almacenados (como contraseñas guardadas y cookies) y eludir o descifrar las medidas de seguridad utilizadas para protegerlos.

Además, el programa malicioso está diseñado para robar datos de numerosas extensiones de navegador. Se centra en más de 800 extensiones, la mayoría de las cuales son carteras de criptomonedas, incluidas algunas tan populares como MetaMask y Phantom. También se centra en más de 100 extensiones relacionadas con la seguridad, como gestores de contraseñas y aplicaciones de autenticación de dos factores, como LastPass, 1Password y Bitwarden.

Además, Torg puede recopilar información de las aplicaciones de monederos de criptomonedas instaladas en un dispositivo. Es capaz de robar datos de más de 30 programas de monederos, entre los que se incluyen algunos muy populares como Atomic, AtomicDEX, Bitcoin Core, Daedalus, Electrum, Ethereum, Exodus, Monero, MyEtherWallet y WalletWasabi. El programa malicioso captura las semillas, las claves y los datos de sesión de los monederos de criptomonedas.

Además, Torg puede extraer información de las extensiones para tomar notas. Entre ellas se incluyen 123 Password, Anywhere Stickers, Beanote, Beastnotes, Fleeting Notes, My-Notes, Note Board, Notepad Take Notes, Notes for Gmail, Notes Sticky, Notion Notes, Page Notes, Private Notes, Simple Gmail Notes, SimplifyNote, Smart Notes, Sticky Notes, Swifty Sticky Note y Web Sticky Notes. Estas pueden contener información privada, como contraseñas.

Además, este programa malicioso puede robar tokens de Discord (que permiten acceder a una cuenta de Discord sin contraseña) mediante el análisis de una base de datos en formato LevelDB. También puede sustraer datos de sesión de Telegram, lo que podría permitir el acceso a una cuenta activa de Telegram. Por otra parte, roba archivos de configuración de Steam, lo que podría ayudar a los atacantes a acceder a una cuenta de juegos de Steam o suplantar su identidad.

También cabe destacar que Torh puede recopilar datos de clientes VPN (ExpressVPN, NordVPN, OpenVPN, PIA, ProtonVPN, Surfshark, WireGuard y Windscribe), herramientas de FTP y acceso remoto (FileZilla, mRemoteNG, MobaXterm, Total Commander, WinSCP) y clientes de correo electrónico (Outlook y Thunderbird).

Otros objetivos son las plataformas de videojuegos (Battle.net, GOG Galaxy, Minecraft, Origin/EA, Rockstar Games, Ubisoft Connect) y las carpetas «Escritorio» y «Documentos».

| Nombre | Ladrón de información Torg |

| Tipo de amenaza | Ladrón |

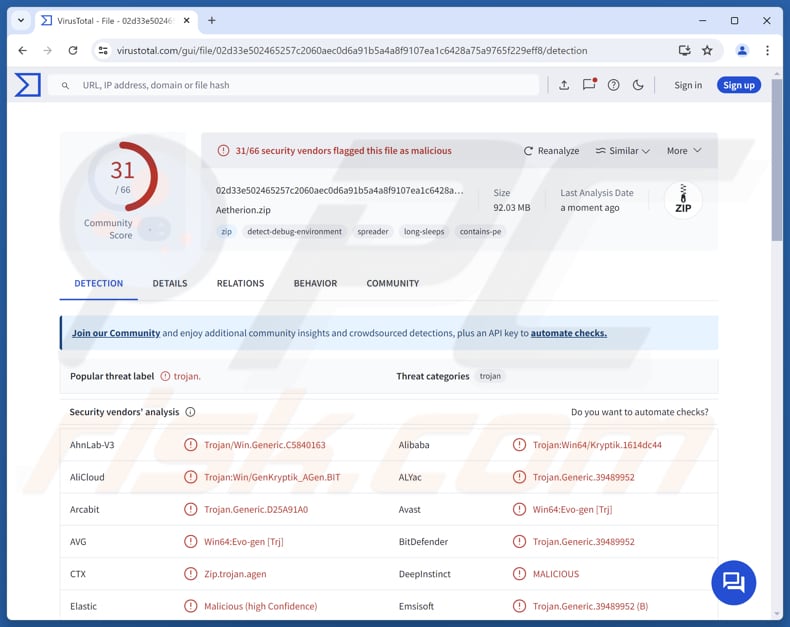

| Nombres de detección | Avast (Win64:Evo-gen [Trj]), Combo Cleaner (Trojan.Generic.39489952), ESET-NOD32 (Win64/Kryptik. GDL Trojan), Kaspersky (Trojan.Win32.AntiVM.ghj), Sophos (Mal/Generic-S), Lista completa (VirusTotal) |

| Síntomas | Los «stealers» están diseñados para infiltrarse sigilosamente en el ordenador de la víctima y permanecer ocultos, por lo que no se observan síntomas claros en un equipo infectado. |

| Posibles métodos de distribución | Trucos falsos para videojuegos, software pirateado, instaladores falsos, ClickFix. |

| Daños | Robo de contraseñas e información bancaria, suplantación de identidad, apropiación indebida de cuentas, pérdidas económicas y problemas similares. |

| Eliminación de Malware |

Para eliminar posibles infecciones de malware, escanee su computadora con un software antivirus legítimo. Nuestros investigadores de seguridad recomiendan usar Combo Cleaner. Descargue Combo Cleaner para WindowsEl detector gratuito verifica si su equipo está infectado. Para usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por RCS LT, la empresa matriz de PCRisk. |

Conclusión

Torg es un peligroso programa malicioso capaz de robar una amplia variedad de información confidencial de un dispositivo infectado. Puede recopilar datos de forma sigilosa, como contraseñas, datos de cuentas e información financiera, sin que el usuario se dé cuenta. Dado que ataca a numerosas aplicaciones y servicios diferentes, puede causar graves daños tanto a la privacidad como a las finanzas.

En general, se trata de una amenaza peligrosa que puede provocar el robo de identidad, el acceso no autorizado a cuentas, pérdidas económicas y otros problemas. Otros ejemplos de «stealers» son VoidStealer, BoryptGrab y MaskGramStealer.

¿Cómo se coló Torg en mi ordenador?

En primer lugar, la víctima descarga contenido falso o pirateado, como trucos para videojuegos, software crackeado o instaladores falsos. Esto se conoce como «dropper» y se encarga de instalar de forma encubierta un programa oculto en el dispositivo. A continuación, este dropper utiliza varias capas de ofuscación y cifrado para que el malware resulte difícil de detectar.

También puede ejecutar código directamente en la memoria, en lugar de guardarlo en el disco. A continuación, un cargador se ejecuta en segundo plano y prepara el sistema, a veces utilizando trucos como ocultar procesos o inyectar código en procesos legítimos de Windows. Por último, el ladrón de datos Torg se inicia en la memoria.

Es importante señalar que ClickFix es también uno de los métodos de distribución (junto con los trucos falsos para videojuegos y el software pirateado). Funciona engañando al usuario para que copie o ejecute un comando. Ese comando suele ser un script de PowerShell. Cuando el usuario lo ejecuta, se inicia la infección y el malware se descarga automáticamente.

¿Cómo evitar la instalación de malware?

Abre los enlaces o archivos adjuntos de los correos electrónicos solo si estás seguro de que no son maliciosos, y ten cuidado con los correos electrónicos inesperados o los mensajes de remitentes desconocidos. Asegúrate de analizar periódicamente tu dispositivo con un software de seguridad de confianza para detectar y eliminar posibles amenazas.

Descarga aplicaciones únicamente desde sitios web oficiales o tiendas de aplicaciones fiables, y mantén tu sistema y tu software actualizados. Evita hacer clic en anuncios, ventanas emergentes o enlaces sospechosos, especialmente en sitios web poco seguros, y no permitas que te lleguen notificaciones de sitios en los que no confíes.

Si crees que tu ordenador ya está infectado, te recomendamos que realices un análisis con Combo Cleaner Antivirus para Windows para eliminar automáticamente el malware que se haya infiltrado.

Eliminación automática instantánea de malware:

La eliminación manual de amenazas puede ser un proceso largo y complicado que requiere conocimientos informáticos avanzados. Combo Cleaner es una herramienta profesional para eliminar malware de forma automática, que está recomendado para eliminar malware. Descárguelo haciendo clic en el siguiente botón:

DESCARGAR Combo CleanerSi decide descargar este programa, quiere decir que usted está conforme con nuestra Política de privacidad y Condiciones de uso. Para usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por RCS LT, la empresa matriz de PCRisk.

Menú rápido:

- ¿Qué es Torg?

- PASO 1. Eliminación manual del malware Torg.

- PASO 2. Comprueba si tu ordenador está libre de virus.

¿Cómo eliminar el malware manualmente?

La eliminación manual de malware es una tarea complicada; por lo general, lo mejor es dejar que los programas antivirus o antimalware se encarguen de ello automáticamente. Para eliminar este malware, recomendamos utilizar Combo Cleaner Antivirus para Windows.

Si desea eliminar el malware manualmente, el primer paso es identificar el nombre del malware que está intentando eliminar. A continuación se muestra un ejemplo de un programa sospechoso que se está ejecutando en el ordenador de un usuario:

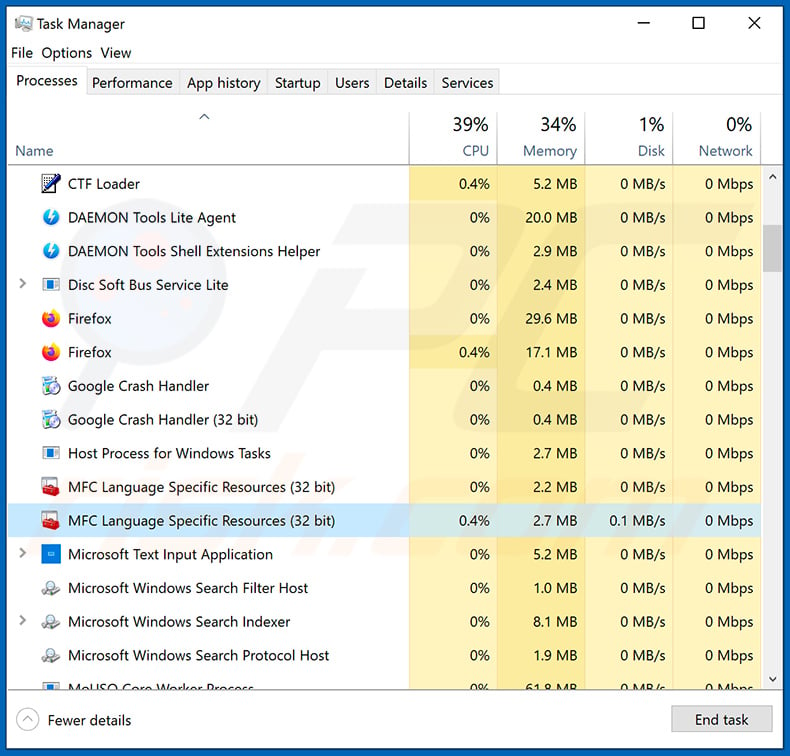

Si has consultado la lista de programas que se están ejecutando en tu ordenador, por ejemplo, mediante el Administrador de tareas, y has identificado un programa que te parece sospechoso, debes seguir estos pasos:

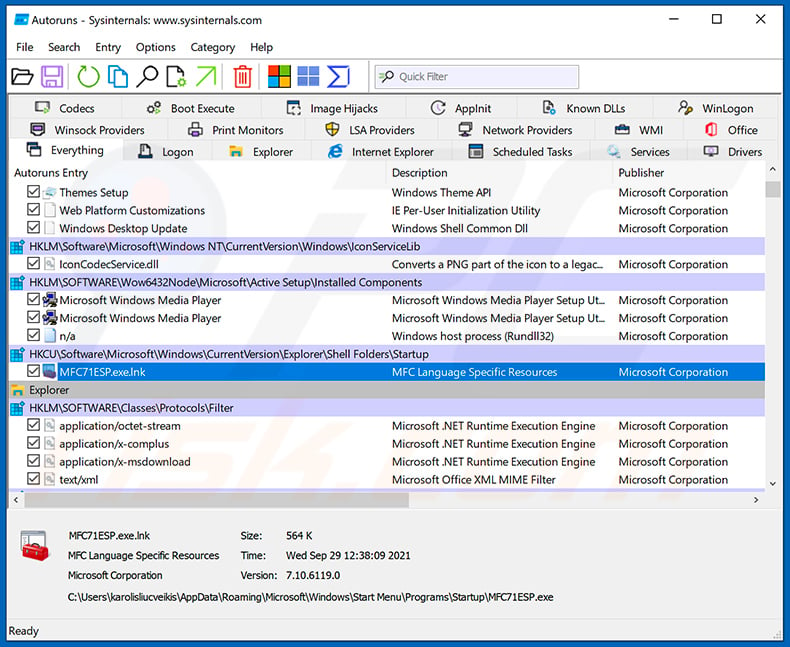

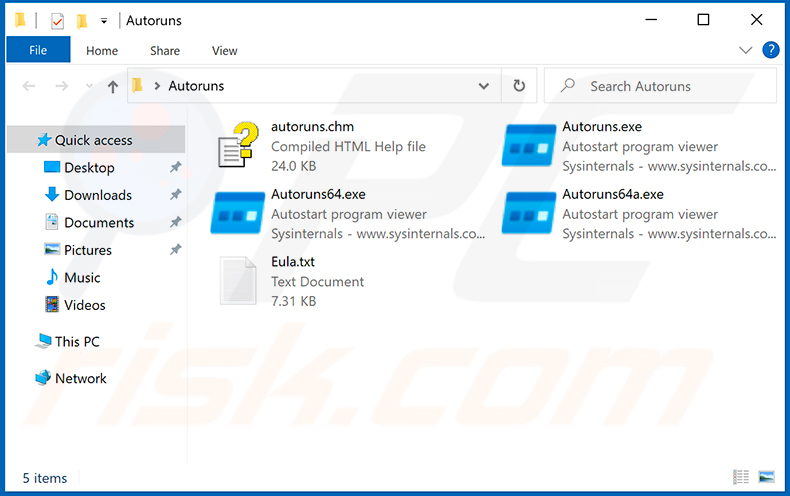

Descarga un programa llamado Autoruns. Este programa muestra las aplicaciones de inicio automático, el Registro y las ubicaciones en el sistema de archivos:

Descarga un programa llamado Autoruns. Este programa muestra las aplicaciones de inicio automático, el Registro y las ubicaciones en el sistema de archivos:

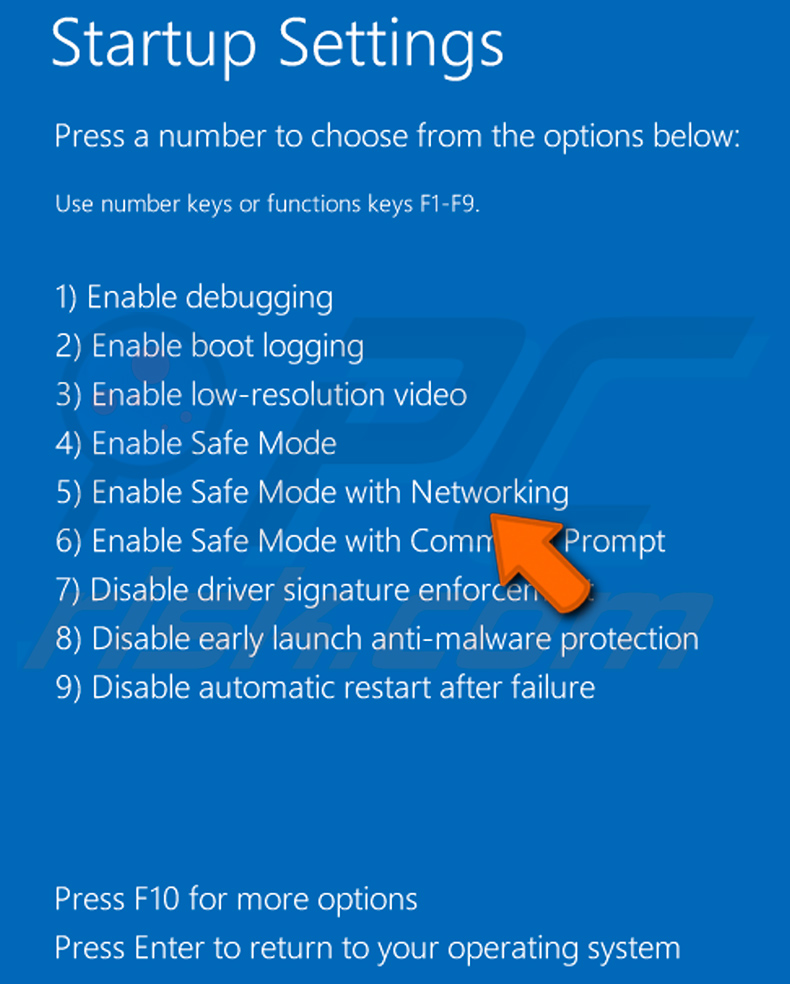

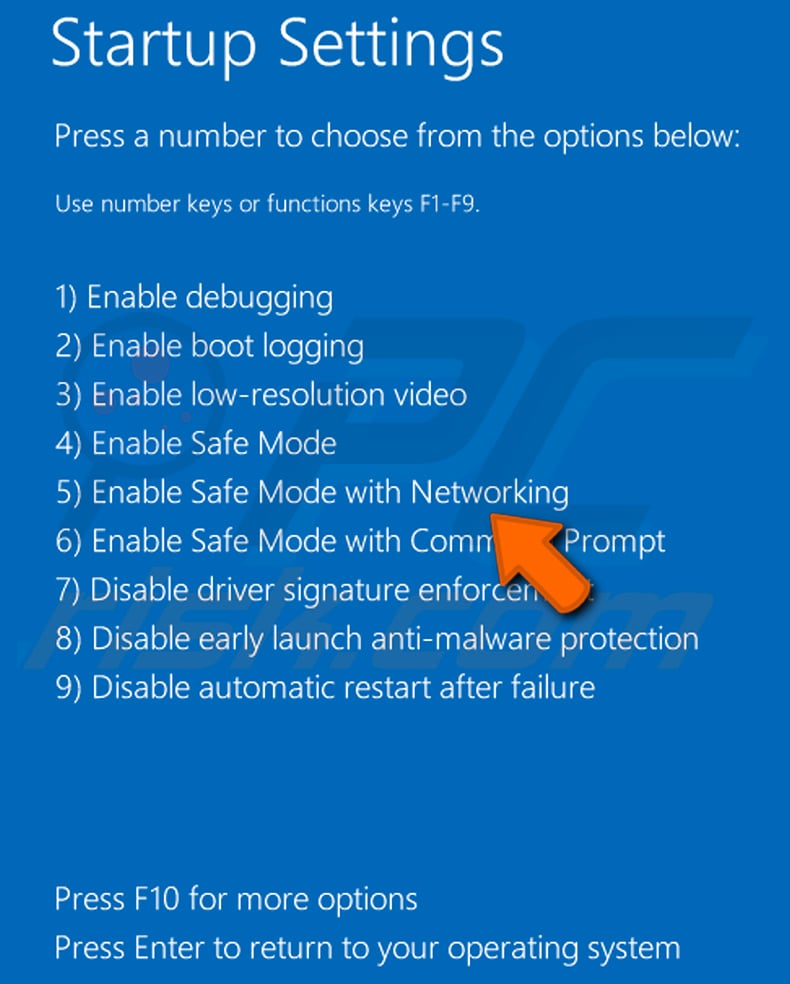

Reinicia el ordenador en modo seguro:

Reinicia el ordenador en modo seguro:

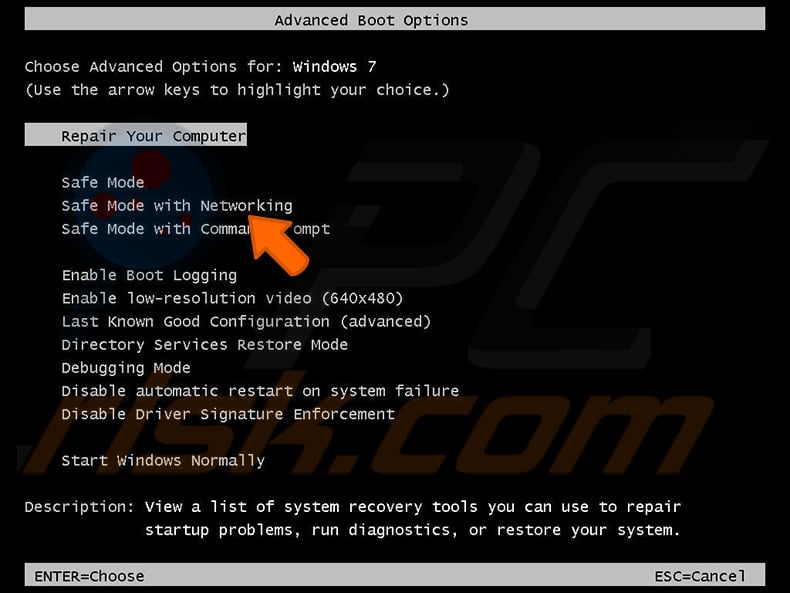

Usuarios de Windows XP y Windows 7: Inicie el ordenador en modo seguro. Haga clic en «Inicio», luego en «Apagar», después en «Reiniciar» y, por último, en «Aceptar». Durante el proceso de arranque del ordenador, pulse varias veces la tecla F8 del teclado hasta que aparezca el menú de opciones avanzadas de Windows y, a continuación, seleccione «Modo seguro con funciones de red» en la lista.

Vídeo que muestra cómo iniciar Windows 7 en «Modo seguro con funciones de red»:

Usuarios de Windows 8: Inicia Windows 8 en modo seguro con funciones de red: ve a la pantalla de inicio de Windows 8, escribe «Avanzado» y, en los resultados de la búsqueda, selecciona «Configuración». Haz clic en «Opciones de inicio avanzadas» y, en la ventana «Configuración general del PC» que se abre, selecciona «Inicio avanzado».

Haz clic en el botón «Reiniciar ahora». El ordenador se reiniciará y aparecerá el «Menú de opciones de inicio avanzadas». Haz clic en el botón «Solucionar problemas» y, a continuación, en el botón «Opciones avanzadas». En la pantalla de opciones avanzadas, haz clic en «Configuración de inicio».

Haz clic en el botón «Reiniciar». El ordenador se reiniciará y aparecerá la pantalla de opciones de inicio. Pulsa F5 para arrancar en modo seguro con funciones de red.

Vídeo que muestra cómo iniciar Windows 8 en «Modo seguro con funciones de red»:

Usuarios de Windows 10: Haz clic en el logotipo de Windows y selecciona el icono de «Apagar». En el menú que se abre, haz clic en «Reiniciar» mientras mantienes pulsada la tecla «Shift» del teclado. En la ventana «Elige una opción», haz clic en «Solucionar problemas» y, a continuación, selecciona «Opciones avanzadas».

En el menú de opciones avanzadas, selecciona «Configuración de inicio» y haz clic en el botón «Reiniciar». En la ventana que se abra, pulsa la tecla «F5» del teclado. De este modo, el sistema operativo se reiniciará en modo seguro con funciones de red.

Vídeo que muestra cómo iniciar Windows 10 en «Modo seguro con funciones de red»:

Descomprime el archivo descargado y ejecuta el archivo Autoruns.exe.

Descomprime el archivo descargado y ejecuta el archivo Autoruns.exe.

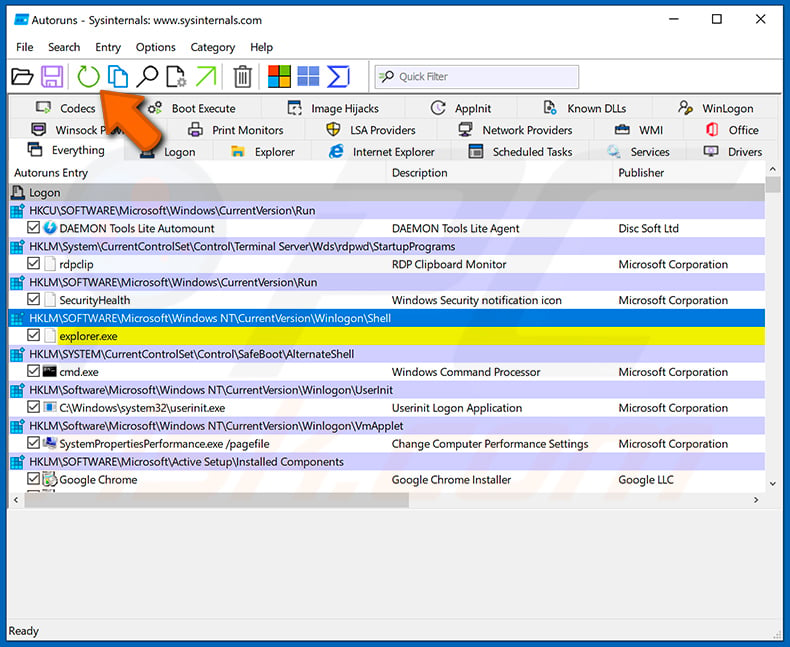

En la aplicación Autoruns, haz clic en «Opciones» en la parte superior y desmarca las opciones «Ocultar ubicaciones vacías» y «Ocultar entradas de Windows». Una vez hecho esto, haz clic en el icono «Actualizar».

En la aplicación Autoruns, haz clic en «Opciones» en la parte superior y desmarca las opciones «Ocultar ubicaciones vacías» y «Ocultar entradas de Windows». Una vez hecho esto, haz clic en el icono «Actualizar».

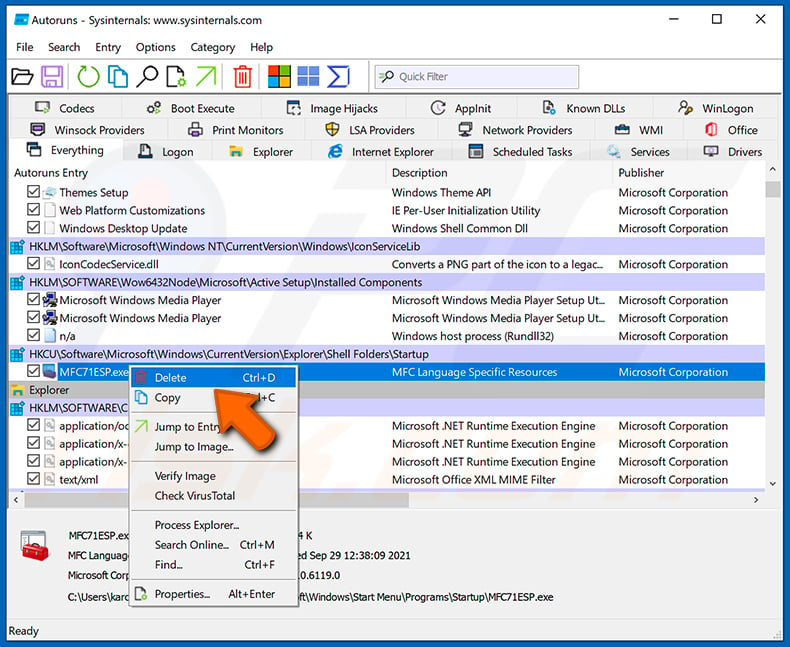

Revisa la lista que ofrece la aplicación Autoruns y localiza el archivo malicioso que deseas eliminar.

Revisa la lista que ofrece la aplicación Autoruns y localiza el archivo malicioso que deseas eliminar.

Debes anotar su ruta completa y su nombre. Ten en cuenta que algunos programas maliciosos ocultan los nombres de los procesos bajo nombres de procesos legítimos de Windows. En esta fase, es muy importante evitar eliminar archivos del sistema. Una vez que hayas localizado el programa sospechoso que deseas eliminar, haz clic con el botón derecho del ratón sobre su nombre y selecciona «Eliminar».

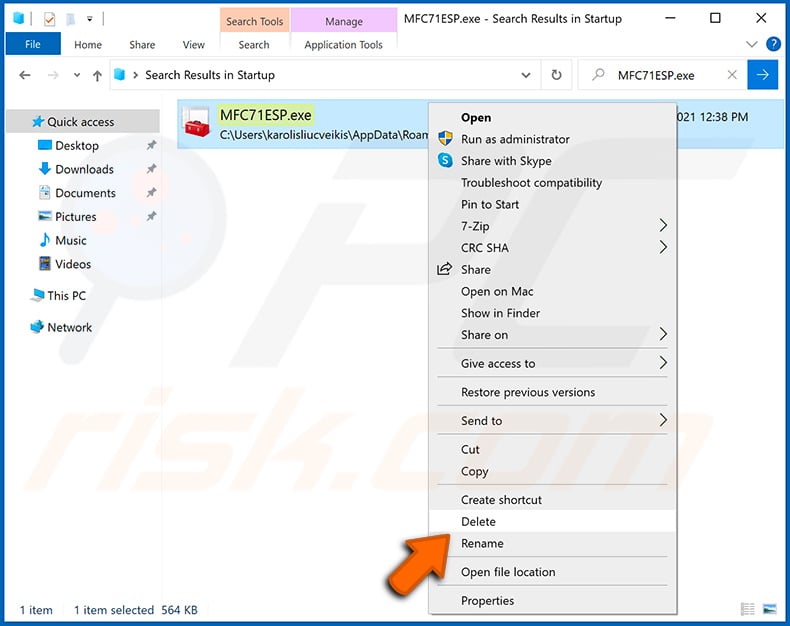

Una vez eliminado el malware mediante la aplicación Autoruns (esto garantiza que el malware no se ejecute automáticamente al reiniciar el sistema), debes buscar el nombre del malware en tu ordenador. Asegúrate de activar la visualización de archivos y carpetas ocultos antes de continuar. Si encuentras el nombre del archivo del malware, asegúrate de eliminarlo.

Reinicia el ordenador en modo normal. Si sigues estos pasos, deberías eliminar cualquier malware de tu ordenador. Ten en cuenta que la eliminación manual de amenazas requiere conocimientos avanzados de informática. Si no los tienes, deja que sean los programas antivirus y antimalware los que se encarguen de eliminar el malware.

Es posible que estos pasos no funcionen en casos de infecciones por malware avanzadas. Como siempre, es mejor prevenir la infección que intentar eliminar el malware más tarde. Para mantener tu ordenador a salvo, instala las últimas actualizaciones del sistema operativo y utiliza un programa antivirus. Para asegurarte de que tu ordenador no tiene infecciones por malware, te recomendamos que lo analices con Combo Cleaner Antivirus para Windows.

Preguntas frecuentes (FAQ)

Mi dispositivo está infectado con el malware Torg, ¿debería formatear mi dispositivo de almacenamiento para eliminarlo?

Formatear un dispositivo puede eliminar por completo el malware, pero también borra todos los archivos, a menos que se haya realizado una copia de seguridad. Antes de realizar un borrado completo, suele ser mejor intentar eliminarlo con una herramienta de seguridad fiable, como Combo Cleaner.

¿Cuáles son los principales problemas que puede causar el malware?

El malware puede permitir a los atacantes acceder a un dispositivo, dañar o borrar archivos importantes, robar archivos e información personal, y mucho más. Puede provocar pérdidas económicas, robo de identidad, pérdida de datos, suplantación de cuentas, infecciones adicionales y otros problemas graves.

¿Cuál es el objetivo de Torg?

Torg está diseñado para recopilar contraseñas guardadas, datos del navegador, tokens de sesión, información de carteras de criptomonedas y otros datos de numerosas aplicaciones y servicios. A continuación, los datos robados se envían a los atacantes, quienes pueden utilizarlos para acceder a cuentas, robar dinero, cometer robos de identidad y con otros fines maliciosos.

¿Cómo se infiltró Torg en mi dispositivo?

Torg infecta los dispositivos principalmente a través de descargas poco fiables, como software pirateado, trucos para videojuegos o instaladores falsos, así como mediante artimañas como ClickFix. Un dropper oculto instala el malware y lo oculta mediante técnicas de ofuscación. A continuación, un cargador se ejecuta en segundo plano para preparar el sistema. Por último, el stealer Torg se ejecuta en memoria y comienza a recopilar datos.

¿Me protegerá Combo Cleaner contra el malware?

Combo Cleaner puede detectar y eliminar muchas infecciones de malware. Sin embargo, algunas amenazas avanzadas pueden estar ocultas en lo más profundo del sistema y resultar más difíciles de detectar. Por eso es importante realizar un análisis completo del sistema, para garantizar que se detecten y eliminen todos los archivos maliciosos.

Compartir:

Tomas Meskauskas

Investigador experto en seguridad, analista profesional de malware

Me apasiona todo lo relacionado con seguridad informática y tecnología. Me avala una experiencia de más de 10 años trabajando para varias empresas de reparación de problemas técnicos y seguridad on-line. Como editor y autor de PCrisk, llevo trabajando desde 2010. Sígueme en Twitter y LinkedIn para no perderte nada sobre las últimas amenazas de seguridad en internet.

El portal de seguridad PCrisk es ofrecido por la empresa RCS LT.

Investigadores de seguridad han unido fuerzas para ayudar a educar a los usuarios de ordenadores sobre las últimas amenazas de seguridad en línea. Más información sobre la empresa RCS LT.

Nuestras guías de desinfección de software malicioso son gratuitas. No obstante, si desea colaborar, puede realizar una donación.

DonarEl portal de seguridad PCrisk es ofrecido por la empresa RCS LT.

Investigadores de seguridad han unido fuerzas para ayudar a educar a los usuarios de ordenadores sobre las últimas amenazas de seguridad en línea. Más información sobre la empresa RCS LT.

Nuestras guías de desinfección de software malicioso son gratuitas. No obstante, si desea colaborar, puede realizar una donación.

Donar

▼ Mostrar discusión