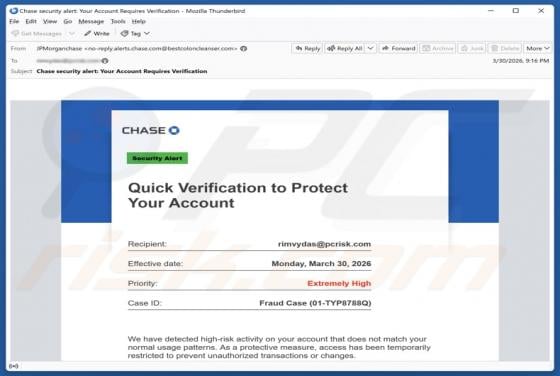

Chase - Verification To Protect Your Account estafa por correo electrónico

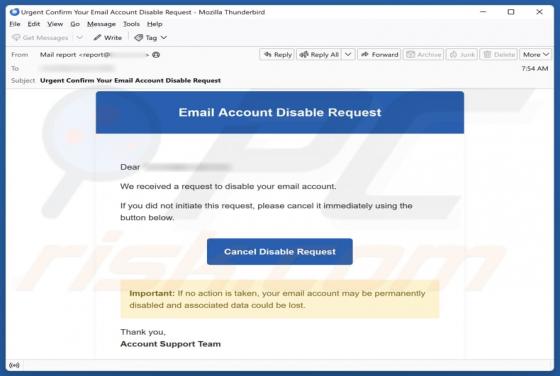

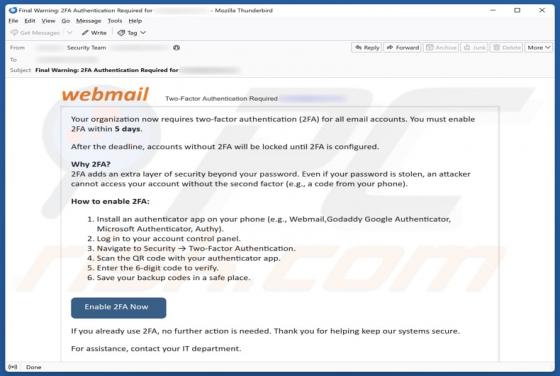

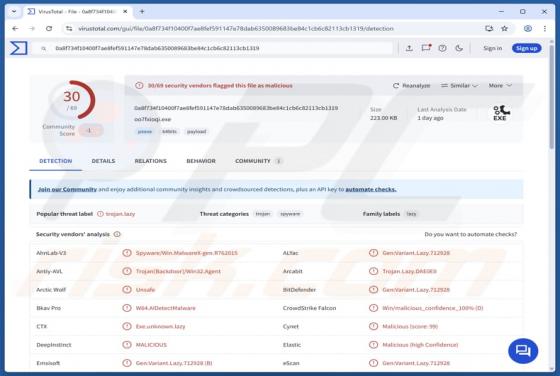

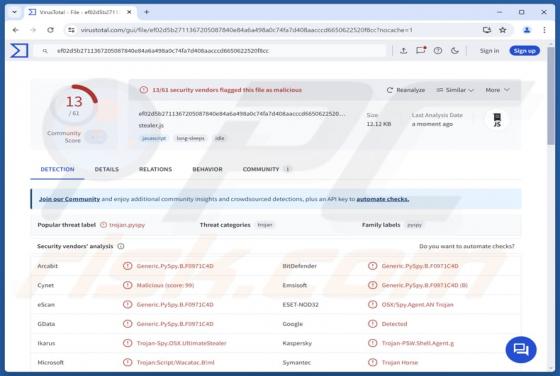

Nuestro análisis muestra que se trata de un correo electrónico engañoso disfrazado de alerta de seguridad del Chase Bank (un banco nacional estadounidense legítimo). Contiene datos falsos para parecer urgente y engañar a los destinatarios para que revelen información personal en una página fraudul