No confíe en correos que usan Google Forms para robar datos privados

EstafaConocido también como: Posibles infecciones de malware

Obtenga un escaneo gratuito y verifique si su computadora está infectada.

ELIMÍNELO AHORAPara usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por RCS LT, la empresa matriz de PCRisk.

Guía de eliminación del email estafa "Google Forms"

¿Qué es la estafa por email "Google Forms"?

"Estafa por email Google Forms" ("Google Forms email scam" en inglés) se refiere a una campaña de spam de suplantación de identidad, que emplea Google Forms para recopilar datos del usuario con falsos pretextos. El término "campaña de spam" define una operación a gran escala, durante la cual se envían miles de correos electrónicos fraudulentos. Google Forms es un software de administración de encuestas, que forma parte de la suite Google Docs Editors. En el momento de la investigación, había dos variantes de esta estafa de phishing distribuidas a través de la campaña de spam "Google Forms". Una variante de correo electrónico centra una historia triste de un paciente de cáncer supuestamente viudo que busca usar la ayuda del destinatario para distribuir su riqueza a organizaciones benéficas, la otra afirma que el destinatario está muerto y que sus fondos bancarios pronto serán transferidos de sus cuentas, a menos que sea apropiado. se toma acción. Ambas versiones contienen enlaces a encuestas en Google Forms, que solicitan a los usuarios que proporcionen información personal. Debe enfatizarse que las correos electrónicos engañosas que proliferaron a través de la campaña de spam "Google Forms" son estafas y ninguna de la información contenida en ellas es verdadera. Por lo tanto, cualquier dato revelado (es decir, ingresado en los cuestionarios) estará expuesto a los estafadores detrás de esta campaña de spam.

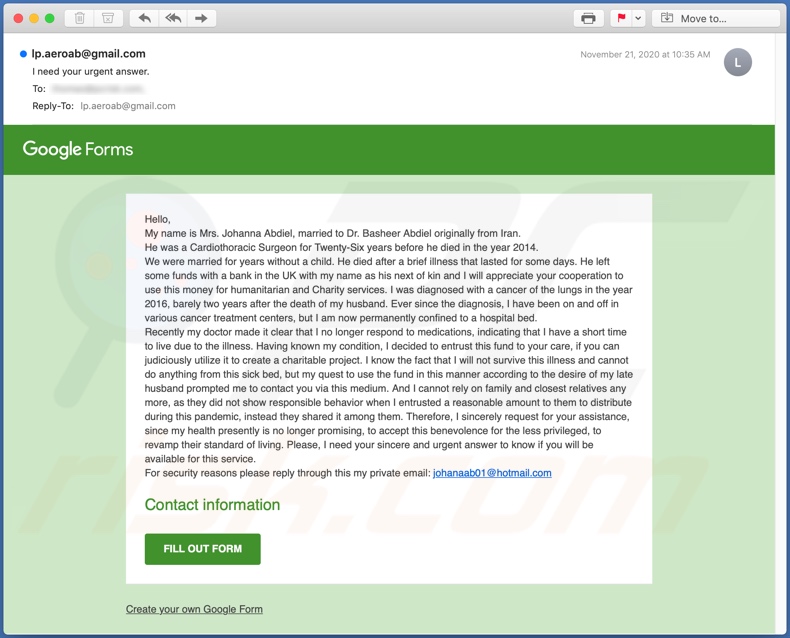

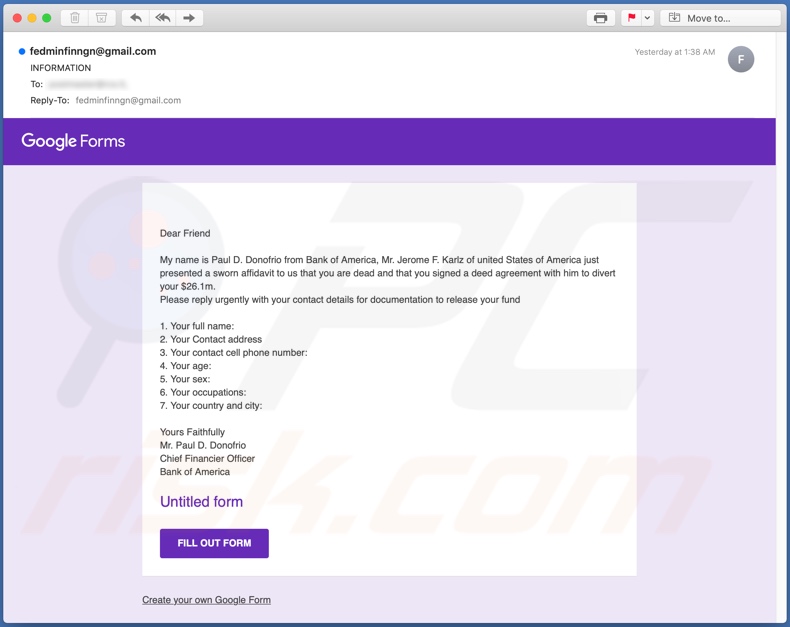

La primera variante del "estafa por email Google Forms" (asunto "I need your urgent answer.", puede variar) detalla una historia falsa del supuesto remitente. La esencia del email engañoso es que es de una paciente de cáncer moribunda, que ha heredado una suma de dinero no especificada de su esposo fallecido. Esta persona inexistente solicita al destinatario que reciba los fondos y los distribuya a organizaciones caritativas, proyectos, etc. Al parecer, el remitente está en su lecho de muerte y no confía en su familia y parientes cercanos para tratar la herencia según sus deseos. Este correo electrónico fraudulento contiene un botón, que conduce a una encuesta de Google Forms, pidiendo a los usuarios que proporcionen la siguiente información sobre ellos mismos: nombre, correo electrónico, dirección particular y número de teléfono. La historia de la otra variante (asunto "INFORMATION", puede variar) no es particularmente coherente. El email es del "representante" de Bank of America, que informa al destinatario que un ciudadano estadounidense nombrado ha presentado una declaración jurada (declaración escrita confirmada por juramento/afirmación, utilizada con fines probatorios en la corte) que confirma su estado (del destinatario) como fallecido. Además, el destinatario supuestamente firmó una escritura que desviará más de 26 millones de dólares a la persona que presentó la declaración jurada. Los destinatarios deben responder de inmediato y proporcionar sus datos de contacto para fines de documentación (probablemente para detener la transferencia de fondos falsa). La información solicitada aparece en el correo electrónico como tal: nombre completo, país y ciudad, dirección de contacto, número de teléfono móvil, edad, sexo y ocupación (es). Este email también contiene un botón que conduce a un cuestionario de Google Forms. Sin embargo, a diferencia de la encuesta promovida por la versión anterior de correo electrónico fraudulento, este cuestionario está en blanco. Es muy probable que esto sea rectificado por los estafadores en el futuro y la encuesta sea completamente funcional. Como se mencionó en la introducción, toda la información proporcionada por las letras "estafa por email Google Forms" es falsa. Su objetivo es robar los datos privados de los destinatarios, que luego pueden usarse para una variedad de propósitos atroces. En resumen, al confiar en estos correos electrónicos fraudulentos, los usuarios corren el riesgo de experimentar graves problemas de privacidad, pérdidas financieras e incluso el robo de identidad.

| Nombre | Google Forms Email Scam |

| Tipo de Amenaza | Phishing, Scam, Social Engineering, Fraud |

| Falsa Afirmación | Una variante de los correos electrónicos fraudulentos solicita a los destinatarios que proporcionen información personal, para que puedan distribuir ciertos fondos con fines benéficos. La razón de la recopilación de datos dada por la otra variante es evitar que una persona tome posesión de los fondos de los destinatarios. |

| Síntomas | Compras en línea no autorizadas, cambio de contraseñas de cuentas en línea, robo de identidad, acceso ilegal a la computadora. |

| Métodos de Distribución | Correos electrónicos engañosos, anuncios emergentes en línea fraudulentos, técnicas de envenenamiento de motores de búsqueda, dominios mal escritos. |

| Daño | Pérdida de información privada sensible, pérdida monetaria, robo de identidad. |

| Eliminación de Malware |

Para eliminar posibles infecciones de malware, escanee su computadora con un software antivirus legítimo. Nuestros investigadores de seguridad recomiendan usar Combo Cleaner. Descargue Combo Cleaner para WindowsEl detector gratuito verifica si su equipo está infectado. Para usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por RCS LT, la empresa matriz de PCRisk. |

"WhatsApp Email Scam", "Account Access Disabled", "Email Quarantine", "National Lottery" y "Last Warning: Upgrade your email to avoid Shutting Down" son algunos ejemplos de otras campañas de spam de phishing. Los correos electrónicos de este tipo pueden dirigirse a una amplia gama de información, que va desde los datos personales de los usuarios hasta las credenciales de inicio de sesión (es decir, ID, nombres de usuario y contraseñas) de cuentas específicas. Las correos electrónicos engañosas generalmente se disfrazan de alguna manera, como por ejemplo como "oficial", "importante", "urgente", "prioridad", etc. Sin embargo, el phishing no es el único uso de este tipo de correo, también se utiliza para otros tipos de estafas e incluso para la proliferación de malware (por ejemplo, troyano, ransomware, etc.).

¿Cómo infectan las computadoras las campañas de spam?

El correo no deseado infecta los sistemas a través de archivos virulentos adjuntos y/o vinculados dentro de él (es decir, las correos electrónicos contienen enlaces de descarga). Los archivos infecciosos pueden estar en varios formatos, como por ejemplo Documentos, archivos (ZIP, RAR, etc.) de Microsoft Office y PDF, ejecutables (.exe, .run, etc.), JavaScript, etc. Cuando estos archivos se ejecutan, ejecutan o abren de alguna otra manera, el proceso/cadena de infección (es decir, la descarga/instalación de malware) se inicia rápidamente. Por ejemplo, los documentos de Microsoft Office causan infecciones al ejecutar comandos de macro maliciosos. En las versiones de Microsoft Office publicadas antes de 2010, este proceso comienza en el momento en que se abre un documento. Sin embargo, las versiones lanzadas posteriormente tienen el modo "Vista protegida" que evita la ejecución automática de macros. En cambio, estas versiones solicitan a los usuarios que habiliten los comandos de macros (es decir, para habilitar la edición/contenido), mientras les advierten de los riesgos potenciales. Por lo tanto, los sistemas solo pueden infiltrarse si las macros se habilitan manualmente.

¿Cómo evitar la instalación de malware?

Para evitar la propagación de malware a través del correo no deseado, se recomienda encarecidamente no abrir correos electrónicos sospechosos y/o irrelevantes, especialmente, cualquier archivo adjunto o enlace que se encuentre en ellos. También se recomienda utilizar versiones de Microsoft Office publicadas después de 2010. Sin embargo, las campañas de spam no son el único método de propagación de programas maliciosos. Otras técnicas comunes incluyen la distribución a través de canales de descarga no confiables (por ejemplo, sitios web de alojamiento de archivos no oficiales y gratuitos, redes de intercambio entre pares y otros descargadores de terceros), herramientas de activación ilegal ("craqueo") y actualizaciones falsas. Por lo tanto, es importante utilizar siempre fuentes de descarga oficiales/verificadas, así como activar y actualizar el software con herramientas/funciones proporcionadas por desarrolladores legítimos. Para proteger la integridad del dispositivo y usar la privacidad, es fundamental tener instalado y actualizado un antivirus/antispyware de buena reputación. Estos programas se utilizarán para realizar análisis regulares del sistema y eliminar amenazas detectadas o potenciales. Si ya ha abierto archivos adjuntos maliciosos, le recomendamos que ejecute un análisis Combo Cleaner Antivirus para Windows para eliminar automáticamente el malware infiltrado.

Texto presentado en la primera variante del correo electrónico fraudulento "Google Forms":

Subject: I need your urgent answer.

Google Forms

Hello,

My name is Mrs. Johanna Abdiel, married to Dr. Basheer Abdiel originally from Iran.

He was a Cardiothoracic Surgeon for Twenty-Six years before he died in the year 2014.

We were married for years without a child. He died after a brief illness that lasted for some days. He left some funds with a bank in the UK with my name as his next of kin and I will appreciate your cooperation to use this money for humanitarian and Charity services. I was diagnosed with a cancer of the lungs in the year 2016, barely two years after the death of my husband. Ever since the diagnosis, I have been on and off in various cancer treatment centers, but I am now permanently confined to a hospital bed.

Recently my doctor made it clear that I no longer respond to medications, indicating that I have a short time to live due to the illness. Having known my condition, I decided to entrust this fund to your care, if you can judiciously utilize it to create a charitable project. I know the fact that I will not survive this illness and cannot do anything from this sick bed, but my quest to use the fund in this manner according to the desire of my late husband prompted me to contact you via this medium. And I cannot rely on family and closest relatives any more, as they did not show responsible behavior when I entrusted a reasonable amount to them to distribute during this pandemic, instead they shared it among them. Therefore, I sincerely request for your assistance, since my health presently is no longer promising, to accept this benevolence for the less privileged, to revamp their standard of living. Please, I need your sincere and urgent answer to know if you will be available for this service.

For security reasons please reply through this my private email: johanaab01@hotmail.com

Contact information

FILL OUT FORM

Create your own Google Forms

Aspecto de la encuesta de Google Forms promovida por esta variante (GIF):

Captura de pantalla de la segunda variante del correo electrónico fraudulento "Google Forms":

Texto presentado en esta variante:

Subject: INFORMATION

Google Forms

Dear Friend

My name is Paul D. Donofrio from Bank of America, Mr. Jerome F. Karlz of united States of America just presented a sworn affidavit to us that you are dead and that you signed a deed agreement with him to divert your $26.1m.

Please reply urgently with your contact details for documentation to release your fund

1. Your full name:

2. Your Contact address

3. Your contact cell phone number:

4. Your age:

5. Your sex:

6. Your occupations:

7. Your country and city:

Yours Faithfully

Mr. Paul D. Donofrio

Chief Financier Officer

Bank of America

Untitled form

FILL OUT FORM

Create your own Google Forms

Captura de pantalla de la encuesta incompleta de Google Forms promovida por esta variante:

Eliminación automática instantánea de malware:

La eliminación manual de amenazas puede ser un proceso largo y complicado que requiere conocimientos informáticos avanzados. Combo Cleaner es una herramienta profesional para eliminar malware de forma automática, que está recomendado para eliminar malware. Descárguelo haciendo clic en el siguiente botón:

DESCARGAR Combo CleanerSi decide descargar este programa, quiere decir que usted está conforme con nuestra Política de privacidad y Condiciones de uso. Para usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por RCS LT, la empresa matriz de PCRisk.

Menú rápido:

- ¿Qué es "Google Forms Email Scam"?

- PASO 1. Eliminación manual de posibles infecciones de malware.

- PASO 2. Revise si su computadora está limpia.

¿Cómo eliminar el malware manualmente?

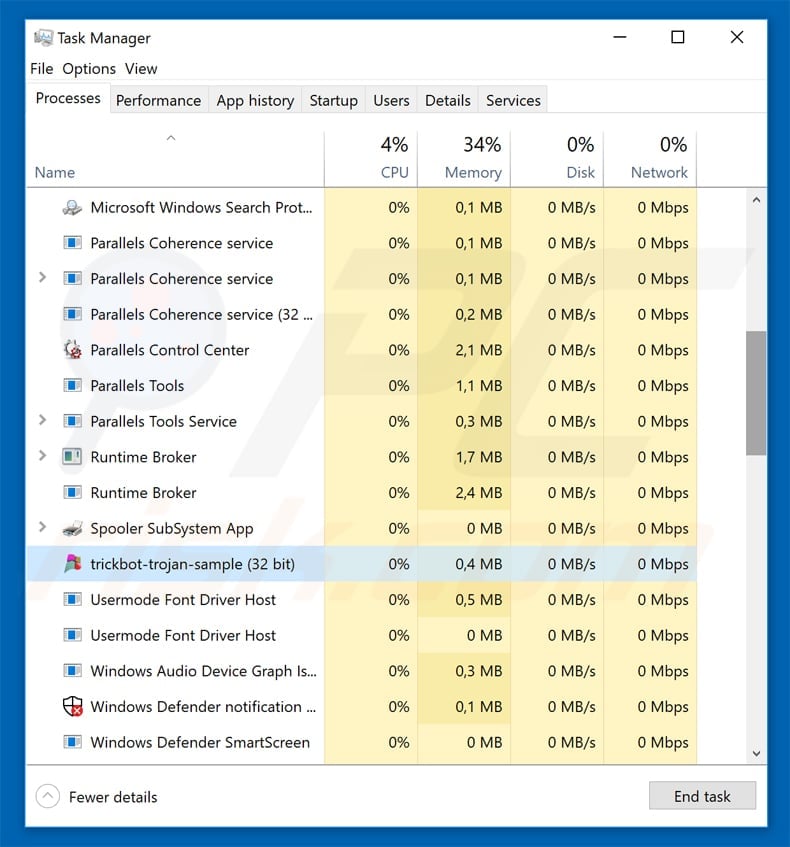

La eliminación manual de malware es una tarea complicada. Por lo general, es mejor permitir que los programas antivirus o antimalware lo hagan automáticamente. Para eliminar este malware, recomendamos utilizar Combo Cleaner Antivirus para Windows. Si desea eliminar el malware manualmente, el primer paso es identificar el nombre del malware que está intentando eliminar. Aquí hay un ejemplo de un programa sospechoso que se ejecuta en la computadora de un usuario:

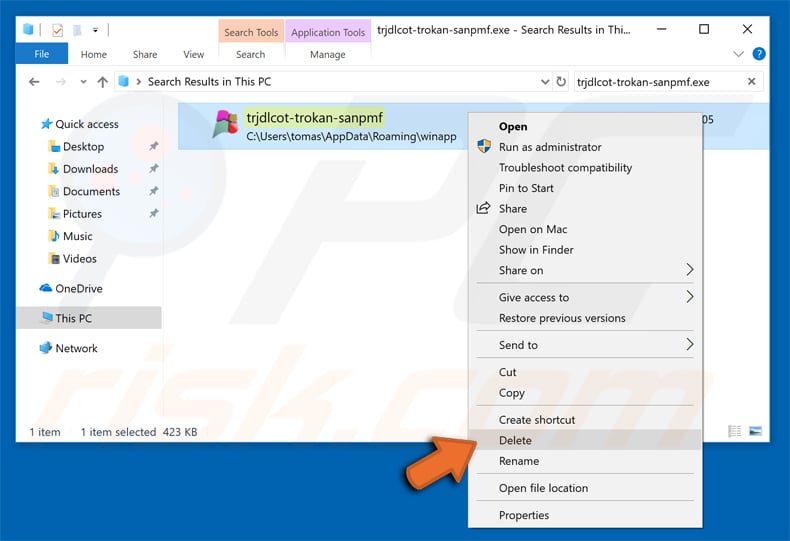

Si revisó la lista de programas que se ejecutan en su computadora, por ejemplo, usando el administrador de tareas, e identificó un programa que parece sospechoso, debe continuar con estos pasos:

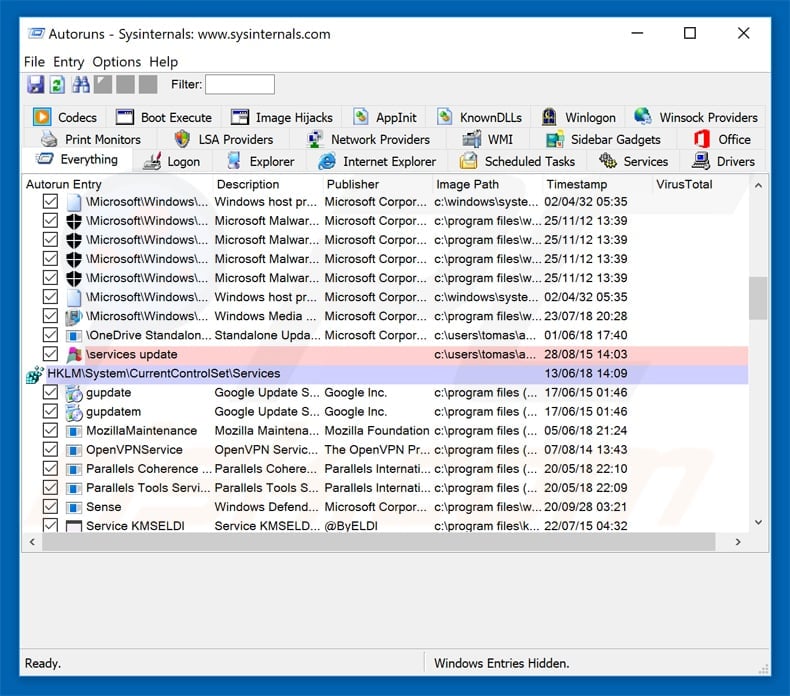

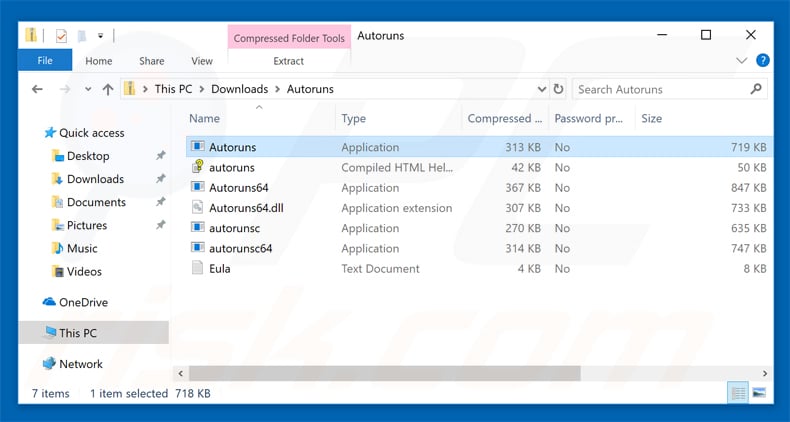

Descargue un programa llamado Autoruns. Este programa muestra aplicaciones de inicio automático, registro y ubicaciones del sistema de archivos:

Descargue un programa llamado Autoruns. Este programa muestra aplicaciones de inicio automático, registro y ubicaciones del sistema de archivos:

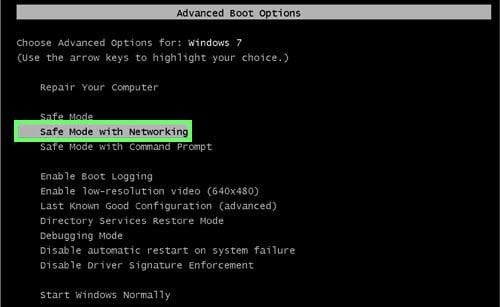

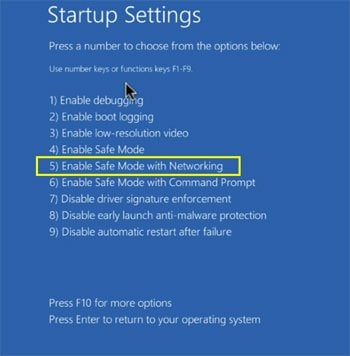

Reinicie su computadora en Modo Seguro:

Reinicie su computadora en Modo Seguro:

Usuarios de Windows XP y Windows 7: Inicie su computador en modo seguro. Haga clic en Inicio, clic en Apagar, clic en Reiniciar, clic en Aceptar. Durante el proceso de inicio de su computador, presione la tecla F8 en su teclado varias veces hasta que vea el menú Opciones Avanzadas de Windows, y luego seleccione Modo Seguro con Funciones de Red de la lista.

Video que muestra cómo iniciar Windows 7 en "Modo Seguro con Funciones de Red":

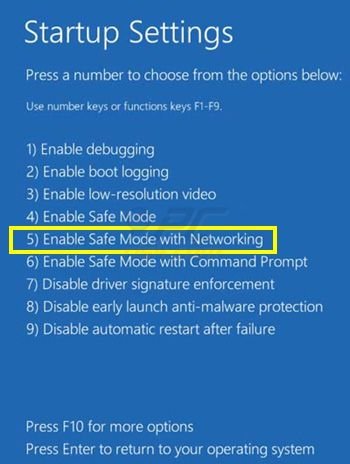

Usuarios de Windows 8: Iniciar Windows 8 en Modo Seguro con Funciones de Red: vaya a la pantalla de inicio de Windows 8, escriba Avanzado, en los resultados de búsqueda, seleccione Configuración. Haga clic en Opciones de inicio avanzadas, en la ventana abierta "Configuración General de PC", seleccione Inicio Avanzado. Clic en el botón "Reiniciar Ahora". Su computadora ahora se reiniciará en el "Menú de opciones de inicio avanzado". Haga clic en el botón "Solucionar problemas" y luego clic en el botón "Opciones avanzadas". En la pantalla de opciones avanzadas, haga clic en "Configuración de inicio". Haga clic en el botón "Reiniciar". Su PC se reiniciará en la pantalla de Configuración de inicio. Presione F5 para iniciar en Modo Seguro con Funciones de Red.

Video que muestra cómo iniciar Windows 8 en "Modo Seguro con Funciones de Red":

Usuarios de Windows 10: Haga clic en el logotipo de Windows y seleccione el icono de Encendido. En el menú abierto, haga clic en "Reiniciar" mientras mantiene presionado el botón "Shift" en su teclado. En la ventana "Elija una opción", haga clic en "Solucionar Problemas", luego seleccione "Opciones Avanzadas". En el menú de opciones avanzadas, seleccione "Configuración de Inicio" y haga clic en el botón "Reiniciar". En la siguiente ventana, debe hacer clic en la tecla "F5" en su teclado. Esto reiniciará su sistema operativo en modo seguro con funciones de red.

Video que muestra cómo iniciar Windows 10 en "Modo Seguro con Funciones de Red":

Extraiga el archivo descargado y ejecute el archivo Autoruns.exe.

Extraiga el archivo descargado y ejecute el archivo Autoruns.exe.

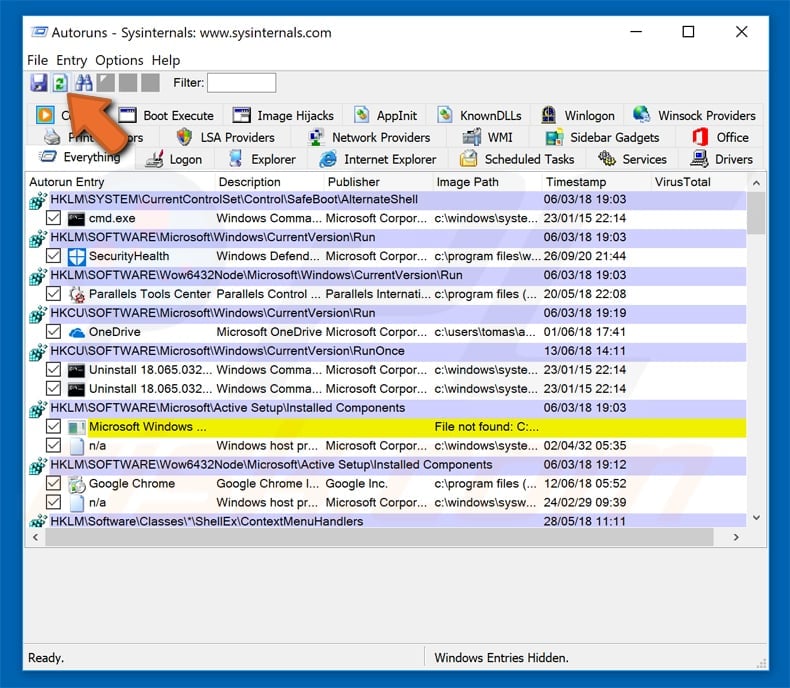

En la aplicación Autoruns, haga clic en "Opciones" en la parte superior y desactive las opciones "Ocultar ubicaciones vacías" y "Ocultar entradas de Windows". Después de este procedimiento, haga clic en el icono "Actualizar".

En la aplicación Autoruns, haga clic en "Opciones" en la parte superior y desactive las opciones "Ocultar ubicaciones vacías" y "Ocultar entradas de Windows". Después de este procedimiento, haga clic en el icono "Actualizar".

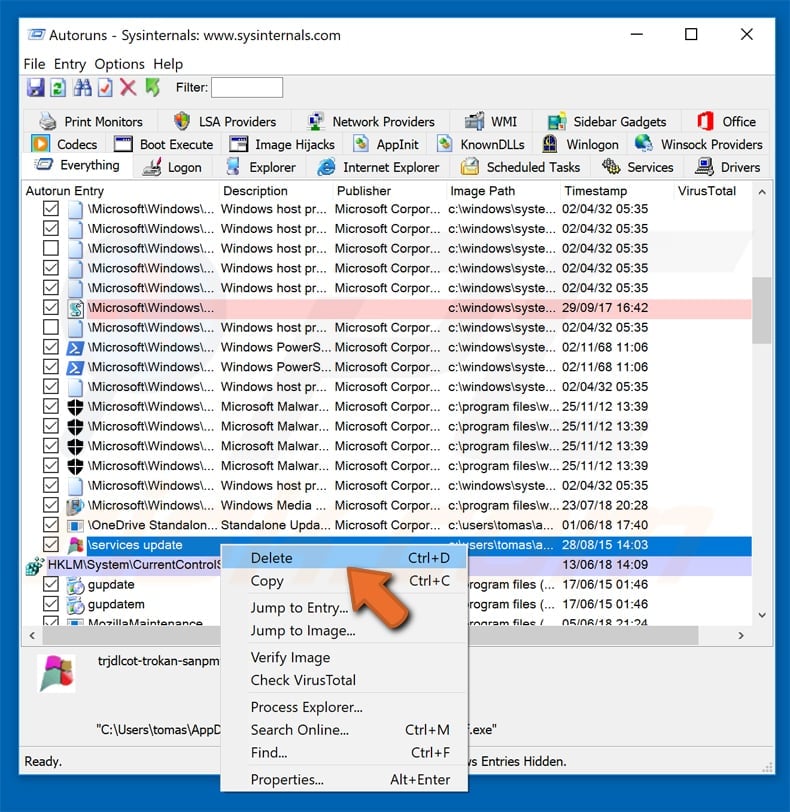

Consulte la lista provista por la aplicación Autoruns y localice el archivo de malware que desea eliminar.

Consulte la lista provista por la aplicación Autoruns y localice el archivo de malware que desea eliminar.

Debe anotar la ruta y nombre completos. Tenga en cuenta que algunos programas maliciosos ocultan nombres de procesos bajo nombres legítimos de procesos de Windows. En esta etapa, es muy importante evitar eliminar los archivos del sistema. Después de localizar el programa sospechoso que desea eliminar, haga clic con el botón derecho del mouse sobre su nombre y elija "Eliminar".

Después de eliminar el malware a través de la aplicación Autoruns (esto asegura que el malware no se ejecutará automáticamente en el próximo inicio del sistema), debe buscar el nombre del malware en su computadora. Asegúrese de habilitar los archivos y carpetas ocultos antes de continuar. Si encuentra el nombre de archivo del malware, asegúrese de eliminarlo.

Reinicie su computadora en modo normal. Seguir estos pasos debería eliminar cualquier malware de su computadora. Tenga en cuenta que la eliminación manual de amenazas requiere habilidades informáticas avanzadas. Si no tiene estas habilidades, deje la eliminación de malware a los programas antivirus y antimalware. Es posible que estos pasos no funcionen con infecciones avanzadas de malware. Como siempre, es mejor prevenir la infección que intentar eliminar el malware más tarde. Para mantener su computadora segura, instale las últimas actualizaciones del sistema operativo y use un software antivirus.

Para asegurarse de que su computadora esté libre de infecciones de malware, recomendamos escanearla con Combo Cleaner Antivirus para Windows.

Compartir:

Tomas Meskauskas

Investigador experto en seguridad, analista profesional de malware

Me apasiona todo lo relacionado con seguridad informática y tecnología. Me avala una experiencia de más de 10 años trabajando para varias empresas de reparación de problemas técnicos y seguridad on-line. Como editor y autor de PCrisk, llevo trabajando desde 2010. Sígueme en Twitter y LinkedIn para no perderte nada sobre las últimas amenazas de seguridad en internet.

El portal de seguridad PCrisk es ofrecido por la empresa RCS LT.

Investigadores de seguridad han unido fuerzas para ayudar a educar a los usuarios de ordenadores sobre las últimas amenazas de seguridad en línea. Más información sobre la empresa RCS LT.

Nuestras guías de desinfección de software malicioso son gratuitas. No obstante, si desea colaborar, puede realizar una donación.

DonarEl portal de seguridad PCrisk es ofrecido por la empresa RCS LT.

Investigadores de seguridad han unido fuerzas para ayudar a educar a los usuarios de ordenadores sobre las últimas amenazas de seguridad en línea. Más información sobre la empresa RCS LT.

Nuestras guías de desinfección de software malicioso son gratuitas. No obstante, si desea colaborar, puede realizar una donación.

Donar

▼ Mostrar discusión