Cómo eliminar el malware clipper de criptomoneda

TroyanoConocido también como: Clipper de criptomonedas Android

Obtenga un escaneo gratuito y verifique si su computadora está infectada.

ELIMÍNELO AHORAPara usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por RCS LT, la empresa matriz de PCRisk.

¿Qué es un clipper de criptomoneda?

Un clipper de criptomoneda es un software dañino que puede obtener y alterar la información almacenada en el portapapeles. ESET ha informado de numerosos sitios web fraudulentos de Telegram y WhatsApp que pretenden engañar a los usuarios de Android (y Windows) ofreciendo versiones falsas (maliciosas) de estas aplicaciones de mensajería.

Más información sobre los clippers de criptomonedas dirigidos a usuarios de Android

El objetivo principal de los clippers identificados es secuestrar las transmisiones de mensajes del objetivo y sustituir cualquier dirección de monedero de criptomoneda transmitida o recibida por las que son propiedad de los actores de la amenaza. Además de las versiones adulteradas para Android de WhatsApp y Telegram, también se descubrieron versiones maliciosas para Windows de estas aplicaciones.

Los ciberdelincuentes que pretenden robar criptomonedas encuentran atractivos los clippers, ya que las direcciones de los monederos de criptomonedas en línea consisten en largas secuencias de caracteres y, en lugar de introducirlas manualmente, los usuarios suelen copiar y pegar las direcciones utilizando el portapapeles.

Las iteraciones contaminadas de estas aplicaciones mencionadas en nuestro artículo vienen con varias características adicionales. Entre ellas, algunas pueden aprovechar el reconocimiento óptico de caracteres (OCR) para extraer texto de capturas de pantalla y fotos guardadas en el dispositivo del objetivo. El OCR se utiliza para localizar y extraer frases semilla.

Otras variantes pueden monitorizar conversaciones de Telegram en busca de palabras clave específicas relacionadas con criptomonedas. Una vez detectada una palabra clave, las aplicaciones maliciosas transmiten el mensaje completo al servidor del atacante. Algunas de estas aplicaciones no sólo sustituyen la dirección de la cartera del objetivo, sino que también extraen datos internos de Telegram y detalles del dispositivo.

Cabe destacar que algunas de las ediciones de Windows otorgan un dominio completo sobre el sistema del objetivo. En consecuencia, los agentes maliciosos pueden robar monederos de criptomonedas sin impedir el funcionamiento de la aplicación.

| Nombre | Clipper de criptomonedas Android |

| Tipo de amenaza | Malware para Android, aplicación maliciosa, aplicación no deseada. |

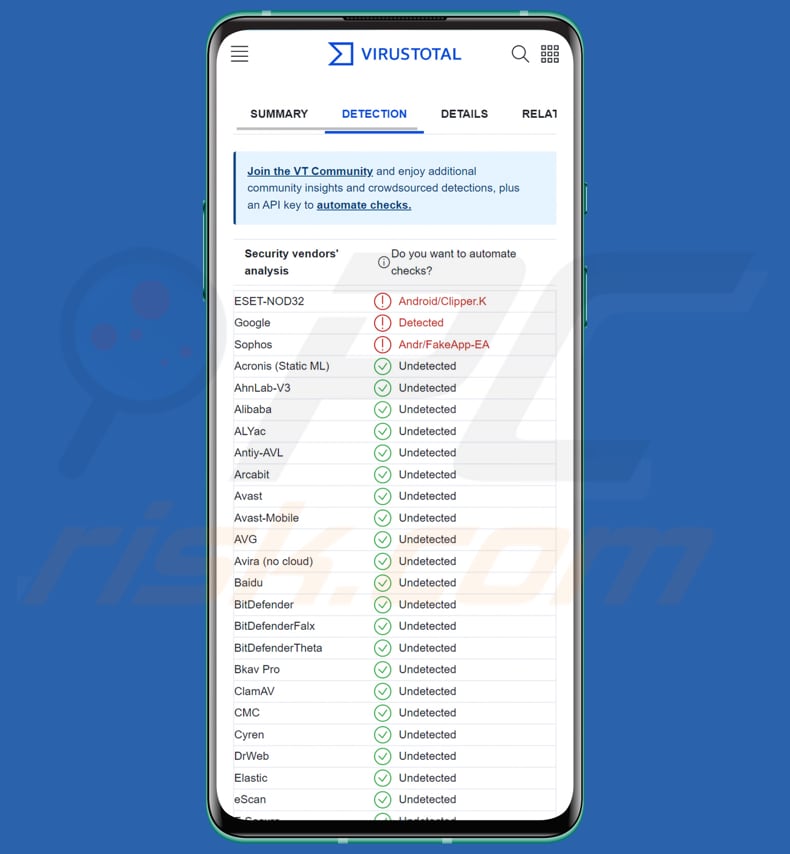

| Nombres de detección | ESET-NOD32 (Android/Clipper.K), Google (Detected), Sophos (Andr/FakeApp-EA), Lista completa (VirusTotal) |

| Direcciones de monederos de criptomonedas propiedad de los delincuentes (Bitcoin) | 1Jp8WCP5hWrvnhgf3uDxn8bHXSqt48XJ5Z, 32xFkwSa2U3hE9W3yimShS3dANAbZxxh8w, 35b4KU2NBPVGd8nwB8esTmishqdU2PPUrP, 36uqLsndC2kRJ9xy6PiuAxK3dYmqXw8G93, 396naR218NHqPGXGbgKzKcXuJD3KDmeLsR, 3GekkwGi9oCizBAk6Mki2ChdmTD4LRHKAB, 3K1f9uyae9Fox44kZ7AAZ8eJU98jsya86X, 3QtB81hG69yaiHkBCTfPKeZkR8i2yWe8bm, bc1q0syn34f2q4nuwwunaymzhmfcs28j6tm2cq55fw, bc1qvtj4z66nv85atkgs4a5veg30dc0jf6p707juns |

| Direcciones de monederos de criptomonedas propiedad de los delincuentes (Ethereum) | 0x0EF13Db9Cb63Fb81c58Fb137034dA85DFE6BE020, 0x2097831677A4838A63b4E4E840D1b2Be749FC1ab, 0x24a308B82227B09529132CA3d40C92756f0859EE, 0x276a84565dcF98b615ff2FB12c42b1E9Caaf7685, 0x31bdE5A8Bf959CD0f1d4006c15eE48055ece3A5c, 0x59e93c43532BFA239a616c85C59152717273F528, 0x8aE1B343717BD7ba43F0bB2407d5253F9604a481, 0xF90acFBe580F58f912F557B444bA1bf77053fc03, 0xc4C47A527FE03E92DCe9578E4578cF4d4605b1E1, 0xe99A0a26184392635C5bf1B3C03D68360DE3b1Aa, 0xf7A84aa7F4a70262DFB4384fb9D419c14BC1DD9D |

| Direcciones de monederos de criptomonedas propiedad de los delincuentes (Tron) | TCo4xVY5m7jN2JhMSgVzvf7mKSon92cYxi, TGFXvyTMTAzWZBKqLJUW4esEPb5q8vu2mC, TJhqKzGQ3LzT9ih53JoyAvMnnH5EThWLQB, TMCqjsKrEMMogeLGPpb9sdMiNZNbQXG8yA, TN1JVt3ix5qwWyNvJy38nspqoJXB2hVjwm, TQA7ggPFKo2C22qspbmANCXKzonuXShuaa, TQXz8w94zVJxQy3pAaVsAo6nQRpj5chmuG, TSeCVpujFahFS31vBWULwdoJY6DqAaq1Yf, TTqBt5gUPjEPrPgzmKxskCeyxGWU377YZ8, TTsWNLiWkYkUXK1bUmpGrNFNuS17cSvwWK, TX1rZTNB5CdouYpNDRXKBS1XvxVdZ3HrWI, TYoYxTFbSB93v4fhUSDUVXpniB3Jz7z9WA |

| Direcciones de monederos de criptomonedas propiedad de los delincuentes (Binance) | bnb1fp4s2w96genwknt548aecag07mucw95a4z4ly0 |

| Síntomas | Transacciones de criptomonedas manipuladas. |

| Métodos de distribución | Anuncios de Google que conducen a canales fraudulentos de YouTube |

| Daños | Información personal robada, pérdidas monetarias. |

| Eliminación de malware (Android) | Para eliminar las infecciones de malware, nuestros investigadores de seguridad recomiendan escanear su dispositivo Android con un software antimalware legítimo. Recomendamos Avast, Bitdefender, ESET o Malwarebytes. |

Posibles daños

Los clippers identificados suponen un riesgo de seguridad significativo para los usuarios que realizan transacciones de criptomonedas. Los ciberdelincuentes pueden utilizar estas herramientas para interceptar y manipular las direcciones de los monederos de criptomonedas, lo que puede conducir al robo de fondos.

Además, el uso de funcionalidades de OCR y monitorización de palabras clave puede resultar en la extracción de información sensible, como frases semilla, y la transmisión de estos datos al servidor del atacante.

¿Cómo se infiltró una aplicación troyanizada de Telegram o WhatsApp en mi dispositivo?

Los ataques mencionados en este artículo implican el uso de anuncios de Google para dirigir a víctimas desprevenidas a canales fraudulentos de YouTube, que a su vez las redirigen a sitios web falsos de Telegram y WhatsApp. Los dispositivos de estas víctimas se infectan sólo después de descargar e instalar las versiones troyanizadas de las aplicaciones.

¿Cómo evitar la instalación de malware?

Descargue aplicaciones solo de fuentes oficiales y fiables como Google Play Store. Las tiendas de aplicaciones o sitios web de terceros pueden contener aplicaciones maliciosas que pueden infectar su dispositivo. Tenga cuidado con los permisos que concede a las aplicaciones durante la instalación. Mantenga el dispositivo y las aplicaciones actualizados con los últimos parches de seguridad y actualizaciones.

Tenga cuidado al hacer clic en enlaces o descargar archivos adjuntos de correos electrónicos, mensajes de texto u otros mensajes. No confíe en los anuncios de sitios web sospechosos.

Aplicación de Telegram troyanizada promocionada a través de un grupo legítimo de Telegram:

Aplicaciones troyanizadas de Telegram y WhatsApp promocionadas en páginas falsas:

Menú de acceso rápido:

- Introducción

- ¿Cómo eliminar el historial de navegación del navegador web Chrome?

- ¿Cómo desactivar las notificaciones del navegador Chrome?

- ¿Cómo resetear el navegador Chrome?

- ¿Cómo eliminar el historial de navegación del navegador web Firefox?

- ¿Cómo desactivar las notificaciones del navegador Firefox?

- ¿Cómo resetear el navegador Firefox?

- ¿Cómo desinstalar aplicaciones potencialmente no deseadas y/o maliciosas?

- ¿Cómo arrancar el dispositivo Android en "Modo seguro"?

- ¿Cómo comprobar el uso de la batería de varias aplicaciones?

- ¿Cómo comprobar el uso de datos de varias aplicaciones?

- ¿Cómo instalar las últimas actualizaciones de software?

- ¿Cómo restablecer el sistema a su estado por defecto?

- ¿Cómo desactivar las aplicaciones que tienen privilegios de administrador?

Eliminar el historial de navegación del navegador web Chrome:

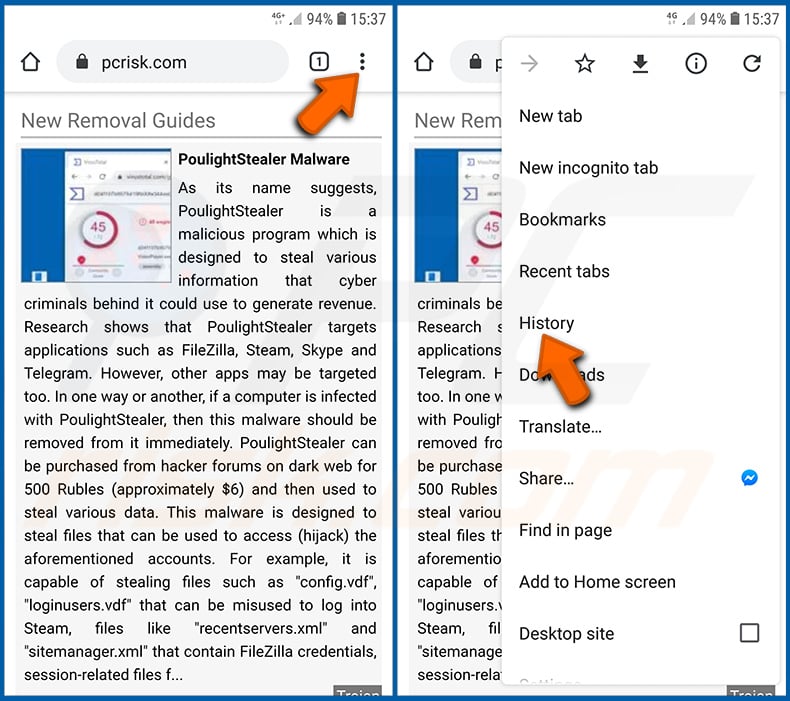

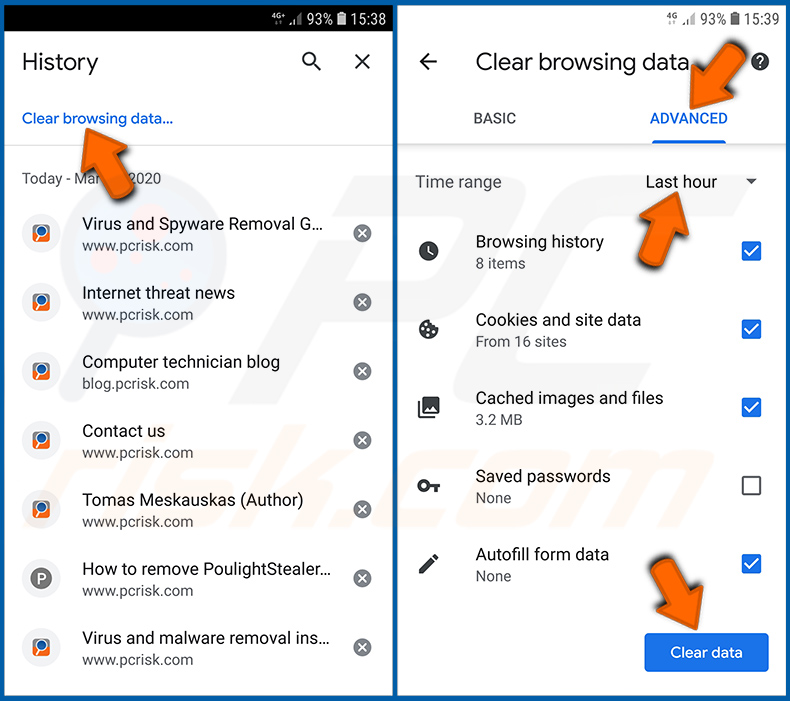

Pulse el botón "Menú" (tres puntos en la esquina superior derecha de la pantalla) y seleccione "Historial" en el menú desplegable que se abre.

Pulse "Borrar datos de navegación", seleccione la pestaña "AVANZADO", seleccione el intervalo de tiempo y los tipos de datos que desea eliminar y pulse "Borrar datos".

Desactivar las notificaciones del navegador en el navegador web Chrome:

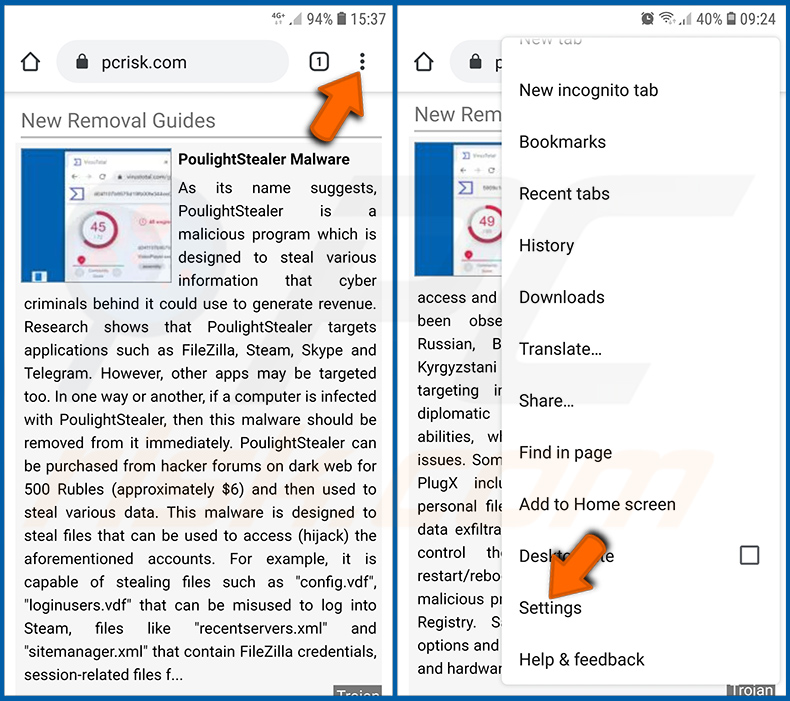

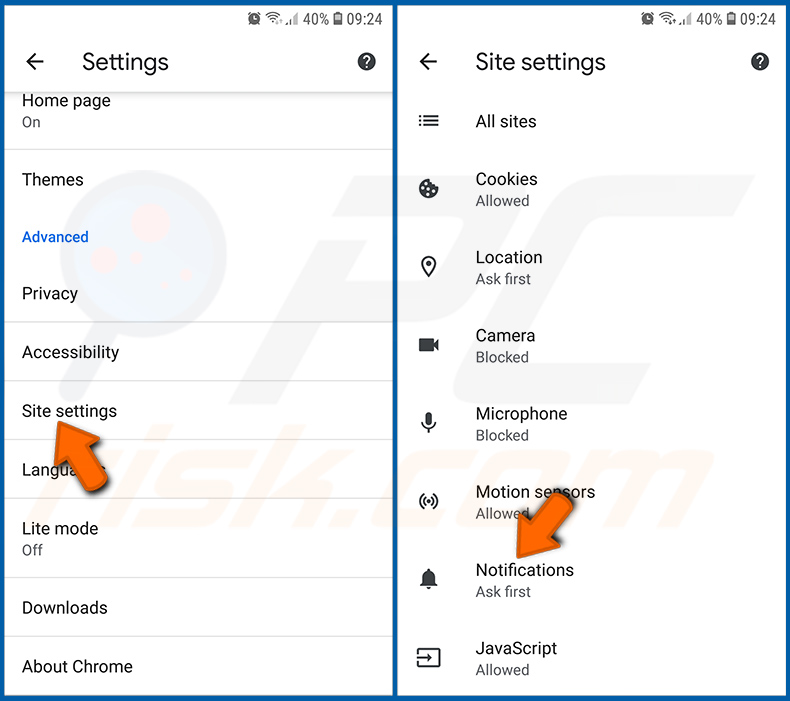

Pulse el botón "Menú" (tres puntos en la esquina superior derecha de la pantalla) y seleccione "Configuración" en el menú desplegable abierto.

Baje hasta que vea la opción "Configuración del sitio" y tóquela. Baje hasta que vea la opción "Notificaciones" y tóquela.

Busque los sitios web que envían notificaciones del navegador, pulse sobre ellos y haga clic en "Borrar y restablecer". Esto eliminará los permisos concedidos a estos sitios web para enviar notificaciones. Sin embargo, si vuelve a visitar el mismo sitio, es posible que le vuelva a pedir permiso. Puede elegir si desea conceder estos permisos o no (si decide rechazarlos, el sitio web pasará a la sección "Bloqueados" y ya no le pedirá el permiso).

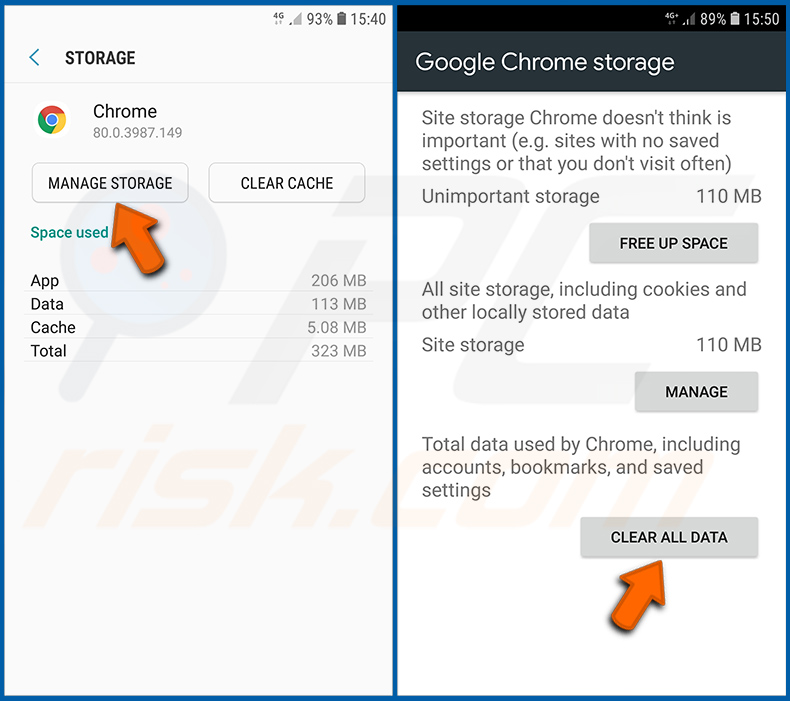

Resetear el navegador Chrome:

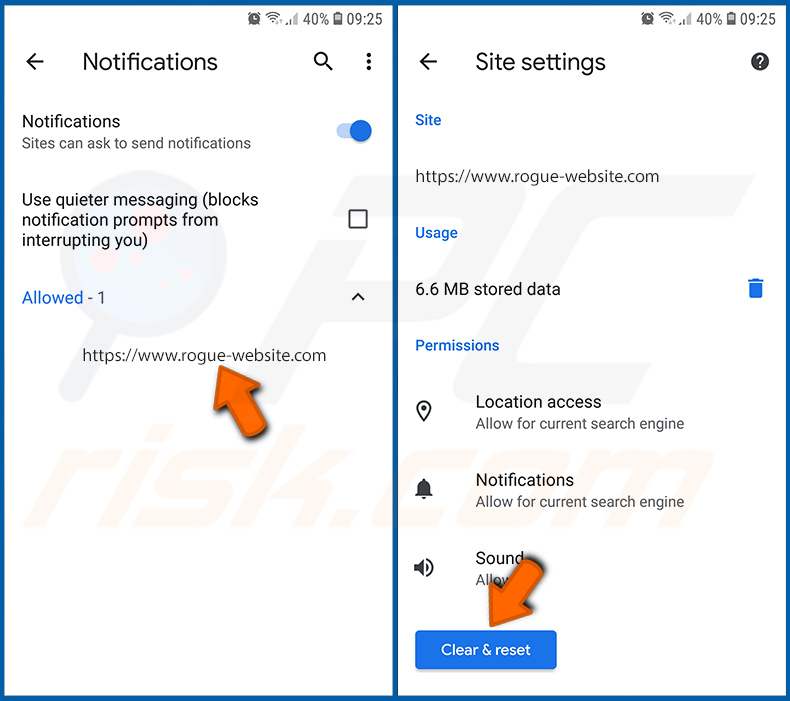

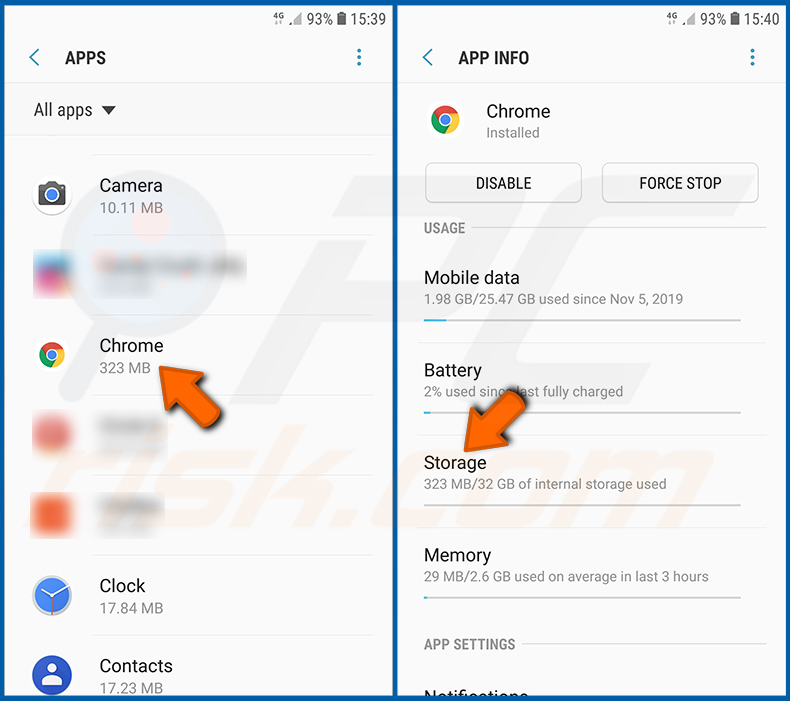

Vaya a "Ajustes", desplácese hacia abajo hasta que vea "Aplicaciones" y tóquelo.

Baje hasta que encuentre la aplicación "Chrome", selecciónela y pulse la opción "Almacenamiento".

Pulse "ADMINISTRAR ALMACENAMIENTO", luego "BORRAR TODOS LOS DATOS" y confirme la acción pulsando "OK". Tenga en cuenta que al restablecer el navegador se eliminarán todos los datos almacenados en él. Esto significa que se eliminarán todos los inicios de sesión/contraseñas guardados, el historial de navegación, los ajustes no predeterminados y otros datos. También tendrá que volver a iniciar sesión en todos los sitios web.

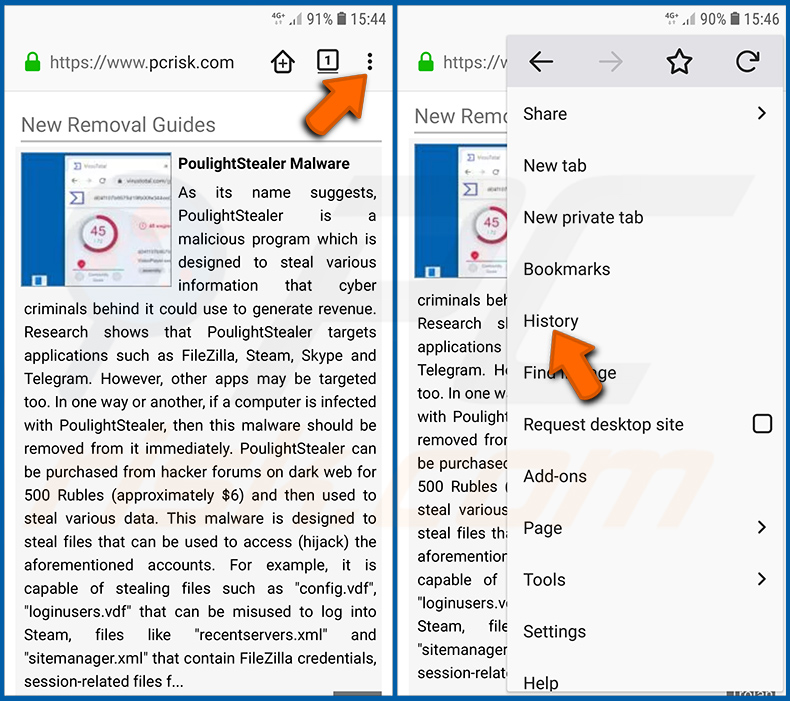

Eliminar el historial de navegación del navegador Firefox:

Pulse el botón "Menú" (tres puntos en la esquina superior derecha de la pantalla) y seleccione "Historial" en el menú desplegable abierto.

Baje hasta que vea "Borrar datos privados" y tóquelo. Seleccione los tipos de datos que desea eliminar y pulse "BORRAR DATOS".

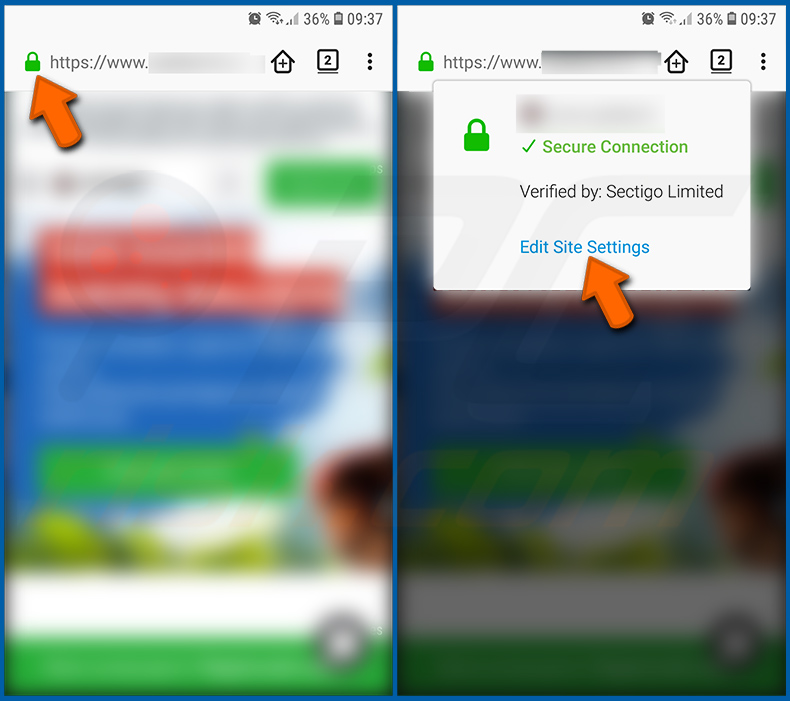

Desactivar las notificaciones del navegador en el navegador web Firefox:

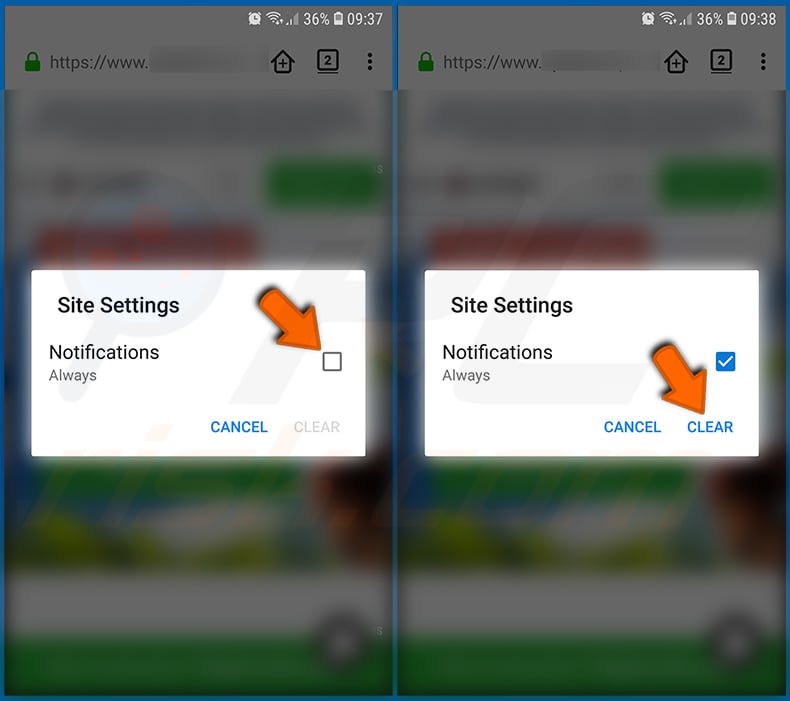

Visite el sitio web que está enviando notificaciones del navegador, toque el icono que aparece a la izquierda de la barra de URL (el icono no será necesariamente un "candado") y seleccione "Editar configuración del sitio".

En la ventana emergente abierta, seleccione la opción "Notificaciones" y pulse "BORRAR".

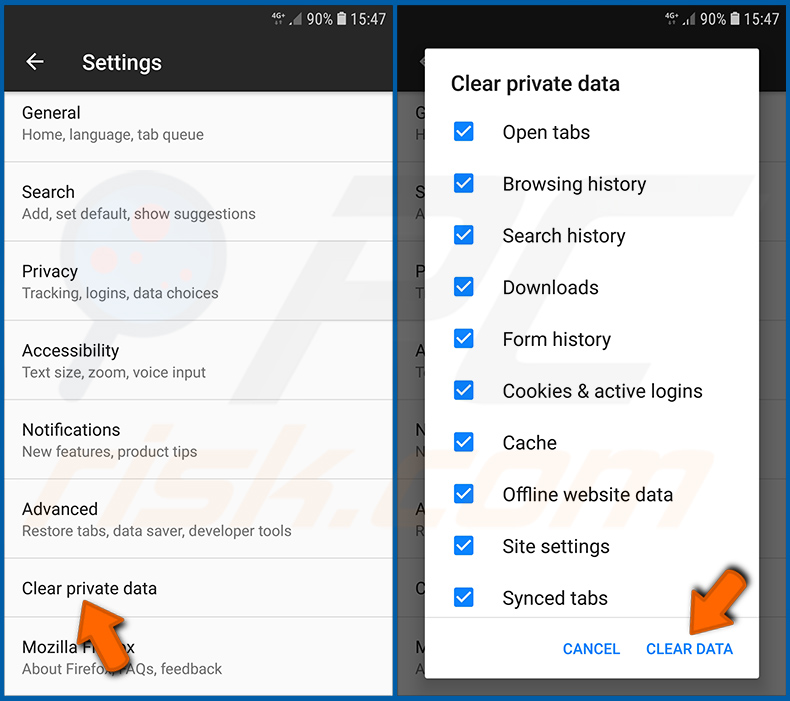

Resetear el navegador web Firefox:

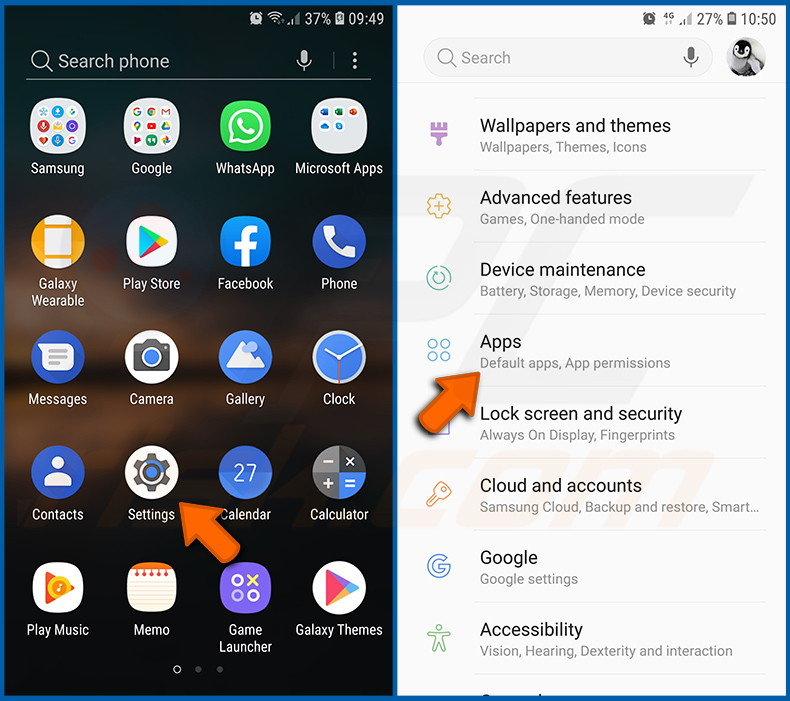

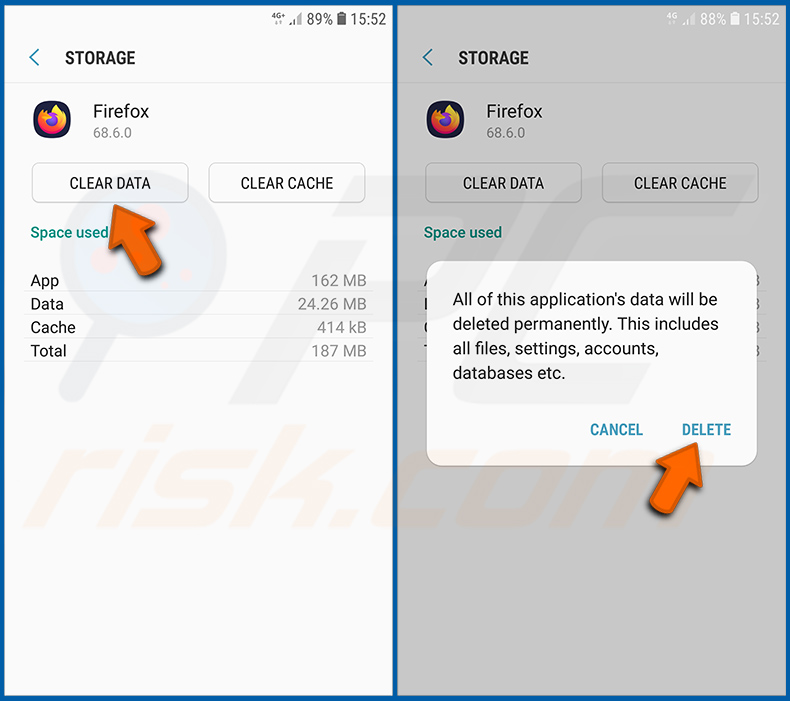

Vaya a "Ajustes", desplácese hacia abajo hasta que vea "Aplicaciones" y pulse sobre ella.

Baje hasta que encuentre la aplicación "Firefox", selecciónela y pulse la opción "Almacenamiento".

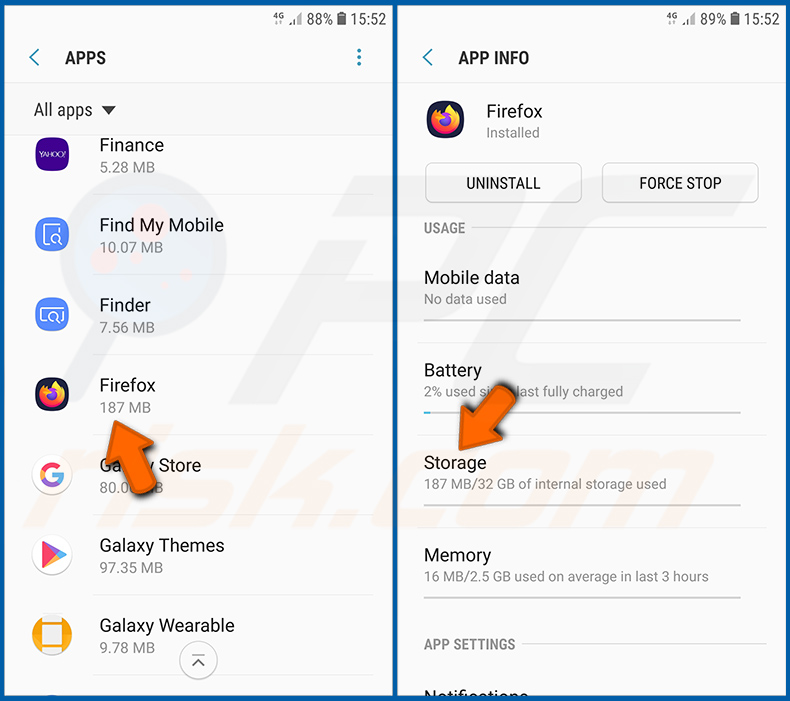

Pulse "BORRAR DATOS" y confirme la acción pulsando "BORRAR". Tenga en cuenta que al restablecer el navegador se eliminarán todos los datos almacenados en él. Esto significa que se eliminarán todos los inicios de sesión/contraseñas guardados, el historial de navegación, los ajustes no predeterminados y otros datos. También tendrá que volver a iniciar sesión en todos los sitios web.

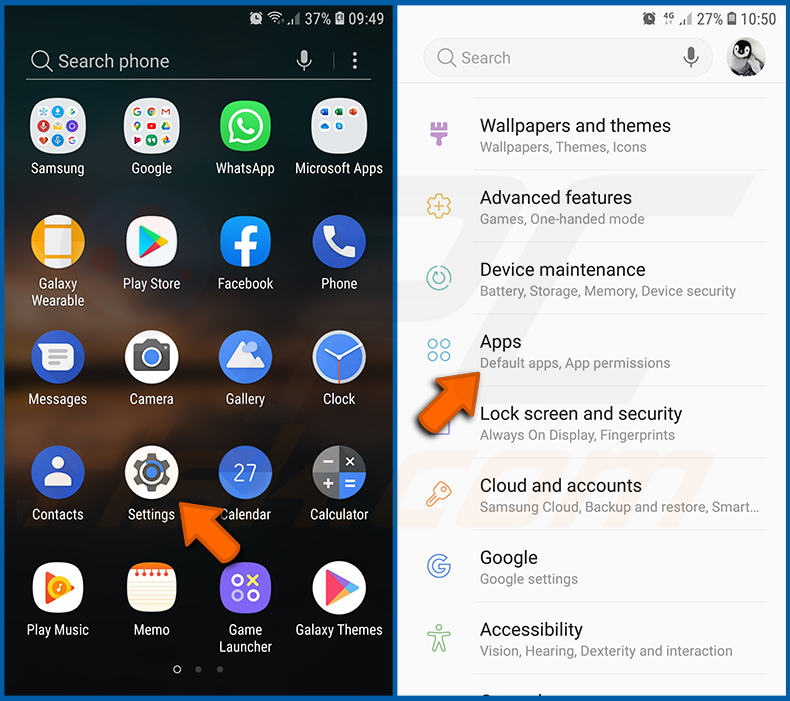

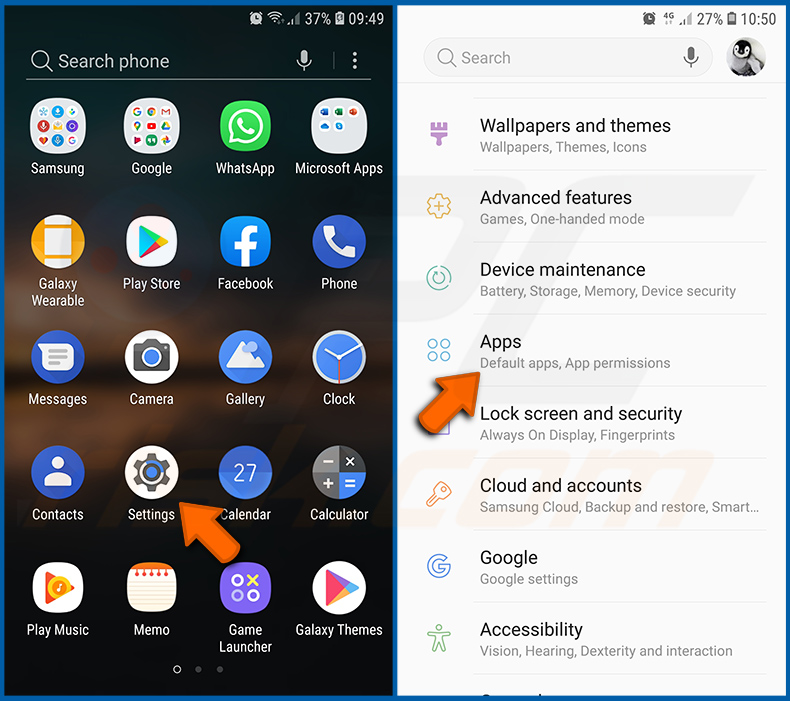

Desinstalar aplicaciones potencialmente no deseadas y/o maliciosas:

Vaya a "Ajustes", desplácese hacia abajo hasta que vea "Aplicaciones" y púlselo.

Desplácese hacia abajo hasta que vea una aplicación potencialmente no deseada y/o maliciosa, selecciónela y pulse "Desinstalar". Si, por alguna razón, no puede eliminar la aplicación seleccionada (por ejemplo, aparece un mensaje de error), pruebe a utilizar el "Modo seguro".

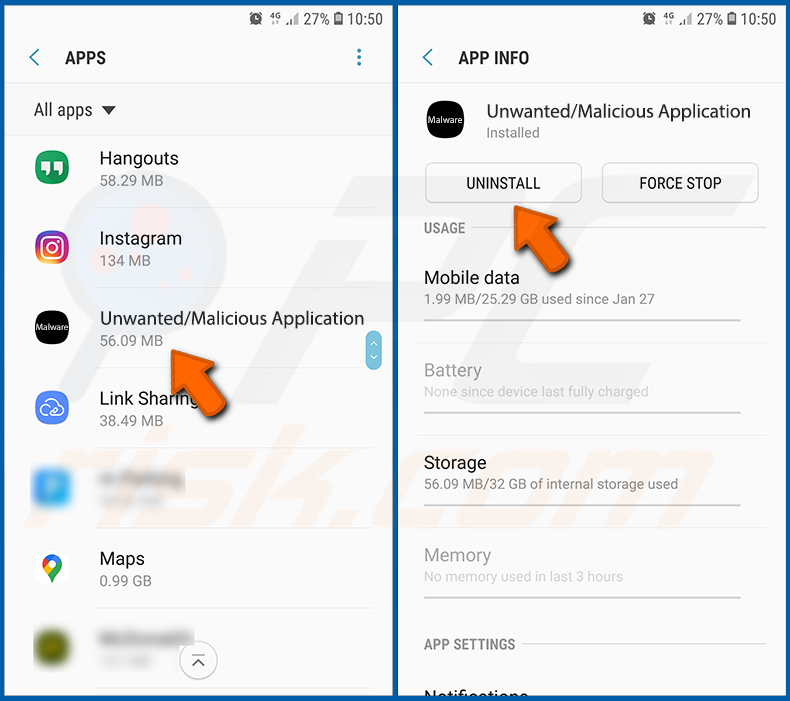

Arrancar el dispositivo Android en "Modo seguro":

El "Modo seguro" en el sistema operativo Android desactiva temporalmente la ejecución de todas las aplicaciones de terceros. El uso de este modo es una buena manera de diagnosticar y resolver diversos problemas (por ejemplo, eliminar aplicaciones maliciosas que impiden a los usuarios hacerlo cuando el dispositivo está funcionando "normalmente").

Pulse el botón de encendido y manténgalo pulsado hasta que aparezca la pantalla "Apagar". Pulse el icono "Apagar" y manténgalo pulsado. Después de unos segundos aparecerá la opción "Modo seguro" y podrá ejecutarlo reiniciando el dispositivo.

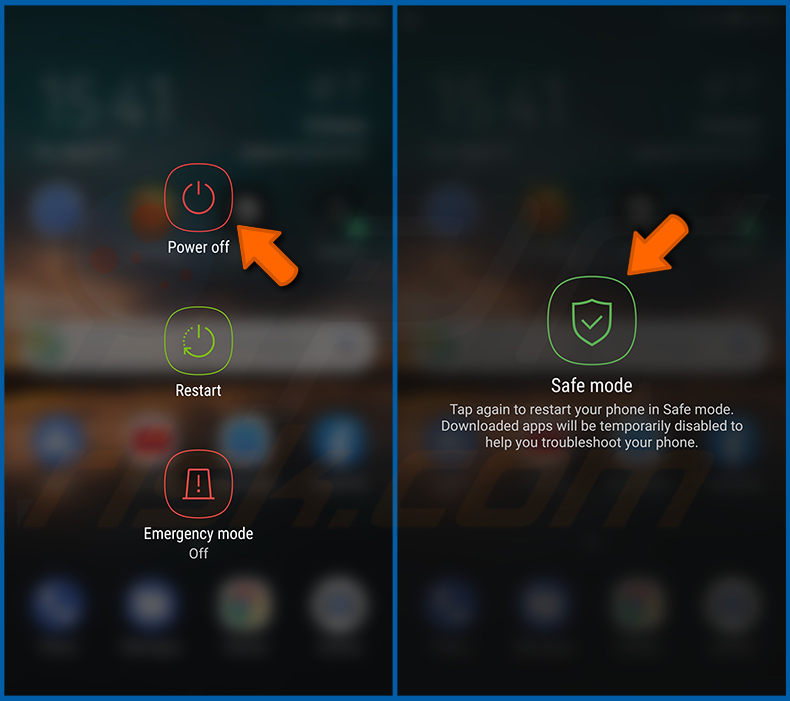

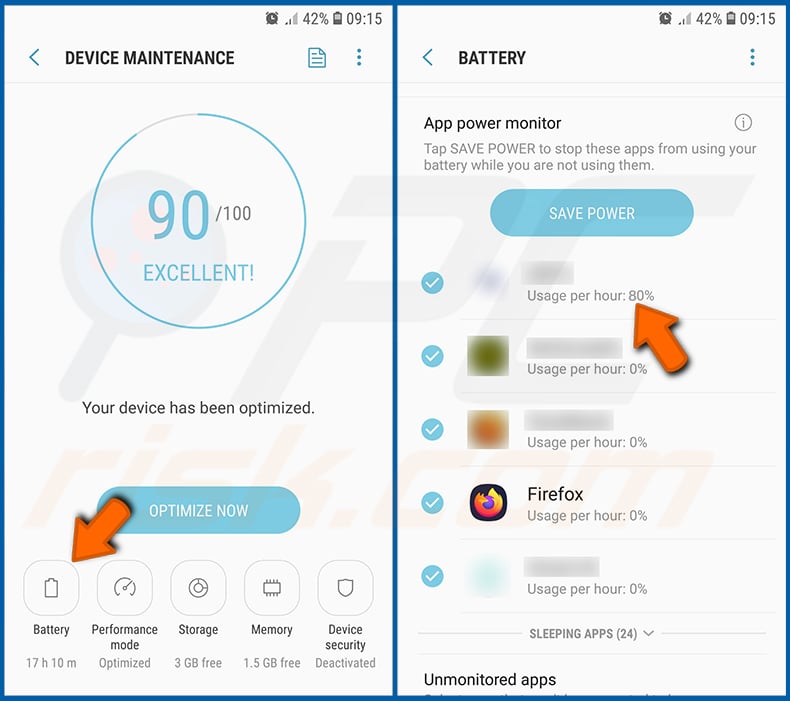

Comprobar el uso de la batería de varias aplicaciones:

Vaya a "Ajustes", desplácese hacia abajo hasta que vea "Mantenimiento del dispositivo" y tóquelo.

Pulse "Batería" y compruebe el uso de cada aplicación. Las aplicaciones auténticas/legítimas están diseñadas para consumir la menor cantidad de energía posible con el fin de ofrecer la mejor experiencia de usuario y ahorrar energía. Por lo tanto, un uso elevado de la batería puede indicar que la aplicación es maliciosa.

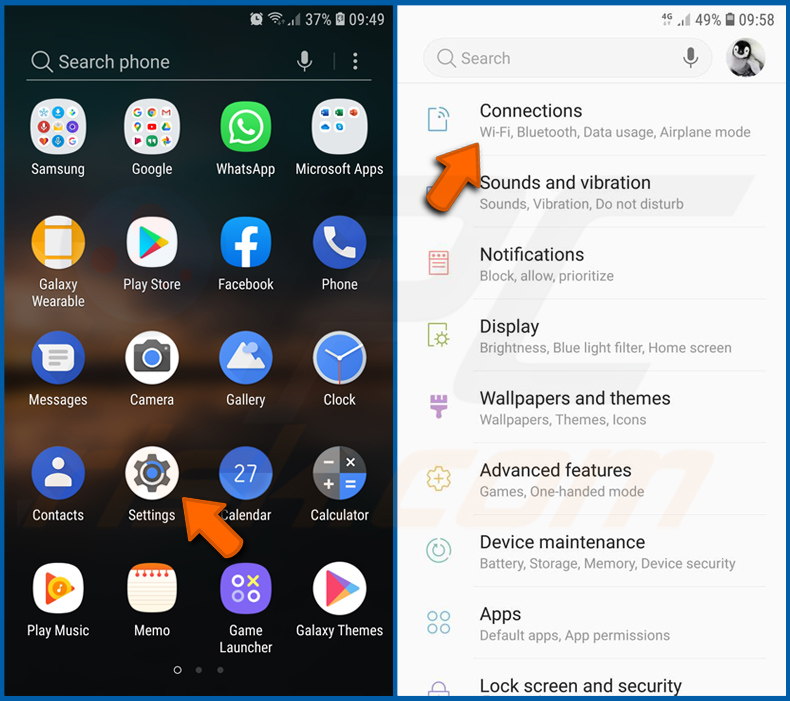

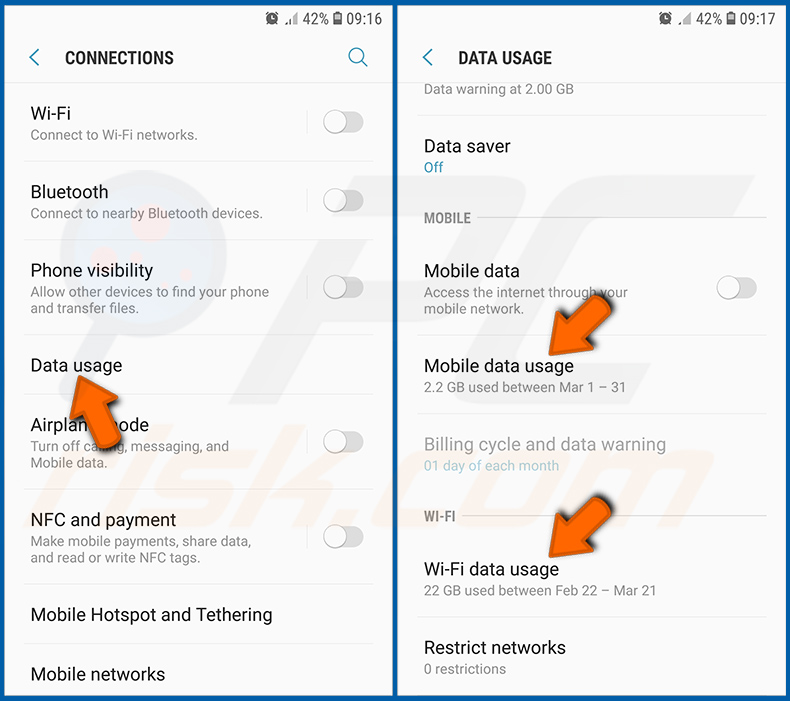

Comprobar el uso de datos de varias aplicaciones:

Vaya a "Ajustes", desplácese hacia abajo hasta que vea "Conexiones" y tóquelo.

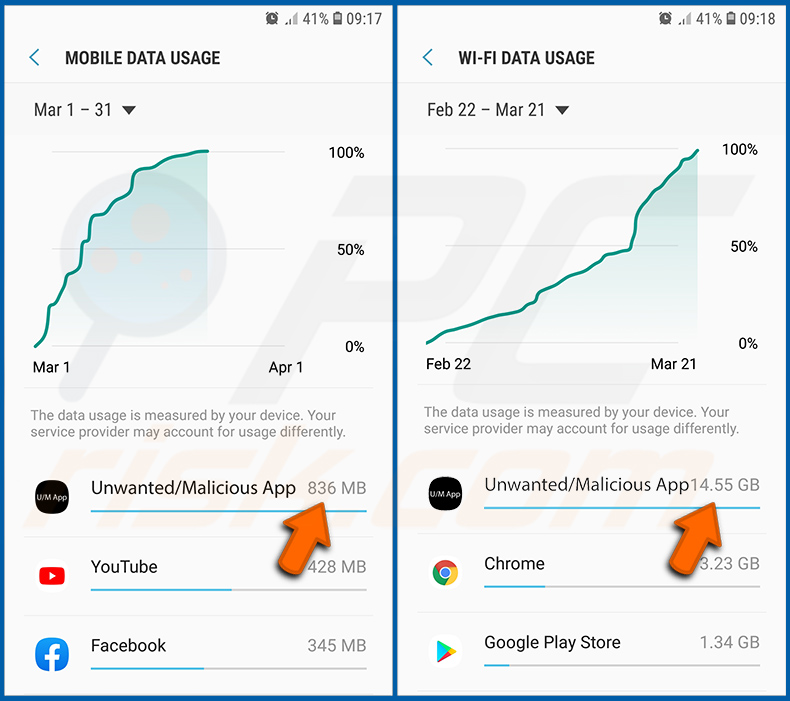

Desplácese hacia abajo hasta que vea "Uso de datos" y seleccione esta opción. Al igual que con la batería, las aplicaciones auténticas o legítimas están diseñadas para minimizar el uso de datos en la medida de lo posible. Esto significa que un uso excesivo de datos puede indicar la presencia de una aplicación maliciosa. Tenga en cuenta que algunas aplicaciones maliciosas pueden estar diseñadas para funcionar sólo cuando el dispositivo está conectado a una red inalámbrica. Por este motivo, debe comprobar tanto el uso de datos móviles como el de datos Wi-Fi.

Si encuentra una aplicación que utiliza muchos datos a pesar de que nunca la utiliza, le recomendamos encarecidamente que la desinstale lo antes posible.

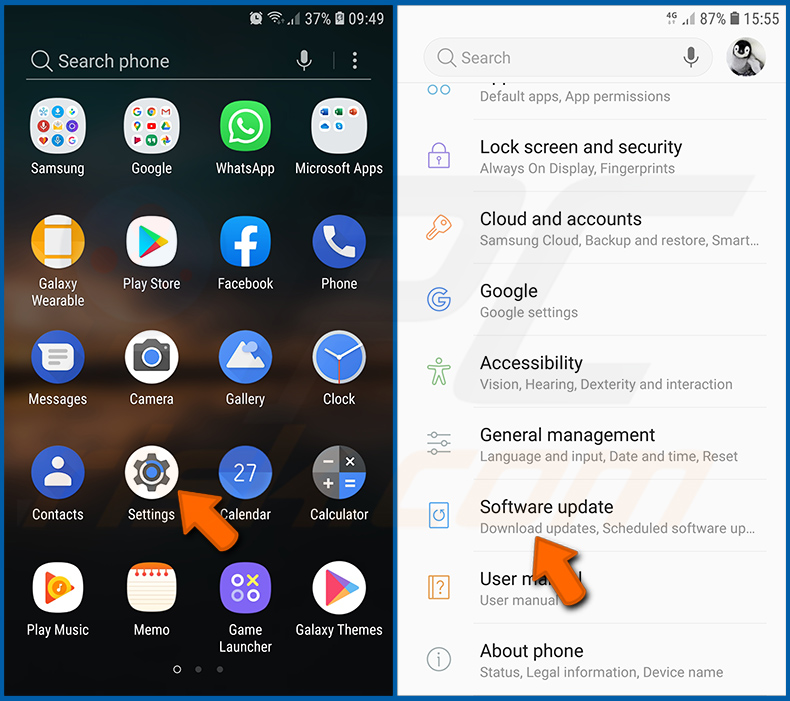

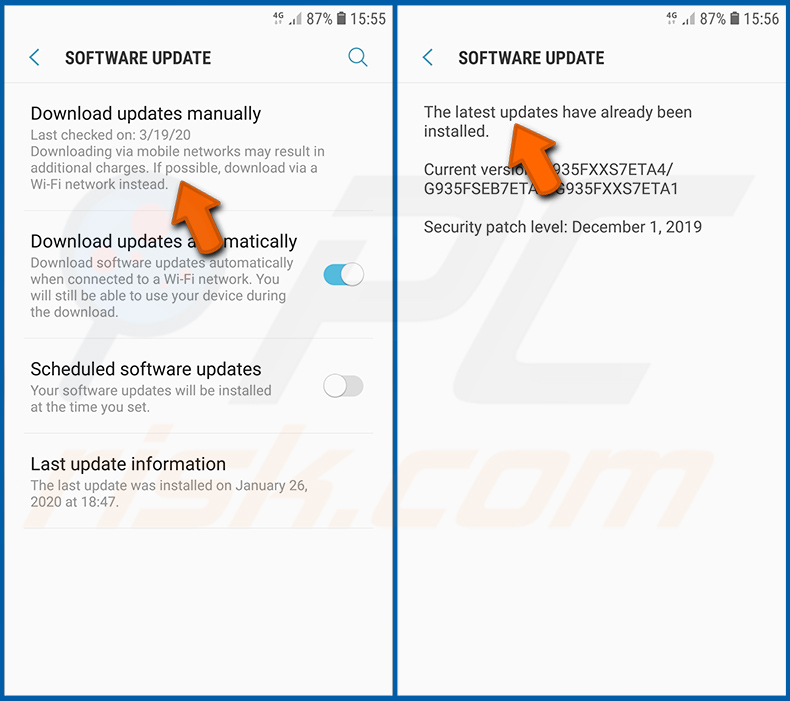

Instalar las últimas actualizaciones de software:

Mantener el software actualizado es una buena práctica cuando se trata de la seguridad del dispositivo. Los fabricantes de dispositivos lanzan continuamente varios parches de seguridad y actualizaciones de Android para corregir errores y fallos de los que pueden aprovecharse los ciberdelincuentes. Un sistema obsoleto es mucho más vulnerable, por lo que siempre hay que asegurarse de que el software del dispositivo está actualizado.

Vaya a "Ajustes", desplácese hacia abajo hasta que vea "Actualización de software" y tóquelo.

Pulse "Descargar actualizaciones manualmente" y compruebe si hay actualizaciones disponibles. Si es así, instálalas inmediatamente. También recomendamos activar la opción "Descargar actualizaciones automáticamente" - permitirá que el sistema le notifique cuando se publique una actualización y/o la instale automáticamente.

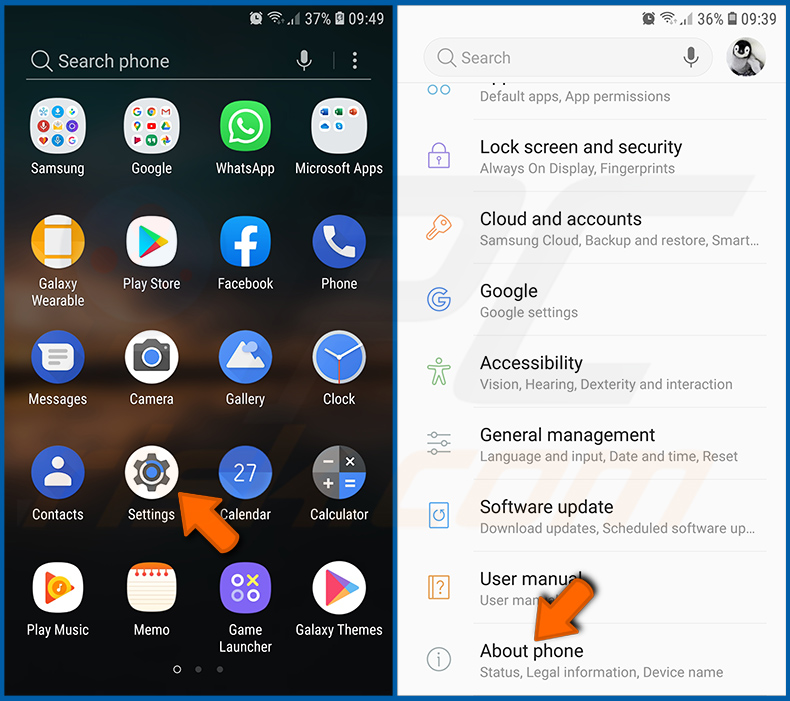

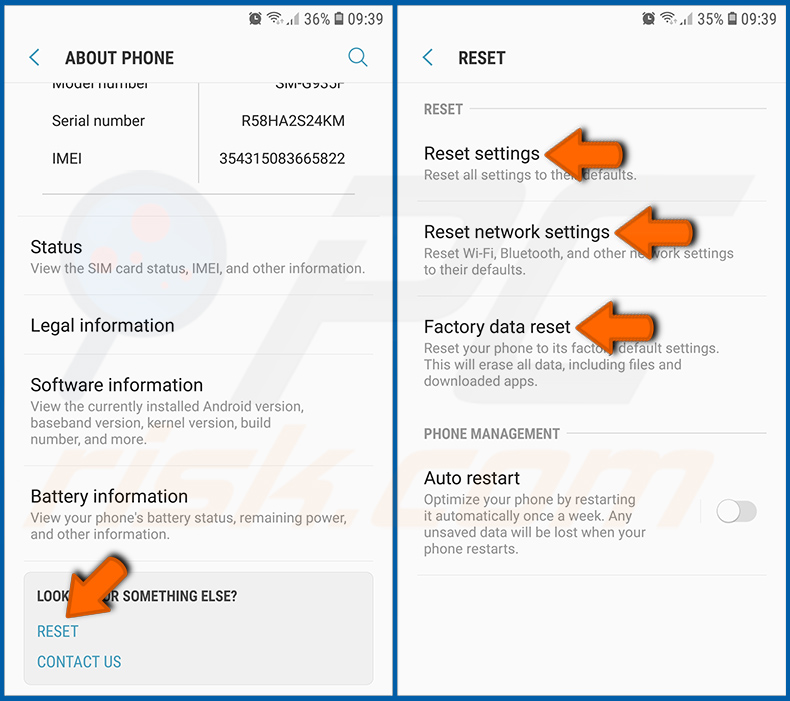

Restablecer el sistema a su estado por defecto:

Realizar un "Reset de fábrica" es una buena manera de eliminar todas las aplicaciones no deseadas, restaurar la configuración del sistema a su estado predeterminado y limpiar el dispositivo en general. Sin embargo, debe tener en cuenta que se eliminarán todos los datos del dispositivo, incluidas las fotos, los archivos de vídeo/audio, los números de teléfono (almacenados en el dispositivo, no en la tarjeta SIM), los mensajes SMS, etcétera. En otras palabras, el dispositivo se restaurará a su estado primitivo.

También puede restaurar los ajustes básicos del sistema y/o simplemente los ajustes de red.

Vaya a "Ajustes", desplácese hacia abajo hasta que vea "Acerca del teléfono" y tóquelo.

Desplácese hacia abajo hasta que vea "Restablecer" y tóquelo. Ahora seleccione la acción que desea realizar:

"Restablecer ajustes": restablece todos los ajustes del sistema a sus valores predeterminados;

"Restablecer ajustes de red": restablece todos los ajustes de red a sus valores predeterminados;

"Restablecer datos de fábrica": restablece todo el sistema y borra completamente todos los datos almacenados;

Desactivar las aplicaciones que tienen privilegios de administrador:

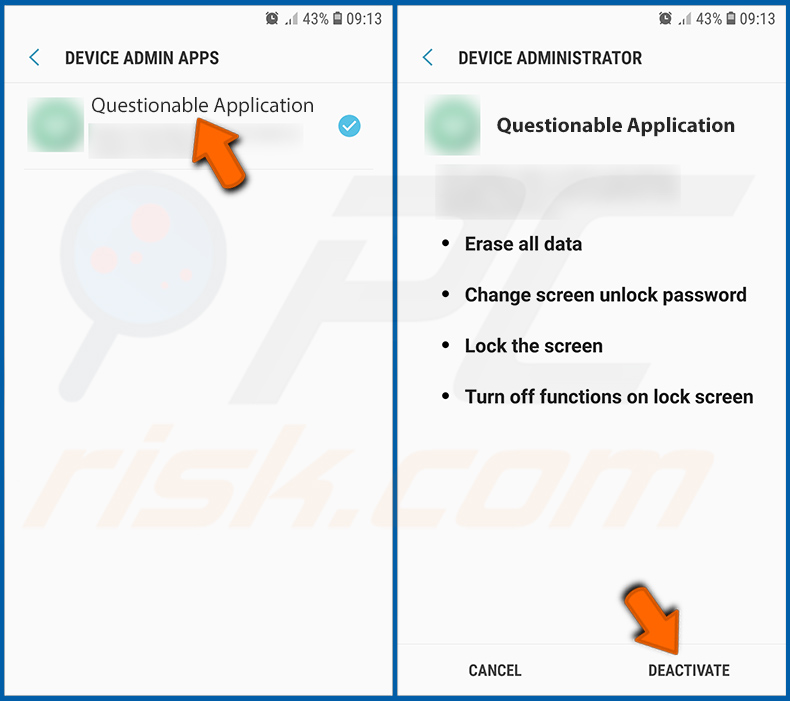

Si una aplicación maliciosa obtiene privilegios de administrador puede dañar gravemente el sistema. Para mantener el dispositivo lo más seguro posible debería comprobar siempre qué aplicaciones tienen dichos privilegios y desactivar las que no deberían.

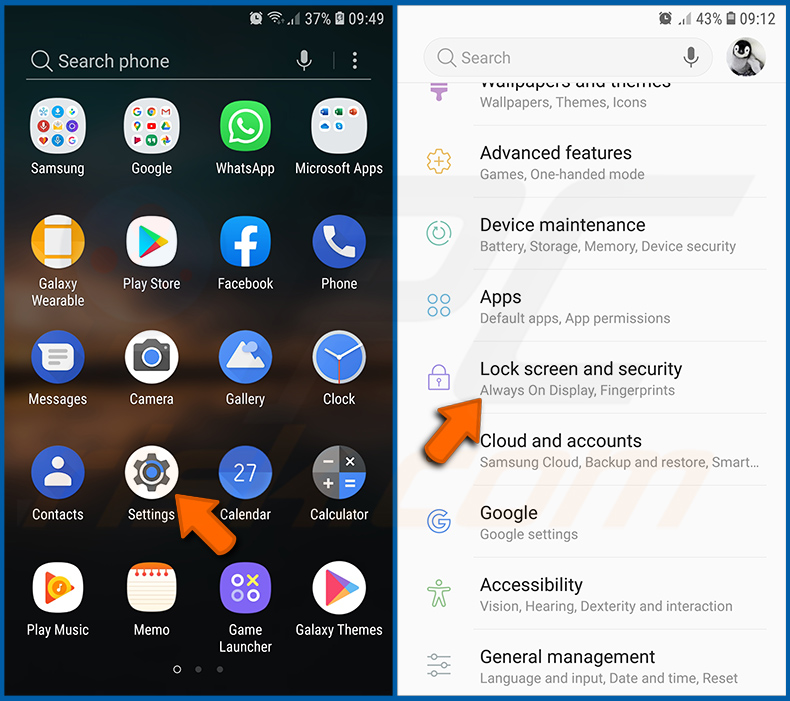

Vaya a "Ajustes", desplácese hacia abajo hasta que vea "Pantalla de bloqueo y seguridad" y tóquelo.

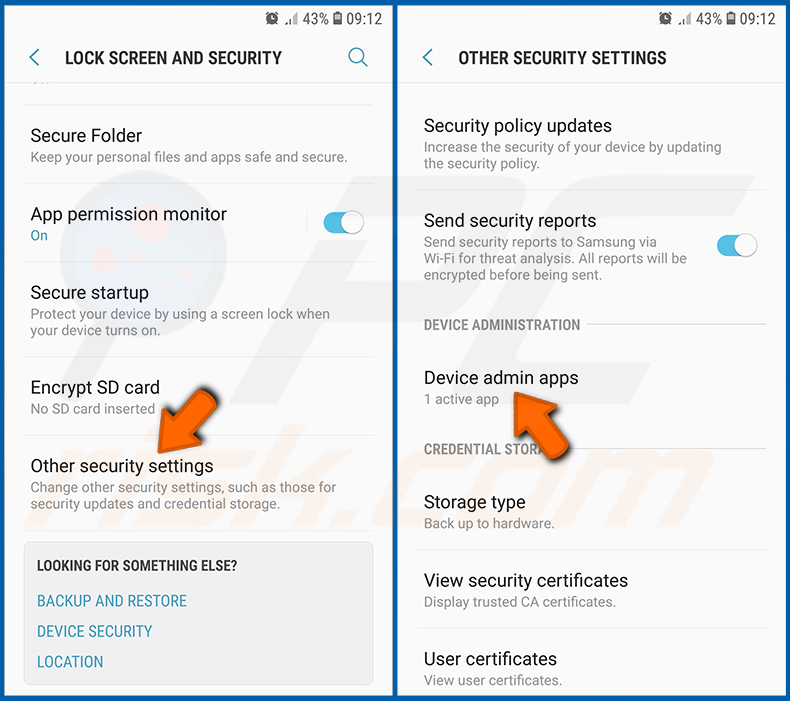

Desplácese hacia abajo hasta que vea "Otros ajustes de seguridad", tóquelo y, a continuación, toque "Aplicaciones de administrador del dispositivo".

Identifique las aplicaciones que no deberían tener privilegios de administrador, tóquelas y, a continuación, toque "DESACTIVAR".

Preguntas frecuentes (FAQ)

¿Cuáles son los principales problemas que puede causar el malware?

Dependiendo del tipo de malware, puede provocar robo de identidad y de datos, ralentización del rendimiento del dispositivo, cifrado de datos, violaciones de la privacidad, pérdidas monetarias, pérdida de cuentas en línea, etc.

¿Cuál es el objetivo de un clipper de criptomoneda?

El objetivo principal de los clippers identificados es secuestrar las transmisiones de mensajes del objetivo y sustituir cualquier dirección de monedero de criptomoneda transmitida o recibida por las que poseen los delincuentes.

¿Cómo se infiltró un clipper de criptomoneda en mi dispositivo?

Los ataques analizados en nuestro artículo implican la utilización de anuncios de Google para dirigir a víctimas desprevenidas hacia canales de YouTube engañosos, que luego las redirigen a sitios web falsificados de Telegram y WhatsApp. Los dispositivos de estas víctimas sólo se infectan cuando descargan e instalan las versiones troyanizadas de estas aplicaciones.

¿Me protegerá Combo Cleaner del malware?

Ciertamente, Combo Cleaner posee la capacidad de identificar y erradicar casi todas las infecciones de malware conocidas. Sin embargo, es importante tener en cuenta que el malware avanzado suele ocultarse en lo más profundo del sistema. Por lo tanto, es esencial realizar un análisis exhaustivo del sistema para detectar y eliminar cualquier amenaza oculta.

Compartir:

Tomas Meskauskas

Investigador experto en seguridad, analista profesional de malware

Me apasiona todo lo relacionado con seguridad informática y tecnología. Me avala una experiencia de más de 10 años trabajando para varias empresas de reparación de problemas técnicos y seguridad on-line. Como editor y autor de PCrisk, llevo trabajando desde 2010. Sígueme en Twitter y LinkedIn para no perderte nada sobre las últimas amenazas de seguridad en internet.

El portal de seguridad PCrisk es ofrecido por la empresa RCS LT.

Investigadores de seguridad han unido fuerzas para ayudar a educar a los usuarios de ordenadores sobre las últimas amenazas de seguridad en línea. Más información sobre la empresa RCS LT.

Nuestras guías de desinfección de software malicioso son gratuitas. No obstante, si desea colaborar, puede realizar una donación.

DonarEl portal de seguridad PCrisk es ofrecido por la empresa RCS LT.

Investigadores de seguridad han unido fuerzas para ayudar a educar a los usuarios de ordenadores sobre las últimas amenazas de seguridad en línea. Más información sobre la empresa RCS LT.

Nuestras guías de desinfección de software malicioso son gratuitas. No obstante, si desea colaborar, puede realizar una donación.

Donar

▼ Mostrar discusión