Obtenga un escaneo gratuito y verifique si su computadora está infectada.

ELIMÍNELO AHORAPara usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por RCS LT, la empresa matriz de PCRisk.

Instrucciones para eliminar el virus de Monthly Invoice

¿Qué es Monthly Invoice?

"Monthly Invoice", descubierto por el investigador en seguridad de malware Brad, es una campaña de correo basura usada para promocionar los troyanos Emotet y IcedID. Los correos fraudulentos contienen un mensaje donde se dice que el usuario ha recibido una factura y los anima a visitar la URL incluida. La nueva web desencadena de forma instantánea la descarga de una especie de documento MS Office. Estos documentos adjuntos han sido diseñados para descargar e instalar los troyanos mencionados anteriormente sin dejar rastro.

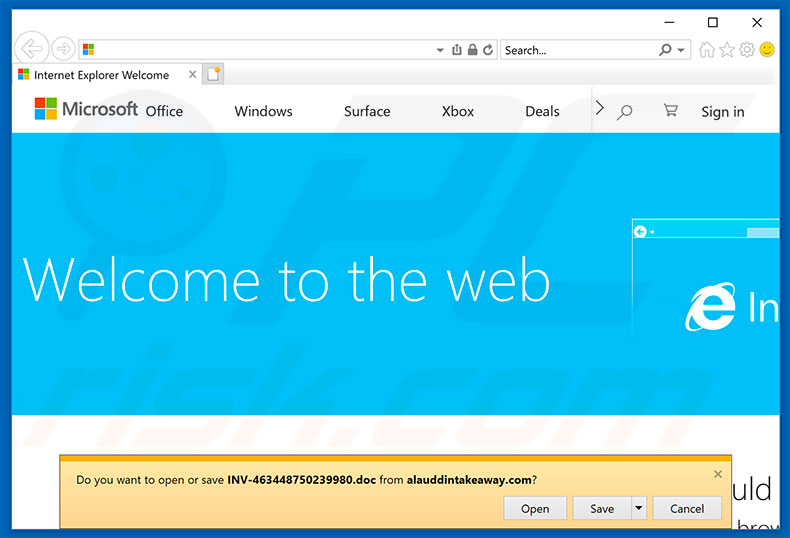

Descarga maliciosa iniciada una vez que se hace clic en el enlace:

Los usuarios ven un mensaje que dice que hay una factura que debe pagarse de inmediato. Para poder ver la factura, los usuarios tienen que hacer clic de inmediato en la dirección web facilitada. Hay que tener en cuenta que, a diferencia de otras campañas de correo basura, "Monthly Invoice" (factura mensual) no usa plantillas de correo idénticas. En su lugar, usa una serie de mensajes que están redactados en varios idiomas (a fecha de investigación, encontramos los correos en inglés y alemán). En cualquier caso, se trata de una estafa en su totalidad. En primer lugar, conviene mencionar que los ciberdelincuentes registran continuamente varios dominios y direcciones de e-mail con nombre de compañías reconocidas (así los correos electrónicos parecen más fiables; los usuarios que han hablado con esas empresas son víctimas fáciles para la descarga y ejecución de adjuntos maliciosos). Como se ha indicado anteriormente, "Monthly invoice" (factura mensual) usa diferentes mensajes, de ahí que las direcciones de correo, empresas y URL puedan variar. En cualquier caso, el resultado siempre es el mismo: tras abrir el adjunto malicioso, se infecta el equipo con los troyanos Emotet y IcedID. Esos virus han sido diseñados también para grabar información sensible (p. ej. usuarios/contraseñas, datos bancarios, etc.). Los ciberdelincuentes hacen luego un uso indebido de la información recibida para obtener beneficio (transferencias de dinero, suplantación de la identidad, etc.). Por tanto, la presencia de virus de tipo troyanos podría dar lugar a pérdidas económicas y problemas de privacidad. Por desgracia, es prácticamente imposible ver si tenemos troyanos en el equipo; esos virus han sido diseñados para ocultarse muy bien en el sistema. Sin embargo, la inmensa mayoría de soluciones antivirus y antiespía reconocidas son capaces de detectar y eliminar tales virus. Por tanto, si ha abierto un adjunto malicioso de MS Office, debería llevar a cabo un análisis completo del sistema y eliminar todas las amenazas.

| Nombre | Emotet y IcedID trojan |

| Tipo de amenaza | Phishing, estafa, ingeniería social, fraude |

| Síntomas | Compras en internet no autorizadas, cambio de contraseñas en cuentas de internet, suplantación de la identidad, acceso ilegal al equipo de uno. |

| Formas de distribución | Correos electrónicos engañosos, anuncios engañosos en ventanas emergentes, técnicas de envenenamiento de buscadores, dominios mal escritos. |

| Daño | Pérdida de información sensible de tipo privado, pérdida económica, suplantación de la identidad. |

| Eliminación |

Para eliminar posibles infecciones de malware, escanee su computadora con un software antivirus legítimo. Nuestros investigadores de seguridad recomiendan usar Combo Cleaner. Descargue Combo Cleaner para WindowsEl detector gratuito verifica si su equipo está infectado. Para usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por RCS LT, la empresa matriz de PCRisk. |

Hay una serie de troyanos que comparten similitudes con Emotet y IcedID. TrickBot, Pony, Adwind son solo unos cuantos ejemplos de una larga lista. La mayoría se distribuye a través de varias campañas de spam. Este comportamiento es muy similar; casi todos ellos recaban datos extremadamente sensibles. Sin embargo, una parte de los troyanos son usados para propagar otros virus tales como ransomware. En ese sentido, los virus de tipo troyano representan una amenaza directa a su privacidad y a la seguridad de navegación.

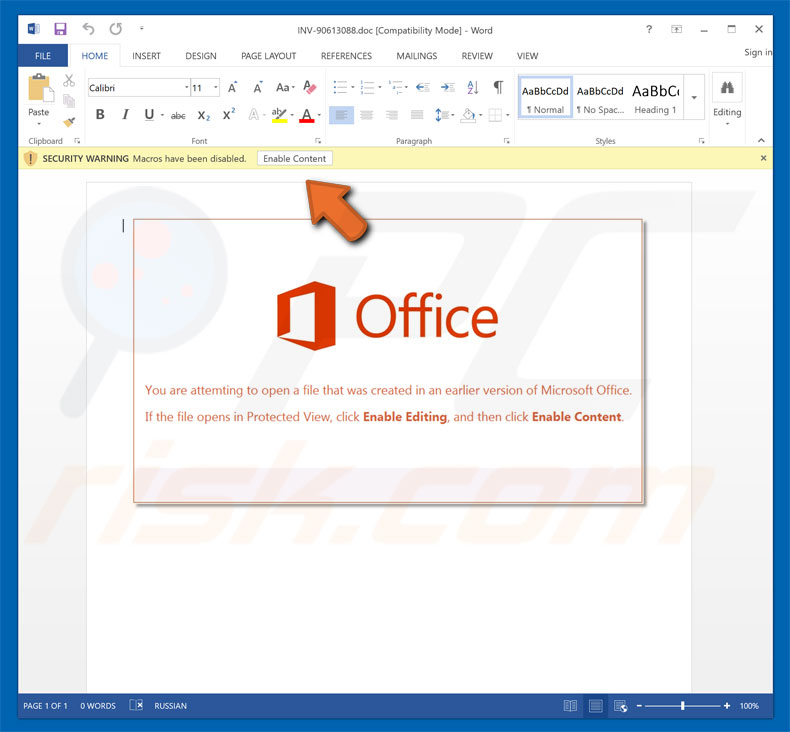

¿Cómo se instaló Monthly Invoice en mi equipo?

"Monthly Invoice" infecta con documentos maliciosos de ofimática (Word, Excel, etc.). Una vez abiertos, se anima a los usuarios a habilitar o activar las macros, de lo contrario, el contenido no podrá mostrarse bien supuestamente. Una vez que se hayan habilitado las macros, los adjuntos ejecutarán instantáneamente código para descargar e instalar los troyanos Emotet y IcedID. Sin embargo, cabe destacar que los códigos maliciosos solo se ejecutarán si los adjuntos se abren con MS Office. En otras palabras, si el archivo se abre usando otra aplicación capaz de leer tales formatos, no se descargará o instalará el malware.

¿Cómo se puede evitar que se instalen programas maliciosos?

Para evitar esta situación, los usuarios deben ir con cautela al navegar por internet. Tenga en cuenta que hay decenas de campañas de spam que propagan software malicioso. Por este motivo, piénseselo siempre dos veces antes de abrir adjuntos en e-mails; los archivos que parecen irrelevantes o que se hayan recibido por direcciones de correo desconocidas o sospechosas no deberían abrirse nunca. Tales e-mails deberían eliminarse sin ni siquiera ser leídos. Cabe destacar también que las versiones de MS Office de 2010 y las más recientes han sido desarrolladas para abrir los documentos descargados en "modo protegido". Con otras palabras, los archivos han sido abiertos en formato solo lectura, por lo que se impide la ejecución de comandos macro. Las versiones más antiguas no tienen esta función, de ahí que sea bastante peligroso usarlas. El software malicioso se distribuye también usando asistentes de actualización falsos y un método de marketing llamado "empaquetado" (instalación encubierta de programas basura junto con software corriente). Es muy importante mantener las aplicaciones actualizadas. Sin embargo, para lograrlo, los usuarios deberían usar solo funciones de actualización integradas o herramientas facilitadas por los desarrolladores oficiales. Lo mismo aplica a las descargas de software. Le recomendamos encarecidamente evitar el uso de instaladores y asistentes de descarga de terceros, ya que los desarrolladores los monetizan promocionando programas maliciosos. En su lugar, descargue software solo de fuentes oficiales usando enlaces de descarga directa. Es imprescindible usar una solución fiable antivirus o antiespía. Lo fundamental de la seguridad informática es la precaución. Si ya ha abierto el adjunto "monthly invoice", le recomendamos ejecutar un análisis con Combo Cleaner Antivirus para Windows para eliminar automáticamente el malware infiltrado.

Adjunto malicioso distribuido a través de la campaña de spam "Monthly Invoice":

Ejemplos de correos distribuidos a través de la campaña de spam "Monthly Invoice":

From: Christoph Wenzelmann

Subject: Rechnungsanschrift korrigiert 00044499

Din der Anlage sende ich Ihnen den unterzeichneten Vertrag.Die Rechnung wird zur Zahlung vorbereitet und ist unter dem folgenden Link bar.

hxxp://sportsohio.pbd-dev.com/

------------------------------------------------------

From: Francine Case

Subject: HRI Monthly Invoice

DHere is the invoice.

hxxp://alauddintakeaway.com/

Thank you,

Francine Case

------------------------------------------------------

From: TaiwanCS

Subject: TaiwanCS Past Due invoice

Attached is your monthly invoice for HRI. Please note this is for your information only. Credit card/ACH payments will automatically be drawn on the 25th. All other payments must be received by the 25th. Thank you and have a great week.

hxxp://flows.mobi/

TaiwanCS

------------------------------------------------------

From: info@kaydeegroup.com

Subject: ABCQP5-78965721675

enclosed the invoice for your reference.

hxxp://energy-utama.com/

This message is confidential and/or contains legally privileged information. It is intended for the addressees only.

Regards

info@kaydeegroup.com

------------------------------------------------------

From: khsons

Subject: Rechnungszahlung

Guten Tag,

Din der Anlage sende ich Ihnen den unterzeichneten Vertrag.Die Rechnung wird zur Zahlung vorbereitet und ist unter dem folgenden Link bar.

hxxp://www.lifecitypark.com/

Mit den besten

khsons

------------------------------------------------------

From: info@adsystems.de

Subject: Final Account

Please find your invoice(s) attached

hxxp://pondok-kue.com/

This correspondence and any files transmitted with it are confidential and intended solely for the use of the intended recipient(s) to whom it is addressed.

Regards

info@adsystems.de

------------------------------------------------------

From: jc@gsme.com.sg

Subject: Invoice 0879070

Please see the attached invoice.

hxxp://www.dehneshin.com/

jc@gsme.com.sg

------------------------------------------------------

From: info@bontempius.com

Subject: Account 64859

Please see attached document.

hxxp://itblogs-bd.com/

Regards

info@bontempius.com

------------------------------------------------------

From: KM James Street 4112

Subject: Payment

Your invoice is available at the link below. Please transfer the payment as soon as possible.

hxxp://azami-mm.com/

Thank you,

KM James Street 4112

Phone: 281-152-0837 Ext 92 Fax: 281-858-1820

------------------------------------------------------

From: ar@westwardparts.com

Subject: Invoice 8123038

Here is the invoice.

hxxp://www.sandearth.com/

Respectifully,

ar@westwardparts.com

Office: 503.864.5896 Fax: 503 635-4082

Eliminación automática instantánea de malware:

La eliminación manual de amenazas puede ser un proceso largo y complicado que requiere conocimientos informáticos avanzados. Combo Cleaner es una herramienta profesional para eliminar malware de forma automática, que está recomendado para eliminar malware. Descárguelo haciendo clic en el siguiente botón:

DESCARGAR Combo CleanerSi decide descargar este programa, quiere decir que usted está conforme con nuestra Política de privacidad y Condiciones de uso. Para usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por RCS LT, la empresa matriz de PCRisk.

Menú rápido::

- ¿Qué es Monthly Invoice?

- PASO 1. Eliminar manualmente el software malicioso Monthly Invoice.

- PASO 2. Comprobar que el equipo esté limpio.

¿Cómo eliminar el software malicioso de forma manual?

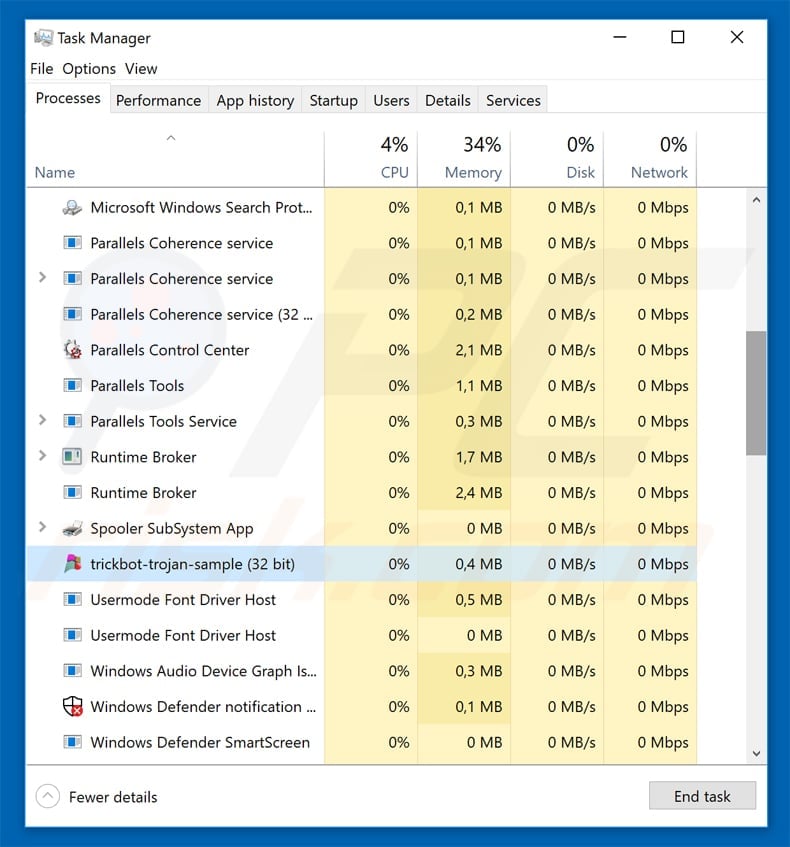

Eliminar software malicioso de forma manual es una tarea complicada; normalmente es mejor dejar que un programa antivirus o antiespía lo haga por nosotros de forma automática. Para eliminar este software malicioso, recomendamos que use Combo Cleaner Antivirus para Windows. Si desea eliminar el software malicioso de forma manual, el primer paso es identificar el nombre del software malicioso que esté intentando eliminar. He aquí un ejemplo de un programa sospechoso que se ejecuta en el equipo del usuario:

Si ha inspeccionado la lista de programas que se ejecuta en su equipo a través del Administrador de tareas, por ejemplo, y ha visto un programa que parece sospechoso, debería realizar lo siguiente:

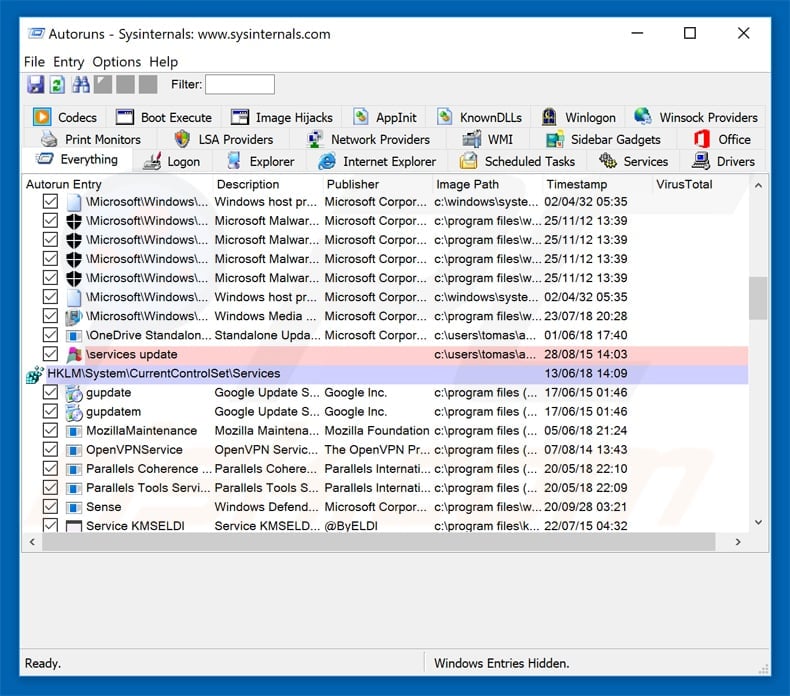

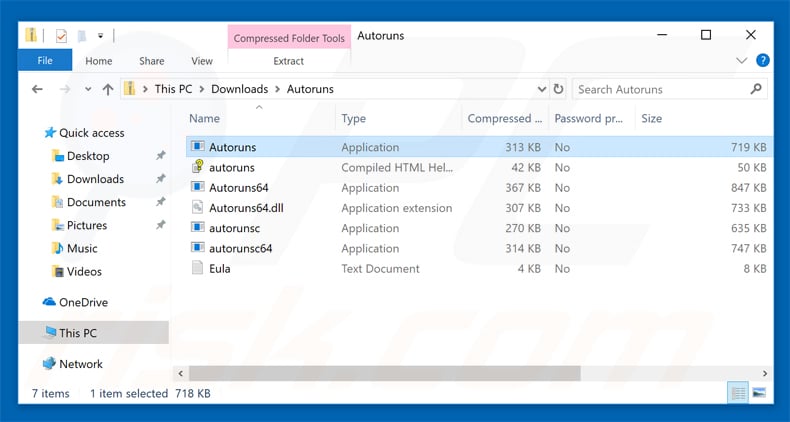

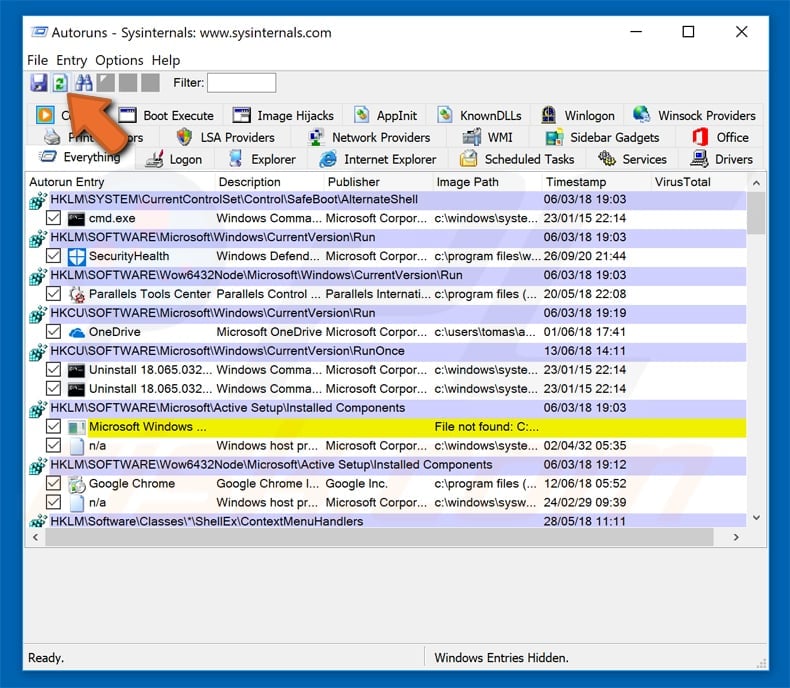

Descargue un programa llamado Autoruns. Este programa muestra las aplicaciones que se ejecutan automáticamente, carpetas de registro y del sistema de archivos.

Descargue un programa llamado Autoruns. Este programa muestra las aplicaciones que se ejecutan automáticamente, carpetas de registro y del sistema de archivos.

Reinicie su equipo en modo seguro:

Reinicie su equipo en modo seguro:

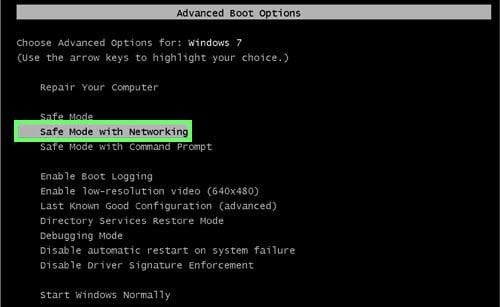

Usuarios de Windows XP y Windows 7: Inicie su equipo en modo seguro. Haga clic en Inicio, Apagar, Reiniciar y aceptar. Mientras el equipo arranca, pulse la tecla F8 en su teclado varias veces hasta que vea el menú de Opciones avanzadas de Windows, luego seleccione modo seguro con funciones de red de la lista.

Este vídeo muestra cómo iniciar Windows 7 en "Modo seguro con funciones de red":

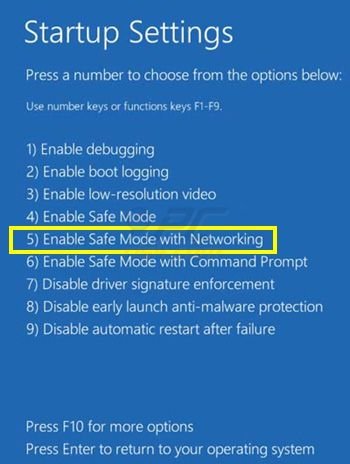

Usuarios de Windows 8: Inicie Windows 8 en modo seguro con funciones de red: Diríjase a la pantalla de inicio de Windows 8, escriba "avanzadas", en los resultados de búsqueda, seleccione "Cambiar opciones avanzadas de inicio". En la nueva ventana "Configuración de PC", vaya hasta la sección "Inicio avanzado". Haga clic en el botón "Reiniciar ahora". Su PC se reiniciará ahora con el "Menú de opciones de arranque avanzadas". Haga clic en el botón de "Solucionar problemas", luego haga clic en el botón de "Opciones avanzadas". En la pantalla de opciones avanzadas, haga clic en "Configuración de inicio". Haga clic en el botón "Reiniciar". Su PC se reiniciará mostrando primero la pantalla de Configuración de inicio. Pulse F5 para arrancar en Modo seguro con funciones de red.

Este vídeo muestra cómo iniciar Windows 8 en "Modo seguro con funciones de red":

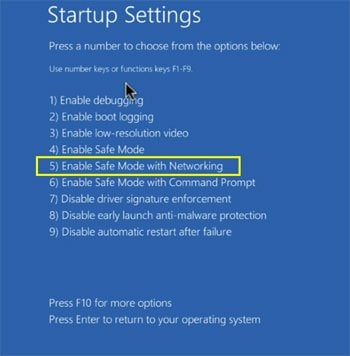

Usuarios de Windows 10: Haga clic en el logo de Windows y seleccione el icono de Inicio/Apagado. En el nuevo menú, haga clic en "Reiniciar" mientras mantiene pulsada la tecla "mayúsculas" en su teclado. En la ventana "seleccione una opción", haga clic en "Solucionar problemas" y luego en "Opciones avanzadas". En el menú de opciones avanzadas, seleccione "Configuración de inicio" y haga clic en el botón "Reiniciar". En la siguiente pantalla, tendrá que pulsar la tecla F5 de su teclado. Luego se reiniciará el sistema operativo en modo seguro con funciones de red.

Este vídeo muestra cómo iniciar Windows 10 en "Modo seguro con funciones de red":

Extraiga el archivo descargado y ejecute el archivo Autoruns.exe.

Extraiga el archivo descargado y ejecute el archivo Autoruns.exe.

En la aplicación Autoruns, haga clic en Opciones (Options) arriba y desmarque Ocultar ubicaciones vacías ("Hide empty locations") y Ocultar entradas de Windows ("Hide Windows Entries"). Seguidamente, haga clic en el icono Actualizar (Refresh).

En la aplicación Autoruns, haga clic en Opciones (Options) arriba y desmarque Ocultar ubicaciones vacías ("Hide empty locations") y Ocultar entradas de Windows ("Hide Windows Entries"). Seguidamente, haga clic en el icono Actualizar (Refresh).

Revise la lista que proporciona la aplicación Autoruns y encuentre el archivo malicioso que desea eliminar.

Revise la lista que proporciona la aplicación Autoruns y encuentre el archivo malicioso que desea eliminar.

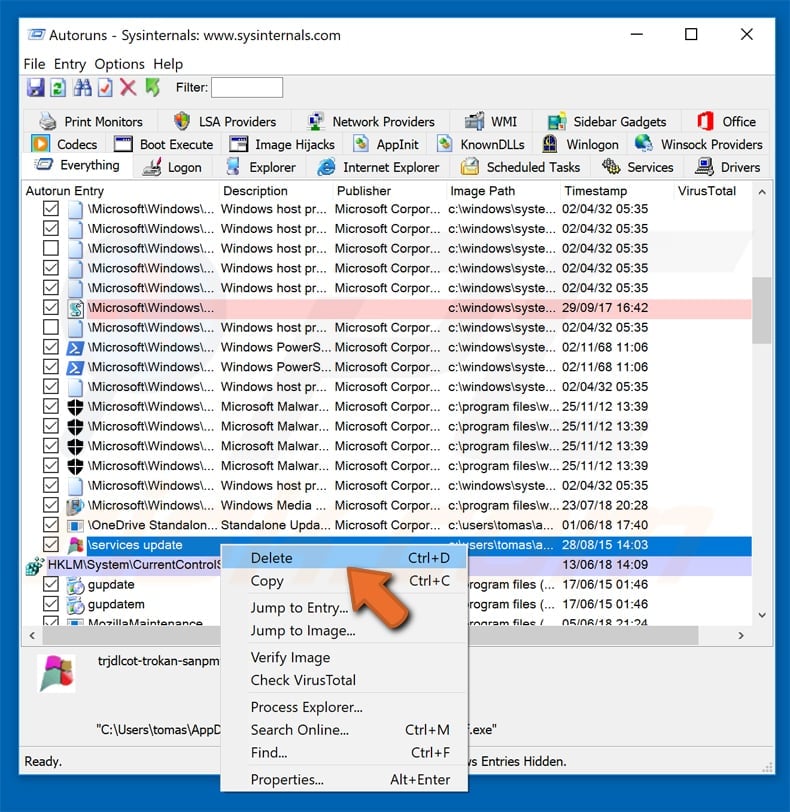

Debería anotar la ruta completa y el nombre. Sepa que algunos programas maliciosos enmascaran sus nombres de proceso con nombres de procesos fiables de Windows. En este punto, es muy importante no eliminar archivos del sistema. Una vez que haya encontrado el programa sospechoso que desee eliminar, haga clic derecho sobre su nombre y seleccione Eliminar (Delete).

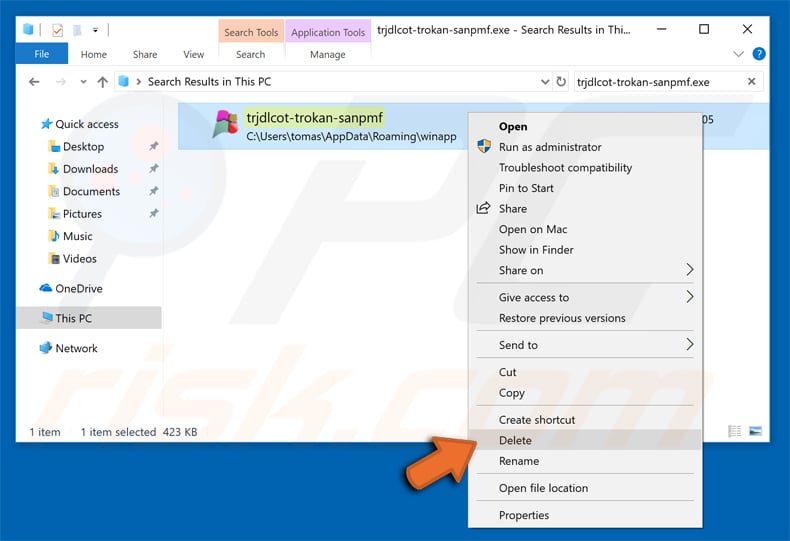

Tras eliminar el software malicioso a través de la aplicación Autoruns (así nos aseguramos de que el software malicioso deje de ejecutarse automáticamente en el sistema la próxima vez que se inicie), tendría que buscar por el nombre del software malicioso en su equipo. No olvide mostrar la lista de archivos y carpetas ocultas antes de continuar. Si encuentra el archivo del software malicioso, asegúrese de eliminarlo.

Reiniciar su equipo en modo normal Esta guía debería ayudarle a eliminar cualquier software malicioso de su equipo. Hay que destacar que se requieren conocimientos informáticos avanzados para eliminar amenazas de forma manual. Se recomienda confiar la eliminación de software malicioso a los programas antivirus o antimalware. Esta guía podría no ser efectiva si nos encontramos ante una infección avanzada de software malicioso. Como de costumbre, lo ideal es prevenir la infección en vez de probar a eliminar el software malicioso luego. Para mantener seguro su equipo, asegúrese de instalar las últimas actualizaciones del sistema operativo y usar software antivirus.

Para estar seguros de que su equipo está libre de infecciones de software malicioso, lo mejor es analizarlo con Combo Cleaner Antivirus para Windows.

Compartir:

Tomas Meskauskas

Investigador experto en seguridad, analista profesional de malware

Me apasiona todo lo relacionado con seguridad informática y tecnología. Me avala una experiencia de más de 10 años trabajando para varias empresas de reparación de problemas técnicos y seguridad on-line. Como editor y autor de PCrisk, llevo trabajando desde 2010. Sígueme en Twitter y LinkedIn para no perderte nada sobre las últimas amenazas de seguridad en internet.

El portal de seguridad PCrisk es ofrecido por la empresa RCS LT.

Investigadores de seguridad han unido fuerzas para ayudar a educar a los usuarios de ordenadores sobre las últimas amenazas de seguridad en línea. Más información sobre la empresa RCS LT.

Nuestras guías de desinfección de software malicioso son gratuitas. No obstante, si desea colaborar, puede realizar una donación.

DonarEl portal de seguridad PCrisk es ofrecido por la empresa RCS LT.

Investigadores de seguridad han unido fuerzas para ayudar a educar a los usuarios de ordenadores sobre las últimas amenazas de seguridad en línea. Más información sobre la empresa RCS LT.

Nuestras guías de desinfección de software malicioso son gratuitas. No obstante, si desea colaborar, puede realizar una donación.

Donar

▼ Mostrar discusión