Obtenga un escaneo gratuito y verifique si su computadora está infectada.

ELIMÍNELO AHORAPara usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por RCS LT, la empresa matriz de PCRisk.

Instrucciones para eliminar el virus del e-mail de DHL

¿Qué es el virus por e-mail de DHL?

En la línea de Offer Email Virus y otros tantos, "DHL Email Virus" es una campaña de spam por correo electrónico realizada para propagar un troyano de alto riesgo llamado LokiBot. Los ciberdelincuentes envían miles de correos electrónicos que presentan como notificaciones de varios envíos. Se insta a los usuarios a abrir los documentos adjuntos. Una vez abiertos, sin embargo, esos archivos infectarán el sistema con LokiBot.

Los ciberdelincuentes envían miles de correos electrónicos que presentan como notificaciones de la empresa DHL. En el mensaje se dice que el usuario ha recibido un paquete que no ha sido entregado aún. Para recuperar el envío, los usuarios tienen que descargar e imprimir el documento adjunto. Sin embargo, se trata de una simple estafa; el adjunto abierto descargará e instalará al instante LokiBot en el sistema. Cabe destacar que DHL es una empresa logística con reputación y no tiene nada que ver con esta campaña de spam. Los ciberdelincuentes suelen hacerse pasar por empleados de empresas o instituciones gubernamentales de confianza solo para dar la impresión de fiabilidad y utilidad. Así hay más probabilidad de que los usuarios abran archivos cuando han sido recibidos de nombres familiares. Una vez dentro, LokiBot empieza a recabar varios datos. En función del sistema operativo infectado, la forma de actuar de LokiBot cambia un poco. Sin embargo, el fin principal sigue siendo el mismo: recabar información como usuarios/contraseñas, historial de navegación web, etc. La existencia de tal software malicioso puede llevar fácilmente a la aparición de serios problemas de privacidad y pérdidas económicas considerables, ya que los ciberdelincuentes pueden obtener acceso a cuentas personales en redes sociales, bancos, etc. Si acaba de abrir los adjuntos de la campaña "DHL Email Virus", es bastante probable que su sistema esté infectado con el troyano LokiBot. Por tanto, es imprescindible analizarlo con un programa antivirus y antiespía con reputación y eliminar todas las amenazas detectadas.

| Nombre | el troyano LokiBot |

| Tipo de amenaza | Phishing, estafa, ingeniería social, fraude |

| Síntomas | Compras en internet no autorizadas, cambio de contraseñas en cuentas de internet, suplantación de la identidad, acceso ilegal al equipo de uno. |

| Formas de distribución | Correos electrónicos engañosos, anuncios engañosos en ventanas emergentes, técnicas de envenenamiento de buscadores, dominios mal escritos. |

| Daño | Pérdida de información sensible de tipo privado, pérdida económica, suplantación de la identidad. |

| Eliminación |

Para eliminar posibles infecciones de malware, escanee su computadora con un software antivirus legítimo. Nuestros investigadores de seguridad recomiendan usar Combo Cleaner. Descargue Combo Cleaner para WindowsEl detector gratuito verifica si su equipo está infectado. Para usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por RCS LT, la empresa matriz de PCRisk. |

Hay decenas de troyanos que comparten similitudes con LokiBot. Adwind, TrickBot y Emotet son solo algunos ejemplos de una larga lista. Como LokiBot, la mayoría de ellos han sido diseñados para recabar datos. En ocasiones, sin embargo, los troyanos propagan también (o en su lugar) otros virus (normalmente ransomware) o hacen minería de criptomonedas. En resumen, todos los virus de tipo troyano representan una gran amenaza para la privacidad y seguridad informática de las víctimas, de ahí que sea muy importante eliminarlas.

¿Cómo llegó el e-mail falso de DHL a infectar mi equipo?

La campaña "DHL Email Virus" insta a los usuarios descargar un archivo. Se presenta como un archivo PDF. Sin embargo, es en realidad un ejecutable que descarga e instala LokiBot en el sistema. Como se ha mencionado anteriormente, LokiBot afecta solo a los sistemas operativos Windows y Android. Por tanto, los usuarios de otras plataformas están totalmente seguros.

¿Cómo se puede evitar que se instalen programas maliciosos?

Para evitar tales infecciones, los usuarios deben ir con cautela al navegar por internet. Es muy importante analizar con cuidado cada uno de los adjuntos recibidos en un e-mail. Si el archivo parece irrelevante y ha sido enviado por una dirección de correo sospechosa/desconocida, no la abra - elimine el e-mail de inmediato. Aparte, asegúrese siempre de tener instalado y en funcionamiento un programa antivirus y antiespía reconocido. Estas herramientas pueden eliminar con toda probabilidad archivos maliciosos de inmediato tras la descarga. Los principales motivos por lo que se infecta el equipo son un conocimiento insuficiente y un comportamiento imprudente. Si ya ha abierto el adjunto del e-mail infectado de DHL, le recomendamos ejecutar un análisis con Combo Cleaner Antivirus para Windows para eliminar automáticamente el malware infiltrado.

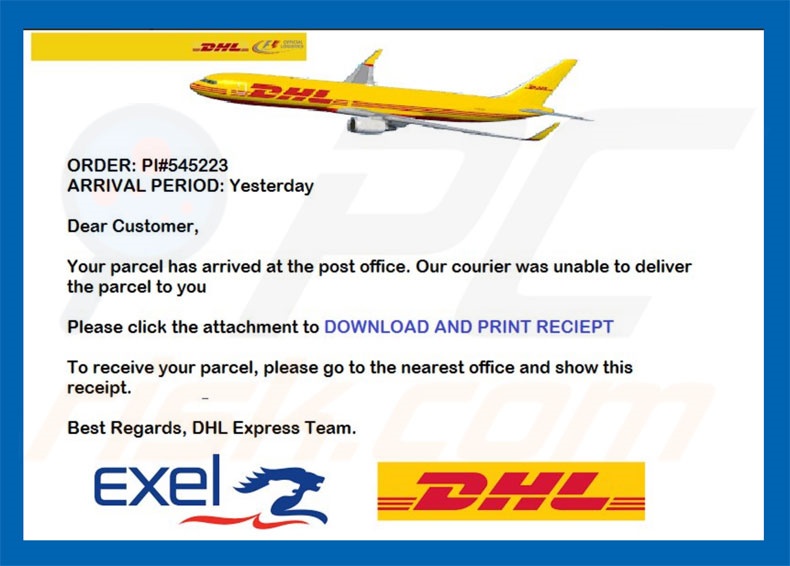

Texto mostrado en el e-mail malicioso de DHL:

Subject: Your Parcel has arrived

ORDER: PI#545223

ARRIVAL PERIOD: Yesterday

Dear Customer,

Your parcel has arrived at the post office. Our courier was unable to deliver the parcel to you.

Please click the attachment to DOWNLOAD AND PRINT RECIEPT

To receive your parcel, please go to the nearest office and show this receipt.

Best Regards, DHL Express Team.

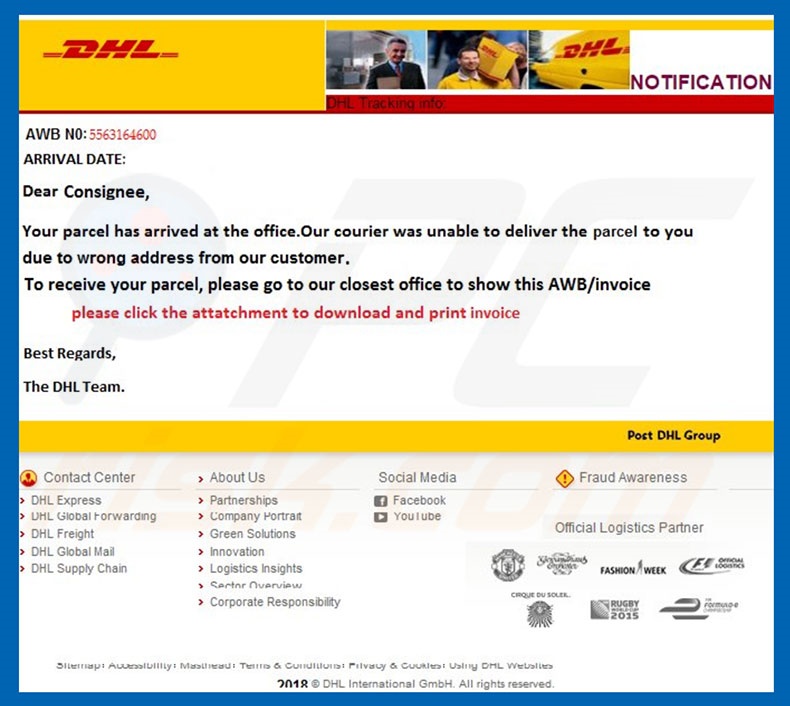

Otro ejemplo de escrito por email "DHL Email Virus":

Texto mostrado en este correo:

DHL

AWB NO: 5563164600

ARRIVAL DATE:

Dear Cpnsignee,

Your parcel has arrived at the office. Our courier was unable to deliver the parcel to you due to wrong address from our customer.

To receive your parcel, please go to our closest office to show this AWB/invoice

please click the attachment to download and print invoice

Best regards,

The DHL Team.

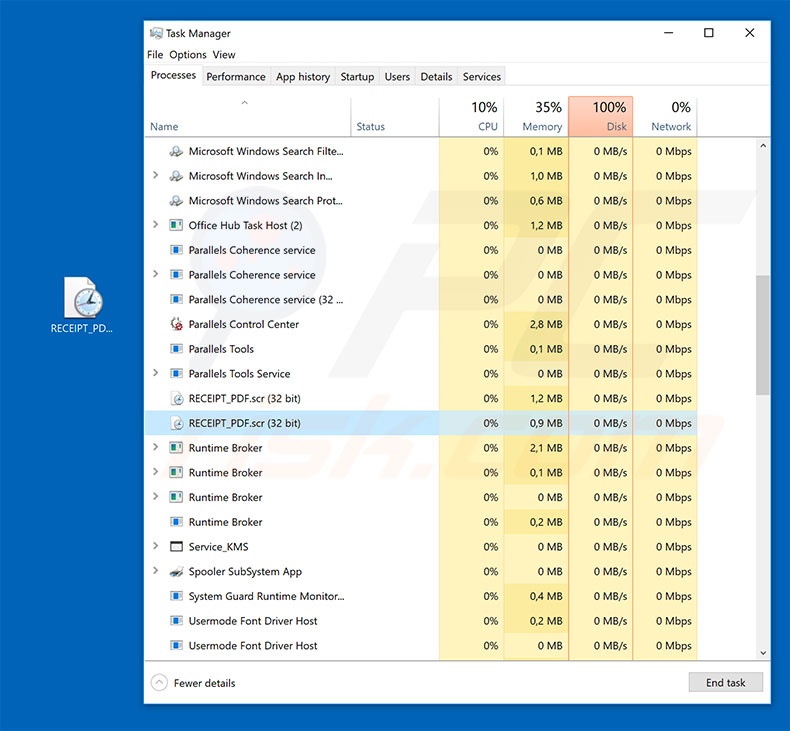

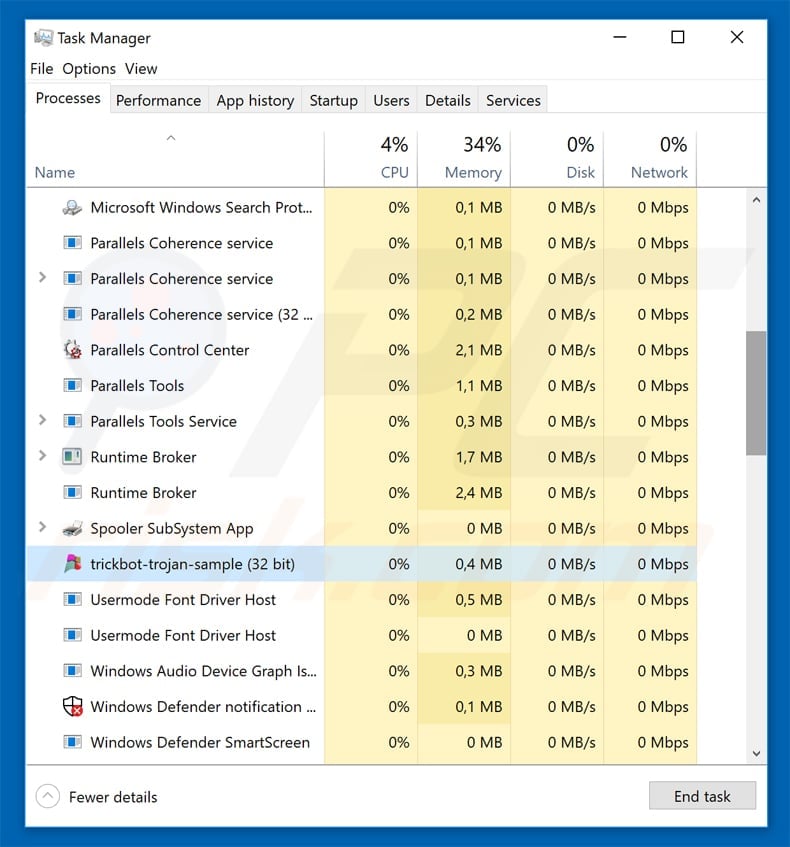

Proceso del troyano LokiBot en el Administrador de tareas:

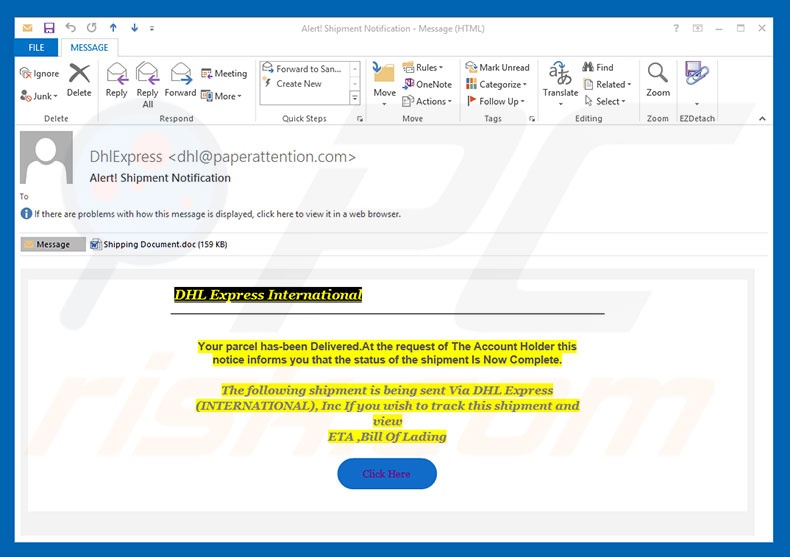

Sepa que hay una versión del e-mail con el virus DHL que distribuye una herramienta para la gestión remota llamada Remcos. Puede leer más información sobre esta versión de la campaña de spam DHL en este artículo.

Captura de pantalla del escrito en "DHL Email Virus" que distribuye Remcos:

Texto mostrado en este correo:

Subject: Alert! Shipment Notification

DHL Express International

Your parcel has-been Delivered.At the request of The Account Holder this notice informs you that the status of the shipment Is Now Complete.

The following shipment is being sent Via DHL Express (INTERNATIONAL), Inc If you wish to track this shipment and view

ETA ,Bill Of Lading

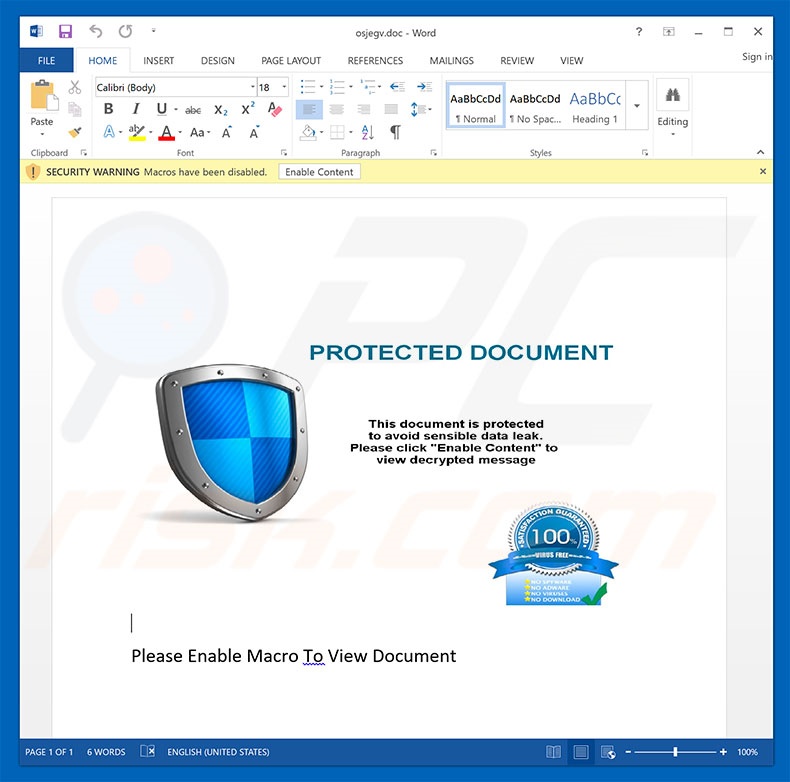

Captura de pantalla de adjuntos maliciosos distribuidos usando en esta campaña:

Eliminación automática instantánea de malware:

La eliminación manual de amenazas puede ser un proceso largo y complicado que requiere conocimientos informáticos avanzados. Combo Cleaner es una herramienta profesional para eliminar malware de forma automática, que está recomendado para eliminar malware. Descárguelo haciendo clic en el siguiente botón:

DESCARGAR Combo CleanerSi decide descargar este programa, quiere decir que usted está conforme con nuestra Política de privacidad y Condiciones de uso. Para usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por RCS LT, la empresa matriz de PCRisk.

Menú rápido:

- ¿Qué es DHL Email Virus?

- PASO 1. Eliminar manualmente el software malicioso del virus por e-mail de DHL.

- PASO 2. Comprobar que el equipo esté limpio.

¿Cómo eliminar el software malicioso de forma manual?

Eliminar software malicioso de forma manual es una tarea complicada; normalmente es mejor dejar que un programa antivirus o antiespía lo haga por nosotros de forma automática. Para eliminar este software malicioso, recomendamos que use Combo Cleaner Antivirus para Windows. Si desea eliminar el software malicioso de forma manual, el primer paso es identificar el nombre del software malicioso que esté intentando eliminar. He aquí un ejemplo de un programa sospechoso que se ejecuta en el equipo del usuario:

Si ha inspeccionado la lista de programas que se ejecuta en su equipo a través del Administrador de tareas, por ejemplo, y ha visto un programa que parece sospechoso, debería realizar lo siguiente:

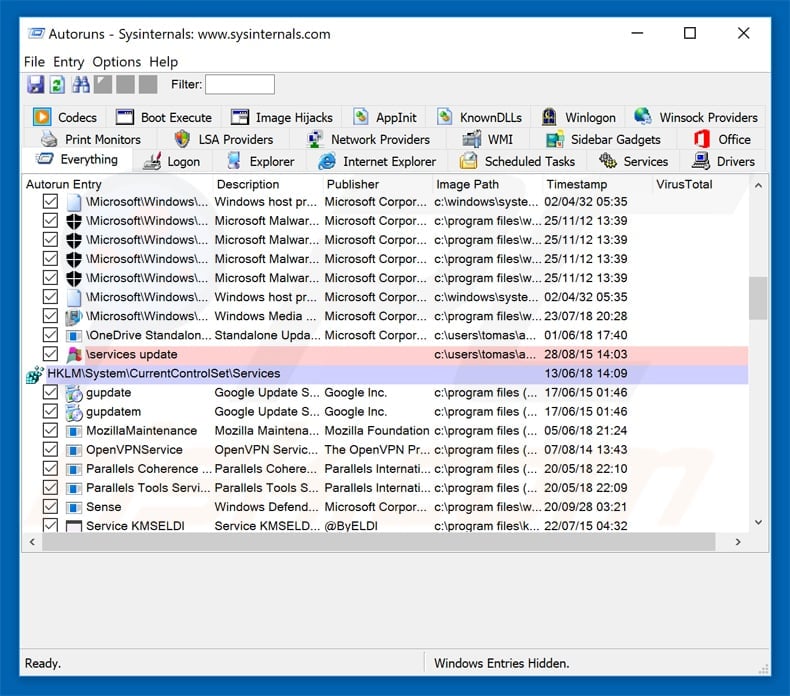

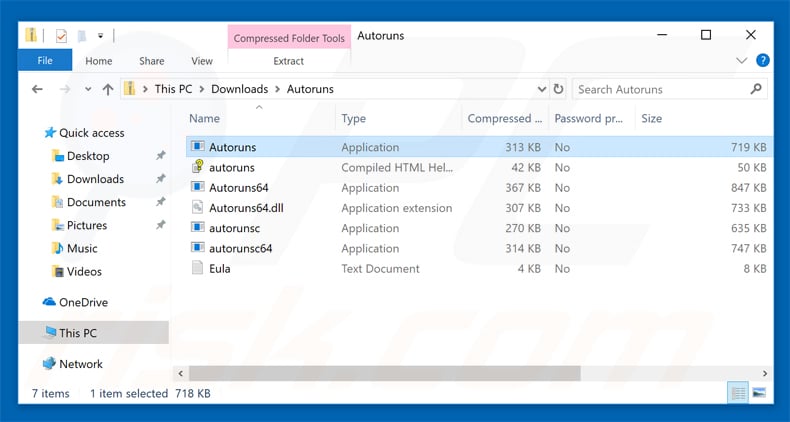

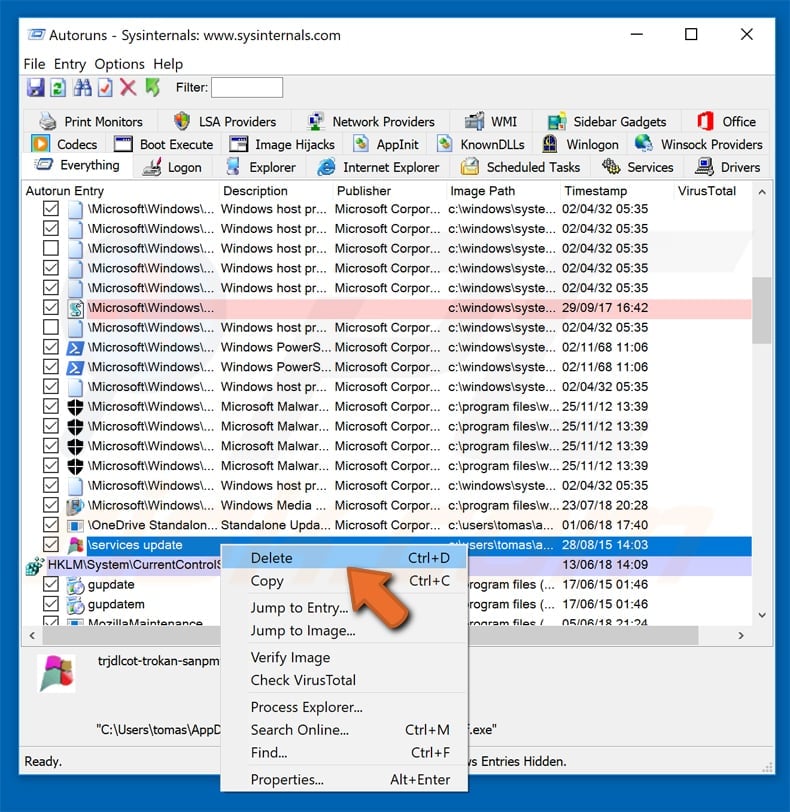

Descargue un programa llamado Autoruns. Este programa muestra las aplicaciones que se ejecutan automáticamente, carpetas de registro y del sistema de archivos.

Descargue un programa llamado Autoruns. Este programa muestra las aplicaciones que se ejecutan automáticamente, carpetas de registro y del sistema de archivos.

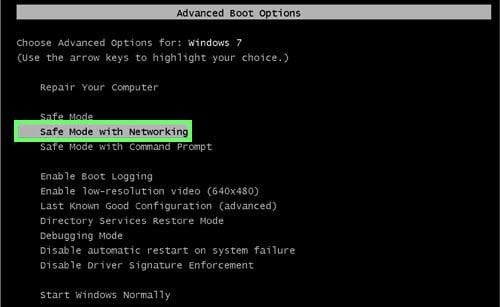

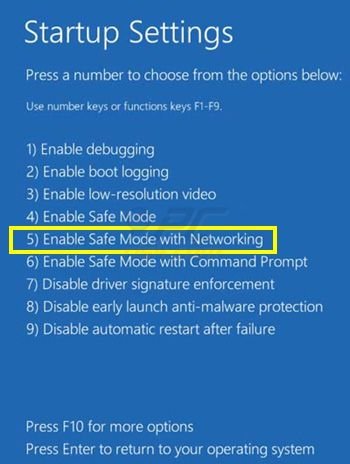

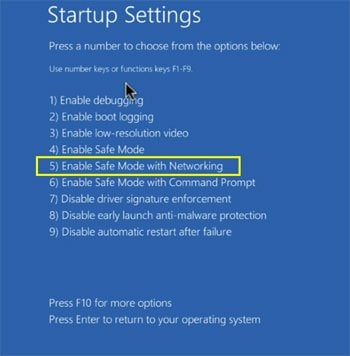

Reinicie su equipo en modo seguro:

Reinicie su equipo en modo seguro:

Usuarios de Windows XP y Windows 7: Inicie su equipo en modo seguro. Haga clic en Inicio, Apagar, Reiniciar y aceptar. Mientras el equipo arranca, pulse la tecla F8 en su teclado varias veces hasta que vea el menú de Opciones avanzadas de Windows, luego seleccione modo seguro con funciones de red de la lista.

Este vídeo muestra cómo iniciar Windows 7 en "Modo seguro con funciones de red":

Usuarios de Windows 8: Inicie Windows 8 en modo seguro con funciones de red: Diríjase a la pantalla de inicio de Windows 8, escriba "avanzadas", en los resultados de búsqueda, seleccione "Cambiar opciones avanzadas de inicio". En la nueva ventana "Configuración de PC", vaya hasta la sección "Inicio avanzado". Haga clic en el botón "Reiniciar ahora". Su PC se reiniciará ahora con el "Menú de opciones de arranque avanzadas". Haga clic en el botón de "Solucionar problemas", luego haga clic en el botón de "Opciones avanzadas". En la pantalla de opciones avanzadas, haga clic en "Configuración de inicio". Haga clic en el botón "Reiniciar". Su PC se reiniciará mostrando primero la pantalla de Configuración de inicio. Pulse F5 para arrancar en Modo seguro con funciones de red.

Este vídeo muestra cómo iniciar Windows 8 en "Modo seguro con funciones de red":

Usuarios de Windows 10: Haga clic en el logo de Windows y seleccione el icono de Inicio/Apagado. En el nuevo menú, haga clic en "Reiniciar" mientras mantiene pulsada la tecla "mayúsculas" en su teclado. En la ventana "seleccione una opción", haga clic en "Solucionar problemas" y luego en "Opciones avanzadas". En el menú de opciones avanzadas, seleccione "Configuración de inicio" y haga clic en el botón "Reiniciar". En la siguiente pantalla, tendrá que pulsar la tecla F5 de su teclado. Luego se reiniciará el sistema operativo en modo seguro con funciones de red.

Este vídeo muestra cómo iniciar Windows 10 en "Modo seguro con funciones de red":

Extraiga el archivo descargado y ejecute el archivo Autoruns.exe.

Extraiga el archivo descargado y ejecute el archivo Autoruns.exe.

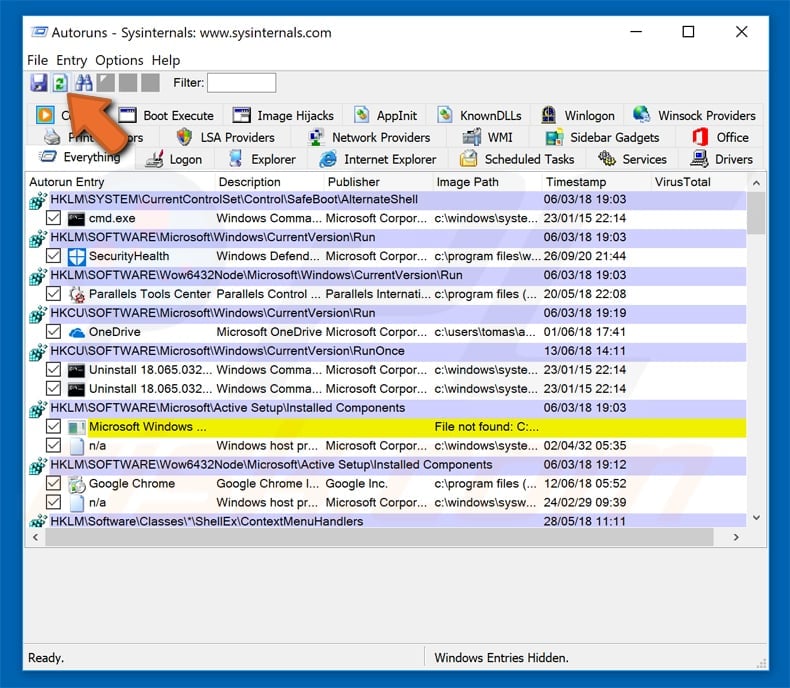

En la aplicación Autoruns, haga clic en Opciones (Options) arriba y desmarque Ocultar ubicaciones vacías ("Hide empty locations") y Ocultar entradas de Windows ("Hide Windows Entries"). Seguidamente, haga clic en el icono Actualizar (Refresh).

En la aplicación Autoruns, haga clic en Opciones (Options) arriba y desmarque Ocultar ubicaciones vacías ("Hide empty locations") y Ocultar entradas de Windows ("Hide Windows Entries"). Seguidamente, haga clic en el icono Actualizar (Refresh).

Revise la lista que proporciona la aplicación Autoruns y encuentre el archivo malicioso que desea eliminar.

Revise la lista que proporciona la aplicación Autoruns y encuentre el archivo malicioso que desea eliminar.

Debería anotar la ruta completa y el nombre. Sepa que algunos programas maliciosos enmascaran sus nombres de proceso con nombres de procesos fiables de Windows. En este punto, es muy importante no eliminar archivos del sistema. Una vez que haya encontrado el programa sospechoso que desee eliminar, haga clic derecho sobre su nombre y seleccione Eliminar (Delete).

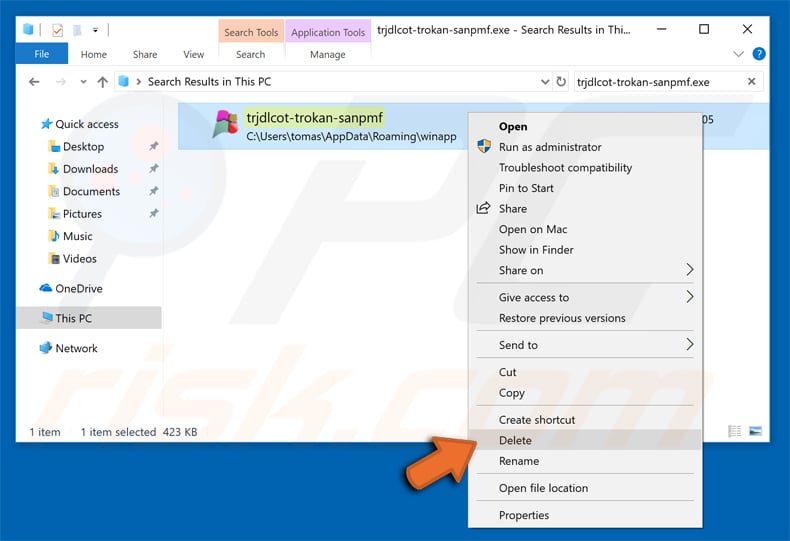

Tras eliminar el software malicioso a través de la aplicación Autoruns (así nos aseguramos de que el software malicioso deje de ejecutarse automáticamente en el sistema la próxima vez que se inicie), tendría que buscar por el nombre del software malicioso en su equipo. No olvide mostrar la lista de archivos y carpetas ocultas antes de continuar. Si encuentra el archivo del software malicioso, asegúrese de eliminarlo.

Reiniciar su equipo en modo normal Esta guía debería ayudarle a eliminar cualquier software malicioso de su equipo. Hay que destacar que se requieren conocimientos informáticos avanzados para eliminar amenazas de forma manual. Se recomienda confiar la eliminación de software malicioso a los programas antivirus o antimalware. Esta guía podría no ser efectiva si nos encontramos ante una infección avanzada de software malicioso. Como de costumbre, lo ideal es prevenir la infección en vez de probar a eliminar el software malicioso luego. Para mantener seguro su equipo, asegúrese de instalar las últimas actualizaciones del sistema operativo y usar software antivirus.

Para estar seguros de que su equipo está libre de infecciones de software malicioso, lo mejor es analizarlo con Combo Cleaner Antivirus para Windows.

Compartir:

Tomas Meskauskas

Investigador experto en seguridad, analista profesional de malware

Me apasiona todo lo relacionado con seguridad informática y tecnología. Me avala una experiencia de más de 10 años trabajando para varias empresas de reparación de problemas técnicos y seguridad on-line. Como editor y autor de PCrisk, llevo trabajando desde 2010. Sígueme en Twitter y LinkedIn para no perderte nada sobre las últimas amenazas de seguridad en internet.

El portal de seguridad PCrisk es ofrecido por la empresa RCS LT.

Investigadores de seguridad han unido fuerzas para ayudar a educar a los usuarios de ordenadores sobre las últimas amenazas de seguridad en línea. Más información sobre la empresa RCS LT.

Nuestras guías de desinfección de software malicioso son gratuitas. No obstante, si desea colaborar, puede realizar una donación.

DonarEl portal de seguridad PCrisk es ofrecido por la empresa RCS LT.

Investigadores de seguridad han unido fuerzas para ayudar a educar a los usuarios de ordenadores sobre las últimas amenazas de seguridad en línea. Más información sobre la empresa RCS LT.

Nuestras guías de desinfección de software malicioso son gratuitas. No obstante, si desea colaborar, puede realizar una donación.

Donar

▼ Mostrar discusión