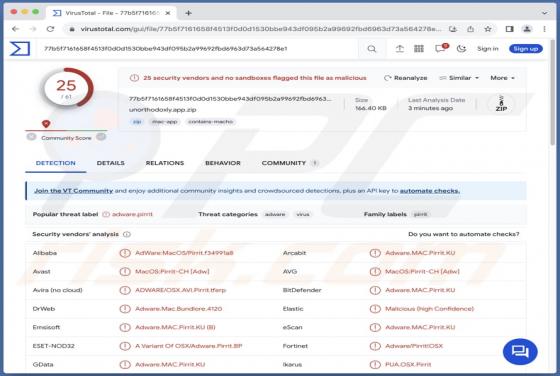

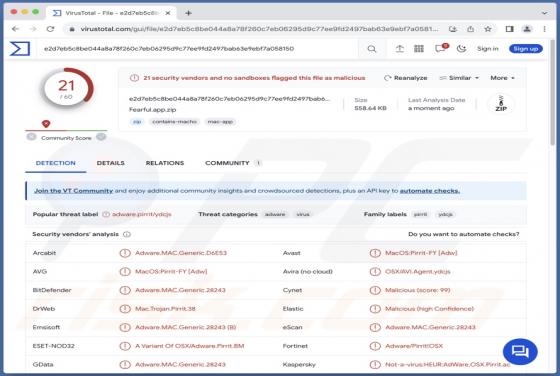

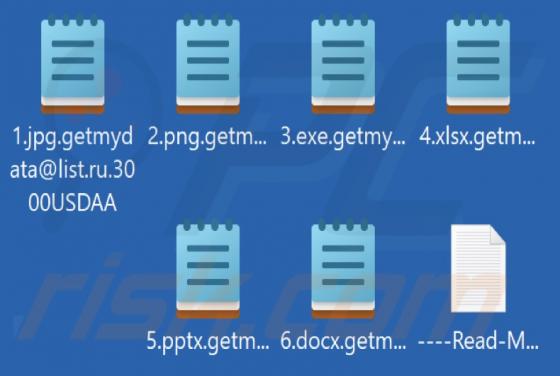

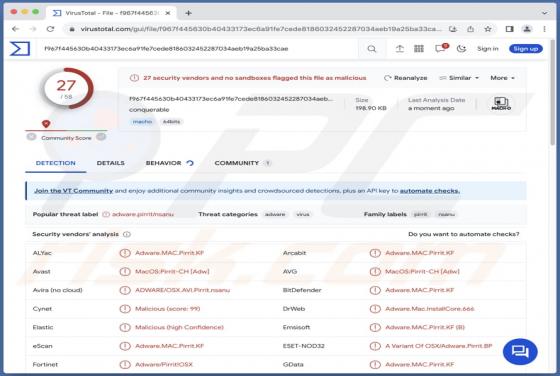

Adware "Conquerable.app" (Mac)

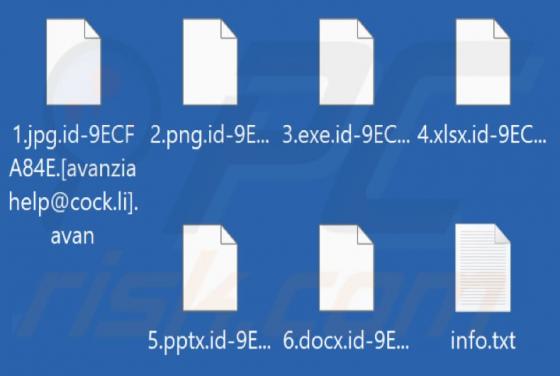

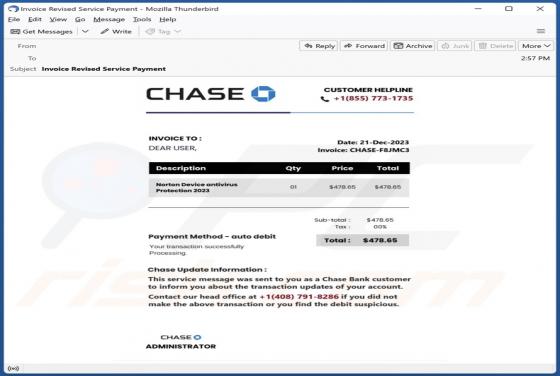

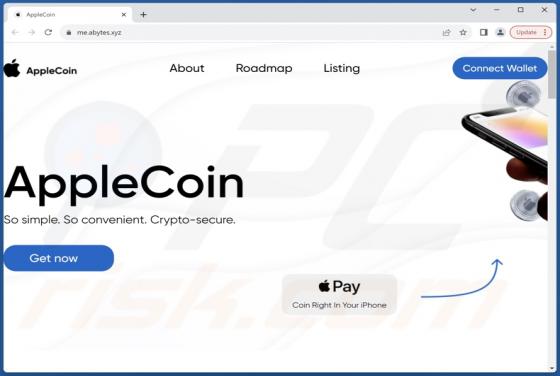

Al evaluar la aplicación, se hizo evidente que Conquerable.app es una aplicación con publicidad vinculada a la familia Pirrit. Conquerable.app muestra anuncios intrusivos y puede recopilar información personal. Normalmente, las aplicaciones de esta naturaleza, como Conquerable.app, se difunden a