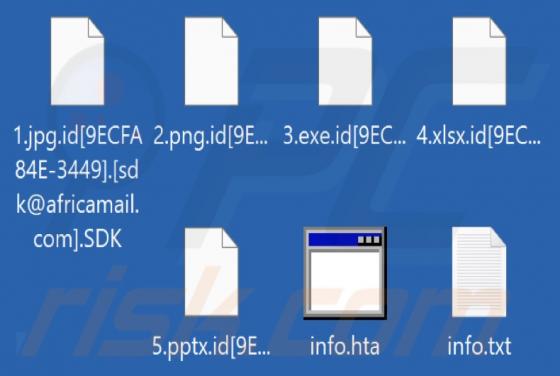

Ransomware "CrossLock"

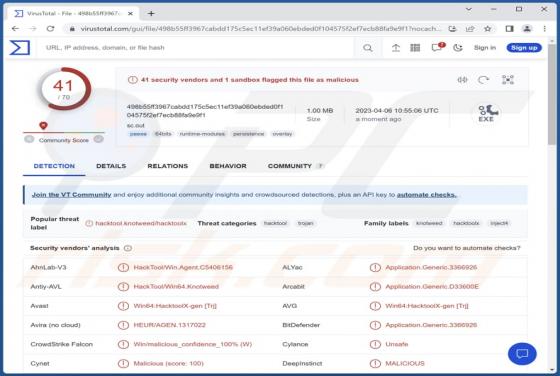

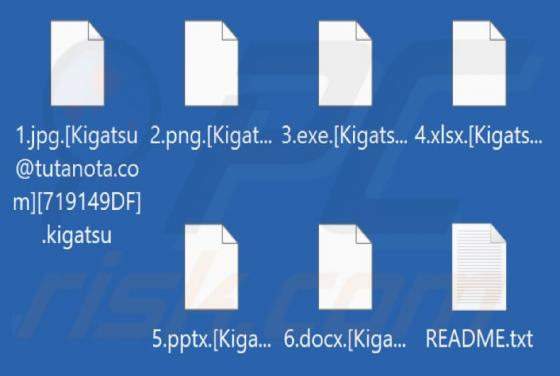

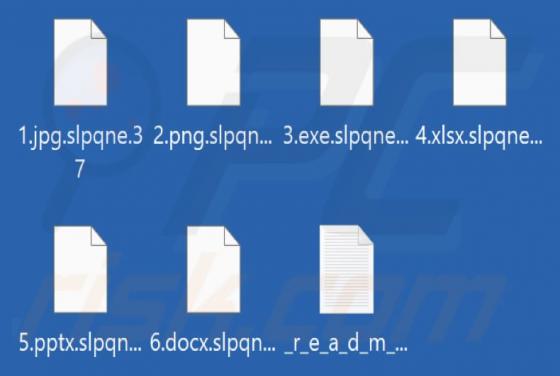

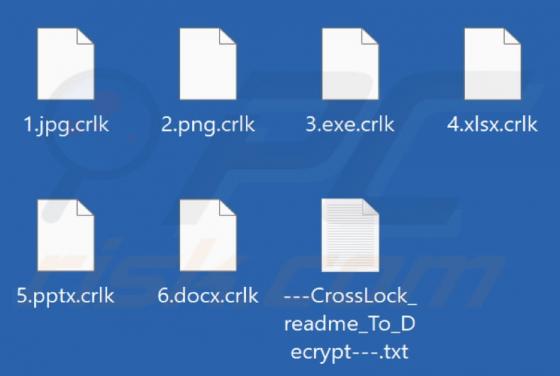

Mientras analizábamos muestras de malware enviadas al sitio VirusTotal, nuestro equipo descubrió una variante de ransomware apodada CrossLock. El objetivo de CrossLock es bloquear el acceso a los datos cifrándolos. Además, CrossLock añade la extensión ".crlk" a los nombres de todos los archivos ci