¿Cómo eliminar ElectroRAT del sistema operativo?

Malware específico de MacConocido también como: Troyano de Acceso Remoto ElectroRAT

Obtenga un escaneo gratuito y verifique si su computadora está infectada.

ELIMÍNELO AHORAPara usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por RCS LT, la empresa matriz de PCRisk.

¿Cómo eliminar ElectroRAT de Mac?

¿Qué es ElectroRAT?

ElectroRAT es el nombre de un troyano de acceso remoto (RAT, por sus siglas en inglés) que está escrito en el lenguaje de programación Go y diseñado para usuarios de Windows, MacOS y Linux. Se sabe que los ciberdelincuentes detrás de ElectroRAT se dirigen principalmente a usuarios de criptomonedas. Esta RAT se distribuye a través de aplicaciones troyanizadas Jamm, eTrader y DaoPoker.

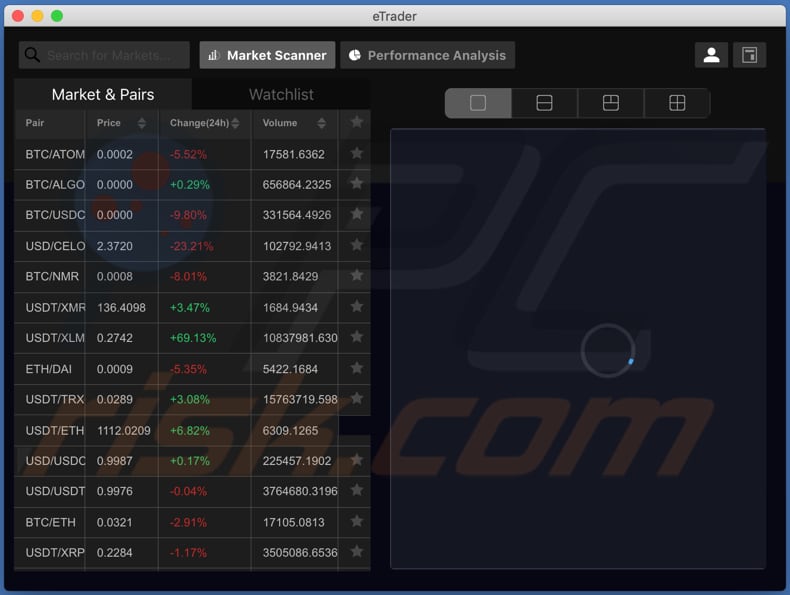

Las aplicaciones Jamm y eTrader mencionadas anteriormente son aplicaciones de gestión de comercio de criptomonedas y DaoPoker es una aplicación de póquer de criptomonedas, simplemente dicho, las tres están relacionadas con la criptomoneda. Se sabe que estas aplicaciones (sus sitios web de descarga) son o al menos fueron promocionadas por usuarios falsos en ciertos foros relacionados con criptomonedas y blockchain, y a través de Twitter y Telegram. Una vez abiertas, cada una de esas aplicaciones troyanizadas cargan su interfaz gráfica de usuario (GUI, por sus siglas en inglés) e inician ElectroRAT (que se ejecuta oculto en el fondo del sistema).

ElectroRAT tiene capacidades tales como cargar archivos desde el disco, descargar archivos y ejecutar comandos en la computadora de la víctima, registrar teclas (registro de pulsaciones de teclas) y tomar capturas de pantalla. El malware con función de registro de teclas permite a los ciberdelincuentes registrar la entrada del teclado, lo que significa que pueden usar dicho malware para robar información personal que las víctimas ingresan con su teclado, por ejemplo, detalles de tarjetas de crédito, credenciales de inicio de sesión (direcciones de correo electrónico, nombres de usuario, contraseñas) y otros información confidencial que podría usarse para robar varias cuentas, identidades y usarlas para realizar compras, transacciones fraudulentas, enviar correo no deseado, etc., y/o para otros fines maliciosos. Además, ElectroRAT se puede utilizar para robar archivos almacenados en la computadora de la víctima o, por ejemplo, descargar y ejecutar archivos maliciosos que estarían diseñados para instalar malware de algún otro tipo.

| Nombre | Troyano de Acceso Remoto ElectroRAT |

| Tipo de Amenaza | Remote Access Trojan |

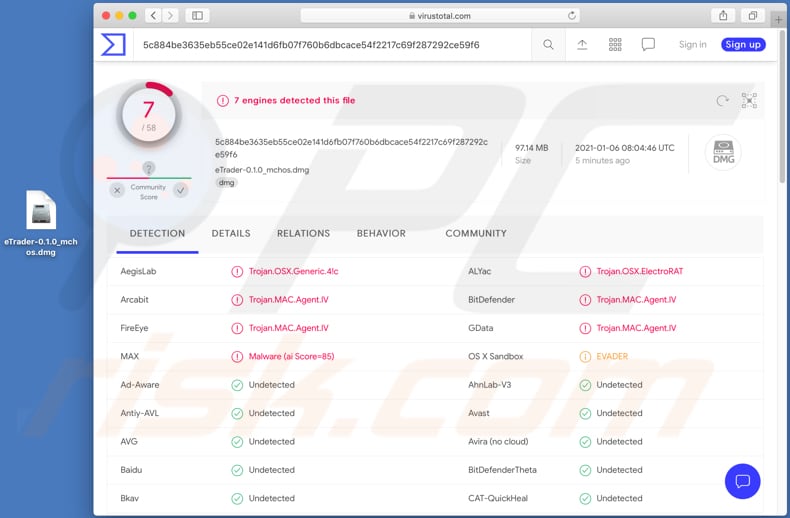

| Nombres de Detección (eTrader-0.1.0_mchos.dmg) | AegisLab (Trojan.OSX.Generic.4!c), BitDefender (Trojan.MAC.Agent.IV), GData (Trojan.MAC.Agent.IV), Kaspersky (HEUR:Backdoor.Linux.Electro.gen), Lista Completa (VirusTotal) |

| Nombres de Detección (eTrader app) | AegisLab (Trojan.Multi.Generic.4!c), BitDefender (Trojan.MAC.Agent.IV), FireEye (Trojan.MAC.Agent.IV), MAX (Malware (ai Score=81)), Lista Completa (VirusTotal) |

| Nombre(s) del Proceso Malicioso | mdworker (el nombre puede variar) |

| Síntomas | Los Troyanos de Acceso Remoto (RAT) están diseñados para infiltrarse sigilosamente en la computadora de la víctima y permanecer en silencio, por lo que no hay síntomas particulares claramente visibles en una máquina infectada. |

| Información Adicional | Esta RAT apunta a usuarios de Windows, MacOS y Linux |

| Métodos de Distribución | Trojanized Jamm, eTrade y DaoPoker apps. |

| Daño | Contraseñas robadas e información bancaria, robo de identidad, instalación de malware adicional, pérdida monetaria y de datos. |

| Eliminación de Malware |

Para eliminar posibles infecciones de malware, escanee su computadora con un software antivirus legítimo. Nuestros investigadores de seguridad recomiendan usar Combo Cleaner. Descargue Combo Cleaner para WindowsEl detector gratuito verifica si su equipo está infectado. Para usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por RCS LT, la empresa matriz de PCRisk. |

Dado que los ciberdelincuentes detrás de ElectroRAT se dirigen principalmente a usuarios de criptomonedas, es probable que las víctimas pierdan el acceso a sus billeteras de criptomonedas u otras cuentas relacionadas con criptomonedas. Sin embargo, también se podrían apuntar cuentas de otros tipos. De cualquier manera, las víctimas del ataque ElectroRAT deben eliminar este malware lo antes posible, cambiar sus contraseñas y mover su criptomoneda a otra billetera. Más ejemplos de RAT son Eleanor y Proton.

¿Cómo se instaló el malware en mi computadora?

Como se mencionó en los párrafos anteriores, ElectroRAT se distribuye a través de aplicaciones troyanizadas Jamm, eTrader y DaoPoker que se promocionaron en varios foros relacionados con criptomonedas y blockchain, Twitter y Telegram. Es importante mencionar que esas aplicaciones están diseñadas para ejecutarse en los tres sistemas operativos Windows, MacOS y Linux. Un par de ejemplos de otras formas que utilizan los ciberdelincuentes para distribuir malware son las campañas de malspam (correos electrónicos con archivos adjuntos o enlaces maliciosos), herramientas de activación de software no oficiales ('craqueo'), ciertos troyanos y herramientas de actualización de software no oficiales.

¿Cómo evitar la instalación de malware?

Los correos electrónicos irrelevantes que contienen archivos (adjuntos) o enlaces se reciben de direcciones desconocidas y sospechosas, no son confiables. Es común que estos correos electrónicos sean parte de alguna campaña de correo no deseado que se utiliza para engañar a los destinatarios para que infecten sus computadoras. El software no debe descargarse a través de descargadores de terceros, desde páginas no oficiales, redes Peer-to-Peer (como eMule, clientes torrent), etc., ni instalarse a través de instaladores de terceros. Los archivos y programas deben descargarse a través de sitios web oficiales y enlaces de descarga directa. El software instalado debe actualizarse solo con herramientas diseñadas por sus desarrolladores oficiales. Lo mismo se aplica a su activación. La mayoría de las herramientas no oficiales de terceros están diseñadas para instalar malware. Además, no es legal activar software con licencia con herramientas no oficiales o utilizar software pirateado. Una computadora debe tener instalado un software antivirus o antispyware de buena reputación y ese software debe usarse con regularidad. Si su computadora ya está infectada con PUAs, le recomendamos ejecutar un análisis Combo Cleaner Antivirus para Windows para eliminarlas automáticamente.

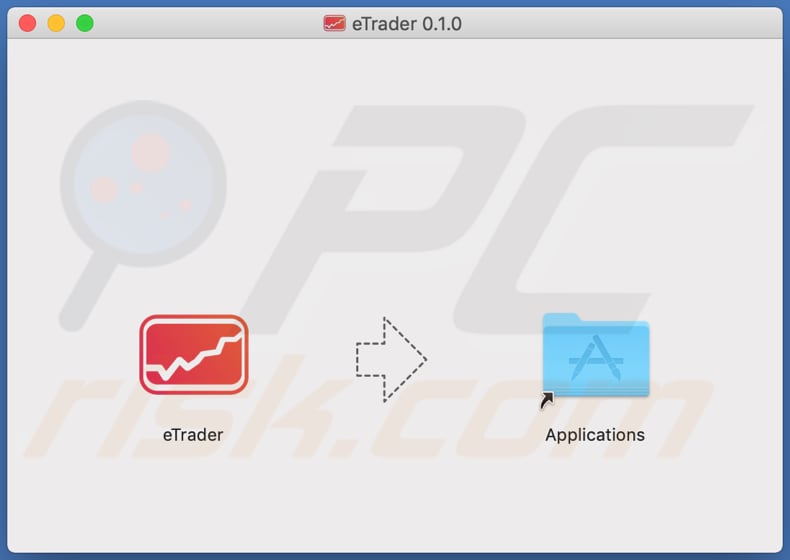

Instalador de la aplicación eTrader troyanizada:

GUI del eTrader troyanizado:

Eliminación automática instantánea de malware:

La eliminación manual de amenazas puede ser un proceso largo y complicado que requiere conocimientos informáticos avanzados. Combo Cleaner es una herramienta profesional para eliminar malware de forma automática, que está recomendado para eliminar malware. Descárguelo haciendo clic en el siguiente botón:

DESCARGAR Combo CleanerSi decide descargar este programa, quiere decir que usted está conforme con nuestra Política de privacidad y Condiciones de uso. Para usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por RCS LT, la empresa matriz de PCRisk.

Menú rápido:

- ¿Qué es ElectroRAT?

- PASO 1. Eliminar los archivos y carpetas relacionados con la PUA de OSX.

- PASO 2. Eliminar extensiones falsas de Safari.

- PASO 3. Eliminar add-ons falsos Google Chrome.

- PASO 4. Eliminar plug-ins potencialmente no deseados Mozilla Firefox.

Video que muestra cómo eliminar adware y secuestradores de navegador de una computadora Mac:

Eliminación de aplicaciones potencialmente no deseadas

Eliminar aplicaciones potencialmente no deseadas relacionadas a ElectroRAT de su carpeta "Aplicaciones":

Haga clic en el ícono Finder. En la ventana de Finder, seleccione "Aplicaciones". En la carpeta de aplicaciones, busque "MPlayerX", "NicePlayer", u otras aplicaciones sospechosas y arrástrelas a la Papelera. Después de eliminar las aplicaciones potencialmente no deseadas que causan anuncios en línea, escanee su Mac en busca de componentes restantes no deseados.

DESCARGAR eliminador de infecciones de malware

Combo Cleaner verifica si su equipo está infectado. Para usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por RCS LT, la empresa matriz de PCRisk.

Elimine los archivos y carpetas vinculados al troyano de acceso remoto electrorat:

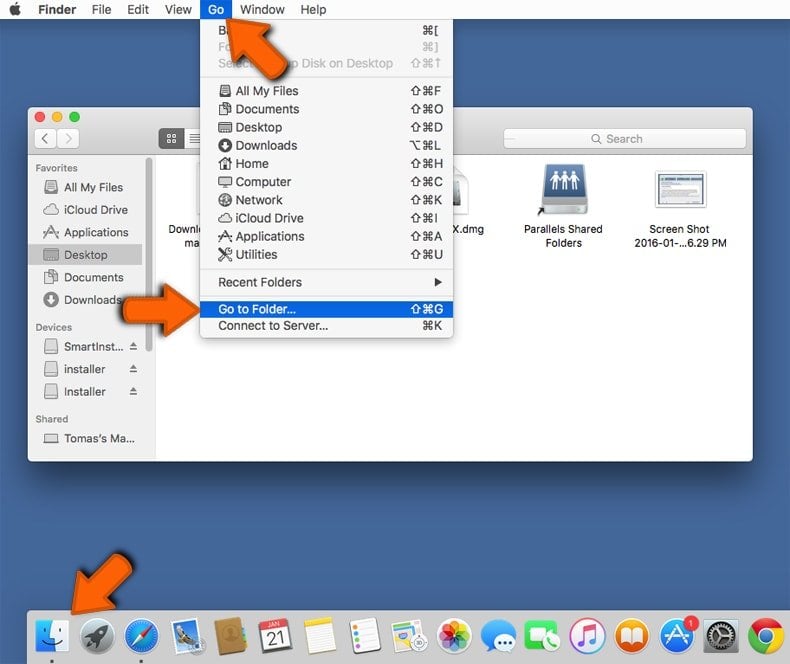

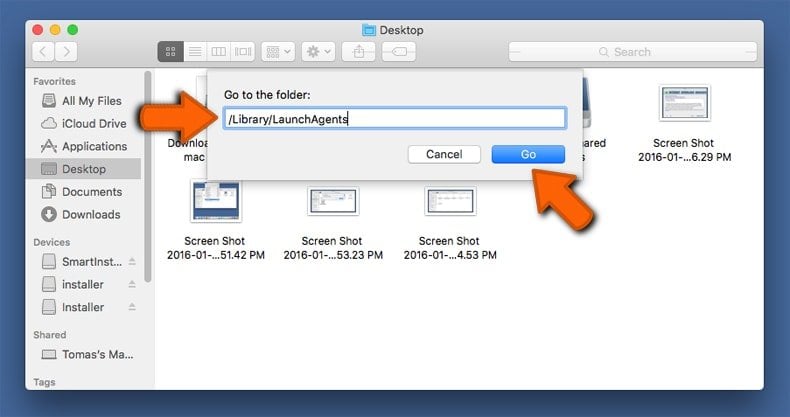

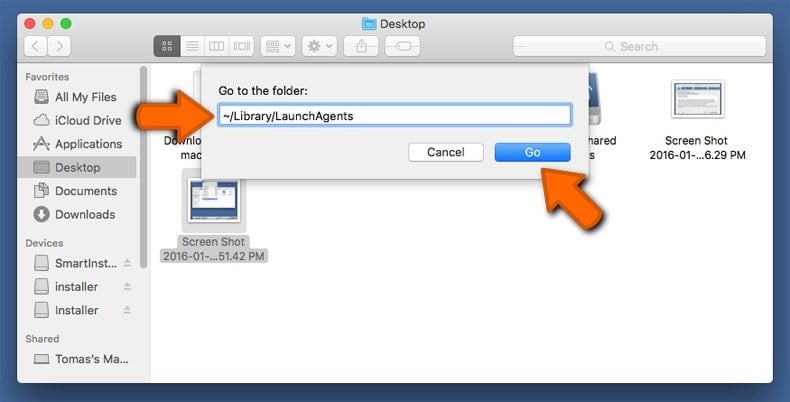

Haga clic en el icono del Finder: en el menú superior. Seleccione "Ir" y haga clic en "Ir a la carpeta...".

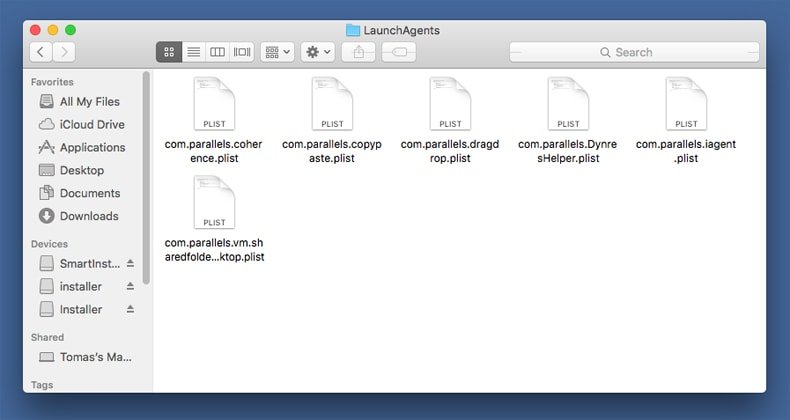

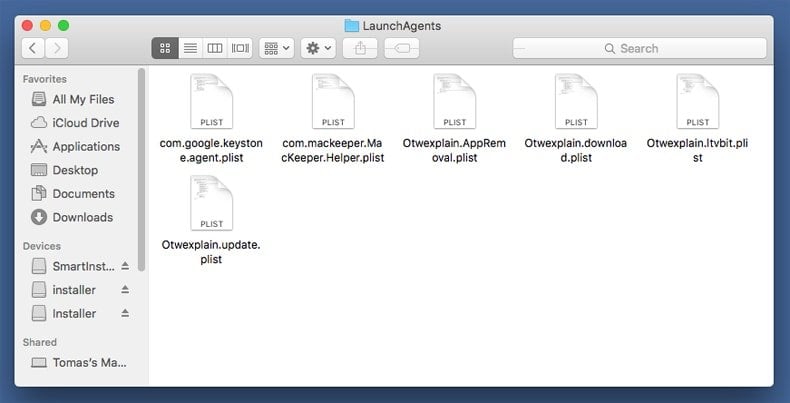

Compruebe si hay archivos generados por adware en la carpeta /Library/LaunchAgents:

Compruebe si hay archivos generados por adware en la carpeta /Library/LaunchAgents:

En el campo de texto de "Ir a la carpeta...", introduzca: /Library/LaunchAgents

En la carpeta “LaunchAgents”, revise si hay cualquier tipo de archivo sospechoso que se haya instalado recientemente y envíelo a la Papelera. Ejemplos de archivos generados por adware: “installmac.AppRemoval.plist”, “myppes.download.plist”, “mykotlerino.ltvbit.plist”, “kuklorest.update.plist”, etc. El software publicitario suele instalar varios archivos siguiendo el mismo patrón.

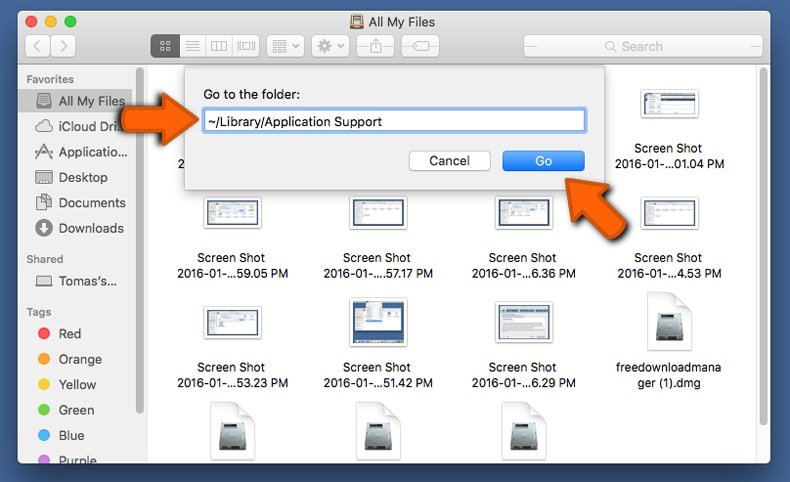

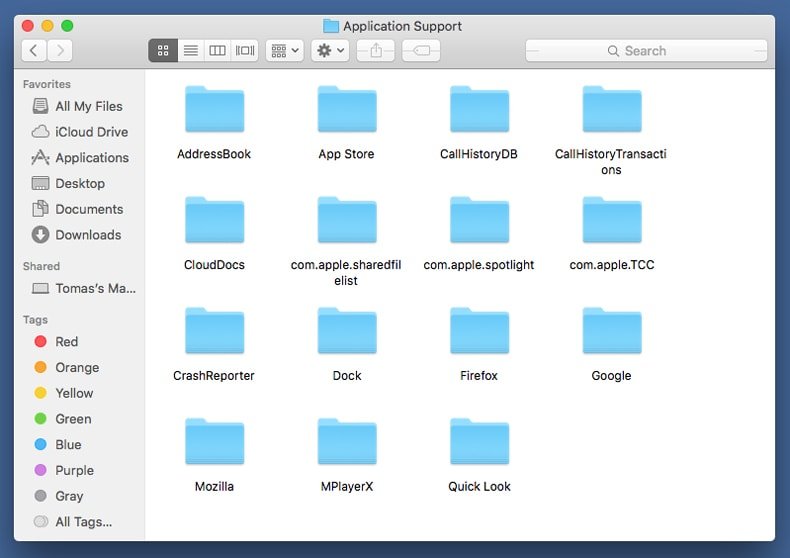

Revise si hay archivos generados por el adware en la carpeta /Library/Application Support:

Revise si hay archivos generados por el adware en la carpeta /Library/Application Support:

En el campo de texto de "Ir a la carpeta...", introduzca: /Library/Application Support

En la carpeta “Application Support”, mire si hay carpetas sospechosas que se hayan añadido recientemente. Por ejemplo, “MplayerX” o “NicePlayer” y, en tal caso, envíe esas carpetas a la Papelera.

Revise si hay archivos vinculados al software publicitario en la carpeta ~/Library/LaunchAgents:

Revise si hay archivos vinculados al software publicitario en la carpeta ~/Library/LaunchAgents:

En el campo de texto de "Ir a la carpeta...", introduzca: ~/Library/LaunchAgents

En la carpeta “LaunchAgents”, revise si hay cualquier tipo de archivo sospechoso que se haya instalado recientemente y envíelo a la Papelera. Ejemplos de archivos generados por adware: “installmac.AppRemoval.plist”, “myppes.download.plist”, “mykotlerino.ltvbit.plist”, “kuklorest.update.plist”, etc. El software publicitario suele instalar varios archivos siguiendo el mismo patrón.

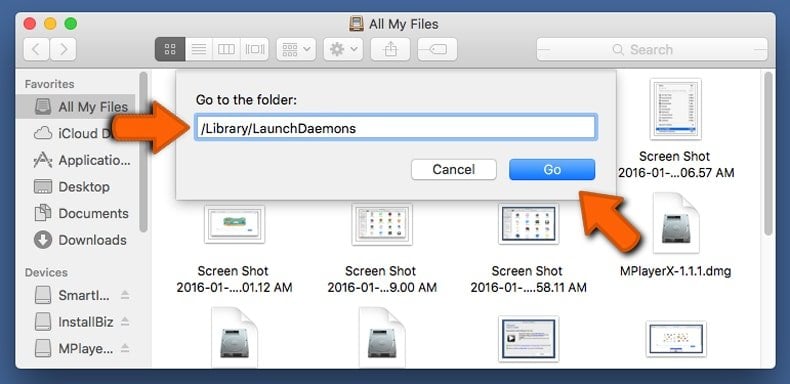

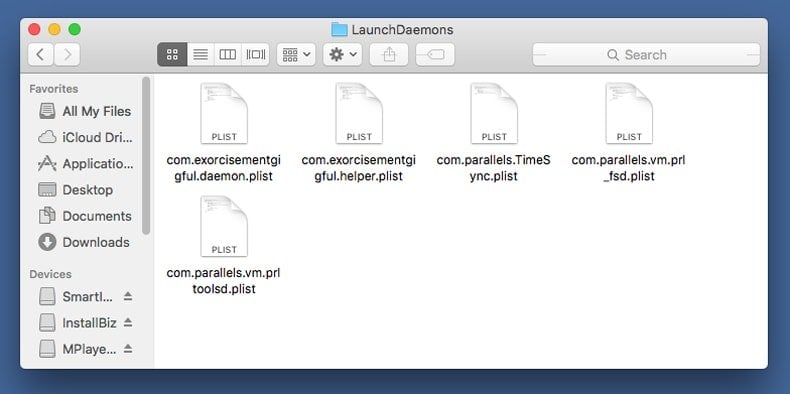

Compruebe si hay archivos generados por adware en la carpeta /Library/LaunchDaemons:

Compruebe si hay archivos generados por adware en la carpeta /Library/LaunchDaemons:

En el campo de texto de "Ir a la carpeta...", introduzca: /Library/LaunchDaemons

En la carpeta “LaunchDaemons”, mire si se han añadido recientemente archivos sospechosos. Por ejemplo, “com.aoudad.net-preferences.plist”, “com.myppes.net-preferences.plist”, "com.kuklorest.net-preferences.plist”, “com.avickUpd.plist”, etc., y, en tal caso, envíelos a la Papelera.

Analice su equipo Mac con Combo Cleaner:

Analice su equipo Mac con Combo Cleaner:

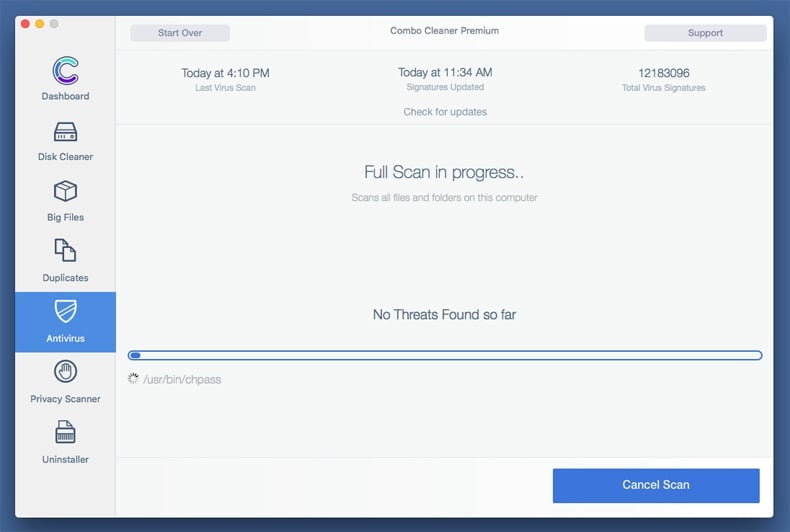

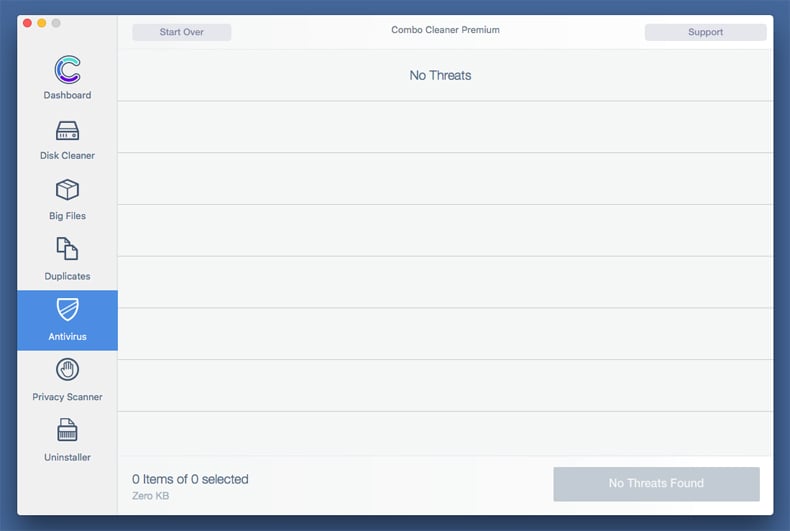

Si ha seguido todos los pasos siguiendo el orden correcto, su equipo Mac debería encontrarse libre de infecciones. Para asegurarse de que su sistema no está infectado, analícelo con el antivirus Combo Cleaner. Descárguelo AQUÍ. Tras descargar el archivo, haga doble clic sobre el instalador combocleaner.dmg; en la nueva ventana, arrastre el icono de Combo Cleaner hasta el icono de Aplicaciones. Seguidamente, abra el launchpad y haga clic en el icono de Combo Cleaner. Espere a que Combo Cleaner actualice la base de datos de definiciones de viru y haga clic en el botón "Start Combo Scan".

Combo Cleaner bucará infecciones de software malicioso en su equipo. Si el resultado del análisis antivirus es "no threats found", quiere decir que puede continuar con la guía de desinfección; de lo contrario, se recomineda eliminar las infecciones encontradas antes de continuar.

Tras eliminar los archivos y carpetas generados por el software publicitario, siga eliminando las extensiones dudosas de sus navegadores web.

Eliminar el troyano de acceso remoto electrorat de los navegadores web:

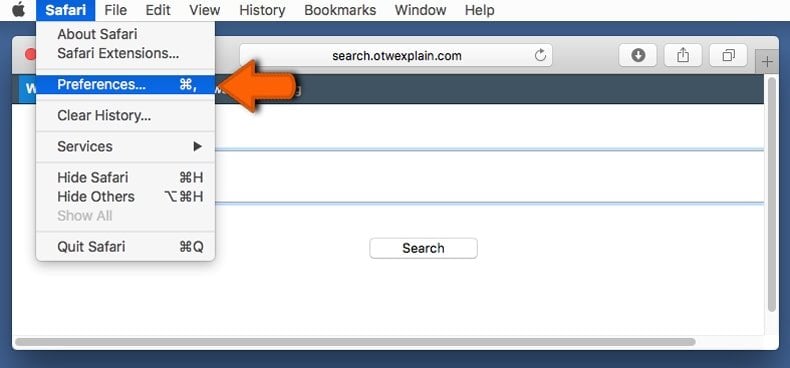

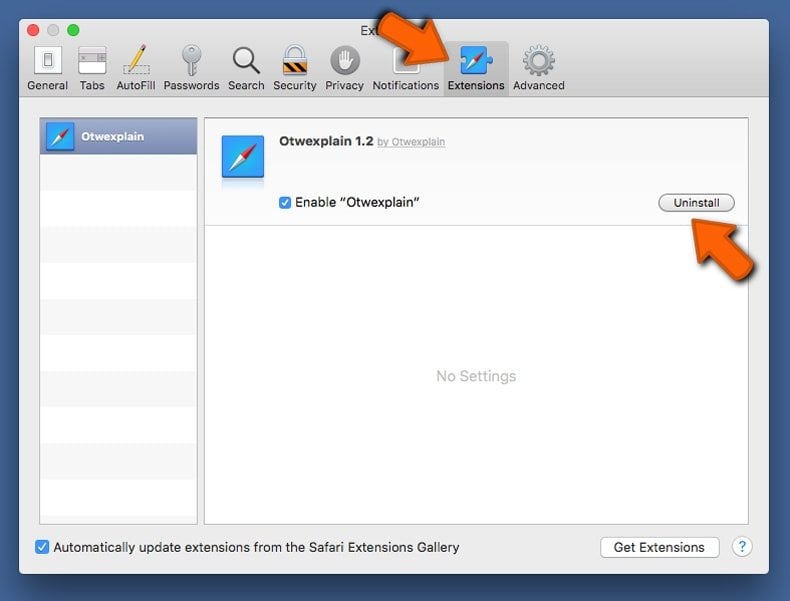

Eliminar extensiones maliciosas de Safari:

Eliminar extensiones maliciosas de Safari:

Eliminar las extensiones vinculadas a troyano de acceso remoto electrorat de Safari:

Abra el navegador Safari; desde la barra de menú, seleccione "Safari" y haga clic en "Preferencias...".

En la ventana de preferencias, seleccione "Extensiones" y revise si se han añadido recientemente extensiones sospechosas. Si las encuentra, haga clic en el botón "Desinstalar" junto a ellas. Tenga en cuenta que puede desinstalar de forma segura todas las extensiones de su navegador Safari, ya que ninguna de ellas es imprescindible para el normal funcionamiento del navegador.

- Si sigue teniendo problemas con los redireccionamientos de navegador y anuncios no deseados, restaure Safari.

Eliminar complementos maliciosos de Mozilla Firefox:

Eliminar complementos maliciosos de Mozilla Firefox:

Eliminar los complementos vinculados a troyano de acceso remoto electrorat de Mozilla Firefox:

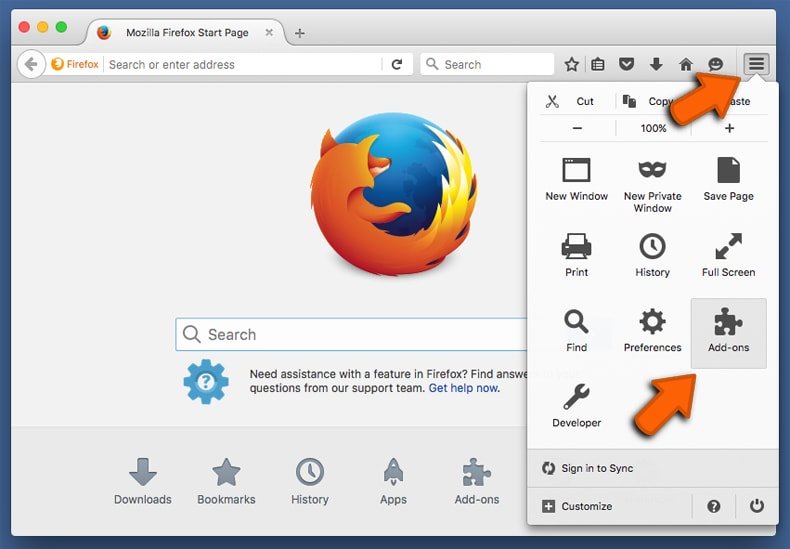

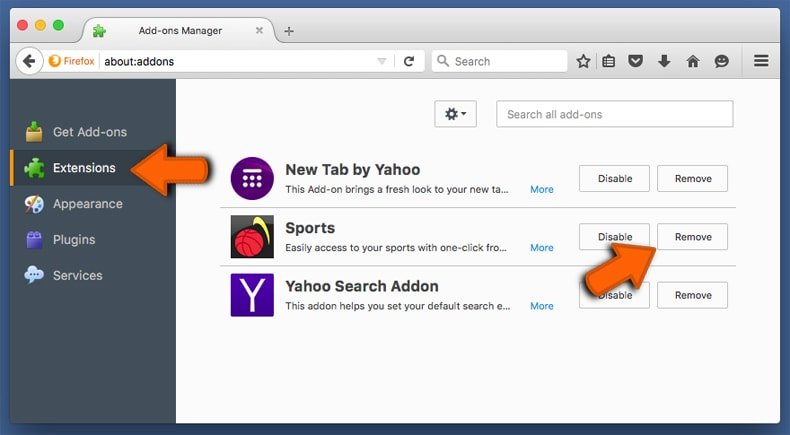

Abra su navegador Mozilla Firefox. En la parte superior derecha de la pantalla, haga clic en "Abrir Menú" (tres líneas horizontales). Del menú desplegado, elija "Complementos".

Seleccione la pestaña "Extensiones" y mire si se han añadido recientemente complementos sospechosos. Si las encuentra, haga clic en el botón "Eliminar" junto a ellas. Tenga en cuenta que puede desinstalar de forma segura todas las extensiones de su navegador Mozilla Firefox, ya que ninguna de ellas es imprescindible para el normal funcionamiento del navegador.

- Si sigue teniendo problemas con los redireccionamientos de navegador y anuncios no deseados, restablezca Mozilla Firefox.

Eliminar extensiones maliciosas de Google Chrome:

Eliminar extensiones maliciosas de Google Chrome:

Eliminar los complementos vinculados a troyano de acceso remoto electrorat en Google Chrome:

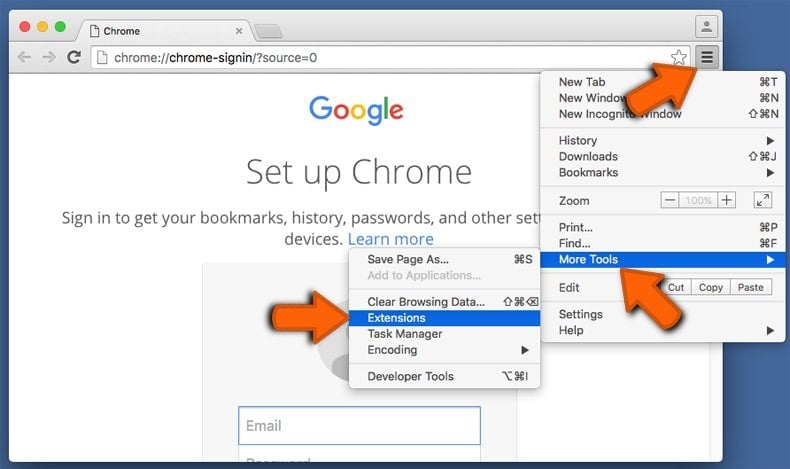

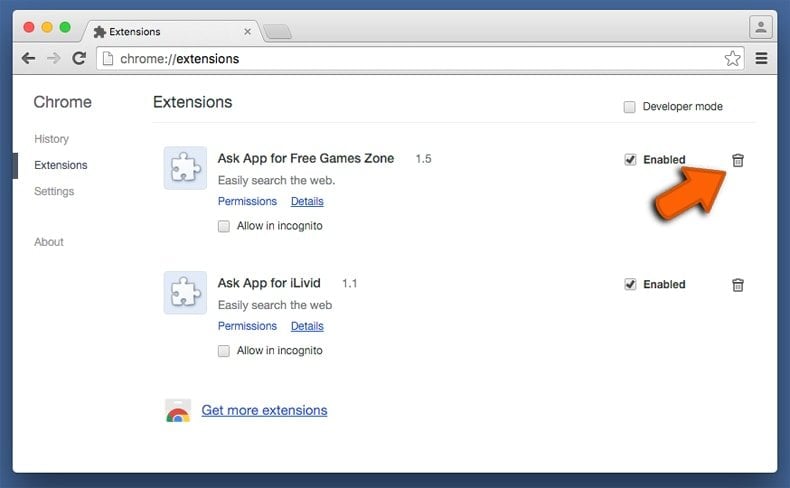

Abra Google Chrome y haga clic en el botón "menú de Chrome" (tres barras horizontales) ubicado en la parte superior derecha de la pantalla del navegador. Del menú desplegable, seleccione "Más herramientas" y haga clic en "Extensiones".

En la pantalla "Extensiones", mire si se han añadido recientemente complementos sospechosos. Si los encuentra, haga clic en el botón de la papelera junto a ellos. Tenga en cuenta que puede desinstalar de forma segura todas las extensiones de su navegador Google Chrome, ya que ninguna de ellas es imprescindible para el normal funcionamiento del navegador.

- Si sigue teniendo problemas con los redireccionamientos de navegador y anuncios no deseados, restablezca Google Chrome.

Compartir:

Tomas Meskauskas

Investigador experto en seguridad, analista profesional de malware

Me apasiona todo lo relacionado con seguridad informática y tecnología. Me avala una experiencia de más de 10 años trabajando para varias empresas de reparación de problemas técnicos y seguridad on-line. Como editor y autor de PCrisk, llevo trabajando desde 2010. Sígueme en Twitter y LinkedIn para no perderte nada sobre las últimas amenazas de seguridad en internet.

El portal de seguridad PCrisk es ofrecido por la empresa RCS LT.

Investigadores de seguridad han unido fuerzas para ayudar a educar a los usuarios de ordenadores sobre las últimas amenazas de seguridad en línea. Más información sobre la empresa RCS LT.

Nuestras guías de desinfección de software malicioso son gratuitas. No obstante, si desea colaborar, puede realizar una donación.

DonarEl portal de seguridad PCrisk es ofrecido por la empresa RCS LT.

Investigadores de seguridad han unido fuerzas para ayudar a educar a los usuarios de ordenadores sobre las últimas amenazas de seguridad en línea. Más información sobre la empresa RCS LT.

Nuestras guías de desinfección de software malicioso son gratuitas. No obstante, si desea colaborar, puede realizar una donación.

Donar

▼ Mostrar discusión