¿Cómo eliminar el Troyano de Acceso Remoto (RAT) Ratty del sistema operativo?

TroyanoConocido también como: Troyano de acceso remoto Ratty

Obtenga un escaneo gratuito y verifique si su computadora está infectada.

ELIMÍNELO AHORAPara usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por RCS LT, la empresa matriz de PCRisk.

Guía de eliminación del virus Ratty

¿Qué es la RAT Ratty?

Ratty es un programa malicioso categorizado como Herramienta de Acceso Remoto (RAT, por sus siglas en inglés). Cuando se utilizan con fines malintencionados, los RATS se denominan troyanos de acceso remoto. El malware Ratty es una RAT de Java de código abierto. Este troyano estuvo disponible en la plataforma de desarrollo de software GitHub y fue fuertemente respaldado en HackForums. En algún momento de 2016/2017, el cargador original de Ratty eliminó su repositorio, sin embargo, todavía existen varios clones (potencialmente, otras variantes) de Ratty. Los troyanos de acceso remoto permiten el acceso remoto y el control de los dispositivos infectados. Estos programas maliciosos pueden tener una amplia gama de funcionalidades que permiten un uso indebido igualmente variado. Las RAT son muy peligrosas y, como tales, todas las infecciones deben eliminarse de inmediato.

Los troyanos de acceso remoto pueden tener una cantidad significativa de control sobre una máquina infectada y, en algunos casos, pueden otorgar control a nivel de usuario. Por lo general, estos troyanos pueden interactuar y administrar la base de datos del Registro de Windows, que contiene información (por ejemplo, configuraciones, opciones, valores y otros detalles) del software y hardware instalados en el sistema operativo. Debido a esto, los RAT pueden administrar (es decir, ver, renombrar, copiar, eliminar) archivos personales y del sistema. Incluso pueden manipular el software y el hardware del dispositivo. Los programas maliciosos pueden acceder, ejecutar, ejecutar archivos/aplicaciones y terminar sus procesos. Pueden espiar a través de micrófonos/cámaras conectados o integrados (por ejemplo, transmitir audio/video en vivo o grabar). La grabación y/u obtención de imágenes fijas (es decir, capturas de pantalla) de la pantalla también es una característica de este tipo de malware. Los RAT a menudo pueden exfiltrar (descargar) datos almacenados en el sistema y algunos pueden infiltrarlos (cargarlos). Si el software malicioso es capaz de infiltrarse en archivos y ejecutarlos, esto puede causar infecciones en cadena (es decir, descarga/instalación de malware adicional). Además de la capacidad de descargar contenido almacenado, los troyanos de acceso remoto suelen tener otras funciones diseñadas específicamente para robar información. El registro de teclas (es decir, el registro de pulsaciones de teclas) es una funcionalidad común y la capacidad de extraer credenciales de inicio de sesión guardadas/almacenadas (es decir, ID, nombres de usuario y contraseñas) de los navegadores y otras aplicaciones. Si el contenido almacenado/grabado es particularmente sensible y/o comprometedora, puede usarse para chantajear. Varias cuentas en línea están especialmente dirigidas por los ciberdelincuentes. Los delincuentes pueden utilizar el email, las redes sociales/medios y otras cuentas de comunicación robadas para solicitar préstamos a contactos/amigos y para propagar malware compartiendo archivos infecciosos bajo la apariencia del propietario de la cuenta genuina. Las cuentas que tratan con información financiera (por ejemplo, banca, comercio electrónico, transferencias de dinero y otras) se pueden utilizar para transacciones fraudulentas y para realizar compras en línea. En resumen, las infecciones por Ratty pueden provocar daños sustanciales en el dispositivo y los datos, pérdidas económicas, graves problemas de privacidad y robo de identidad. Si sospecha/sabe que Ratty RAT (u otro malware) ya ha infectado el sistema, use un software antivirus para eliminarlo sin demora.

| Nombre | Troyano de acceso remoto Ratty |

| Tipo de Amenaza | Trojan, password-stealing virus, banking malware, spyware. |

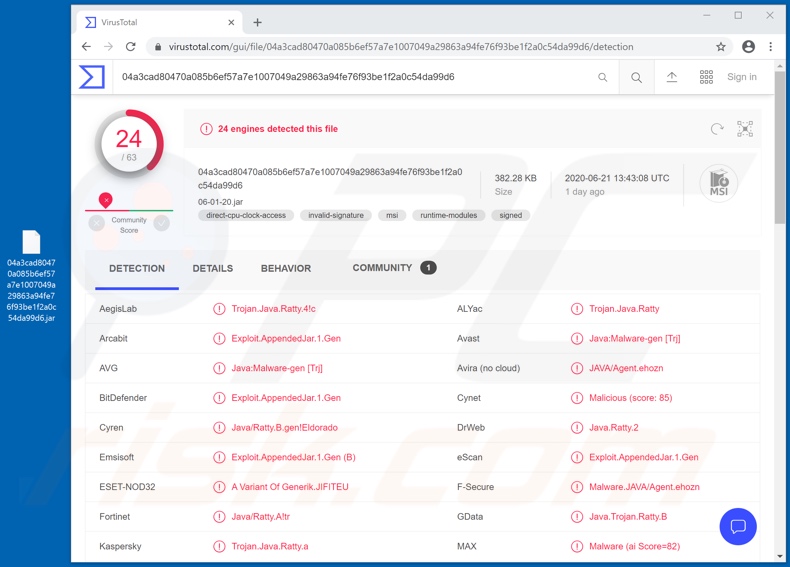

| Nombres de Detección | Avast (Java:Malware-gen [Trj]), BitDefender (Exploit.AppendedJar.1.Gen), ESET-NOD32 (una variante de Generik.JIFITEU), Kaspersky (Trojan.Java.Ratty.a), Lista Completa (VirusTotal) |

| Síntomas | Los troyanos están diseñados para infiltrarse sigilosamente en la computadora de la víctima y permanecer en silencio, por lo que no hay síntomas particulares claramente visibles en una máquina infectada. |

| Métodos de Distribución | Archivos adjuntos de email infectados, anuncios maliciosos online, ingeniería social, 'cracks' de software. |

| Daño | Contraseñas robadas e información bancaria, robo de identidad, la computadora de la víctima es agregada a una botnet. |

| Eliminación de Malware |

Para eliminar posibles infecciones de malware, escanee su computadora con un software antivirus legítimo. Nuestros investigadores de seguridad recomiendan usar Combo Cleaner. Descargue Combo Cleaner para WindowsEl detector gratuito verifica si su equipo está infectado. Para usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por RCS LT, la empresa matriz de PCRisk. |

VanTom, DarkTrack, EpicSplit, Hupigon y Luminosity son algunos ejemplos de otras RAT. Como se mencionó, estos programas maliciosos pueden ser multifuncionales y representan una amenaza especialmente grave para la seguridad del dispositivo/usuario. Independientemente de cómo opere el malware, el propósito es idéntico: generar ingresos para el ciberdelincuente. Por lo tanto, todas las infecciones de malware necesitan una eliminación inmediata.

¿Cómo se infiltró Ratty en mi computadora?

Las principales técnicas de distribución de malware incluyen campañas de spam, herramientas de activación ilegales ("cracks"), actualizaciones falsas y canales de descarga dudosos. Las campañas de spam son operaciones durante las cuales se envían emails engañosos/fraudulentos a gran escala. Estos mensajes suelen disfrazarse de "oficiales", "urgentes", "importantes", etc. Los emails tienen archivos infecciosos adjuntos o vinculados dentro de ellos. Los archivos maliciosos pueden estar en varios formatos (por ejemplo, archivos, ejecutables, documentos de Microsoft Office y PDF, JavaScript, etc.) y cuando se ejecutan, ejecutan o abren de otro modo, se inicia el proceso/cadena de infección. En lugar de activar productos con licencia, las herramientas de "craqueo" pueden descargar/instalar malware. Los actualizadores falsos causan infecciones al abusar de los defectos de productos obsoletos y/o simplemente instalar programas maliciosos en lugar de las actualizaciones prometidas. El malware a menudo se descarga inadvertidamente de fuentes no confiables, como sitios web de alojamiento de archivos no oficiales y gratuitos, redes de intercambio de igual a igual y otros descargadores de terceros.

Cómo evitar la instalación de malware

Para evitar infecciones del sistema a través de malware distribuido a través de campañas de spam. No abra emails sospechosos o irrelevantes, especialmente aquellos con archivos adjuntos o enlaces que se encuentran en ellos. Utilice canales de descarga oficiales y verificados. También es importante activar y actualizar productos con herramientas/funciones proporcionadas por desarrolladores legítimos. Las herramientas de activación ilegal ("craqueo") y los actualizadores de terceros no deben utilizarse, ya que a menudo propagan software malicioso. Para garantizar la integridad del dispositivo y la seguridad del usuario, es fundamental tener instalado un software antivirus de buena reputación. Esto debe mantenerse actualizado, usarse para ejecutar análisis regulares del sistema y eliminar amenazas/problemas detectados. Si cree que su computadora ya está infectada, le recomendamos que ejecute un análisis Combo Cleaner Antivirus para Windows para eliminar automáticamente el malware infiltrado.

Eliminación automática instantánea de malware:

La eliminación manual de amenazas puede ser un proceso largo y complicado que requiere conocimientos informáticos avanzados. Combo Cleaner es una herramienta profesional para eliminar malware de forma automática, que está recomendado para eliminar malware. Descárguelo haciendo clic en el siguiente botón:

DESCARGAR Combo CleanerSi decide descargar este programa, quiere decir que usted está conforme con nuestra Política de privacidad y Condiciones de uso. Para usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por RCS LT, la empresa matriz de PCRisk.

Menú rápido:

- ¿Qué es Ratty?

- PASO 1. Eliminación manual del malware Ratty.

- PASO 2. Revise si su computadora está limpia.

¿Cómo eliminar el malware manualmente?

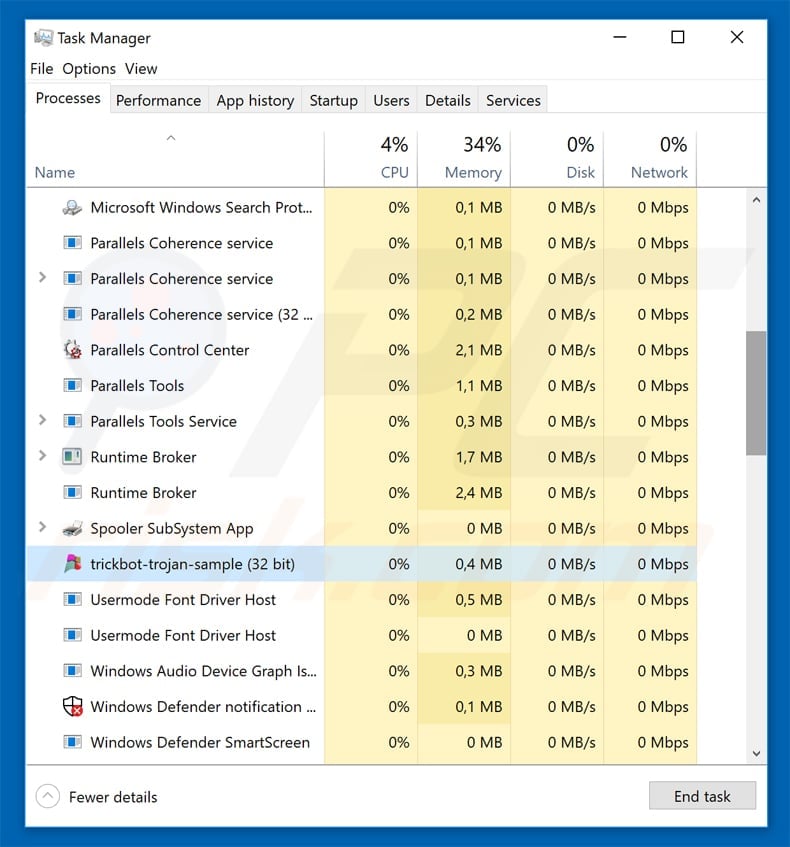

La eliminación manual de malware es una tarea complicada. Por lo general, es mejor permitir que los programas antivirus o antimalware lo hagan automáticamente. Para eliminar este malware, recomendamos utilizar Combo Cleaner Antivirus para Windows. Si desea eliminar el malware manualmente, el primer paso es identificar el nombre del malware que está intentando eliminar. Aquí hay un ejemplo de un programa sospechoso que se ejecuta en la computadora de un usuario:

Si revisó la lista de programas que se ejecutan en su computadora, por ejemplo, usando el administrador de tareas, e identificó un programa que parece sospechoso, debe continuar con estos pasos:

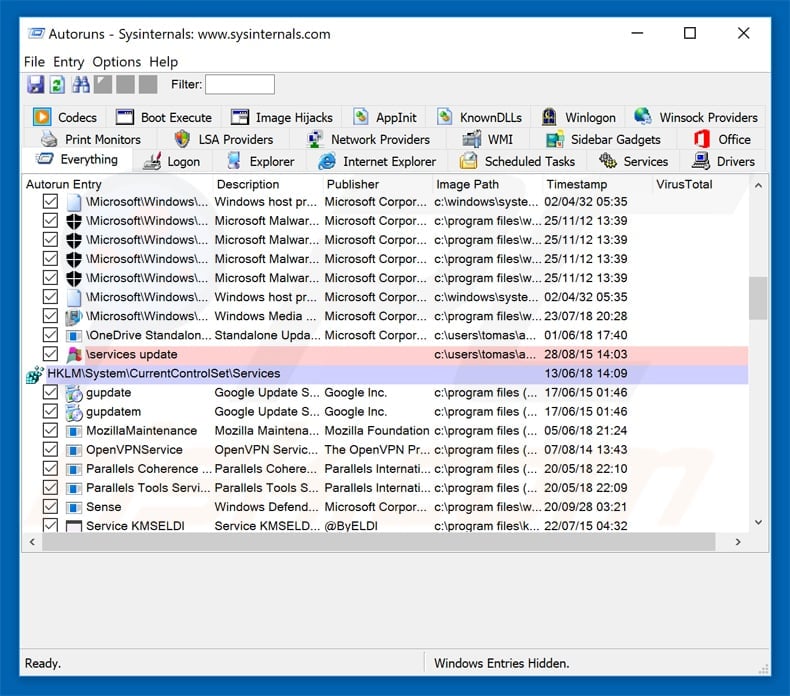

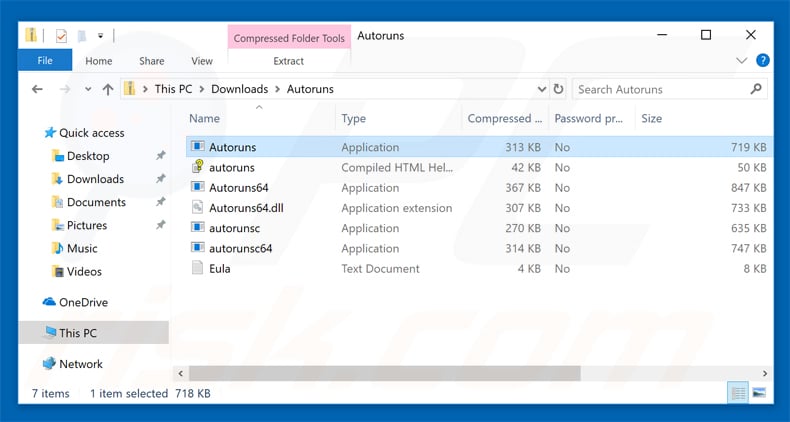

Descargue un programa llamado Autoruns. Este programa muestra aplicaciones de inicio automático, registro y ubicaciones del sistema de archivos:

Descargue un programa llamado Autoruns. Este programa muestra aplicaciones de inicio automático, registro y ubicaciones del sistema de archivos:

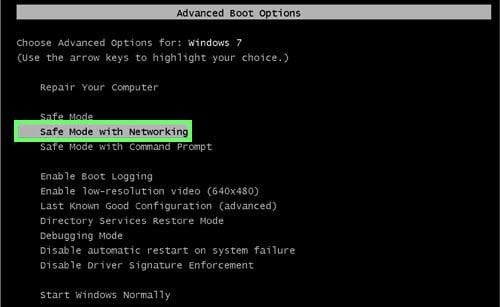

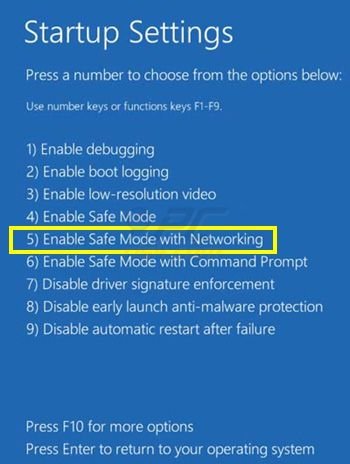

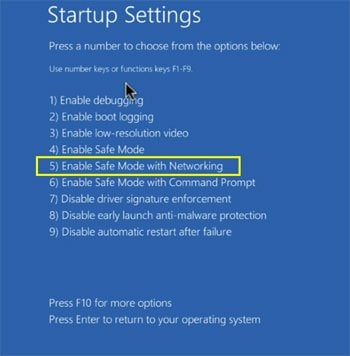

Reinicie su computadora en Modo Seguro:

Reinicie su computadora en Modo Seguro:

Usuarios de Windows XP y Windows 7: Inicie su computador en modo seguro. Haga clic en Inicio, clic en Apagar, clic en Reiniciar, clic en Aceptar. Durante el proceso de inicio de su computador, presione la tecla F8 en su teclado varias veces hasta que vea el menú Opciones Avanzadas de Windows, y luego seleccione Modo Seguro con Funciones de Red de la lista.

Video que muestra cómo iniciar Windows 7 en "Modo Seguro con Funciones de Red":

Usuarios de Windows 8: Iniciar Windows 8 en Modo Seguro con Funciones de Red: vaya a la pantalla de inicio de Windows 8, escriba Avanzado, en los resultados de búsqueda, seleccione Configuración. Haga clic en Opciones de inicio avanzadas, en la ventana abierta "Configuración General de PC", seleccione Inicio Avanzado. Clic en el botón "Reiniciar Ahora". Su computadora ahora se reiniciará en el "Menú de opciones de inicio avanzado". Haga clic en el botón "Solucionar problemas" y luego clic en el botón "Opciones avanzadas". En la pantalla de opciones avanzadas, haga clic en "Configuración de inicio". Haga clic en el botón "Reiniciar". Su PC se reiniciará en la pantalla de Configuración de inicio. Presione F5 para iniciar en Modo Seguro con Funciones de Red.

Video que muestra cómo iniciar Windows 8 en "Modo Seguro con Funciones de Red":

Usuarios de Windows 10: Haga clic en el logotipo de Windows y seleccione el icono de Encendido. En el menú abierto, haga clic en "Reiniciar" mientras mantiene presionado el botón "Shift" en su teclado. En la ventana "Elija una opción", haga clic en "Solucionar Problemas", luego seleccione "Opciones Avanzadas". En el menú de opciones avanzadas, seleccione "Configuración de Inicio" y haga clic en el botón "Reiniciar". En la siguiente ventana, debe hacer clic en la tecla "F5" en su teclado. Esto reiniciará su sistema operativo en modo seguro con funciones de red.

Video que muestra cómo iniciar Windows 10 en "Modo Seguro con Funciones de Red":

Extraiga el archivo descargado y ejecute el archivo Autoruns.exe.

Extraiga el archivo descargado y ejecute el archivo Autoruns.exe.

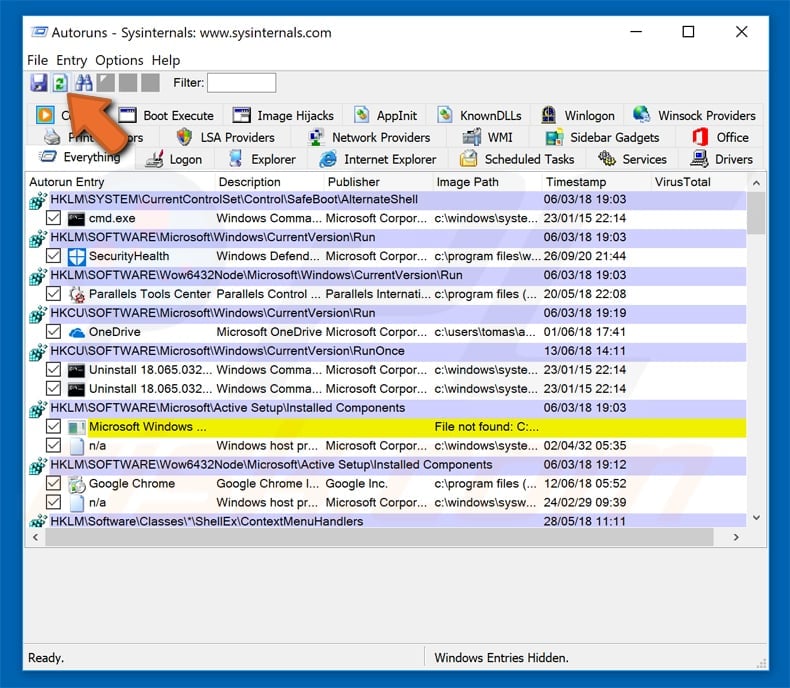

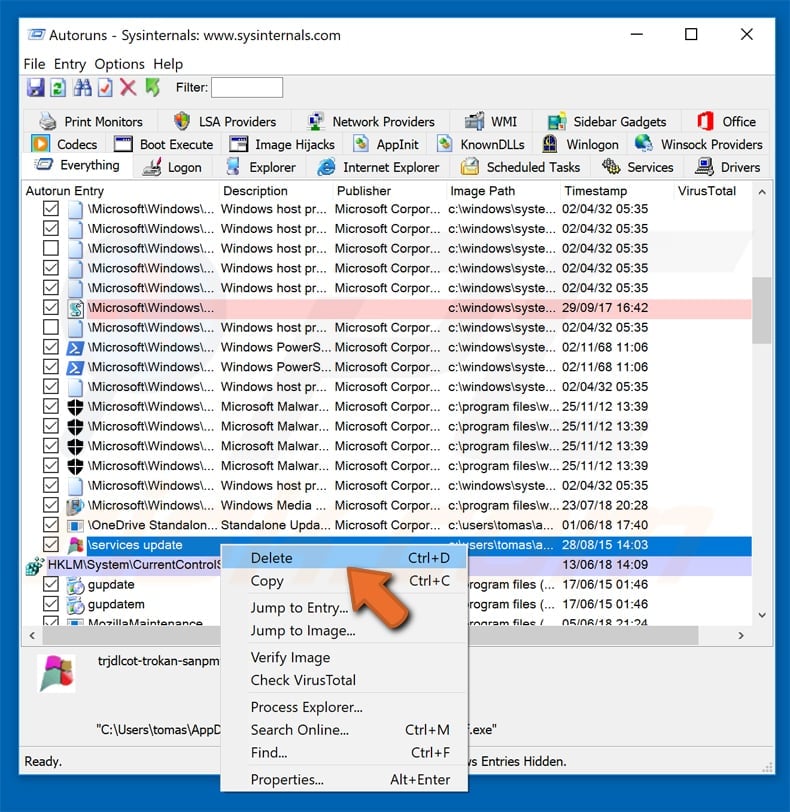

En la aplicación Autoruns, haga clic en "Opciones" en la parte superior y desactive las opciones "Ocultar ubicaciones vacías" y "Ocultar entradas de Windows". Después de este procedimiento, haga clic en el icono "Actualizar".

En la aplicación Autoruns, haga clic en "Opciones" en la parte superior y desactive las opciones "Ocultar ubicaciones vacías" y "Ocultar entradas de Windows". Después de este procedimiento, haga clic en el icono "Actualizar".

Consulte la lista provista por la aplicación Autoruns y localice el archivo de malware que desea eliminar.

Consulte la lista provista por la aplicación Autoruns y localice el archivo de malware que desea eliminar.

Debe anotar la ruta y nombre completos. Tenga en cuenta que algunos programas maliciosos ocultan nombres de procesos bajo nombres legítimos de procesos de Windows. En esta etapa, es muy importante evitar eliminar los archivos del sistema. Después de localizar el programa sospechoso que desea eliminar, haga clic con el botón derecho del mouse sobre su nombre y elija "Eliminar".

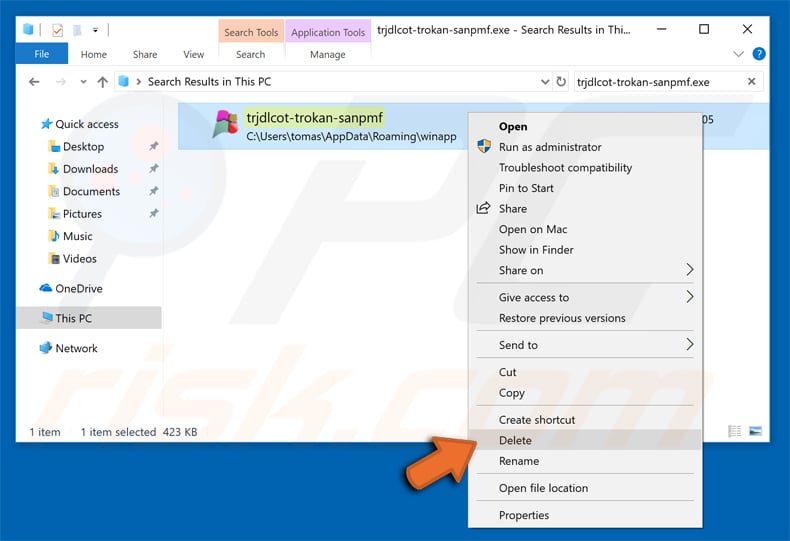

Después de eliminar el malware a través de la aplicación Autoruns (esto asegura que el malware no se ejecutará automáticamente en el próximo inicio del sistema), debe buscar el nombre del malware en su computadora. Asegúrese de habilitar los archivos y carpetas ocultos antes de continuar. Si encuentra el nombre de archivo del malware, asegúrese de eliminarlo.

Reinicie su computadora en modo normal. Seguir estos pasos debería eliminar cualquier malware de su computadora. Tenga en cuenta que la eliminación manual de amenazas requiere habilidades informáticas avanzadas. Si no tiene estas habilidades, deje la eliminación de malware a los programas antivirus y antimalware. Es posible que estos pasos no funcionen con infecciones avanzadas de malware. Como siempre, es mejor prevenir la infección que intentar eliminar el malware más tarde. Para mantener su computadora segura, instale las últimas actualizaciones del sistema operativo y use un software antivirus.

Para asegurarse de que su computadora esté libre de infecciones de malware, recomendamos escanearla con Combo Cleaner Antivirus para Windows.

Compartir:

Tomas Meskauskas

Investigador experto en seguridad, analista profesional de malware

Me apasiona todo lo relacionado con seguridad informática y tecnología. Me avala una experiencia de más de 10 años trabajando para varias empresas de reparación de problemas técnicos y seguridad on-line. Como editor y autor de PCrisk, llevo trabajando desde 2010. Sígueme en Twitter y LinkedIn para no perderte nada sobre las últimas amenazas de seguridad en internet.

El portal de seguridad PCrisk es ofrecido por la empresa RCS LT.

Investigadores de seguridad han unido fuerzas para ayudar a educar a los usuarios de ordenadores sobre las últimas amenazas de seguridad en línea. Más información sobre la empresa RCS LT.

Nuestras guías de desinfección de software malicioso son gratuitas. No obstante, si desea colaborar, puede realizar una donación.

DonarEl portal de seguridad PCrisk es ofrecido por la empresa RCS LT.

Investigadores de seguridad han unido fuerzas para ayudar a educar a los usuarios de ordenadores sobre las últimas amenazas de seguridad en línea. Más información sobre la empresa RCS LT.

Nuestras guías de desinfección de software malicioso son gratuitas. No obstante, si desea colaborar, puede realizar una donación.

Donar

▼ Mostrar discusión