No confíe en la estafa "Your cloud storage was compromised"

EstafaConocido también como: Posibles infecciones de malware

Obtenga un escaneo gratuito y verifique si su computadora está infectada.

ELIMÍNELO AHORAPara usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por RCS LT, la empresa matriz de PCRisk.

Guía de eliminación del email estafa "Your cloud storage was compromised"

¿Qué es la estafa "Your cloud storage was compromised"?

Por lo general, los estafadores detrás de los emails de estafas de sextorsión afirman tener imágenes o videos comprometedores del destinatario y exigen un pago por no publicar esas imágenes o videos. En la mayoría de los casos, los estafadores afirman haber utilizado la cámara web del destinatario para obtener material comprometedor. El objetivo principal de estas estafas es engañar al destinatario haciéndole creer que el material comprometedor se enviará a otras personas (por ejemplo, familiares, amigos, compañeros de trabajo) o se publicará en Internet si él o ella no paga el rescate.

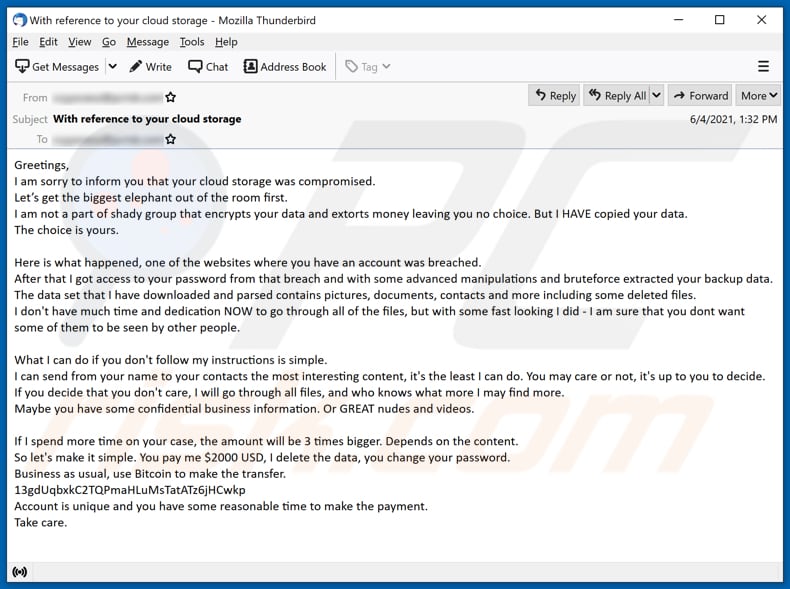

Los estafadores detrás de esta estafa de sextortion en particular afirman que el almacenamiento en la nube del destinatario se ha visto comprometido y que se han copiado todos los datos almacenados en él. También afirman que los datos copiados contienen imágenes, documentos, contactos y otros datos, incluidos los archivos eliminados. Su objetivo principal es engañar al destinatario para que crea que todos los datos se compartirán con terceros si no transfiere $2000 en Bitcoins a la dirección de billetera BTC proporcionada. Además, los estafadores afirman que el pago debe realizarse lo antes posible porque el destinatario tendrá que pagar tres veces más después de un tiempo. Es importante mencionar que los estafadores pueden incluir las contraseñas reales de los destinatarios en sus emails de sextorsión para engañar al destinatario haciéndole creer que una computadora ha sido pirateada. Es común que las contraseñas incluidas sean antiguas. Los estafadores los obtienen de foros de piratas informáticos u otros lugares en Internet donde los ciberdelincuentes publican información divulgada después de alguna violación de datos. Si la contraseña incluida no es antigua, debe cambiarse lo antes posible. De lo contrario, es posible que le roben algunas cuentas. Otro detalle importante sobre las estafas de sextorsión es que los estafadores pueden usar técnicas de suplantación de identidad para falsificar la dirección del remitente. Por lo general, hacen que las direcciones del remitente y del destinatario sean las mismas para engañar al destinatario y hacerle pensar que la cuenta de email ha sido pirateada.

| Nombre | Your cloud storage was compromised email scam |

| Tipo de Amenaza | Phishing, Scam, Social Engineering, Fraud |

| Falsa Afirmación | El almacenamiento en la nube del destinatario está comprometido |

| Cantidad del Rescate | $2000 en Bitcoins |

| Dirección de la Criptobilletera del Cibercriminal | 13gdUqbxkC2TQPmaHLuMsTatATz6jHCwkp |

| Síntomas | Compras en línea no autorizadas, cambio de contraseñas de cuentas en línea, robo de identidad, acceso ilegal a la computadora. |

| Métodos de Distribución | Emails engañosos, anuncios emergentes en línea fraudulentos, técnicas de envenenamiento de motores de búsqueda, dominios mal escritos. |

| Daño | Pérdida de información privada sensible, pérdida monetaria, robo de identidad. |

| Eliminación de Malware |

Para eliminar posibles infecciones de malware, escanee su computadora con un software antivirus legítimo. Nuestros investigadores de seguridad recomiendan usar Combo Cleaner. Descargue Combo Cleaner para WindowsEl detector gratuito verifica si su equipo está infectado. Para usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por RCS LT, la empresa matriz de PCRisk. |

Más ejemplos de estafas de sextorsión son "This Is Not A Formal Email Scam", "I Have To Share Bad News With You", "I Monitored Your Device On The Net For A Long Time". Como regla general, los estafadores intentan engañar a los destinatarios desprevenidos para que les paguen dinero por fotos o videos que no existen (para engañar a los destinatarios para que llamen a su farol). Es importante mencionar que el email se puede utilizar como un canal para entregar software malicioso. Un par de ejemplos de emails maliciosos son "Contract Agreement Email Virus" y "Order Confirmation Email Virus".

¿Cómo infectan las computadoras las campañas de spam?

Como regla general, los emails que se utilizan para enviar malware contienen archivos (adjuntos) o enlaces maliciosos. En la mayoría de los casos, los ciberdelincuentes detrás de estos emails pretenden ser empresas, organizaciones u otras entidades legítimas (utilizan sus logotipos, nombres, direcciones, etc. reales). Su principal objetivo es engañar a los destinatarios para que descarguen y abran un archivo malicioso. Por ejemplo, un documento malicioso de Microsoft Office, un archivo JavaScript, ZIP, RAR u otro archivo, documentos PDF, EXE u otro archivo ejecutable. Por lo general, los usuarios infectan las computadoras después de abrir un archivo malicioso. Sin embargo, los documentos maliciosos abiertos con Microsoft Office 2010 (y versiones más recientes) no instalan malware a menos que los usuarios habiliten los comandos de macros (edición/contenido). Si se abre con versiones anteriores de MS Office, esos documentos instalan malware automáticamente porque no tienen el modo "Vista protegida".

¿Cómo evitar la instalación de malware?

Se recomienda encarecidamente no abrir archivos (adjuntos) o enlaces a sitios web en emails irrelevantes. Especialmente cuando estos emails son enviados por remitentes desconocidos y sospechosos. Es importante recordar que los emails maliciosos 4 se disfrazan como emails oficiales de compañías legítimas. Además, los archivos y el software deben descargarse de las páginas oficiales y mediante enlaces de descarga directa. No es seguro utilizar canales cuestionables como páginas no oficiales, descargadores de terceros, redes Peer-to-Peer, etc., para descargar archivos o programas. Una cosa más importante es actualizar y activar el software correctamente. Debe hacerse utilizando funciones implementadas o herramientas proporcionadas por los desarrolladores oficiales. Es muy común que las herramientas no oficiales de terceros sean maliciosas (diseñadas para instalar malware). Además, no es legal utilizar herramientas de "craqueo" para activar software o utilizar software pirateado ("craqueado"). Además, es recomendable escanear una computadora en busca de amenazas con regularidad y hacerlo utilizando un antivirus o software anti-spyware de buena reputación. Si ya ha abierto archivos adjuntos maliciosos, le recomendamos que ejecute un análisis Combo Cleaner Antivirus para Windows para eliminar automáticamente el malware infiltrado.

Texto presentado en la estafa por email "Your cloud storage was compromised":

Subject: With reference to your cloud storage

Greetings,

I am sorry to inform you that your cloud storage was compromised.

Let’s get the biggest elephant out of the room first.

I am not a part of shady group that encrypts your data and extorts money leaving you no choice. But I HAVE copied your data.

The choice is yours.Here is what happened, one of the websites where you have an account was breached.

After that I got access to your password from that breach and with some advanced manipulations and bruteforce extracted your backup data.

The data set that I have downloaded and parsed contains pictures, documents, contacts and more including some deleted files.

I don't have much time and dedication NOW to go through all of the files, but with some fast looking I did - I am sure that you dont want some of them to be seen by other people.What I can do if you don't follow my instructions is simple.

I can send from your name to your contacts the most interesting content, it's the least I can do. You may care or not, it's up to you to decide.

If you decide that you don't care, I will go through all files, and who knows what more I may find more.

Maybe you have some confidential business information. Or GREAT nudes and videos.If I spend more time on your case, the amount will be 3 times bigger. Depends on the content.

So let's make it simple. You pay me $2000 USD, I delete the data, you change your password.

Business as usual, use Bitcoin to make the transfer.

13gdUqbxkC2TQPmaHLuMsTatATz6jHCwkp

Account is unique and you have some reasonable time to make the payment.

Take care.

Eliminación automática instantánea de malware:

La eliminación manual de amenazas puede ser un proceso largo y complicado que requiere conocimientos informáticos avanzados. Combo Cleaner es una herramienta profesional para eliminar malware de forma automática, que está recomendado para eliminar malware. Descárguelo haciendo clic en el siguiente botón:

DESCARGAR Combo CleanerSi decide descargar este programa, quiere decir que usted está conforme con nuestra Política de privacidad y Condiciones de uso. Para usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por RCS LT, la empresa matriz de PCRisk.

Menú rápido:

- ¿Qué es la estafa por email "Your cloud storage was compromised"?

- PASO 1. Eliminación manual de posibles infecciones de malware.

- PASO 2. Revise si su computadora está limpia.

¿Cómo eliminar el malware manualmente?

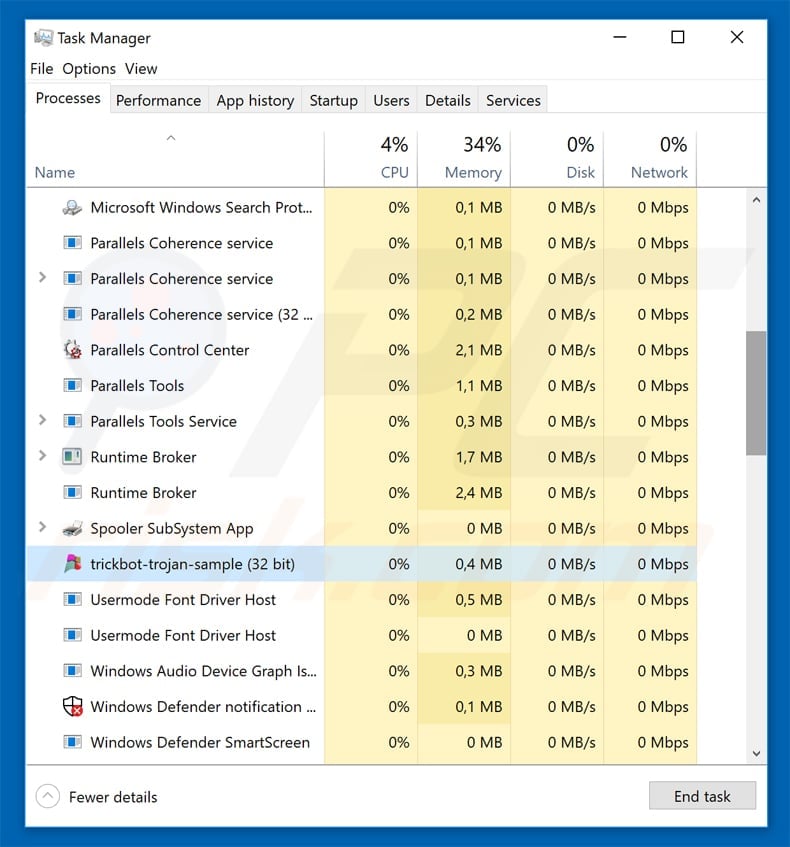

La eliminación manual de malware es una tarea complicada. Por lo general, es mejor permitir que los programas antivirus o antimalware lo hagan automáticamente. Para eliminar este malware, recomendamos utilizar Combo Cleaner Antivirus para Windows. Si desea eliminar el malware manualmente, el primer paso es identificar el nombre del malware que está intentando eliminar. Aquí hay un ejemplo de un programa sospechoso que se ejecuta en la computadora de un usuario:

Si revisó la lista de programas que se ejecutan en su computadora, por ejemplo, usando el administrador de tareas, e identificó un programa que parece sospechoso, debe continuar con estos pasos:

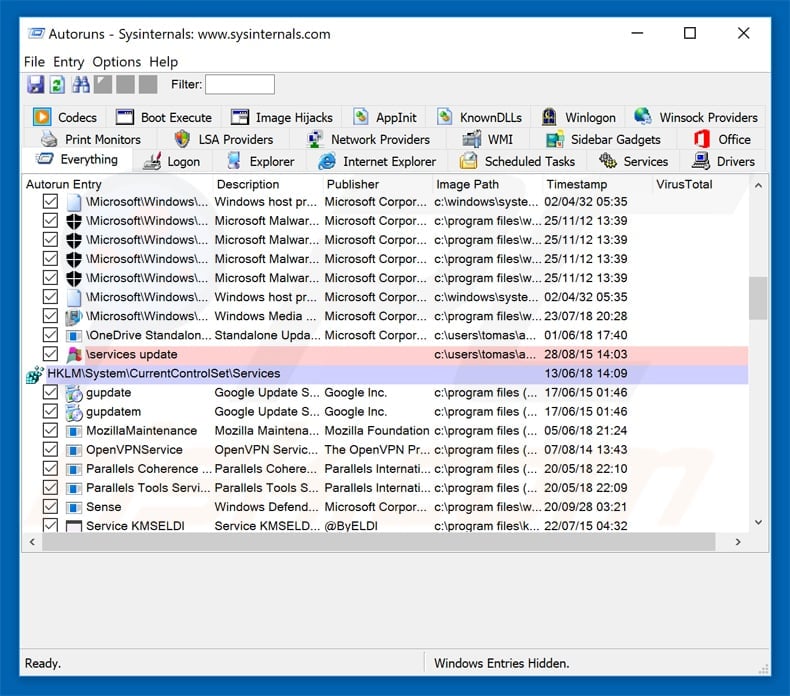

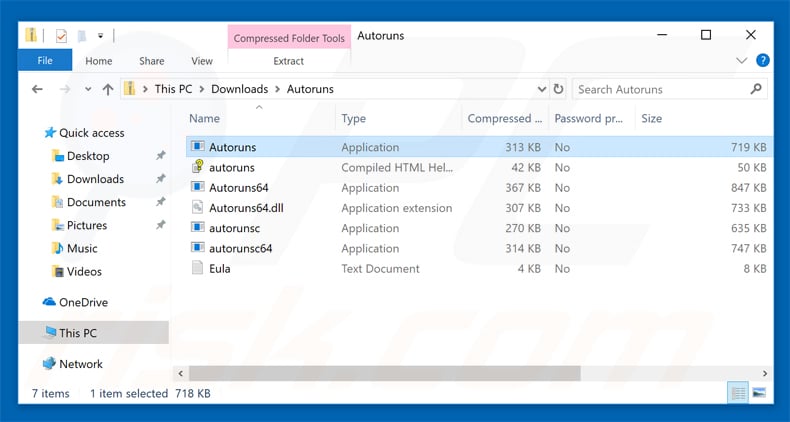

Descargue un programa llamado Autoruns. Este programa muestra aplicaciones de inicio automático, registro y ubicaciones del sistema de archivos:

Descargue un programa llamado Autoruns. Este programa muestra aplicaciones de inicio automático, registro y ubicaciones del sistema de archivos:

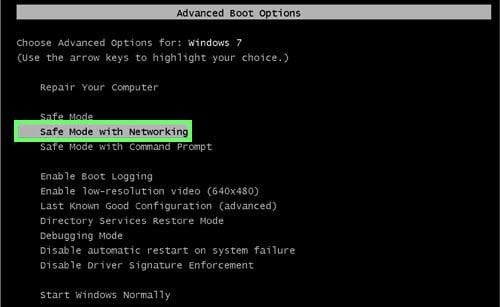

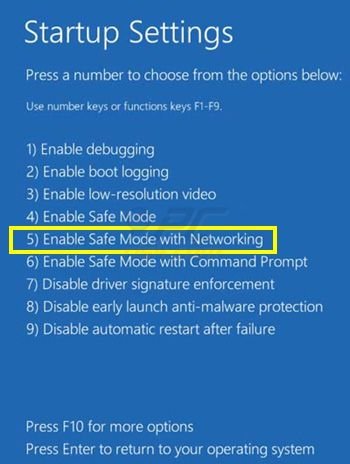

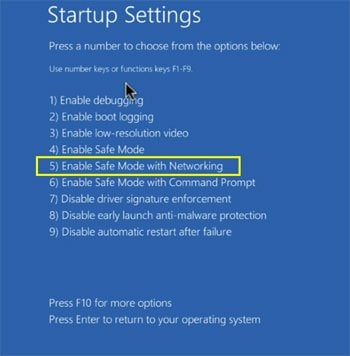

Reinicie su computadora en Modo Seguro:

Reinicie su computadora en Modo Seguro:

Usuarios de Windows XP y Windows 7: Inicie su computador en modo seguro. Haga clic en Inicio, clic en Apagar, clic en Reiniciar, clic en Aceptar. Durante el proceso de inicio de su computador, presione la tecla F8 en su teclado varias veces hasta que vea el menú Opciones Avanzadas de Windows, y luego seleccione Modo Seguro con Funciones de Red de la lista.

Video que muestra cómo iniciar Windows 7 en "Modo Seguro con Funciones de Red":

Usuarios de Windows 8: Iniciar Windows 8 en Modo Seguro con Funciones de Red: vaya a la pantalla de inicio de Windows 8, escriba Avanzado, en los resultados de búsqueda, seleccione Configuración. Haga clic en Opciones de inicio avanzadas, en la ventana abierta "Configuración General de PC", seleccione Inicio Avanzado. Clic en el botón "Reiniciar Ahora". Su computadora ahora se reiniciará en el "Menú de opciones de inicio avanzado". Haga clic en el botón "Solucionar problemas" y luego clic en el botón "Opciones avanzadas". En la pantalla de opciones avanzadas, haga clic en "Configuración de inicio". Haga clic en el botón "Reiniciar". Su PC se reiniciará en la pantalla de Configuración de inicio. Presione F5 para iniciar en Modo Seguro con Funciones de Red.

Video que muestra cómo iniciar Windows 8 en "Modo Seguro con Funciones de Red":

Usuarios de Windows 10: Haga clic en el logotipo de Windows y seleccione el icono de Encendido. En el menú abierto, haga clic en "Reiniciar" mientras mantiene presionado el botón "Shift" en su teclado. En la ventana "Elija una opción", haga clic en "Solucionar Problemas", luego seleccione "Opciones Avanzadas". En el menú de opciones avanzadas, seleccione "Configuración de Inicio" y haga clic en el botón "Reiniciar". En la siguiente ventana, debe hacer clic en la tecla "F5" en su teclado. Esto reiniciará su sistema operativo en modo seguro con funciones de red.

Video que muestra cómo iniciar Windows 10 en "Modo Seguro con Funciones de Red":

Extraiga el archivo descargado y ejecute el archivo Autoruns.exe.

Extraiga el archivo descargado y ejecute el archivo Autoruns.exe.

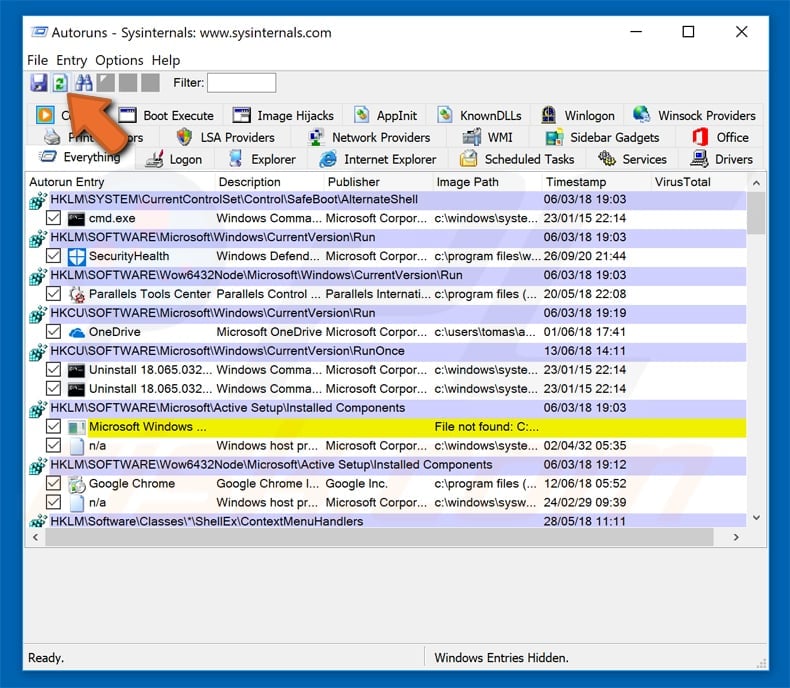

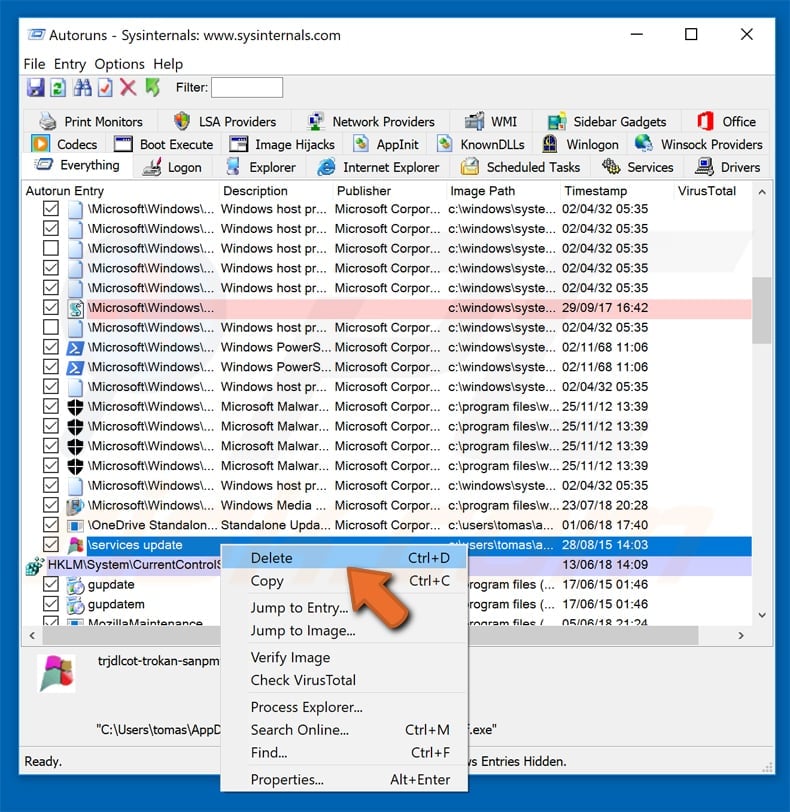

En la aplicación Autoruns, haga clic en "Opciones" en la parte superior y desactive las opciones "Ocultar ubicaciones vacías" y "Ocultar entradas de Windows". Después de este procedimiento, haga clic en el icono "Actualizar".

En la aplicación Autoruns, haga clic en "Opciones" en la parte superior y desactive las opciones "Ocultar ubicaciones vacías" y "Ocultar entradas de Windows". Después de este procedimiento, haga clic en el icono "Actualizar".

Consulte la lista provista por la aplicación Autoruns y localice el archivo de malware que desea eliminar.

Consulte la lista provista por la aplicación Autoruns y localice el archivo de malware que desea eliminar.

Debe anotar la ruta y nombre completos. Tenga en cuenta que algunos programas maliciosos ocultan nombres de procesos bajo nombres legítimos de procesos de Windows. En esta etapa, es muy importante evitar eliminar los archivos del sistema. Después de localizar el programa sospechoso que desea eliminar, haga clic con el botón derecho del mouse sobre su nombre y elija "Eliminar".

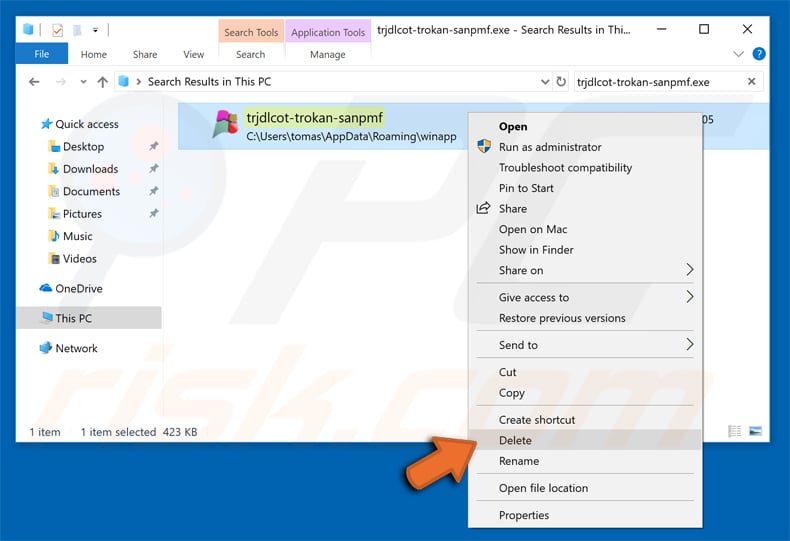

Después de eliminar el malware a través de la aplicación Autoruns (esto asegura que el malware no se ejecutará automáticamente en el próximo inicio del sistema), debe buscar el nombre del malware en su computadora. Asegúrese de habilitar los archivos y carpetas ocultos antes de continuar. Si encuentra el nombre de archivo del malware, asegúrese de eliminarlo.

Reinicie su computadora en modo normal. Seguir estos pasos debería eliminar cualquier malware de su computadora. Tenga en cuenta que la eliminación manual de amenazas requiere habilidades informáticas avanzadas. Si no tiene estas habilidades, deje la eliminación de malware a los programas antivirus y antimalware. Es posible que estos pasos no funcionen con infecciones avanzadas de malware. Como siempre, es mejor prevenir la infección que intentar eliminar el malware más tarde. Para mantener su computadora segura, instale las últimas actualizaciones del sistema operativo y use un software antivirus.

Para asegurarse de que su computadora esté libre de infecciones de malware, recomendamos escanearla con Combo Cleaner Antivirus para Windows.

Compartir:

Tomas Meskauskas

Investigador experto en seguridad, analista profesional de malware

Me apasiona todo lo relacionado con seguridad informática y tecnología. Me avala una experiencia de más de 10 años trabajando para varias empresas de reparación de problemas técnicos y seguridad on-line. Como editor y autor de PCrisk, llevo trabajando desde 2010. Sígueme en Twitter y LinkedIn para no perderte nada sobre las últimas amenazas de seguridad en internet.

El portal de seguridad PCrisk es ofrecido por la empresa RCS LT.

Investigadores de seguridad han unido fuerzas para ayudar a educar a los usuarios de ordenadores sobre las últimas amenazas de seguridad en línea. Más información sobre la empresa RCS LT.

Nuestras guías de desinfección de software malicioso son gratuitas. No obstante, si desea colaborar, puede realizar una donación.

DonarEl portal de seguridad PCrisk es ofrecido por la empresa RCS LT.

Investigadores de seguridad han unido fuerzas para ayudar a educar a los usuarios de ordenadores sobre las últimas amenazas de seguridad en línea. Más información sobre la empresa RCS LT.

Nuestras guías de desinfección de software malicioso son gratuitas. No obstante, si desea colaborar, puede realizar una donación.

Donar

▼ Mostrar discusión