¿Cómo reconocer estafas phishing como "INTERNATIONAL MONETARY FUND (IMF)"?

EstafaConocido también como: Posibles infecciones de malware

Obtenga un escaneo gratuito y verifique si su computadora está infectada.

ELIMÍNELO AHORAPara usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por RCS LT, la empresa matriz de PCRisk.

¿Qué es la estafa por email "INTERNATIONAL MONETARY FUND (IMF)"?

"INTERNATIONAL MONETARY FUND" (IMF) (Fondo Monetario Internacional, FMI) es una institución financiera legítima, una organización internacional que promueve el crecimiento económico mundial, reduce la pobreza y fomenta el comercio internacional. Hay más de una variante de estafa por email que afirma ser autoría de funcionarios del FMI.

Por lo general, los estafadores detrás de estos emails falsos intentan engañar a los destinatarios para que se comuniquen con el FMI para la emisión de algún tipo de aprobación, para recibir una donación o para otros asuntos. En cualquier caso, el propósito de estos emails es engañar a los destinatarios para que proporcionen información personal o transfieran dinero.

La estafa "INTERNATIONAL MONETARY FUND (IMF)" en detalle

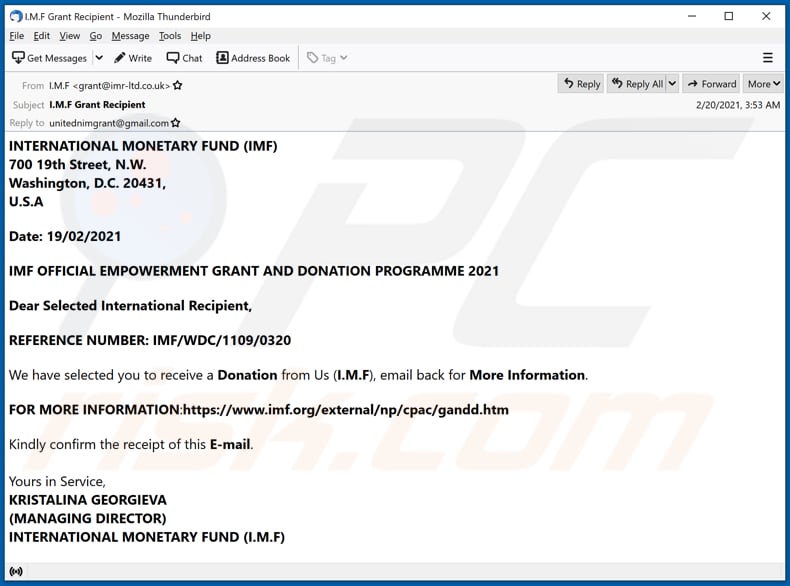

Los estafadores a menudo usan nombres de personas reales, usan logotipos de empresas, direcciones, etc., para hacer que sus engaños parezcan reales. Se trata de una estafa por email que afirma ser un mensaje de Kristalina Georgieva, directora gerente del Fondo Monetario Internacional.

Los estafadores detrás de esto intentan engañar a los destinatarios para que crean que fueron seleccionados para recibir una donación del FMI y para que se comuniquen con ellos para obtener más información. Es probable que después de ponerse en contacto con los estafadores, se les pida a los destinatarios que envíen datos bancarios personales (como los datos de la tarjeta de crédito) o que realicen un pequeño pago como una "tarifa de transacción".

Por lo general, cuando los estafadores obtienen con éxito detalles de tarjetas de crédito y otra información personal, la utilizan para realizar compras y transacciones fraudulentas, robar identidades, secuestrar cuentas personales, etc., o venderla a terceros (otros ciberdelincuentes).

Por lo tanto, los destinatarios que caen en estas estafas sufren pérdidas monetarias, no pueden acceder a sus cuentas personales, se convierten en víctimas de robo de identidad y se encuentran con otros problemas graves. Este y otros emails similares son simplemente estafas: deben ignorarse y denunciarse.

| Nombre | INTERNATIONAL MONETARY FUND (IMF) Email Scam |

| Tipo de Amenaza | Phishing, Scam, Social Engineering, Fraud |

| Falsa Afirmación | El destinatario ha sido seleccionado para recibir una donación. |

| Disfraz | Una carta de la directora gerente del Fondo Monetario Internacional (FMI) |

| Síntomas | Compras en línea no autorizadas, cambio de contraseñas de cuentas en línea, robo de identidad, acceso ilegal a la computadora. |

| Métodos de Distribución | Emails engañosos, anuncios emergentes en línea fraudulentos, técnicas de envenenamiento de motores de búsqueda, dominios mal escritos. |

| Daño | Pérdida de información privada sensible, pérdida monetaria, robo de identidad. |

| Eliminación de Malware |

Para eliminar posibles infecciones de malware, escanee su computadora con un software antivirus legítimo. Nuestros investigadores de seguridad recomiendan usar Combo Cleaner. Descargue Combo Cleaner para WindowsEl detector gratuito verifica si su equipo está infectado. Para usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por RCS LT, la empresa matriz de PCRisk. |

Estafas de phishing en general

Numerosas estafas por email están circulando por Internet. Algunos ejemplos son "U.S Army Special Operations Command Consignment Email Scam", "EMPLOYEE BENEFITS Email Scam" y "Synchronize Mail Error Email Scam". A menudo se disfrazan como mensajes oficiales de empresas legítimas u otras entidades existentes y solicitan información personal, pagos.

De hecho, los emails se pueden utilizar para enviar malware. En tales casos, los emails contienen enlaces o archivos adjuntos maliciosos. Su principal objetivo es engañar a los destinatarios para que abran archivos maliciosos.

¿Cómo infectan las computadoras las campañas de spam?

El malware (incluido el ransomware) generalmente se distribuye a través de campañas de malspam, herramientas de activación de software no oficiales ('craqueo'), troyanos, fuentes de descarga de archivos/software dudosas y herramientas de actualización de software falsas.

Cuando los ciberdelincuentes intentan distribuir malware a través de campañas de malspam, envían emails que contienen archivos adjuntos maliciosos o enlaces de descarga para archivos maliciosos. Por lo general, disfrazan sus emails como oficiales e importantes. Si los destinatarios abren el archivo adjunto (o un archivo descargado a través de un enlace a un sitio web), provocan la instalación de software malintencionado.

Los ciberdelincuentes suelen adjuntar archivos ejecutables (.exe), archivos de almacenamiento como RAR, ZIP, documentos PDF, archivos JavaScript y documentos de Microsoft Office a sus emails. Las herramientas de "craqueo" de software supuestamente activan el software con licencia ilegalmente (eludiendo la activación), sin embargo, a menudo instalan programas maliciosos y no activan ningún software legítimo instalado.

Los troyanos son otros programas fraudulentos que pueden provocar infecciones en cadena. Es decir, cuando se instala un troyano en el sistema operativo, puede instalar malware adicional.

Los sitios web de alojamiento de archivos gratuitos, los sitios web de descarga de software gratuito, las redes Peer-to-Peer (por ejemplo, clientes de torrents, eMule), los sitios web no oficiales y los descargadores de terceros son ejemplos de otras fuentes que se utilizan para distribuir malware. Los ciberdelincuentes disfrazan archivos maliciosos como legítimos y regulares. Cuando los usuarios los descargan y abren, inadvertidamente infectan sus computadoras con malware.

Las herramientas de actualización de software falsas instalan software malicioso en lugar de actualizaciones/correcciones para los programas instalados, o aprovechan errores/fallas del software desactualizado que está instalado en el sistema operativo.

Cómo evitar la instalación de malware

Descargue software y archivos de sitios web oficiales y mediante enlaces directos. No es seguro utilizar clientes de torrents, eMule (u otras redes Peer-to-Peer), descargadores de terceros, sitios web no oficiales u otras fuentes de este tipo.

Evite los instaladores de terceros. Marque "Avanzado", "Personalizado" y otras configuraciones, y rechace las ofertas para descargar o instalar software no deseado. No haga clic en anuncios que se muestran en sitios web dudosos, ya que pueden abrir otros sitios web que no sean de confianza o incluso provocar descargas e instalaciones no deseadas.

Elimine todas las aplicaciones sospechosas no deseadas (extensiones, complementos y complementos) que estén instaladas en el navegador. Lo mismo debería aplicarse a programas de este tipo que estén instalados en el sistema operativo.

Analice periódicamente su computadora con un software antivirus o antispyware de buena reputación y mantenga este software actualizado.

Si ya ha abierto archivos adjuntos maliciosos, le recomendamos que ejecute un análisis Combo Cleaner Antivirus para Windows para eliminar automáticamente el malware infiltrado.

Texto presentado en el email:

Subject: I.M.F Grant Recipient

INTERNATIONAL MONETARY FUND (IMF)

700 19th Street, N.W.

Washington, D.C. 20431,

U.S.A

Date: 19/02/2021

IMF OFFICIAL EMPOWERMENT GRANT AND DONATION PROGRAMME 2021

Dear Selected International Recipient,

REFERENCE NUMBER: IMF/WDC/1109/0320

We have selected you to receive a Donation from Us (I.M.F), email back for More Information.

FOR MORE INFORMATION:hxxps://www.imf.org/external/np/cpac/gandd.htm

Kindly confirm the receipt of this E-mail.

Yours in Service,

KRISTALINA GEORGIEVA

(MANAGING DIRECTOR)

INTERNATIONAL MONETARY FUND (I.M.F)

Otro ejemplo de email no deseado con el tema "INTERNATIONAL MONETARY FUND (IMF)":

Texto presentado:

Subject: Directive from Dr Kristalina Georgieva the M D IMF, Please Contact Mr. Wilbur Autry for further Directives on your fund payment.

INTERNATIONAL MONETARY FUND (HQ1)

700 19th Street, N.W., Washington, D.C.

20431.

Email: wilburautry.imf@aol.com

Date: 4/5/2021To the knowledge of the Beneficiary.

Re Payment of $5.2m

2021 UNPAID FUND RECOVERED LETTER

In our efforts to foster global monetary cooperation secures financial

stability and facilitates individual company economic growth.The IMF through our international monitoring network has recovered

your UNPAID FUND $5.2m that has been on hold.We hereby advise you to reconfirm to this office officially if you are

the person that instructed Mr. RAVIS RAY LUNN of America to claim and

receive the payment on your behalf before we send your fund transfer

instruction to one of our approved paying banks to contact you for the

release of your fund.For your information we have the following banks as our

nominated/approved payment banks, Lloyd’s Bank London, Citibank New

York and CMB WING LUNG Bank Hong Kong.Please, Re-confirm as follows

(1) Your Full Name........?

(2) Full Residential Address: (P.O.BOX NOT ALLOWED)?

(3) Country/State..........?

(4) Beneficiary Amount?

(5) Direct and Current Phone?

(6) Passport identification?Please you are also required to clarify the following immediately:

1. IS Williams Rogers your local representative?

2. Did you broker your fund to one Mr. TRAVIS RAY LUNN of America to claim?

And receive the payment on your behalf?3. Did you sign any “Deed of Assignment” in his favor, thereby making

him the current beneficiary with the following account details to

receive your fund?Mr. TRAVIS RAY LUNN

Address 55601 SWAN RD.SUNRIVER BEND, OREGON 97707

USA

Account Name: TRAVIS RAY LUNN

Bank Name: WELLS FARGO

Bank Address: 450 NE WINDY KNOLLS DR BEND,OR,97701

Beneficiary Account Number: 8210526748

Swift Code:WFBIUS6S

Routing Number for wire Transfer: 12100024Please confirm so that we can proceed with your fund payment as we

don’t anticipate any further delay.Contact Mr. Wilbur Autry.

Operation department for further Directive.

Email: wilburautry.imf@aol.comThank you and have a nice day.

Regards

Dr Ms. Kristalina Georgieva

Managing Director

IMF

Eliminación automática instantánea de malware:

La eliminación manual de amenazas puede ser un proceso largo y complicado que requiere conocimientos informáticos avanzados. Combo Cleaner es una herramienta profesional para eliminar malware de forma automática, que está recomendado para eliminar malware. Descárguelo haciendo clic en el siguiente botón:

DESCARGAR Combo CleanerSi decide descargar este programa, quiere decir que usted está conforme con nuestra Política de privacidad y Condiciones de uso. Para usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por RCS LT, la empresa matriz de PCRisk.

Menú rápido:

- ¿Qué es la estafa por email INTERNATIONAL MONETARY FUND (IMF)?

- PASO 1. Eliminación manual de posibles infecciones de malware.

- PASO 2. Revise si su computadora está limpia.

¿Cómo eliminar el malware manualmente?

La eliminación manual de malware es una tarea complicada. Por lo general, es mejor permitir que los programas antivirus o antimalware lo hagan automáticamente. Para eliminar este malware, recomendamos utilizar Combo Cleaner Antivirus para Windows.

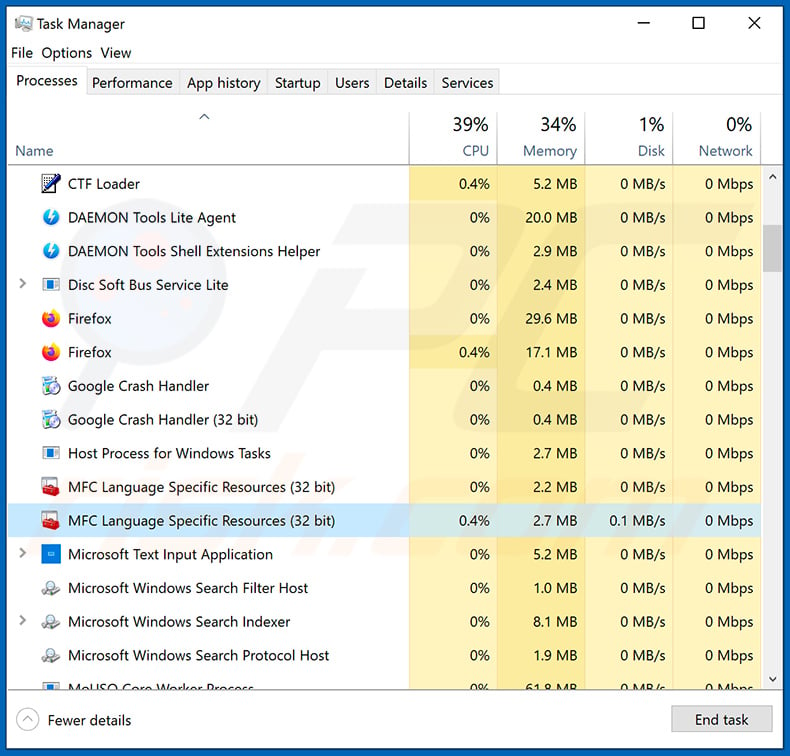

Si desea eliminar el malware manualmente, el primer paso es identificar el nombre del malware que está intentando eliminar. Aquí hay un ejemplo de un programa sospechoso que se ejecuta en la computadora de un usuario:

Si revisó la lista de programas que se ejecutan en su computadora, por ejemplo, usando el administrador de tareas, e identificó un programa que parece sospechoso, debe continuar con estos pasos:

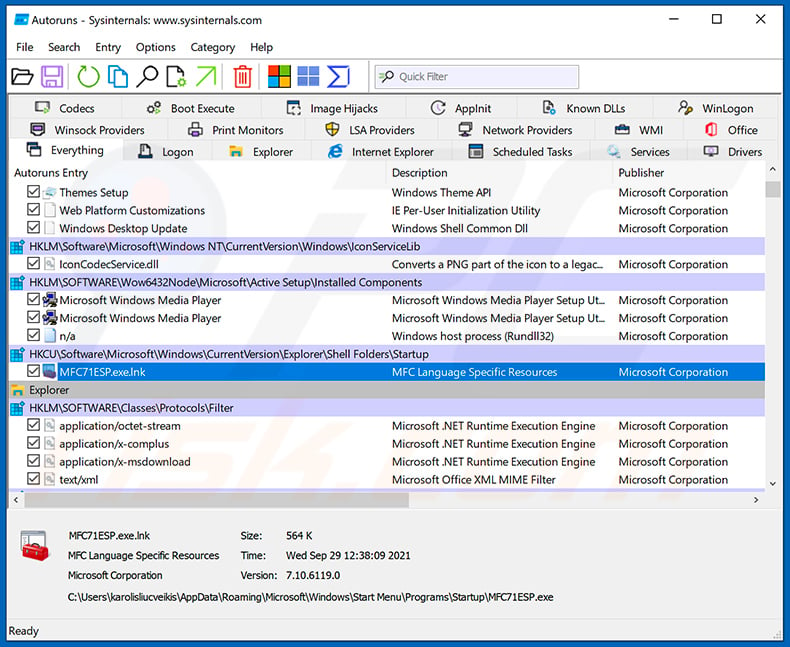

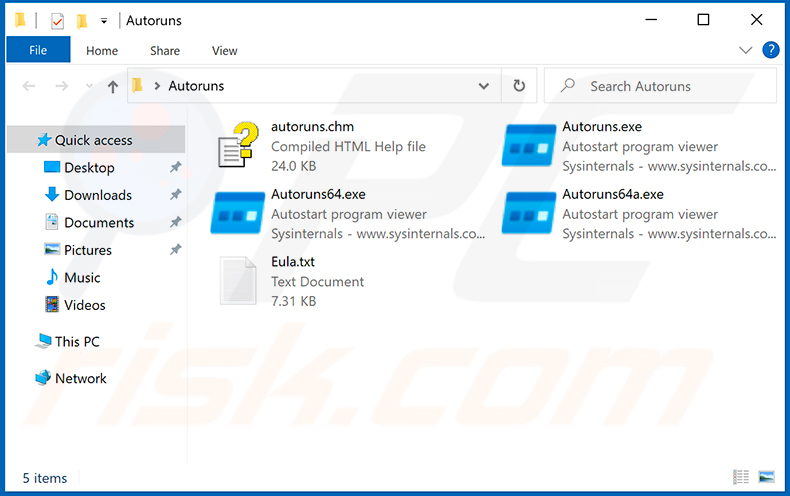

Descargue un programa llamado Autoruns. Este programa muestra aplicaciones de inicio automático, registro y ubicaciones del sistema de archivos:

Descargue un programa llamado Autoruns. Este programa muestra aplicaciones de inicio automático, registro y ubicaciones del sistema de archivos:

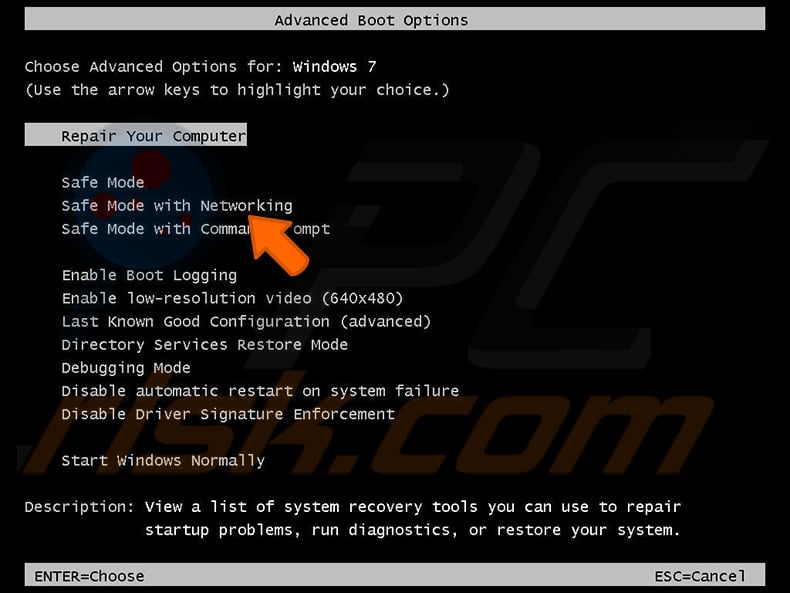

Reinicie su computadora en Modo Seguro:

Reinicie su computadora en Modo Seguro:

Usuarios de Windows XP y Windows 7: Inicie su computador en modo seguro. Haga clic en Inicio, clic en Apagar, clic en Reiniciar, clic en Aceptar. Durante el proceso de inicio de su computador, presione la tecla F8 en su teclado varias veces hasta que vea el menú Opciones Avanzadas de Windows, y luego seleccione Modo Seguro con Funciones de Red de la lista.

Video que muestra cómo iniciar Windows 7 en "Modo Seguro con Funciones de Red":

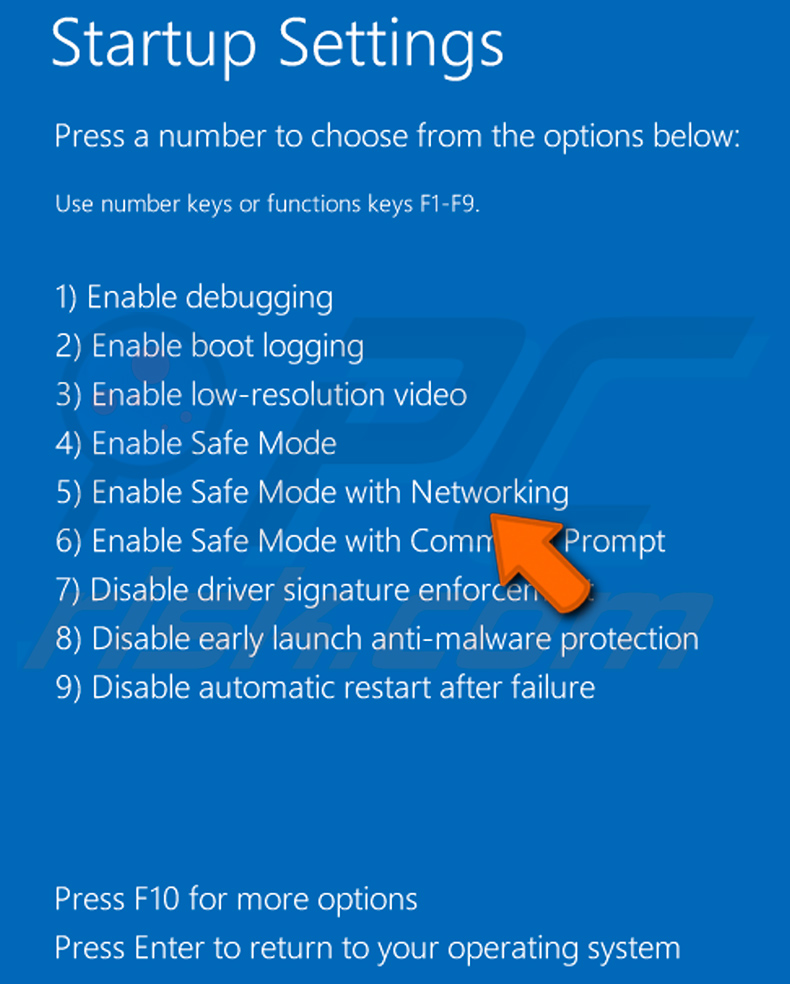

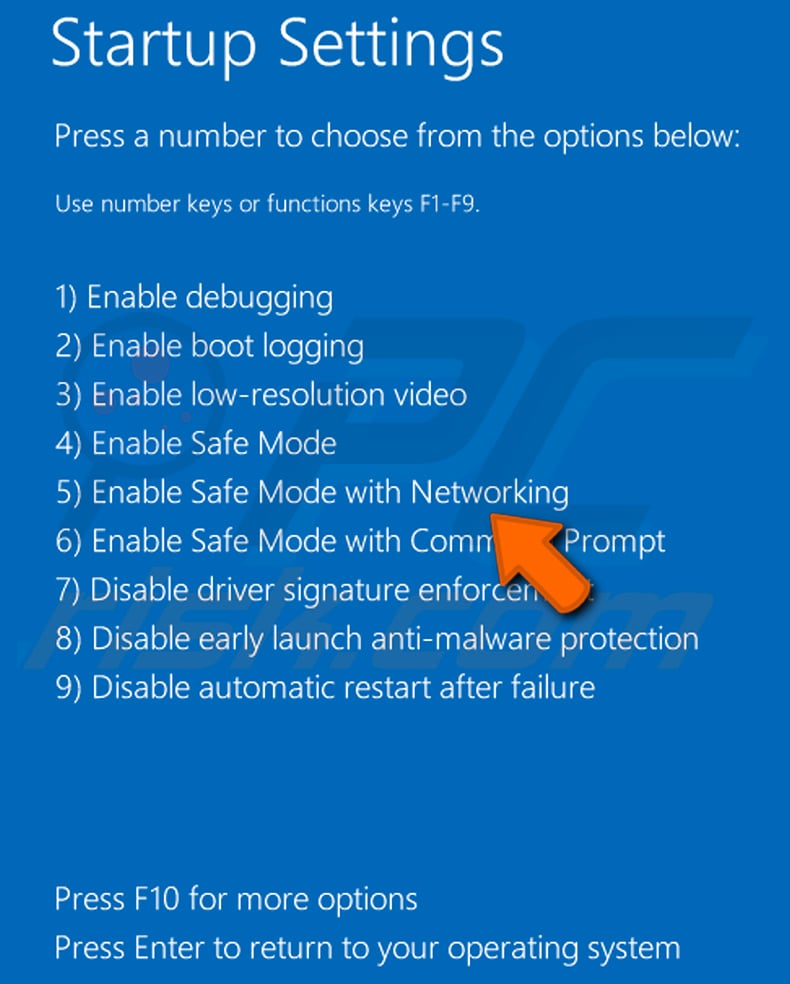

Usuarios de Windows 8: Iniciar Windows 8 en Modo Seguro con Funciones de Red: vaya a la pantalla de inicio de Windows 8, escriba Avanzado, en los resultados de búsqueda, seleccione Configuración. Haga clic en Opciones de inicio avanzadas, en la ventana abierta "Configuración General de PC", seleccione Inicio Avanzado. Clic en el botón "Reiniciar Ahora". Su computadora ahora se reiniciará en el "Menú de opciones de inicio avanzado". Haga clic en el botón "Solucionar problemas" y luego clic en el botón "Opciones avanzadas". En la pantalla de opciones avanzadas, haga clic en "Configuración de inicio". Haga clic en el botón "Reiniciar". Su PC se reiniciará en la pantalla de Configuración de inicio. Presione F5 para iniciar en Modo Seguro con Funciones de Red.

Video que muestra cómo iniciar Windows 8 en "Modo Seguro con Funciones de Red":

Usuarios de Windows 10: Haga clic en el logotipo de Windows y seleccione el icono de Encendido. En el menú abierto, haga clic en "Reiniciar" mientras mantiene presionado el botón "Shift" en su teclado. En la ventana "Elija una opción", haga clic en "Solucionar Problemas", luego seleccione "Opciones Avanzadas". En el menú de opciones avanzadas, seleccione "Configuración de Inicio" y haga clic en el botón "Reiniciar". En la siguiente ventana, debe hacer clic en la tecla "F5" en su teclado. Esto reiniciará su sistema operativo en modo seguro con funciones de red.

Video que muestra cómo iniciar Windows 10 en "Modo Seguro con Funciones de Red":

Extraiga el archivo descargado y ejecute el archivo Autoruns.exe.

Extraiga el archivo descargado y ejecute el archivo Autoruns.exe.

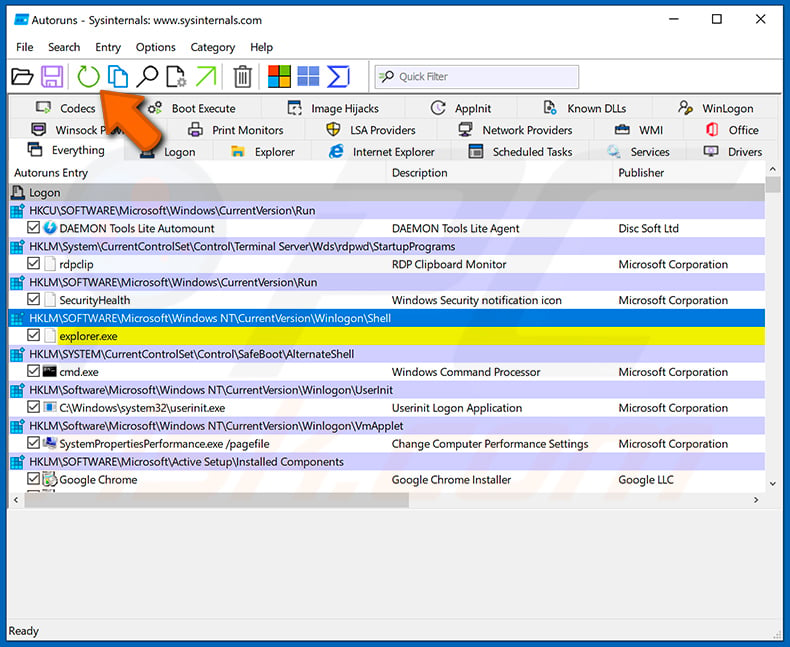

En la aplicación Autoruns, haga clic en "Opciones" en la parte superior y desactive las opciones "Ocultar ubicaciones vacías" y "Ocultar entradas de Windows". Después de este procedimiento, haga clic en el icono "Actualizar".

En la aplicación Autoruns, haga clic en "Opciones" en la parte superior y desactive las opciones "Ocultar ubicaciones vacías" y "Ocultar entradas de Windows". Después de este procedimiento, haga clic en el icono "Actualizar".

Consulte la lista provista por la aplicación Autoruns y localice el archivo de malware que desea eliminar.

Consulte la lista provista por la aplicación Autoruns y localice el archivo de malware que desea eliminar.

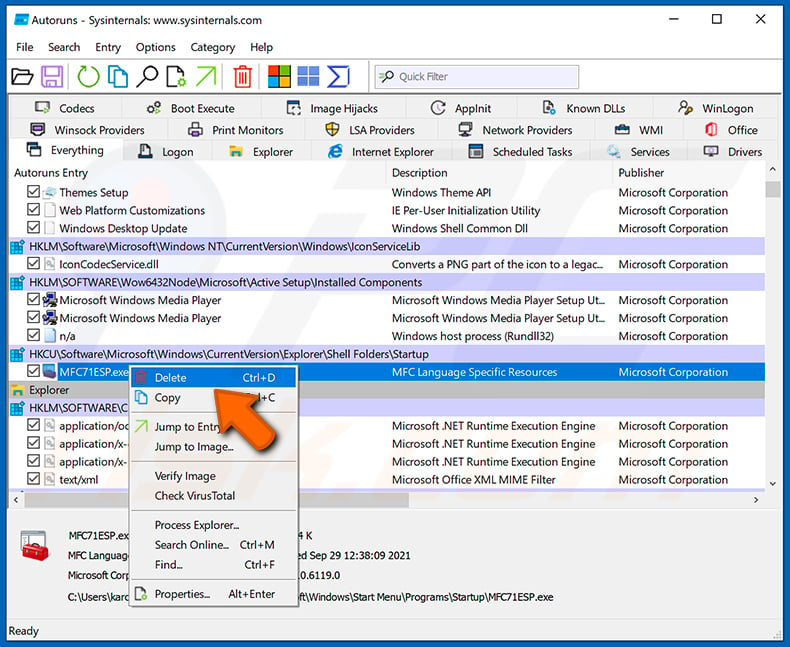

Debe anotar la ruta y nombre completos. Tenga en cuenta que algunos programas maliciosos ocultan nombres de procesos bajo nombres legítimos de procesos de Windows. En esta etapa, es muy importante evitar eliminar los archivos del sistema. Después de localizar el programa sospechoso que desea eliminar, haga clic con el botón derecho del mouse sobre su nombre y elija "Eliminar".

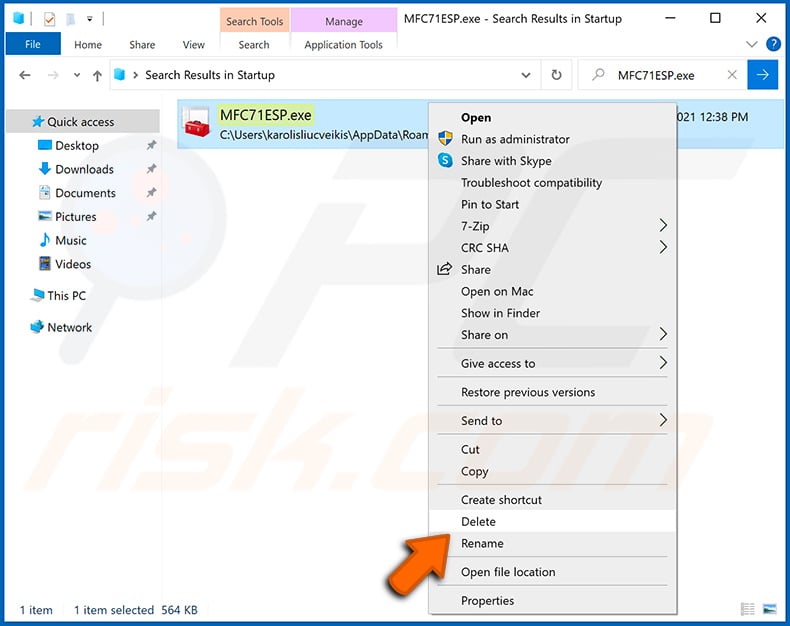

Después de eliminar el malware a través de la aplicación Autoruns (esto asegura que el malware no se ejecutará automáticamente en el próximo inicio del sistema), debe buscar el nombre del malware en su computadora. Asegúrese de habilitar los archivos y carpetas ocultos antes de continuar. Si encuentra el nombre de archivo del malware, asegúrese de eliminarlo.

Reinicie su computadora en modo normal. Seguir estos pasos debería eliminar cualquier malware de su computadora. Tenga en cuenta que la eliminación manual de amenazas requiere habilidades informáticas avanzadas. Si no tiene estas habilidades, deje la eliminación de malware a los programas antivirus y antimalware.

Es posible que estos pasos no funcionen con infecciones avanzadas de malware. Como siempre, es mejor prevenir la infección que intentar eliminar el malware más tarde. Para mantener su computadora segura, instale las últimas actualizaciones del sistema operativo y use un software antivirus. Para asegurarse de que su computadora esté libre de infecciones de malware, recomendamos escanearla con Combo Cleaner Antivirus para Windows.

Preguntas Frecuentes (FAQ)

¿Por qué recibí este email?

Por lo general, los ciberdelincuentes utilizan bases de datos de email obtenidas para difundir sus estafas. Envían el mismo email (o emails) a muchas personas, estos emails nunca son personales.

He proporcionado mi información personal cuando este email me engañó, ¿qué debo hacer?

Las víctimas que hayan caído en tales estafas (que hayan proporcionado las credenciales de la cuenta) deben cambiar todas las contraseñas de inmediato. En otros casos (por ejemplo, cuando la información proporcionada son detalles de la tarjeta de crédito, información de la tarjeta de identificación, etc.), los usuarios deben comunicarse con las autoridades correspondientes.

¿Se pueden utilizar los emails para distribuir malware?

Los emails se pueden utilizar como herramientas para engañar a los destinatarios para que infecten sus computadoras. Dichos emails contienen vínculos o adjuntos maliciosos. Los destinatarios infectan las computadoras abriendo/ejecutando archivos maliciosos.

¿Combo Cleaner eliminará las infecciones de malware que estaban presentes en los archivos adjuntos de email?

Sí, Combo Cleaner detectará y eliminará casi todas las infecciones de malware conocidas. Se recomienda escanear el sistema operativo usando la función de escaneo completo. Ciertos tipos de malware pueden esconderse en las profundidades del sistema.

Compartir:

Tomas Meskauskas

Investigador experto en seguridad, analista profesional de malware

Me apasiona todo lo relacionado con seguridad informática y tecnología. Me avala una experiencia de más de 10 años trabajando para varias empresas de reparación de problemas técnicos y seguridad on-line. Como editor y autor de PCrisk, llevo trabajando desde 2010. Sígueme en Twitter y LinkedIn para no perderte nada sobre las últimas amenazas de seguridad en internet.

El portal de seguridad PCrisk es ofrecido por la empresa RCS LT.

Investigadores de seguridad han unido fuerzas para ayudar a educar a los usuarios de ordenadores sobre las últimas amenazas de seguridad en línea. Más información sobre la empresa RCS LT.

Nuestras guías de desinfección de software malicioso son gratuitas. No obstante, si desea colaborar, puede realizar una donación.

DonarEl portal de seguridad PCrisk es ofrecido por la empresa RCS LT.

Investigadores de seguridad han unido fuerzas para ayudar a educar a los usuarios de ordenadores sobre las últimas amenazas de seguridad en línea. Más información sobre la empresa RCS LT.

Nuestras guías de desinfección de software malicioso son gratuitas. No obstante, si desea colaborar, puede realizar una donación.

Donar

▼ Mostrar discusión