Cómo eliminar RokRAT del sistema operativo

TroyanoConocido también como: Troyano de administración remota RokRAT

Obtenga un escaneo gratuito y verifique si su computadora está infectada.

ELIMÍNELO AHORAPara usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por RCS LT, la empresa matriz de PCRisk.

¿Qué tipo de malware es RokRAT?

RokRAT es el nombre de un troyano de administración remota (RAT). Los ciberdelincuentes utilizan los RAT para acceder a los ordenadores infectados de forma remota y realizar tareas maliciosas. Los RAT les permiten alcanzar casi cualquier objetivo en el sistema infectado. Por lo general, los RAT se utilizan para introducir cargas útiles adicionales (introducir otro malware) o robar información confidencial.

Más información sobre RokRAT

RokRAT utiliza Twitter, Yandex y Mediafire como canales de comunicación. RokRAT puede ejecutar comandos, mover y eliminar archivos, matar procesos, descargar y ejecutar archivos, enviar archivos a los atacantes y capturar pantallas de los sistemas infectados. También puede extraer contraseñas almacenadas en los navegadores Internet Explorer, Chrome y Firefox.

Además, RokRAT incluye un registrador de teclas. Puede extraer los datos que se escriben con un teclado (registrar la entrada del teclado). Además, el RokRAT comprueba los procesos en ejecución para saber si se está ejecutando en un entorno sandbox y es analizado por los analistas de malware.

Los atacantes pueden utilizar el RokRAT para robar diversa información sensible (por ejemplo, datos de tarjetas de crédito, credenciales de acceso, información del DNI), descargar y cargar archivos, etc. Existe una alta probabilidad de que también se utilice para distribuir otro malware (por ejemplo, ransomware, mineros de criptomonedas, otros troyanos).

| Nombre | Troyano de administración remota RokRAT |

| Tipo de amenaza | Troyano de acceso remoto |

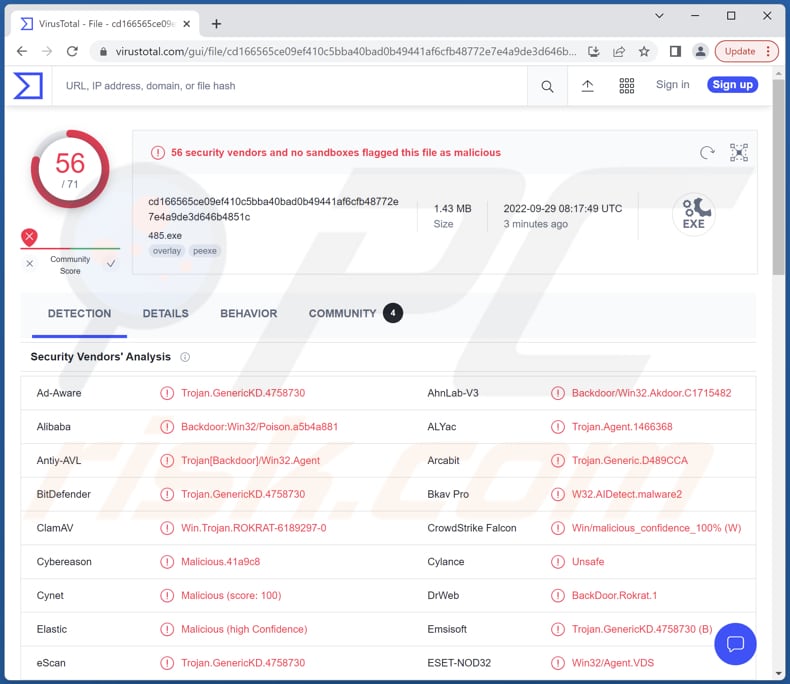

| Nombres de detección | ALYac (Trojan.Agent.1466368), Combo Cleaner (Trojan.GenericKD.4758730), ESET-NOD32 (Win32/Agent.VDS), Kaspersky (Backdoor.Win32.Agent.dpdp), Microsoft (Backdoor:Win32/Poison), Lista completa (VirusTotal) |

| Síntomas | Los troyanos de adiministración remota se infiltran sigilosamente en el ordenador de la víctima y permanecen ocultos, por lo que no hay síntomas particulares claramente visibles en una máquina infectada. |

| Métodos de distribución | Archivos adjuntos de correo electrónico infectados |

| Daños | Robo de contraseñas e información bancaria, robo de identidad, infecciones informáticas adicionales, pérdida de datos y dinero. |

| Eliminación de Malware |

Para eliminar posibles infecciones de malware, escanee su computadora con un software antivirus legítimo. Nuestros investigadores de seguridad recomiendan usar Combo Cleaner. Descargue Combo Cleaner para WindowsEl detector gratuito verifica si su equipo está infectado. Para usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por RCS LT, la empresa matriz de PCRisk. |

Los RAT en general

Normalmente, los RAT tienen múltiples características que permiten a los delincuentes realizar diferentes tareas. A menudo son capaces de evitar ser detectados por el software antivirus. El RokRAT ha estado activo durante varios años. Se sabe que los ciberdelincuentes actualizan constantemente este malware (le añaden nuevas funciones) para realizar ataques más sofisticados.

Otros ejemplos de RAT son Trochilus, Deed, y TigerRAT.

¿Cómo se infiltró RokRAT en mi ordenador?

Una de las formas que utilizan los delincuentes para distribuir RokRAT es un documento malicioso de MS Office con un objeto Flash incrustado. Una vez abierto, ese documento descarga una carga útil adicional (RokRAT) desde un sitio web comprometido. En este caso, los ciberdelincuentes aprovechan una vulnerabilidad de Flash para distribuir RokRAT.

Se sabe que los delincuentes utilizan diferentes métodos (campañas) para distribuir el RokRAT. Por ejemplo, incluyen directamente el RokRAT en el documento malicioso o realizan infecciones en varias etapas. En la mayoría de los casos, utilizan el correo electrónico para distribuir su malware.

¿Cómo evitar la instalación del malware?

Recuerde que el correo electrónico es uno de los canales más utilizados para la distribución de malware. Sea escéptico a la hora de abrir enlaces y archivos adjuntos en correos electrónicos irrelevantes enviados desde direcciones sospechosas. Abrirlos puede conducir a infecciones informáticas. Utilice únicamente sitios web y tiendas oficiales para descargar software (o archivos).

No utilice nunca herramientas de terceros para actualizar o activar el software. Actívelo y actualícelo con las herramientas proporcionadas por el desarrollador oficial. Mantenga actualizados el sistema operativo y los programas instalados. Tenga instalado en el ordenador un software antivirus de confianza y realice con él análisis del sistema con regularidad.

Si cree que su ordenador ya está infectado, le recomendamos que ejecute un análisis con Combo Cleaner Antivirus para Windows para eliminar automáticamente el malware infiltrado.

Eliminación automática instantánea de malware:

La eliminación manual de amenazas puede ser un proceso largo y complicado que requiere conocimientos informáticos avanzados. Combo Cleaner es una herramienta profesional para eliminar malware de forma automática, que está recomendado para eliminar malware. Descárguelo haciendo clic en el siguiente botón:

DESCARGAR Combo CleanerSi decide descargar este programa, quiere decir que usted está conforme con nuestra Política de privacidad y Condiciones de uso. Para usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por RCS LT, la empresa matriz de PCRisk.

Menú de acceso rápido:

- ¿Qué es RokRAT?

- PASO 1. Eliminación manual del malware RokRAT.

- PASO 2. Comprobar si su ordenador está libre de virus.

¿Cómo eliminar el malware manualmente?

La eliminación manual del malware es una tarea complicada - normalmente es mejor dejar que los programas antivirus o anti-malware lo hagan automáticamente. Para eliminar este malware recomendamos utilizar Combo Cleaner Antivirus para Windows.

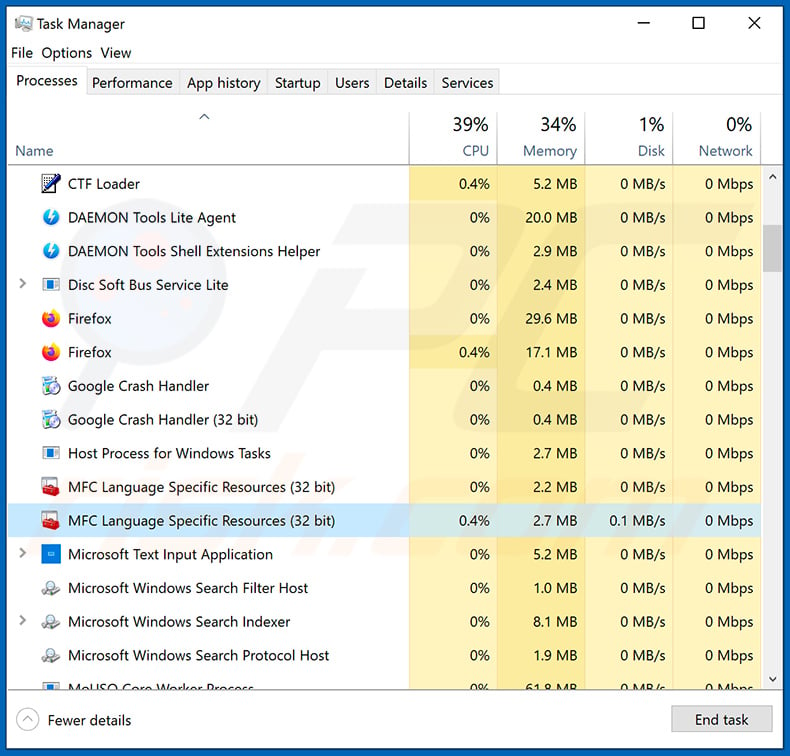

Si desea eliminar el malware manualmente, el primer paso es identificar el nombre del malware que está intentando eliminar. Este es un ejemplo de un programa sospechoso que se ejecuta en el ordenador de un usuario:

Si ha comprobado la lista de programas que se ejecutan en su ordenador, por ejemplo, utilizando el administrador de tareas, y ha identificado un programa que parece sospechoso, debe continuar con estos pasos:

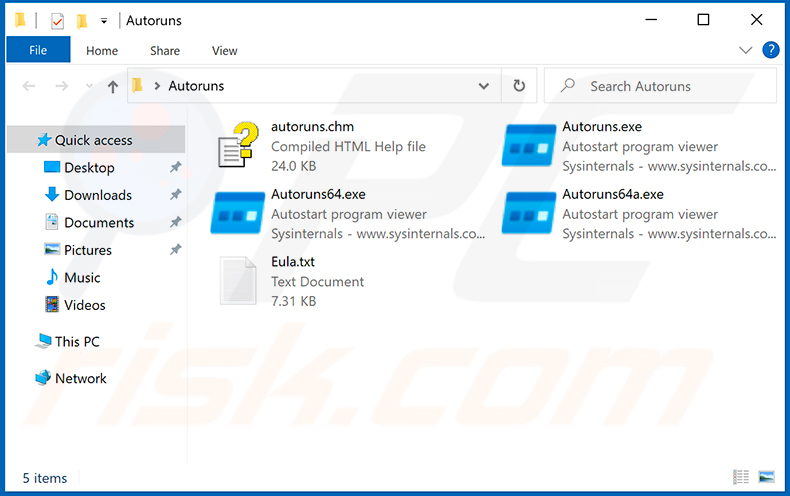

Descargar un programa llamado Autoruns. Este programa muestra las aplicaciones de inicio automático, el Registro y las ubicaciones del sistema de archivos:

Descargar un programa llamado Autoruns. Este programa muestra las aplicaciones de inicio automático, el Registro y las ubicaciones del sistema de archivos:

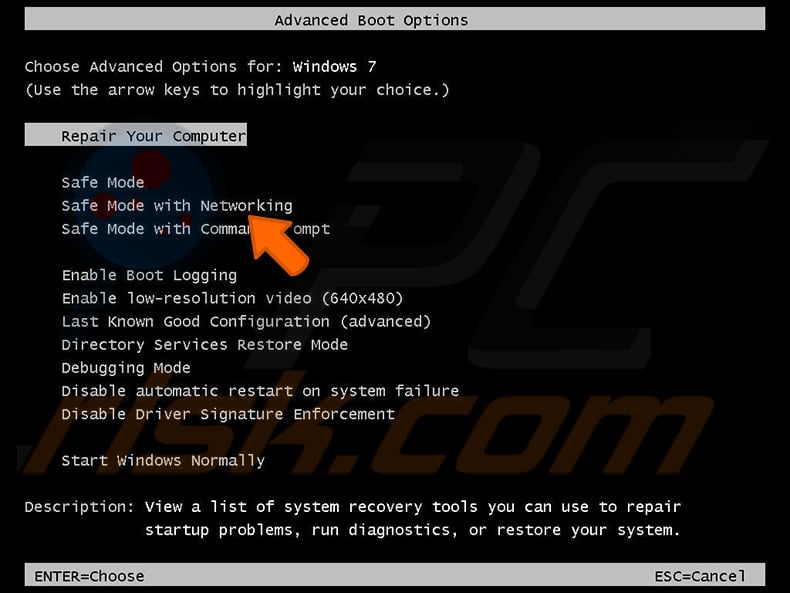

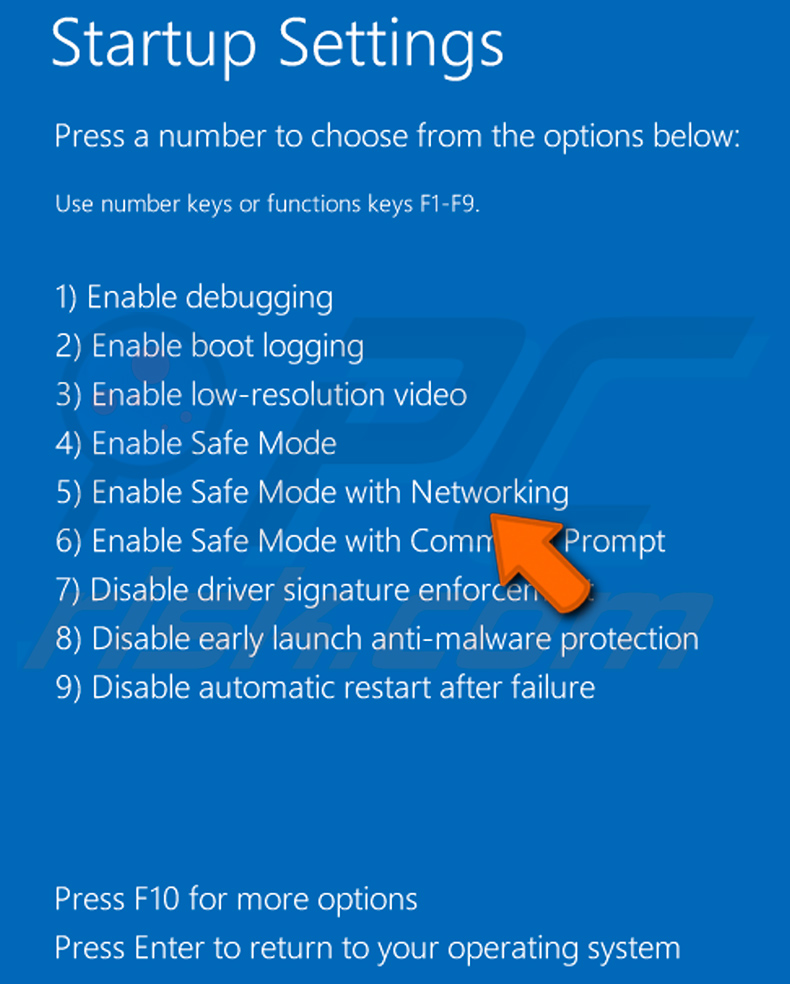

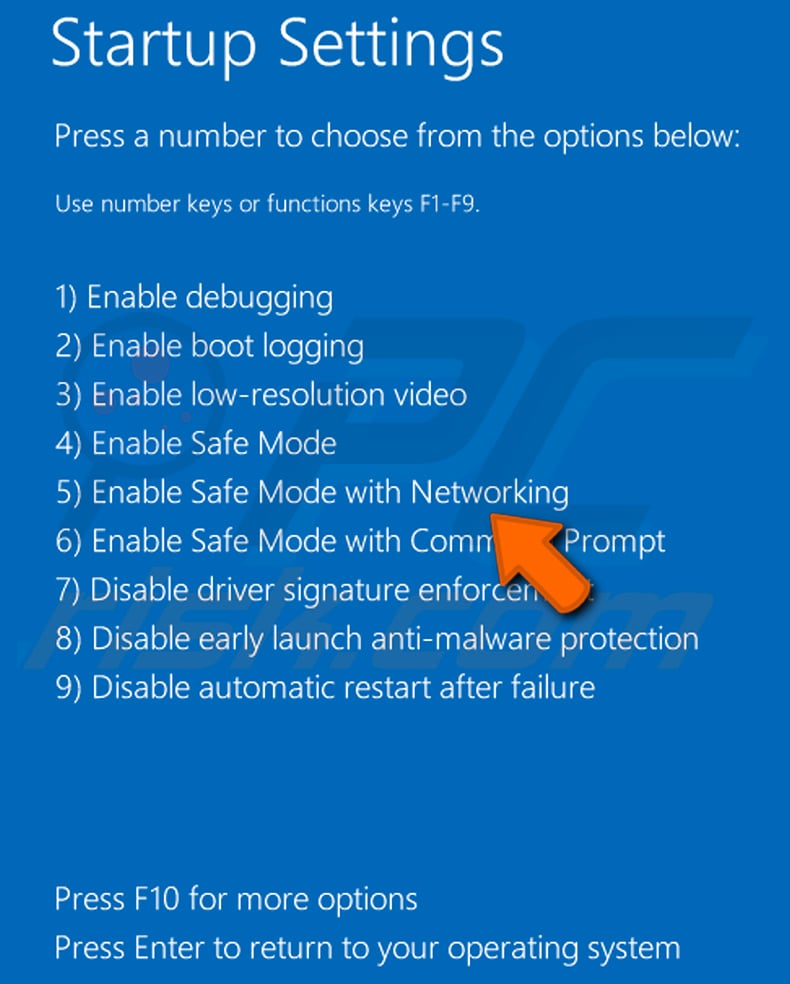

Reiniciar su ordenador en Modo seguro:

Reiniciar su ordenador en Modo seguro:

Usuarios de Windows XP y Windows 7: Inicie su ordenador en Modo seguro. Haga clic en Inicio, en Apagar, en Reiniciar y en Aceptar. Durante el proceso de arranque de su ordenador, pulse la tecla F8 de su teclado varias veces hasta que vea el menú de opciones avanzadas de Windows y, a continuación, seleccione el modo seguro con funciones de red de la lista.

Vídeo que demuestra cómo iniciar Windows 7 en "Modo seguro con funciones de red":

Usuarios de Windows 8: Iniciar Windows 8 en Modo seguro con funciones de red - Vaya a la pantalla de inicio de Windows 8, escriba Avanzado, en los resultados de la búsqueda seleccione Configuración. Haga clic en Opciones avanzadas de inicio, en la ventana abierta "Configuración general del PC", seleccione Inicio avanzado.

Haga clic en el botón "Reiniciar ahora". Su ordenador se reiniciará en el menú "Opciones avanzadas de inicio". Haga clic en el botón "Solucionar problemas" y, a continuación, en el botón "Opciones avanzadas". En la pantalla de opciones avanzadas, haga clic en "Configuración de inicio".

Haga clic en el botón "Reiniciar". Su PC se reiniciará en la pantalla de configuración de inicio. Pulse F5 para arrancar en modo seguro con funciones de red.

Vídeo que demuestra cómo iniciar Windows 8 en "Modo seguro con funciones de red":

Usuarios de Windows 10: Haga clic en el logotipo de Windows y seleccione el icono de encendido. En el menú abierto, haga clic en "Reiniciar" mientras mantiene pulsada la tecla "Shift" del teclado. En la ventana "elegir una opción" haga clic en "Solucionar problemas", a continuación seleccione "Opciones avanzadas".

En el menú de opciones avanzadas seleccione "Configuración de inicio" y haga clic en el botón "Reiniciar". En la siguiente ventana deberá pulsar la tecla "F5" de su teclado. Esto reiniciará su sistema operativo en modo seguro con funciones de red.

Vídeo que demuestra cómo iniciar Windows 10 en "Modo seguro con funciones de red":

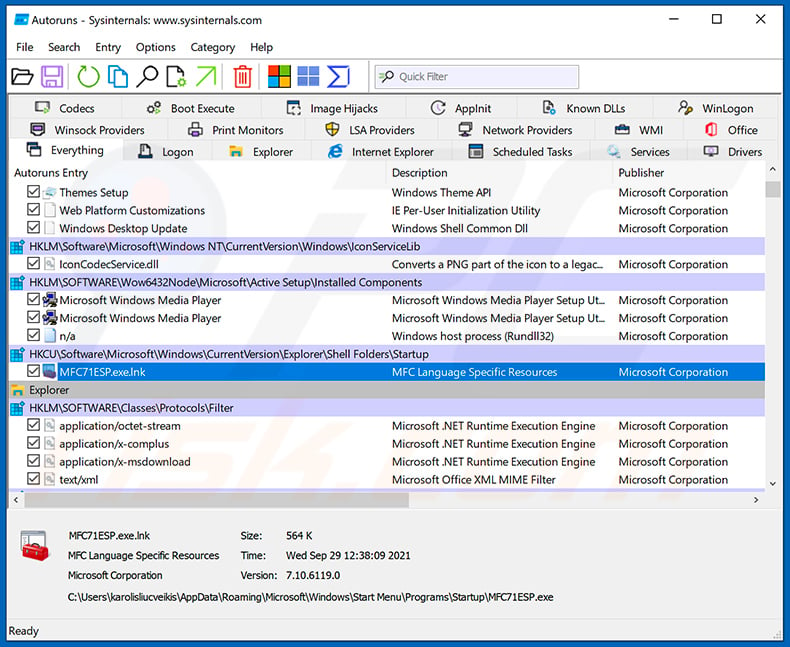

Extraer el archivo descargado y ejecutar el archivo Autoruns.exe.

Extraer el archivo descargado y ejecutar el archivo Autoruns.exe.

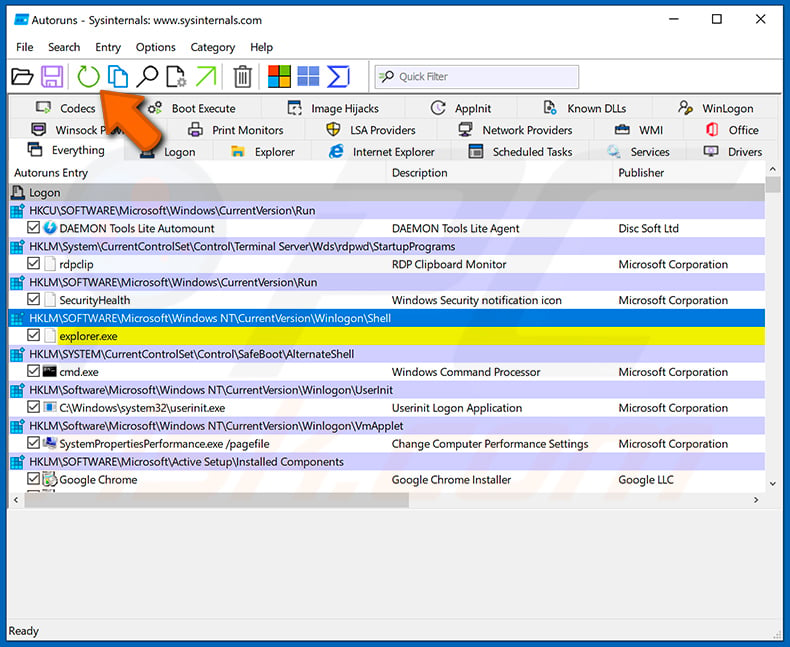

En la aplicación Autoruns, haga clic en "Opciones" en la parte superior y desmarque las opciones "Ocultar ubicaciones vacías" y "Ocultar entradas de Windows". Después de este procedimiento, haga clic en el icono "Actualizar".

En la aplicación Autoruns, haga clic en "Opciones" en la parte superior y desmarque las opciones "Ocultar ubicaciones vacías" y "Ocultar entradas de Windows". Después de este procedimiento, haga clic en el icono "Actualizar".

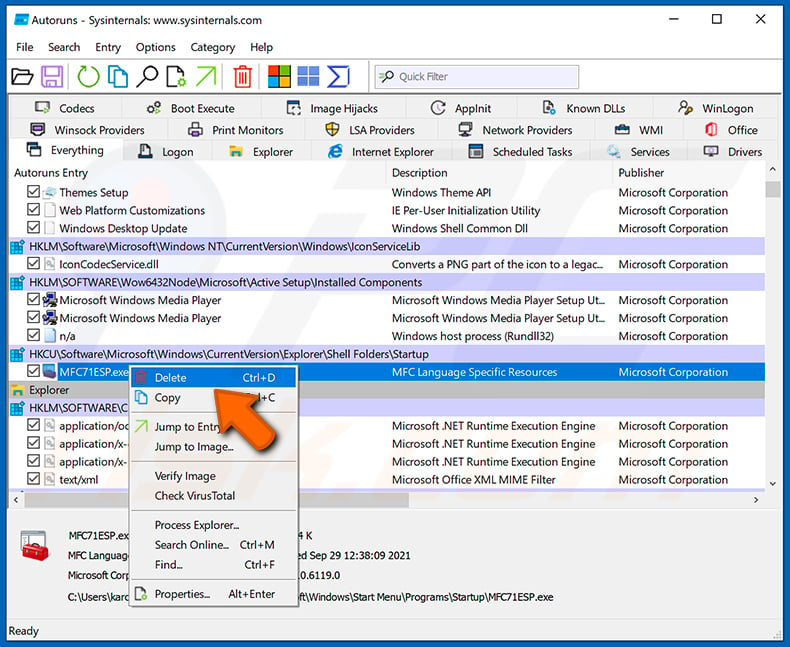

Revisar la lista proporcionada por la aplicación Autoruns y localizar el archivo de malware que desea elimina.

Revisar la lista proporcionada por la aplicación Autoruns y localizar el archivo de malware que desea elimina.

Deberá anotar su ruta completa y su nombre. Tenga en cuenta que algunos programas maliciosos ocultan los nombres de los procesos bajo los nombres legítimos de los procesos de Windows. En esta fase, es muy importante evitar la eliminación de archivos del sistema. Una vez localizado el programa sospechoso que desea eliminar, haga clic con el botón derecho del ratón sobre su nombre y seleccione "Eliminar".

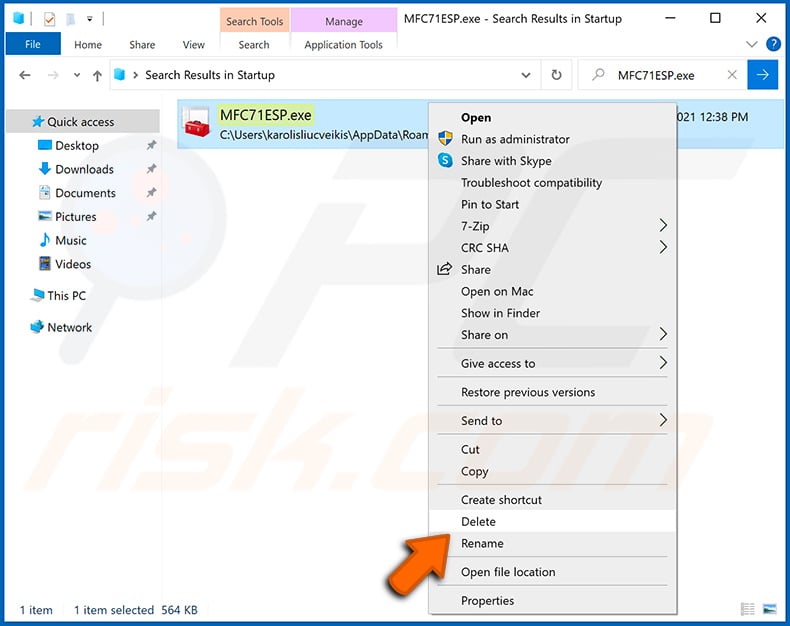

Tras eliminar el malware a través de la aplicación Autoruns (esto asegura que el malware no se ejecutará automáticamente en el siguiente inicio del sistema), debe buscar el nombre del malware en su ordenador. Asegúrese de habilitar los archivos y carpetas ocultos antes de proceder. Si encuentra el nombre del malware, asegúrese de eliminarlo.

Reinicie su ordenador en modo normal. Al seguir estos pasos se debería eliminar el malware de su ordenador. Tenga en cuenta que la eliminación manual de amenazas requiere conocimientos informáticos avanzados. Si no dispone de estos conocimientos, deje la eliminación del malware en manos de los programas antivirus y antimalware.

Es posible que estos pasos no funcionen con infecciones de malware avanzadas. Como siempre, es mejor prevenir la infección que intentar eliminar el malware después. Para mantener su ordenador seguro, instale las últimas actualizaciones del sistema operativo y utilice software antivirus. Para asegurarse de que su ordenador está libre de infecciones de malware, le recomendamos que lo analice con Combo Cleaner Antivirus para Windows.

Preguntas frecuentes (FAQ)

Mi ordenador está infectado con el malware RokRAT, ¿debo formatear mi dispositivo de almacenamiento para deshacerme de él?

El malware como RokRAT puede ser eliminado sin necesidad de formatear. Se puede conseguir con un software antivirus o siguiendo los pasos de nuestra guía de eliminación.

¿Cuáles son los mayores problemas que puede causar el malware?

Depende de las características incluidas en el malware (sus capacidades). Normalmente, las víctimas pierden dinero, archivos o acceso a cuentas en línea, les roban la identidad y se encuentran con otros problemas.

¿Cuál es el objetivo de RokRAT?

RokRAT puede eliminar, mover, cargar, descargar archivos y ejecutar comandos. Además, puede realizar capturas de pantalla, registrar las pulsaciones del teclado y realizar otras acciones. Normalmente, los ciberdelincuentes utilizan los RAT para robar información confidencial e infectar los ordenadores con otros programas maliciosos (dejar cargas útiles adicionales).

¿Cómo se ha infiltrado el malware RokRAT en mi ordenador?

Se sabe que los ciberdelincuentes utilizan diferentes campañas para engañar a los usuarios para que infecten los ordenadores con RokRAT. Utilizan el correo electrónico para distribuir este malware (envían correos electrónicos con archivos adjuntos maliciosos). Además, los delincuentes pueden utilizar otros canales para distribuir el malware. Por ejemplo, instaladores falsos de software pirata, sitios web engañosos, redes P2P, descargadores de terceros, etc.

¿Me protegerá Combo Cleaner del malware?

Sí, Combo Cleaner puede detectar y eliminar casi todo el malware conocido. El malware de alta gama puede esconderse en lo más profundo del sistema operativo. En estos casos, es necesario realizar un análisis completo para eliminar el malware de los ordenadores infectados.

Compartir:

Tomas Meskauskas

Investigador experto en seguridad, analista profesional de malware

Me apasiona todo lo relacionado con seguridad informática y tecnología. Me avala una experiencia de más de 10 años trabajando para varias empresas de reparación de problemas técnicos y seguridad on-line. Como editor y autor de PCrisk, llevo trabajando desde 2010. Sígueme en Twitter y LinkedIn para no perderte nada sobre las últimas amenazas de seguridad en internet.

El portal de seguridad PCrisk es ofrecido por la empresa RCS LT.

Investigadores de seguridad han unido fuerzas para ayudar a educar a los usuarios de ordenadores sobre las últimas amenazas de seguridad en línea. Más información sobre la empresa RCS LT.

Nuestras guías de desinfección de software malicioso son gratuitas. No obstante, si desea colaborar, puede realizar una donación.

DonarEl portal de seguridad PCrisk es ofrecido por la empresa RCS LT.

Investigadores de seguridad han unido fuerzas para ayudar a educar a los usuarios de ordenadores sobre las últimas amenazas de seguridad en línea. Más información sobre la empresa RCS LT.

Nuestras guías de desinfección de software malicioso son gratuitas. No obstante, si desea colaborar, puede realizar una donación.

Donar

▼ Mostrar discusión