Obtenga un escaneo gratuito y verifique si su computadora está infectada.

ELIMÍNELO AHORAPara usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por RCS LT, la empresa matriz de PCRisk.

¿Qué es el malware Chaes?

Chaes es un programa malicioso. La funcionalidad principal de este malware es el robo de información, principalmente credenciales de inicio de sesión (es decir, nombres de usuario y contraseñas), datos de tarjetas de crédito y otra información financiera sensible. En el momento de la investigación, Chaes se encontraba en medio de una campaña activa dirigida a una plataforma de comercio electrónico latinoamericana específica.

Por lo tanto, su objetivo eran los datos mencionados de la plataforma.

Resumen del malware Chaes

El malware Chaes tiene capacidades antidetección, lo que complica su identificación por parte del software antivirus. Como ya se ha mencionado, su objetivo es la exfiltración de datos relacionados con una determinada plataforma de comercio electrónico (es decir, tienda online), que presta servicio a clientes latinoamericanos. A través de un dispositivo infectado, Chaes roba información de usuarios de las cuentas de consumidores de la plataforma de la tienda.

El programa malicioso pretende obtener diversa información financiera vulnerable (por ejemplo, nombres de usuario, contraseñas, datos de tarjetas de crédito, etc.). La información robada puede ser utilizada por los delincuentes para operar con la cuenta secuestrada y comprar a través de ella. Alternativamente, los datos financieros pueden ser utilizados para realizar compras en otras tiendas online y/o para realizar transacciones fraudulentas.

En resumen, las infecciones por Chaes pueden provocar graves problemas de privacidad, pérdidas económicas e incluso el robo de la identidad. Por lo tanto, si se sospecha o se sabe que Chaes (u otro malware) ya ha infectado el sistema, utilice un software antivirus para eliminarlo inmediatamente.

Se aconseja cambiar las credenciales de inicio de sesión de las cuentas potencialmente comprometidas y ponerse en contacto con el servicio de asistencia oficial para garantizar la seguridad de la cuenta. Además, notifique a su banco (que está asociado con la gestión de sus transacciones para la plataforma de comercio electrónico) del posible uso indebido de su información financiera.

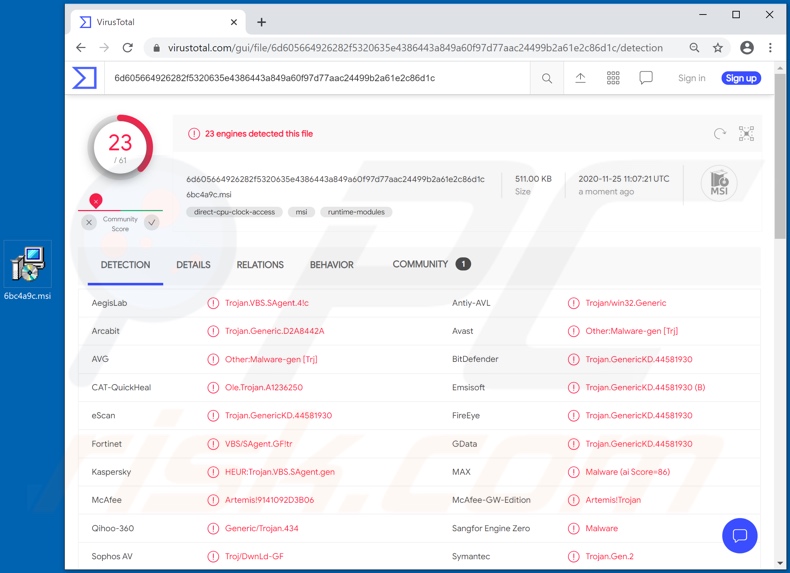

| Nombre | Virus Chaes |

| Tipo de amenaza | Troyano, virus ladrón de contraseñas, malware bancario, spyware. |

| Nombres de detección | Avast (Other:Malware-gen [Trj]), BitDefender (Trojan.GenericKD.44581930), McAfee (Artemis!9141092D3B06), Kaspersky (HEUR:Trojan.VBS.SAgent.gen), Lista completa (VirusTotal). |

| Síntomas | Los troyanos están diseñados para infiltrarse sigilosamente en el ordenador de la víctima y permanecer ocultos, por lo que no se aprecian síntomas particulares en una máquina infectada. |

| Métodos de distribución | Adjuntos de correo electrónico infectados, anuncios maliciosos en línea, ingeniería social, "cracks" de software. |

| Daños | Robo de contraseñas e información bancaria, suplantación de identidad, incorporación del ordenador de la víctima a una botnet. |

| Eliminación de Malware |

Para eliminar posibles infecciones de malware, escanee su computadora con un software antivirus legítimo. Nuestros investigadores de seguridad recomiendan usar Combo Cleaner. Descargue Combo Cleaner para WindowsEl detector gratuito verifica si su equipo está infectado. Para usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por RCS LT, la empresa matriz de PCRisk. |

El malware en general

Mekotio, Guildma, Zeus Sphinx y Lucifer son algunos ejemplos de otros programas maliciosos dirigidos a la información bancaria.

Este tipo de malware puede tener como objetivo datos financieros a través de cuentas bancarias comprometidas o a través de aquellas que los almacenan (por ejemplo, tiendas online), sin embargo, el software malicioso puede tener una amplia variedad de otras funcionalidades peligrosas y sus funciones pueden estar en diferentes combinaciones.

Entre las funciones más populares se incluyen (entre otras): keylogging (es decir, grabación de las pulsaciones de teclas), descarga/instalación de malware adicional, grabación de vídeo/audio a través de hardware integrado/conectado, cifrado de datos y/o bloqueo de pantalla con fines de rescate (ransomware), exfiltración de contenido almacenado en el dispositivo, uso de recursos del sistema para minar criptomoneda (criptomineros), etc.

Independientemente de cómo opere el malware, el propósito es idéntico: generar ingresos para los ciberdelincuentes que lo utilizan.

¿Cómo se infiltró Chaes en mi ordenador?

El malware (incluido el ransomware) suele distribuirse a través de campañas de spam malicioso, herramientas no oficiales de activación de software ("cracking"), troyanos, fuentes dudosas de descarga de archivos/software y falsas herramientas de actualización de software. Cuando los ciberdelincuentes intentan distribuir programas maliciosos a través de campañas de malspam, envían correos electrónicos que contienen archivos adjuntos maliciosos o enlaces de descarga de archivos maliciosos.

Normalmente, disfrazan sus correos electrónicos de oficiales e importantes. Si los destinatarios abren el archivo adjunto (o un archivo descargado a través de un enlace web), provocan la instalación de software malicioso. Los ciberdelincuentes suelen adjuntar a sus correos electrónicos archivos ejecutables (.exe), archivos comprimidos como RAR, ZIP, documentos PDF, archivos JavaScript y documentos de Microsoft Office.

Las herramientas de 'cracking' de software supuestamente activan software con licencia de forma ilegal (activación de bypass), sin embargo, suelen instalar programas maliciosos y no activan ningún software legítimo instalado. Los troyanos son otros programas maliciosos que pueden causar infecciones en cadena. Es decir, cuando un troyano se instala en el sistema operativo, puede instalar malware adicional.

Sitios web de alojamiento gratuito de archivos, sitios web de descarga de programas gratuitos, redes Peer-to-Peer (por ejemplo, clientes torrent, eMule), sitios web no oficiales y descargadores de terceros son ejemplos de otras fuentes que se utilizan para distribuir programas maliciosos. Los ciberdelincuentes disfrazan los archivos maliciosos de legítimos y normales.

Cuando los usuarios los descargan y abren, infectan inadvertidamente sus ordenadores con programas maliciosos. Las falsas herramientas de actualización de software instalan programas maliciosos en lugar de actualizaciones/correcciones para los programas instalados, o aprovechan fallos/defectos de software obsoleto que está instalado en el sistema operativo.

Cómo evitar la instalación de programas maliciosos

Para evitar infectar el sistema con malware propagado a través de correo basura, se recomienda encarecidamente no abrir correos electrónicos sospechosos o irrelevantes, especialmente aquellos que contengan archivos adjuntos o enlaces.

Utilice canales de descarga oficiales y verificados. Además, todos los programas deben activarse y actualizarse con herramientas/funciones proporcionadas por desarrolladores legítimos, ya que las herramientas de activación ilegales ("cracks") y los actualizadores de terceros suelen proliferar el software malicioso.

Para garantizar la integridad del dispositivo y la seguridad del usuario, es fundamental tener instalados y actualizados antivirus y antiespías de buena reputación. Además, utilice estos programas para realizar análisis periódicos del sistema y eliminar las amenazas detectadas o potenciales.

Si cree que su ordenador ya está infectado, le recomendamos que ejecute un análisis con Combo Cleaner Antivirus para Windows para eliminar automáticamente el malware infiltrado.

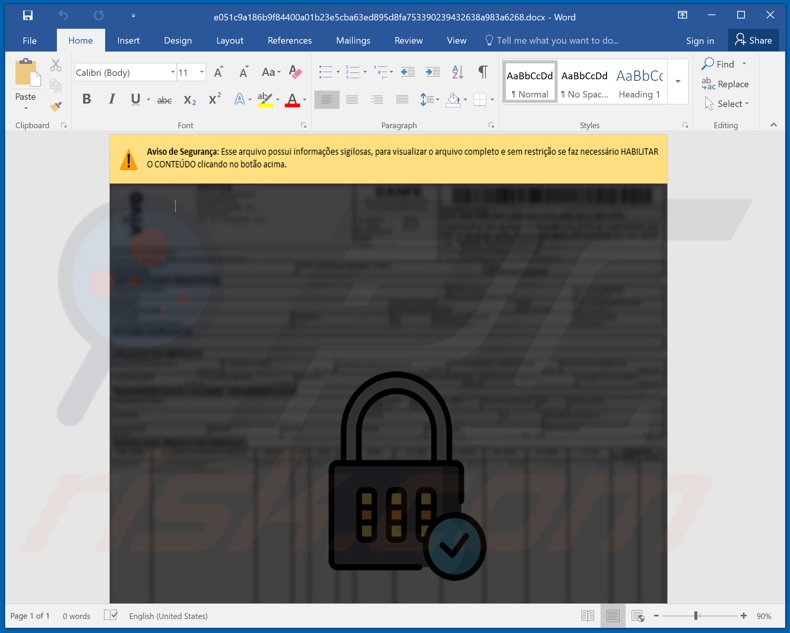

Adjunto malicioso que distribuye el malware Chaes:

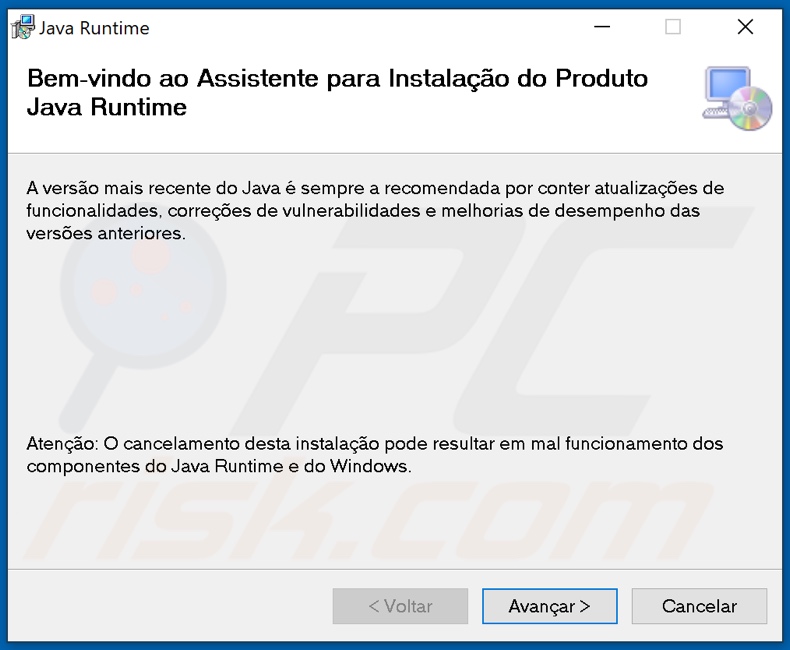

Instalador falso que distribuye el malware Chaes:

Actualización 27 de enero de 2022: Se han detectado nuevas campañas de distribución del malware Chaes. Todavía dirigido casi exclusivamente a usuarios brasileños, Chaes se distribuye activamente a través de sitios webd WordPress comprometidos. Cabe destacar que la lista incluye sitios de buena reputación

La cadena de infección observada comenzaba cuando los usuarios accedían a un sitio web comprometido que mostraba una ventana emergente solicitando la instalación de software (por ejemplo, un instalador malicioso que imitaba la configuración de instalación de Java en portugués brasileño auténtico). Una vez descargado y ejecutado, desencadenaba un proceso bastante complejo de distribución de malware en varias fases.

Se puede encontrar más información sobre estas campañas en un artículo de Anh Ho y Igor Morgenstern en el sitio web decoded.avast.io.

Actualización del 6 de septiembre de 2023: El malware Chaes ha vuelto en una forma más sofisticada, incorporando una versión adaptada del protocolo Google DevTools para acceder directamente a las funciones del navegador del objetivo. Esto le permite participar en el robo de datos mediante el uso de WebSockets.

La última variante de Chaes se centra en infiltrarse en plataformas como Mercado Libre, Mercado Pago, WhatsApp Web, Itau Bank, CaixaBank, MetaMask y herramientas de gestión de contenidos como WordPress y Joomla. En esta reciente campaña, el procedimiento de infección sigue el patrón visto en casos anteriores, con el uso de instaladores MSI maliciosos.

La última iteración de Chaes presenta mejoras en todos los aspectos, aumentando significativamente el sigilo y la eficacia general del malware. Presenta varios cambios, como una estructura de código actualizada, un cifrado mejorado, técnicas de ocultación y la adopción de Python para el descifrado y la ejecución en memoria.

Estos cambios también incluyen la sustitución de "Puppeteer" por Chrome DevTools para la monitorización del navegador, la ampliación de los servicios dirigidos para el robo de credenciales, el uso de WebSockets para la comunicación entre los módulos y el servidor C2 en lugar de HTTP, y la incorporación de una técnica dinámica de resolución de direcciones del servidor C2.

Una adición notable es la utilización del protocolo Chrome DevTools para extraer información del navegador web. Esto implica alteraciones en tiempo real de las páginas web, ejecución de código JavaScript, depuración, control de peticiones de red, gestión de memoria, manejo de cookies y cachés, y otras funciones diversas.

Otra alteración significativa se observa en el módulo "Chrautos", que ahora emplea WebSockets para la comunicación. Este módulo gestiona las comunicaciones C2 y lleva a cabo el robo de datos de WhatsApp Web mediante inyecciones de JavaScript.

Eliminación automática instantánea de malware:

La eliminación manual de amenazas puede ser un proceso largo y complicado que requiere conocimientos informáticos avanzados. Combo Cleaner es una herramienta profesional para eliminar malware de forma automática, que está recomendado para eliminar malware. Descárguelo haciendo clic en el siguiente botón:

DESCARGAR Combo CleanerSi decide descargar este programa, quiere decir que usted está conforme con nuestra Política de privacidad y Condiciones de uso. Para usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por RCS LT, la empresa matriz de PCRisk.

Menú de acceso rápido:

- ¿Qué es Chaes malware?

- PASO 1. Eliminación manual del malware Chaes.

- PASO 2. Comprobar si su ordenador está libre de virus.

¿Cómo eliminar malware manualmente?

La eliminación manual de malware es una tarea complicada - normalmente es mejor dejar que los programas antivirus o anti-malware lo hagan automáticamente. Para eliminar este malware recomendamos utilizar Combo Cleaner Antivirus para Windows.

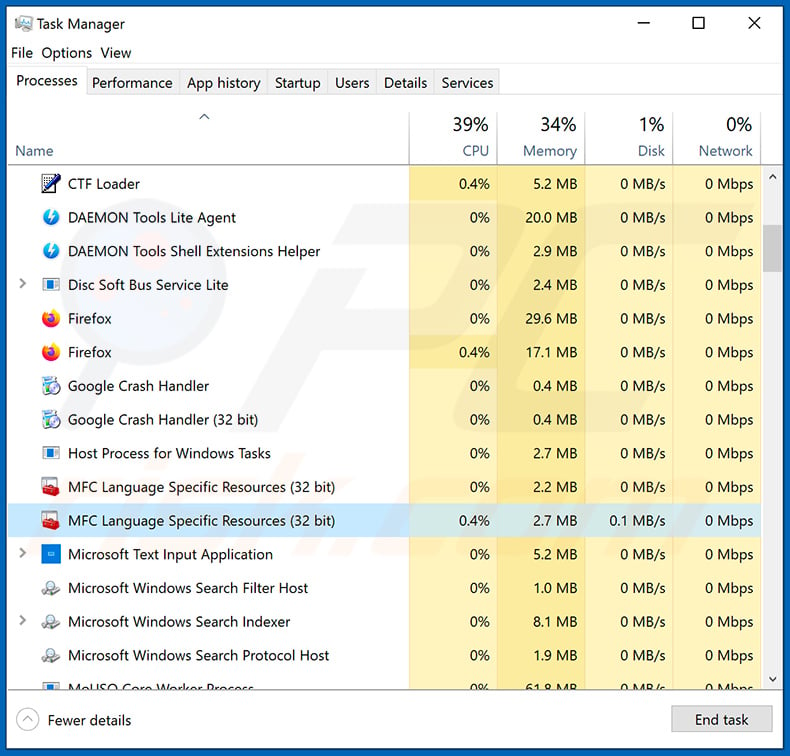

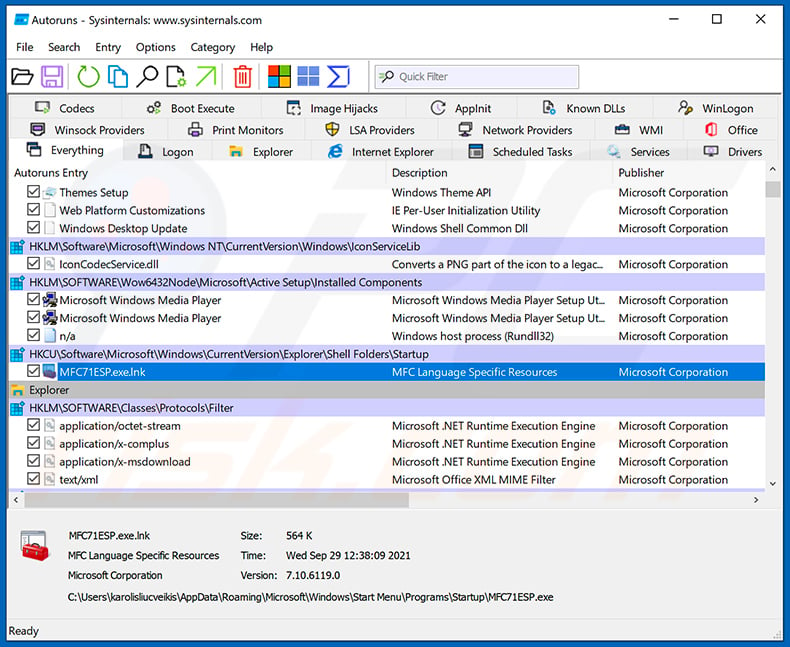

Si desea eliminar el malware manualmente, el primer paso es identificar el nombre del malware que está intentando eliminar. He aquí un ejemplo de un programa sospechoso que se ejecuta en el ordenador de un usuario:

Si ha comprobado la lista de programas que se ejecutan en su ordenador, por ejemplo, utilizando el administrador de tareas, y ha identificado un programa que parece sospechoso, debe continuar con estos pasos:

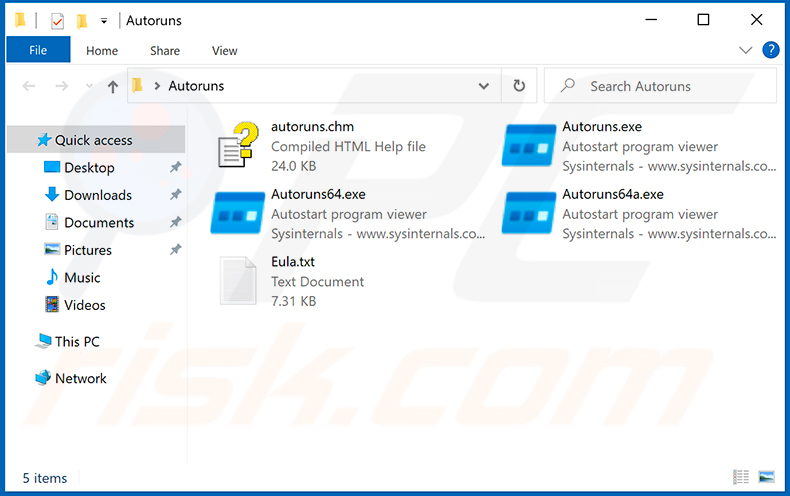

Descargar un programa llamado Autoruns. Este programa muestra las aplicaciones de inicio automático, el Registro y las ubicaciones del sistema de archivos:

Descargar un programa llamado Autoruns. Este programa muestra las aplicaciones de inicio automático, el Registro y las ubicaciones del sistema de archivos:

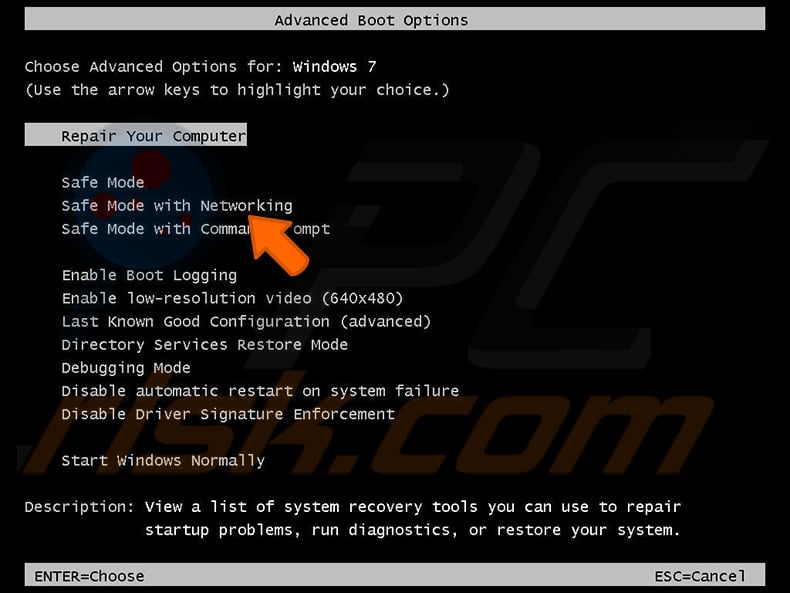

Reiniciar su ordenador en Modo Seguro:

Reiniciar su ordenador en Modo Seguro:

Usuarios de Windows XP y Windows 7: Inicie su ordenador en Modo Seguro. Haga clic en Inicio, en Apagar, en Reiniciar y en Aceptar. Durante el proceso de inicio del ordenador, pulse la tecla F8 del teclado varias veces hasta que aparezca el menú de opciones avanzadas de Windows y, a continuación, seleccione Modo seguro con funciones de red en la lista.

Vídeo que demuestra cómo iniciar Windows 7 en "Modo seguro con funciones de red":

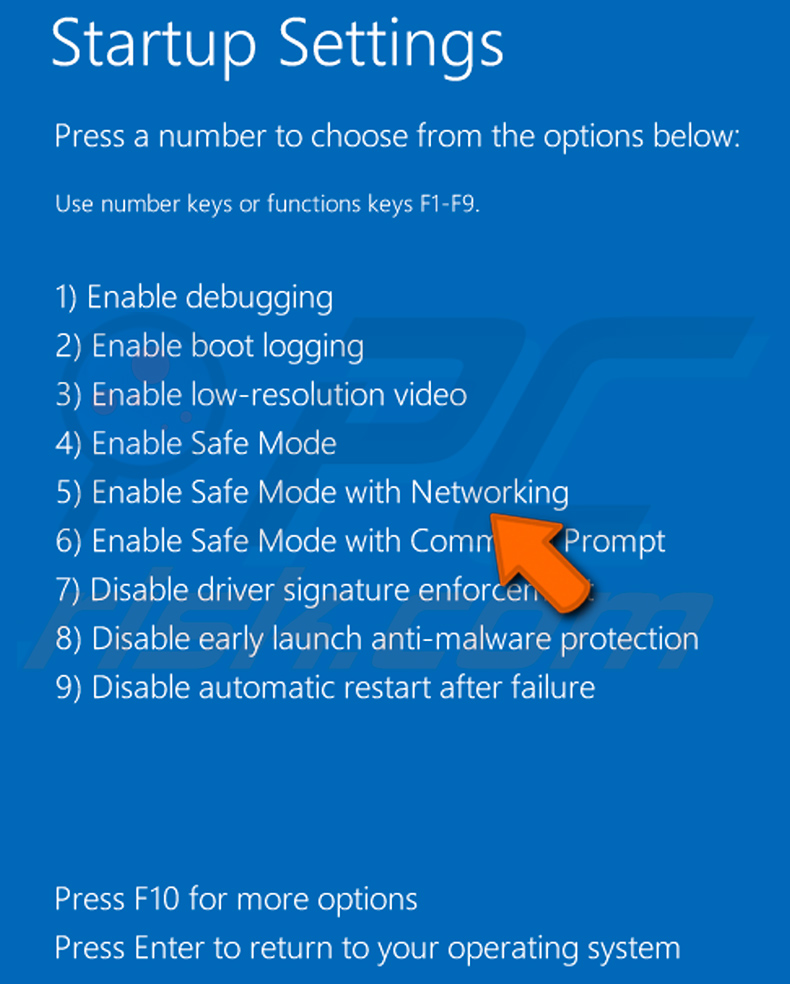

Usuarios de Windows 8: Iniciar Windows 8 en Modo seguro con funciones de red - Vaya a la pantalla de inicio de Windows 8, escriba Avanzado, en los resultados de la búsqueda seleccione Configuración. Haga clic en Opciones avanzadas de inicio, en la ventana abierta "Configuración general del PC", seleccione Inicio avanzado.

Haga clic en el botón "Reiniciar ahora". Su ordenador se reiniciará en el "Menú de opciones avanzadas de inicio". Haga clic en el botón "Solucionar problemas" y, a continuación, en el botón "Opciones avanzadas". En la pantalla de opciones avanzadas, haga clic en "Configuración de inicio".

Haga clic en el botón "Reiniciar". Su PC se reiniciará en la pantalla de Configuración de inicio. Pulse F5 para arrancar en Modo seguro con funciones de red.

Vídeo que demuestra cómo iniciar Windows 8 en "Modo seguro con funciones de red":

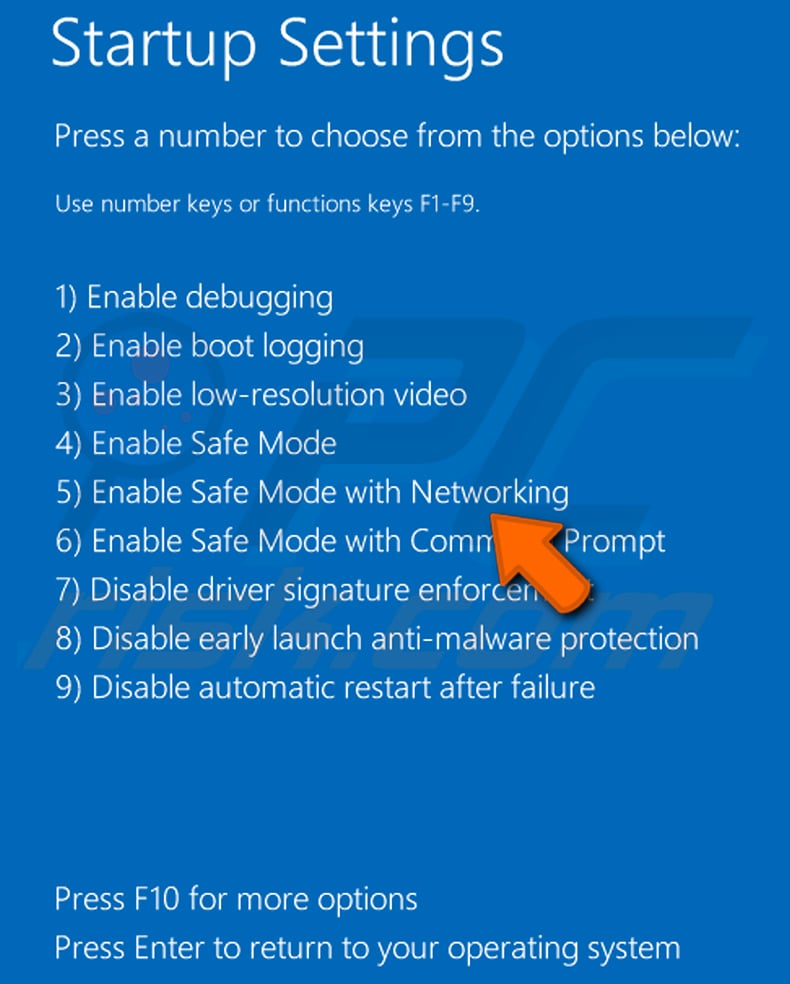

Usuarios de Windows 10: Haga clic en el logotipo de Windows y seleccione el icono de Encendido. En el menú que se abre, haga clic en "Reiniciar" mientras mantiene pulsada la tecla "Mayús" del teclado. En la ventana "elegir una opción" haga clic en "Solucionar problemas", a continuación seleccione "Opciones avanzadas".

En el menú de opciones avanzadas seleccione "Configuración de inicio" y haga clic en el botón "Reiniciar". En la siguiente ventana pulse la tecla "F5" de su teclado. Esto reiniciará su sistema operativo en modo seguro con funciones de red.

Vídeo que demuestra cómo iniciar Windows 10 en "Modo seguro con funciones de red":

Extraer el archivo descargado y ejecutar el archivo Autoruns.exe.

Extraer el archivo descargado y ejecutar el archivo Autoruns.exe.

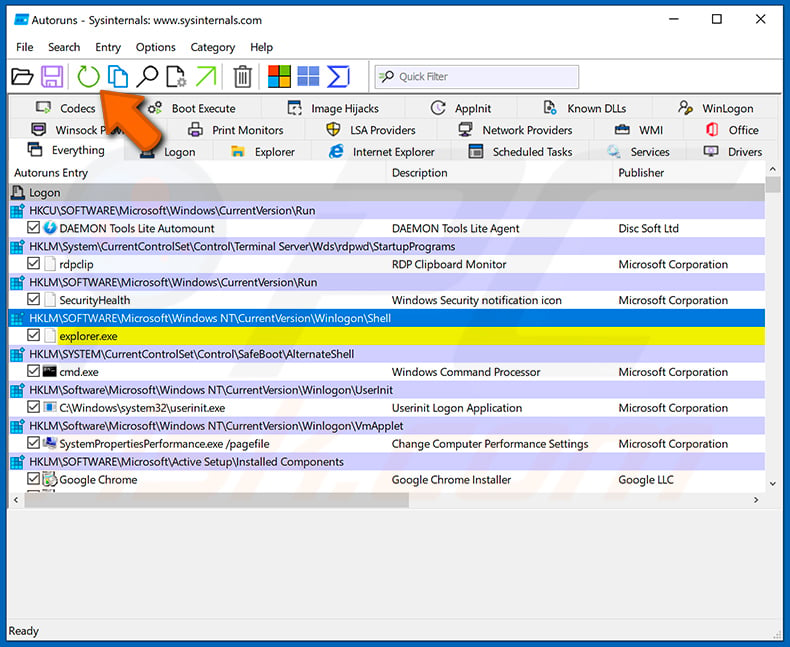

En la aplicación Autoruns, haga clic en "Opciones" en la parte superior y desmarque las opciones "Ocultar ubicaciones vacías" y "Ocultar entradas de Windows". Tras este procedimiento, haga clic en el icono "Actualizar".

En la aplicación Autoruns, haga clic en "Opciones" en la parte superior y desmarque las opciones "Ocultar ubicaciones vacías" y "Ocultar entradas de Windows". Tras este procedimiento, haga clic en el icono "Actualizar".

Revisar la lista proporcionada por la aplicación Autoruns y localizar el archivo de malware que desea eliminar.

Revisar la lista proporcionada por la aplicación Autoruns y localizar el archivo de malware que desea eliminar.

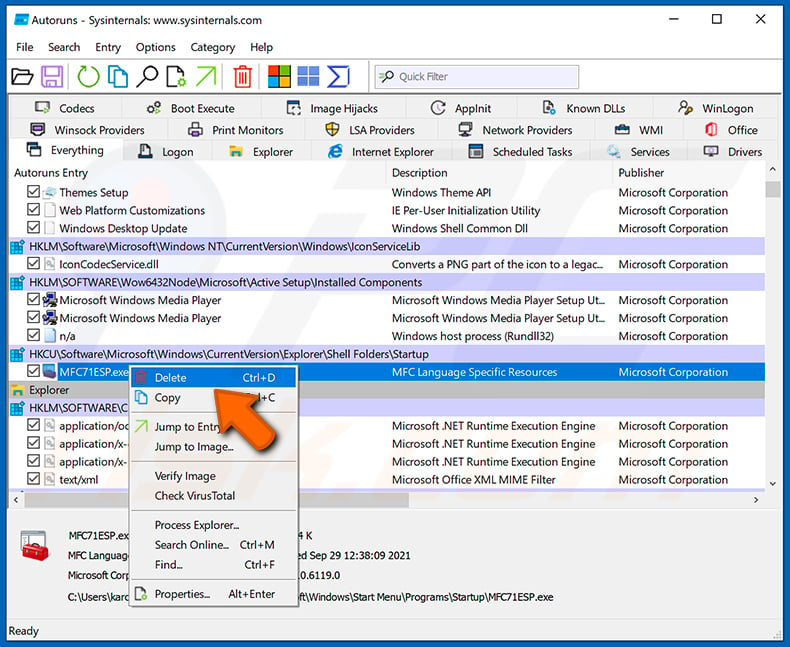

Anote su ruta completa y su nombre. Tenga en cuenta que algunos programas maliciosos ocultan nombres de procesos bajo nombres de procesos legítimos de Windows. En esta fase, es muy importante evitar eliminar archivos del sistema. Una vez localizado el programa sospechoso que desea eliminar, haga clic con el botón derecho del ratón sobre su nombre y elija "Eliminar".

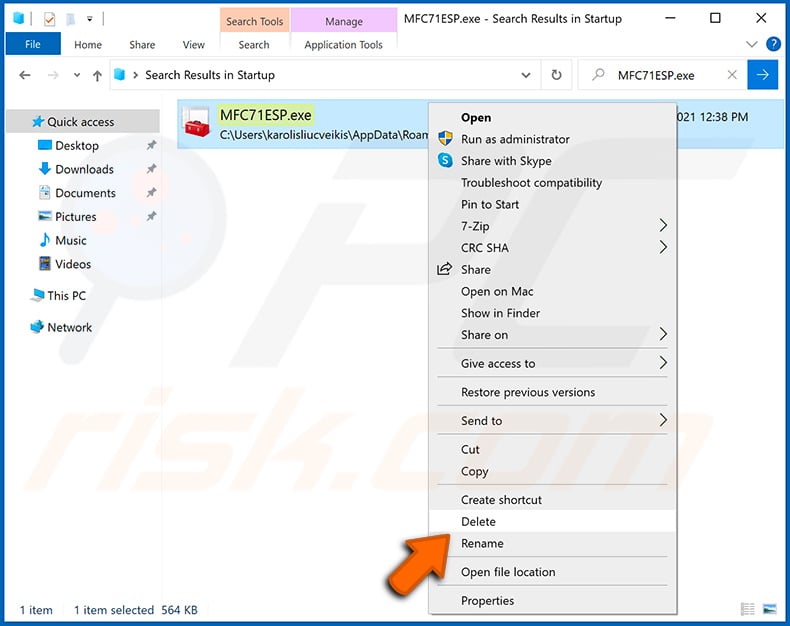

Después de eliminar el malware a través de la aplicación Autoruns (esto garantiza que el malware no se ejecutará automáticamente en el siguiente inicio del sistema), debe buscar el nombre del malware en su ordenador. Asegúrese de activar los archivos y carpetas ocultos antes de continuar. Si encuentra el nombre de archivo del malware, asegúrese de eliminarlo.

Reinicie el ordenador en modo normal. Al seguir estos pasos se debería eliminar el malware de su ordenador. Tenga en cuenta que la eliminación manual de amenazas requiere conocimientos informáticos avanzados. Si no dispone de estos conocimientos, deje la eliminación de malware en manos de programas antivirus y antimalware.

Es posible que estos pasos no funcionen con infecciones avanzadas de malware. Como siempre, es mejor prevenir la infección que intentar eliminar el malware más tarde. Para mantener el ordenador seguro, instale las últimas actualizaciones del sistema operativo y utilice software antivirus. Para asegurarse de que su ordenador está libre de infecciones de malware, le recomendamos que lo analice con Combo Cleaner Antivirus para Windows.

Preguntas frecuentes (FAQ)

Mi ordenador está infectado con el malware Chaes, ¿debo formatear mi dispositivo de almacenamiento para deshacerme de él?

No, el formateo no es necesario para la eliminación del malware Chaes.

¿Cuáles son los mayores problemas que puede causar el malware Chaes?

Los peligros que plantea un software malicioso dependen de sus capacidades y del modus operandi de los ciberdelincuentes. Chaes es un troyano bancario, lo que significa que su objetivo es la información bancaria y financiera. Por lo tanto, sus infecciones pueden dar lugar a graves problemas de privacidad, pérdidas financieras significativas y robo de identidad.

¿Cuál es el objetivo del malware Chaes?

Dado que Chaes roba datos bancarios/financieros, su objetivo es casi indudablemente generar ingresos para los ciberdelincuentes. Aunque esta es la razón más común detrás de los ataques de malware, otras razones potenciales incluyen: motivaciones políticas y geopolíticas, rencores personales (es decir, dirigirse a víctimas específicas), y la interrupción de procesos (por ejemplo, sitio web, servicio, empresa, etc.). Los programas maliciosos también pueden lanzarse para entretener a los ciberdelincuentes.

¿Cómo se infiltró el malware Chaes en mi ordenador?

Chaes ha proliferado activamente a través de sitios web comprometidos, instaladores maliciosos y correos electrónicos de spam, aunque son posibles otros métodos. En general, el malware se propaga mediante técnicas de phishing e ingeniería social. Los ciberdelincuentes distribuyen sus programas a través de sitios de descargas no oficiales y de programas gratuitos, correo basura, redes de intercambio Peer-to-Peer, estafas en línea, drive-by downloads, herramientas ilegales de activación de software ("cracking"), instaladores/actualizadores falsos, etc.

¿Me protegerá Combo Cleaner del malware?

Sí, Combo Cleaner puede detectar y eliminar la mayoría de las infecciones de malware conocidas. Sin embargo, es crucial realizar un análisis completo del sistema, ya que el software malicioso sofisticado suele esconderse en las profundidades de los sistemas.

Compartir:

Tomas Meskauskas

Investigador experto en seguridad, analista profesional de malware

Me apasiona todo lo relacionado con seguridad informática y tecnología. Me avala una experiencia de más de 10 años trabajando para varias empresas de reparación de problemas técnicos y seguridad on-line. Como editor y autor de PCrisk, llevo trabajando desde 2010. Sígueme en Twitter y LinkedIn para no perderte nada sobre las últimas amenazas de seguridad en internet.

El portal de seguridad PCrisk es ofrecido por la empresa RCS LT.

Investigadores de seguridad han unido fuerzas para ayudar a educar a los usuarios de ordenadores sobre las últimas amenazas de seguridad en línea. Más información sobre la empresa RCS LT.

Nuestras guías de desinfección de software malicioso son gratuitas. No obstante, si desea colaborar, puede realizar una donación.

DonarEl portal de seguridad PCrisk es ofrecido por la empresa RCS LT.

Investigadores de seguridad han unido fuerzas para ayudar a educar a los usuarios de ordenadores sobre las últimas amenazas de seguridad en línea. Más información sobre la empresa RCS LT.

Nuestras guías de desinfección de software malicioso son gratuitas. No obstante, si desea colaborar, puede realizar una donación.

Donar

▼ Mostrar discusión