¿Cómo eliminar al troyano Mekotio del sistema operativo?

TroyanoConocido también como: Malware Mekotio

Obtenga un escaneo gratuito y verifique si su computadora está infectada.

ELIMÍNELO AHORAPara usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por RCS LT, la empresa matriz de PCRisk.

¿Qué tipo de malware es Mekotio?

Mekotio es un software malicioso, categorizado como un troyano bancario. Este malware se dirige específicamente a la información bancaria. El troyano Mekotio representa una amenaza significativa para las finanzas y la privacidad de las víctimas. Este programa malicioso pone en peligro la seguridad del dispositivo y del usuario y, por lo tanto, es crucial eliminar las infecciones Mekotio inmediatamente después de la detección.

Más sobre el troyano Mekotio

Por lo general, los troyanos bancarios se dirigen a las credenciales de cuentas bancarias online, como ID, inicios de sesión, contraseñas, etc. Los números de cuentas bancarias, los detalles de tarjetas de crédito y otra información confidencial también son de interés. El único propósito del malware es generar ingresos para los ciberdelincuentes que los utilizan.

Por lo tanto, los datos robados a menudo se utilizan indebidamente para realizar transacciones fraudulentas y compras online, y se venden a terceros o se utilizan indebidamente para obtener ganancias financieras. Por lo tanto, las infecciones de Mekotio pueden provocar pérdidas monetarias significativas, problemas graves de privacidad e incluso robo de identidad. Algunos troyanos de este tipo tienen como objetivo otra información almacenada o a la que se accede a través de dispositivos infectados.

Los delincuentes pueden utilizar contenido comprometedor o particularmente vulnerable con fines de chantaje. Otras cuentas, que no se ocupan directamente de la información financiera, pero a las que comúnmente se dirigen, son los emails, las redes sociales y los medios sociales.

A través de dichas cuentas, los ciberdelincuentes pueden pedir préstamos a contactos/amigos y/o distribuir malware compartiendo archivos infecciosos, todo bajo la apariencia del propietario genuino. Si se sospecha o se sabe que el troyano Mekotio (u otro malware) ya ha infectado el sistema, utilice un software antivirus para eliminarlo sin demora.

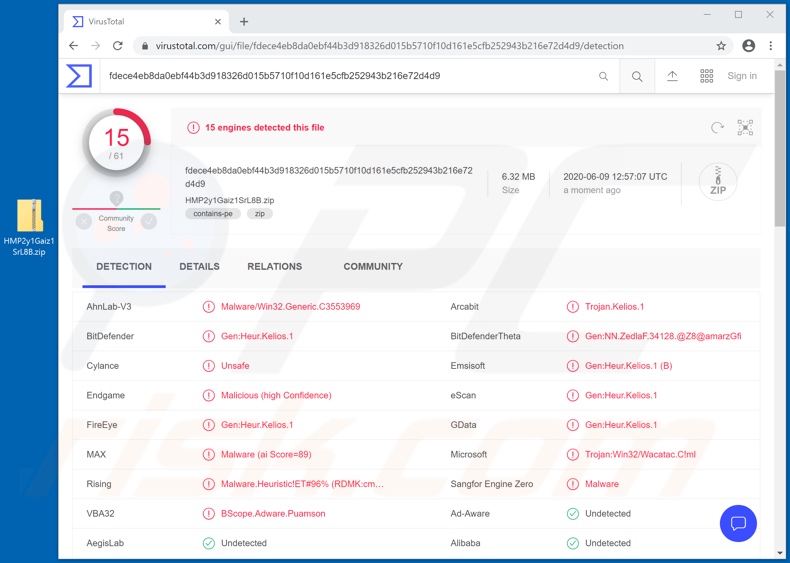

| Nombre | Malware Mekotio |

| Tipo de Amenaza | Troyano, virus que roba contraseñas, malware bancario, spyware. |

| Nombres de Detección | BitDefender (Gen:Heur.Kelios.1), Emsisoft (Gen:Heur.Kelios.1 (B)), Endgame (Malicious (high Confidence)), Rising (Malware.Heuristic!ET#96%(RDMK:cmRtazpu5y1wRC6hqQswmBARcaZS)), Lista Completa (VirusTotal) |

| Síntomas | Los troyanos están diseñados para infiltrarse sigilosamente en la computadora de la víctima y permanecer en silencio, por lo que no hay síntomas particulares claramente visibles en una máquina infectada. |

| Métodos de Distribución | Archivos adjuntos de email infectados, anuncios maliciosos online, ingeniería social, 'cracks' de software. |

| Daño | Contraseñas robadas e información bancaria, robo de identidad, la computadora de la víctima es agregada a una botnet. |

| Eliminación de Malware |

Para eliminar posibles infecciones de malware, escanee su computadora con un software antivirus legítimo. Nuestros investigadores de seguridad recomiendan usar Combo Cleaner. Descargue Combo Cleaner para WindowsEl detector gratuito verifica si su equipo está infectado. Para usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por RCS LT, la empresa matriz de PCRisk. |

Troyanos en general

Zeus Sphinx, Lucifer, Cinobi y Guildma son algunos ejemplos de otros programas maliciosos bancarios, sin embargo, los troyanos pueden tener una amplia variedad de funcionalidades.

Algunos pueden habilitar el acceso remoto y el control sobre el dispositivo infectado, causar infecciones en cadena (es decir, descargar/instalar malware adicional), exfiltrar y/o extraer información, etc. Independientemente de cómo operen estos programas maliciosos, su propósito es idéntico: generar ganancias para los ciberdelincuentes detrás de ellos.

¿Cómo se infiltró Mekotio en mi computadora?

Se ha observado que el malware Mekotio se distribuye a través de campañas de spam con el tema de Coronavirus/COVID-19. El término "campaña de spam" define una operación a gran escala, durante la cual se envían miles de emails engañosos/fraudulentos.

Los mensajes de propagación de Mekotio están en español y se presentan como notificaciones judiciales del Ministerio de Sanidad, Consumo y Bienestar Social, en relación con una denuncia. Los emails señalan que se han recibido varias denuncias respecto al destinatario, por supuestas violaciones a la normativa vigente, las cuales fueron emitidas debido a la pandemia en curso.

Por tanto, los destinatarios pueden ser multados con hasta cien euros por ignorar el uso obligatorio de mascarillas. Estos mensajes contienen enlaces maliciosos que, al hacer clic, inician la cadena de infección de Mekotio. En general, las campañas de spam infectan los sistemas a través de archivos peligrosos distribuidos durante estas operaciones.

Los emails pueden contener enlaces a páginas web maliciosas que alojan dicho contenido o descargan enlaces a los archivos. Alternativamente, los archivos se pueden adjuntar a los mensajes. Los archivos maliciosos pueden estar en varios formatos (por ejemplo, archivos comprimidos, ejecutables, PDF y documentos de Microsoft Office, JavaScript, etc.) y cuando se ejecutan, ejecutan o abren, comienza la descarga/instalación de malware.

Este software malicioso también se propaga a través de herramientas de activación ilegales ("cracks"), actualizaciones falsas y canales de descarga que no son de confianza. En lugar de activar productos con licencia, las herramientas de "craqueo" a menudo descargan/instalan malware.

Los actualizadores falsos causan infecciones al abusar de las fallas de los productos obsoletos y/o simplemente al instalar programas maliciosos en lugar de las actualizaciones prometidas. El malware a menudo se descarga sin darse cuenta de fuentes dudosas, como páginas web de alojamiento de archivos no oficiales y gratuitas, redes de intercambio punto a punto y otros descargadores de terceros.

Cómo evitar la instalación de malware

No abra emails sospechosos y/o irrelevantes, especialmente aquellos con enlaces o archivos adjuntos, ya que esto puede conducir a una infección de alto riesgo. Todas las descargas deben realizarse desde fuentes oficiales y verificadas. También es importante activar y actualizar productos con herramientas/funciones proporcionadas por desarrolladores legítimos.

No se deben usar herramientas de activación ilegal ("craqueo") y actualizaciones de terceros, ya que a menudo se emplean para propagar malware. Para proteger la seguridad del dispositivo y del usuario, es crucial tener instalado y actualizado un antivirus/antispyware confiable. Utilice este software para análisis regulares del sistema y eliminación de amenazas detectadas/potenciales.

Si cree que su computadora ya está infectada, le recomendamos ejecutar un escaneo con Combo Cleaner Antivirus para Windows para eliminar automáticamente el malware infiltrado.

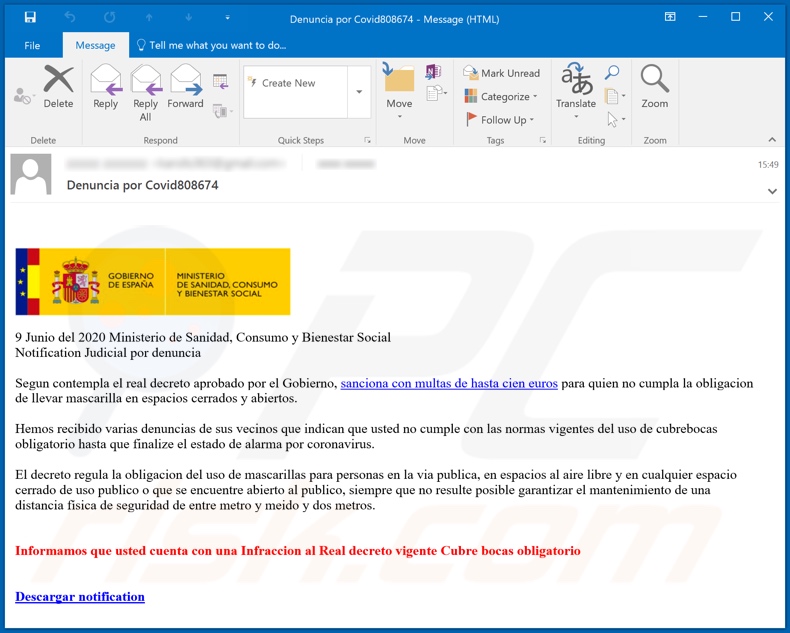

Captura de pantalla del email engañoso que distribuye el troyano Mekotio:

Texto presentado en este mensaje de email:

Subject: Denuncia por Covid808674

9 Junio del 2020 Ministerio de Sanidad, Consumo y Bienestar Social

Notification Judicial por denuncia

Segun contempla el real decreto aprobado por el Gobierno, sanciona con multas de hasta cien euros para quien no cumpla la obligacion de llevar mascarilla en espacios cerrados y abiertos.

Hemos recibido varias denuncias de sus vecinos que indican que usted no cumple con las normas vigentes del uso de cubrebocas obligatorio hasta que finalize el estado de alarma por coronavirus.

El decreto regula la obligacion del uso de mascarillas para personas en la via publica, en espacios al aire libre y en cualquier espacio cerrado de uso publico o que se encuentre abierto al publico, siempre que no resulte posible garantizar el mantenimiento de una distancia física de seguridad de entre metro y meido y dos metros.

Informamos que usted cuenta con una Infraccion al Real decreto vigente Cubre bocas obligatorio

Descargar notification

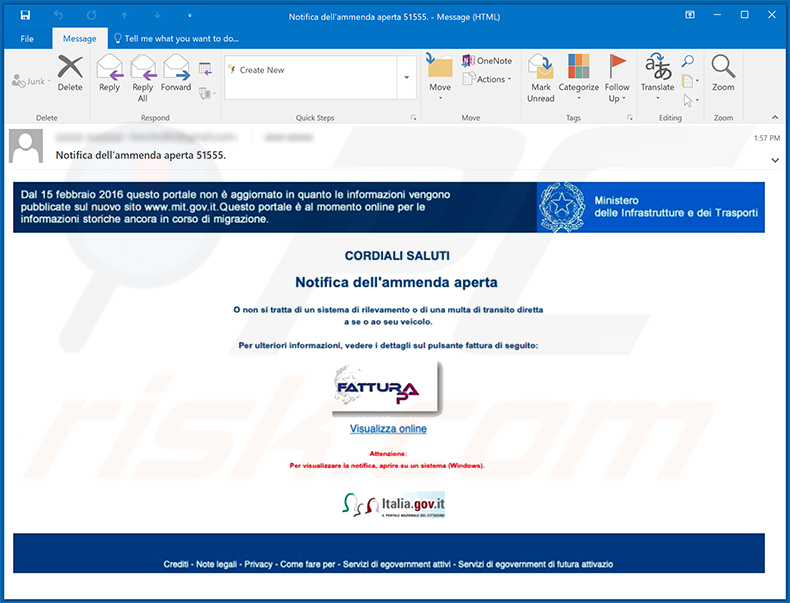

Apariencia de otro email spam utilizado para propagar al troyano Mekotio:

Texto presentado dentro:

Subject: Notifica dell'ammenda aperta 51555.

Dal 15 febbraio 2016 questo portale non è aggiornato in quanto le informazioni vengono pubblicate sul nuovo sito www.mit.gov.it.Questo portale è al momento online per le informazioni storiche ancora in corso di migrazione.

Ministero delle Infrastrutture e dei Trasporti

CORDIALI SALUTI

Notifica dell'ammenda apertaO non si tratta di un sistema di rilevamento o di una multa di transito diretta a se o ao seu veicolo.

Per ulteriori informazioni, vedere i dettagli sul pulsante fattura di segulto

FATTURA P

Visualizza online

Attenzione

Per visualizzare le notifica, aprire su un sistema (Windows).

Italia.gov.it

Actualización 24 de agosto de 2020: la investigación muestra que existen múltiples variantes de Mekotio que se están desarrollando simultáneamente. Algunas variantes tienen capacidades backdoor y se pueden usar para robar Bitcoins reemplazando la dirección de la billetera de Bitcoin en el portapapeles con otra utilizada por los ciberdelincuentes.

Algunas variantes pueden recopilar información como la configuración del firewall, información del sistema operativo y una lista de soluciones antivirus instaladas. También pueden tomar capturas de pantalla, simular acciones del mouse y del teclado, reiniciar la computadora, actualizarse, robar contraseñas guardadas en los navegadores Chrome y restringir el acceso a varias páginas web relacionadas con la banca.

Otro ejemplo de un email no deseado utilizado para propagar al troyano Mekotio:

Texto presentado dentro:

Subject: Notifica - Processo Legale in Linea

PROCESSO LEGALE

Di seguito sono riportate le informazioni sul procedimento legale.11951195

( Stampa / visualizza )

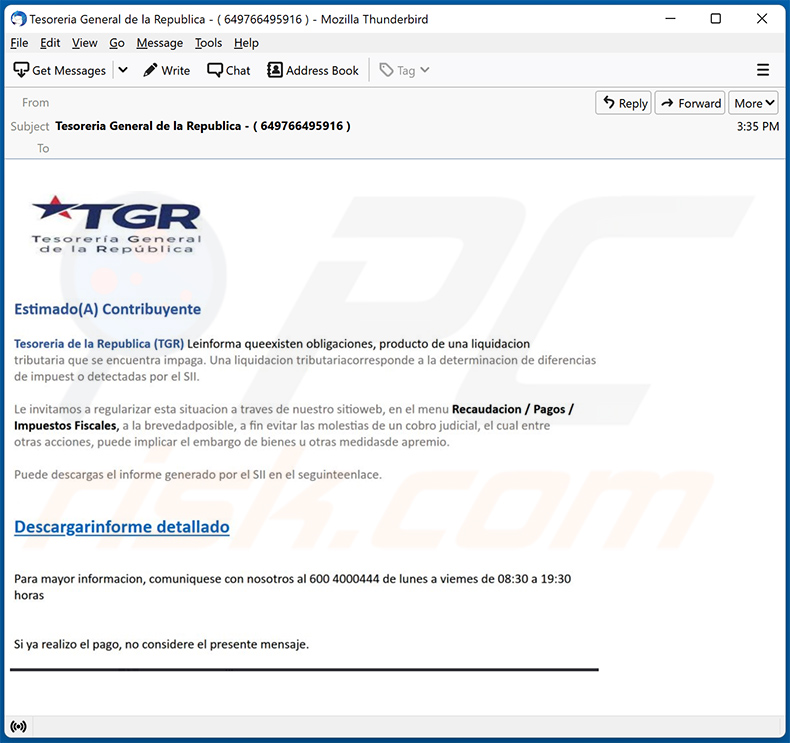

Otro ejemplo más de un email no deseado que propaga al troyano Mekotio:

Texto presentado dentro:

Subject: Tesoreria General de la Republica - ( 649766495916 )

TGR

Tesorería General de la RepúblicaEstimado(A) Contribuyente

Tesoreria de la Republica (TGR) Leinforma queenxisten obligaciones, producto de una liquidacion tributaria que se encuentra impaga. Una liquidacion tributariacorresponde a la determinacion de diferencias de impuest o detectadas por el SII.

Le invitamos a regularizar esta situacion a traves de nuestro sitioweb, en el menu Recaudacion / Pagos / Impuestos Fiscales, a la brevedadposible, a fin evitar las molestias de un combro judicial, el cual entre otras acciones, puede implicar el embargo de bienes u otras medidasde apremio.

Puede descargas el informe generado por el SII en el seguinteenlace.

Descargarinforme detallado

Para mayor informacion, comuniquese con nosotros al 600 4000444 de lunes a viemes de 08:30 a 19:30 horas

Si ya realizo el pago, no considere el presente mensaje.

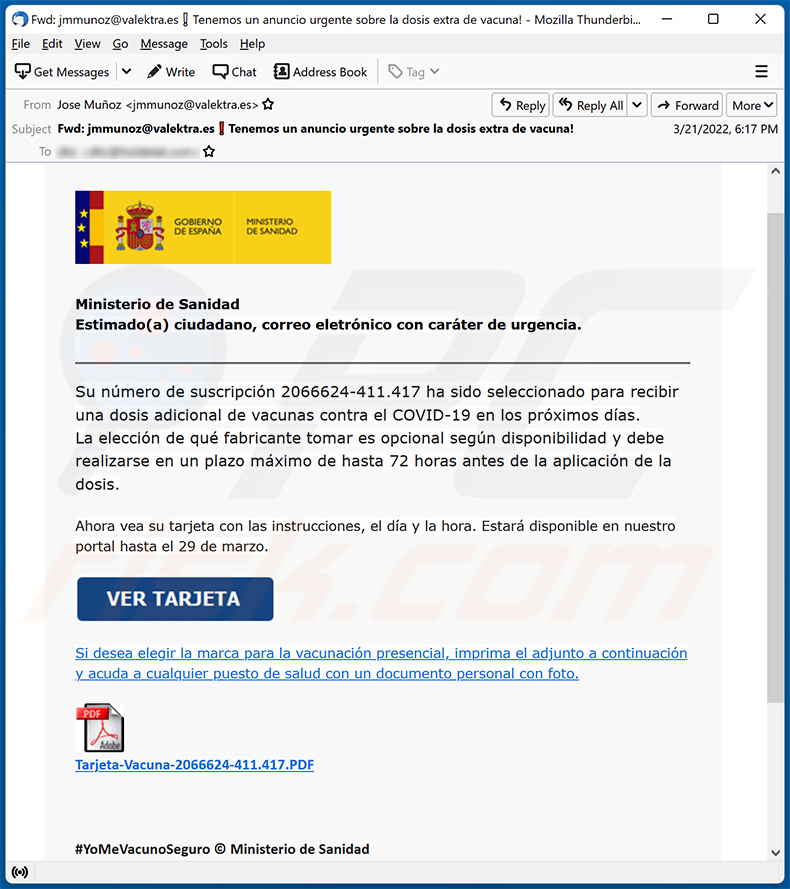

Otro spam que difunde el troyano Mekotio:

Texto presentado dentro:

Subject: Tenemos un anuncio urgente sobre la dosis extra de vacuna!

Ministerio de Sanidad

Estimado(a) ciudadano, correo eletrónico con caráter de urgencia.

Su número de suscripción 2066624-411.417 ha sido seleccionado para recibir una dosis adicional de vacunas contra el COVID-19 en los próximos días.

La elección de qué fabricante tomar es opcional según disponibilidad y debe realizarse en un plazo máximo de hasta 72 horas antes de la aplicación de la dosis.Ahora vea su tarjeta con las instrucciones, el día y la hora. Estará disponible en nuestro portal hasta el 29 de marzo.

Si desea elegir la marca para la vacunación presencial, imprima el adjunto a continuación y acuda a cualquier puesto de salud con un documento personal con foto.

Tarjeta-Vacuna-2066624-411.417.#YoMeVacunoSeguro © Ministerio de Sanidad

Eliminación automática instantánea de malware:

La eliminación manual de amenazas puede ser un proceso largo y complicado que requiere conocimientos informáticos avanzados. Combo Cleaner es una herramienta profesional para eliminar malware de forma automática, que está recomendado para eliminar malware. Descárguelo haciendo clic en el siguiente botón:

DESCARGAR Combo CleanerSi decide descargar este programa, quiere decir que usted está conforme con nuestra Política de privacidad y Condiciones de uso. Para usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por RCS LT, la empresa matriz de PCRisk.

Menú rápido:

- ¿Qué es Mekotio?

- PASO 1. Eliminación manual del malware Mekotio.

- PASO 2. Revise si su computadora está limpia.

¿Cómo eliminar el malware manualmente?

La eliminación manual de malware es una tarea complicada. Por lo general, es mejor permitir que los programas antivirus o antimalware lo hagan automáticamente. Para eliminar este malware, recomendamos utilizar Combo Cleaner Antivirus para Windows.

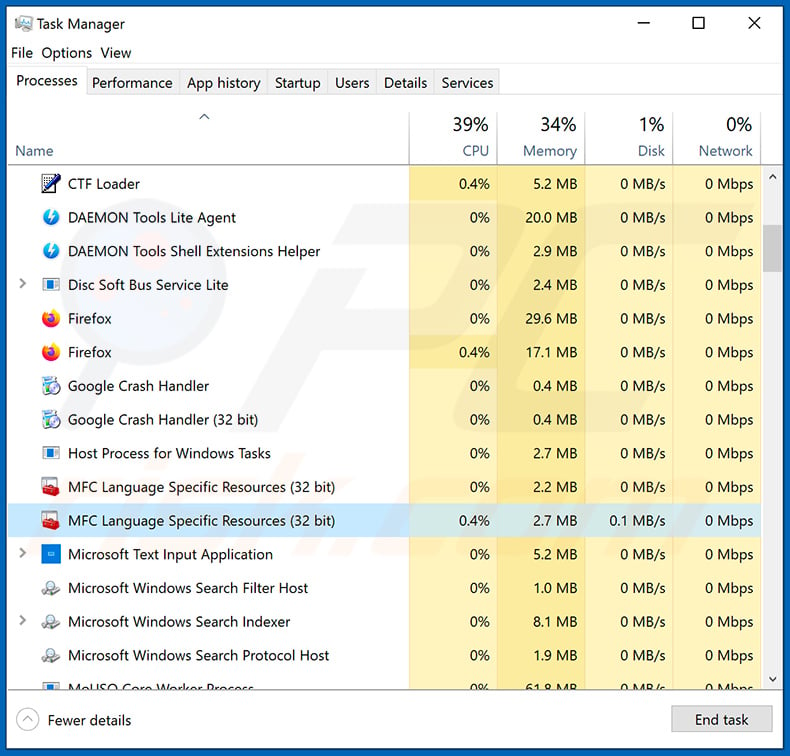

Si desea eliminar el malware manualmente, el primer paso es identificar el nombre del malware que está intentando eliminar. Aquí hay un ejemplo de un programa sospechoso que se ejecuta en la computadora de un usuario:

Si revisó la lista de programas que se ejecutan en su computadora, por ejemplo, usando el administrador de tareas, e identificó un programa que parece sospechoso, debe continuar con estos pasos:

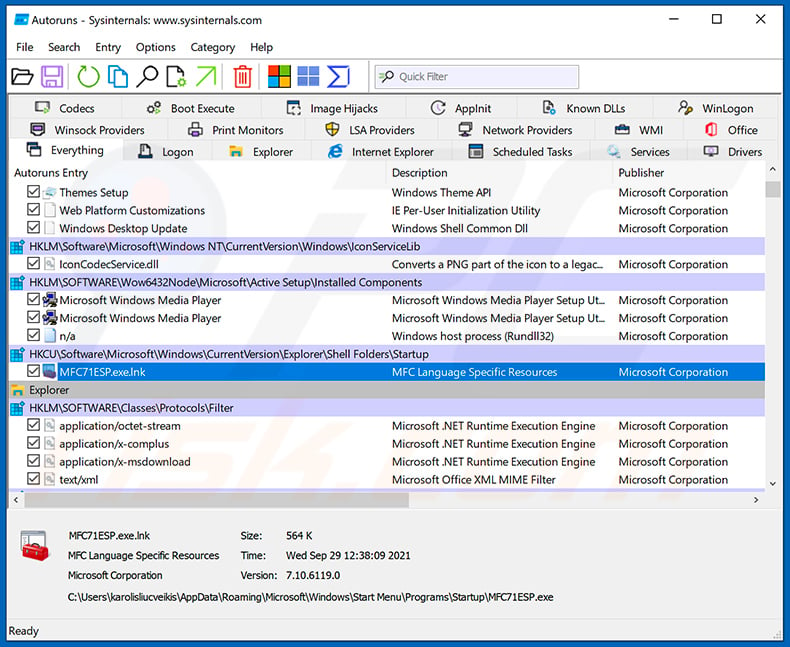

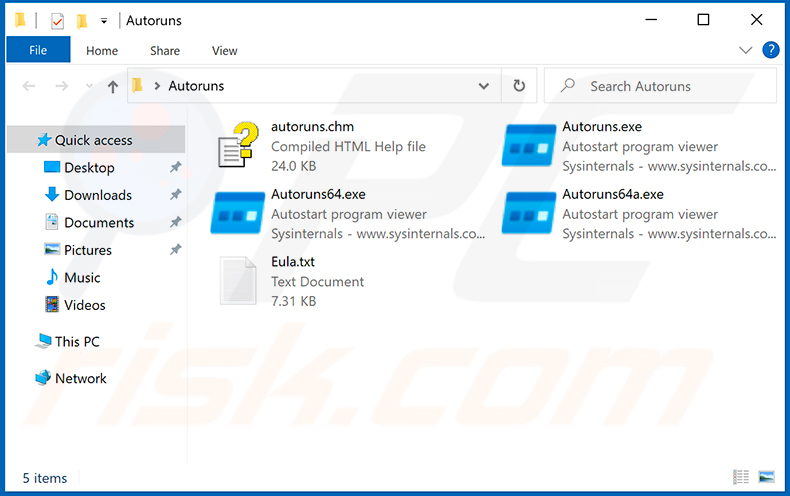

Descargue un programa llamado Autoruns. Este programa muestra aplicaciones de inicio automático, registro y ubicaciones del sistema de archivos:

Descargue un programa llamado Autoruns. Este programa muestra aplicaciones de inicio automático, registro y ubicaciones del sistema de archivos:

Reinicie su computadora en Modo Seguro:

Reinicie su computadora en Modo Seguro:

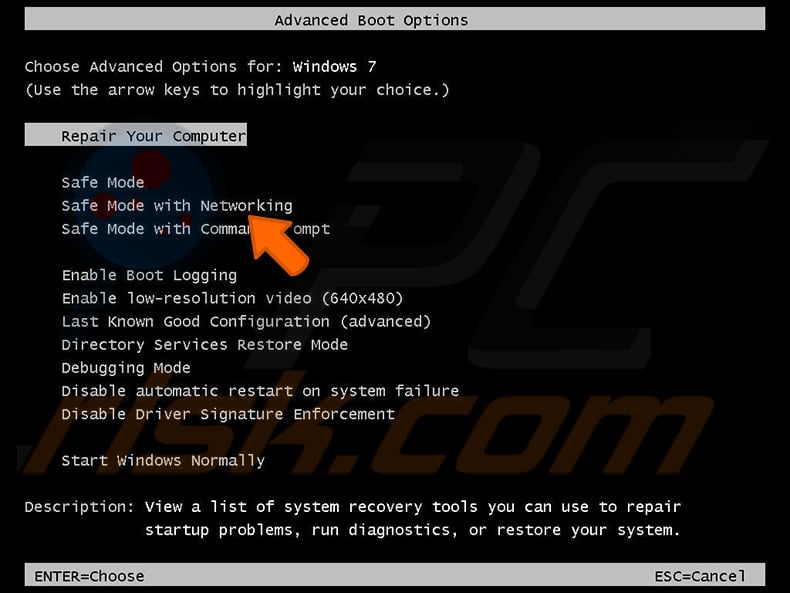

Usuarios de Windows XP y Windows 7: Inicie su computador en modo seguro. Haga clic en Inicio, clic en Apagar, clic en Reiniciar, clic en Aceptar. Durante el proceso de inicio de su computador, presione la tecla F8 en su teclado varias veces hasta que vea el menú Opciones Avanzadas de Windows, y luego seleccione Modo Seguro con Funciones de Red de la lista.

Video que muestra cómo iniciar Windows 7 en "Modo Seguro con Funciones de Red":

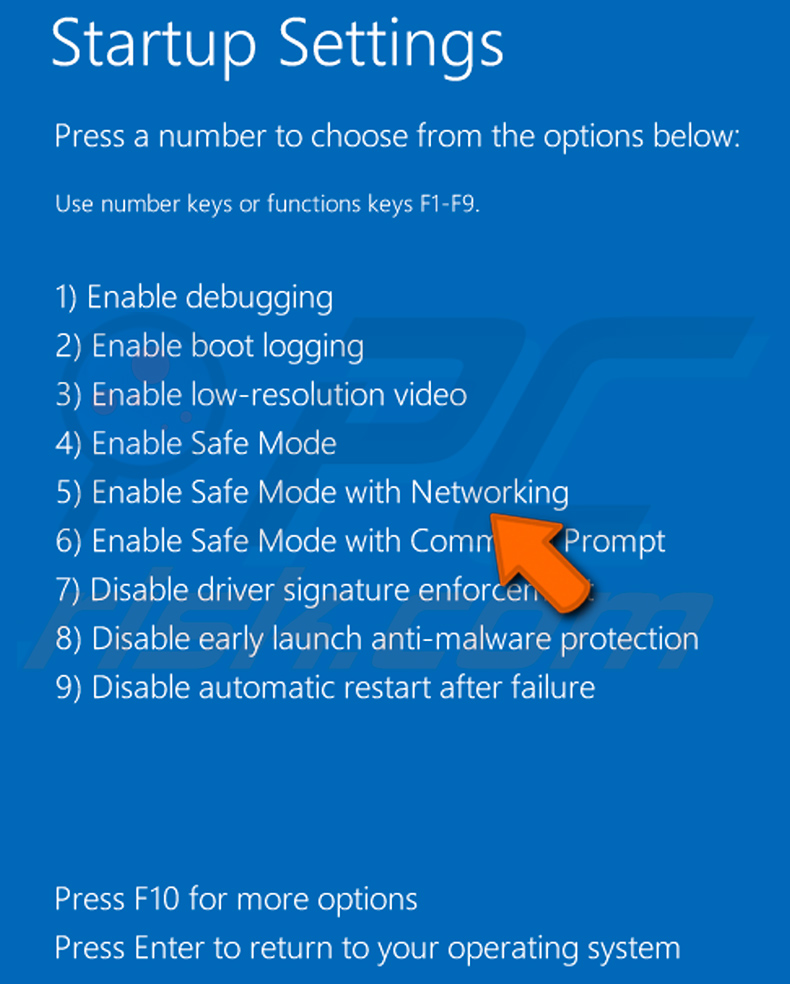

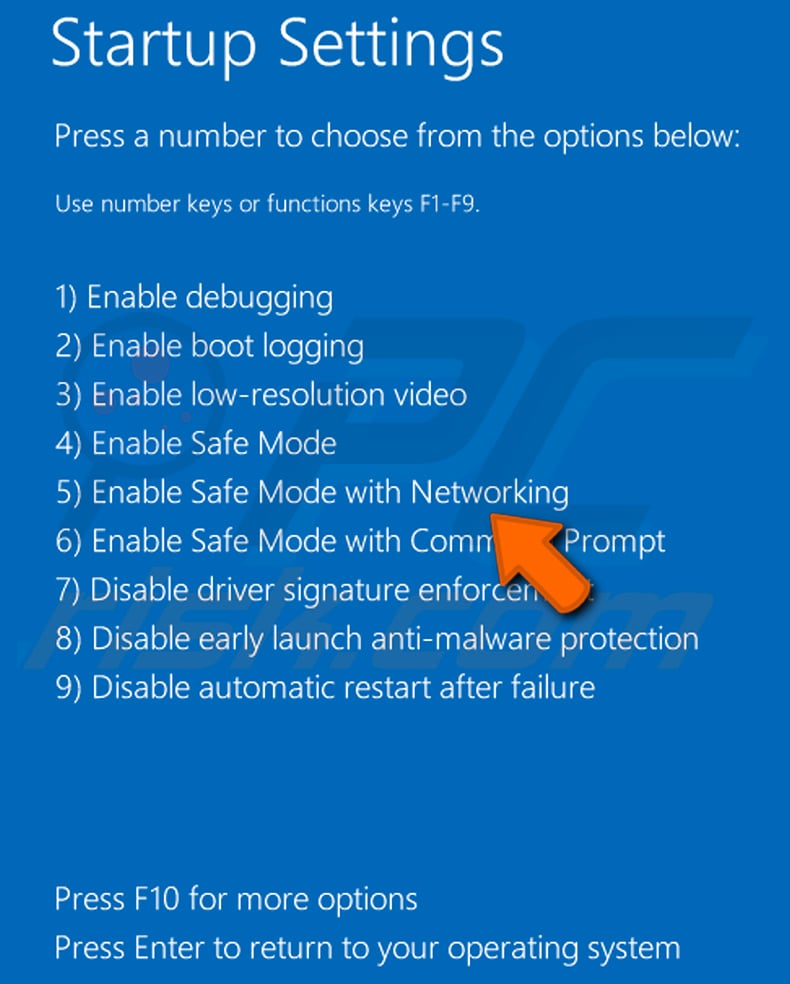

Usuarios de Windows 8: Iniciar Windows 8 en Modo Seguro con Funciones de Red: vaya a la pantalla de inicio de Windows 8, escriba Avanzado, en los resultados de búsqueda, seleccione Configuración. Haga clic en Opciones de inicio avanzadas, en la ventana abierta "Configuración General de PC", seleccione Inicio Avanzado. Clic en el botón "Reiniciar Ahora". Su computadora ahora se reiniciará en el "Menú de opciones de inicio avanzado". Haga clic en el botón "Solucionar problemas" y luego clic en el botón "Opciones avanzadas". En la pantalla de opciones avanzadas, haga clic en "Configuración de inicio". Haga clic en el botón "Reiniciar". Su PC se reiniciará en la pantalla de Configuración de inicio. Presione F5 para iniciar en Modo Seguro con Funciones de Red.

Video que muestra cómo iniciar Windows 8 en "Modo Seguro con Funciones de Red":

Usuarios de Windows 10: Haga clic en el logotipo de Windows y seleccione el icono de Encendido. En el menú abierto, haga clic en "Reiniciar" mientras mantiene presionado el botón "Shift" en su teclado. En la ventana "Elija una opción", haga clic en "Solucionar Problemas", luego seleccione "Opciones Avanzadas". En el menú de opciones avanzadas, seleccione "Configuración de Inicio" y haga clic en el botón "Reiniciar". En la siguiente ventana, debe hacer clic en la tecla "F5" en su teclado. Esto reiniciará su sistema operativo en modo seguro con funciones de red.

Video que muestra cómo iniciar Windows 10 en "Modo Seguro con Funciones de Red":

Extraiga el archivo descargado y ejecute el archivo Autoruns.exe.

Extraiga el archivo descargado y ejecute el archivo Autoruns.exe.

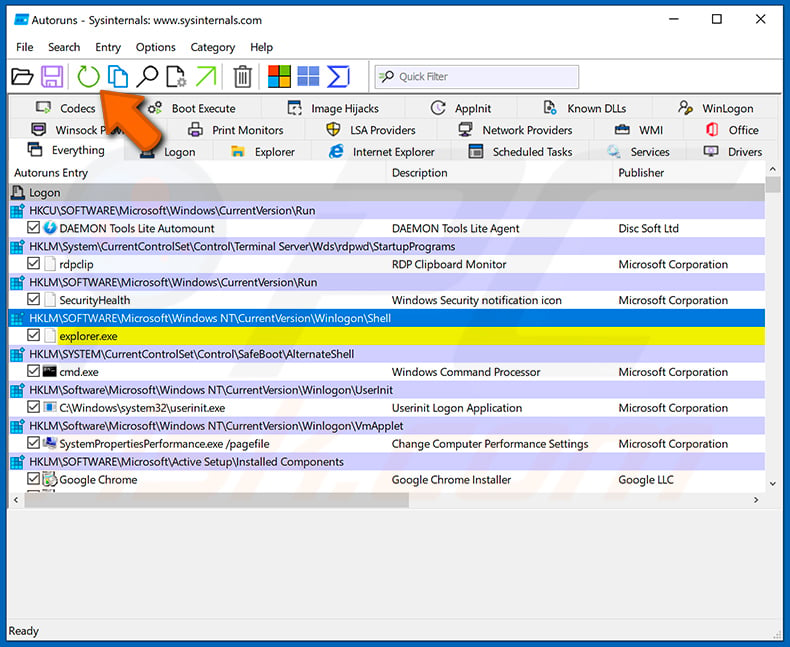

En la aplicación Autoruns, haga clic en "Opciones" en la parte superior y desactive las opciones "Ocultar ubicaciones vacías" y "Ocultar entradas de Windows". Después de este procedimiento, haga clic en el icono "Actualizar".

En la aplicación Autoruns, haga clic en "Opciones" en la parte superior y desactive las opciones "Ocultar ubicaciones vacías" y "Ocultar entradas de Windows". Después de este procedimiento, haga clic en el icono "Actualizar".

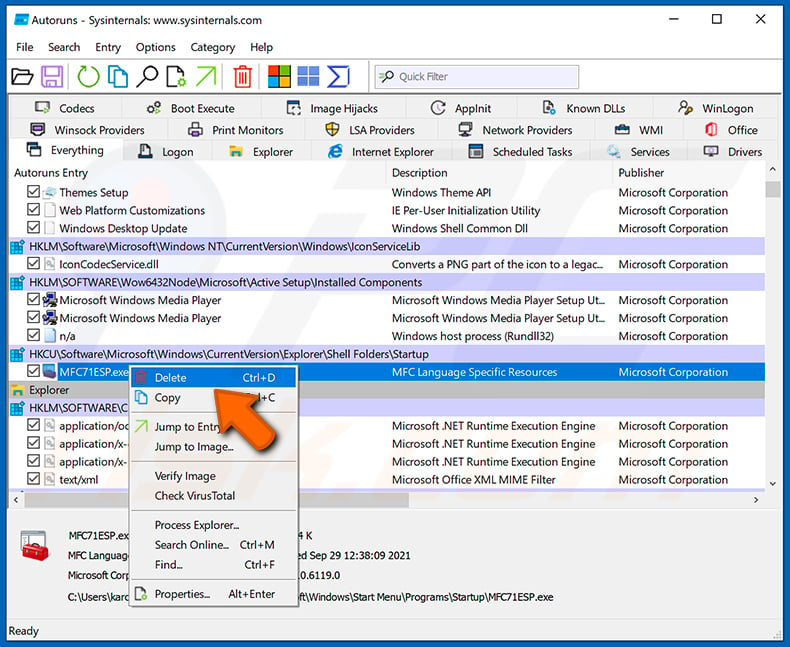

Consulte la lista provista por la aplicación Autoruns y localice el archivo de malware que desea eliminar.

Consulte la lista provista por la aplicación Autoruns y localice el archivo de malware que desea eliminar.

Debe anotar la ruta y nombre completos. Tenga en cuenta que algunos programas maliciosos ocultan nombres de procesos bajo nombres legítimos de procesos de Windows. En esta etapa, es muy importante evitar eliminar los archivos del sistema. Después de localizar el programa sospechoso que desea eliminar, haga clic con el botón derecho del mouse sobre su nombre y elija "Eliminar".

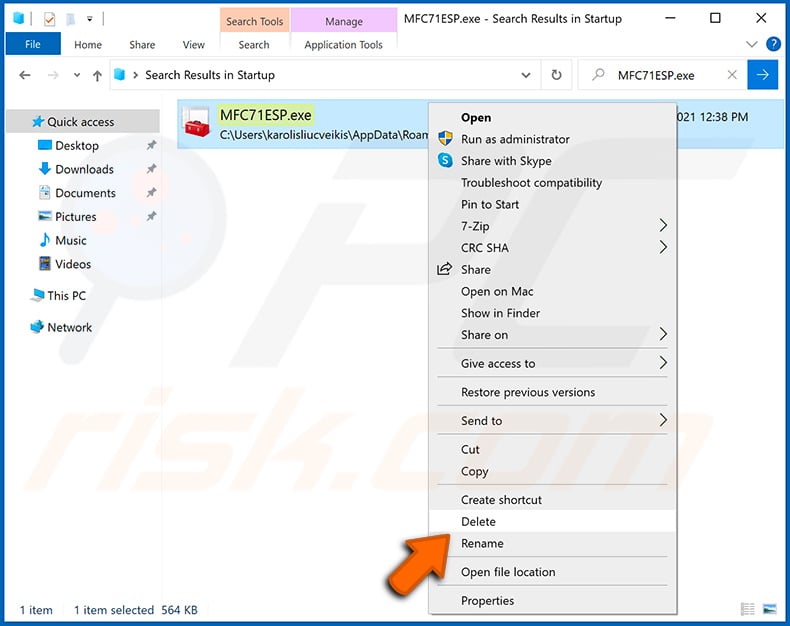

Después de eliminar el malware a través de la aplicación Autoruns (esto asegura que el malware no se ejecutará automáticamente en el próximo inicio del sistema), debe buscar el nombre del malware en su computadora. Asegúrese de habilitar los archivos y carpetas ocultos antes de continuar. Si encuentra el nombre de archivo del malware, asegúrese de eliminarlo.

Reinicie su computadora en modo normal. Seguir estos pasos debería eliminar cualquier malware de su computadora. Tenga en cuenta que la eliminación manual de amenazas requiere habilidades informáticas avanzadas. Si no tiene estas habilidades, deje la eliminación de malware a los programas antivirus y antimalware.

Es posible que estos pasos no funcionen con infecciones avanzadas de malware. Como siempre, es mejor prevenir la infección que intentar eliminar el malware más tarde. Para mantener su computadora segura, instale las últimas actualizaciones del sistema operativo y use un software antivirus. Para asegurarse de que su computadora esté libre de infecciones de malware, recomendamos escanearla con Combo Cleaner Antivirus para Windows.

Preguntas Frecuentes (FAQ)

Mi computadora está infectada con el malware Mekotio, ¿debo formatear mi dispositivo de almacenamiento para deshacerme de él?

Esta pieza de malware se puede eliminar siguiendo los pasos proporcionados en la guía de eliminación anterior. No es necesario formatear el dispositivo de almacenamiento para eliminar Mekotio.

¿Cuáles son los mayores problemas que puede causar el malware?

Depende del tipo de malware. La presencia de malware puede provocar robo de identidad, pérdidas financieras, disminución del rendimiento de la computadora, cuentas personales secuestradas, encriptado de datos, etc.

¿Cuál es el propósito de un malware?

Este malware tiene como objetivo la información bancaria. Puede usarse para robar credenciales de cuentas bancarias online, como nombres de usuario, IDs, contraseñas, etc.

¿Cómo se infiltró un malware en mi computadora?

Las computadoras se infectan después de que se abren archivos maliciosos. En algunos casos, no es suficiente abrir un archivo para causar infecciones en la computadora (por ejemplo, los documentos maliciosos requieren que los comandos de macro estén habilitados). Se sabe que Mekotio se distribuye a través de archivos adjuntos de email maliciosos. Los ciberdelincuentes también usan páginas de descarga de software hackeadas y otras fuentes poco confiables para descargar software/archivos, actualizaciones falsas y métodos similares para engañar a los usuarios para que ejecuten malware.

¿Me protegerá Combo Cleaner del malware?

Sí, Combo Cleaner puede detectar y eliminar casi todas las infecciones de malware conocidas. Es importante saber que el malware de alto nivel puede esconderse en lo más profundo del sistema. Por este motivo, los equipos infectados con malware de este tipo deben analizarse por completo (utilizando una opción de análisis completo).

Compartir:

Tomas Meskauskas

Investigador experto en seguridad, analista profesional de malware

Me apasiona todo lo relacionado con seguridad informática y tecnología. Me avala una experiencia de más de 10 años trabajando para varias empresas de reparación de problemas técnicos y seguridad on-line. Como editor y autor de PCrisk, llevo trabajando desde 2010. Sígueme en Twitter y LinkedIn para no perderte nada sobre las últimas amenazas de seguridad en internet.

El portal de seguridad PCrisk es ofrecido por la empresa RCS LT.

Investigadores de seguridad han unido fuerzas para ayudar a educar a los usuarios de ordenadores sobre las últimas amenazas de seguridad en línea. Más información sobre la empresa RCS LT.

Nuestras guías de desinfección de software malicioso son gratuitas. No obstante, si desea colaborar, puede realizar una donación.

DonarEl portal de seguridad PCrisk es ofrecido por la empresa RCS LT.

Investigadores de seguridad han unido fuerzas para ayudar a educar a los usuarios de ordenadores sobre las últimas amenazas de seguridad en línea. Más información sobre la empresa RCS LT.

Nuestras guías de desinfección de software malicioso son gratuitas. No obstante, si desea colaborar, puede realizar una donación.

Donar

▼ Mostrar discusión