Obtenga un escaneo gratuito y verifique si su computadora está infectada.

ELIMÍNELO AHORAPara usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por RCS LT, la empresa matriz de PCRisk.

¿Qué tipo de malware es Sturnus?

Sturnus es un malware para Android (un troyano bancario) que puede controlar un dispositivo. Es capaz de leer mensajes de chat, robar datos bancarios mostrando páginas de inicio de sesión falsas y mucho más. Los atacantes pueden realizar acciones maliciosas de forma remota en segundo plano mientras mantienen la pantalla oculta a la víctima.

Sturnus en detalle

Sturnus aún se encuentra en fase de pruebas, pero ya está configurado para atacar bancos en Europa. Aunque todavía se encuentra en una fase inicial, se sabe que este malware es más avanzado que muchas otras amenazas de este tipo. Entre sus principales capacidades se incluyen ataques de superposición, registro de teclas, interceptación de SMS, grabación de pantalla y acceso y control remotos.

El malware se comunica con su servidor de control mediante mensajes simples y cifrados. En primer lugar, registra el dispositivo y obtiene un ID único y una clave especial del servidor. A continuación, crea su propia clave secreta, la bloquea con la clave del servidor y la envía de vuelta, al tiempo que guarda una copia en el dispositivo. Esto permite a Sturnus enviar y recibir mensajes secretos con el servidor.

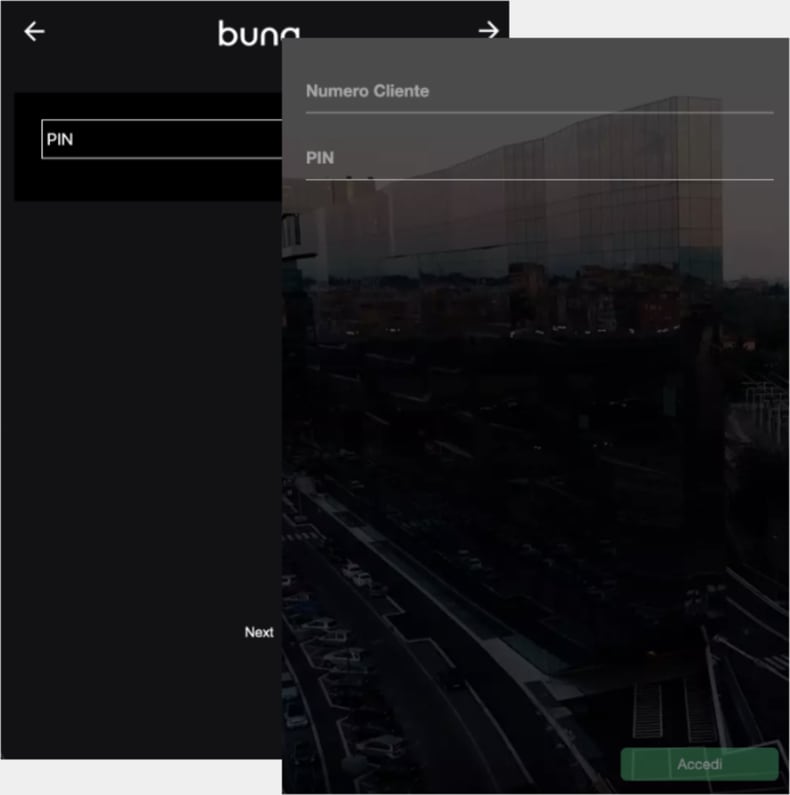

Sturnus roba datos principalmente de dos maneras: mostrando pantallas de inicio de sesión falsas (superposiciones) y utilizando un registrador de teclas para capturar lo que escribe la víctima. Puede generar páginas de phishing que parecen ser aplicaciones bancarias legítimas. Cuando se activa una, se abre una vista web que recopila todo lo que introduce la víctima.

Una vez robados los datos, esa pantalla falsa se apaga para evitar sospechas. Sturnus también puede mostrar una superposición negra a pantalla completa que oculta todo lo que está sucediendo, lo que permite a los ciberdelincuentes realizar acciones en segundo plano sin que la víctima se dé cuenta.

La función de registro de teclas del malware aprovecha el servicio de accesibilidad de Android. Puede detectar acciones como escribir, tocar y cambiar entre campos, por lo que puede capturar el texto a medida que se introduce y saber con qué está interactuando la víctima. Además, el malware puede capturar lo que aparece en la pantalla. Estas funciones también permiten al malware robar PIN y contraseñas.

Además, Sturnus detecta cuándo la víctima abre aplicaciones como WhatsApp, Signal o Telegram. Cuando detecta una de estas aplicaciones, comienza a capturar todo lo que se muestra en la pantalla. Incluso puede acceder a los mensajes después de que la aplicación los descifre. Eso significa que los atacantes pueden ver los contactos, los historiales completos de chat y todos los mensajes en tiempo real.

Además, los ciberdelincuentes pueden utilizar Sturnus para controlar el dispositivo de la víctima de forma remota. El malware utiliza ciertas técnicas que permiten a los ciberdelincuentes ver el dispositivo en tiempo real y realizar acciones, como pulsar, escribir, desplazarse o aprobar permisos.

Además de las capacidades mencionadas anteriormente, Sturnus puede obtener derechos de administrador e impedir que la víctima los elimine (puede detectar los intentos de hacerlo). También puede detectar cambios de contraseña, actividad en la pantalla de bloqueo, cambios en la red, cambios de SIM, cambios en la configuración de seguridad y mucho más. El objetivo es evitar ser detectado y permanecer activo durante el mayor tiempo posible.

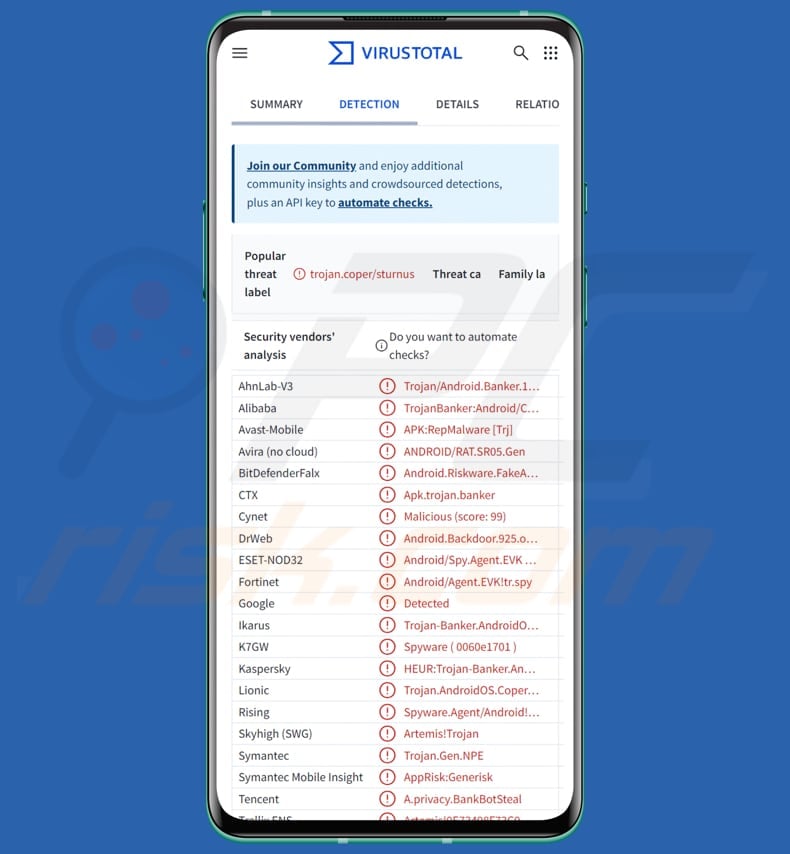

| Nombre | Sturnus ladrón |

| Tipo de amenaza | Trojan bancario, ladrón |

| Nombres de detección | Avast (APK:RepMalware [Trj]), Combo Cleaner (Android.Riskware.FakeApk.aAQ), ESET-NOD32 (Android/Spy.Agent.EVK Trojan), Kaspersky (HEUR:Trojan-Banker.AndroidOS.Coper.a), Lista completa (VirusTotal) |

| Síntomas | El dispositivo funciona con lentitud, la configuración del sistema se modifica sin el permiso del usuario, aparecen aplicaciones sospechosas, el uso de datos y batería aumenta significativamente, los navegadores redirigen a sitios web sospechosos y se muestran anuncios intrusivos. |

| Métodos de distribución | Phishing (correos electrónicos falsos), smishing (mensajes SMS engañosos), aplicaciones falsas, sitios web engañosos. |

| Daños | Robo de información personal (mensajes privados, nombres de usuario/contraseñas, etc.), disminución del rendimiento del dispositivo, agotamiento rápido de la batería, disminución de la velocidad de Internet, pérdidas importantes de datos, pérdidas económicas, robo de identidad. |

| Eliminación de Malware |

Para eliminar posibles infecciones de malware, escanee su computadora con un software antivirus legítimo. Nuestros investigadores de seguridad recomiendan usar Combo Cleaner. Descargue Combo Cleaner para WindowsEl detector gratuito verifica si su equipo está infectado. Para usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por RCS LT, la empresa matriz de PCRisk. |

Conclusión

Sturnus es un malware para Android muy avanzado que puede robar datos confidenciales a través de pantallas de inicio de sesión falsas, keylogging y captura de pantalla, leer aplicaciones de mensajería cifradas y proporcionar a los atacantes un control remoto total del dispositivo. Los usuarios de dispositivos infectados pueden encontrarse con problemas como el secuestro de cuentas, el robo de identidad, pérdidas económicas y otras consecuencias negativas.

Si se detecta en un dispositivo, Sturnus debe eliminarse lo antes posible. Otros ejemplos de malware para Android son Landfall, Fantasy Hub y BankBot.

¿Cómo se infiltró Sturnus en mi dispositivo?

Sturnus se distribuye normalmente mediante métodos de ingeniería social. Los atacantes envían correos electrónicos falsos que instan a los usuarios a descargar una aplicación maliciosa. También utilizan mensajes SMS fraudulentos con enlaces que dirigen a las víctimas al malware. Además, se valen de aplicaciones aparentemente legítimas, conocidas como «droppers», que descargan e instalan Sturnus de forma silenciosa sin que el usuario se dé cuenta.

¿Cómo evitar la instalación de malware?

Descargue aplicaciones solo de fuentes confiables, como páginas oficiales o Google Play. Mantenga actualizados el sistema operativo y las aplicaciones, y ejecute regularmente una herramienta de seguridad de buena reputación para detectar amenazas. Evite abrir archivos o hacer clic en enlaces de correos electrónicos, mensajes o textos que no esperaba recibir. Además, tenga cuidado con los anuncios, enlaces y ventanas emergentes de sitios web poco confiables o sospechosos.

Ventana superpuesta falsa utilizada para robar información confidencial (fuente: threatfabric.com):

Una ventana falsa utilizada para ocultar la actividad en segundo plano (fuente: threatfabric.com):

Menú rápido:

- Introducción

- ¿Cómo eliminar el historial de navegación del navegador web Chrome?

- ¿Cómo desactivar las notificaciones del navegador web Chrome?

- ¿Cómo restablecer el navegador web Chrome?

- ¿Cómo eliminar el historial de navegación del navegador web Firefox?

- ¿Cómo desactivar las notificaciones del navegador web Firefox?

- ¿Cómo restablecer el navegador web Firefox?

- ¿Cómo desinstalar aplicaciones potencialmente no deseadas y/o maliciosas?

- ¿Cómo arrancar el dispositivo Android en «modo seguro»?

- ¿Cómo comprobar el uso de batería de varias aplicaciones?

- ¿Cómo comprobar el uso de datos de varias aplicaciones?

- ¿Cómo instalar las últimas actualizaciones de software?

- ¿Cómo restablecer el sistema a su estado predeterminado?

- ¿Cómo desactivar las aplicaciones que tienen privilegios de administrador?

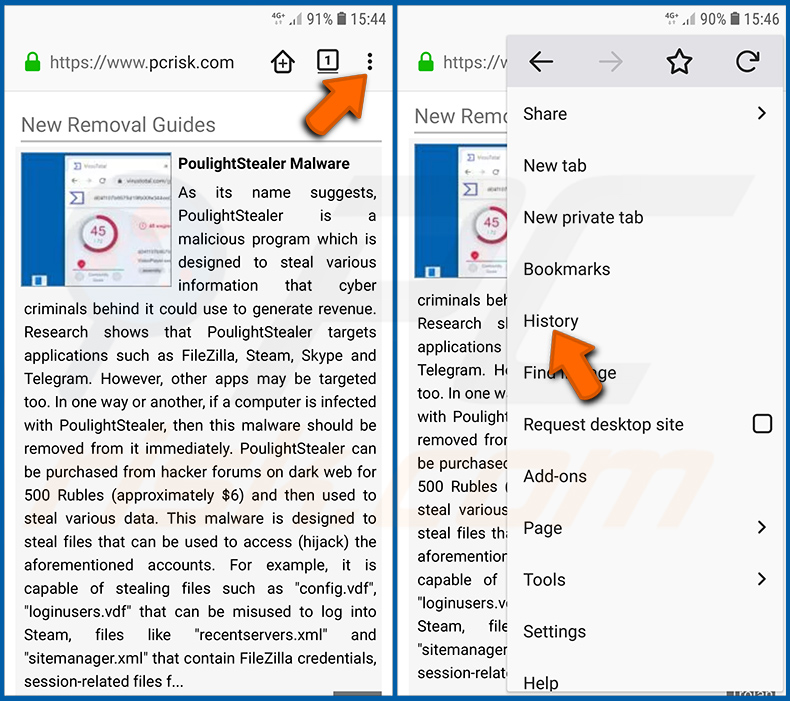

Eliminar el historial de navegación del navegador web Chrome:

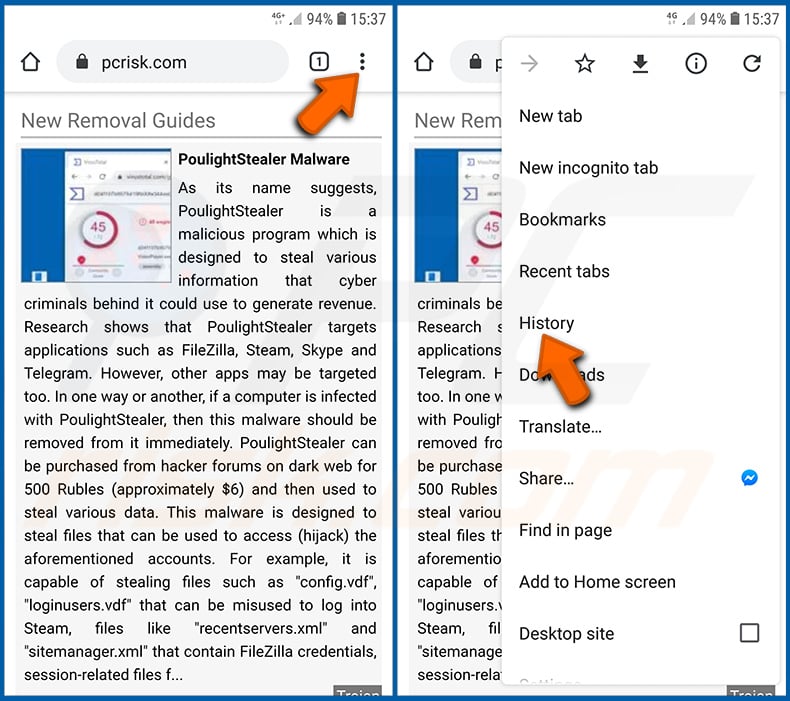

Pulsa el botón «Menú» (tres puntos en la esquina superior derecha de la pantalla) y selecciona «Historial» en el menú desplegable que se abre.

Pulsa «Borrar datos de navegación», selecciona la pestaña «AVANZADO», elige el intervalo de tiempo y los tipos de datos que deseas eliminar y pulsa «Borrar datos».

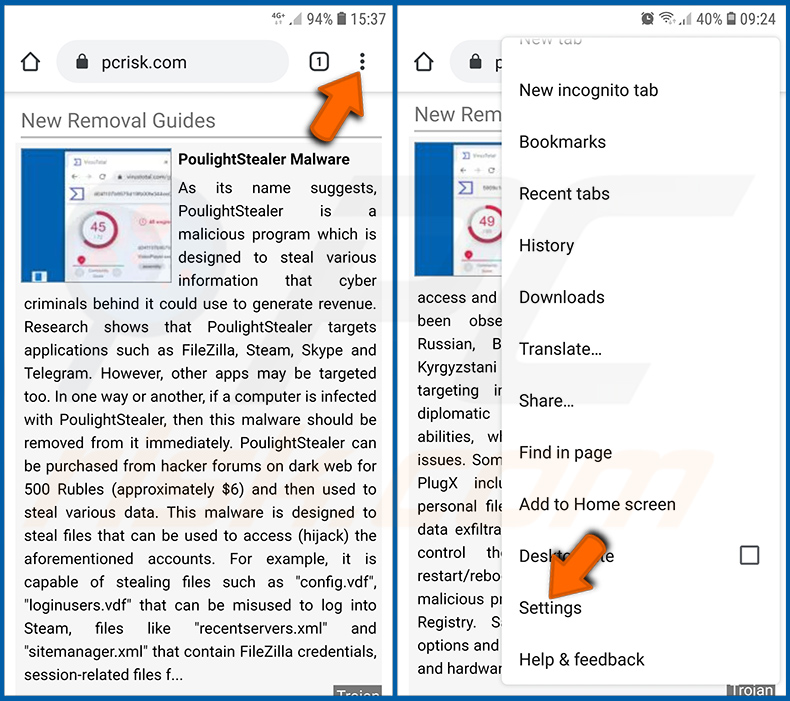

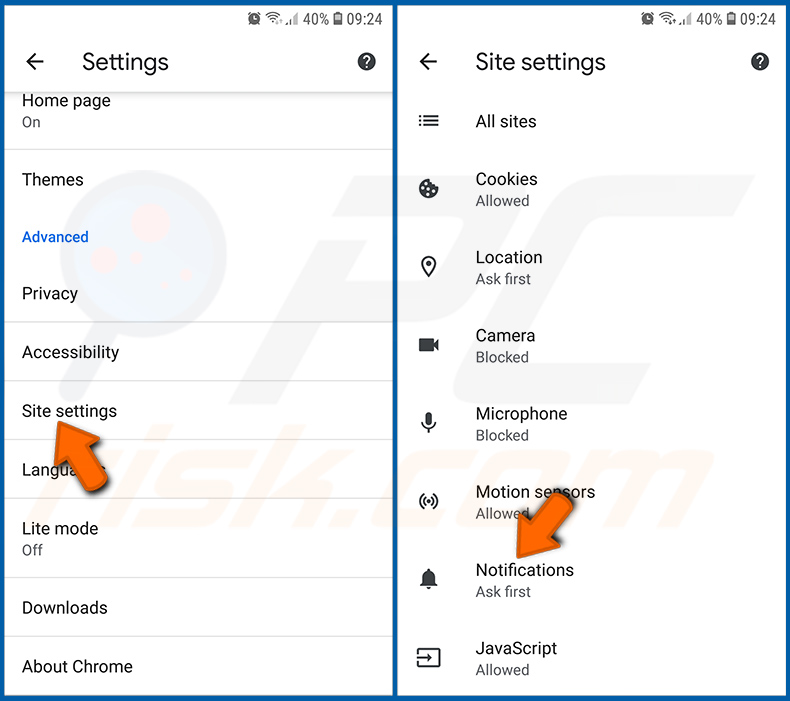

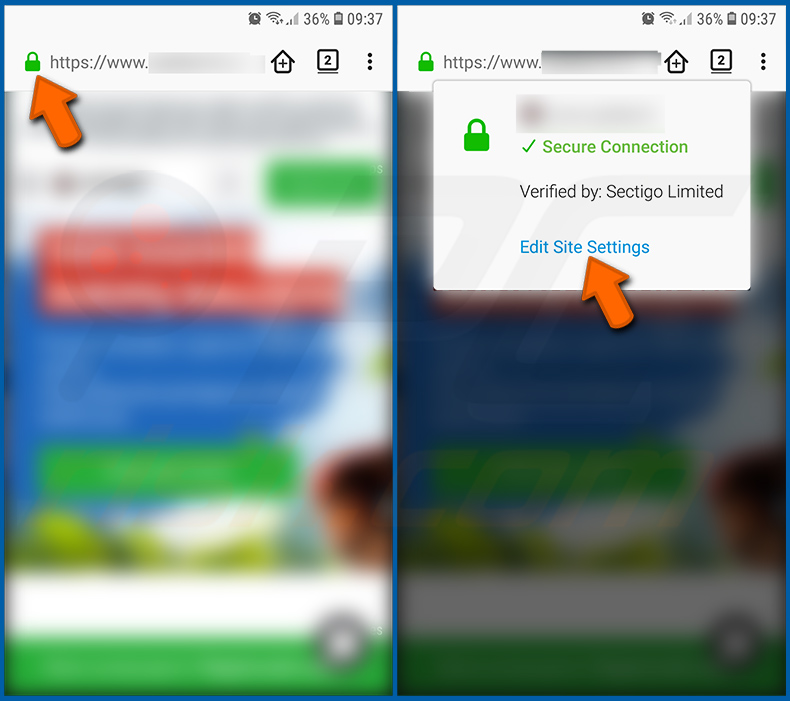

Desactivar las notificaciones del navegador en el navegador web Chrome:

Pulsa el botón «Menú» (tres puntos en la esquina superior derecha de la pantalla) y selecciona «Configuración» en el menú desplegable que se abre.

Desplácese hacia abajo hasta que vea la opción «Configuración del sitio» y pulse sobre ella. Desplácese hacia abajo hasta que vea la opción «Notificaciones» y pulse sobre ella.

Busca los sitios web que envían notificaciones del navegador, pulsa sobre ellos y haz clic en «Borrar y restablecer». Esto eliminará los permisos concedidos a estos sitios web para enviar notificaciones. Sin embargo, cuando vuelvas a visitar el mismo sitio, es posible que te vuelva a solicitar permiso. Puede elegir si desea conceder estos permisos o no (si decide rechazarlos, el sitio web pasará a la sección «Bloqueado» y ya no le volverá a solicitar el permiso).

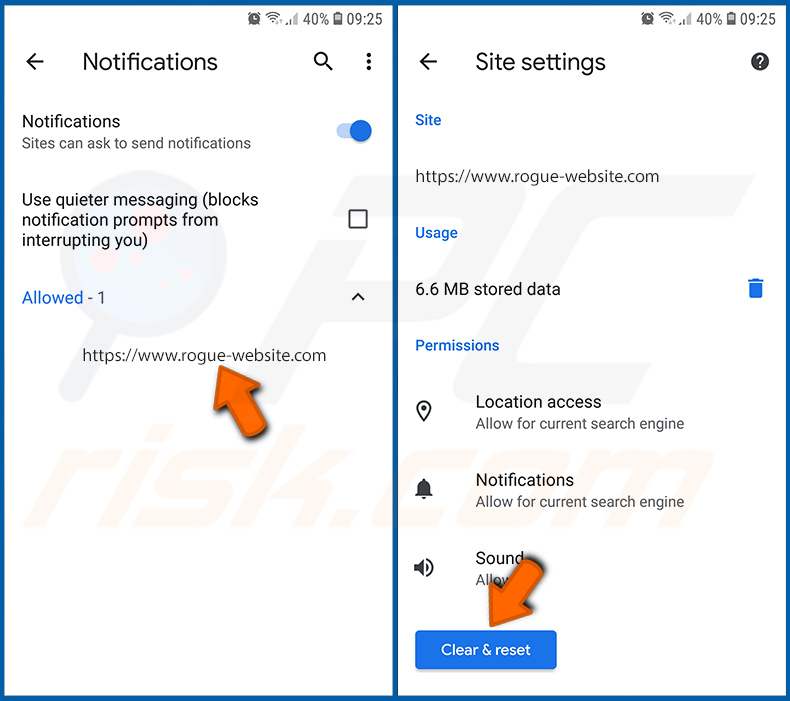

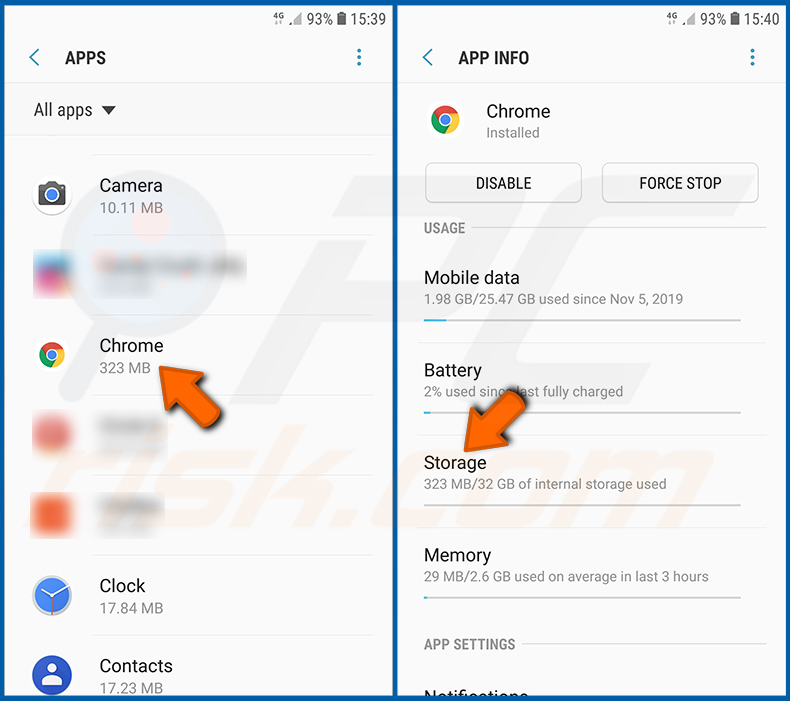

Restablecer el navegador web Chrome:

Ve a «Configuración», desplázate hacia abajo hasta que veas «Aplicaciones» y pulsa sobre ella.

Desplácese hacia abajo hasta encontrar la aplicación «Chrome», selecciónela y pulse la opción «Almacenamiento».

Pulsa «GESTIONAR ALMACENAMIENTO», luego «BORRAR TODOS LOS DATOS» y confirma la acción pulsando «Aceptar». Ten en cuenta que al restablecer el navegador se eliminarán todos los datos almacenados en él. Esto significa que se borrarán todos los inicios de sesión/contraseñas guardados, el historial de navegación, la configuración no predeterminada y otros datos. También tendrá que volver a iniciar sesión en todos los sitios web.

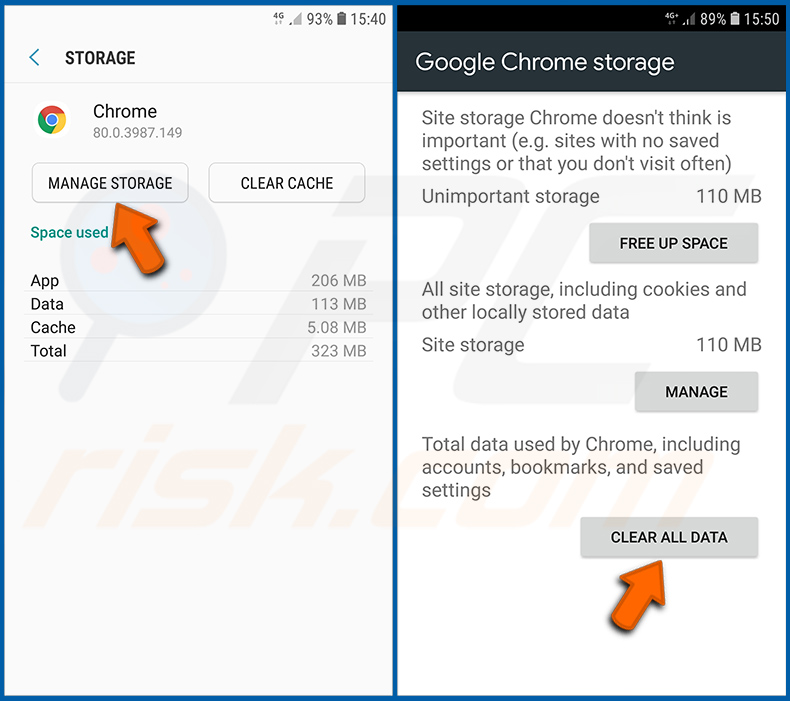

Eliminar el historial de navegación del navegador web Firefox:

Pulsa el botón «Menú» (tres puntos en la esquina superior derecha de la pantalla) y selecciona «Historial» en el menú desplegable que se abre.

Desplázate hacia abajo hasta que veas «Borrar datos privados» y pulsa sobre ello. Selecciona los tipos de datos que deseas eliminar y pulsa «BORRAR DATOS».

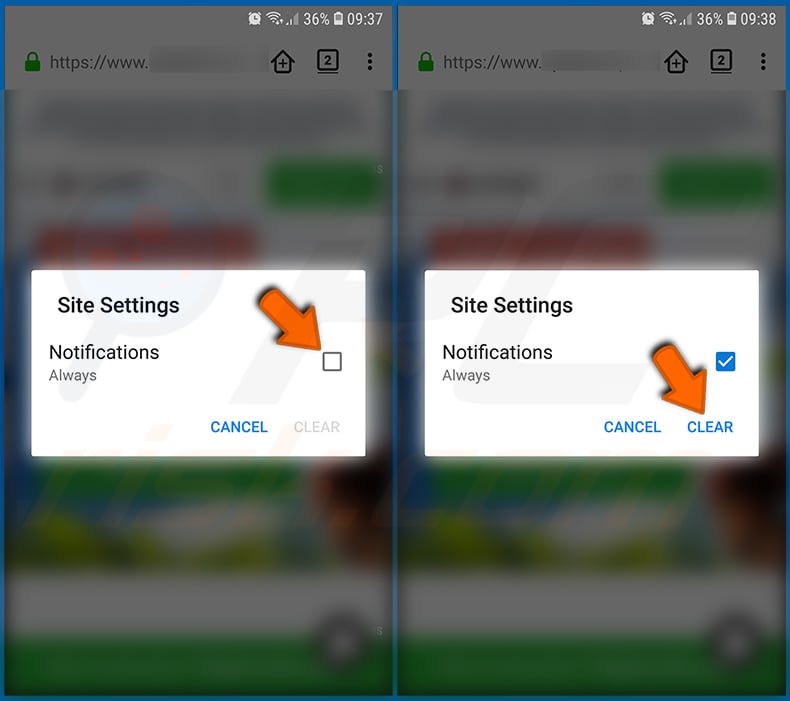

Desactivar las notificaciones del navegador web Firefox:

Visite el sitio web que envía notificaciones del navegador, pulse el icono que aparece a la izquierda de la barra de direcciones URL (el icono no tiene por qué ser necesariamente un «Candado») y seleccione «Editar configuración del sitio».

En la ventana emergente que se abre, selecciona la opción «Notificaciones» y pulsa «BORRAR».

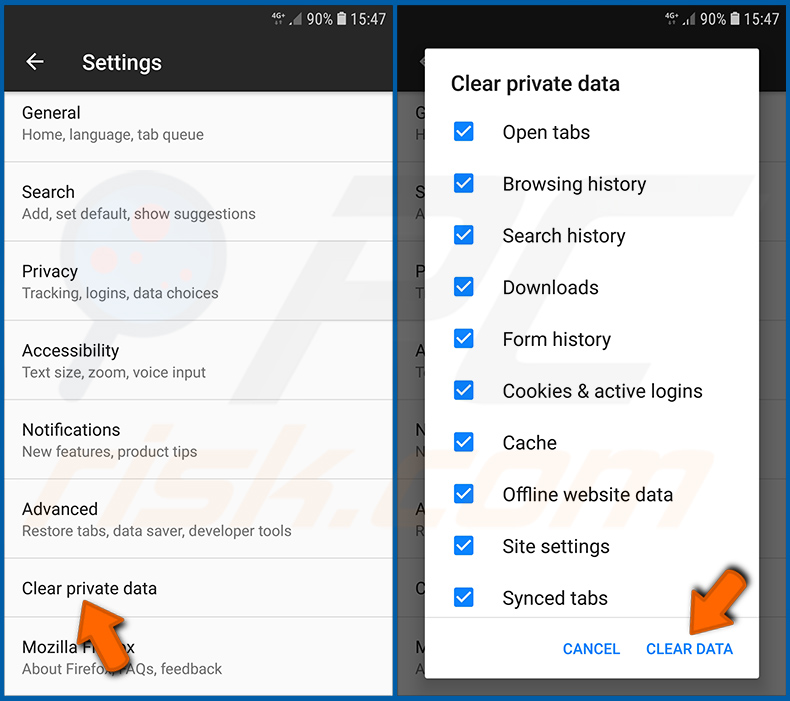

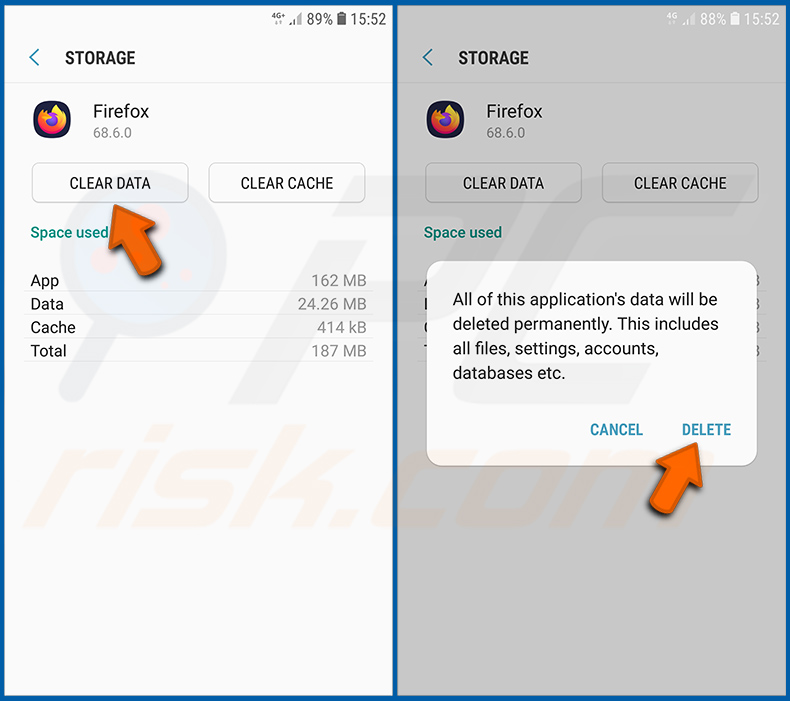

Restablecer el navegador web Firefox:

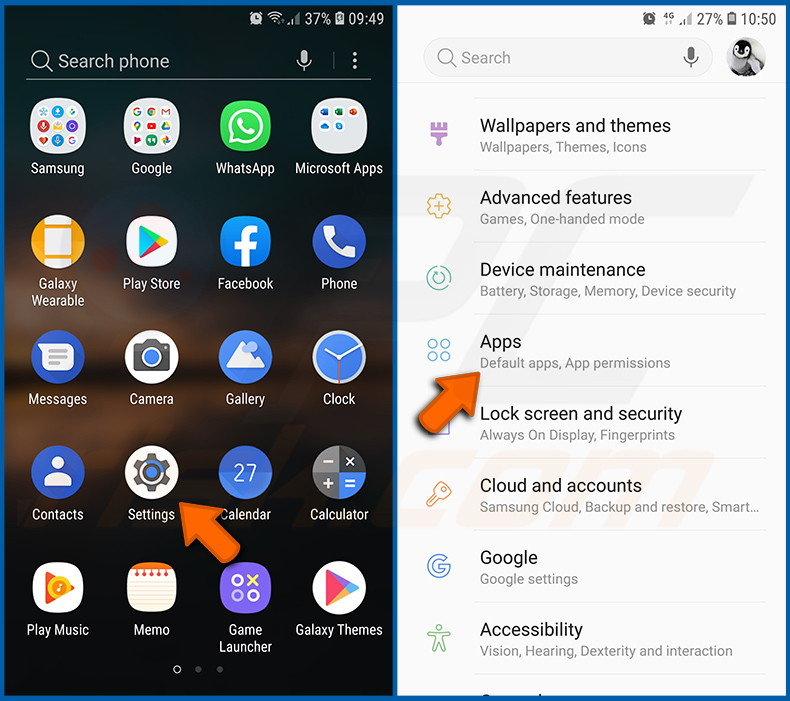

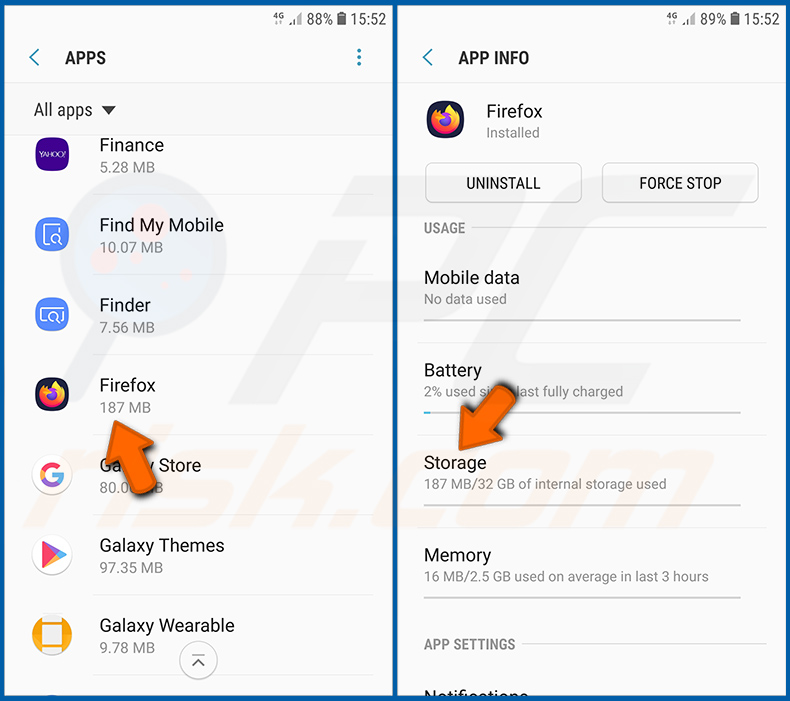

Ve a «Configuración», desplázate hacia abajo hasta que veas «Aplicaciones» y pulsa sobre ella.

Desplácese hacia abajo hasta encontrar la aplicación «Firefox», selecciónela y pulse la opción «Almacenamiento».

Pulsa «BORRAR DATOS» y confirma la acción pulsando «ELIMINAR». Ten en cuenta que al restablecer el navegador se eliminarán todos los datos almacenados en él. Esto significa que se borrarán todos los inicios de sesión/contraseñas guardados, el historial de navegación, la configuración no predeterminada y otros datos. También tendrás que volver a iniciar sesión en todos los sitios web.

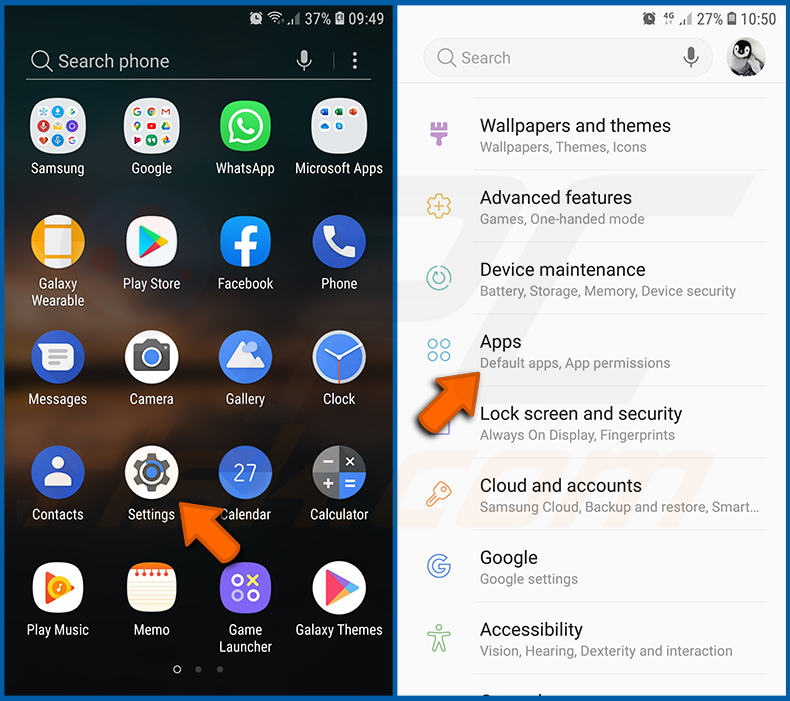

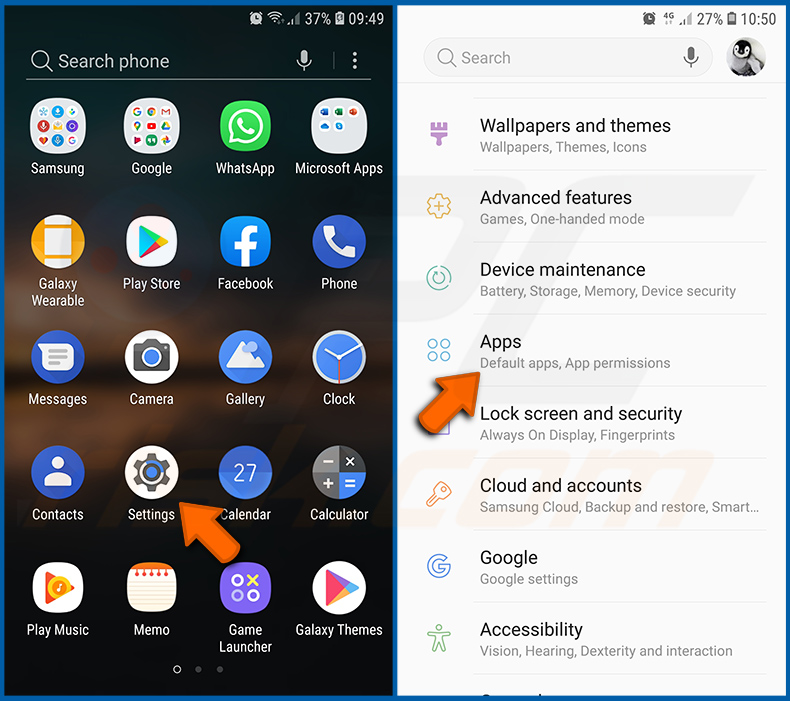

Desinstalar aplicaciones potencialmente no deseadas y/o maliciosas:

Ve a «Configuración», desplázate hacia abajo hasta que veas «Aplicaciones» y pulsa sobre ella.

Desplácese hacia abajo hasta que vea una aplicación potencialmente no deseada y/o maliciosa, selecciónela y pulse «Desinstalar». Si, por alguna razón, no puede eliminar la aplicación seleccionada (por ejemplo, si aparece un mensaje de error), debe intentar utilizar el «Modo seguro».

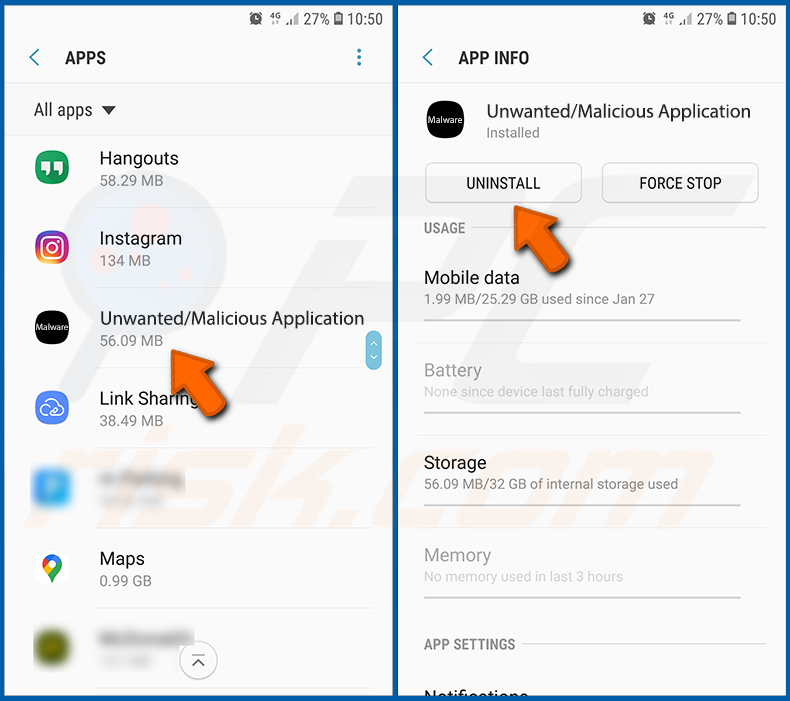

Inicie el dispositivo Android en «modo seguro»:

El «Modo seguro» del sistema operativo Android desactiva temporalmente todas las aplicaciones de terceros. Utilizar este modo es una buena forma de diagnosticar y resolver diversos problemas (por ejemplo, eliminar aplicaciones maliciosas que impiden a los usuarios hacerlo cuando el dispositivo funciona «normalmente»).

Pulse el botón «Encendido» y manténgalo pulsado hasta que aparezca la pantalla «Apagar». Toque el icono «Apagar» y manténgalo pulsado. Tras unos segundos, aparecerá la opción «Modo seguro» y podrá ejecutarla reiniciando el dispositivo.

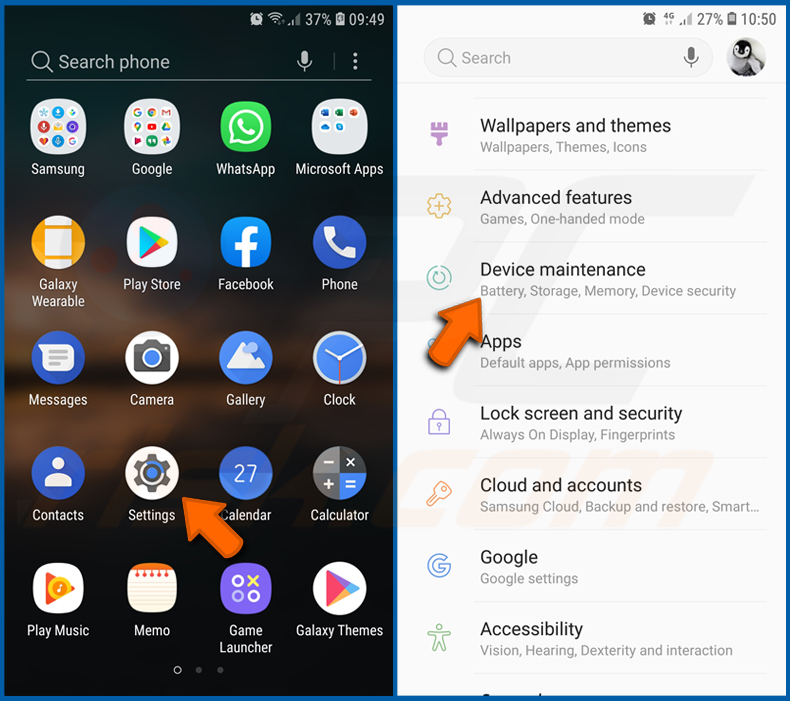

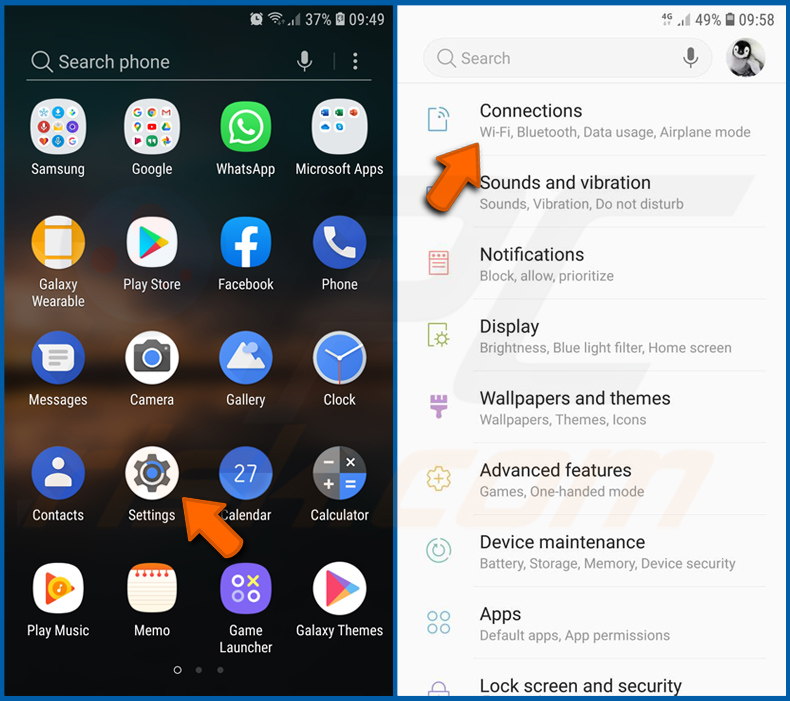

Comprueba el uso de batería de varias aplicaciones:

Ve a «Configuración», desplázate hacia abajo hasta que veas «Mantenimiento del dispositivo» y pulsa sobre ello.

Toca «Batería» y comprueba el uso de cada aplicación. Las aplicaciones legítimas/auténticas están diseñadas para consumir la menor energía posible con el fin de proporcionar la mejor experiencia al usuario y ahorrar energía. Por lo tanto, un uso elevado de la batería puede indicar que la aplicación es maliciosa.

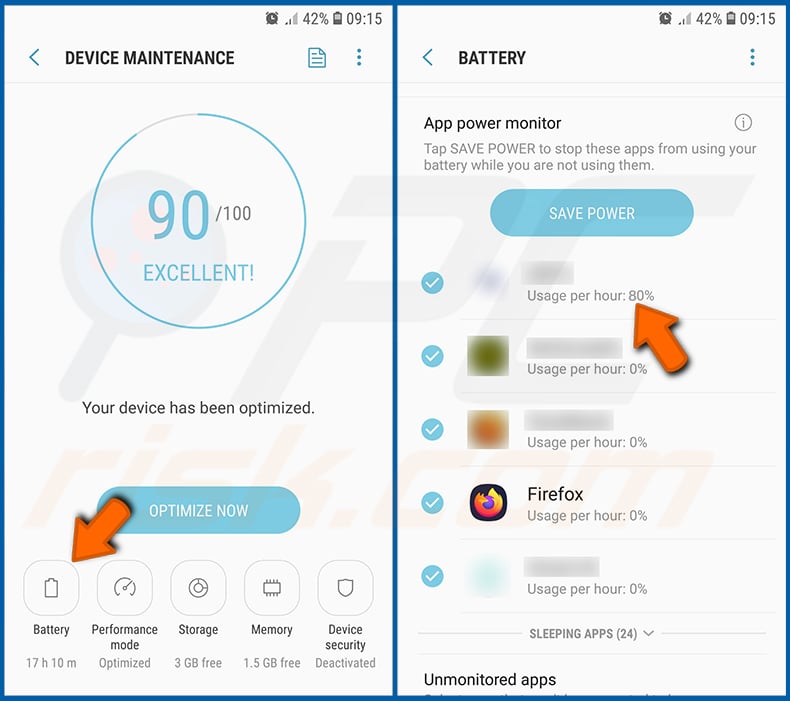

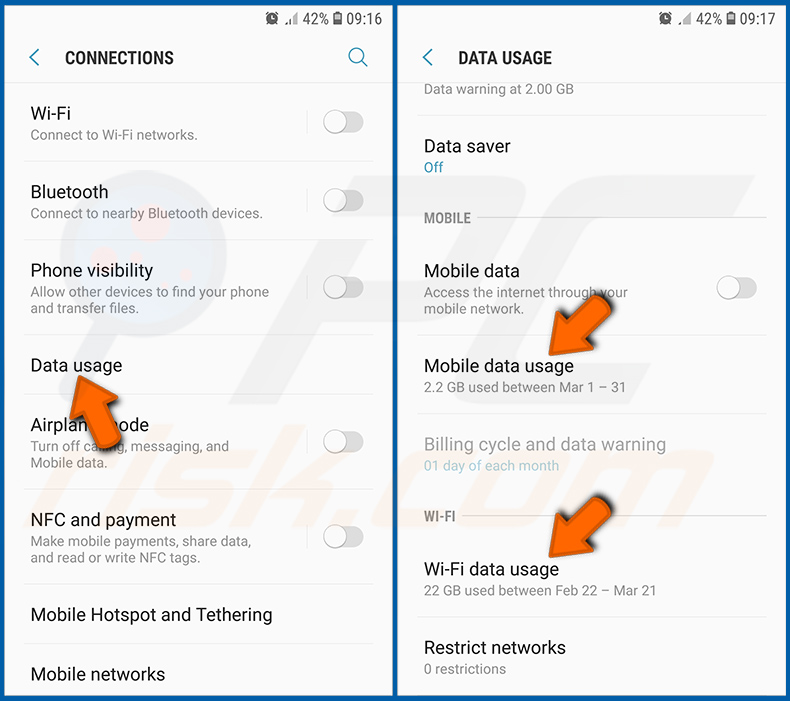

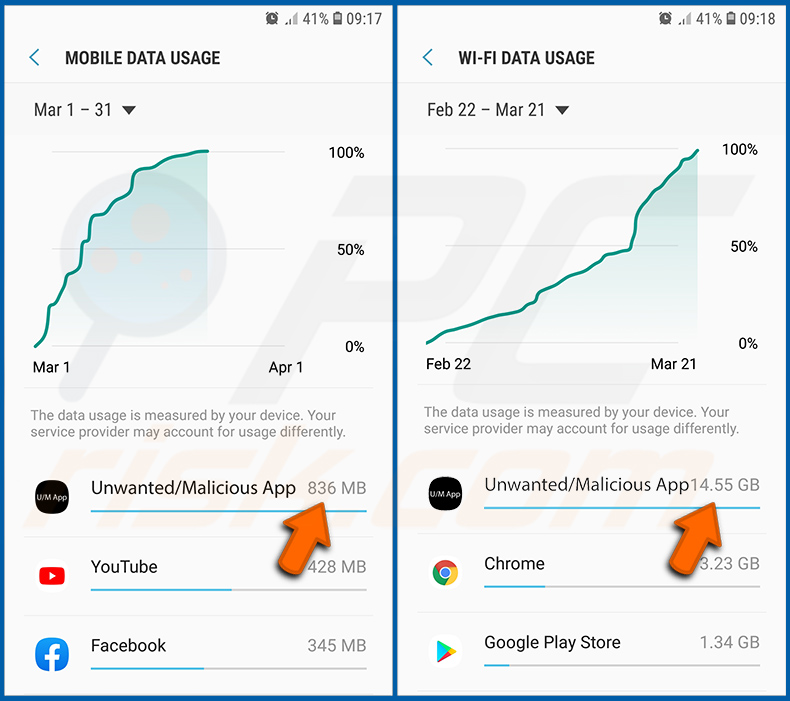

Comprueba el uso de datos de varias aplicaciones:

Ve a «Configuración», desplázate hacia abajo hasta que veas «Conexiones» y pulsa sobre ella.

Desplácese hacia abajo hasta que vea «Uso de datos» y seleccione esta opción. Al igual que con la batería, las aplicaciones legítimas/auténticas están diseñadas para minimizar el uso de datos en la medida de lo posible. Esto significa que un uso excesivo de datos puede indicar la presencia de una aplicación maliciosa. Tenga en cuenta que algunas aplicaciones maliciosas pueden estar diseñadas para funcionar solo cuando el dispositivo está conectado a una red inalámbrica. Por este motivo, debe comprobar tanto el uso de datos móviles como el de Wi-Fi.

Si encuentra una aplicación que consume muchos datos aunque nunca la utilice, le recomendamos encarecidamente que la desinstale lo antes posible.

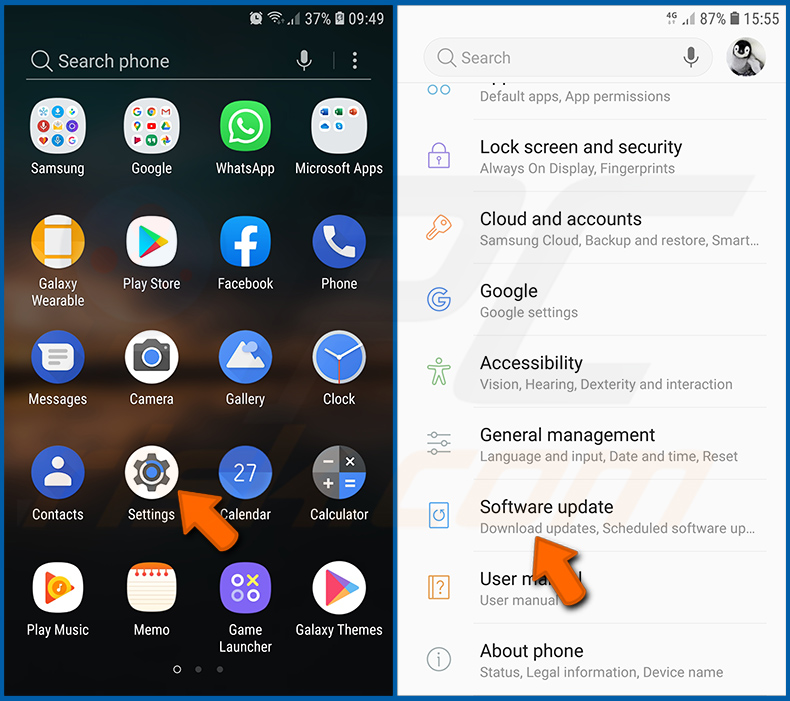

Instala las últimas actualizaciones de software:

Mantener el software actualizado es una buena práctica en lo que respecta a la seguridad de los dispositivos. Los fabricantes de dispositivos lanzan continuamente diversos parches de seguridad y actualizaciones de Android con el fin de corregir errores y fallos que pueden ser aprovechados por los ciberdelincuentes. Un sistema obsoleto es mucho más vulnerable, por lo que siempre debes asegurarte de que el software de tu dispositivo esté actualizado.

Ve a «Configuración», desplázate hacia abajo hasta que veas «Actualización de software» y pulsa sobre ella.

Pulsa «Descargar actualizaciones manualmente» y comprueba si hay actualizaciones disponibles. Si es así, instálalas inmediatamente. También recomendamos habilitar la opción «Descargar actualizaciones automáticamente», que permitirá al sistema notificarte cuando se publique una actualización y/o instalarla automáticamente.

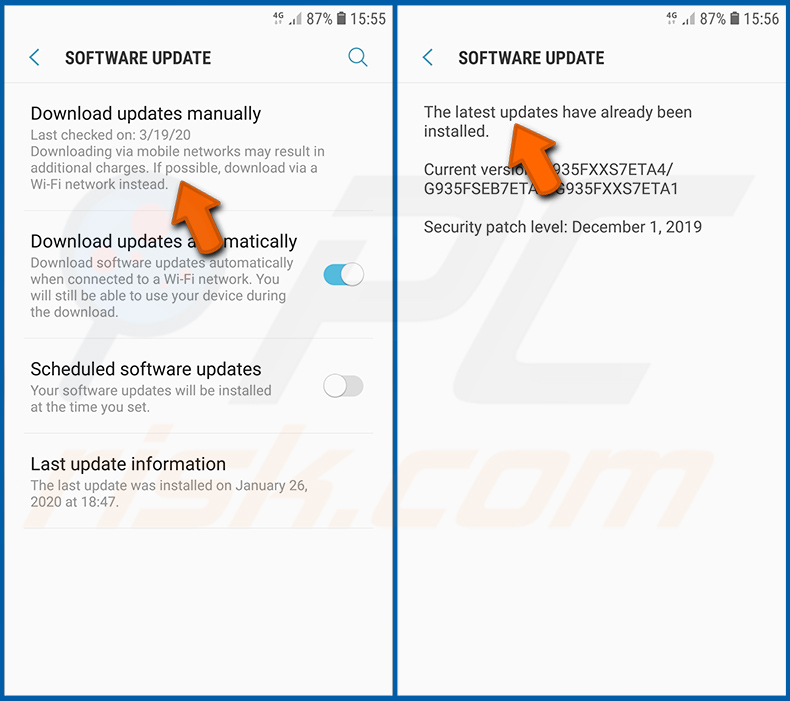

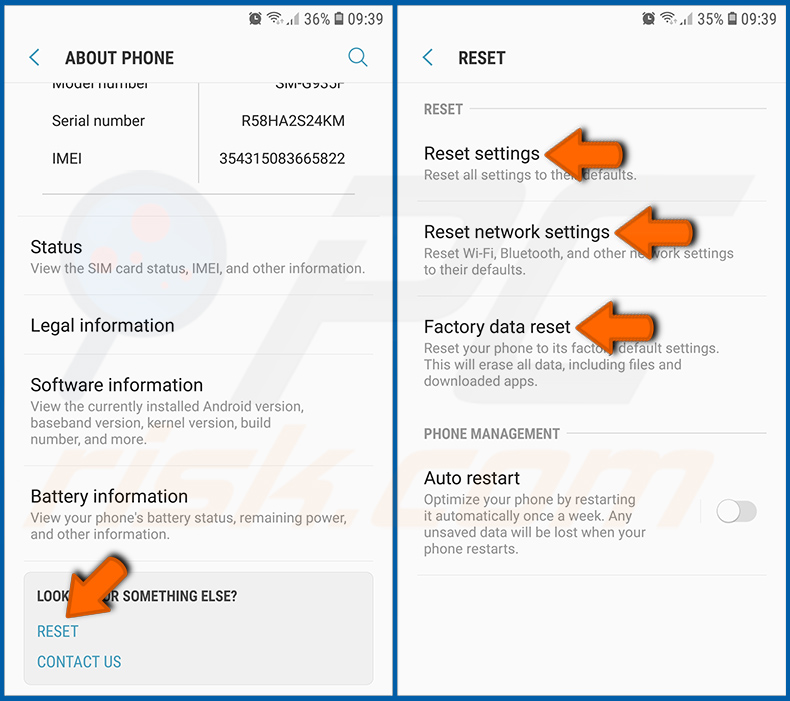

Restablecer el sistema a su estado predeterminado:

Realizar un «Restablecimiento de fábrica» es una buena forma de eliminar todas las aplicaciones no deseadas, restaurar la configuración predeterminada del sistema y limpiar el dispositivo en general. Sin embargo, debe tener en cuenta que se eliminarán todos los datos del dispositivo, incluidas las fotos, los archivos de vídeo/audio, los números de teléfono (almacenados en el dispositivo, no en la tarjeta SIM), los mensajes SMS, etc. En otras palabras, el dispositivo se restaurará a su estado original.

También puede restaurar la configuración básica del sistema y/o simplemente la configuración de red.

Ve a «Configuración», desplázate hacia abajo hasta que veas «Acerca del teléfono» y pulsa sobre ello.

Desplácese hacia abajo hasta que vea «Restablecer» y pulse sobre él. Ahora elija la acción que desea realizar:

Restablecer ajustes: restaura todos los ajustes del sistema a los valores predeterminados;

«Restablecer ajustes de red»: restaura todos los ajustes relacionados con la red a los valores predeterminados;

«Restablecimiento de datos de fábrica»: restablece todo el sistema y elimina por completo todos los datos almacenados;

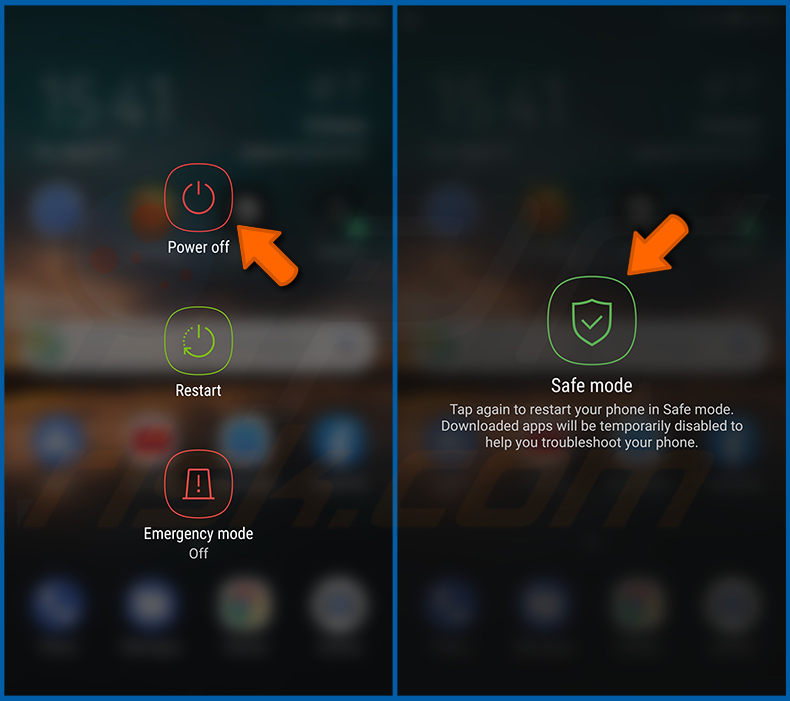

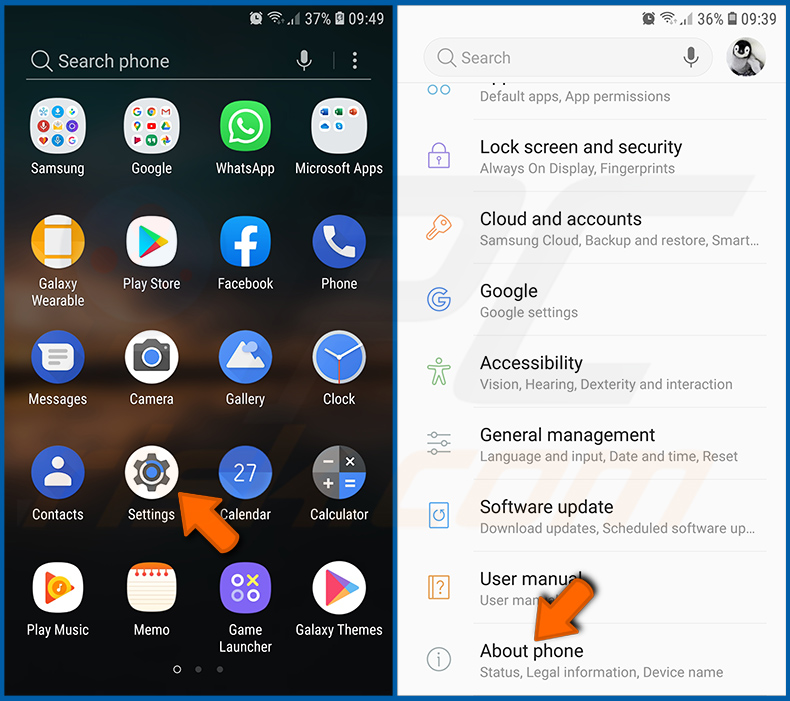

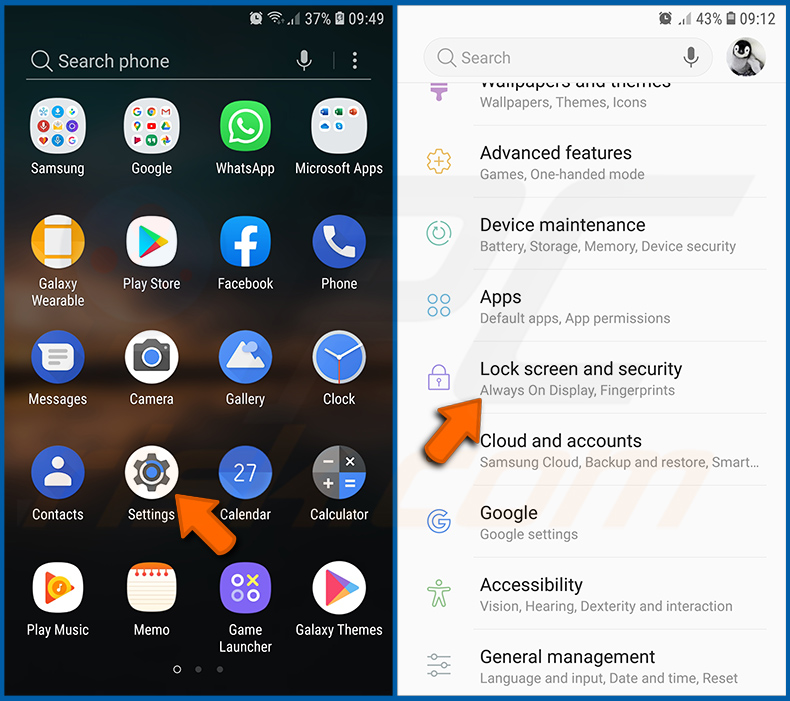

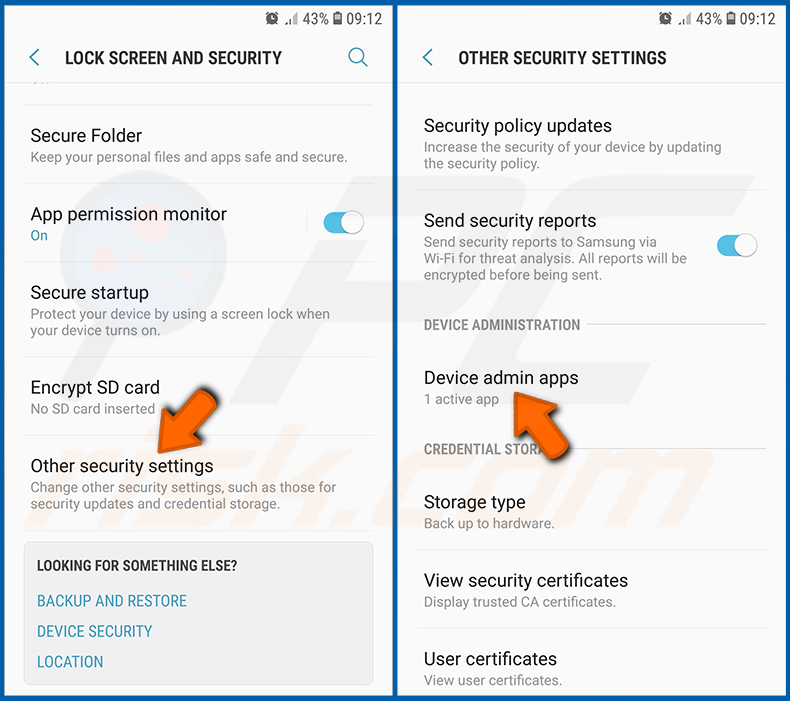

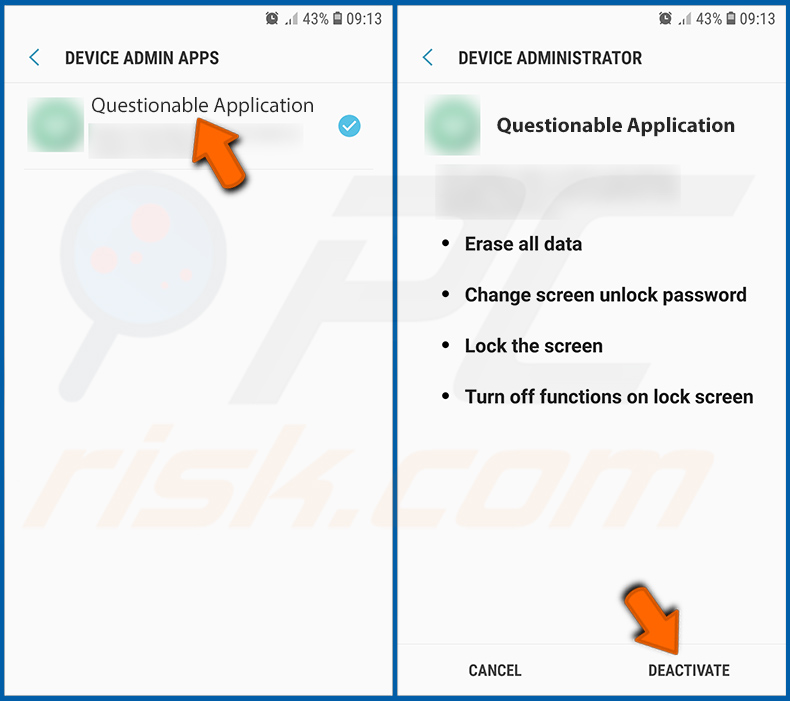

Desactive las aplicaciones que tienen privilegios de administrador:

Si una aplicación maliciosa obtiene privilegios de administrador, puede dañar gravemente el sistema. Para mantener el dispositivo lo más seguro posible, siempre debes comprobar qué aplicaciones tienen esos privilegios y desactivar las que no deberían tenerlos.

Ve a «Configuración», desplázate hacia abajo hasta que veas «Pantalla de bloqueo y seguridad» y pulsa sobre ella.

Desplázate hacia abajo hasta que veas «Otros ajustes de seguridad», pulsa sobre él y, a continuación, pulsa sobre «Aplicaciones de administración del dispositivo».

Identifique las aplicaciones que no deberían tener privilegios de administrador, pulse sobre ellas y, a continuación, pulse «DESACTIVAR».

Preguntas frecuentes (FAQ)

Mi dispositivo está infectado con el malware Sturnus, ¿debo formatear mi dispositivo de almacenamiento para eliminarlo?

Por lo general, no es necesario formatear completamente el dispositivo. Las amenazas como Sturnus suelen eliminarse con herramientas antivirus o antimalware de confianza, como Combo Cleaner.

¿Cuáles son los mayores problemas que puede causar el malware?

Dependiendo del tipo, el malware puede robar información confidencial, instalar otros programas maliciosos, cifrar archivos, alterar el rendimiento del sistema y llevar a cabo otras actividades dañinas.

¿Cuál es el propósito de Sturnus?

Sturnus está diseñado para robar información financiera y dar a los atacantes control total sobre los dispositivos Android infectados, principalmente para llevar a cabo fraudes bancarios.

¿Cómo se infiltró Sturnus en mi dispositivo?

Es probable que Sturnus haya entrado en tu dispositivo a través de un correo electrónico de phishing, un mensaje de texto de smishing o un dropper que se hacía pasar por una aplicación legítima.

¿Combo Cleaner me protegerá contra el malware?

Combo Cleaner puede detectar y eliminar la mayoría del malware conocido. Sin embargo, dado que algunas amenazas avanzadas pueden ocultarse en lo más profundo del sistema, es importante realizar un análisis completo del sistema para garantizar su eliminación total.

Compartir:

Tomas Meskauskas

Investigador experto en seguridad, analista profesional de malware

Me apasiona todo lo relacionado con seguridad informática y tecnología. Me avala una experiencia de más de 10 años trabajando para varias empresas de reparación de problemas técnicos y seguridad on-line. Como editor y autor de PCrisk, llevo trabajando desde 2010. Sígueme en Twitter y LinkedIn para no perderte nada sobre las últimas amenazas de seguridad en internet.

El portal de seguridad PCrisk es ofrecido por la empresa RCS LT.

Investigadores de seguridad han unido fuerzas para ayudar a educar a los usuarios de ordenadores sobre las últimas amenazas de seguridad en línea. Más información sobre la empresa RCS LT.

Nuestras guías de desinfección de software malicioso son gratuitas. No obstante, si desea colaborar, puede realizar una donación.

DonarEl portal de seguridad PCrisk es ofrecido por la empresa RCS LT.

Investigadores de seguridad han unido fuerzas para ayudar a educar a los usuarios de ordenadores sobre las últimas amenazas de seguridad en línea. Más información sobre la empresa RCS LT.

Nuestras guías de desinfección de software malicioso son gratuitas. No obstante, si desea colaborar, puede realizar una donación.

Donar

▼ Mostrar discusión