Cómo eliminar BankBot de los dispositivos infectados

TroyanoConocido también como: Trojan de acceso remoto BankBot

Obtenga un escaneo gratuito y verifique si su computadora está infectada.

ELIMÍNELO AHORAPara usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por RCS LT, la empresa matriz de PCRisk.

¿Qué es BankBot RAT?

BankBot es un RAT para Android que toma el control total de los dispositivos infectados. Aprovecha los servicios de accesibilidad para obtener diversos permisos, automatizar la interfaz de usuario del dispositivo, robar datos confidenciales y ejecutar operaciones no autorizadas. Si un dispositivo está infectado con BankBot, el malware debe eliminarse inmediatamente.

BankBot RAT en detalle

BankBot detecta si se está ejecutando en un emulador o en un entorno aislado para evitar ser analizado. Comprueba la marca, el modelo y la ROM del dispositivo, y adapta su comportamiento en consecuencia, lo que le permite atacar o ignorar dispositivos específicos. Estas comprobaciones permiten a BankBot ejecutarse solo en dispositivos reales seleccionados y permanecer oculto al análisis automatizado.

Además, el malware recopila información del dispositivo, como la versión de Android, la versión del sistema operativo, la marca, el modelo, el fabricante, el ID del hardware, el ID de compilación y el nombre del producto. Esta información se registra para crear perfiles, seleccionar dispositivos específicos y evitar la ejecución en dispositivos no compatibles.

Además, BankBot silencia el teléfono para que las víctimas no escuchen las alertas. Cuando está activo, el malware utiliza los controles del sistema para silenciar la música, los tonos de llamada y las notificaciones. Esto detiene los sonidos de las llamadas, los mensajes y otras alertas, de modo que el usuario no se da cuenta de la actividad maliciosa.

BankBot puede enviar un comando para abrir la configuración de accesibilidad del dispositivo, engañando al usuario para que habilite su servicio de accesibilidad. Esto le otorga permisos adicionales para controlar el dispositivo y realizar acciones automáticamente. Funciona en Android hasta la versión 13, pero Android 14 bloquea este tipo de omisión de permisos.

Además, el malware mantiene su persistencia programando una tarea. Esta se ejecuta aproximadamente cada 30 segundos, requiere una conexión de red y está configurada para persistir tras los reinicios del dispositivo, lo que permite que el malware funcione de forma continua.

Capacidades de acceso remoto

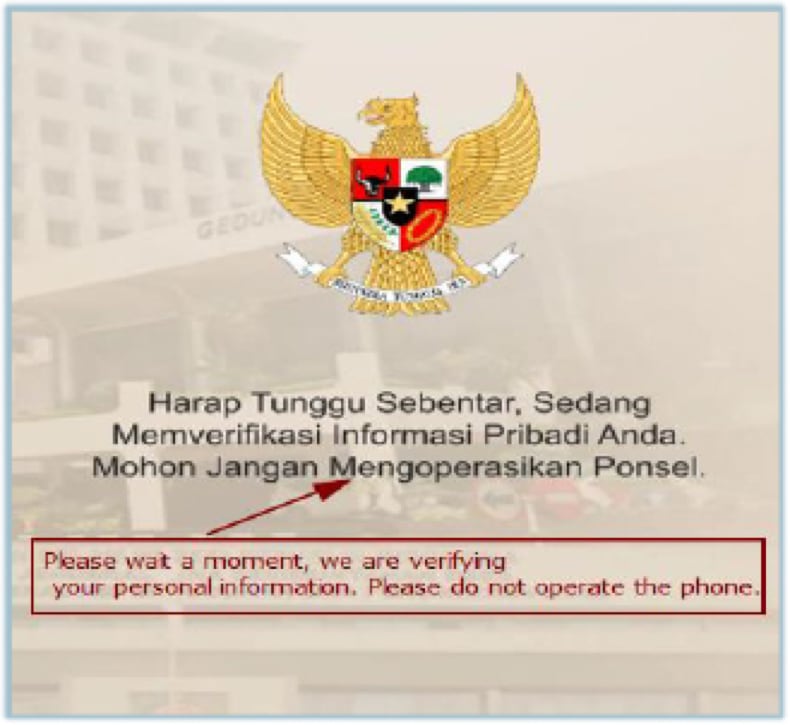

BankBot puede habilitar y deshabilitar los servicios de accesibilidad y obtener privilegios de administrador del dispositivo. Por ejemplo, una vez que obtiene el permiso de accesibilidad, puede mostrar una falsa «Verificación de información personal» a pantalla completa para distraer a la víctima. Mientras la víctima está distraída, habilita silenciosamente los permisos necesarios, inicia sus servicios y se añade a sí mismo como administrador del dispositivo.

Además, el malware puede instalar o desinstalar APK, actualizar pantallas, abrir aplicaciones, configurar o cancelar el desvío de llamadas y enviar SMS. También puede robar contactos, SMS, la lista de aplicaciones instaladas, el estado del dispositivo y la ubicación, y puede desbloquear la pantalla, simular clics y deslizamientos.

Además, BankBot puede encender y apagar la pantalla, descargar archivos, tomar fotos (y capturas de pantalla), ocultar ventanas y establecer texto en campos de entrada. Esto permite al malware controlar completamente el dispositivo, espiar al usuario y manipular la interfaz.

Además, el malware puede leer el portapapeles de Android y capturar datos confidenciales, como contraseñas, claves criptográficas y otra información personal. También ataca las carteras criptográficas utilizando la accesibilidad de Android para abrir aplicaciones de cartera, automatizar la interfaz de usuario y leer datos (como frases semilla, claves privadas o detalles de transacciones).

Las criptomonedas y carteras afectadas incluyen AUTOS, Bitcoin, BitKeep, Blockchain wallet, Coin98 Super Wallet, Coinomi, Exodus, imToken, Krystal, MetaMask, MeWallet, SafePal, Status (Ethereum Crypto Wallet), TokenPocket, Trust Wallet y Valor.

Es importante señalar que BankBot puede hacerse pasar por Google News modificando su nombre e icono y, a continuación, cargando news.google.com en una vista web para engañar a las víctimas y hacerles creer que se trata de la aplicación auténtica, lo que reduce sus sospechas mientras el malware ejecuta actividades maliciosas.

Además, el malware se comunica con su servidor para obtener una lista de aplicaciones a las que dirigirse para cometer robos o fraudes. Todas estas aplicaciones son principalmente aplicaciones financieras o bancarias, incluidas aplicaciones de transferencia de dinero, aplicaciones de banca móvil, carteras digitales y algunos navegadores. Esto permite al malware identificar y potencialmente robar datos, credenciales o realizar acciones en esas aplicaciones en el dispositivo infectado.

| Nombre | Trojan de acceso remoto BankBot |

| Tipo de amenaza | Malware para Android, troyano de acceso remoto |

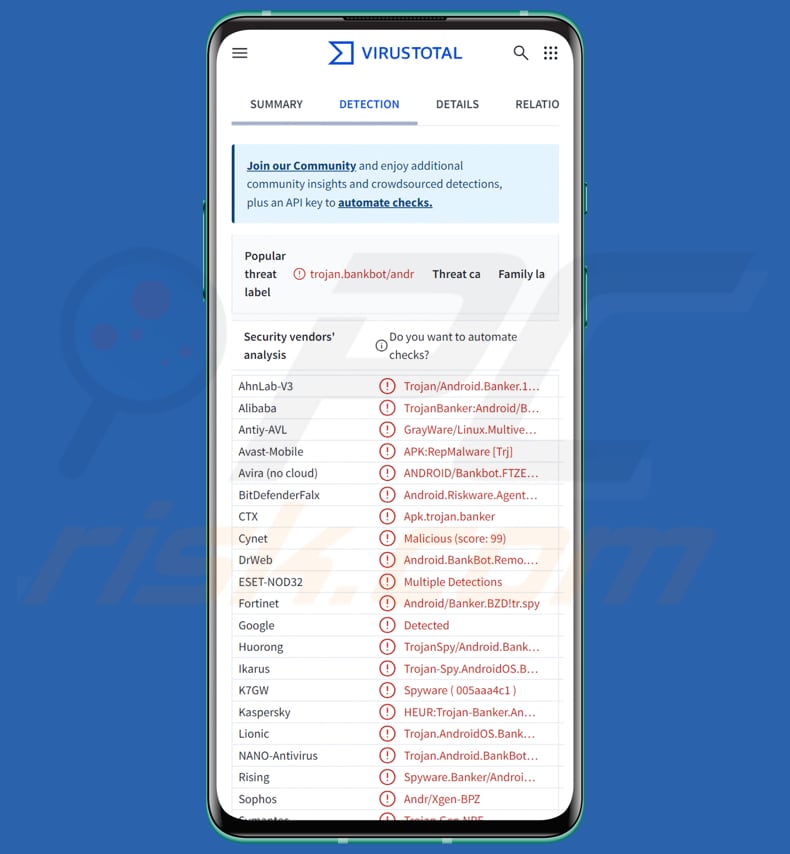

| Nombres de detección | Avast (APK:RepMalware [Trj]), Combo Cleaner (Android.Riskware.Agent.aFJD), ESET-NOD32 (detecciones múltiples), Kaspersky (HEUR:Trojan-Banker.AndroidOS.Agent.md), lista completa (VirusTotal) |

| Síntomas | Señales de control del dispositivo, notificaciones y sonidos silenciados. |

| Métodos de distribución | Archivos adjuntos de correo electrónico infectados, anuncios maliciosos en línea, ingeniería social, aplicaciones engañosas, sitios web fraudulentos. |

| Daños | Robo de información personal (mensajes privados, nombres de usuario/contraseñas, etc.), disminución del rendimiento del dispositivo, agotamiento rápido de la batería, disminución de la velocidad de Internet, pérdidas enormes de datos, pérdidas económicas, robo de identidad. |

| Eliminación de Malware |

Para eliminar posibles infecciones de malware, escanee su computadora con un software antivirus legítimo. Nuestros investigadores de seguridad recomiendan usar Combo Cleaner. Descargue Combo Cleaner para WindowsEl detector gratuito verifica si su equipo está infectado. Para usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por RCS LT, la empresa matriz de PCRisk. |

Conclusión

BankBot es un malware sigiloso para Android que utiliza el abuso de la accesibilidad, comprobaciones del dispositivo y tareas persistentes para obtener el control total, robar datos (incluidos los de aplicaciones bancarias y de criptomonedas) y cometer fraudes financieros a distancia. Puede ocultarse como aplicaciones de confianza y silenciar el dispositivo para evitar ser detectado.

Este malware puede causar problemas como el secuestro de cuentas, el robo de identidad, pérdidas económicas y otros problemas. Por lo tanto, si un dispositivo se ve comprometido, debe analizarse inmediatamente con una herramienta de seguridad fiable. Algunos ejemplos de otros malwares para Android son GhostGrab, Herodotus y ClayRat.

¿Cómo se infiltró BankBot RAT en mi dispositivo?

BankBot se distribuye como un APK descargado lateralmente desde sitios web controlados por atacantes. El malware también puede entrar en los sistemas a través de aplicaciones falsas en tiendas de aplicaciones de terceros, anuncios maliciosos, anuncios falsos y ventanas emergentes en sitios dudosos, enlaces en mensajes engañosos (o correos electrónicos) y canales similares.

Por lo general, los ciberdelincuentes utilizan ingeniería social o técnicas similares para engañar a los usuarios y que descarguen y ejecuten malware en sus dispositivos.

¿Cómo evitar la instalación de malware?

Descarga aplicaciones solo de fuentes fiables, como Google Play Store o sitios web oficiales, y comprueba las valoraciones y reseñas. No hagas clic en enlaces de correos electrónicos, mensajes de texto o mensajes de redes sociales sospechosos. Además, evita interactuar con anuncios, enlaces, ventanas emergentes, etc., en páginas web dudosas.

Actualiza tu sistema operativo y tus aplicaciones con regularidad, y utiliza Google Play Protect junto con una aplicación de seguridad de confianza.

Una pantalla falsa mostrada por el malware mientras habilita permisos en segundo plano:

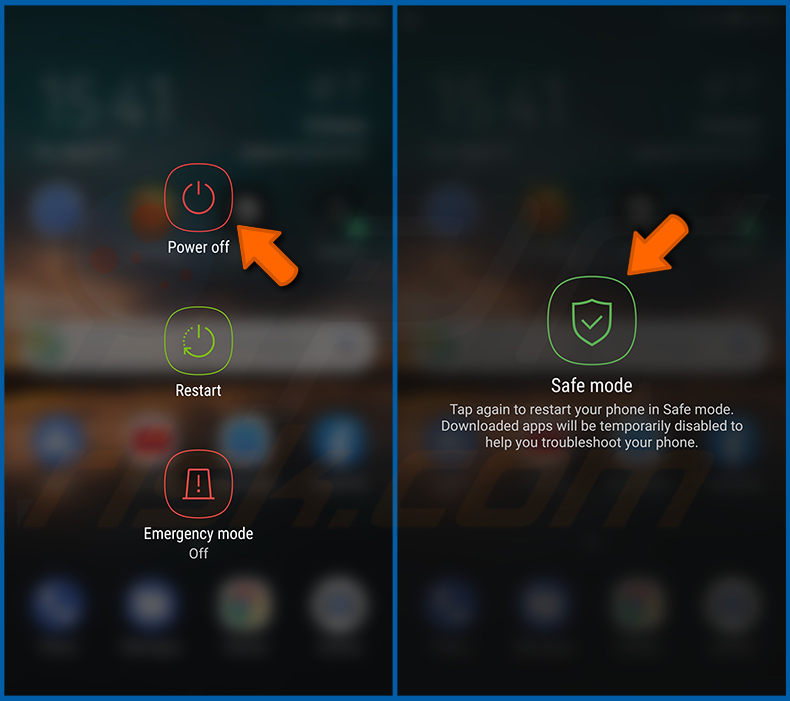

Menú rápido:

- Introducción

- ¿Cómo eliminar el historial de navegación del navegador web Chrome?

- ¿Cómo desactivar las notificaciones del navegador web Chrome?

- ¿Cómo restablecer el navegador web Chrome?

- ¿Cómo eliminar el historial de navegación del navegador web Firefox?

- ¿Cómo desactivar las notificaciones del navegador web Firefox?

- ¿Cómo restablecer el navegador web Firefox?

- ¿Cómo desinstalar aplicaciones potencialmente no deseadas y/o maliciosas?

- ¿Cómo arrancar el dispositivo Android en «modo seguro»?

- ¿Cómo comprobar el uso de batería de varias aplicaciones?

- ¿Cómo comprobar el uso de datos de varias aplicaciones?

- ¿Cómo instalar las últimas actualizaciones de software?

- ¿Cómo restablecer el sistema a su estado predeterminado?

- ¿Cómo desactivar las aplicaciones que tienen privilegios de administrador?

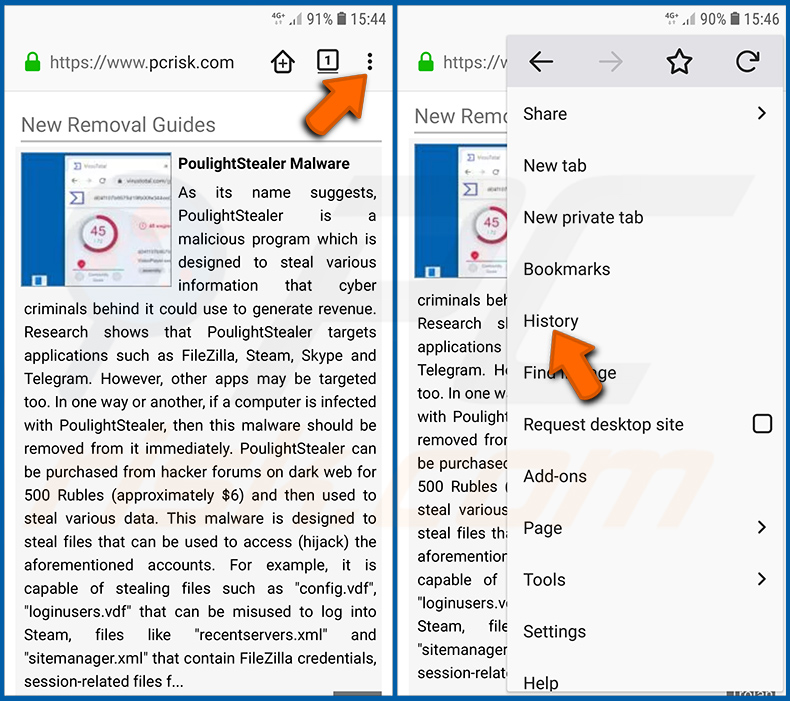

Eliminar el historial de navegación del navegador web Chrome:

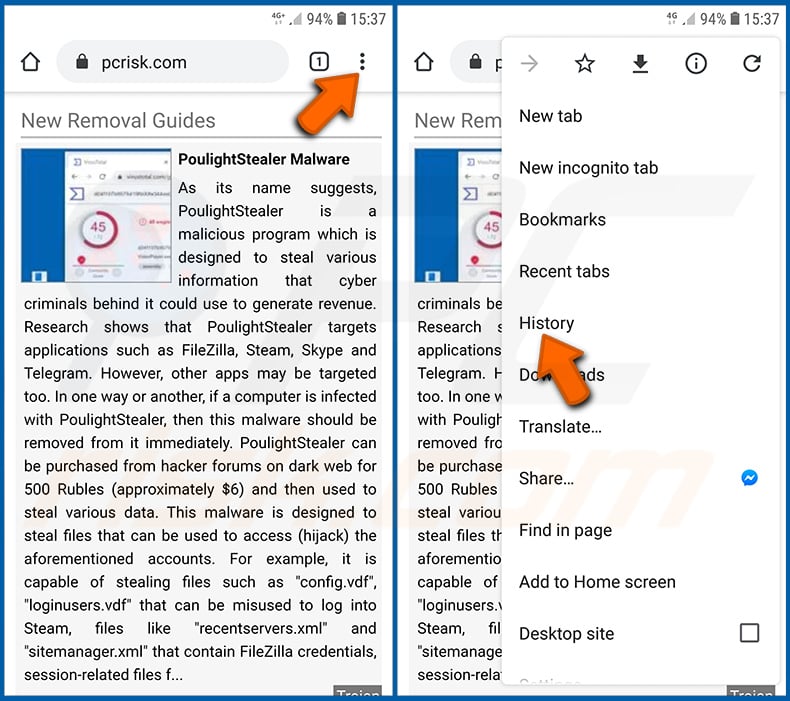

Pulsa el botón «Menú» (tres puntos en la esquina superior derecha de la pantalla) y selecciona «Historial» en el menú desplegable que se abre.

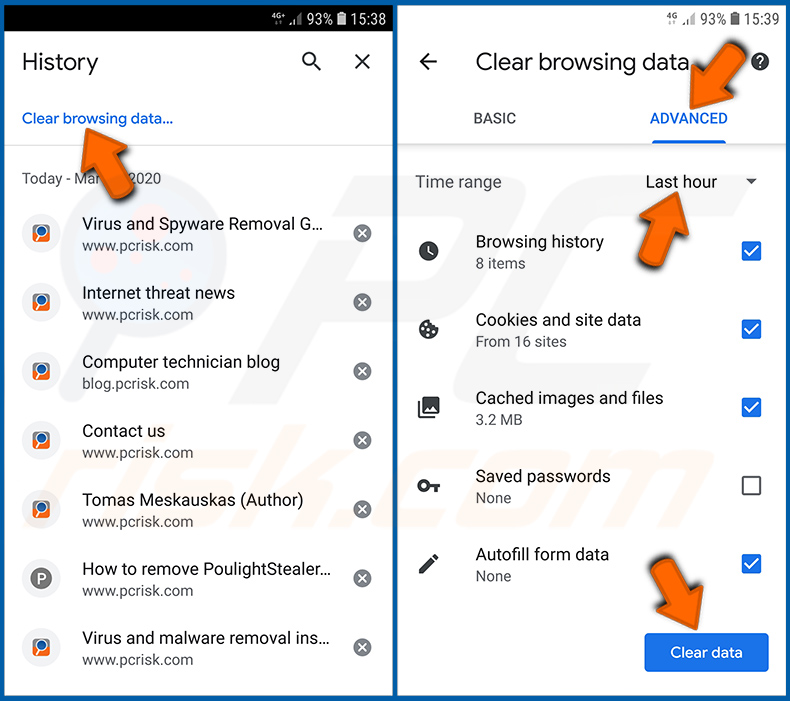

Pulsa «Borrar datos de navegación», selecciona la pestaña «AVANZADO», elige el intervalo de tiempo y los tipos de datos que deseas eliminar y pulsa «Borrar datos».

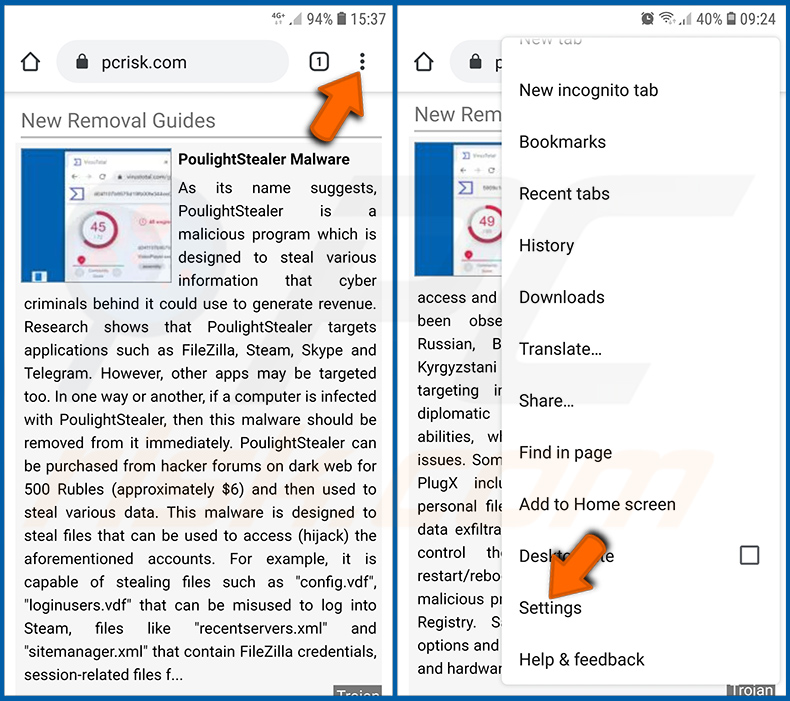

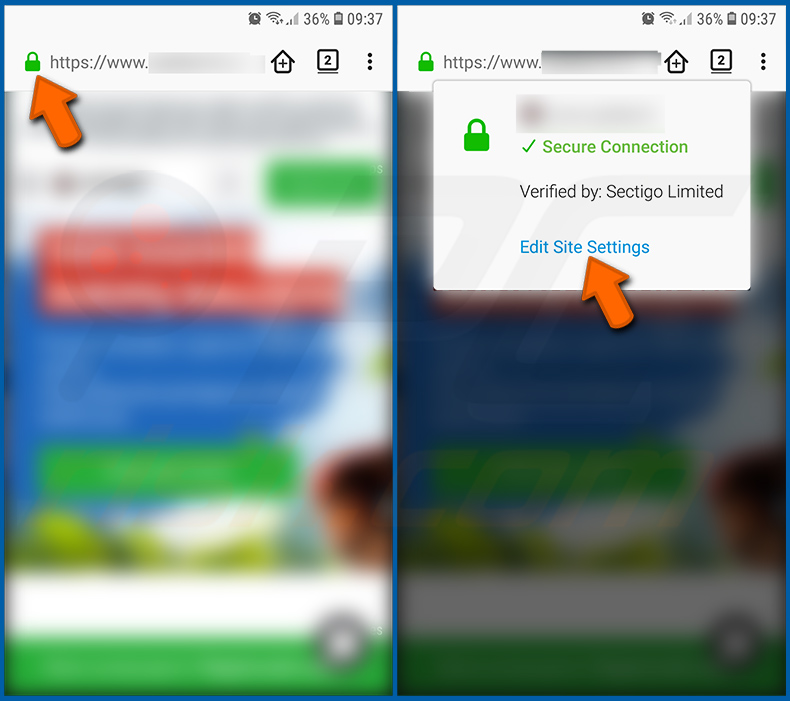

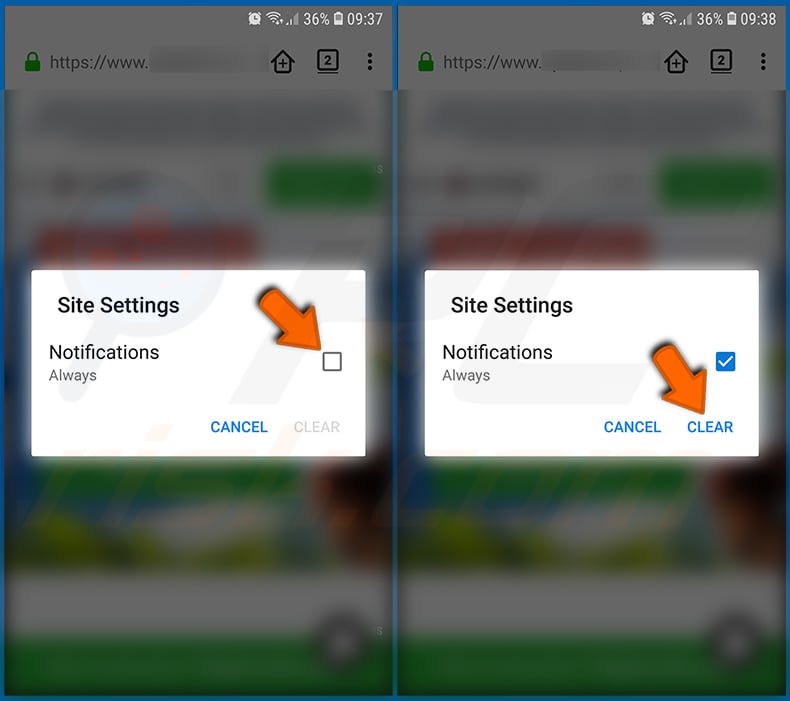

Desactivar las notificaciones del navegador en el navegador web Chrome:

Pulsa el botón «Menú» (tres puntos en la esquina superior derecha de la pantalla) y selecciona «Configuración» en el menú desplegable que se abre.

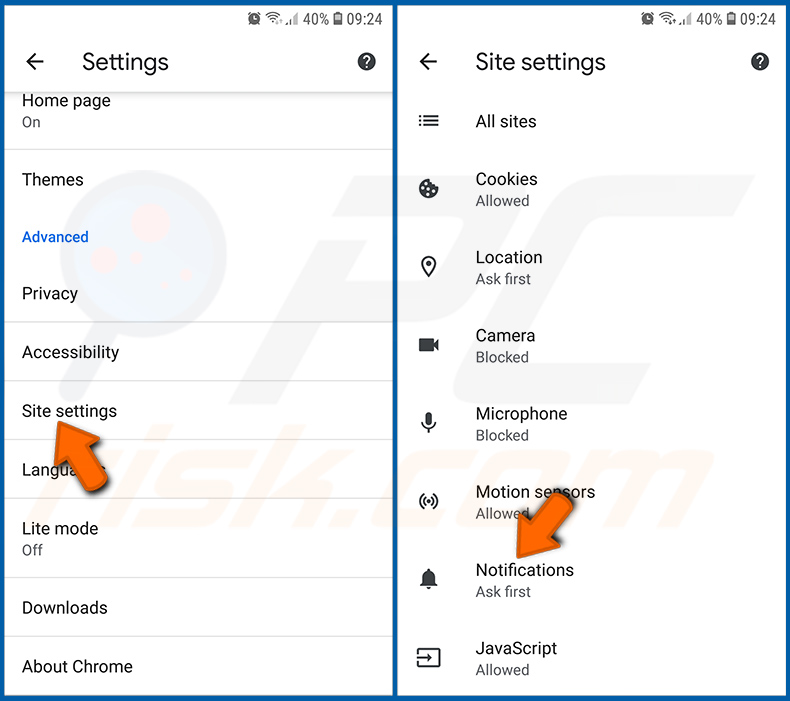

Desplácese hacia abajo hasta que vea la opción «Configuración del sitio» y pulse sobre ella. Desplácese hacia abajo hasta que vea la opción «Notificaciones» y pulse sobre ella.

Busca los sitios web que envían notificaciones del navegador, pulsa sobre ellos y haz clic en «Borrar y restablecer». Esto eliminará los permisos concedidos a estos sitios web para enviar notificaciones. Sin embargo, cuando vuelvas a visitar el mismo sitio, es posible que te vuelva a solicitar permiso. Puede elegir si desea conceder estos permisos o no (si decide rechazarlos, el sitio web pasará a la sección «Bloqueado» y ya no le volverá a solicitar el permiso).

Restablecer el navegador web Chrome:

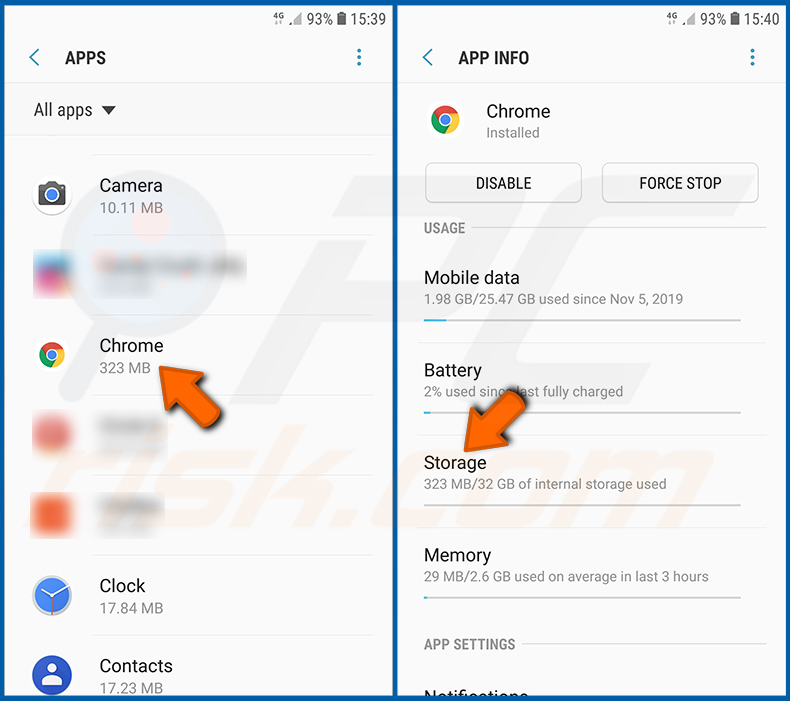

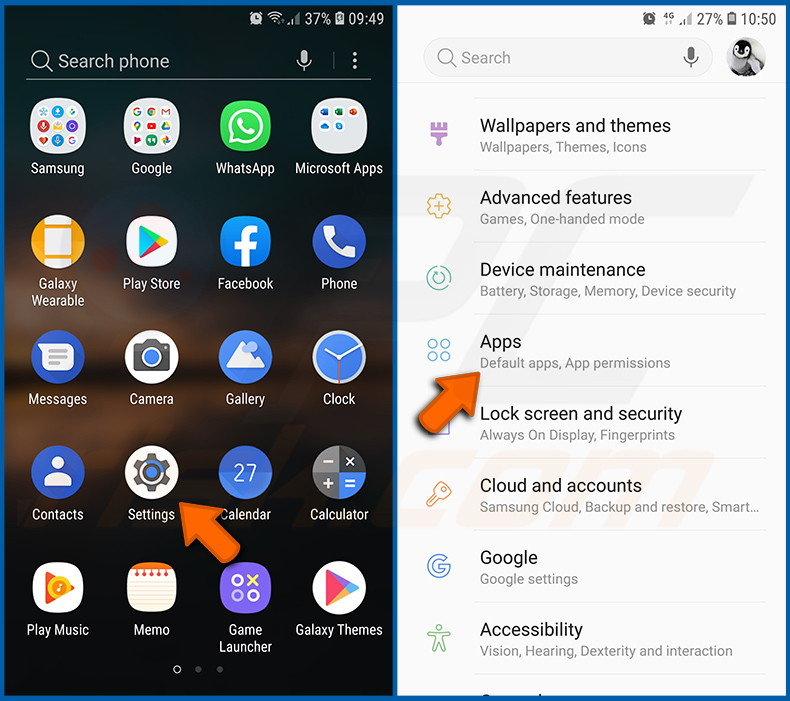

Ve a «Configuración», desplázate hacia abajo hasta que veas «Aplicaciones» y pulsa sobre ella.

Desplácese hacia abajo hasta encontrar la aplicación «Chrome», selecciónela y pulse la opción «Almacenamiento».

Pulsa «GESTIONAR ALMACENAMIENTO», luego «BORRAR TODOS LOS DATOS» y confirma la acción pulsando «ACEPTAR». Ten en cuenta que al restablecer el navegador se eliminarán todos los datos almacenados en él. Esto significa que se borrarán todos los inicios de sesión/contraseñas guardados, el historial de navegación, la configuración no predeterminada y otros datos. También tendrá que volver a iniciar sesión en todos los sitios web.

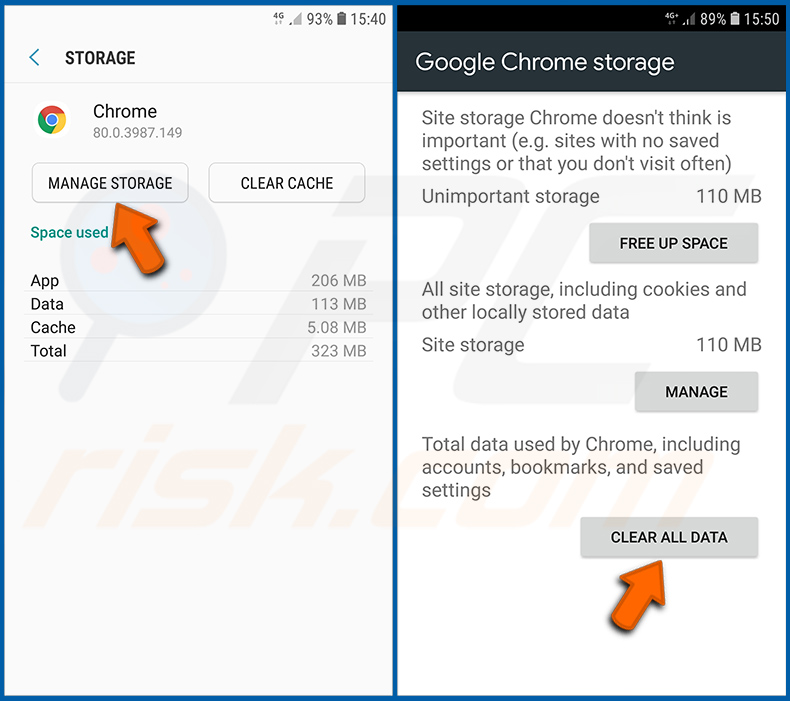

Eliminar el historial de navegación del navegador web Firefox:

Pulsa el botón «Menú» (tres puntos en la esquina superior derecha de la pantalla) y selecciona «Historial» en el menú desplegable que se abre.

Desplázate hacia abajo hasta que veas «Borrar datos privados» y pulsa sobre ello. Selecciona los tipos de datos que deseas eliminar y pulsa «BORRAR DATOS».

Desactivar las notificaciones del navegador web Firefox:

Visite el sitio web que envía notificaciones del navegador, pulse el icono que aparece a la izquierda de la barra de direcciones URL (el icono no tiene por qué ser necesariamente un «Candado») y seleccione «Editar configuración del sitio».

En la ventana emergente que se abre, selecciona la opción «Notificaciones» y pulsa «BORRAR».

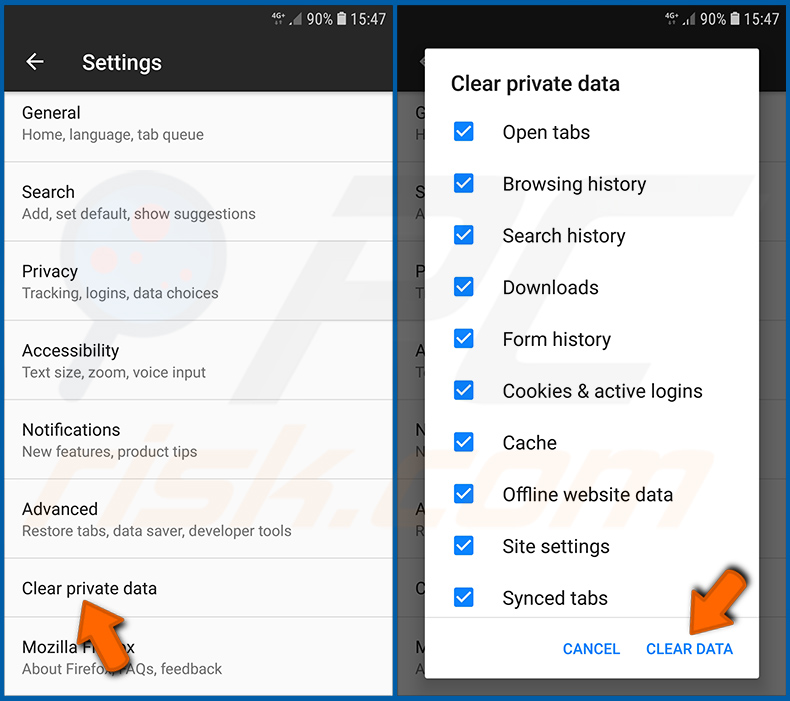

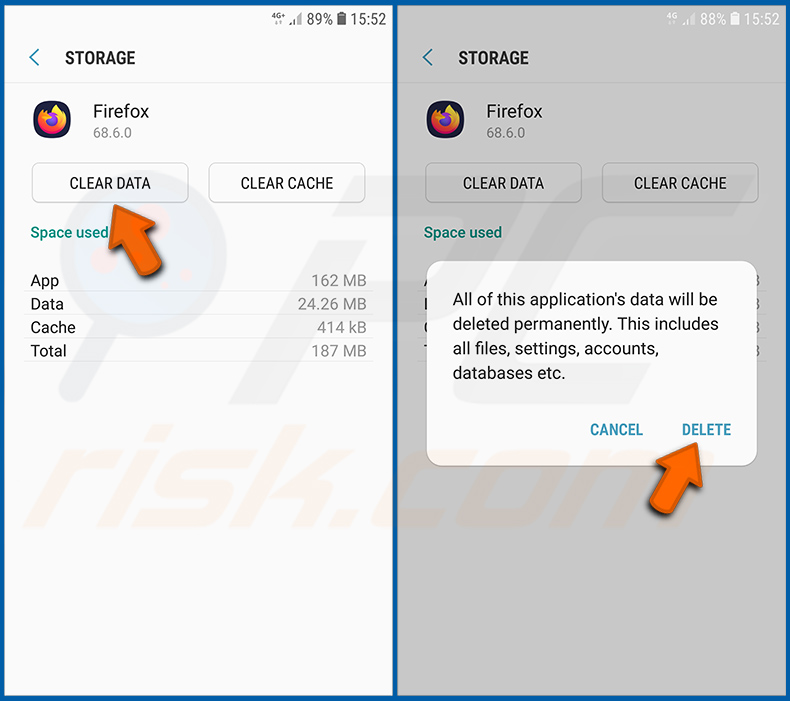

Restablecer el navegador web Firefox:

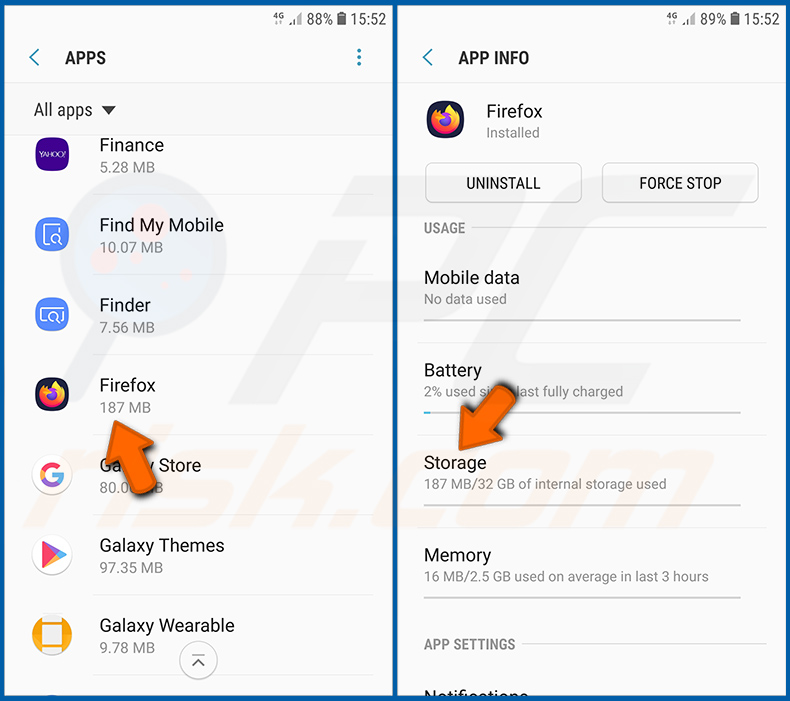

Ve a «Configuración», desplázate hacia abajo hasta que veas «Aplicaciones» y pulsa sobre ella.

Desplácese hacia abajo hasta encontrar la aplicación «Firefox», selecciónela y pulse la opción «Almacenamiento».

Pulsa «BORRAR DATOS» y confirma la acción pulsando «ELIMINAR». Ten en cuenta que al restablecer el navegador se eliminarán todos los datos almacenados en él. Esto significa que se borrarán todos los inicios de sesión/contraseñas guardados, el historial de navegación, la configuración no predeterminada y otros datos. También tendrás que volver a iniciar sesión en todos los sitios web.

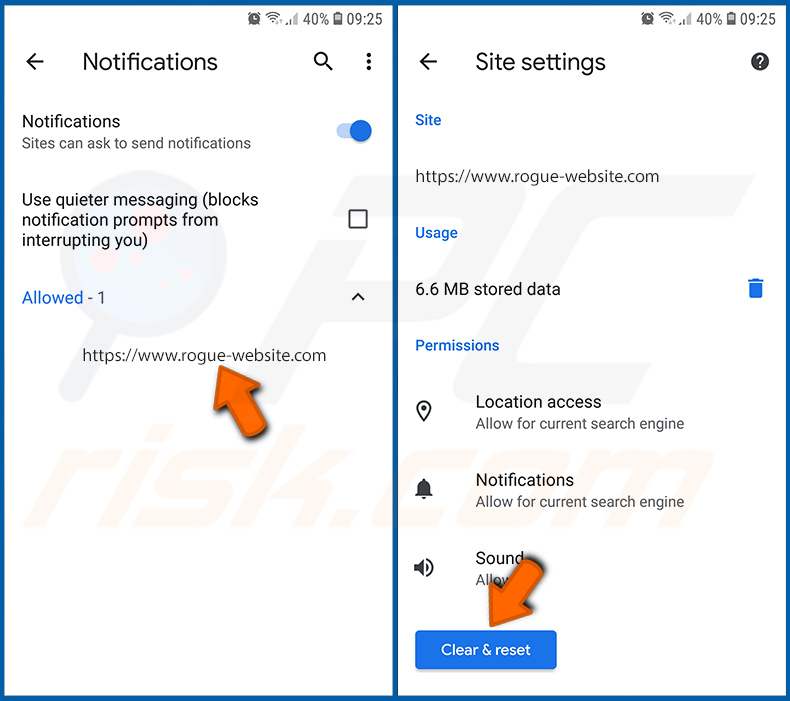

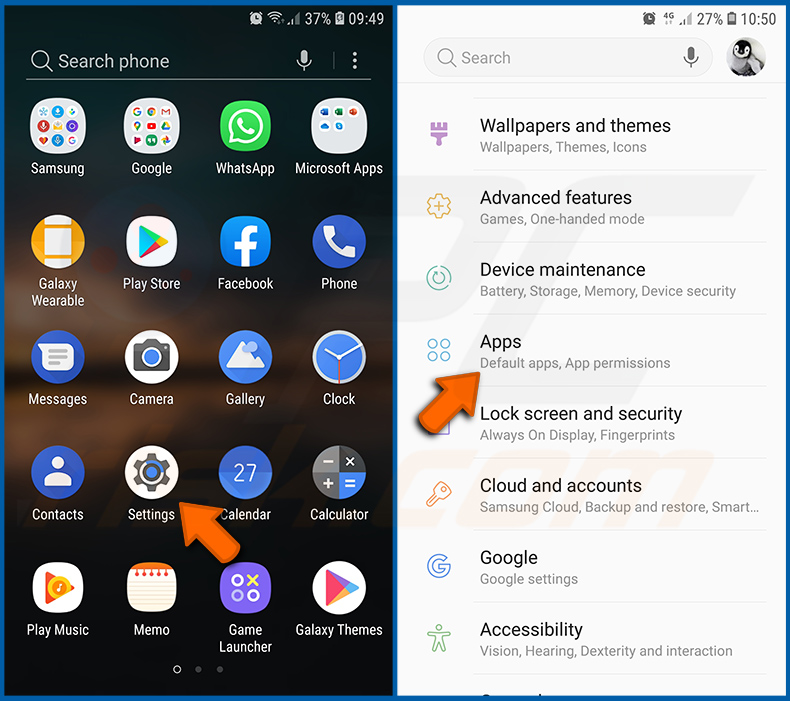

Desinstalar aplicaciones potencialmente no deseadas y/o maliciosas:

Ve a «Configuración», desplázate hacia abajo hasta que veas «Aplicaciones» y pulsa sobre ella.

Desplácese hacia abajo hasta que vea una aplicación potencialmente no deseada y/o maliciosa, selecciónela y pulse «Desinstalar». Si, por alguna razón, no puede eliminar la aplicación seleccionada (por ejemplo, si aparece un mensaje de error), debe intentar utilizar el «Modo seguro».

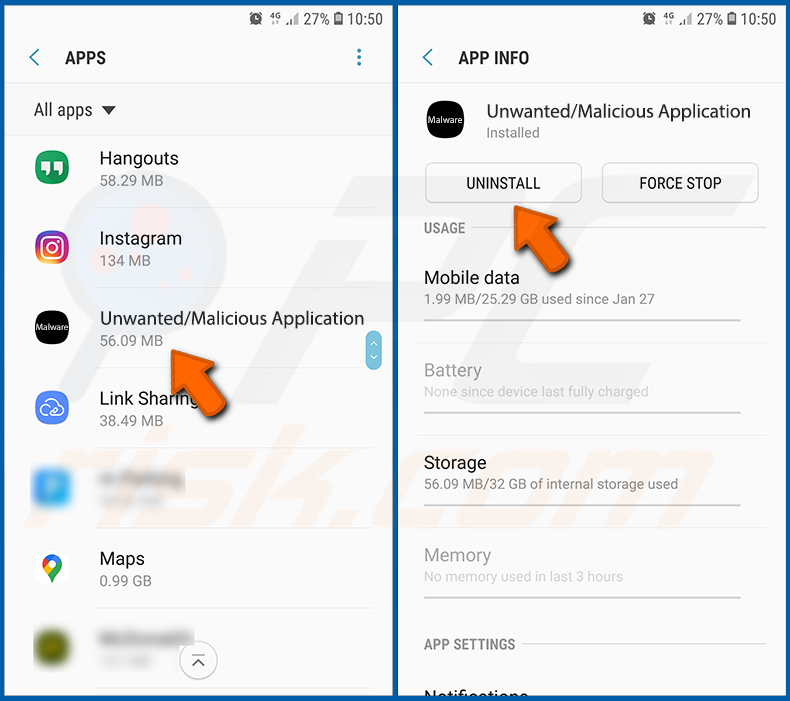

Inicie el dispositivo Android en «modo seguro»:

El «Modo seguro» del sistema operativo Android desactiva temporalmente todas las aplicaciones de terceros. Utilizar este modo es una buena forma de diagnosticar y resolver diversos problemas (por ejemplo, eliminar aplicaciones maliciosas que impiden a los usuarios hacerlo cuando el dispositivo funciona «normalmente»).

Pulse el botón «Encendido» y manténgalo pulsado hasta que aparezca la pantalla «Apagar». Toque el icono «Apagar» y manténgalo pulsado. Tras unos segundos, aparecerá la opción «Modo seguro» y podrá ejecutarla reiniciando el dispositivo.

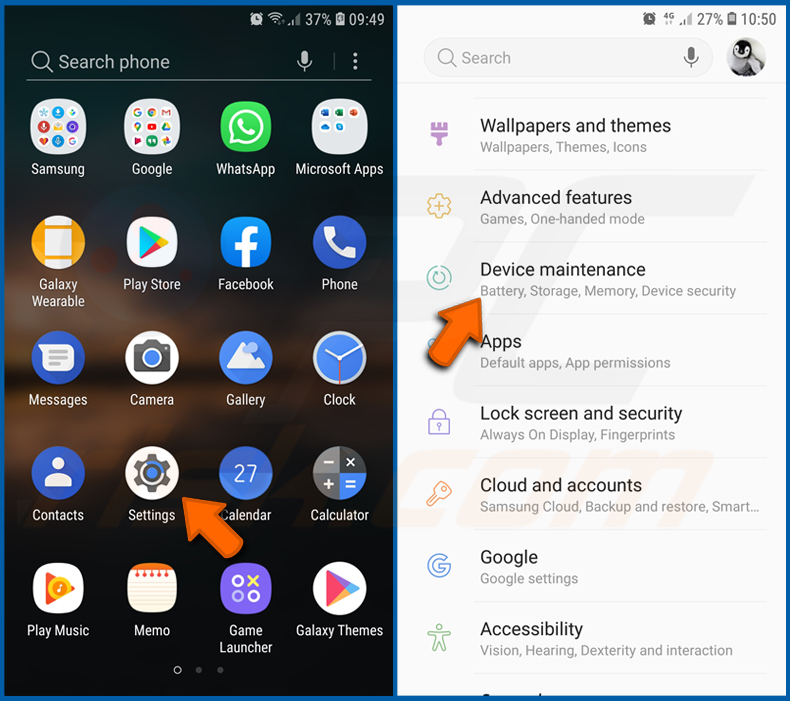

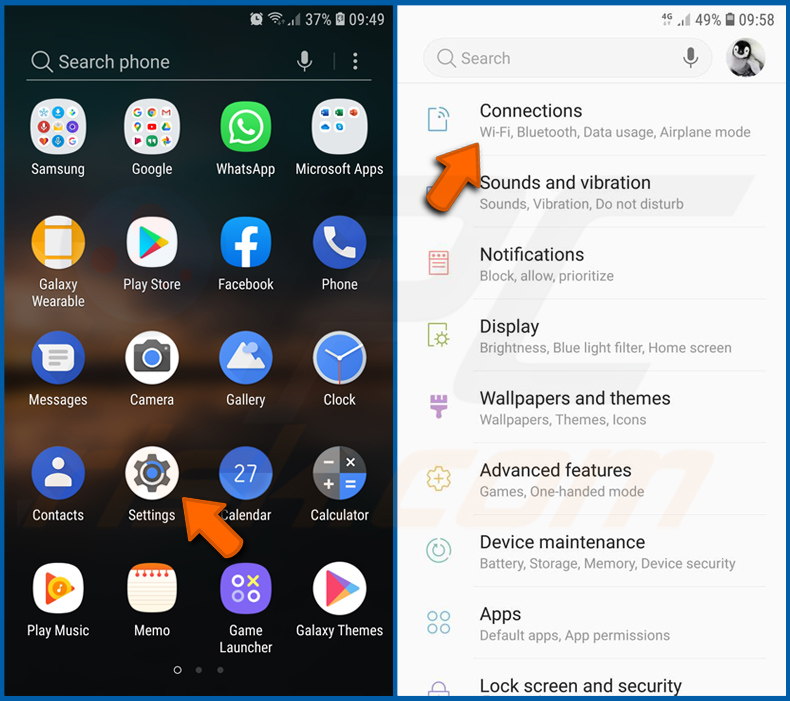

Comprueba el uso de batería de varias aplicaciones:

Ve a «Configuración», desplázate hacia abajo hasta que veas «Mantenimiento del dispositivo» y pulsa sobre ello.

Toca «Batería» y comprueba el uso de cada aplicación. Las aplicaciones legítimas/auténticas están diseñadas para consumir la menor energía posible con el fin de proporcionar la mejor experiencia al usuario y ahorrar energía. Por lo tanto, un alto consumo de batería puede indicar que la aplicación es maliciosa.

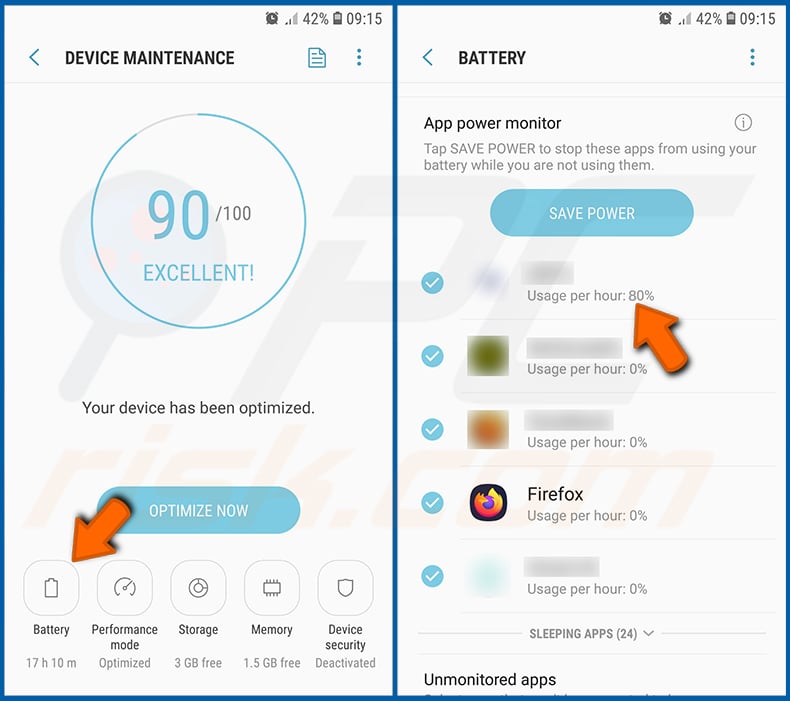

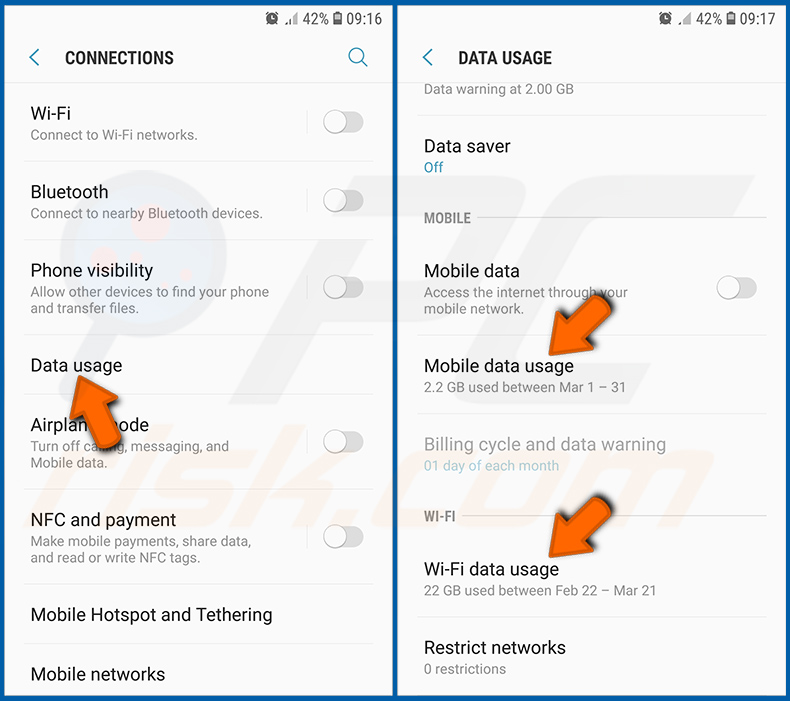

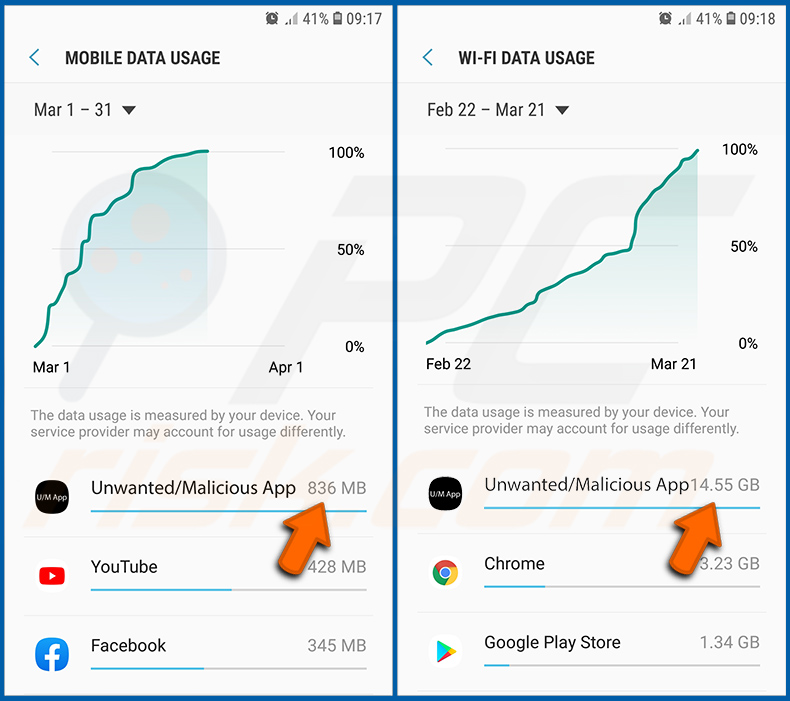

Comprueba el uso de datos de varias aplicaciones:

Ve a «Configuración», desplázate hacia abajo hasta que veas «Conexiones» y pulsa sobre ello.

Desplácese hacia abajo hasta que vea «Uso de datos» y seleccione esta opción. Al igual que con la batería, las aplicaciones legítimas/auténticas están diseñadas para minimizar el uso de datos en la medida de lo posible. Esto significa que un uso excesivo de datos puede indicar la presencia de una aplicación maliciosa. Tenga en cuenta que algunas aplicaciones maliciosas pueden estar diseñadas para funcionar solo cuando el dispositivo está conectado a una red inalámbrica. Por este motivo, debe comprobar tanto el uso de datos móviles como el de Wi-Fi.

Si encuentra una aplicación que consume muchos datos aunque nunca la utilice, le recomendamos encarecidamente que la desinstale lo antes posible.

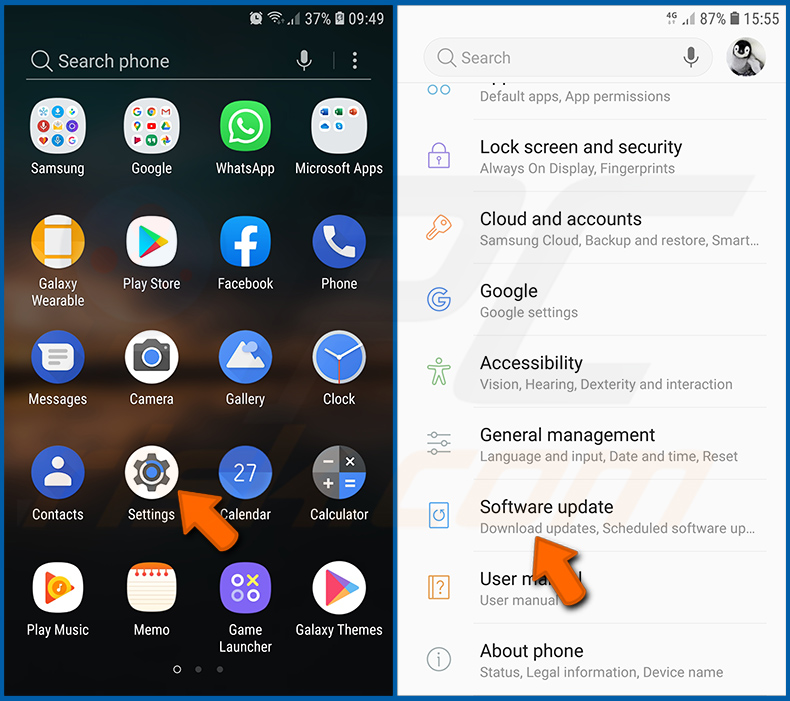

Instala las últimas actualizaciones de software:

Mantener el software actualizado es una buena práctica en lo que respecta a la seguridad de los dispositivos. Los fabricantes de dispositivos lanzan continuamente diversos parches de seguridad y actualizaciones de Android con el fin de corregir errores y fallos que pueden ser aprovechados por los ciberdelincuentes. Un sistema obsoleto es mucho más vulnerable, por lo que siempre debes asegurarte de que el software de tu dispositivo esté actualizado.

Ve a «Configuración», desplázate hacia abajo hasta que veas «Actualización de software» y pulsa sobre ella.

Pulsa «Descargar actualizaciones manualmente» y comprueba si hay actualizaciones disponibles. Si es así, instálalas inmediatamente. También recomendamos habilitar la opción «Descargar actualizaciones automáticamente», que permitirá al sistema notificarte cuando se publique una actualización y/o instalarla automáticamente.

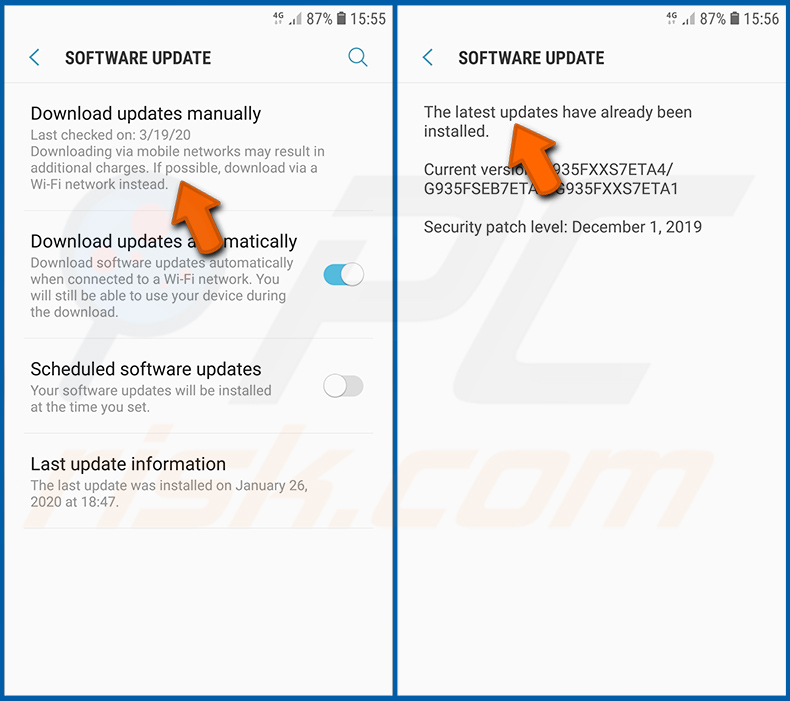

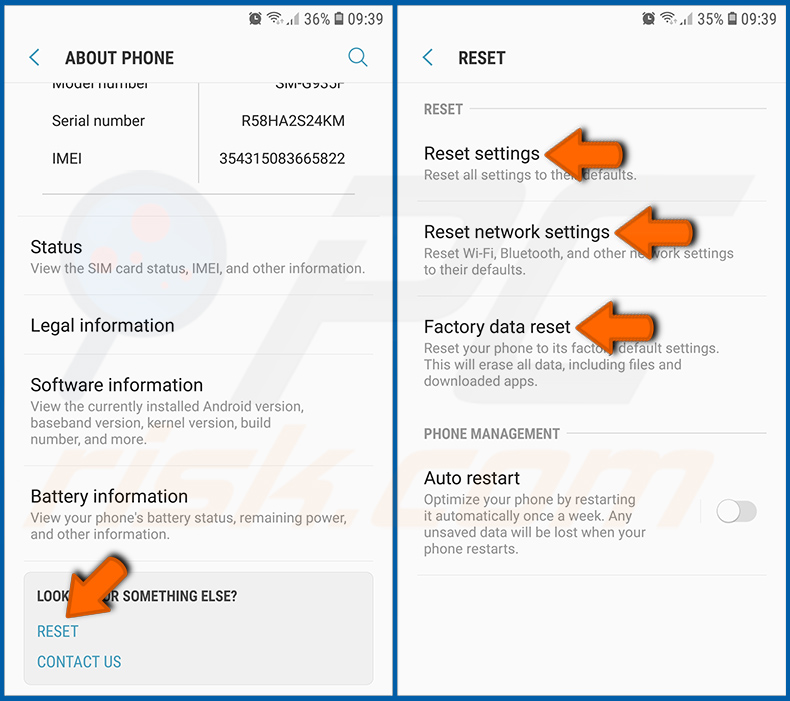

Restablecer el sistema a su estado predeterminado:

Realizar un «Restablecimiento de fábrica» es una buena forma de eliminar todas las aplicaciones no deseadas, restaurar la configuración predeterminada del sistema y limpiar el dispositivo en general. Sin embargo, debe tener en cuenta que se eliminarán todos los datos del dispositivo, incluidas las fotos, los archivos de vídeo/audio, los números de teléfono (almacenados en el dispositivo, no en la tarjeta SIM), los mensajes SMS, etc. En otras palabras, el dispositivo se restaurará a su estado original.

También puede restaurar la configuración básica del sistema y/o simplemente la configuración de red.

Ve a «Configuración», desplázate hacia abajo hasta que veas «Acerca del teléfono» y pulsa sobre ello.

Desplácese hacia abajo hasta que vea «Restablecer» y púlsela. Ahora elija la acción que desea realizar:

Restablecer configuración: restaura todos los ajustes del sistema a los valores predeterminados.

«Restablecer configuración de red»: restaura todos los ajustes relacionados con la red a los valores predeterminados.

«Restablecimiento de datos de fábrica»: restablece todo el sistema y elimina por completo todos los datos almacenados.

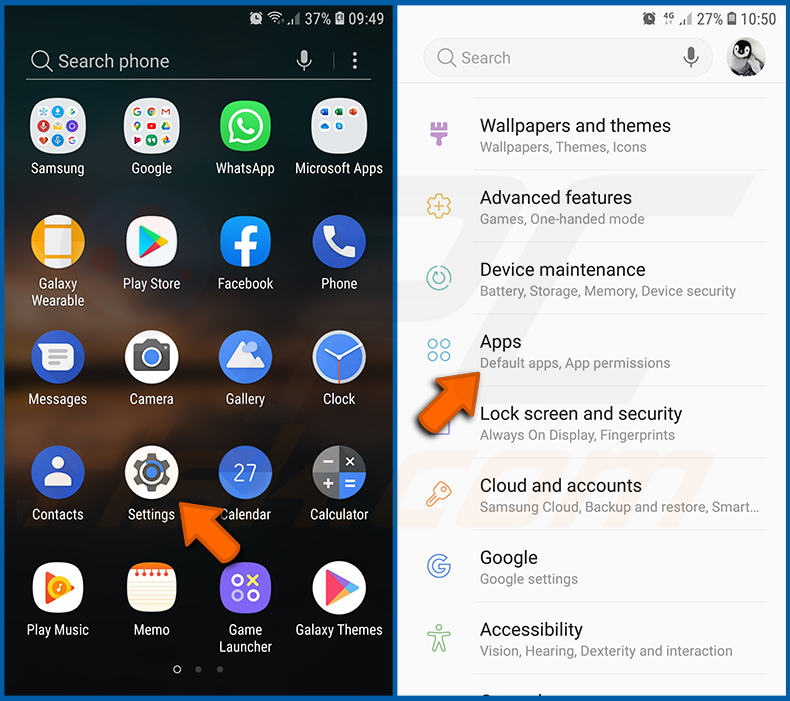

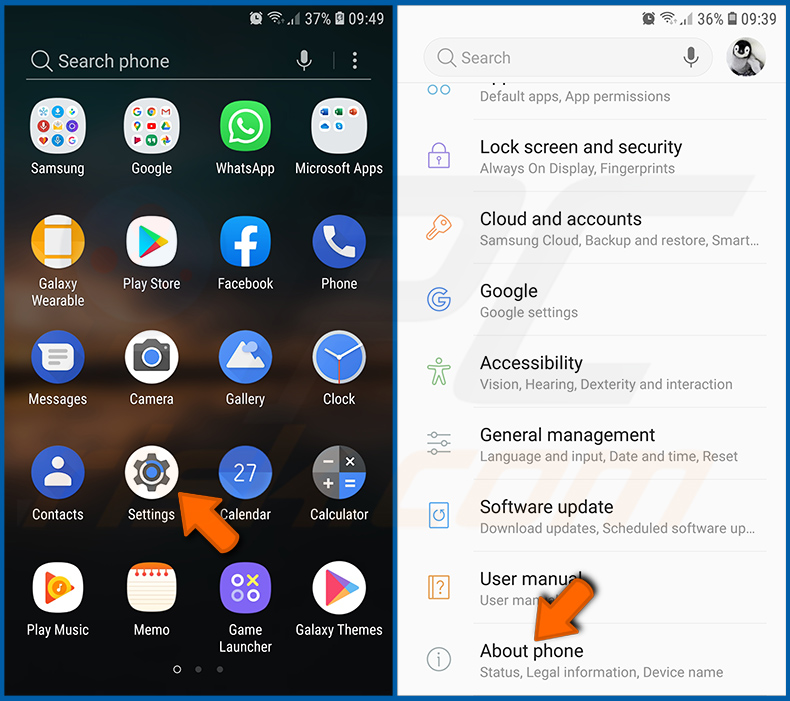

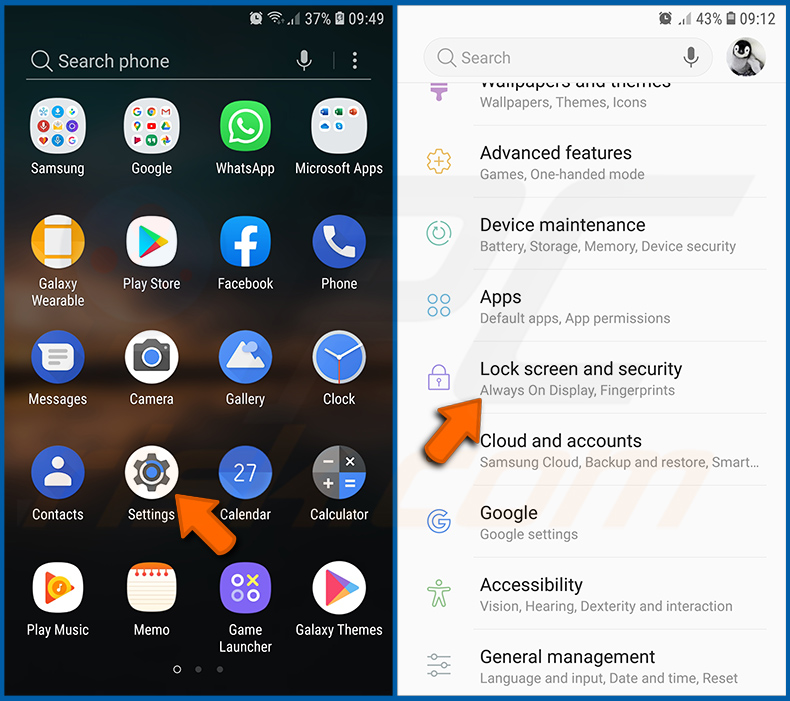

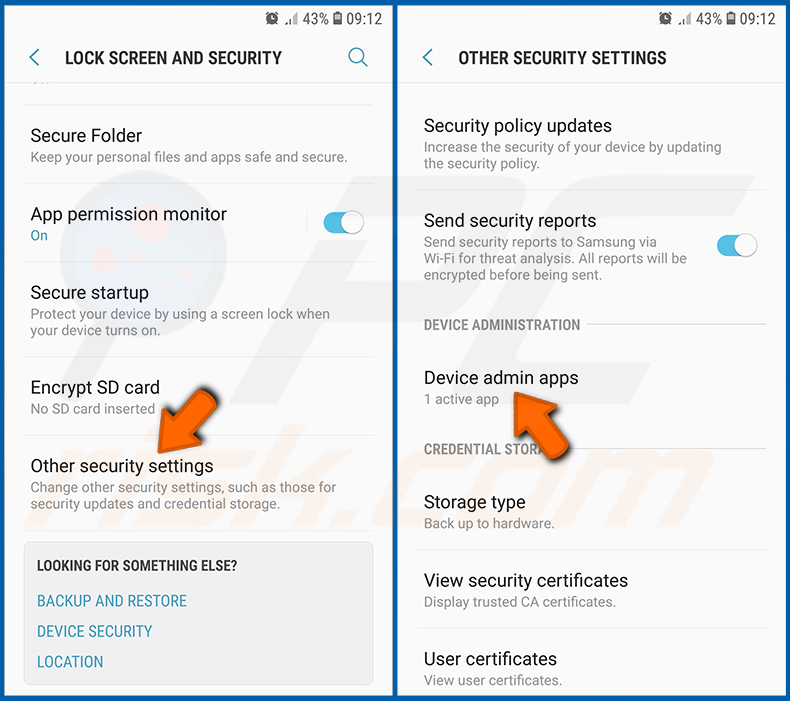

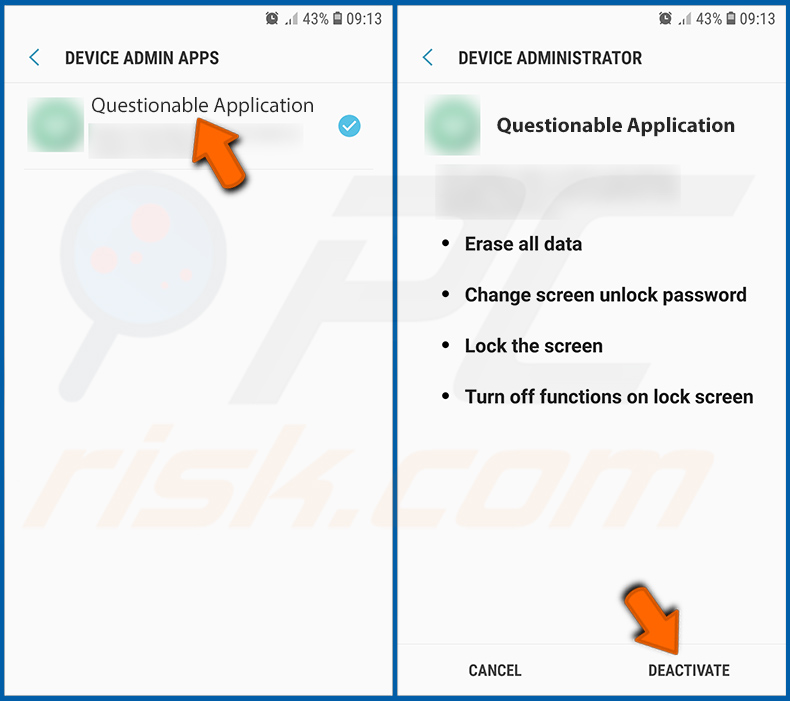

Desactive las aplicaciones que tienen privilegios de administrador:

Si una aplicación maliciosa obtiene privilegios de administrador, puede dañar gravemente el sistema. Para mantener el dispositivo lo más seguro posible, siempre debes comprobar qué aplicaciones tienen esos privilegios y desactivar las que no deberían tenerlos.

Ve a «Configuración», desplázate hacia abajo hasta que veas «Pantalla de bloqueo y seguridad» y pulsa sobre ella.

Desplázate hacia abajo hasta que veas «Otros ajustes de seguridad», pulsa sobre él y, a continuación, pulsa sobre «Aplicaciones de administración del dispositivo».

Identifique las aplicaciones que no deberían tener privilegios de administrador, pulse sobre ellas y, a continuación, pulse «DESACTIVAR».

Preguntas frecuentes (FAQ)

Mi dispositivo está infectado con el malware BankBot, ¿debo formatear mi dispositivo de almacenamiento para eliminarlo?

Al formatear el dispositivo se eliminará BankBot, pero también se borrarán todos los datos almacenados. Como alternativa, puede escanear el dispositivo con una aplicación antivirus fiable, como Combo Cleaner, sin necesidad de tomar medidas drásticas.

¿Cuáles son los mayores problemas que puede causar el malware?

El malware puede cifrar archivos, instalar herramientas maliciosas adicionales, proporcionar acceso remoto a los atacantes, robar datos personales, dañar sistemas y, en última instancia, provocar el robo de identidad, pérdidas económicas, pérdida de datos y otros problemas.

¿Cuál es el propósito de BankBot?

El objetivo de BankBot es obtener el control total de los dispositivos Android infectados para robar información confidencial, como credenciales bancarias, claves de criptomonedas, contactos, SMS y datos del dispositivo, y realizar acciones no autorizadas, como fraude financiero, apropiación de cuentas y manipulación remota de aplicaciones y del propio dispositivo.

¿Cómo se infiltró BankBot en mi dispositivo?

El malware se propaga principalmente a través de APK descargados de sitios controlados por atacantes, aplicaciones falsas en tiendas de terceros, anuncios maliciosos y enlaces en mensajes engañosos.

¿Combo Cleaner me protegerá contra el malware?

Combo Cleaner puede detectar y eliminar la mayoría del malware conocido, pero las amenazas avanzadas pueden ocultarse en lo más profundo del sistema, por lo que los usuarios deben realizar un análisis completo del dispositivo para eliminar el malware sin dejar ningún componente en el sistema.

Compartir:

Tomas Meskauskas

Investigador experto en seguridad, analista profesional de malware

Me apasiona todo lo relacionado con seguridad informática y tecnología. Me avala una experiencia de más de 10 años trabajando para varias empresas de reparación de problemas técnicos y seguridad on-line. Como editor y autor de PCrisk, llevo trabajando desde 2010. Sígueme en Twitter y LinkedIn para no perderte nada sobre las últimas amenazas de seguridad en internet.

El portal de seguridad PCrisk es ofrecido por la empresa RCS LT.

Investigadores de seguridad han unido fuerzas para ayudar a educar a los usuarios de ordenadores sobre las últimas amenazas de seguridad en línea. Más información sobre la empresa RCS LT.

Nuestras guías de desinfección de software malicioso son gratuitas. No obstante, si desea colaborar, puede realizar una donación.

DonarEl portal de seguridad PCrisk es ofrecido por la empresa RCS LT.

Investigadores de seguridad han unido fuerzas para ayudar a educar a los usuarios de ordenadores sobre las últimas amenazas de seguridad en línea. Más información sobre la empresa RCS LT.

Nuestras guías de desinfección de software malicioso son gratuitas. No obstante, si desea colaborar, puede realizar una donación.

Donar

▼ Mostrar discusión