Cómo identificar correos electrónicos fraudulentos del tipo "I Want To Get Straight To The Point"

EstafaConocido también como: I Want To Get Straight To The Point spam

Obtenga un escaneo gratuito y verifique si su computadora está infectada.

ELIMÍNELO AHORAPara usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por RCS LT, la empresa matriz de PCRisk.

¿Qué es "I Want To Get Straight To The Point"?

"I Want To Get Straight To The Point" es una campaña de spam que los estafadores utilizan para engañar a la gente para que les transfiera dinero. Lo intentan afirmando que han grabado un vídeo comprometedor o que han pedido drogas y armas utilizando el nombre y los datos personales robados del destinatario.

Al enviar este correo electrónico, intentan chantajear a la gente amenazando con hacer proliferar el vídeo grabado y causando otros problemas si no se cumplen sus exigencias de rescate. Le recomendamos encarecidamente que ignore este y otros correos similares.

Resumen de la campaña de spam "I Want To Get Straight To The Point"

Los estafadores que hacen proliferar este correo electrónico afirman que han colocado software malicioso en un sitio web para adultos que fue visitado recientemente por el destinatario del correo electrónico. También afirman que la visita a este sitio web provocó la instalación del mencionado software malicioso, lo que permitió a los ciberdelincuentes acceder al ordenador del usuario.

Al parecer, utilizaron este programa para registrar diversa información del sistema del usuario, como la dirección IP y los datos de las cuentas sociales y de correo electrónico. Además, afirman que los estafadores utilizaron el ordenador del destinatario para visitar sitios web de pornografía infantil, han guardado esos vídeos y han grabado un vídeo del destinatario a través de la cámara web.

Los ciberdelincuentes continúan afirmando que utilizaron estos vídeos para formar otro vídeo: un vídeo combinado (editado) del destinatario viendo la pornografía infantil. También afirman que utilizaron el nombre del destinatario, crearon una cuenta en Dream Market y Silk Road, y realizaron pedidos ilegales (armas y drogas).

Para guardar silencio sobre estas supuestas acciones, los estafadores exigen el pago de 1000 dólares en un plazo de 72 horas utilizando la dirección del monedero Bitcoin facilitada. En caso contrario, se enviará el vídeo editado a todos los contactos robados y la información sobre los pedidos ilegales a las autoridades.

Sin embargo, si se cumplen sus exigencias, prometen borrar todos los vídeos, la información robada y las cuentas creadas. Ninguna de estas afirmaciones debe tomarse en serio. La mejor opción es simplemente ignorar el correo electrónico "I Want To Get Straight To The Point".

| Nombre | I Want To Get Straight To The Point Estafa por correo electrónico |

| Tipo de amenaza | Phishing, estafa, ingeniería social, fraude |

| Reclamación falsa | Los dispositivos de los destinatarios fueron infectados y utilizados para grabar vídeos comprometedores, que se filtrarán a sus contactos a menos que se pague al remitente. |

| Direcciones de criptomonedas de ciberdelincuentes | 1Dqyd1b4vcGHfGmmt5bh4gNDgtSkKEiLan, bc1qt0sfeqxu3u0qpc7q4fccqupn4fnh7s6xzr9wr7, bc1qleakkc5xxn0hp57qrzcfkw3tq2qqnrjxvd8v55 |

| Síntomas | Compras en línea no autorizadas, cambio de contraseñas de cuentas en línea, usurpación de identidad, acceso ilegal al propio ordenador. |

| Métodos de distribución | Correos electrónicos engañosos, anuncios emergentes en línea fraudulentos, técnicas de envenenamiento de motores de búsqueda, dominios mal escritos. |

| Daños | Pérdida de información privada sensible, pérdidas monetarias, usurpación de identidad. |

| Eliminación de Malware |

Para eliminar posibles infecciones de malware, escanee su computadora con un software antivirus legítimo. Nuestros investigadores de seguridad recomiendan usar Combo Cleaner. Descargue Combo Cleaner para WindowsEl detector gratuito verifica si su equipo está infectado. Para usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por RCS LT, la empresa matriz de PCRisk. |

Ejemplos de campañas similares

Existen muchas campañas de spam similares, como "I Know * Is One Of Your Pass", "THIS IS NOT A JOKE", "Yоu May Not Know Mе", y así sucesivamente. La mayoría de los correos electrónicos de este tipo se envían para engañar a la gente para que envíe dinero a los estafadores.

Normalmente, los estafadores afirman que han infectado ordenadores, grabado vídeos, etc., y amenazan con perjudicar a la gente de diversas formas (filtrar vídeos, fotos, etc.) si no reciben el pago del rescate (normalmente a través de una criptomoneda).

Muchas otras campañas de spam se infiltran en los ordenadores con infecciones informáticas de alto riesgo, como LokiBot, TrickBot, Emotet, AZORult, y Adwind. Estos correos electrónicos suelen incluir archivos adjuntos o enlaces a sitios web que, una vez abiertos, descargan e instalan programas maliciosos.

Los archivos adjuntos presentados suelen ser archivos ejecutables (.exe), archivos comprimidos (ZIP, RAR y otros), documentos PDF o de Microsoft Office, etc. Estos archivos adjuntos se utilizan para infectar los ordenadores con programas maliciosos que roban datos personales como nombres de usuario, contraseñas, datos de cuentas bancarias, etc.

Los usuarios con ordenadores infectados por estos programas suelen tener problemas como pérdidas económicas, problemas de seguridad en la navegación, privacidad, etc. Algunos de estos programas maliciosos pueden estar diseñados para propagar otras infecciones, como ransomware.

¿Cómo infectan los ordenadores las campañas de spam?

Las campañas de spam engañan a las personas para que infecten sus ordenadores, pero sólo si abren los archivos adjuntos o enlaces presentados. Por lo tanto, las campañas de spam no pueden infectar los ordenadores sin la intervención manual del destinatario del correo electrónico. Por ejemplo, si el archivo adjunto incluido es un documento de Microsoft Office, si se abre, solicitará permiso para activar comandos de macros.

Habilitarlos da permiso para que el adjunto descargue e instale un programa malicioso. Reglas similares se aplican a archivos de otros tipos: los archivos comprimidos deben extraerse primero y su contenido abrirse/ejecutarse, etc.

¿Cómo evitar la instalación de malware?

Si un correo electrónico es irrelevante o procede de una dirección desconocida o sospechosa y contiene un archivo adjunto o un enlace a un sitio web, no lo abra. Además, evite utilizar descargadores o instaladores de terceros, sitios web no oficiales o no fiables, redes peer-to-peer (torrents, eMule, etc.) y otras fuentes similares para descargar archivos o software. Utiliza sitios web oficiales y enlaces de descarga directa.

Tenga cuidado al instalar software: compruebe todas las opciones "Personalizadas", "Avanzadas" y otras similares de la configuración de instalación/descarga, ya que pueden utilizarse para distribuir aplicaciones no deseadas, que podrían causar infecciones informáticas. Actualice el software utilizando herramientas o funciones implementadas proporcionadas por los desarrolladores oficiales de software.

Los actualizadores no oficiales de terceros suelen descargar e instalar programas maliciosos en lugar de las actualizaciones esperadas. No utilices herramientas de crackeo de software, ya que los ciberdelincuentes suelen utilizarlas para distribuir malware.

Utilice las versiones de Microsoft Office a partir de 2010, ya que disponen del modo "Vista protegida", que impide que los archivos adjuntos descargados descarguen e instalen infecciones en el ordenador. Si ya ha abierto archivos adjuntos maliciosos, le recomendamos que ejecute un análisis con Combo Cleaner Antivirus para Windows para eliminar automáticamente el malware infiltrado.

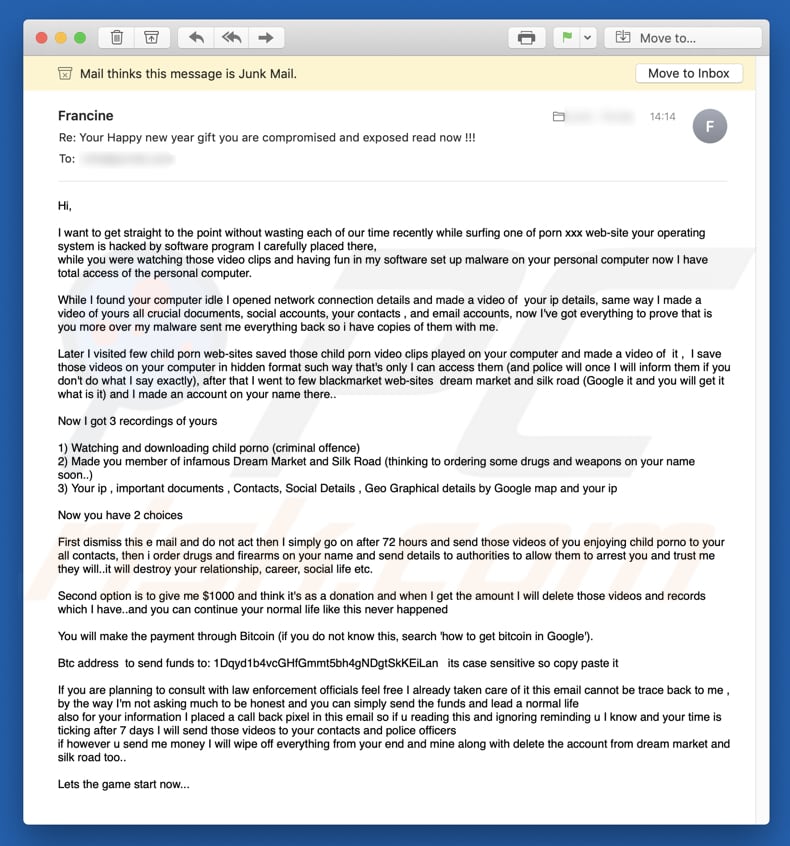

Texto presentado en el mensaje de correo electrónico "I Want To Get Straight To The Point":

Subject: Your Happy new year gift you are compromised and exposed read now !!!

Hi,I want to get straight to the point without wasting each of our time recently while surfing one of porn xxx web-site your operating system is hacked by software program I carefully placed there,

while you were watching those video clips and having fun in my software set up malware on your personal computer now I have total access of the personal computer.While I found your computer idle I opened network connection details and made a video of your ip details, same way I made a video of yours all crucial documents, social accounts, your contacts , and email accounts, now I've got everything to prove that is you more over my malware sent me everything back so i have copies of them with me.

Later I visited few child porn web-sites saved those child porn video clips played on your computer and made a video of it , I save those videos on your computer in hidden format such way that's only I can access them (and police will once I will inform them if you don't do what I say exactly), after that I went to few blackmarket web-sites dream market and silk road (Google it and you will get it what is it) and I made an account on your name there..

Now I got 3 recordings of yours

1) Watching and downloading child porno (criminal offence)

2) Made you member of infamous Dream Market and Silk Road (thinking to ordering some drugs and weapons on your name soon..)

3) Your ip , important documents , Contacts, Social Details , Geo Graphical details by Google map and your ipNow you have 2 choices

First dismiss this e mail and do not act then I simply go on after 72 hours and send those videos of you enjoying child porno to your all contacts, then i order drugs and firearms on your name and send details to authorities to allow them to arrest you and trust me they will..it will destroy your relationship, career, social life etc.

Second option is to give me $1000 and think it's as a donation and when I get the amount I will delete those videos and records which I have..and you can continue your normal life like this never happened

You will make the payment through Bitcoin (if you do not know this, search 'how to get bitcoin in Google').

Btc address to send funds to: 1Dqyd1b4vcGHfGmmt5bh4gNDgtSkKEiLan its case sensitive so copy paste it

If you are planning to consult with law enforcement officials feel free I already taken care of it this email cannot be trace back to me , by the way I'm not asking much to be honest and you can simply send the funds and lead a normal life

also for your information I placed a call back pixel in this email so if u reading this and ignoring reminding u I know and your time is ticking after 7 days I will send those videos to your contacts and police officers

if however u send me money I will wipe off everything from your end and mine along with delete the account from dream market and silk road too..Lets the game start now...

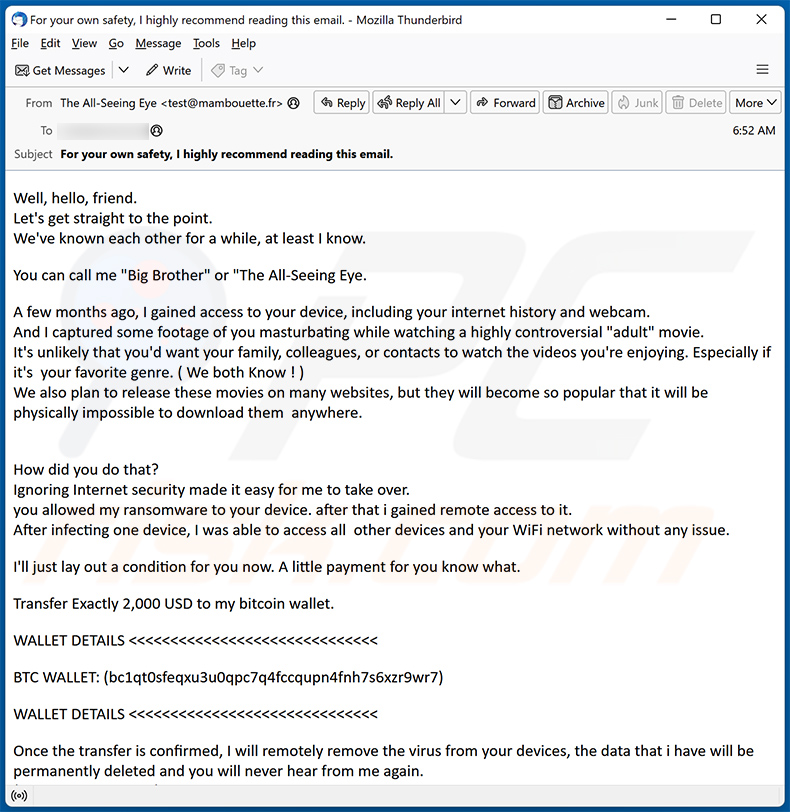

Otro ejemplo de correo electrónico de la campaña de spam "I Want To Get Straight To The Point":

Texto presentado dentro:

Subject: For your own safety, I highly recommend reading this email.

Well, hello, friend.

Let's get straight to the point.

We've known each other for a while, at least I know.You can call me "Big Brother" or "The All-Seeing Eye.

A few months ago, I gained access to your device, including your internet history and webcam.

And I captured some footage of you masturbating while watching a highly controversial "adult" movie.

It's unlikely that you'd want your family, colleagues, or contacts to watch the videos you're enjoying. Especially if it's your favorite genre. ( We both Know ! )

We also plan to release these movies on many websites, but they will become so popular that it will be physically impossible to download them anywhere.

How did you do that?

Ignoring Internet security made it easy for me to take over.

you allowed my ransomware to your device. after that i gained remote access to it.

After infecting one device, I was able to access all other devices and your WiFi network without any issue.I'll just lay out a condition for you now. A little payment for you know what.

Transfer Exactly 2,000 USD to my bitcoin wallet.

WALLET DETAILS <<<<<<<<<<<<<<<<<<<<<<<<<<<<<<

BTC WALLET: (bc1qt0sfeqxu3u0qpc7q4fccqupn4fnh7s6xzr9wr7)

WALLET DETAILS <<<<<<<<<<<<<<<<<<<<<<<<<<<<<<

Once the transfer is confirmed, I will remotely remove the virus from your devices, the data that i have will be permanently deleted and you will never hear from me again.

( You Have My Word )Yes, it's a very tiny amount to pay to avoid ruining your reputation in the eyes of people who believe you to be a good person based on your interaction with them using messages. because i've been watching everythin.

You have 48 hours - I'll be notified as soon as you open this email, and from then on it's a countdown.

If you've never dealt with cryptocurrency before, it's super easy - search for "crypto exchange" "MoonPay" "BitPay" ,or else you can use cash to buy using "Bitcoin ATM".

Here's what you shouldn't do:

Don't reply to my email. It was sent from a disposable e-mail account.

Don't report me to law enforcement. as soon as I notice such activity, it will automatically lead to the release of all of your data.

Do not attempt to reinstall your system or factory reset your device.

First of all, I already have the video and all your data, and secondly, as I already said, I have remote access to all your devices and as soon as I notice such an attempt, it will lead to irreversible consequences.

Remember that crypto-addresses are anonymous, so you won't be able to figure me out from my wallet.

Anyway, let's make this a win-win situation.

I always keep my word, unless I'm being tricked.

Advice for the future: take more seriously your security on the Internet. Also regularly change passwords and set up multi-factor authorization on all your accounts.

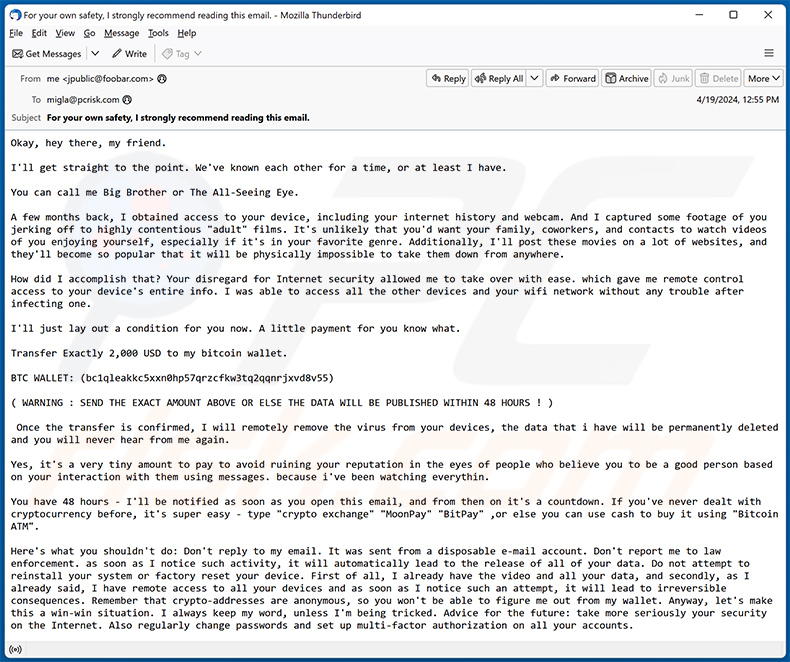

Otro ejemplo de correo electrónico de la campaña de spam "I Want To Get Straight To The Point":

Texto presentado dentro:

Subject: For your own safety, I strongly recommend reading this email.

Okay, hey there, my friend.

I'll get straight to the point. We've known each other for a time, or at least I have.

You can call me Big Brother or The All-Seeing Eye.

A few months back, I obtained access to your device, including your internet history and webcam. And I captured some footage of you jerking off to highly contentious "adult" films. It's unlikely that you'd want your family, coworkers, and contacts to watch videos of you enjoying yourself, especially if it's in your favorite genre. Additionally, I'll post these movies on a lot of websites, and they'll become so popular that it will be physically impossible to take them down from anywhere.

How did I accomplish that? Your disregard for Internet security allowed me to take over with ease. which gave me remote control access to your device's entire info. I was able to access all the other devices and your wifi network without any trouble after infecting one.

I'll just lay out a condition for you now. A little payment for you know what.

Transfer Exactly 2,000 USD to my bitcoin wallet.

BTC WALLET: (bc1qleakkc5xxn0hp57qrzcfkw3tq2qqnrjxvd8v55)

( WARNING : SEND THE EXACT AMOUNT ABOVE OR ELSE THE DATA WILL BE PUBLISHED WITHIN 48 HOURS ! )

Once the transfer is confirmed, I will remotely remove the virus from your devices, the data that i have will be permanently deleted and you will never hear from me again.

Yes, it's a very tiny amount to pay to avoid ruining your reputation in the eyes of people who believe you to be a good person based on your interaction with them using messages. because i've been watching everythin.

You have 48 hours - I'll be notified as soon as you open this email, and from then on it's a countdown. If you've never dealt with cryptocurrency before, it's super easy - type "crypto exchange" "MoonPay" "BitPay" ,or else you can use cash to buy it using "Bitcoin ATM".

Here's what you shouldn't do: Don't reply to my email. It was sent from a disposable e-mail account. Don't report me to law enforcement. as soon as I notice such activity, it will automatically lead to the release of all of your data. Do not attempt to reinstall your system or factory reset your device. First of all, I already have the video and all your data, and secondly, as I already said, I have remote access to all your devices and as soon as I notice such an attempt, it will lead to irreversible consequences. Remember that crypto-addresses are anonymous, so you won't be able to figure me out from my wallet. Anyway, let's make this a win-win situation. I always keep my word, unless I'm being tricked. Advice for the future: take more seriously your security on the Internet. Also regularly change passwords and set up multi-factor authorization on all your accounts.

Eliminación automática instantánea de malware:

La eliminación manual de amenazas puede ser un proceso largo y complicado que requiere conocimientos informáticos avanzados. Combo Cleaner es una herramienta profesional para eliminar malware de forma automática, que está recomendado para eliminar malware. Descárguelo haciendo clic en el siguiente botón:

DESCARGAR Combo CleanerSi decide descargar este programa, quiere decir que usted está conforme con nuestra Política de privacidad y Condiciones de uso. Para usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por RCS LT, la empresa matriz de PCRisk.

Menú rápido:

- ¿Qué es I Want To Get Straight To The Point spam?

- Tipos de emails maliciosos.

- ¿Cómo detectar un email malicioso?

- ¿Qué hacer si cayó en una estafa por email?

Tipos de emails maliciosos:

![]() Emails Phishing

Emails Phishing

Por lo general, los ciberdelincuentes utilizan emails engañosos para engañar a los usuarios de Internet para que revelen su información privada confidencial. Oor ejemplo, información de inicio de sesión para varios servicios online, cuentas de email o información bancaria online.

Estos ataques se denominan phishing (suplantación de identidad). En un ataque de phishing, los ciberdelincuentes generalmente envían un mensaje por email con algún logotipo de servicio popular (por ejemplo, Microsoft, DHL, Amazon, Netflix), crean urgencia (dirección de envío incorrecta, contraseña caducada, etc.) y colocan un enlace esperando que sus potenciales víctimas hagan clic en el.

Después de hacer clic en el enlace presentado en dicho email, las víctimas son redirigidas a una página web falsa que se ve idéntica o extremadamente similar a la original. Luego se les pide a las víctimas que ingresen su contraseña, los detalles de la tarjeta de crédito o alguna otra información que sea robada por los ciberdelincuentes.

![]() Emails con Archivos Adjuntos Maliciosos

Emails con Archivos Adjuntos Maliciosos

Otro vector de ataque popular son los emails spam (correos no deseado) con archivos adjuntos maliciosos que infectan las computadoras de los usuarios con malware. Los archivos adjuntos maliciosos suelen llevar troyanos capaces de robar contraseñas, información bancaria y otra información confidencial.

En tales ataques, el objetivo principal de los ciberdelincuentes es engañar a sus víctimas potenciales para que abran un archivo adjunto infectado en el email. Para lograr este objetivo, los mensajes de email generalmente hablan de facturas, faxes o mensajes de voz recibidos recientemente.

Si una víctima potencial cae en la trampa y abre el archivo adjunto, su computadora se infectan y los ciberdelincuentes pueden recopilar mucha información confidencial.

Si bien es un método más complicado para robar información personal (los filtros de spam y los programas antivirus generalmente detectan tales intentos), si logran tener éxito, los ciberdelincuentes pueden obtener una gama mucho más amplia de datos y recopilar información durante un período de tiempo prolongado.

![]() Emails de sextorsión

Emails de sextorsión

Este es un tipo de phishing. En este caso, los usuarios reciben un email alegando que un ciberdelincuente podría acceder a la cámara web de la víctima potencial y tiene una grabación de video de su masturbación.

Para eliminar del video, se les pide a las víctimas que paguen un rescate (generalmente usando Bitcoin u otra criptomoneda). Sin embargo, todas estas afirmaciones son falsas: los usuarios que reciben dichos emails deben ignorarlos y eliminarlos.

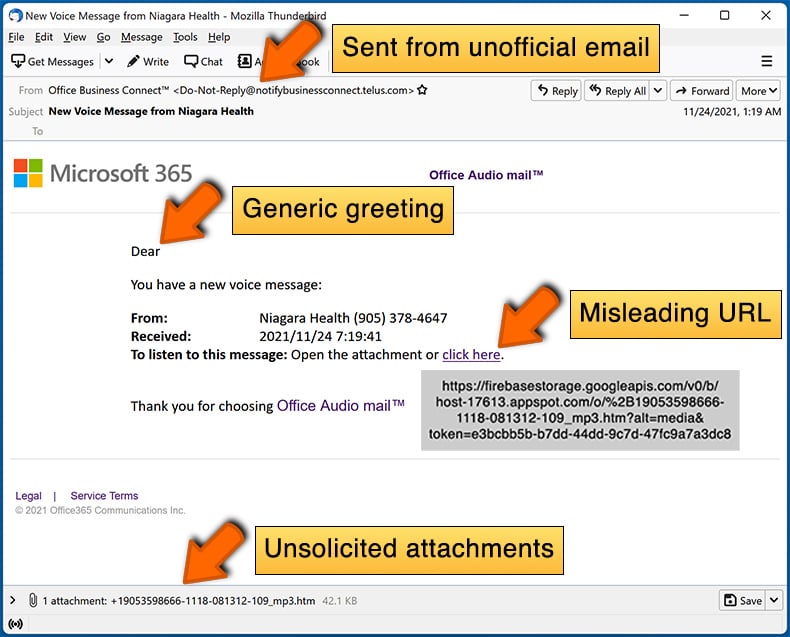

¿Cómo detectar un email malicioso?

Si bien los ciberdelincuentes intentan que sus emails trampas parezcan confiables, aquí hay algunas cosas que debe tener en cuenta cuando intente detectar un email phishing:

- Verifique la dirección email del remitente ("de"): coloque el mouse sobre la dirección "de" y verifique si es legítima. Por ejemplo, si recibió un email de Microsoft, asegúrese de verificar si la dirección de email es @microsoft.com y no algo sospechoso como @m1crosoft.com, @microsfot.com, @account-security-noreply.com, etc.

- Compruebe si hay saludos genéricos: si el saludo en el email es "Estimado usuario", "Estimado @su_email.com", "Estimado cliente", debería generar sospechas. Por lo general, las empresas lo llaman por su nombre. La falta de esta información podría indicar un intento de phishing.

- Verifique los enlaces en el email: coloque el mouse sobre el enlace presentado en el email, si el enlace que aparece parece sospechoso, no haga clic en él. Por ejemplo, si recibió un email de Microsoft y el enlace del email muestra que dirige a firebasestorage.googleapis.com/v0..., no debe confiar en él. Es mejor no hacer clic en los enlaces de los emails, sino visitar la página web de la empresa que le envió el email en primer lugar.

- No confíe ciegamente en los archivos adjuntos de email: por lo general, las empresas legítimas le pedirán que inicie sesión en su página web y vea los documentos desde allí. Si recibió un email con un archivo adjunto, es una buena idea escanearlo con una aplicación antivirus. Los archivos adjuntos de email infectados son un vector de ataque común utilizado por los ciberdelincuentes.

Para minimizar el riesgo de abrir emails phishing y maliciosos, le recomendamos utilizar Combo Cleaner Antivirus para Windows.

Ejemplo de email spam:

¿Qué hacer si cayó en una estafa por email?

- Si hizo clic en un enlace en un email de phishing e ingresó su contraseña: asegúrese de cambiar su contraseña lo antes posible. Por lo general, los ciberdelincuentes recopilan credenciales robadas y luego las venden a otros grupos que las utilizan con fines maliciosos. Si cambia su contraseña de manera oportuna, existe la posibilidad de que los delincuentes no tengan tiempo suficiente para hacer ningún daño.

- Si ingresó la información de su tarjeta de crédito: comuníquese con su banco lo antes posible y explique la situación. Es muy probable que deba cancelar su tarjeta de crédito comprometida y pedir una nueva.

- Si ve algún signo de robo de identidad: debe comunicarse de inmediato con la Federal Trade Commission. Esta institución recopilará información sobre su situación y creará un plan de recuperación personal.

- Si abrió un archivo adjunto malicioso: su computadora probablemente esté infectada, debe escanearla con una aplicación antivirus confiable. Para ello, le recomendamos utilizar Combo Cleaner Antivirus para Windows.

- Ayude a otros usuarios de Internet: informe los emails de phishing a Anti-Phishing Working Group, FBI’s Internet Crime Complaint Center, National Fraud Information Center y U.S. Department of Justice.

Preguntas más frecuentes (FAQ)

¿Por qué he recibido este correo electrónico?

Los estafadores envían correos electrónicos masivos con la esperanza de encontrar objetivos vulnerables que puedan caer en sus trucos. A menudo utilizan tácticas como el phishing o la suplantación de identidad para engañar a los destinatarios. Los estafadores obtienen las direcciones de correo electrónico por diversos medios, como la compra de listas a intermediarios de datos, el rastreo de sitios web o el aprovechamiento de brechas de seguridad.

He facilitado mis datos personales al ser engañado por este correo electrónico, ¿qué debo hacer?

Póngase en contacto con las autoridades inmediatamente, cambie las contraseñas (si es necesario) y sea precavido ante nuevas comunicaciones o demandas.

He descargado y abierto un archivo malicioso adjunto a este an, ¿está infectado mi ordenador?

El riesgo de que su ordenador se infecte depende del tipo de archivos con los que se relacione. Los archivos ejecutables (.exe) o archivos de script (.js, .vbs) infectados con malware presentan un alto riesgo cuando se activan. Sin embargo, los documentos o archivos multimedia suelen conllevar un menor riesgo de infección.

¿Realmente hackearon mi ordenador y tiene el remitente alguna información?

Lo más probable es que su ordenador no haya sido pirateado, pero el remitente puede tener parte de su información, posiblemente de bases de datos filtradas.

He enviado criptomoneda a la dirección presentada en dicho correo electrónico, ¿puedo recuperar mi dinero?

Por desgracia, las transacciones de criptomoneda son irreversibles, por lo que es poco probable que pueda recuperar los fondos enviados a un estafador. Es esencial ser precavido y verificar la legitimidad de las solicitudes antes de enviar cualquier criptodivisa.

He leído el correo electrónico pero no he abierto el archivo adjunto, ¿está infectado mi ordenador?

El mero hecho de abrir un correo electrónico no supone ningún riesgo. Por regla general, los ordenadores no pueden infectarse a través del correo electrónico a menos que se abran archivos adjuntos o enlaces maliciosos.

¿Combo Cleaner eliminará las infecciones de malware presentes en los archivos adjuntos de los correos electrónicos?

Combo Cleaner puede detectar y eliminar casi todas las infecciones de malware conocidas. Dado que el malware sofisticado a menudo se oculta profundamente en el sistema, es importante realizar un análisis completo del sistema para eliminar el malware oculto.

Compartir:

Tomas Meskauskas

Investigador experto en seguridad, analista profesional de malware

Me apasiona todo lo relacionado con seguridad informática y tecnología. Me avala una experiencia de más de 10 años trabajando para varias empresas de reparación de problemas técnicos y seguridad on-line. Como editor y autor de PCrisk, llevo trabajando desde 2010. Sígueme en Twitter y LinkedIn para no perderte nada sobre las últimas amenazas de seguridad en internet.

El portal de seguridad PCrisk es ofrecido por la empresa RCS LT.

Investigadores de seguridad han unido fuerzas para ayudar a educar a los usuarios de ordenadores sobre las últimas amenazas de seguridad en línea. Más información sobre la empresa RCS LT.

Nuestras guías de desinfección de software malicioso son gratuitas. No obstante, si desea colaborar, puede realizar una donación.

DonarEl portal de seguridad PCrisk es ofrecido por la empresa RCS LT.

Investigadores de seguridad han unido fuerzas para ayudar a educar a los usuarios de ordenadores sobre las últimas amenazas de seguridad en línea. Más información sobre la empresa RCS LT.

Nuestras guías de desinfección de software malicioso son gratuitas. No obstante, si desea colaborar, puede realizar una donación.

Donar

▼ Mostrar discusión