Cómo reconocer estafas como "I Have Penetrated Your Device's Operating System"

EstafaConocido también como: I Have Penetrated Your Device's Operating System estafa

Obtenga un escaneo gratuito y verifique si su computadora está infectada.

ELIMÍNELO AHORAPara usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por RCS LT, la empresa matriz de PCRisk.

¿Qué es "I Have Penetrated Your Device's Operating System"?

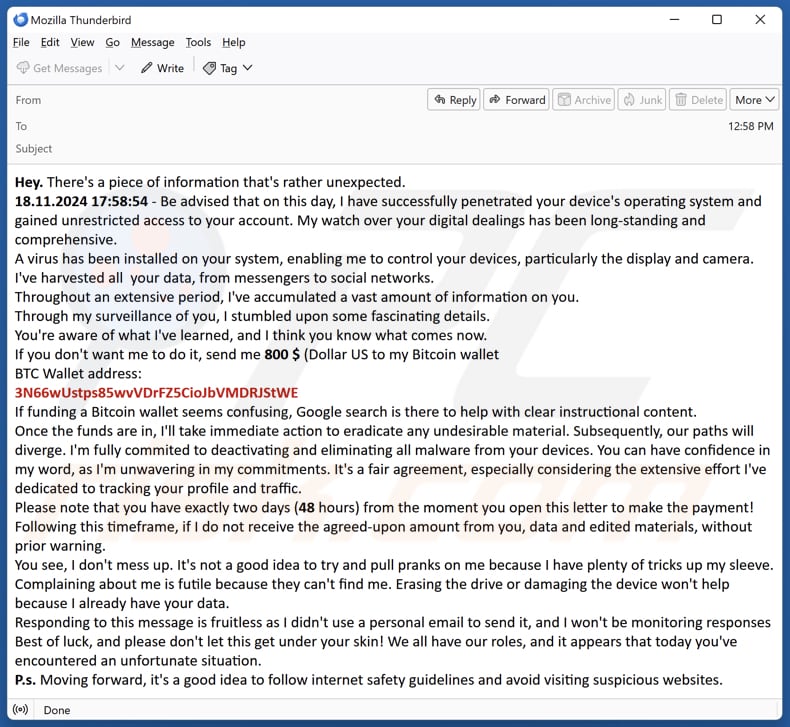

Hemos revisado este correo electrónico y hemos determinado que es fraudulento. Afirma que un hacker se ha infiltrado en el sistema operativo del destinatario. Existen al menos dos versiones de esta estafa, con la supuesta amenaza posiblemente redactada de forma diferente en otras variantes. Sin embargo, el objetivo de esta estafa es extorsionar a las víctimas.

Más información sobre el correo electrónico fraudulento "He penetrado en el sistema operativo de su dispositivo"

Este correo electrónico fraudulento afirma que el remitente ha obtenido acceso al dispositivo del destinatario y a sus datos personales, incluidos mensajes y cuentas de redes sociales, mediante la instalación de malware. El estafador exige un pago de 800 dólares en Bitcoin para evitar la divulgación de información privada o material comprometedor.

El mensaje amenaza con tomar más medidas si no se efectúa el pago en 48 horas y advierte de que intentar borrar o dañar el dispositivo no servirá de nada. El estafador también aconseja al destinatario que sea más precavido en Internet en el futuro.

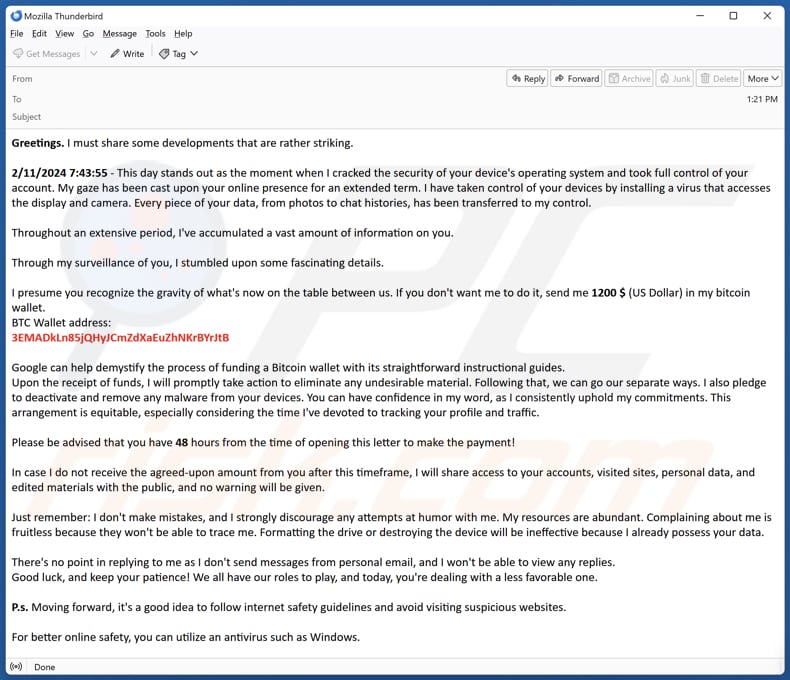

En otra variante del correo electrónico, una diferencia notable es el importe del pago, que es de 1200 dólares. Además, hay al menos dos monederos BTC diferentes (3N66wUstps85wvVDrFZ5CioJbVMDRJStWE y 3EMADkLn85jQHyJCmZdXaEuZhNKrBYrJtB) proporcionados en cada variante.

Este tipo de correo electrónico es un ejemplo clásico de una táctica utilizada en las estafas de scareware o sextorsión. En este tipo de estafa, el estafador intenta intimidar al destinatario para que pague dinero mediante falsas amenazas. En la mayoría de los casos, el estafador no tiene acceso a su dispositivo ni a sus datos.

Sin embargo, esta campaña específica de spam es una excepción. Algunos destinatarios han informado haber recibido una captura de pantalla de su escritorio en el correo electrónico. Esto sugiere que los estafadores pueden haber inyectado algún tipo de malware en el ordenador del destinatario. Aunque puede tratarse de una herramienta completamente básica diseñada únicamente para realizar capturas de pantalla, los destinatarios deberían ejecutar inmediatamente un análisis antivirus para asegurarse de que su sistema operativo es seguro.

| Nombre | He penetrado en el sistema operativo de su dispositivo Estafa por correo electrónico |

| Tipo de amenaza | Phishing, estafa, ingeniería social, fraude |

| Afirmación falsa | El sistema operativo del destinatario ha sido penetrado |

| Dirección de la criptocarpeta del ciberdelincuente | 3N66wUstps85wvVDrFZ5CioJbVMDRJStWE, 3EMADkLn85jQHyJCmZdXaEuZhNKrBYrJtB |

| Síntomas | Saludo genérico, lenguaje urgente, enlaces sospechosos, errores gramaticales. |

| Métodos de distribución | Correos electrónicos engañosos, anuncios emergentes en línea fraudulentos, técnicas de envenenamiento de motores de búsqueda, dominios mal escritos. |

| Daños | Pérdida de información privada sensible, pérdida monetaria, robo de identidad. |

| Eliminación de Malware |

Para eliminar posibles infecciones de malware, escanee su computadora con un software antivirus legítimo. Nuestros investigadores de seguridad recomiendan usar Combo Cleaner. Descargue Combo Cleaner para WindowsEl detector gratuito verifica si su equipo está infectado. Para usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por RCS LT, la empresa matriz de PCRisk. |

Correos electrónicos de estafa similares en general

Los correos electrónicos de este tipo son estafas diseñadas para asustar y extorsionar a los destinatarios mediante falsas amenazas. Si recibe un correo de este tipo, evite interactuar con él y ejecute un análisis de seguridad para asegurarse de que su sistema es seguro. Tenga siempre cuidado con los correos electrónicos no solicitados y nunca envíe dinero ni facilite información personal a remitentes desconocidos.

Algunos ejemplos de estafas similares son "Operating System Fell To My Hacking Expertise", "Se ha violado la seguridad personal y digital" y "Is Visiting A More Convenient Way To Reach". Es importante señalar que los correos electrónicos fraudulentos también pueden utilizarse para distribuir programas maliciosos.

¿Cómo infectan los ordenadores las campañas de spam?

Los actores de amenazas suelen utilizar archivos adjuntos o enlaces maliciosos en los correos electrónicos para atraer a los usuarios e infectar sus sistemas. El riesgo de infección depende del tipo de archivo abierto. Por ejemplo, los ejecutables pueden iniciar una infección inmediata, mientras que archivos como documentos de Word infectados requieren que los usuarios activen las macros antes de causar daño.

Alternativamente, hacer clic en enlaces maliciosos puede dirigir a los usuarios a sitios web dañinos, donde el malware puede descargarse automáticamente o solicitando al usuario que lo descargue. En la mayoría de los casos, el malware no se activa a menos que el usuario interactúe con el archivo o enlace.

¿Cómo evitar la instalación de malware?

Actualiza regularmente tu sistema operativo y tu software, y utiliza una herramienta de seguridad de confianza para una protección completa. Descargue siempre archivos y software de fuentes fiables, como sitios web oficiales o tiendas de aplicaciones, y evite plataformas poco fiables como sitios web dudosos, redes P2P o descargadores de terceros.

Evite abrir enlaces o archivos en correos electrónicos sospechosos y absténgase de hacer clic en anuncios, ventanas emergentes u otros contenidos de sitios web poco fiables. Si ya ha abierto archivos adjuntos maliciosos, le recomendamos que ejecute un análisis con Combo Cleaner Antivirus para Windows para eliminar automáticamente el malware infiltrado.

Texto presentado en la carta de correo electrónico "He penetrado en el sistema operativo de su dispositivo":

Hey. There's a piece of information that's rather unexpected.

18.11.2024 17:58;54 - Be advised that on this day, I have successfully penetrated your device's operating system and gained unrestricted access to your account. My watch over your digital dealings has been long-standing and comprehensive.

A virus has been installed on your system, enabling me to control your devices, particularly the display and camera. I've harvested all your data, from messengers to social networks.

Throughout an extensive period, I've accumulated a vast amount of information on you.

Through my surveillance of you, I stumbled upon some fascinating details.

You're aware of what I've learned, and I think you know what comes now.

If you don't want me to do it, send me 800 $ (Dollar US to my Bitcoin wallet

BTC Wallet address:

3N66wUstps85wvVDrFZ5CioJbVMDRJStWE

If funding a Bitcoin wallet seems confusing, Google search is there to help with clear instructional content.

Once the funds are in, I'll take immediate action to eradicate any undesirable material. Subsequently, our paths will diverge. I'm fully commited to deactivating and eliminating all malware from your devices. You can have confidence in my word, as I'm unwavering in my commitments. It's a fair agreement, especially considering the extensive effort I've dedicated to tracking your profile and traffic.

Please note that you have exactly two days (48 hours) from the moment you open this letter to make the payment!

Following this timeframe, if I do not receive the agreed-upon amount from you, data and edited materials, without prior warning.

You see, I don't mess up. It's not a good idea to try and pull pranks on me because I have plenty of tricks up my sleeve. Complaining about me is futile because they can't find me. Erasing the drive or damaging the device won't help because I already have your data.

Responding to this message is fruitless as I didn't use a personal email to send it, and I won't be monitoring responses

Best of luck, and please don't let this get under your skin! We all have our roles, and it appears that today you've encountered an unfortunate situation.

P.s. Moving forward, it's a good idea to follow internet safety guidelines and avoid visiting suspicious websites.

Captura de pantalla de la segunda variante:

Texto en esta variante:

Greetings. I must share some developments that are rather striking.

2/11/2024 7:43:55 - This day stands out as the moment when I cracked the security of your device's operating system and took full control of your account. My gaze has been cast upon your online presence for an extended term. I have taken control of your devices by installing a virus that accesses the display and camera. Every piece of your data, from photos to chat histories, has been transferred to my control.

Throughout an extensive period, I've accumulated a vast amount of information on you.

Through my surveillance of you, I stumbled upon some fascinating details.

I presume you recognize the gravity of what's now on the table between us. If you don't want me to do it, send me 1200 $ (US Dollar) in my bitcoin wallet.

BTC Wallet address:

3EMADkLn85jQHyJCmZdXaEuZhNKrBYrJtBGoogle can help demystify the process of funding a Bitcoin wallet with its straightforward instructional guides.

Upon the receipt of funds, I will promptly take action to eliminate any undesirable material. Following that, we can go our separate ways. I also pledge to deactivate and remove any malware from your devices. You can have confidence in my word, as I consistently uphold my commitments. This arrangement is equitable, especially considering the time I've devoted to tracking your profile and traffic.Please be advised that you have 48 hours from the time of opening this letter to make the payment!

In case I do not receive the agreed-upon amount from you after this timeframe, I will share access to your accounts, visited sites, personal data, and edited materials with the public, and no warning will be given.

Just remember: I don't make mistakes, and I strongly discourage any attempts at humor with me. My resources are abundant. Complaining about me is fruitless because they won't be able to trace me. Formatting the drive or destroying the device will be ineffective because I already possess your data.

There's no point in replying to me as I don't send messages from personal email, and I won't be able to view any replies.

Good luck, and keep your patience! We all have our roles to play, and today, you're dealing with a less favorable one.P.s. Moving forward, it's a good idea to follow internet safety guidelines and avoid visiting suspicious websites.

For better online safety, you can utilize an antivirus such as Windows.

Eliminación automática instantánea de malware:

La eliminación manual de amenazas puede ser un proceso largo y complicado que requiere conocimientos informáticos avanzados. Combo Cleaner es una herramienta profesional para eliminar malware de forma automática, que está recomendado para eliminar malware. Descárguelo haciendo clic en el siguiente botón:

DESCARGAR Combo CleanerSi decide descargar este programa, quiere decir que usted está conforme con nuestra Política de privacidad y Condiciones de uso. Para usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por RCS LT, la empresa matriz de PCRisk.

Menú rápido:

- ¿Qué es I Have Penetrated Your Device's Operating System estafa?

- Tipos de emails maliciosos.

- ¿Cómo detectar un email malicioso?

- ¿Qué hacer si cayó en una estafa por email?

Tipos de emails maliciosos:

![]() Emails Phishing

Emails Phishing

Por lo general, los ciberdelincuentes utilizan emails engañosos para engañar a los usuarios de Internet para que revelen su información privada confidencial. Oor ejemplo, información de inicio de sesión para varios servicios online, cuentas de email o información bancaria online.

Estos ataques se denominan phishing (suplantación de identidad). En un ataque de phishing, los ciberdelincuentes generalmente envían un mensaje por email con algún logotipo de servicio popular (por ejemplo, Microsoft, DHL, Amazon, Netflix), crean urgencia (dirección de envío incorrecta, contraseña caducada, etc.) y colocan un enlace esperando que sus potenciales víctimas hagan clic en el.

Después de hacer clic en el enlace presentado en dicho email, las víctimas son redirigidas a una página web falsa que se ve idéntica o extremadamente similar a la original. Luego se les pide a las víctimas que ingresen su contraseña, los detalles de la tarjeta de crédito o alguna otra información que sea robada por los ciberdelincuentes.

![]() Emails con Archivos Adjuntos Maliciosos

Emails con Archivos Adjuntos Maliciosos

Otro vector de ataque popular son los emails spam (correos no deseado) con archivos adjuntos maliciosos que infectan las computadoras de los usuarios con malware. Los archivos adjuntos maliciosos suelen llevar troyanos capaces de robar contraseñas, información bancaria y otra información confidencial.

En tales ataques, el objetivo principal de los ciberdelincuentes es engañar a sus víctimas potenciales para que abran un archivo adjunto infectado en el email. Para lograr este objetivo, los mensajes de email generalmente hablan de facturas, faxes o mensajes de voz recibidos recientemente.

Si una víctima potencial cae en la trampa y abre el archivo adjunto, su computadora se infectan y los ciberdelincuentes pueden recopilar mucha información confidencial.

Si bien es un método más complicado para robar información personal (los filtros de spam y los programas antivirus generalmente detectan tales intentos), si logran tener éxito, los ciberdelincuentes pueden obtener una gama mucho más amplia de datos y recopilar información durante un período de tiempo prolongado.

![]() Emails de sextorsión

Emails de sextorsión

Este es un tipo de phishing. En este caso, los usuarios reciben un email alegando que un ciberdelincuente podría acceder a la cámara web de la víctima potencial y tiene una grabación de video de su masturbación.

Para eliminar del video, se les pide a las víctimas que paguen un rescate (generalmente usando Bitcoin u otra criptomoneda). Sin embargo, todas estas afirmaciones son falsas: los usuarios que reciben dichos emails deben ignorarlos y eliminarlos.

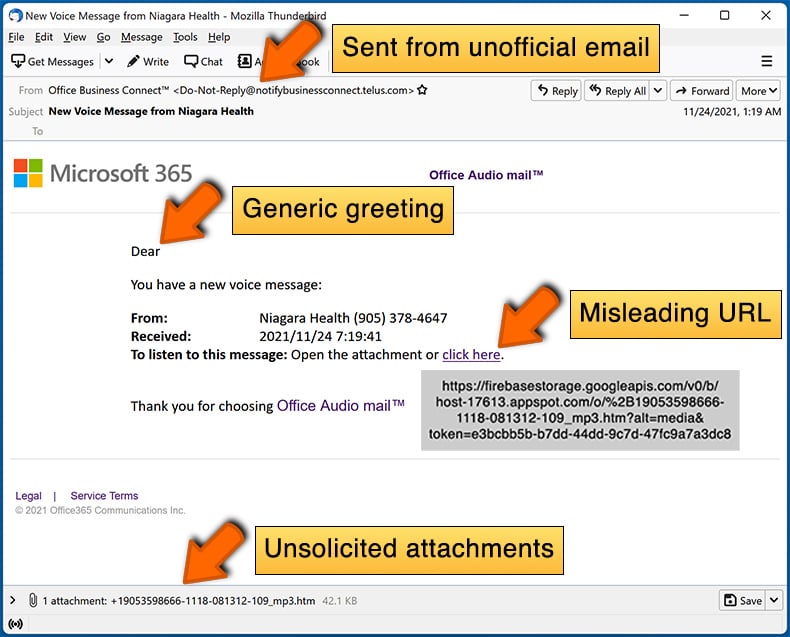

¿Cómo detectar un email malicioso?

Si bien los ciberdelincuentes intentan que sus emails trampas parezcan confiables, aquí hay algunas cosas que debe tener en cuenta cuando intente detectar un email phishing:

- Verifique la dirección email del remitente ("de"): coloque el mouse sobre la dirección "de" y verifique si es legítima. Por ejemplo, si recibió un email de Microsoft, asegúrese de verificar si la dirección de email es @microsoft.com y no algo sospechoso como @m1crosoft.com, @microsfot.com, @account-security-noreply.com, etc.

- Compruebe si hay saludos genéricos: si el saludo en el email es "Estimado usuario", "Estimado @su_email.com", "Estimado cliente", debería generar sospechas. Por lo general, las empresas lo llaman por su nombre. La falta de esta información podría indicar un intento de phishing.

- Verifique los enlaces en el email: coloque el mouse sobre el enlace presentado en el email, si el enlace que aparece parece sospechoso, no haga clic en él. Por ejemplo, si recibió un email de Microsoft y el enlace del email muestra que dirige a firebasestorage.googleapis.com/v0..., no debe confiar en él. Es mejor no hacer clic en los enlaces de los emails, sino visitar la página web de la empresa que le envió el email en primer lugar.

- No confíe ciegamente en los archivos adjuntos de email: por lo general, las empresas legítimas le pedirán que inicie sesión en su página web y vea los documentos desde allí. Si recibió un email con un archivo adjunto, es una buena idea escanearlo con una aplicación antivirus. Los archivos adjuntos de email infectados son un vector de ataque común utilizado por los ciberdelincuentes.

Para minimizar el riesgo de abrir emails phishing y maliciosos, le recomendamos utilizar Combo Cleaner Antivirus para Windows.

Ejemplo de email spam:

¿Qué hacer si cayó en una estafa por email?

- Si hizo clic en un enlace en un email de phishing e ingresó su contraseña: asegúrese de cambiar su contraseña lo antes posible. Por lo general, los ciberdelincuentes recopilan credenciales robadas y luego las venden a otros grupos que las utilizan con fines maliciosos. Si cambia su contraseña de manera oportuna, existe la posibilidad de que los delincuentes no tengan tiempo suficiente para hacer ningún daño.

- Si ingresó la información de su tarjeta de crédito: comuníquese con su banco lo antes posible y explique la situación. Es muy probable que deba cancelar su tarjeta de crédito comprometida y pedir una nueva.

- Si ve algún signo de robo de identidad: debe comunicarse de inmediato con la Federal Trade Commission. Esta institución recopilará información sobre su situación y creará un plan de recuperación personal.

- Si abrió un archivo adjunto malicioso: su computadora probablemente esté infectada, debe escanearla con una aplicación antivirus confiable. Para ello, le recomendamos utilizar Combo Cleaner Antivirus para Windows.

- Ayude a otros usuarios de Internet: informe los emails de phishing a Anti-Phishing Working Group, FBI’s Internet Crime Complaint Center, National Fraud Information Center y U.S. Department of Justice.

Preguntas más frecuentes (FAQ)

¿Por qué he recibido este correo electrónico?

Los estafadores envían el mismo correo electrónico a muchas personas, con la esperanza de que alguien caiga en la trampa. Estos correos son genéricos y no están personalizados.

He proporcionado mi información personal al ser engañado por este correo electrónico, ¿qué debo hacer?

Dependiendo de la información revelada, actualice sus contraseñas de inmediato, vigile sus cuentas por si hay actividad sospechosa, notifíquelo a su banco o a las autoridades competentes, o tome otras medidas.

He descargado y abierto un archivo malicioso adjunto a un correo electrónico, ¿está infectado mi ordenador?

El riesgo depende del tipo de archivo. Si se trata de un archivo ejecutable, su ordenador podría estar infectado. Sin embargo, si se trata de un documento o un archivo similar y no ha realizado ninguna otra acción, es posible que haya evitado la infección.

¿Realmente hackearon mi ordenador y tiene el remitente alguna información?

Por lo general, todas las afirmaciones de estos correos electrónicos son falsas o no son ciertas. Por lo tanto, es poco probable que los estafadores hayan infectado su ordenador o robado su información.

He enviado criptomoneda a la dirección presentada en dicho correo electrónico, ¿puedo recuperar mi dinero?

Las transacciones de criptomoneda son permanentes, por lo que una vez enviados los fondos, recuperarlos suele ser imposible (a menos que el destinatario acepte devolverlos).

He leído el correo electrónico pero no he abierto el archivo adjunto, ¿está infectado mi ordenador?

Simplemente leer el correo electrónico sin abrir los archivos adjuntos o hacer clic en los enlaces no infecta su ordenador.

¿Elimina Combo Cleaner el malware presente en los archivos adjuntos?

Combo Cleaner puede detectar y eliminar eficazmente la mayoría del malware conocido. Sin embargo, las amenazas avanzadas a menudo se esconden en las profundidades del sistema, por lo que un análisis completo del sistema es crucial para una eliminación completa.

Compartir:

Tomas Meskauskas

Investigador experto en seguridad, analista profesional de malware

Me apasiona todo lo relacionado con seguridad informática y tecnología. Me avala una experiencia de más de 10 años trabajando para varias empresas de reparación de problemas técnicos y seguridad on-line. Como editor y autor de PCrisk, llevo trabajando desde 2010. Sígueme en Twitter y LinkedIn para no perderte nada sobre las últimas amenazas de seguridad en internet.

El portal de seguridad PCrisk es ofrecido por la empresa RCS LT.

Investigadores de seguridad han unido fuerzas para ayudar a educar a los usuarios de ordenadores sobre las últimas amenazas de seguridad en línea. Más información sobre la empresa RCS LT.

Nuestras guías de desinfección de software malicioso son gratuitas. No obstante, si desea colaborar, puede realizar una donación.

DonarEl portal de seguridad PCrisk es ofrecido por la empresa RCS LT.

Investigadores de seguridad han unido fuerzas para ayudar a educar a los usuarios de ordenadores sobre las últimas amenazas de seguridad en línea. Más información sobre la empresa RCS LT.

Nuestras guías de desinfección de software malicioso son gratuitas. No obstante, si desea colaborar, puede realizar una donación.

Donar

▼ Mostrar discusión