Obtenga un escaneo gratuito y verifique si su computadora está infectada.

ELIMÍNELO AHORAPara usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por RCS LT, la empresa matriz de PCRisk.

¿Qué tipo de malware es ZeroDayRAT?

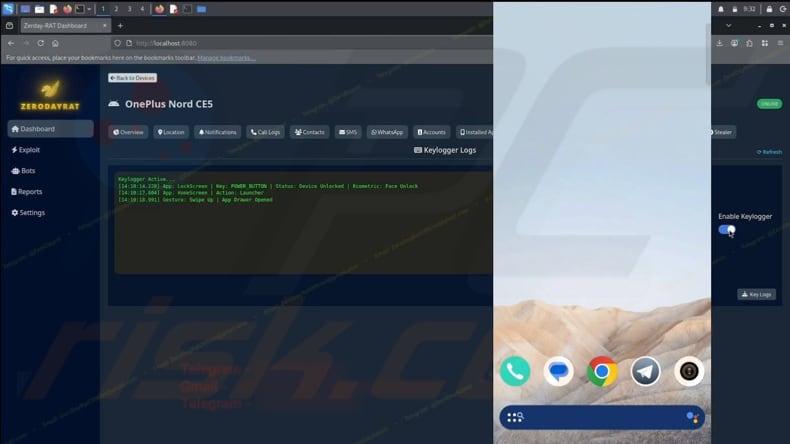

ZeroDayRAT es un troyano de acceso remoto (RAT) que se comercializa a través de canales de Telegram. Este RAT permite a los ciberdelincuentes controlar de forma remota los dispositivos infectados. Afecta a diversas versiones de los sistemas Android e iOS. ZeroDayRAT permite realizar actividades como la supervisión en tiempo real, la extracción de datos y la explotación financiera.

ZeroDayRAT en detalle

ZeroDayRAT puede proporcionar información sobre el dispositivo infectado, incluyendo el modelo, el sistema operativo, el nivel de batería, la ubicación (país) y el estado de bloqueo. Los atacantes también pueden consultar los datos de la tarjeta SIM y del operador, incluidos los números de teléfono en dispositivos con doble SIM. El panel de ZeroDayRAT también muestra cuánto tiempo se utilizan aplicaciones específicas (por ejemplo, aplicaciones de mensajería, relacionadas con criptomonedas o bancarias).

Además, el RAT puede recopilar coordenadas GPS, lo que permite a los ciberdelincuentes ver tanto la ubicación actual de la víctima como su historial de ubicaciones. El malware también puede capturar y registrar las notificaciones entrantes, incluyendo el nombre de la aplicación, el título del mensaje, una vista previa del contenido y la marca de tiempo.

Las notificaciones de aplicaciones como WhatsApp, Instagram, Telegram y YouTube se pueden ver directamente desde el panel de control. Esto permite que el RAT proporcione información sobre mensajes, llamadas, actividad de las cuentas y eventos del sistema sin necesidad de abrir las aplicaciones en el dispositivo.

Además, ZeroDayRAT puede mostrar todas las cuentas registradas en el dispositivo, incluidos servicios como Amazon, Facebook, Flipkart, Google, Instagram, Paytm, PhonePe, Spotify, Telegram y WhatsApp, junto con las direcciones de correo electrónico o los nombres de usuario asociados. Esto facilita el restablecimiento de contraseñas, la interceptación de códigos de verificación o la elaboración de mensajes de phishing.

Además, el RAT puede leer todos los SMS recibidos, buscar entre los mensajes y supervisar los mensajes recién recibidos. Esta capacidad se puede utilizar para robar códigos de acceso de un solo uso (OTP) de diversas plataformas. ZeroDayRAT también permite a los atacantes enviar mensajes SMS desde el número de la víctima.

Además de las funciones mencionadas, el malware puede encender la cámara frontal o trasera del teléfono, activar el micrófono y grabar la pantalla en tiempo real. También incluye un keylogger que registra todo lo que se escribe o se pulsa en el dispositivo, incluidas las contraseñas y los mensajes.

ZeroDayRAT también incluye un módulo de criptografía que busca aplicaciones de monedero instaladas, como Binance, Coinbase, MetaMask y Trust Wallet, y registra los datos de los monederos. Además, puede supervisar el portapapeles y sustituir una dirección de monedero copiada por la dirección del atacante.

Otro módulo del RAT se centra en aplicaciones financieras y servicios de pago como Apple Pay, Google Pay, PayPal y PhonePe. Utiliza pantallas de inicio de sesión falsas (superposiciones) que se muestran sobre las aplicaciones legítimas para engañar a las víctimas y que introduzcan sus credenciales.

| Nombre | Troya de acceso remoto ZeroDayRAT |

| Tipo de amenaza | Malware para Android, troyano de acceso remoto |

| Síntomas | El dispositivo funciona con lentitud, se modifican los ajustes del sistema sin el permiso del usuario, aparecen aplicaciones sospechosas, el consumo de datos y batería aumenta considerablemente, los navegadores redirigen a sitios web sospechosos y se muestran anuncios intrusivos. |

| Métodos de distribución | Mensajes engañosos, mensajes en Telegram o WhatsApp, correos electrónicos fraudulentos, tiendas de aplicaciones no oficiales. |

| Daños | Robo de información personal (mensajes privados, nombres de usuario y contraseñas, etc.), disminución del rendimiento del dispositivo, agotamiento rápido de la batería, reducción de la velocidad de Internet, pérdidas masivas de datos, pérdidas económicas, suplantación de identidad. |

| Eliminación de Malware |

Para eliminar posibles infecciones de malware, escanee su computadora con un software antivirus legítimo. Nuestros investigadores de seguridad recomiendan usar Combo Cleaner. Descargue Combo Cleaner para WindowsEl detector gratuito verifica si su equipo está infectado. Para usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por RCS LT, la empresa matriz de PCRisk. |

Conclusión

En general, ZeroDayRAT permite a los atacantes ver prácticamente todo lo que hay en un dispositivo infectado, incluidos mensajes, cuentas, la ubicación y el uso que se le da al dispositivo. Los ciberdelincuentes pueden espiar a la víctima, robar contraseñas y códigos de verificación, y acceder tanto a aplicaciones bancarias como a aplicaciones de criptomonedas.

Las víctimas de este tipo de ataques pueden sufrir pérdidas económicas, robo de identidad, pérdida de acceso a diversas cuentas personales y otros problemas. Por lo tanto, si se detecta ZeroDayRAT en un dispositivo, debe eliminarse de inmediato. Otros ejemplos de malware para Android son Arsink, GhostChat y Phantom.

¿Cómo se infiltró ZeroDayRAT en mi dispositivo?

Los ciberdelincuentes distribuyen ZeroDayRAT engañando a los usuarios para que ejecuten una aplicación infectada. Envían mensajes de texto fraudulentos que contienen un enlace a una aplicación supuestamente legítima. Una vez instalada, la aplicación maliciosa ejecuta ZeroDayRAT.

Otros métodos de distribución incluyen correos electrónicos engañosos, tiendas de aplicaciones no oficiales o de terceros, o enlaces maliciosos compartidos a través de plataformas de mensajería como WhatsApp y Telegram. En todos los casos, la infección se produce cuando los propios usuarios ejecutan el malware.

¿Cómo evitar la instalación de malware?

Ten cuidado al navegar por Internet: evita hacer clic en anuncios, ventanas emergentes o enlaces sospechosos, sobre todo en sitios web poco fiables, y rechaza las solicitudes de notificaciones de páginas dudosas. Trata con precaución los correos electrónicos inesperados, especialmente aquellos que contengan archivos adjuntos o enlaces, y no abras nada que te parezca inusual o sospechoso.

Descarga siempre las aplicaciones desde sitios web oficiales o tiendas de aplicaciones de confianza. Mantén actualizados tu sistema operativo y tus aplicaciones, y utiliza un software de seguridad de confianza para realizar análisis periódicos y eliminar posibles amenazas.

Menú rápido:

- Introducción

- ¿Cómo borrar el historial de navegación del navegador Chrome?

- ¿Cómo desactivar las notificaciones del navegador Chrome?

- ¿Cómo restablecer el navegador web Chrome?

- ¿Cómo borrar el historial de navegación del navegador web Firefox?

- ¿Cómo desactivar las notificaciones del navegador en Firefox?

- ¿Cómo restablecer el navegador web Firefox?

- ¿Cómo desinstalar aplicaciones potencialmente no deseadas o maliciosas?

- ¿Cómo iniciar el dispositivo Android en «modo seguro»?

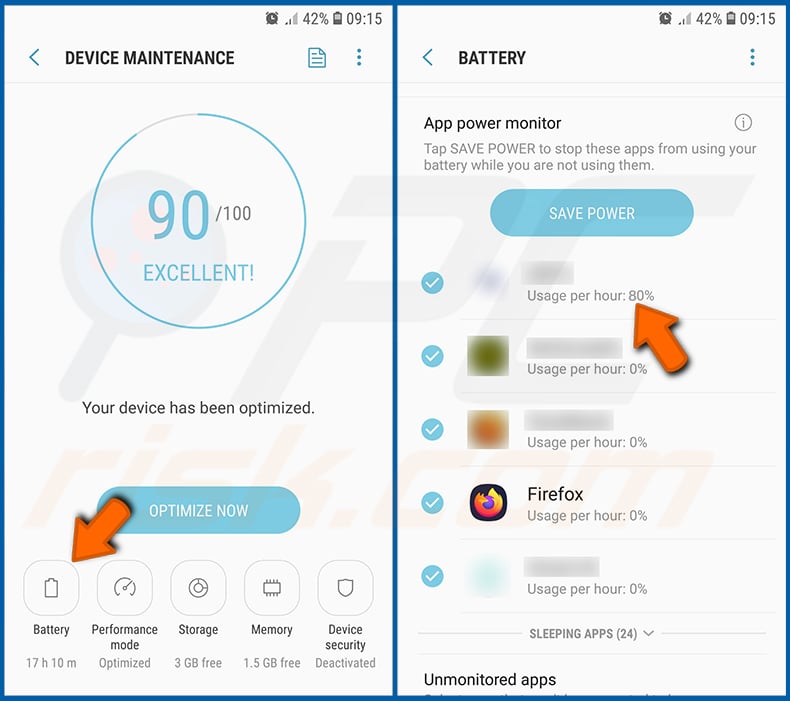

- ¿Cómo se puede comprobar el consumo de batería de las distintas aplicaciones?

- ¿Cómo comprobar el consumo de datos de las distintas aplicaciones?

- ¿Cómo instalar las últimas actualizaciones de software?

- ¿Cómo restablecer el sistema a su configuración predeterminada?

- ¿Cómo desactivar las aplicaciones que tienen privilegios de administrador?

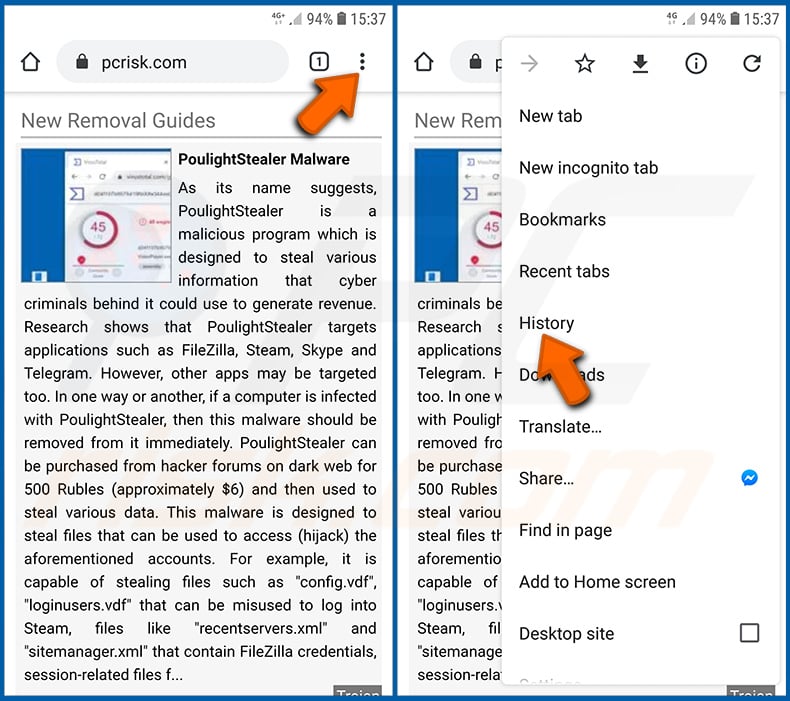

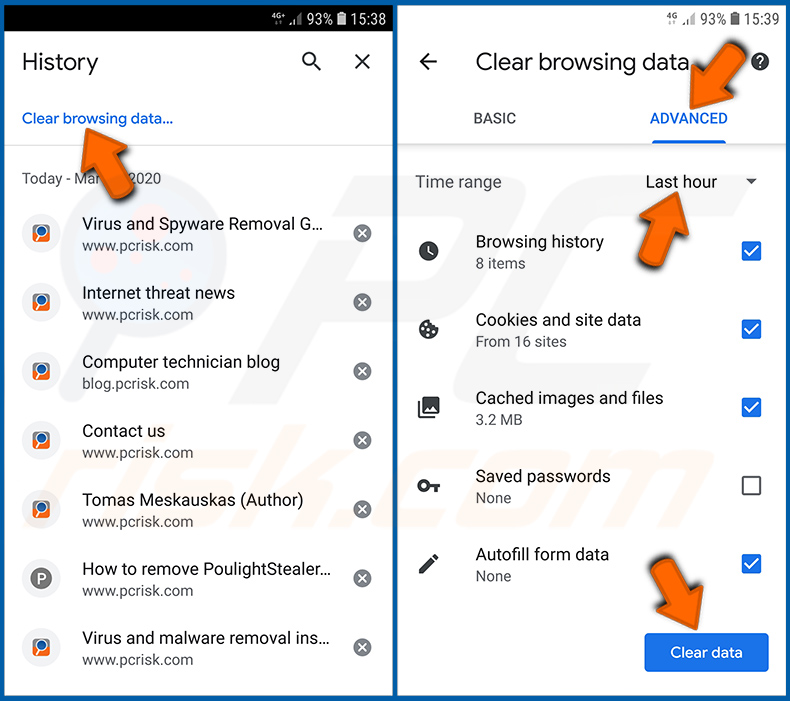

Borrar el historial de navegación del navegador Chrome:

Pulsa el botón «Menú» (los tres puntos situados en la esquina superior derecha de la pantalla) y selecciona «Historial» en el menú desplegable que se abre.

Pulsa en «Borrar datos de navegación», selecciona la pestaña «AVANZADO», elige el intervalo de tiempo y los tipos de datos que deseas eliminar y pulsa en «Borrar datos».

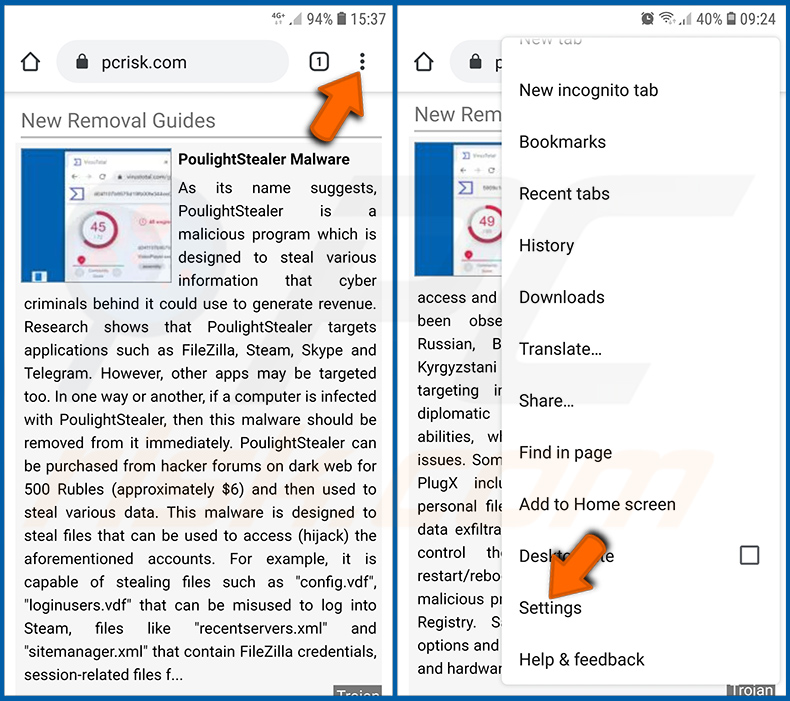

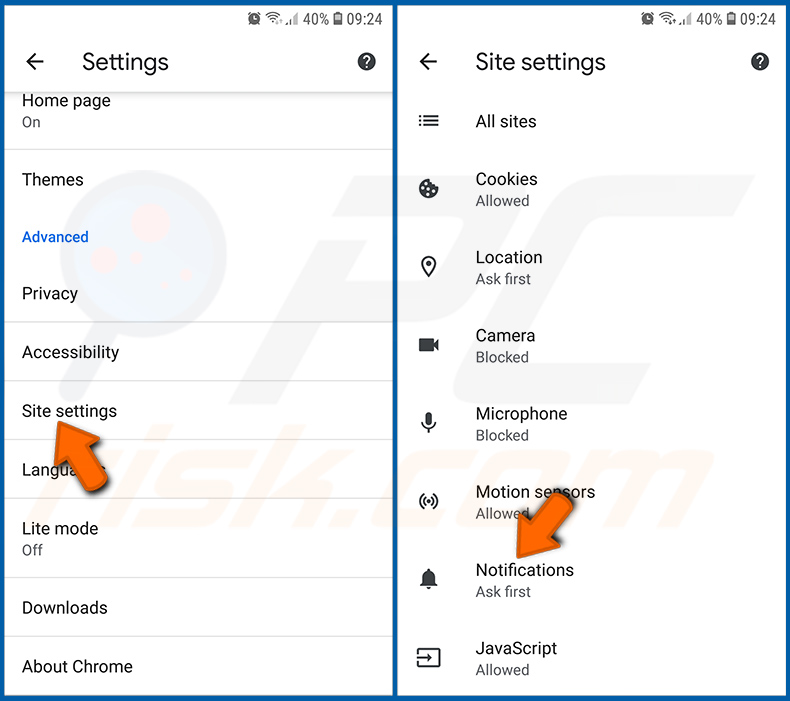

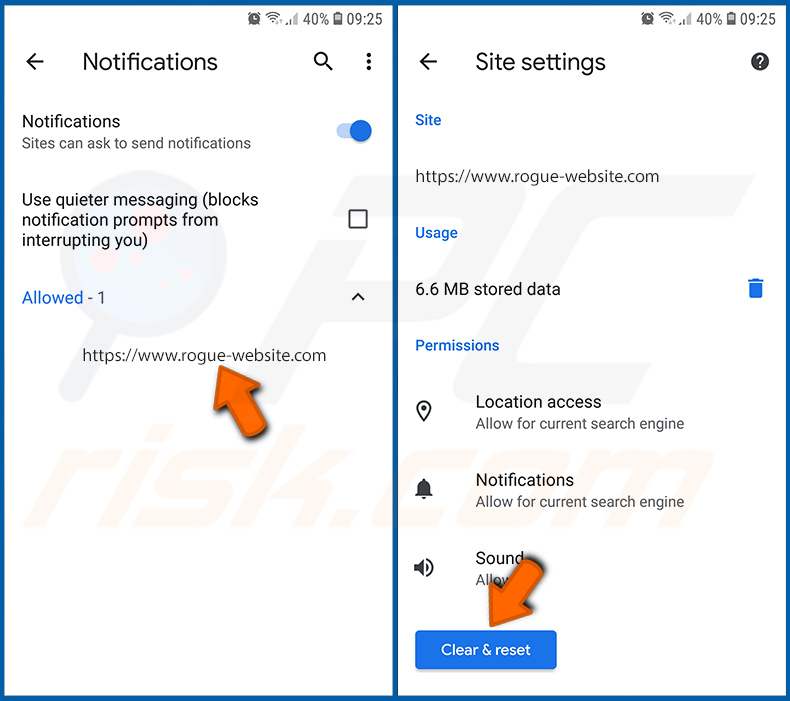

Desactivar las notificaciones del navegador en Chrome:

Pulsa el botón «Menú» (los tres puntos situados en la esquina superior derecha de la pantalla) y selecciona «Ajustes» en el menú desplegable que se abre.

Desplázate hacia abajo hasta que veas la opción «Configuración del sitio» y pulsa sobre ella. Desplázate hacia abajo hasta que veas la opción «Notificaciones» y pulsa sobre ella.

Busca los sitios web que envían notificaciones al navegador, pulsa sobre ellos y haz clic en «Borrar y restablecer». Esto eliminará los permisos concedidos a estos sitios web para enviar notificaciones. Sin embargo, la próxima vez que visites el mismo sitio, es posible que te vuelva a solicitar permiso. Puedes elegir si concedes estos permisos o no (si decides rechazarlos, el sitio web pasará a la sección «Bloqueados» y ya no te volverá a solicitar el permiso).

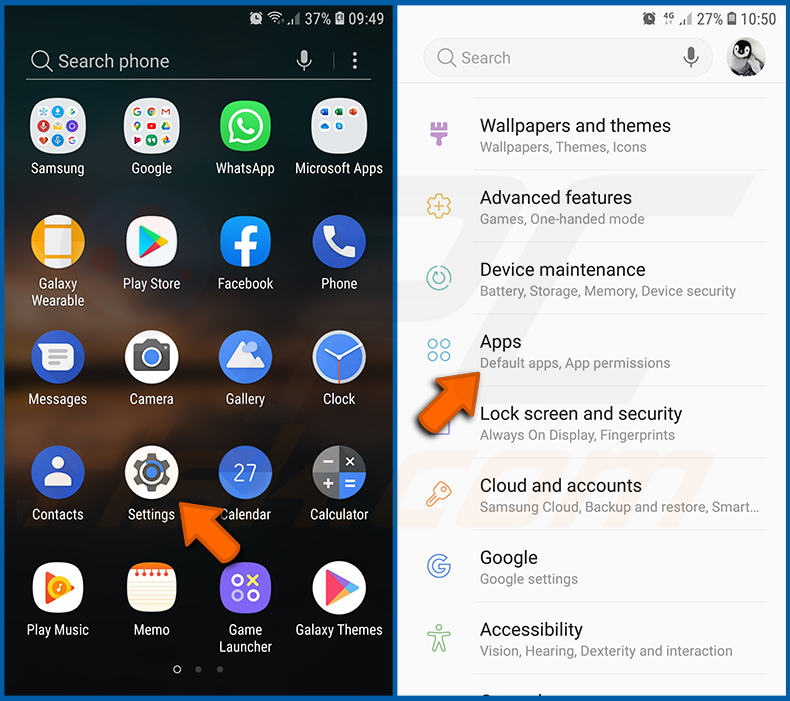

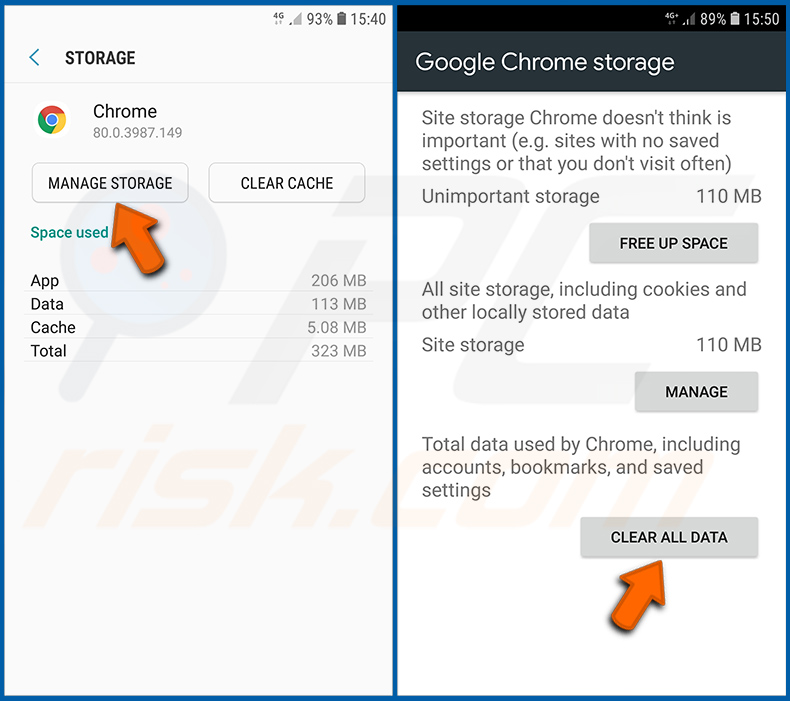

Restablecer el navegador web Chrome:

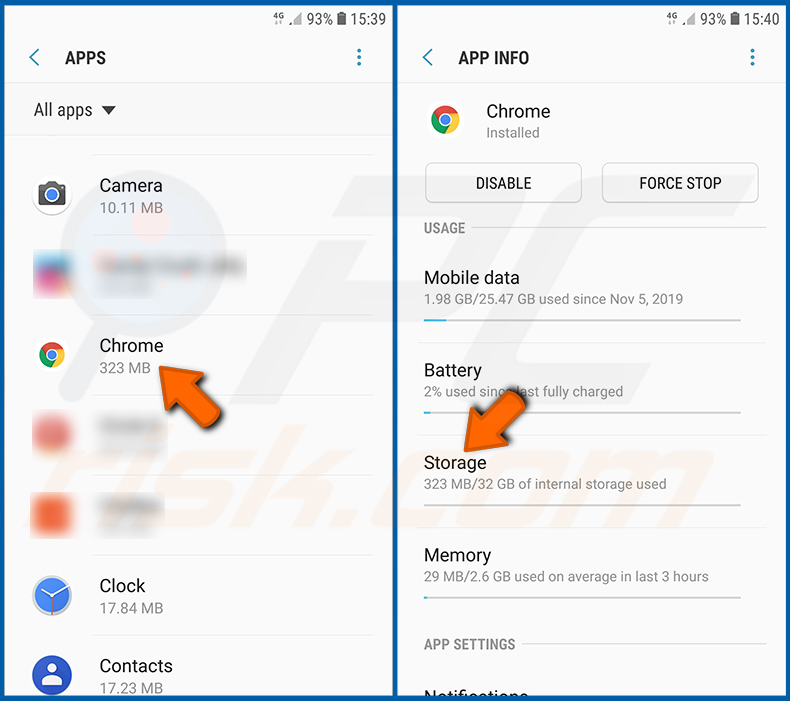

Ve a «Ajustes», desplázate hacia abajo hasta que veas «Aplicaciones» y pulsa sobre ella.

Desplázate hacia abajo hasta encontrar la aplicación «Chrome», selecciónala y pulsa la opción «Almacenamiento».

Pulsa «GESTIONAR ALMACENAMIENTO», luego «BORRAR TODOS LOS DATOS» y confirma la acción pulsando «Aceptar». Ten en cuenta que al restablecer el navegador se eliminarán todos los datos almacenados en él. Esto significa que se borrarán todos los nombres de usuario y contraseñas guardados, el historial de navegación, los ajustes no predeterminados y otros datos. Además, tendrás que volver a iniciar sesión en todos los sitios web.

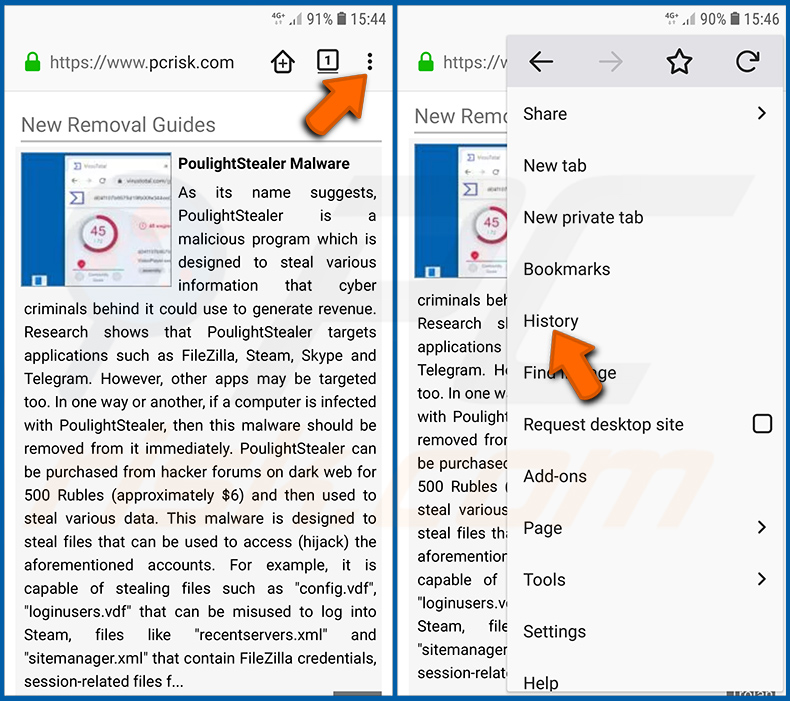

Borrar el historial de navegación del navegador web Firefox:

Pulsa el botón «Menú» (los tres puntos situados en la esquina superior derecha de la pantalla) y selecciona «Historial» en el menú desplegable que se abre.

Desplázate hacia abajo hasta que veas «Borrar datos privados» y pulsa sobre él. Selecciona los tipos de datos que quieras eliminar y pulsa «BORRAR DATOS».

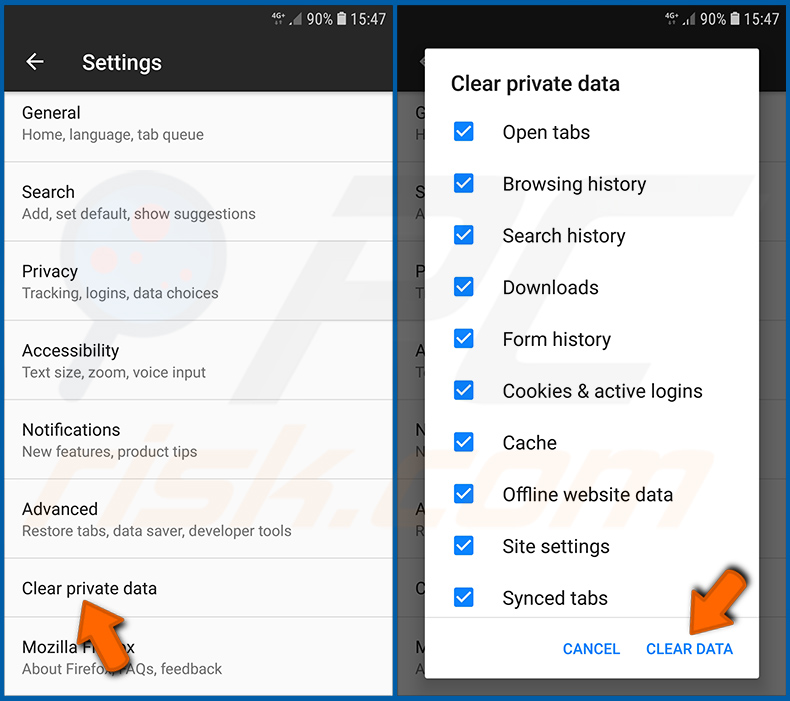

Desactivar las notificaciones del navegador en Firefox:

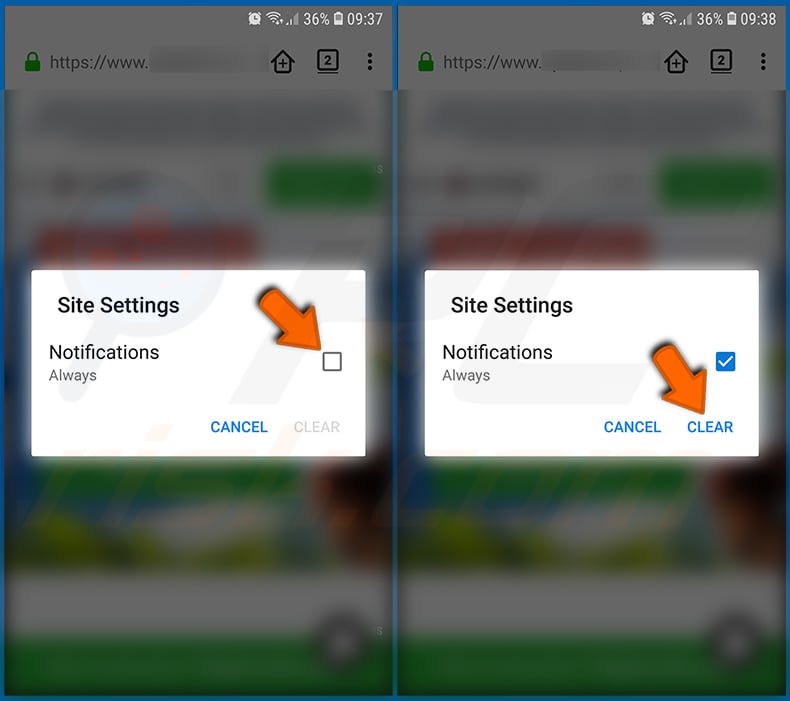

Visita el sitio web que envía notificaciones al navegador, pulsa el icono que aparece a la izquierda de la barra de direcciones (el icono no tiene por qué ser necesariamente un «Candado») y selecciona «Editar configuración del sitio».

En la ventana emergente que se abre, selecciona la opción «Notificaciones» y pulsa «BORRAR».

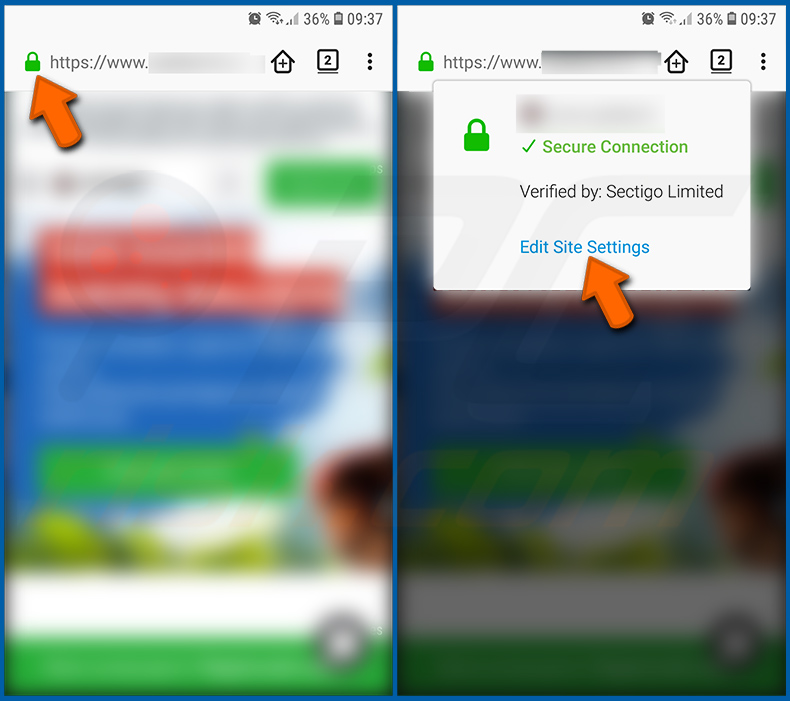

Restablecer el navegador web Firefox:

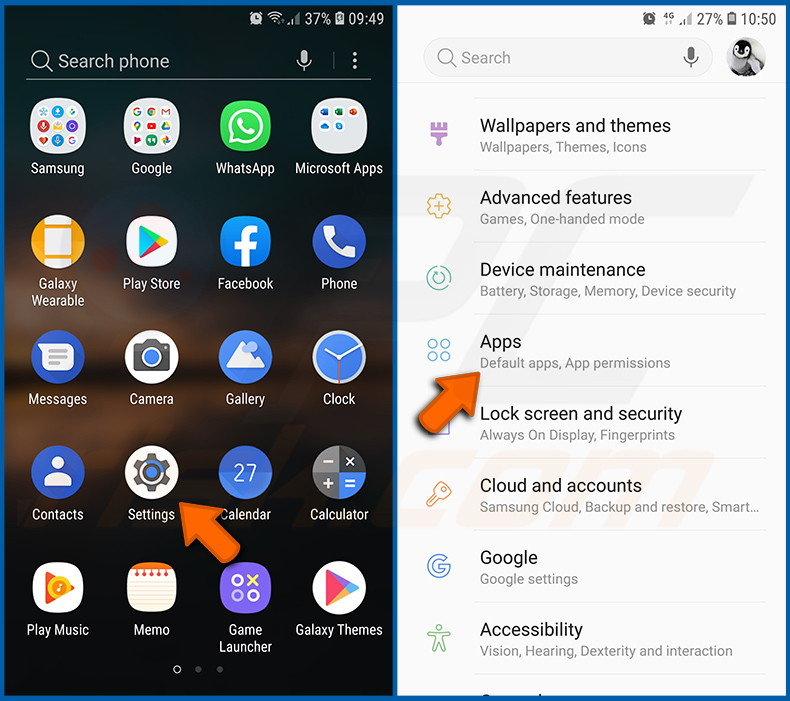

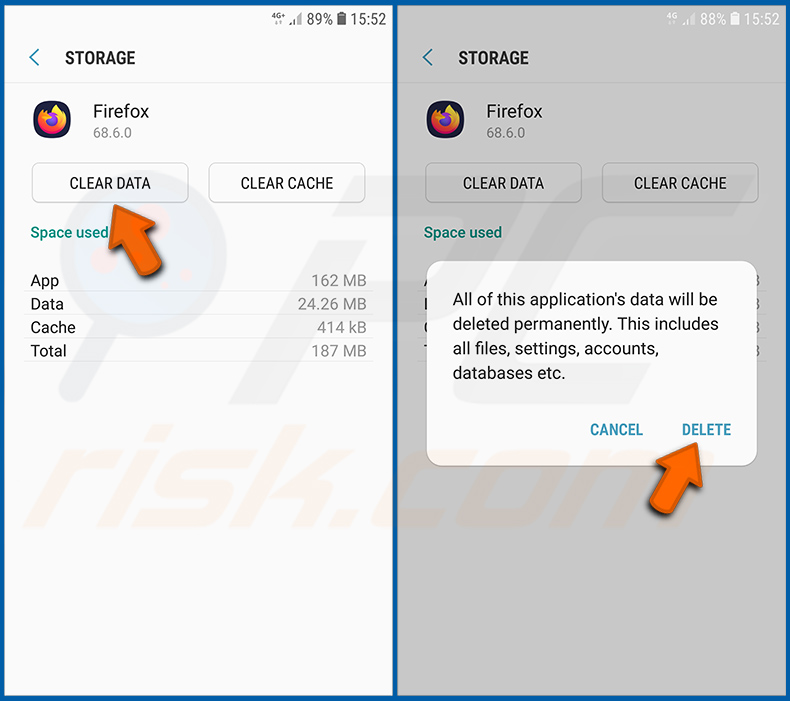

Ve a «Ajustes», desplázate hacia abajo hasta que veas «Aplicaciones» y pulsa sobre ella.

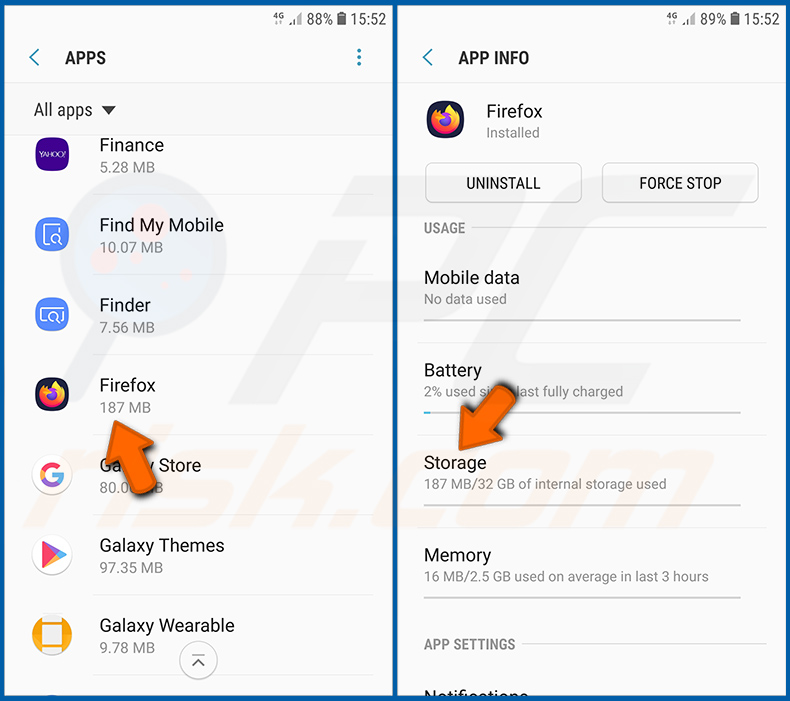

Desplázate hacia abajo hasta encontrar la aplicación «Firefox», selecciónala y pulsa la opción «Almacenamiento».

Pulsa «BORRAR DATOS» y confirma la acción pulsando «ELIMINAR». Ten en cuenta que al restablecer el navegador se eliminarán todos los datos almacenados en él. Esto significa que se borrarán todos los nombres de usuario y contraseñas guardados, el historial de navegación, la configuración personalizada y otros datos. Además, tendrás que volver a iniciar sesión en todos los sitios web.

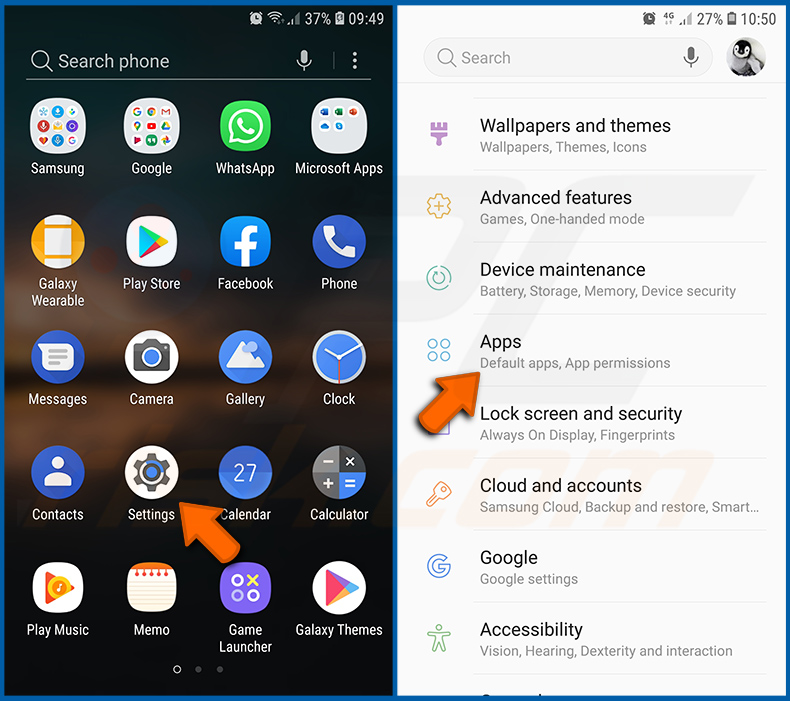

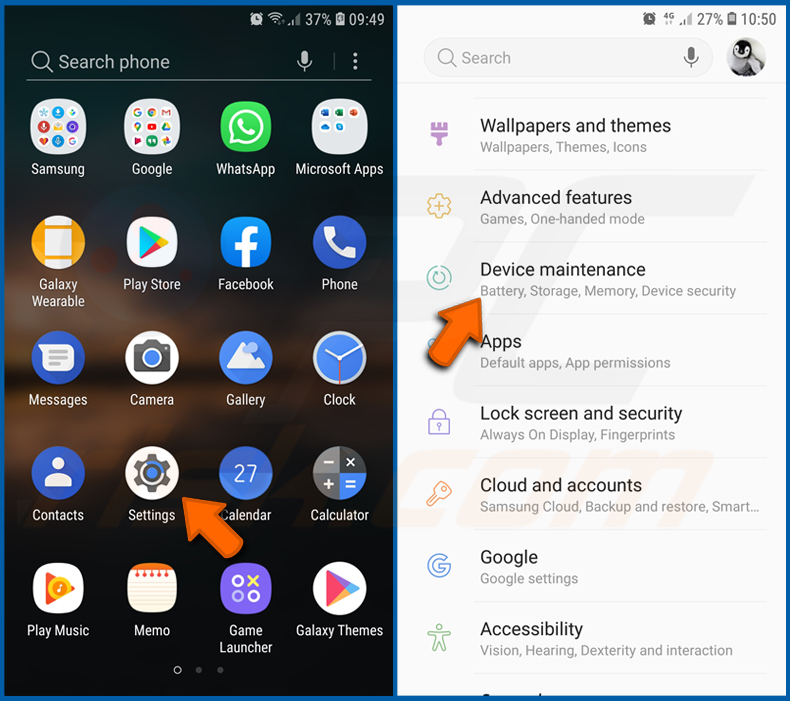

Desinstala las aplicaciones potencialmente no deseadas o maliciosas:

Ve a «Ajustes», desplázate hacia abajo hasta que veas «Aplicaciones» y pulsa sobre ella.

Desplázate hacia abajo hasta que veas una aplicación potencialmente no deseada o maliciosa, selecciónala y pulsa «Desinstalar». Si, por alguna razón, no puedes eliminar la aplicación seleccionada (por ejemplo, si aparece un mensaje de error), prueba a utilizar el «Modo seguro».

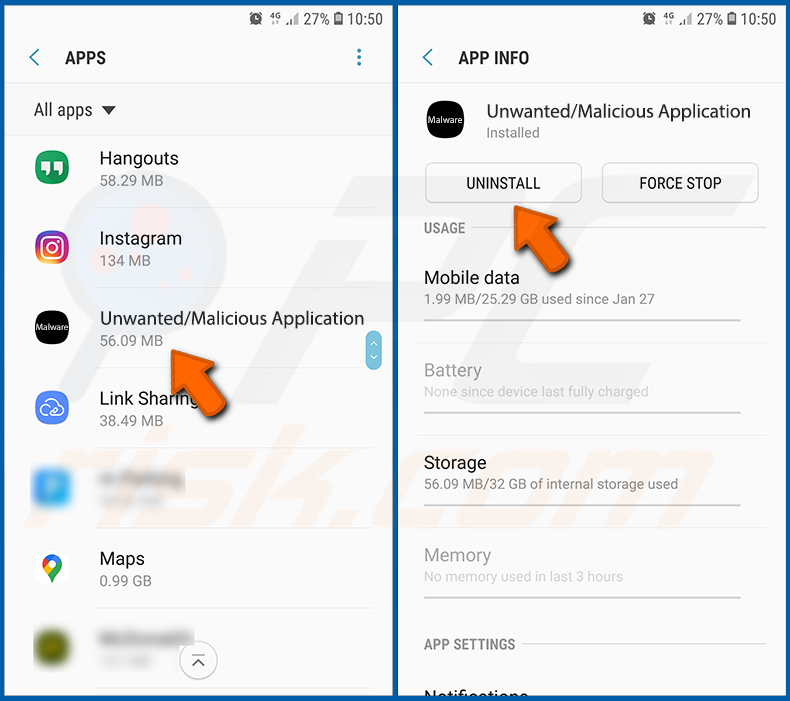

Inicia el dispositivo Android en «modo seguro»:

El «Modo seguro» del sistema operativo Android desactiva temporalmente la ejecución de todas las aplicaciones de terceros. Utilizar este modo es una buena forma de diagnosticar y resolver diversos problemas (por ejemplo, eliminar aplicaciones maliciosas que impiden a los usuarios hacerlo cuando el dispositivo funciona «con normalidad»).

Pulsa el botón «Encendido» y mantenlo pulsado hasta que aparezca la pantalla «Apagar». Toca el icono «Apagar» y manténlo pulsado. Tras unos segundos, aparecerá la opción «Modo seguro» y podrás ejecutarla reiniciando el dispositivo.

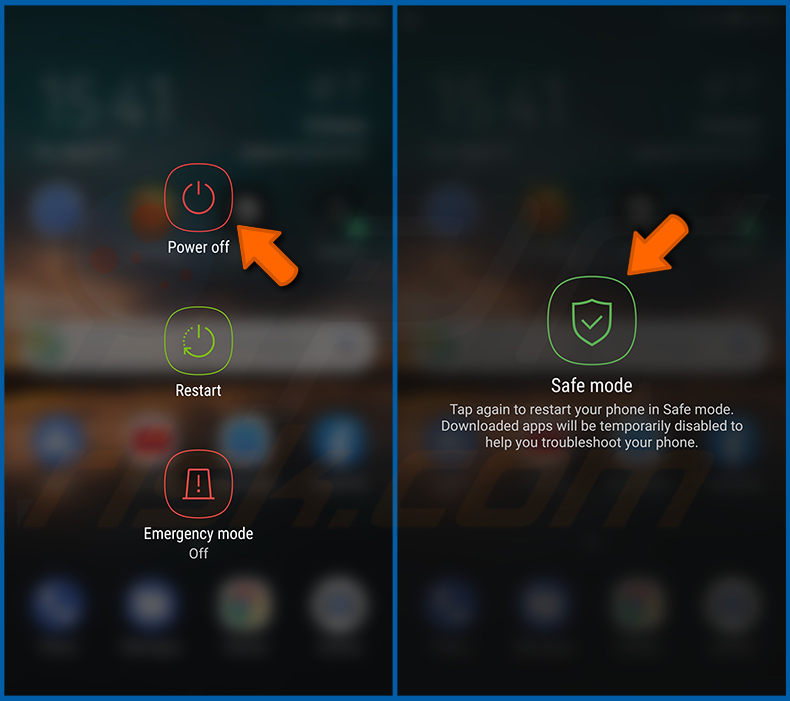

Comprueba el consumo de batería de varias aplicaciones:

Ve a «Ajustes», desplázate hacia abajo hasta que veas «Mantenimiento del dispositivo» y pulsa sobre él.

Pulsa en «Batería» y comprueba el consumo de cada aplicación. Las aplicaciones legítimas o auténticas están diseñadas para consumir la menor energía posible, con el fin de ofrecer la mejor experiencia de usuario y ahorrar batería. Por lo tanto, un consumo elevado de batería puede indicar que la aplicación es maliciosa.

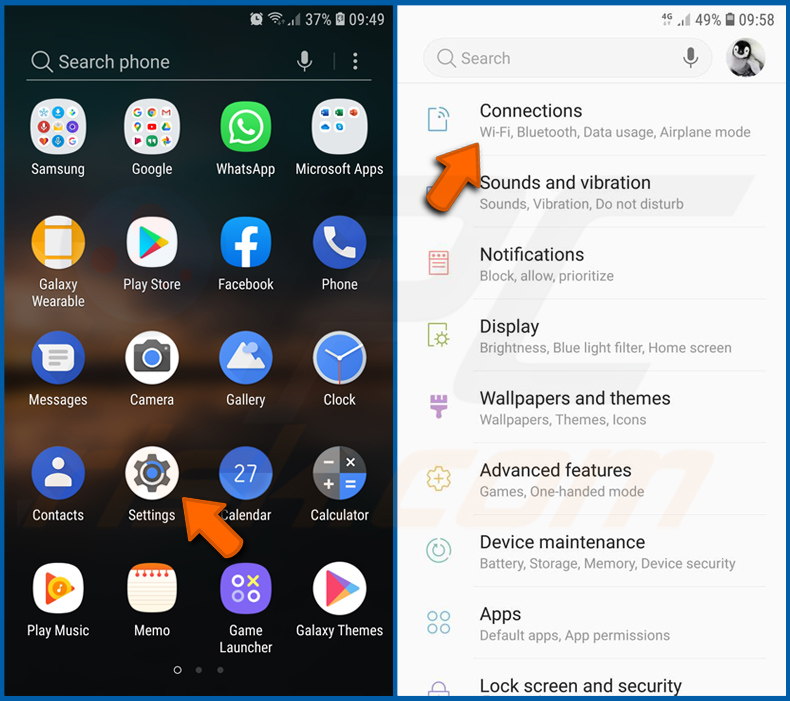

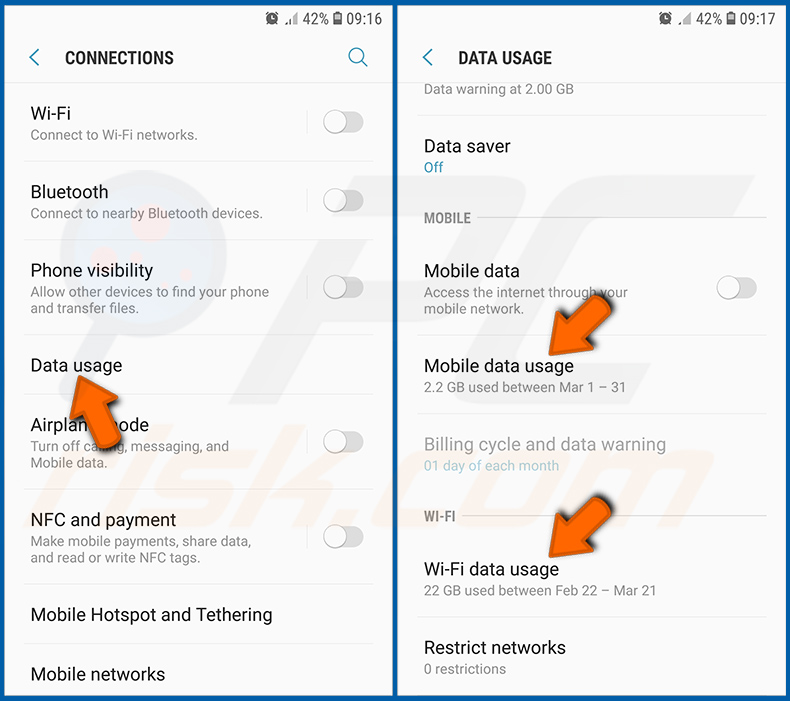

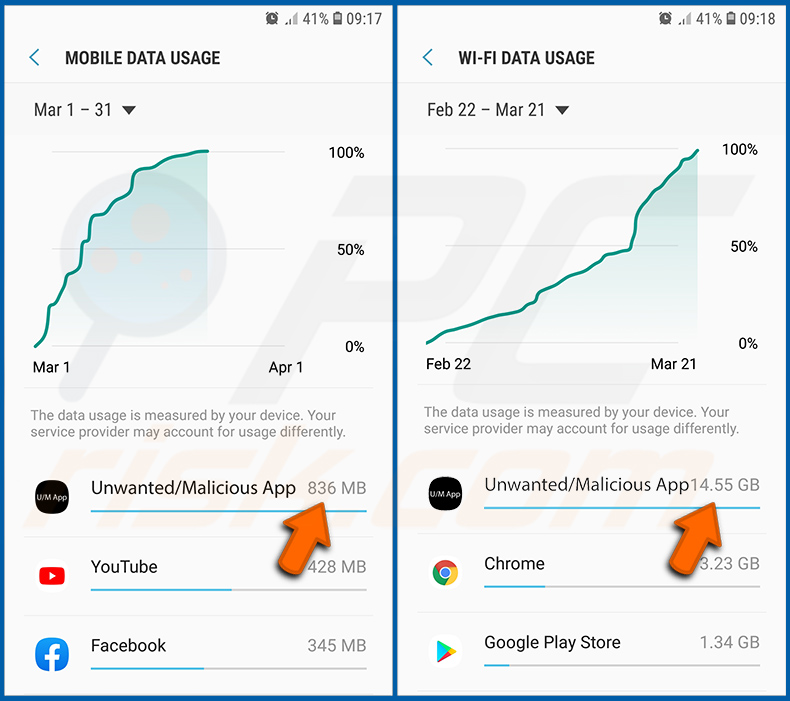

Comprueba el consumo de datos de varias aplicaciones:

Ve a «Ajustes», desplázate hacia abajo hasta que veas «Conexiones» y pulsa sobre ella.

Desplázate hacia abajo hasta que veas «Uso de datos» y selecciona esta opción. Al igual que ocurre con la batería, las aplicaciones legítimas o auténticas están diseñadas para minimizar el consumo de datos en la medida de lo posible. Esto significa que un consumo excesivo de datos puede indicar la presencia de una aplicación maliciosa. Ten en cuenta que algunas aplicaciones maliciosas pueden estar diseñadas para funcionar únicamente cuando el dispositivo está conectado a una red inalámbrica. Por este motivo, debes comprobar tanto el consumo de datos móviles como el de Wi-Fi.

Si detectas una aplicación que consume muchos datos aunque nunca la utilices, te recomendamos encarecidamente que la desinstales lo antes posible.

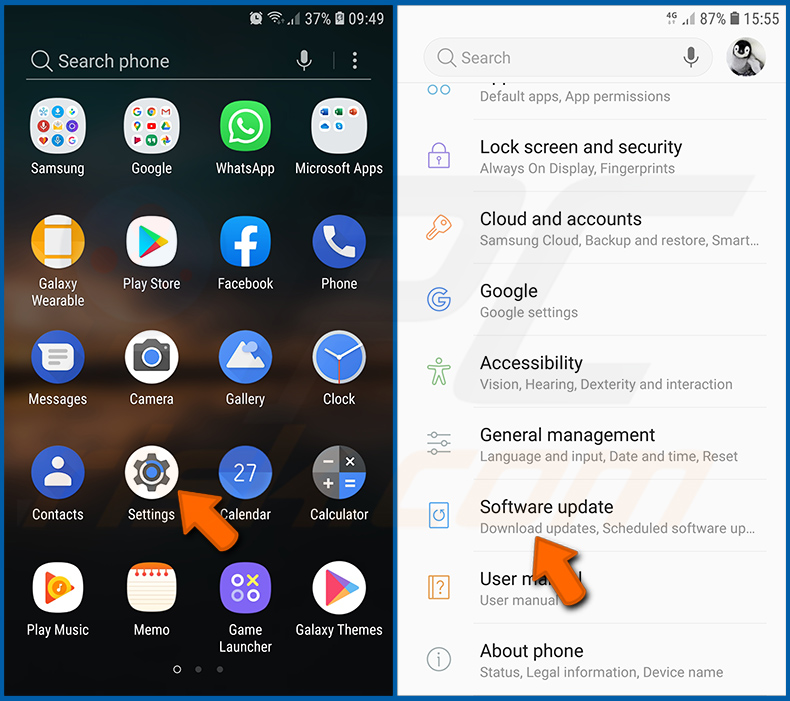

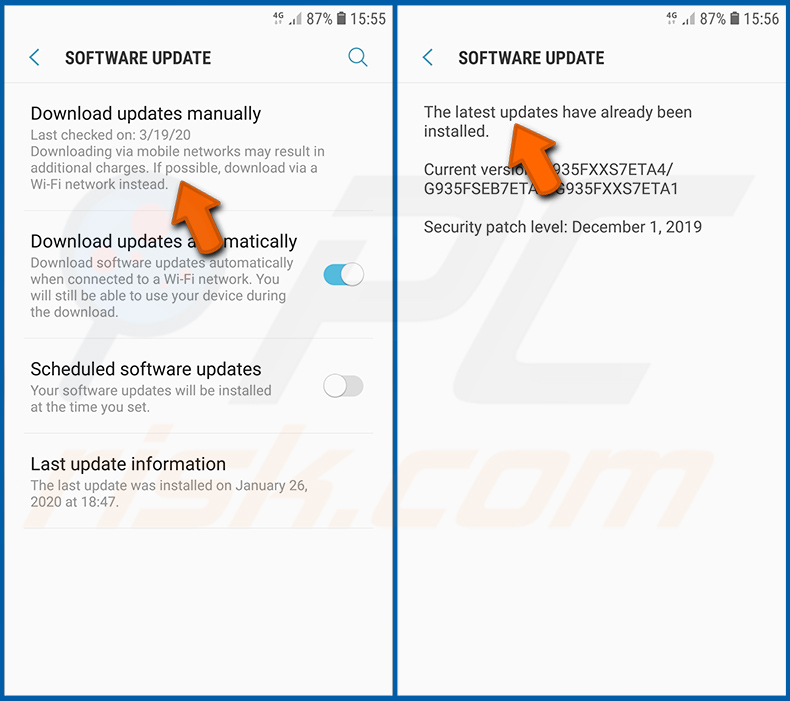

Instala las últimas actualizaciones de software:

Mantener el software actualizado es una buena práctica en lo que respecta a la seguridad de los dispositivos. Los fabricantes de dispositivos lanzan continuamente diversos parches de seguridad y actualizaciones de Android para corregir errores y fallos que podrían ser aprovechados por los ciberdelincuentes. Un sistema desactualizado es mucho más vulnerable, por lo que siempre debes asegurarte de que el software de tu dispositivo esté actualizado.

Ve a «Ajustes», desplázate hacia abajo hasta que veas «Actualización de software» y pulsa sobre ella.

Pulsa en «Descargar actualizaciones manualmente» y comprueba si hay actualizaciones disponibles. Si es así, instálalas inmediatamente. También te recomendamos que actives la opción «Descargar actualizaciones automáticamente»: así, el sistema te avisará cuando se publique una actualización y/o la instalará automáticamente.

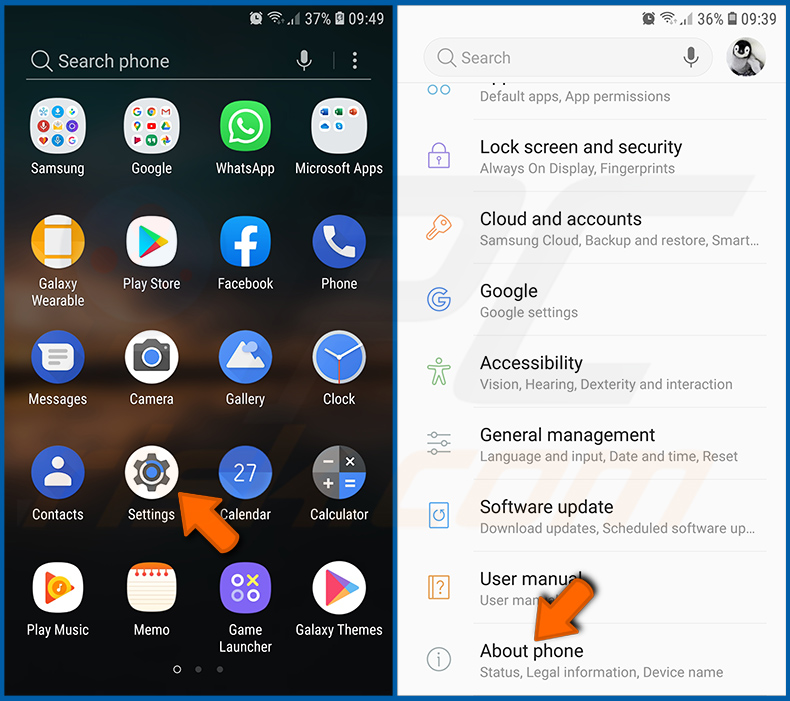

Restablece el sistema a su configuración predeterminada:

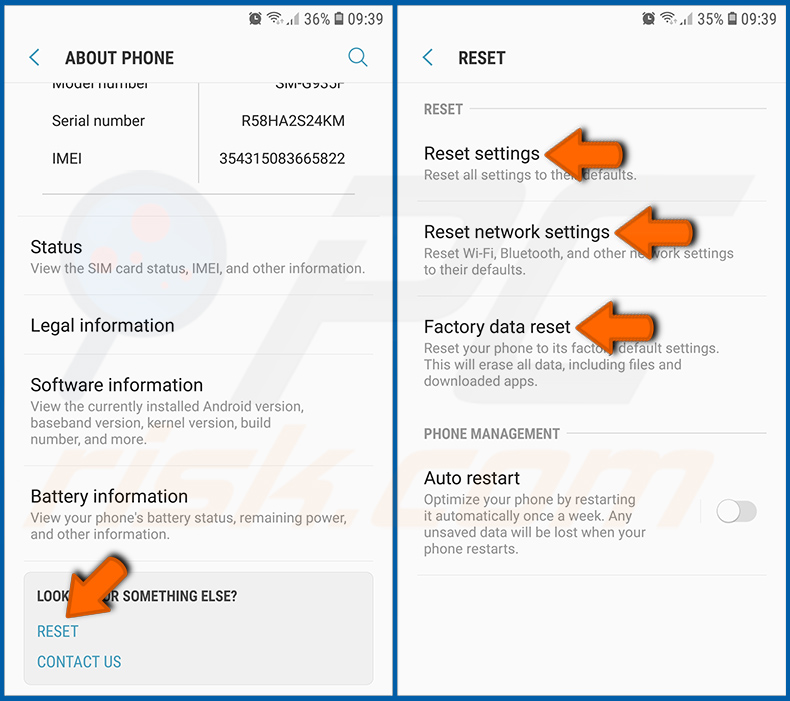

Realizar un «Restablecimiento de fábrica» es una buena forma de eliminar todas las aplicaciones no deseadas, restablecer la configuración predeterminada del sistema y limpiar el dispositivo en general. Sin embargo, debes tener en cuenta que se borrarán todos los datos del dispositivo, incluidas las fotos, los archivos de vídeo y audio, los números de teléfono (almacenados en el dispositivo, no en la tarjeta SIM), los mensajes SMS, etc. En otras palabras, el dispositivo se restablecerá a su estado original.

También puedes restablecer la configuración básica del sistema o, si lo prefieres, solo la configuración de red.

Ve a «Ajustes», desplázate hacia abajo hasta que veas «Acerca del teléfono» y pulsa sobre esa opción.

Desplázate hacia abajo hasta que veas «Restablecer» y pulsa sobre ello. Ahora elige la acción que deseas realizar:

"Restablecer ajustes" - restablece todos los ajustes del sistema a los valores predeterminados;

«Restablecer ajustes de red» - restablece todos los ajustes relacionados con la red a los valores predeterminados;

«Restablecimiento de datos de fábrica» - restablece todo el sistema y elimina por completo todos los datos almacenados;

Desactivar las aplicaciones que tienen privilegios de administrador:

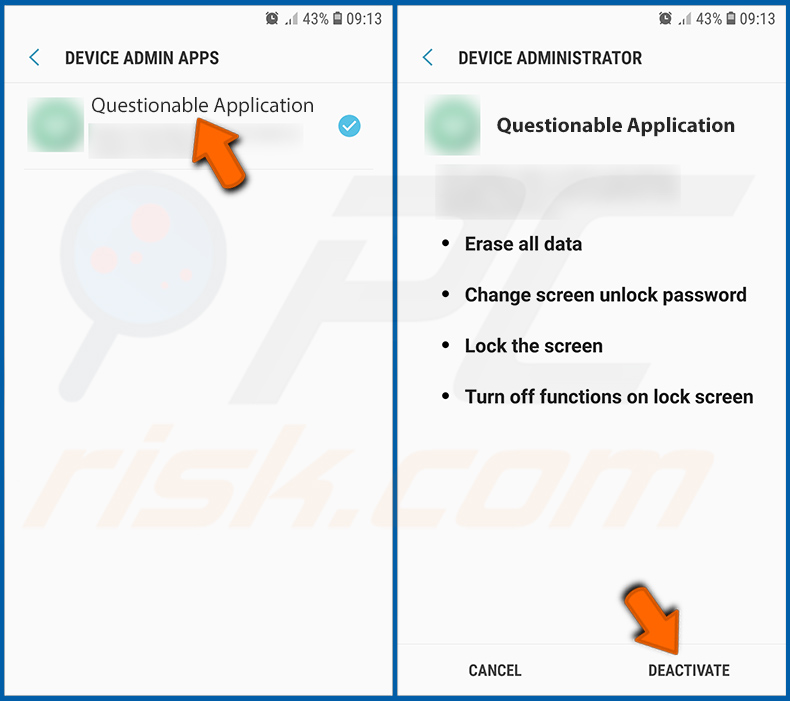

Si una aplicación maliciosa obtiene privilegios de administrador, puede causar graves daños al sistema. Para mantener el dispositivo lo más seguro posible, debes comprobar siempre qué aplicaciones tienen esos privilegios y desactivar las que no deberían tenerlos.

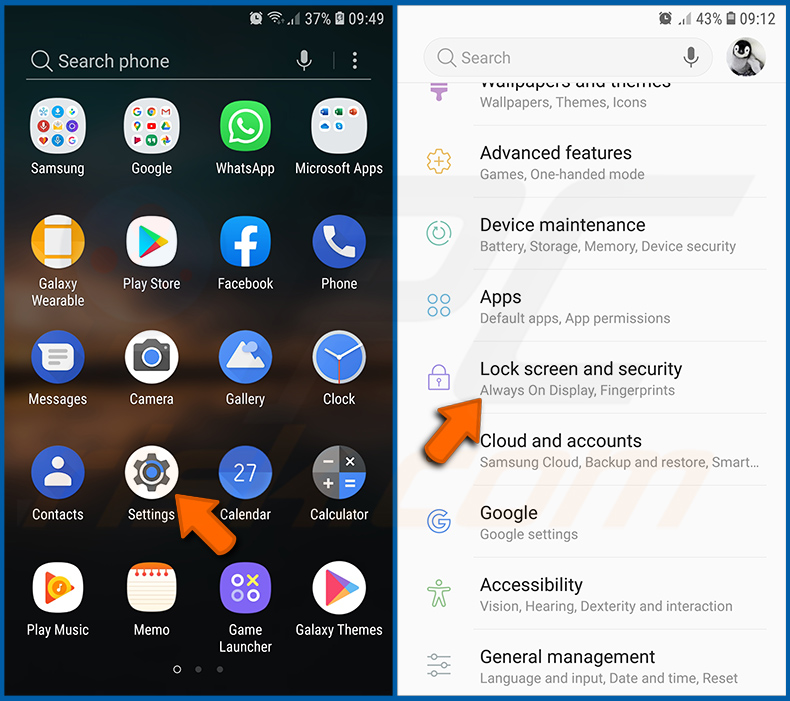

Ve a «Ajustes», desplázate hacia abajo hasta que veas «Pantalla de bloqueo y seguridad» y pulsa sobre ella.

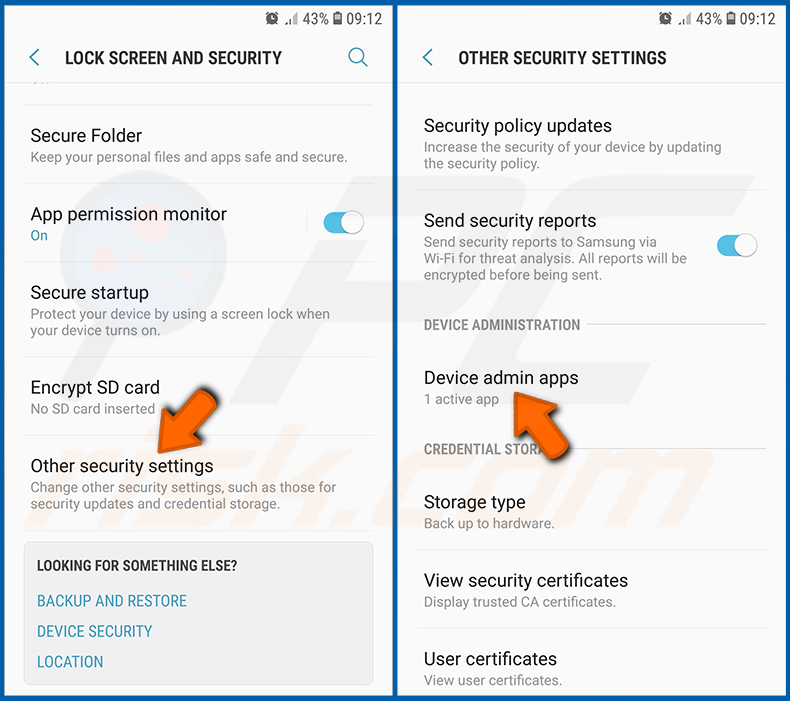

Desplázate hacia abajo hasta que veas «Otras opciones de seguridad», pulsa sobre ella y, a continuación, pulsa «Aplicaciones de administración del dispositivo».

Identifica las aplicaciones que no deberían tener privilegios de administrador, pulsa sobre ellas y, a continuación, pulsa «DESACTIVAR».

Preguntas frecuentes (FAQ)

Mi dispositivo está infectado con el malware ZeroDayRAT, ¿debería formatear mi dispositivo de almacenamiento para eliminarlo?

Formatear el dispositivo de almacenamiento puede eliminar ZeroDayRAT, pero se trata de una medida drástica y solo debe considerarse como último recurso. Antes de dar ese paso, se recomienda realizar un análisis completo del sistema con una aplicación como Combo Cleaner.

¿Cuáles son los principales problemas que puede causar el malware?

El malware puede proporcionar a los atacantes acceso remoto a un dispositivo, recopilar información personal, instalar programas maliciosos adicionales, borrar o dañar archivos, ralentizar el funcionamiento del dispositivo y provocar otros problemas.

¿Cuál es el objetivo de ZeroDayRAT?

Está diseñado para espiar a la víctima, recopilar información confidencial, como mensajes, cuentas y ubicación, y robar credenciales, códigos de un solo uso y datos financieros de aplicaciones bancarias o de criptomonedas. En esencia, es una herramienta de vigilancia, robo de identidad y explotación financiera.

¿Cómo se infiltró ZeroDayRAT en mi dispositivo?

Los ciberdelincuentes difunden ZeroDayRAT engañando a los usuarios para que instalen una aplicación maliciosa, a menudo mediante mensajes de texto engañosos con enlaces a descargas que parecen legítimas. También se distribuye a través de correos electrónicos de phishing, tiendas de aplicaciones de terceros o enlaces maliciosos compartidos en plataformas como WhatsApp y Telegram.

¿Me protegerá Combo Cleaner contra el malware?

Sí, Combo Cleaner puede identificar y eliminar la mayor parte del malware conocido. Dado que algunas amenazas avanzadas pueden ocultarse en lo más profundo del sistema, se recomienda realizar un análisis completo del sistema para asegurarse de que se detecten.

Compartir:

Tomas Meskauskas

Investigador experto en seguridad, analista profesional de malware

Me apasiona todo lo relacionado con seguridad informática y tecnología. Me avala una experiencia de más de 10 años trabajando para varias empresas de reparación de problemas técnicos y seguridad on-line. Como editor y autor de PCrisk, llevo trabajando desde 2010. Sígueme en Twitter y LinkedIn para no perderte nada sobre las últimas amenazas de seguridad en internet.

El portal de seguridad PCrisk es ofrecido por la empresa RCS LT.

Investigadores de seguridad han unido fuerzas para ayudar a educar a los usuarios de ordenadores sobre las últimas amenazas de seguridad en línea. Más información sobre la empresa RCS LT.

Nuestras guías de desinfección de software malicioso son gratuitas. No obstante, si desea colaborar, puede realizar una donación.

DonarEl portal de seguridad PCrisk es ofrecido por la empresa RCS LT.

Investigadores de seguridad han unido fuerzas para ayudar a educar a los usuarios de ordenadores sobre las últimas amenazas de seguridad en línea. Más información sobre la empresa RCS LT.

Nuestras guías de desinfección de software malicioso son gratuitas. No obstante, si desea colaborar, puede realizar una donación.

Donar

▼ Mostrar discusión