Obtenga un escaneo gratuito y verifique si su computadora está infectada.

ELIMÍNELO AHORAPara usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por RCS LT, la empresa matriz de PCRisk.

Guía para eliminar el virus WSH

¿Qué es WSH?

WSH es el nombre de una herramienta de acceso remoto (o administración). Normalmente, los ciberdelincuentes usan software de este tipo para controlar el equipo de la víctima de forma remota. A decir vedad, para robar información personal, datos que podrían usarse para obtener beneficios de una u otra forma. WSH es una potente herramienta de acceso remoto que puede ocasionar graves problemas en equipos infectados. Si existe un motivo para creer que WSH está instalado en el sistema, debería eliminarse o desinstalarse de inmediato.

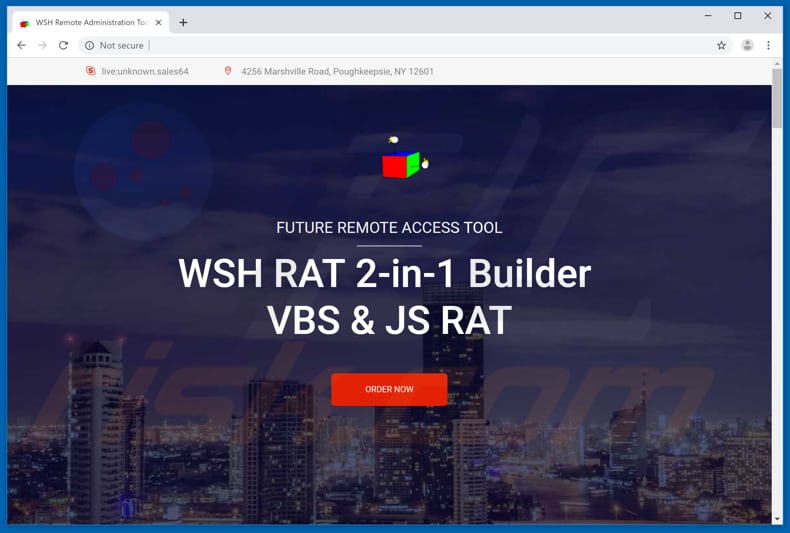

WSH puede adquirirse por cualquier persona en el sitio web wshsoftware[.]site. Esta herramienta de acceso remoto puede usarse para robar contraseñas almacenadas en los navegadores web de las víctimas y clientes de correo electrónico. Quiere decir que los ciberdelincuentes podrían usar WSH para sustraer cuentas personales y usarlas con una finalidad maliciosa. Por ejemplo, para enviar correos fraudulentos, engañar a otras personas para hacer transacciones monetarias, hacer compras fraudulentas, etc. Asimismo, los ciberdelincuentes podrían usar WSH para instalar software malicioso en el equipo de las víctimas. Esta herramienta de acceso remoto puede descargar, cargar y ejecutar archivos. Es capaz de ejecutar scripts y comandos remotos también. Con pocas palabras, WSH puede usarse para infectar el equipo de las víctimas con software malicioso como ransomware, varios troyanos y otro software malicioso de alto riesgo. Los usuarios que tengan infectados sus equipos con ransomware no pueden acceder normalmente a sus archivos porque los programas de este tipo cifran todos los archivos usando algoritmos de cifrado potentes. Normalmente, la única forma de descifrar los archivos es usar un software que solo los ciberdelincuentes que diseñaron el software tienen. Para obtener ese software las víctimas tienen que pagar un rescate. Asimismo, WSH incluye una función de registro de teclas. Quiere decir que podría usarse para registrar cada tecla pulsada. Normalmente, los ciberdelincuentes usan registradores de teclas para sustraer contraseñas y otros datos personales. Para evitar cualquier daño que pueda ocasionarse con el troyano de acceso remoto WSH, se recomienda encarecidamente eliminarlo cuanto antes.

| Nombre | el troyano de acceso remoto WSH |

| Tipo de amenaza | Troyano de acceso remoto |

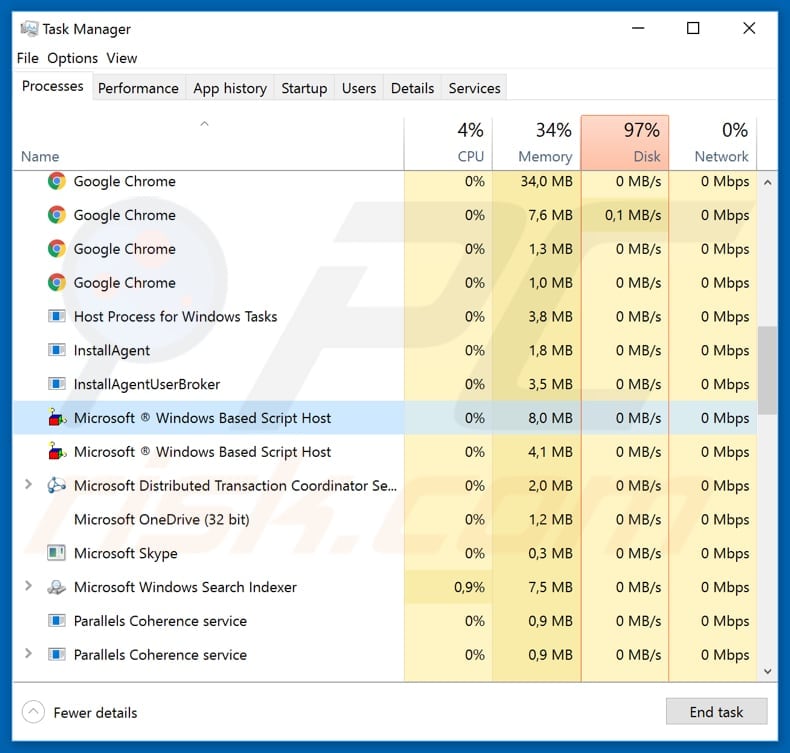

| Nombre(s) de procesos maliciosos | Microsoft Windows Based Script Host (nombre genérico del auténtico proceso wscript.exe de Windows) |

| Carga útil | Esta herramienta de acceso remoto puede usarse para instalar varios programas maliciosos de alto riesgo. |

| Síntomas | Los troyanos están diseñados para introducirse silenciosamente en el equipo de las víctimas y permanecer en silencio aunque no se vea a simple vista ningún síntoma en la máquina infectada. |

| Formas de distribución | Adjuntos infectados por e-mail, anuncios maliciosos en internet, ingeniería social, software pirata. |

| Daño | Información bancaria sustraída, contraseñas, suplantación de la identidad, instalaciones adicionales de software malicioso. |

| Eliminación |

Para eliminar posibles infecciones de malware, escanee su computadora con un software antivirus legítimo. Nuestros investigadores de seguridad recomiendan usar Combo Cleaner. Descargue Combo Cleaner para WindowsEl detector gratuito verifica si su equipo está infectado. Para usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por RCS LT, la empresa matriz de PCRisk. |

Hay muchas herramientas de acceso remoto, unos cuantos ejemplos son InnfiRAT, Gh0st y AsyncRAT. En función de la herramienta, puede tener una funcionalidad distinta. En cualquier caso, casi siempre los programas de este tipo se usan para sustraer datos personales,infectar equipos con otro software malicioso, robar cuentas, hacer capturas de pantalla y controlar equipos de forma remota. Las víctimas suelen tener problemas con sus datos, pérdidas económicas, privacidad y seguridad de la navegación.

¿Cómo se introdujo WSH en mi equipo?

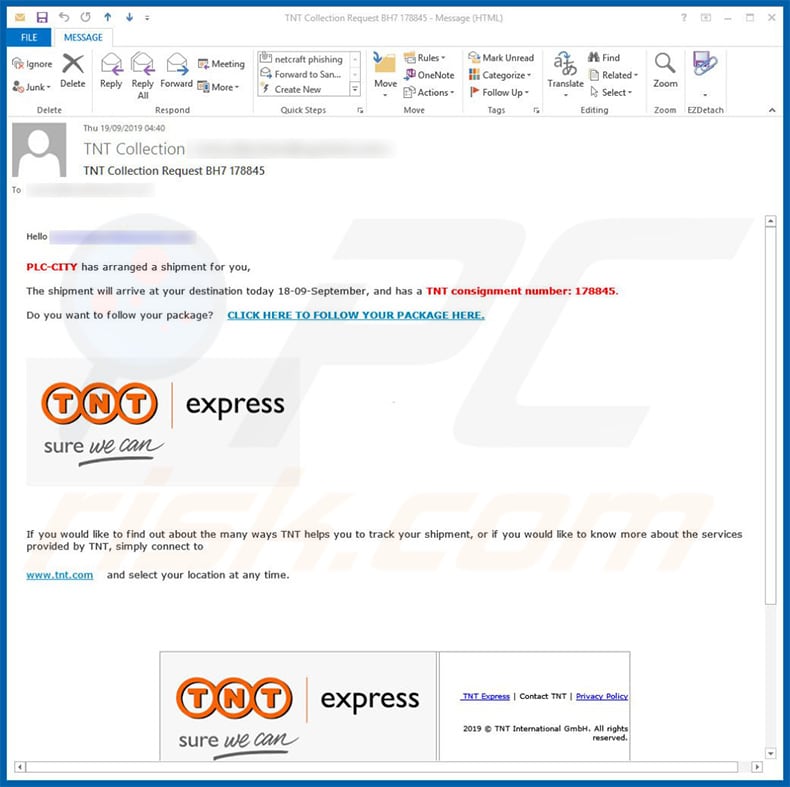

Según la investigación, los ciberdelincuentes propagan WSH a través de e-mails (campañas despam), uno de ellas es la campaña de correo basura de TNT que fue descubierta por My Online Security. Los ciberdelincuentes envían correos que contienen un enlace diseñado para descargar un archivo ZIP que está almacenado en un servidor Discord. Ese archivo contiene un archivo JavaScript malicioso que, si se abre o ejecuta, instala la herramienta de acceso remoto WSH. El correo electrónico que se usa en la campaña de spam TNT se presenta como una carta oficial de la empresa TNT. Sin embargo, la empresa TNT no tiene nada que ver con ella; los ciberdelincuentes suelen usar nombres de empresas conocidas para que sus correos parezcan menos sospechosos. Se presenta como un correo electrónico con información sobre un paquete que puede rastrearse haciendo clic en el enlace facilitado. Como hemos mencionado anteriormente, este enlace lleva al archivo ZIP que contiene un archivo JavaScript. En otros casos, los ciberdelincuentes envían correos que contienen enlaces que llevan a descargas de archivos como documentos Microsoft Office, PDF, ejecutables como .exe. Sin embargo, muy a menudo adjuntan archivos maliciosos directamente al correo.

¿Cómo se evita la instalación de software malicioso?

Le recomendamos encarecidamente no abrir enlaces web ni archivos adjuntos a correos irrelevantes, sobre todo cuando los correos se han enviado por direcciones desconocidas o sospechosas. Ni los archivos adjuntos ni los enlaces web que lleven a archivos maliciosos pueden infectar los sistemas si se dejan sin abrir. También recomendamos descargar software de sitios web oficiales, de confianza. Otros canales como redes P2P, páginas no oficiales, asistentes de descarga de terceros no deberían considerarse de confianza. El software instalado no debería actualizarse a través de herramientas no oficiales. Una forma adecuada de lograrlo es usar herramientas o funciones implementadas que están ofertadas por los desarrolladores oficiales. Los programas que no sean gratuitos no deberían activarse usando herramientas no oficiales. No es legal saltarse las activaciones usando software para piratear; además, suelen llevar a la instalación de software malicioso. Otra cosa muy importante es tener un software antivirus o antiespía instalado y analizar el sistema operativo de forma frecuente. Si su equipo ya está infectado, le recomendamos llevar a cabo un análisis con Combo Cleaner Antivirus para Windows para eliminar el software infiltrado de forma automática.

Captura de pantalla del correo que se usa en la campaña de spam TNT:

Texto en este correo electrónico:

Subject: TNT Collection Request BH7 178845

Hello [recipient's_email],

PLC-CITY has arranged a shipment for you,

The shipment will arrive at your destination today 18-09-September, and has a TNT consignment number: 178845.

Do you want to follow your package? CLICK HERE TO FOLLOW YOUR PACKAGE HERE.

If you would like to find out about the many ways TNT helps you to track your shipment, or if you would like to know more about the services provided by TNT, simply connect to

www.tnt.com and select your location at any time.TNT Express | Contact TNT | Privacy Policy

2019 © TNT International GmbH. All rights reserved.

—————————————————————————————————————

This message and any attachment are confidential and meant for security and may be privileged or otherwise protected from disclosure.

If you are not the intended recipient, please telephone or email the sender and delete this message and any attachment from your system.

If you are not the intended recipient you must not copy this message or attachment or disclose the contents to any other person.

Please consider the environmental impact before printing this document and its attachment(s).

Print black and white and double-sided where possible.

Página de descarga WSH:

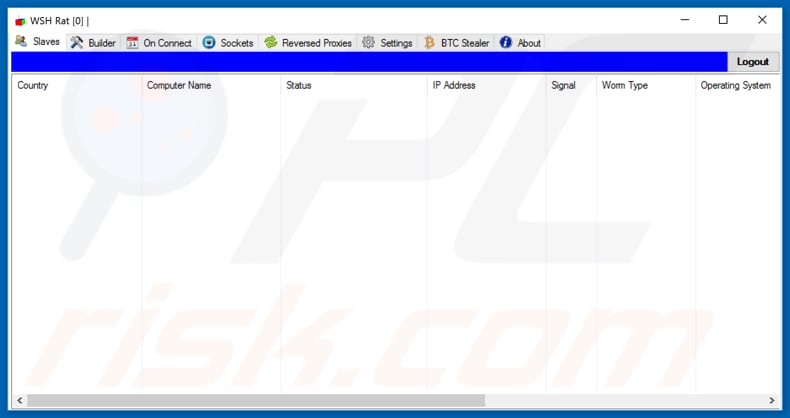

Panel de administración WSH:

Eliminación automática instantánea de malware:

La eliminación manual de amenazas puede ser un proceso largo y complicado que requiere conocimientos informáticos avanzados. Combo Cleaner es una herramienta profesional para eliminar malware de forma automática, que está recomendado para eliminar malware. Descárguelo haciendo clic en el siguiente botón:

DESCARGAR Combo CleanerSi decide descargar este programa, quiere decir que usted está conforme con nuestra Política de privacidad y Condiciones de uso. Para usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por RCS LT, la empresa matriz de PCRisk.

Menú rápido:

- ¿Qué es WSH?

- PASO 1. Eliminar manualmente el software malicioso WSH.

- PASO 2. Comprobar si el equipo está limpio.

¿Cómo eliminar el software malicioso de forma manual?

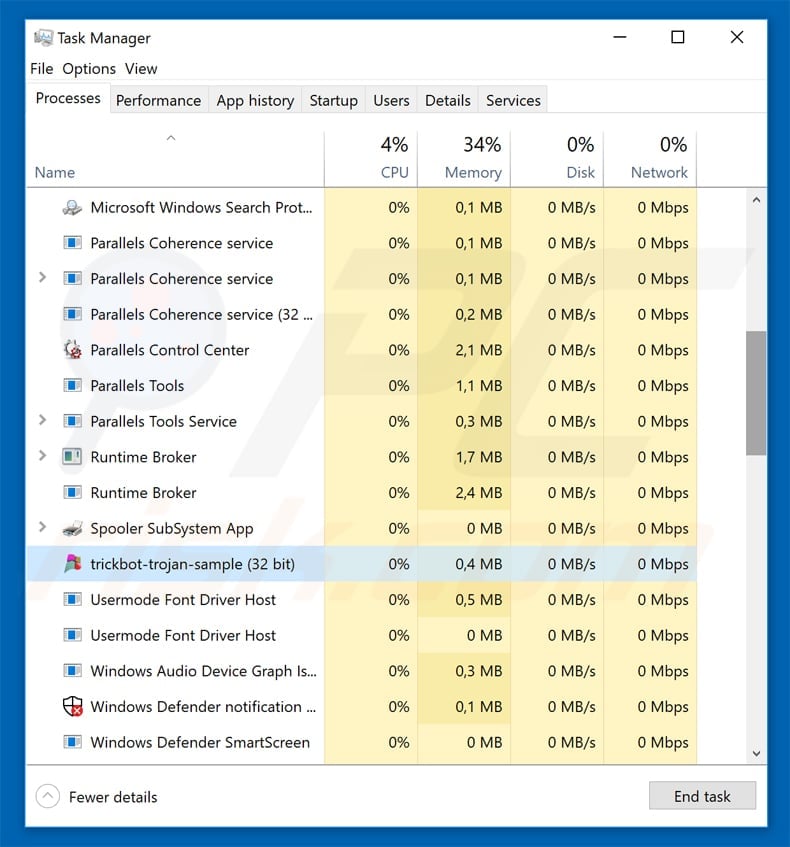

Eliminar software malicioso de forma manual es una tarea complicada; normalmente es mejor dejar que un programa antivirus o antiespía lo haga por nosotros de forma automática. Para eliminar este software malicioso, recomendamos que use Combo Cleaner Antivirus para Windows. Si desea eliminar el software malicioso de forma manual, el primer paso es identificar el nombre del software malicioso que esté intentando eliminar. He aquí un ejemplo de un programa sospechoso que se ejecuta en el equipo del usuario:

Si ha inspeccionado la lista de programas que se ejecuta en su equipo a través del Administrador de tareas, por ejemplo, y ha visto un programa que parece sospechoso, debería realizar lo siguiente:

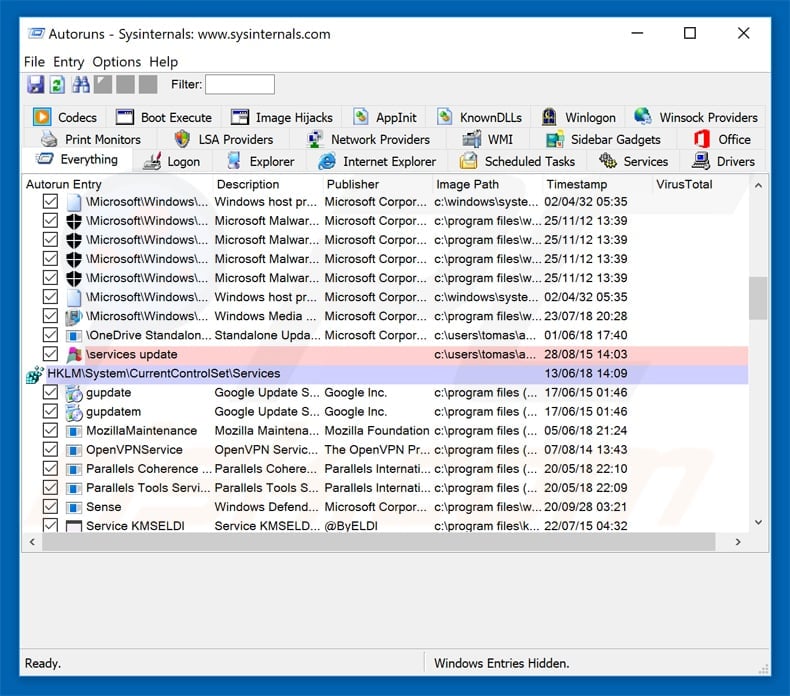

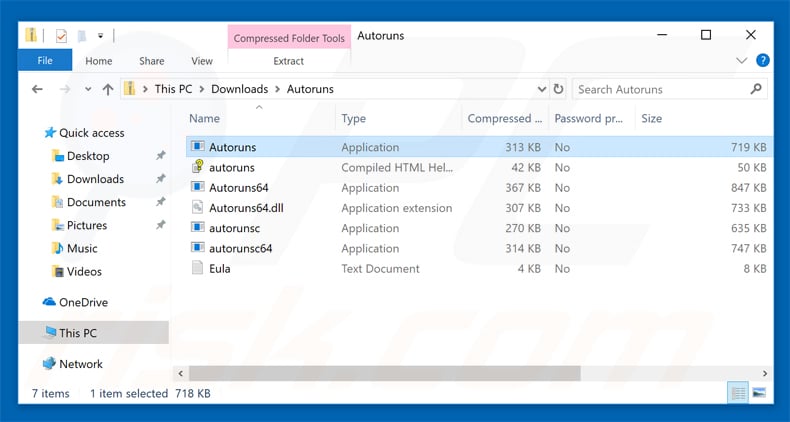

Descargue un programa llamado Autoruns. Este programa muestra las aplicaciones que se ejecutan automáticamente, carpetas de registro y del sistema de archivos.

Descargue un programa llamado Autoruns. Este programa muestra las aplicaciones que se ejecutan automáticamente, carpetas de registro y del sistema de archivos.

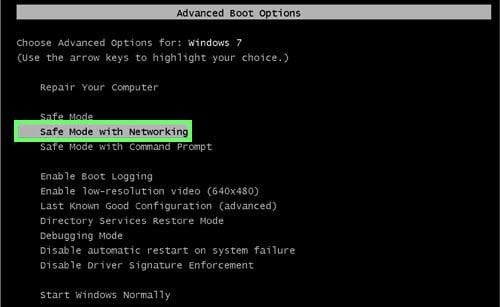

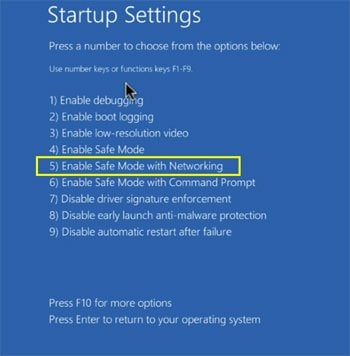

Reinicie su equipo en modo seguro:

Reinicie su equipo en modo seguro:

Usuarios de Windows XP y Windows 7: Inicie su equipo en modo seguro. Haga clic en Inicio, Apagar, Reiniciar y aceptar. Mientras el equipo arranca, pulse la tecla F8 en su teclado varias veces hasta que vea el menú de Opciones avanzadas de Windows, luego seleccione modo seguro con funciones de red de la lista.

Este vídeo muestra cómo iniciar Windows 7 en "Modo seguro con funciones de red":

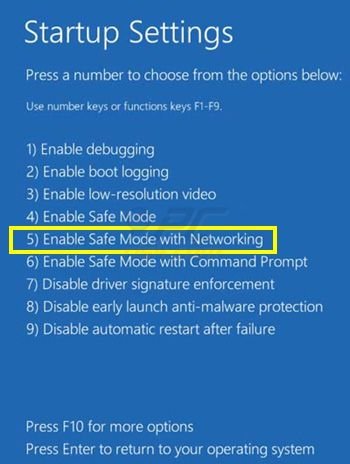

Usuarios de Windows 8: Inicie Windows 8 en modo seguro con funciones de red: Diríjase a la pantalla de inicio de Windows 8, escriba "avanzadas", en los resultados de búsqueda, seleccione "Cambiar opciones avanzadas de inicio". En la nueva ventana "Configuración de PC", vaya hasta la sección "Inicio avanzado". Haga clic en el botón "Reiniciar ahora". Su PC se reiniciará ahora con el "Menú de opciones de arranque avanzadas". Haga clic en el botón de "Solucionar problemas", luego haga clic en el botón de "Opciones avanzadas". En la pantalla de opciones avanzadas, haga clic en "Configuración de inicio". Haga clic en el botón "Reiniciar". Su PC se reiniciará mostrando primero la pantalla de Configuración de inicio. Pulse F5 para arrancar en Modo seguro con funciones de red.

Este vídeo muestra cómo iniciar Windows 8 en "Modo seguro con funciones de red":

Usuarios de Windows 10: Haga clic en el logo de Windows y seleccione el icono de Inicio/Apagado. En el nuevo menú, haga clic en "Reiniciar" mientras mantiene pulsada la tecla "mayúsculas" en su teclado. En la ventana "seleccione una opción", haga clic en "Solucionar problemas" y luego en "Opciones avanzadas". En el menú de opciones avanzadas, seleccione "Configuración de inicio" y haga clic en el botón "Reiniciar". En la siguiente pantalla, tendrá que pulsar la tecla F5 de su teclado. Luego se reiniciará el sistema operativo en modo seguro con funciones de red.

Este vídeo muestra cómo iniciar Windows 10 en "Modo seguro con funciones de red":

Extraiga el archivo descargado y ejecute el archivo Autoruns.exe.

Extraiga el archivo descargado y ejecute el archivo Autoruns.exe.

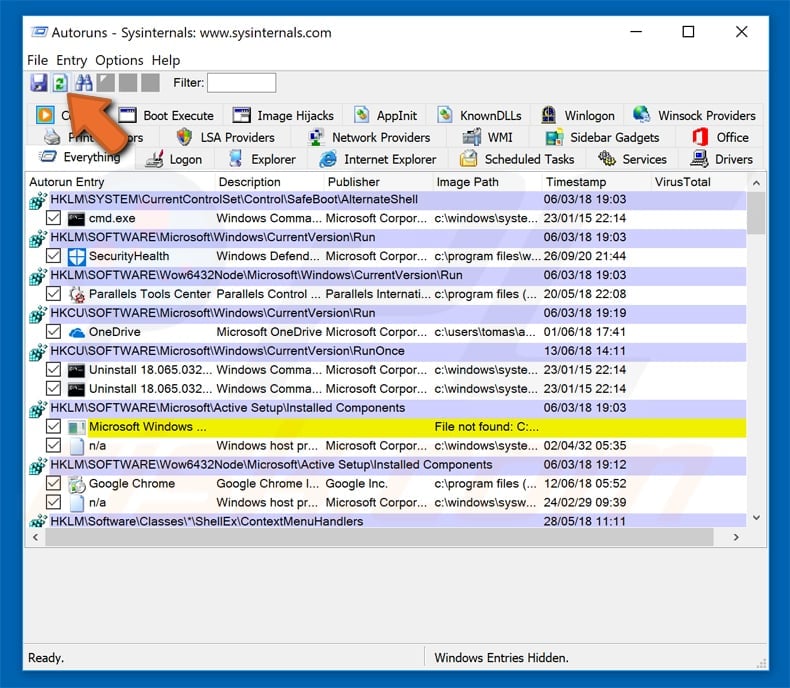

En la aplicación Autoruns, haga clic en Opciones (Options) arriba y desmarque Ocultar ubicaciones vacías ("Hide empty locations") y Ocultar entradas de Windows ("Hide Windows Entries"). Seguidamente, haga clic en el icono Actualizar (Refresh).

En la aplicación Autoruns, haga clic en Opciones (Options) arriba y desmarque Ocultar ubicaciones vacías ("Hide empty locations") y Ocultar entradas de Windows ("Hide Windows Entries"). Seguidamente, haga clic en el icono Actualizar (Refresh).

Revise la lista que proporciona la aplicación Autoruns y encuentre el archivo malicioso que desea eliminar.

Revise la lista que proporciona la aplicación Autoruns y encuentre el archivo malicioso que desea eliminar.

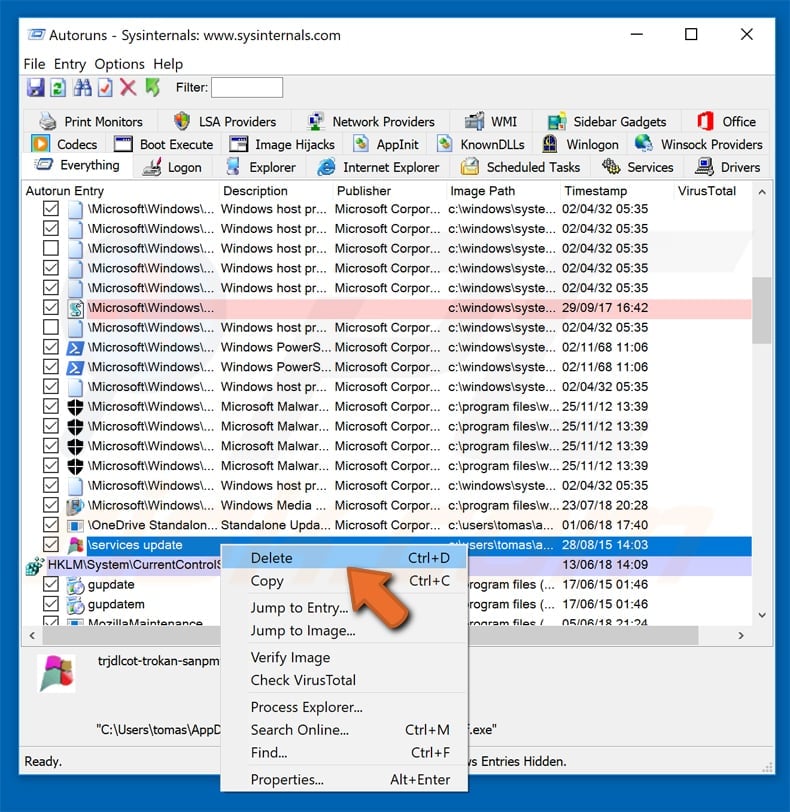

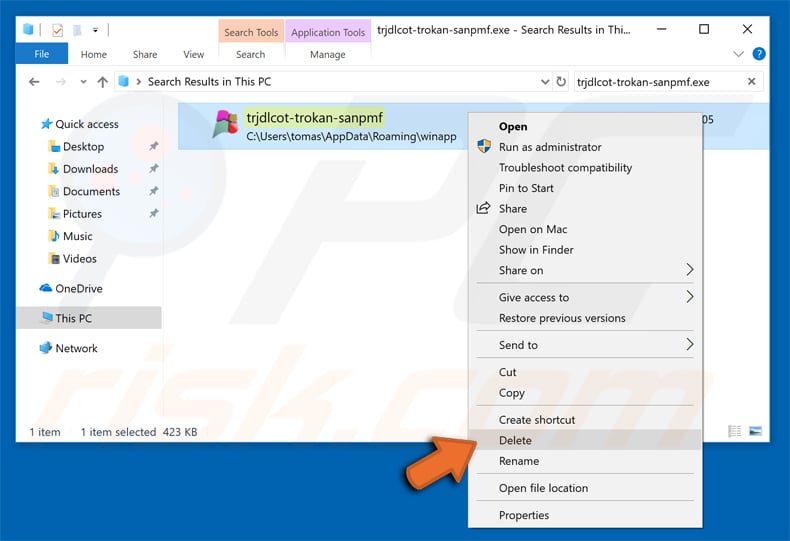

Debería anotar la ruta completa y el nombre. Sepa que algunos programas maliciosos enmascaran sus nombres de proceso con nombres de procesos fiables de Windows. En este punto, es muy importante no eliminar archivos del sistema. Una vez que haya encontrado el programa sospechoso que desee eliminar, haga clic derecho sobre su nombre y seleccione Eliminar (Delete).

Tras eliminar el software malicioso a través de la aplicación Autoruns (así nos aseguramos de que el software malicioso deje de ejecutarse automáticamente en el sistema la próxima vez que se inicie), tendría que buscar por el nombre del software malicioso en su equipo. No olvide mostrar la lista de archivos y carpetas ocultas antes de continuar. Si encuentra el archivo del software malicioso, asegúrese de eliminarlo.

Reiniciar su equipo en modo normal Esta guía debería ayudarle a eliminar cualquier software malicioso de su equipo. Hay que destacar que se requieren conocimientos informáticos avanzados para eliminar amenazas de forma manual. Se recomienda confiar la eliminación de software malicioso a los programas antivirus o antimalware. Esta guía podría no ser efectiva si nos encontramos ante una infección avanzada de software malicioso. Como de costumbre, lo ideal es prevenir la infección en vez de probar a eliminar el software malicioso luego. Para mantener seguro su equipo, asegúrese de instalar las últimas actualizaciones del sistema operativo y usar software antivirus.

Para estar seguros de que su equipo está libre de infecciones de software malicioso, lo mejor es analizarlo con Combo Cleaner Antivirus para Windows.

Compartir:

Tomas Meskauskas

Investigador experto en seguridad, analista profesional de malware

Me apasiona todo lo relacionado con seguridad informática y tecnología. Me avala una experiencia de más de 10 años trabajando para varias empresas de reparación de problemas técnicos y seguridad on-line. Como editor y autor de PCrisk, llevo trabajando desde 2010. Sígueme en Twitter y LinkedIn para no perderte nada sobre las últimas amenazas de seguridad en internet.

El portal de seguridad PCrisk es ofrecido por la empresa RCS LT.

Investigadores de seguridad han unido fuerzas para ayudar a educar a los usuarios de ordenadores sobre las últimas amenazas de seguridad en línea. Más información sobre la empresa RCS LT.

Nuestras guías de desinfección de software malicioso son gratuitas. No obstante, si desea colaborar, puede realizar una donación.

DonarEl portal de seguridad PCrisk es ofrecido por la empresa RCS LT.

Investigadores de seguridad han unido fuerzas para ayudar a educar a los usuarios de ordenadores sobre las últimas amenazas de seguridad en línea. Más información sobre la empresa RCS LT.

Nuestras guías de desinfección de software malicioso son gratuitas. No obstante, si desea colaborar, puede realizar una donación.

Donar

▼ Mostrar discusión