Prevenga ser estafado por la estafa "Call Microsoft Helpline"

EstafaConocido también como: infecciones posibles de malware

Obtenga un escaneo gratuito y verifique si su computadora está infectada.

ELIMÍNELO AHORAPara usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por RCS LT, la empresa matriz de PCRisk.

Instrucciones de eliminación de las ventanas emergentes estafas "Call Microsoft Helpline"

¿Qué es "Call Microsoft Helpline"?

"Call Microsoft Helpline" es una estafa dirigida por sitios web engañosos. Funciona engañando a los usuarios para que crean que su dispositivo está infectado y que necesitan ponerse en contacto con el soporte técnico falso proporcionado para resolver los problemas. Los usuarios deben tener en cuenta que ninguna página puede detectar amenazas presentes en sus sistemas. Por lo tanto, cualquiera que diga hacerlo, no se puede confiar. Esta estafa específica pretende originarse en Microsoft, sin embargo, esto es falso. La empresa mencionada anteriormente no está relacionada con "Call Microsoft Helpline". Pocos visitantes a sitios engañosos/deshonestos acceden a ellos intencionalmente, la mayoría son redirigidos por anuncios intrusivos o por PUAs (aplicaciones potencialmente no deseadas, por sus siglas en inglés), ya presentes en el dispositivo.

Lo primero que ven los visitantes es una ventana emergente. El mensaje dentro de afirma que su conexión a esta página web no es segura, por lo tanto, deben iniciar sesión. La ventana emergente de fondo pretende ser una alerta de advertencia de Microsoft. Esta alarma indica que se ha detectado "Spyware/Riskware de pornografía maliciosa" en el sistema. Se insta a los usuarios a no ignorar este cambio y ponerse en contacto con la línea de ayuda falsa sin demora. Se proclama que cerrar esta página deshabilitará el acceso de los usuarios al dispositivo para evitar daños mayores a la red. Para alarmar aún más a los usuarios, la ventana emergente implica que se les está robando algún tipo de información no mencionada. El fondo indica que la computadora se ha bloqueado debido a que está infectada con malware de tipo troyano. Esto supuestamente sucedió debido a que la clave de activación de Windows expiró. Supuestamente, la información de los usuarios (nombres de usuario y contraseñas, detalles bancarios, historial de mensajes/contactos) ya ha sido robada. Para evitar mayores daños a sus datos e identidad, la estafa le dice a los usuarios que llamen al número que aparece. El único propósito de tales estafas es generar ingresos para sus diseñadores. Hay muchas maneras en que llamar a números de soporte técnico falsos puede dañar a los usuarios y sus dispositivos. Estos números pueden tener tarifas altas, a pesar de que a menudo se afirma que son gratuitos. También es posible que los usuarios sean guiados por direcciones confusas, lo que requerirá que paguen por servicios imaginarios. Se les puede indicar que compren software ilegítimo y no operativo y/o engañarlos para que descarguen/instalen programas maliciosos. En algunos casos, las páginas web engañosas no se pueden cerrar simplemente cerrando la pestaña/ventana del navegador. Por lo tanto, el Administrador de tareas debe usarse para finalizar el proceso del navegador. Sin embargo, antes de volver a abrir el navegador, es crucial no restaurar la sesión anterior. Si eso no se hace, el sitio falso también se volverá a abrir (o la página que redirigió a la estafa, lo redireccionará nuevamente).

Como se mencionó, los sitios web engañosos/fraudulentos generalmente las abren PUAs. Estas aplicaciones parecen legítimas y ofrecen una amplia variedad de características "útiles", aunque rara vez son operativas. En lugar de cumplir cualquier promesa, las aplicaciones no deseadas tienen muchas capacidades atroces para generar ganancias para sus desarrolladores. El contenido bajo esta clasificación puede causar redirecciones a sitios web maliciosos y no confiables. Algunos pueden ejecutar campañas publicitarias intrusivas, es decir, entregar anuncios no deseados y perjudiciales. Otros pueden secuestrar navegadores y promover motores de búsqueda falsos. No es raro que las PUAs tenga capacidades de seguimiento de datos. Supervisan la actividad de navegación de los usuarios (URL visitadas, páginas visitadas, consultas de búsqueda escritas, etc.) y recopilan su información personal (direcciones IP, geolocalizaciones y detalles personales de la vida real). Estos datos confidenciales se pueden compartir con terceros y terminar siendo utilizados con fines delictivos. Por lo tanto, las PUAs no solo puede causar varias infiltraciones e infecciones del navegador/sistema, sino que también puede provocar pérdidas financieras, graves problemas de privacidad e incluso el robo de identidad. Para proteger la seguridad del dispositivo y del usuario, se recomienda eliminar todas las aplicaciones sospechosas y/o extensiones/complementos del navegador inmediatamente después de la detección.

| Nombre | infecciones posibles de malware |

| Tipo de Amenaza | Phishing, Scam, Social Engineering, Fraud |

| Falsa Afirmación | La estafa afirma que el dispositivo del usuario está infectado y deben ponerse en contacto con el soporte técnico para evitar daños mayores. |

| Número Telefónico del Soporte Técnico del Estafador | +1-888-901-0041 |

| Síntomas | Mensajes de error falsos, advertencias falsas del sistema, errores emergentes, escaneo de computadoras falsas. |

| Métodos de Distribución | Sitios web comprometidos, anuncios emergentes en línea falsos, aplicaciones potencialmente no deseadas. |

| Daño | Pérdida de información privada confidencial, pérdida monetaria, robo de identidad, posibles infecciones de malware. |

| Eliminación |

Para eliminar posibles infecciones de malware, escanee su computadora con un software antivirus legítimo. Nuestros investigadores de seguridad recomiendan usar Combo Cleaner. Descargue Combo Cleaner para WindowsEl detector gratuito verifica si su equipo está infectado. Para usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por RCS LT, la empresa matriz de PCRisk. |

Internet está lleno de sitios fraudulentos/fraudulentos. Tienden a usar ingeniería social y tácticas de miedo para empujar a los visitantes a realizar ciertas acciones, p. llamar a números de soporte fraudulentos, descargar/instalar/comprar software no confiable o malicioso, pagar servicios falsos prestados, etc. "E.tre456_worm_Windows", "Norton Subscription Has Expired Today", "What is Microsoft Alert Your Data Is At Risk" son algunos ejemplos de otras estafas similares a "Call Microsoft Helpline".

¿Cómo se instalaron las aplicaciones potencialmente no deseadas en mi computadora?

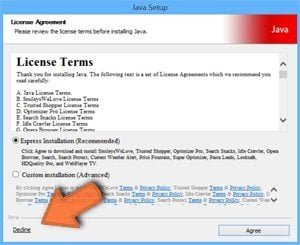

Las PUAs proliferan mediante la descarga/instalación de configuraciones de otros programas. Este método de marketing engañoso de preempaquetado de software regular con contenido no deseado o malicioso se denomina "agrupación" (bundling). Procesos de descarga/instalación apresurados (por ejemplo, términos ignorados, pasos omitidos, etc.): aumentan el riesgo de permitir involuntariamente programas agrupados en los sistemas. Algunas de estas aplicaciones también tienen páginas web de descarga "oficiales". Los anuncios intrusivos también pueden difundir dicho contenido. Al hacer clic, pueden ejecutar scripts, diseñados para descargar/instalar PUAs sin el consentimiento del usuario.

¿Cómo evitar la instalación de aplicaciones potencialmente no deseadas?

El contenido siempre debe ser investigativo, antes de la descarga/instalación. Se recomienda utilizar solo canales de descarga oficiales y verificados. Las redes de intercambio P2P (BitTorrent, eMule, Gnutella, etc.), sitios web gratuitos de alojamiento de archivos, descargadores de terceros y fuentes similares se consideran poco confiables, por lo que no se recomienda su uso. Al descargar/instalar, se recomienda a los usuarios que lean los términos, exploren todas las opciones disponibles, usen la configuración "Personalizada/Avanzada" y se excluyan de aplicaciones, herramientas, características adicionales, etc. Los anuncios intrusivos generalmente parecen legítimos e inofensivos, sin embargo, cuando se hace clic en ellos, redirigen a sitios poco confiables (por ejemplo, pornografía, citas con adultos, juegos de azar, etc.). En caso de encuentros con anuncios/redirecciones de este tipo, los usuarios deben inspeccionar el dispositivo y eliminar de inmediato todas las aplicaciones dudosas y/o extensiones/complementos del navegador. Si su computadora ya está infectada con PUAs, recomendamos ejecutar un análisis con Combo Cleaner Antivirus para Windows para eliminarlos automáticamente.

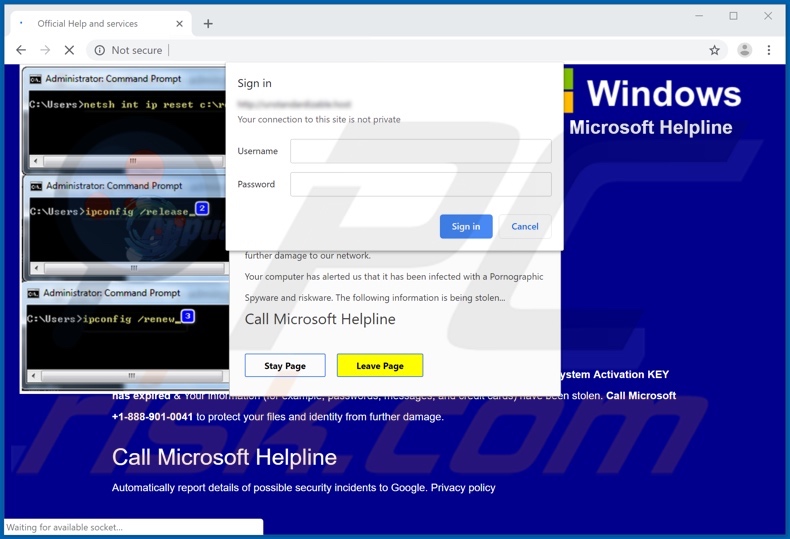

Texto presentado en la ventana emergente inicial de "Call Microsoft Helpline":

Sign in

Your connection to this site is not private

Username

Password

Apariencia la ventana emergente "Call Microsoft Helpline" (GIF):

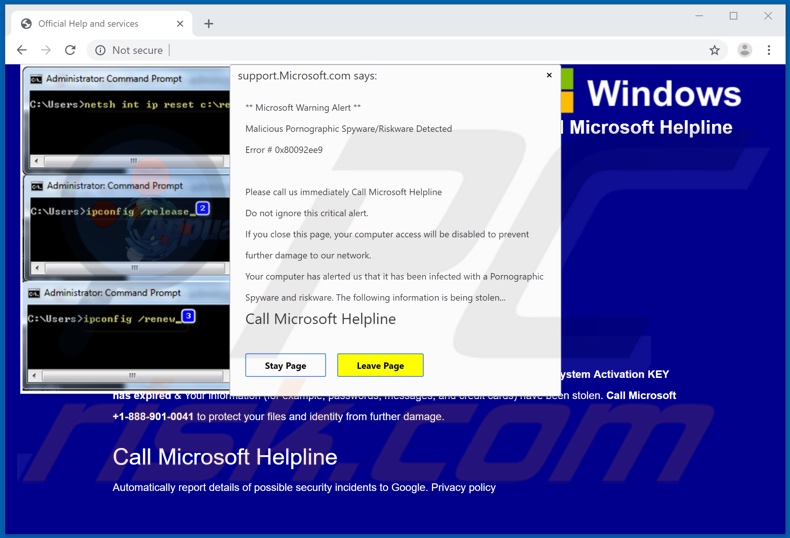

Captura de pantalla de la ventana emergente de fondo:

Texto presentado en esta ventana emergente:

support.Microsoft.com says:

** Microsoft Warning Alert **

Malicious Pornography Spyware/Riskware Detected

Error # 0x80092ee9

Please call us immediately Call Microsoft Helpline

Do not ignore this critical alert.

If you close this page, your computer access will be disabled to prevent

further damage to our network.

Your computer has alerted us that it has been infected with a Pornographic

Spyware and riskware. The following information is being stolen...

Call Microsoft Helpline

Captura de pantalla de la página de fondo:

Texto presentado en esta página:

Call Microsoft Helpline

Your computer has been Locked

Call Microsoft HelplineYour computer with the IP address 191.84.29.41 has been infected by the Trojans -- Because System Activation KEY has expired & Your information (for example, passwords, messages, and credit cards) have been stolen. Call Microsoft +1-888-901-0041 to protect your files and identity from further damage.

Call Microsoft Helpline

Automatically report details of possible security incidents to Google. Privacy policy

Eliminación automática instantánea de malware:

La eliminación manual de amenazas puede ser un proceso largo y complicado que requiere conocimientos informáticos avanzados. Combo Cleaner es una herramienta profesional para eliminar malware de forma automática, que está recomendado para eliminar malware. Descárguelo haciendo clic en el siguiente botón:

DESCARGAR Combo CleanerSi decide descargar este programa, quiere decir que usted está conforme con nuestra Política de privacidad y Condiciones de uso. Para usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por RCS LT, la empresa matriz de PCRisk.

Menú rápido:

- ¿Qué es "Call Microsoft Helpline"?

- PASO 1. Desinstale las aplicaciones engañosas usando el Panel de Control.

- PASO 2. Eliminar el adware de Internet Explorer.

- PASO 3. Eliminar las extensiones fraudulentas de Google Chrome.

- PASO 4. Elimine los complementos tipo adware de Mozilla Firefox.

- PASO 5. Eliminar las extensiones fraudulentas de Safari.

- PASO 6. Elimina los complementos no autorizados de Microsoft Edge.

Eliminación de aplicaciones potencialmente no deseadas:

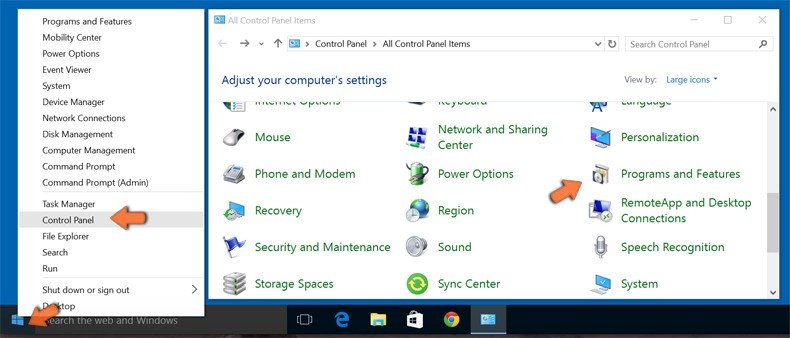

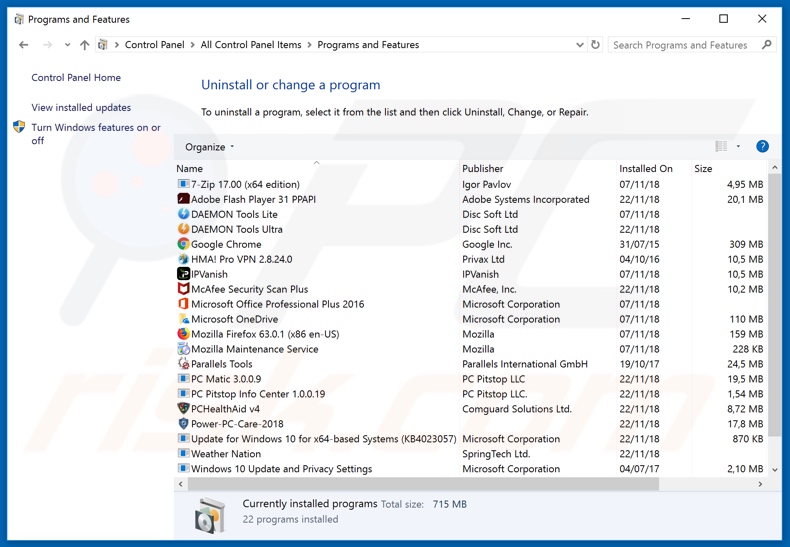

Usuarios de Windows 10:

Haga clic con el botón derecho en la esquina inferior izquierda de la pantalla, en el Menú de acceso rápido, seleccione Panel de control. En la nueva ventana, elija Desinstalar un programa.

Usuarios de Windows 7:

Haga clic en Inicio (El "logo de Windows" en la esquina inferior izquierda de su escritorio), elija Panel de control. Localice la opción Programas y características y haga clic en Desinstalar un programa.

Usuarios de macOS (OSX):

Haga clic Finder, en la nueva ventana, seleccione Aplicaciones. Arrastre la app desde la carpeta Aplicaciones hasta la papelera (ubicada en su Dock). Seguidamente, haga clic derecho sobre el icono de la papelera y seleccione Vaciar papelera.

En la ventana de desinstalación de programas, busque cualquier aplicación potencialmente no deseada, seleccione estas entradas y haga clic en "Desinstalar" o "Eliminar".

Después de desinstalar la aplicación potencialmente no deseada, escanee su computadora en busca de componentes restantes no deseados o posibles infecciones de malware. Para escanear su computadora, utilice el software de eliminación de malware recomendado.

DESCARGAR eliminador de infecciones de malware

Combo Cleaner verifica si su equipo está infectado. Para usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por RCS LT, la empresa matriz de PCRisk.

Eliminar extensiones fraudulentas de los navegadores de Internet:

Video que muestra cómo eliminar extensiones potencialmente no deseadas del navegador:

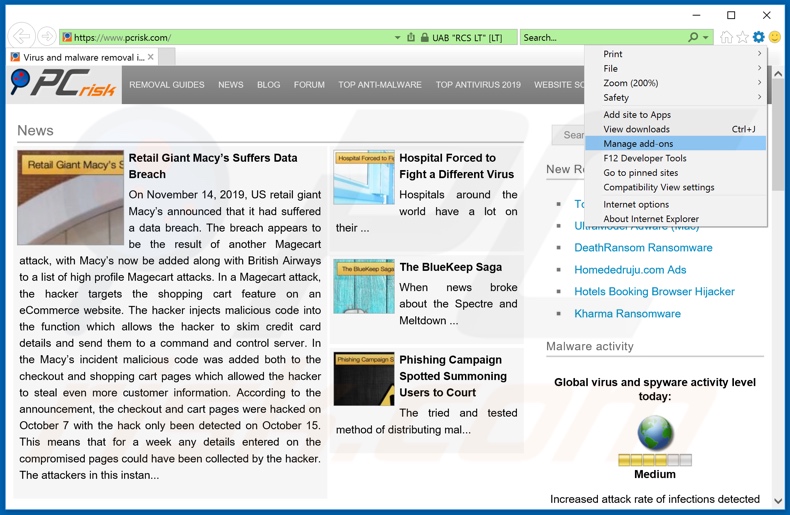

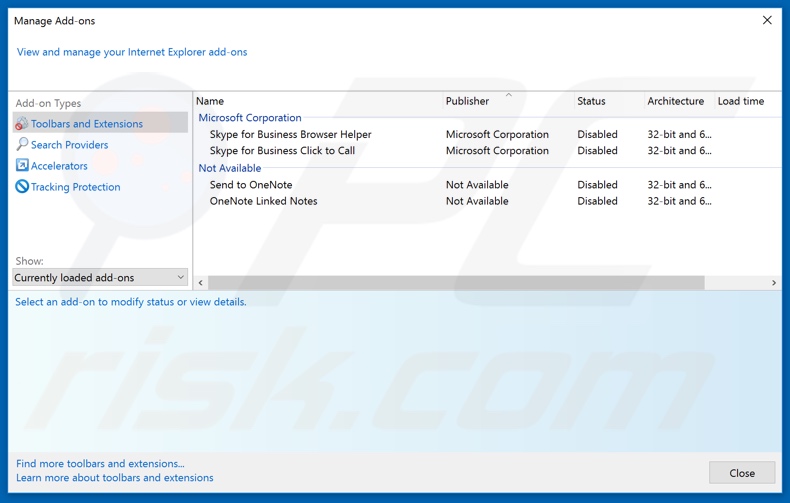

Eliminar complementos maliciosos de Internet Explorer:

Eliminar complementos maliciosos de Internet Explorer:

Haga clic en el ícono "engranaje" ![]() (en la esquina superior derecha de Internet Explorer), seleccione "Administrar complementos". Busque cualquier extensión de navegador sospechosa instalada recientemente, seleccione estas entradas y haga clic en "Eliminar".

(en la esquina superior derecha de Internet Explorer), seleccione "Administrar complementos". Busque cualquier extensión de navegador sospechosa instalada recientemente, seleccione estas entradas y haga clic en "Eliminar".

Método opcional:

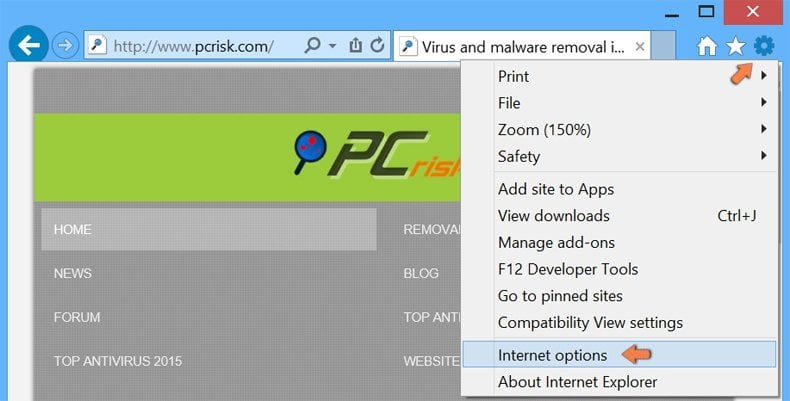

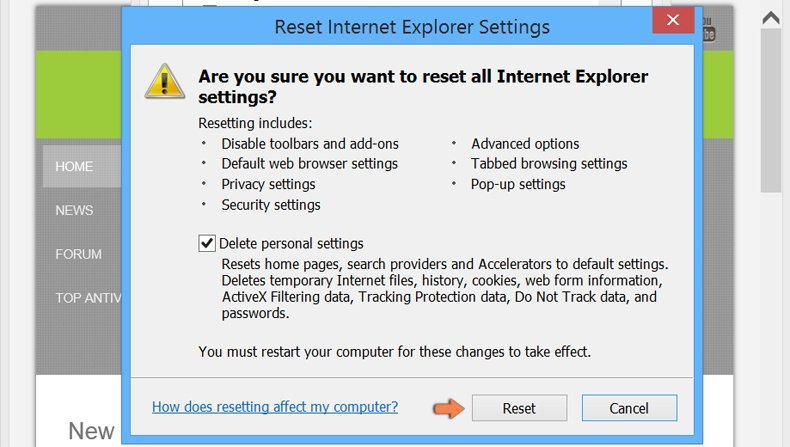

Si sigue teniendo problemas con la eliminación de infecciones posibles de malware, restablezca la configuración de Internet Explorer por defecto.

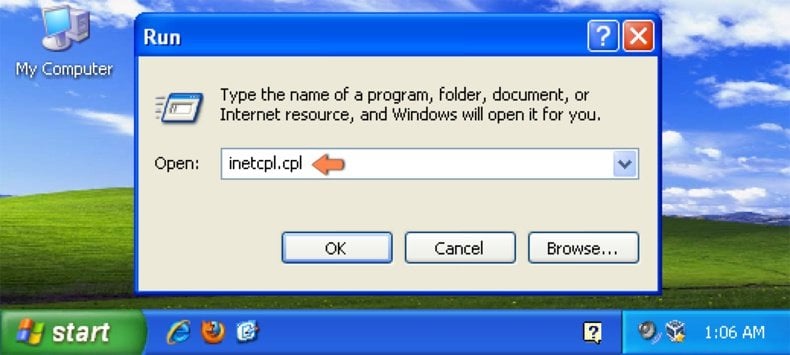

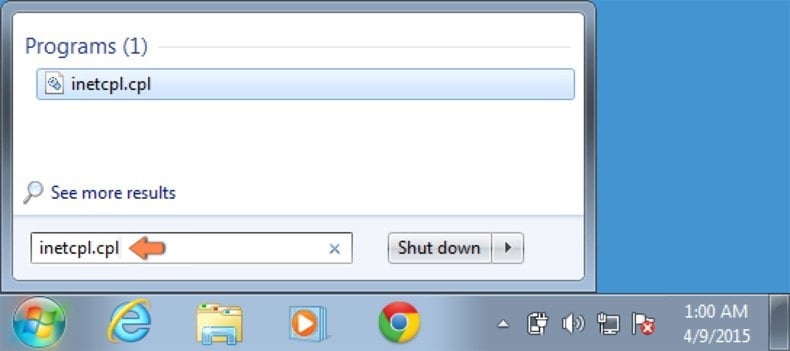

Usuarios de Windows XP: Clic en Inicio, pulse en Ejecutar; en la nueva ventana, escriba inetcpl.cpl. A continuación, haga clic en la pestaña Opciones avanzadas y luego en Restablecer... .

Usuarios de Windows Vista y Windows 7: Haga clic en el logo de Windows, en el cuadro de búsqueda teclee inetcpl.cpl y pulse Enter. En la nueva ventana, haga clic en la pestaña de Opciones avanzadas, luego haga clic en Restablecer.

Usuarios de Windows 8: Abra Internet Explorer y haga clic en el icono de la ruedecita. Seleccione Opciones de Internet.

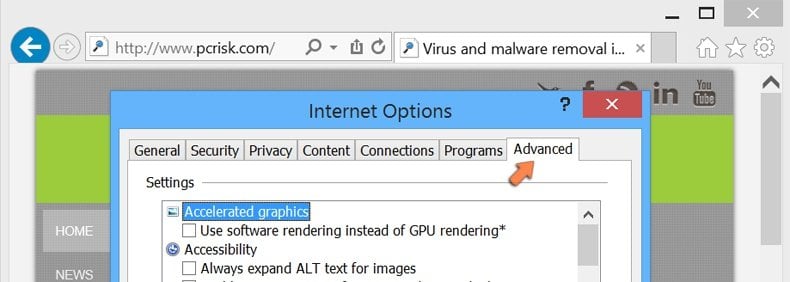

En la nueva ventana, selecciona la pestaña de Opciones avanzadas.

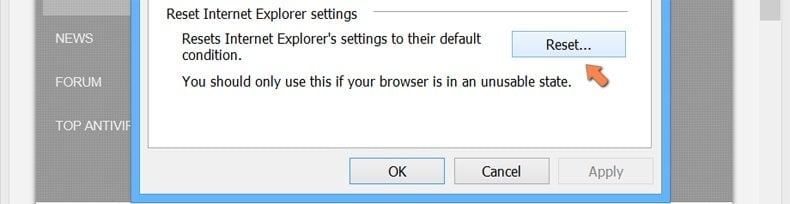

Haga clic en el botón Restablecer.

Confirme que desea restablecer la configuración predeterminada de Internet Explorer haciendo clic en el botón Restablecer.

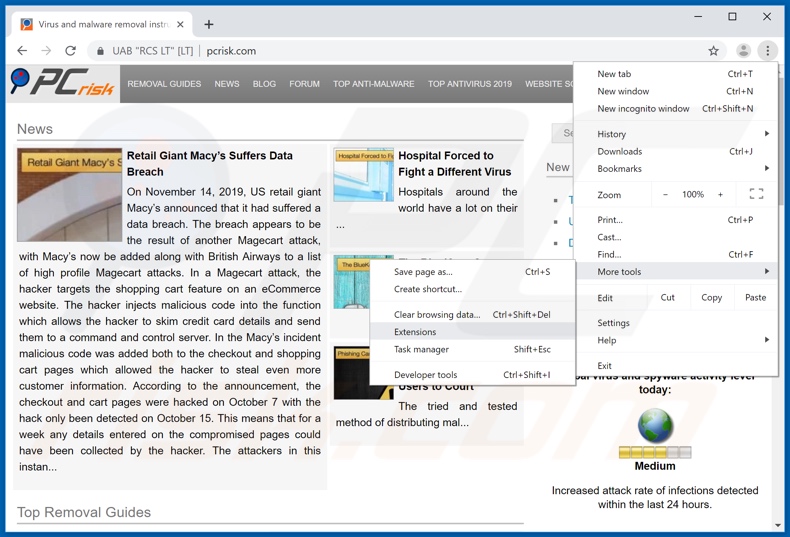

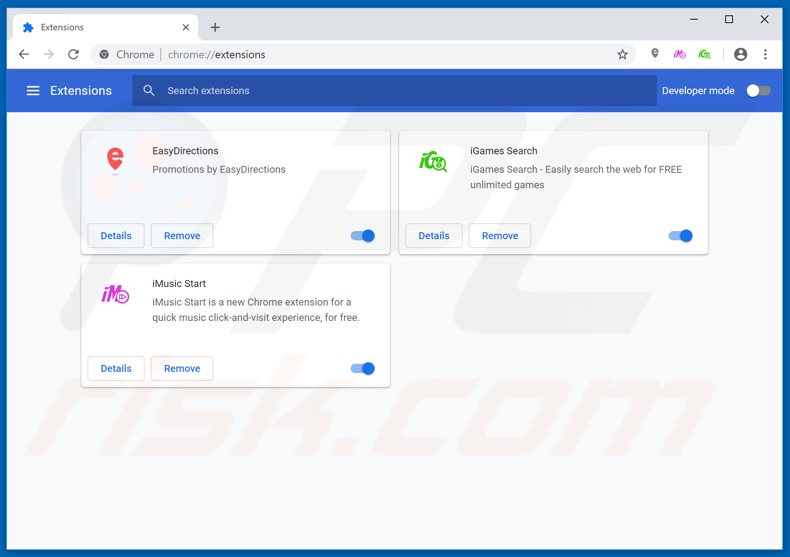

Eliminar extensiones maliciosas de Google Chrome:

Eliminar extensiones maliciosas de Google Chrome:

Haga clic en el ícono del menú de Chrome ![]() (en la esquina superior derecha de Google Chrome), seleccione "Más herramientas" y haga clic en "Extensiones". Localice todos los complementos de navegador sospechosos recientemente instalados, y elimínelos.

(en la esquina superior derecha de Google Chrome), seleccione "Más herramientas" y haga clic en "Extensiones". Localice todos los complementos de navegador sospechosos recientemente instalados, y elimínelos.

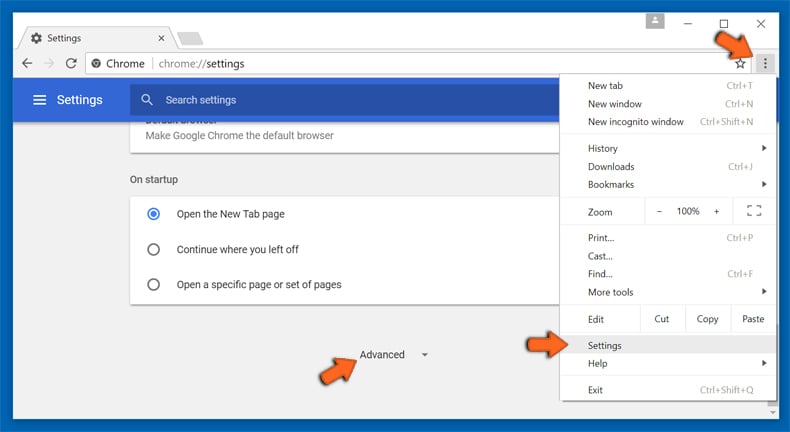

Método opcional:

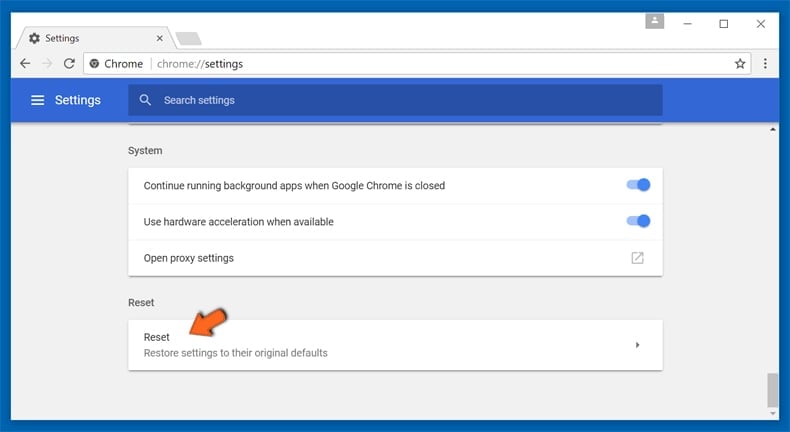

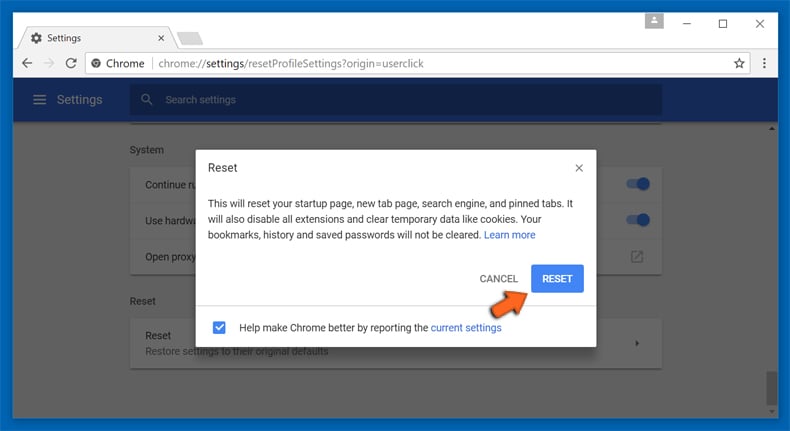

Si sigue teniendo problemas para eliminar infecciones posibles de malware, restablezca la configuración predeterminada del navegador Google Chrome. Haga clic en el icono de menú en Chrome ![]() (parte superior derecha de Google Chrome) y seleccione Configuración. Diríjase a la parte inferior de la pantalla. Haga clic en el enlace Configuración avanzada.

(parte superior derecha de Google Chrome) y seleccione Configuración. Diríjase a la parte inferior de la pantalla. Haga clic en el enlace Configuración avanzada.

De nuevo, utilice la barra de desplazamiento para ir a la parte inferior de la pantalla y haga clic en el botón Restablecer (Restaura los valores predeterminados originales de la configuración).

En la nueva ventana, confirme que quiere restablecer la configuración predeterminada de Google Chrome haciendo clic en el botón Restablecer.

Eliminar complementos maliciosos de Mozilla Firefox:

Eliminar complementos maliciosos de Mozilla Firefox:

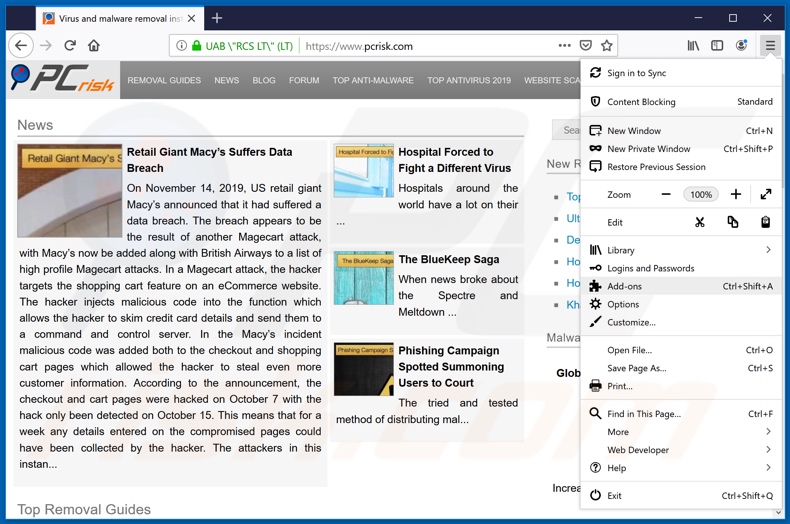

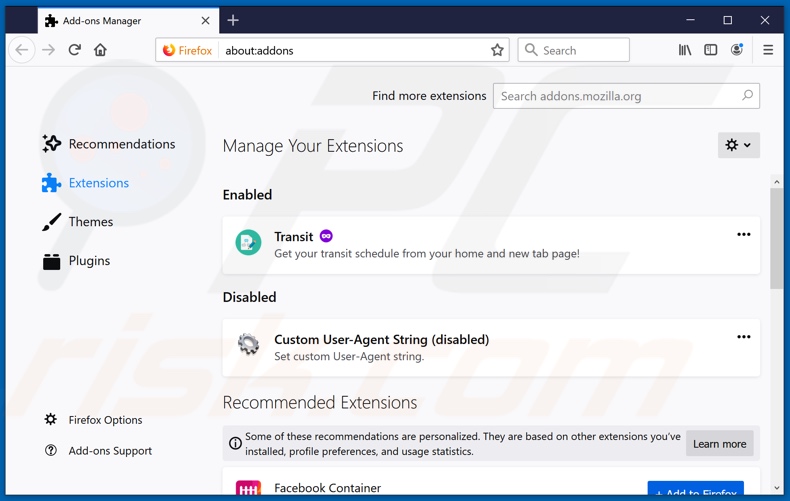

Haz clic en el ícono del menú de Firefox ![]() (en la esquina superior derecha de la ventana principal), selecciona "Complementos". Haga clic en "Extensiones" y elimine todos los complementos de navegador sospechosos recientemente instalados.

(en la esquina superior derecha de la ventana principal), selecciona "Complementos". Haga clic en "Extensiones" y elimine todos los complementos de navegador sospechosos recientemente instalados.

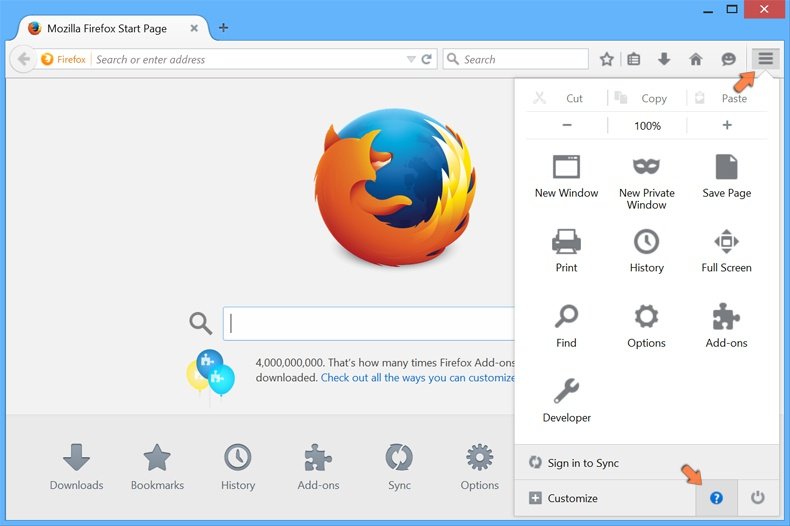

Método opcional:

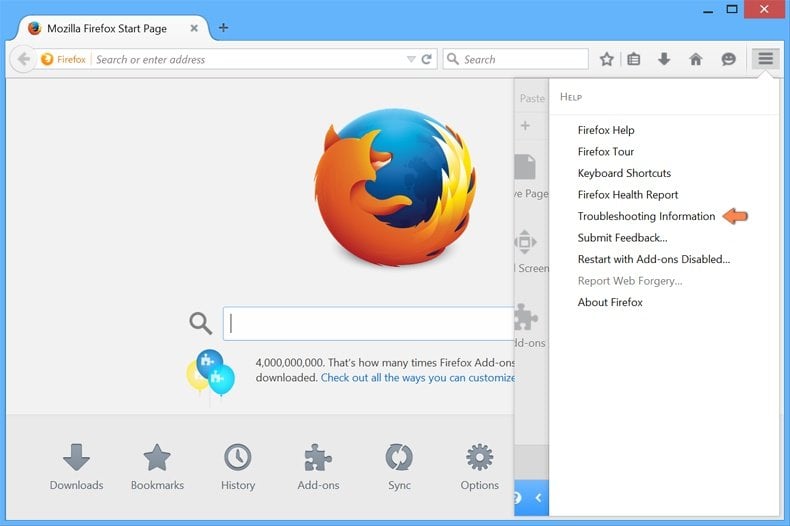

Los usuarios con problemas para eliminar de infecciones posibles de malware pueden restablecer la configuración de Mozilla Firefox.

Abra Mozilla Firefox; en la esquina superior derecha de la ventana principal, haga clic en el menú de Firefox ![]() ; en el menú desplegado, pulse sobre el icono Abrir menú de ayuda

; en el menú desplegado, pulse sobre el icono Abrir menú de ayuda ![]()

Seleccione Información para solucionar problemas.

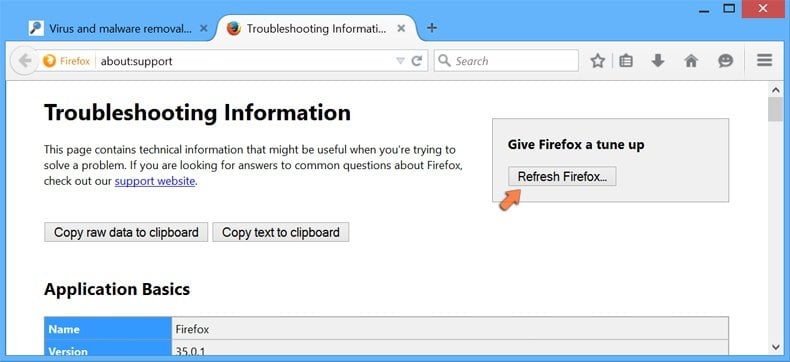

En la nueva pantalla, haga clic en el botón Restablecer Firefox.

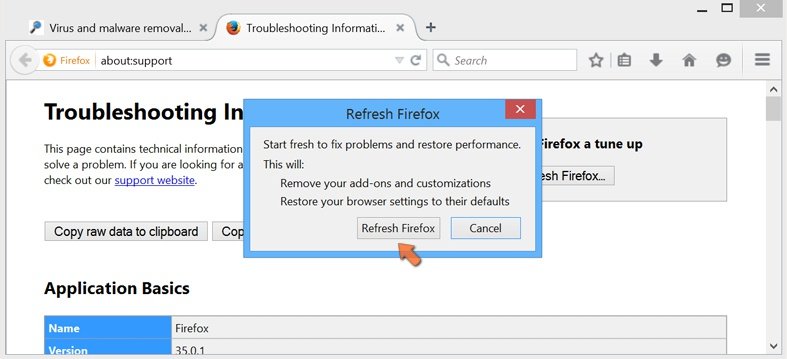

En la nueva ventana, confirme que desea restablecer la configuración predeterminada de Mozilla Firefox haciendo clic en el botón Restablecer.

Eliminar extensiones maliciosas en Safari:

Eliminar extensiones maliciosas en Safari:

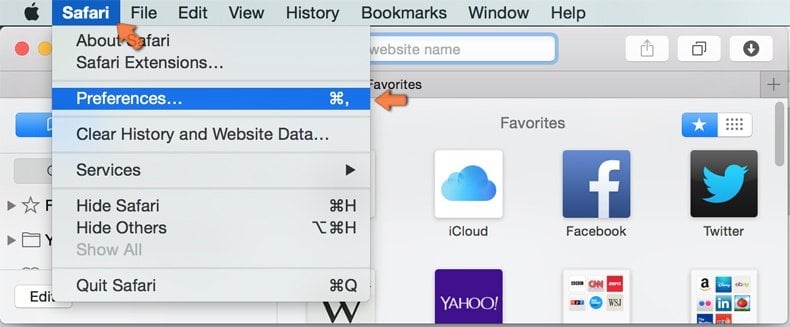

Cerciórese de que su navegador Safari está activo. Haga clic en el menú de Safari y seleccione Preferencias…

En la nueva ventana, haga clic en Extensiones, revise todas las extensiones instaladas recientemente que parezcan sospechosas, selecciónelas y haga clic en Desinstalar.

Método opcional:

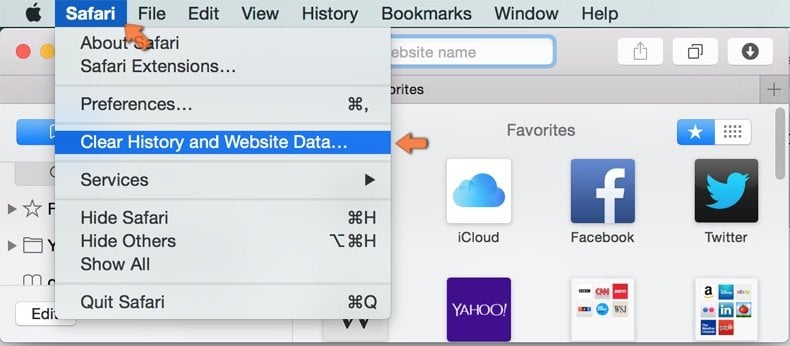

Asegúrese de que su navegador Safari está activo y haga clic en el menú Safari. Seleccione Borrar historial y datos de sitios webs del menú desplegable.

En el cuadro de diálogo que se ha abierto, seleccione Todo el historial y pulse el botón Borrar historial.

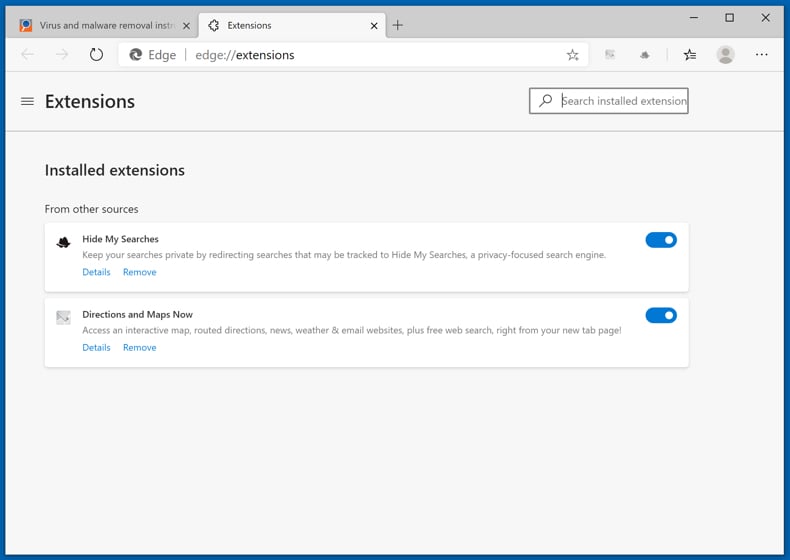

Eliminar extensiones maliciosas de Microsoft Edge:

Eliminar extensiones maliciosas de Microsoft Edge:

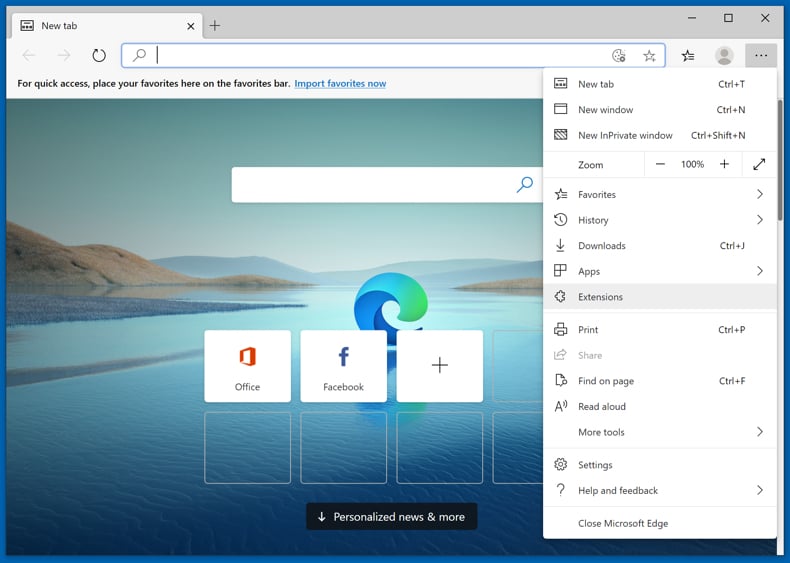

Haga clic en el ícono de menú de Edge ![]() (en la esquina superior derecha de Microsoft Edge), seleccione "Extensiones". Localice todos los complementos de navegador sospechosos recientemente instalados y haga clic en "Eliminar" debajo de sus nombres.

(en la esquina superior derecha de Microsoft Edge), seleccione "Extensiones". Localice todos los complementos de navegador sospechosos recientemente instalados y haga clic en "Eliminar" debajo de sus nombres.

Método opcional:

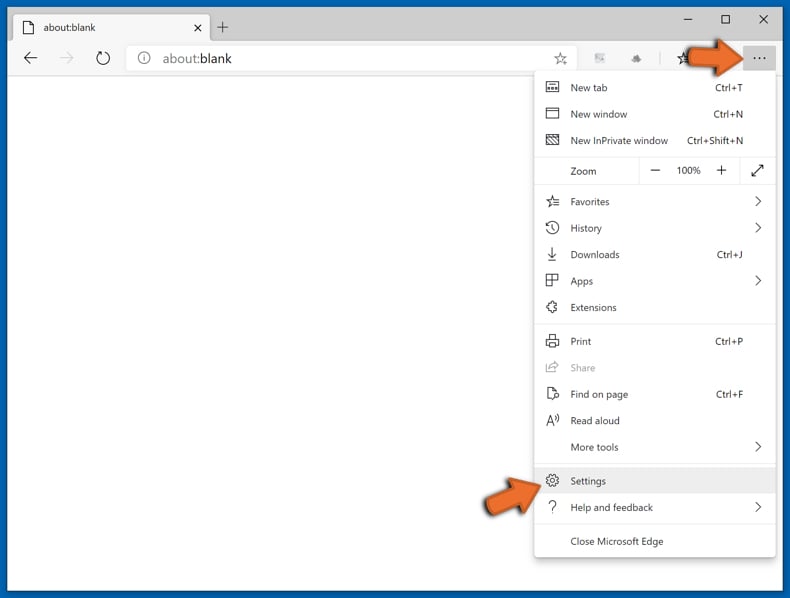

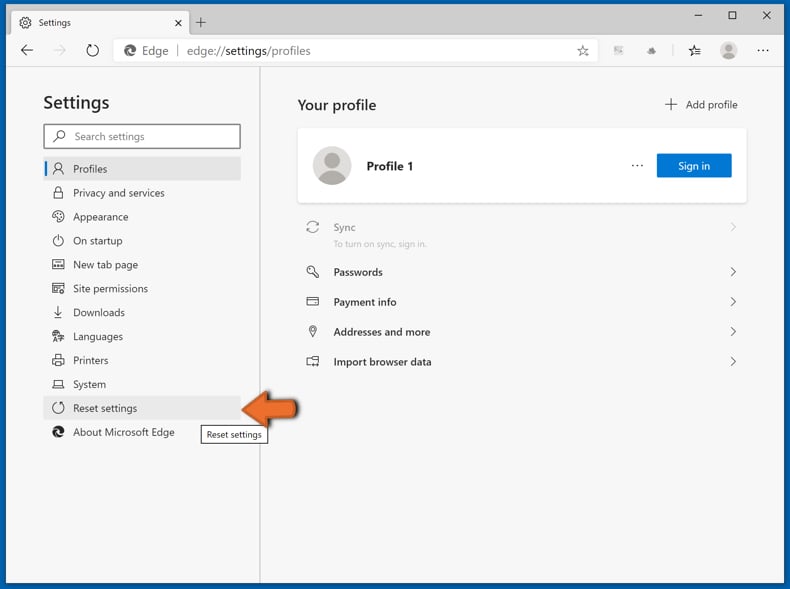

Si continúa teniendo problemas con la eliminación de infecciones posibles de malware, restablezca la configuración del navegador Microsoft Edge. Haga clic en el ícono de menú de Edge ![]() (en la esquina superior derecha de Microsoft Edge) y seleccione Configuración.

(en la esquina superior derecha de Microsoft Edge) y seleccione Configuración.

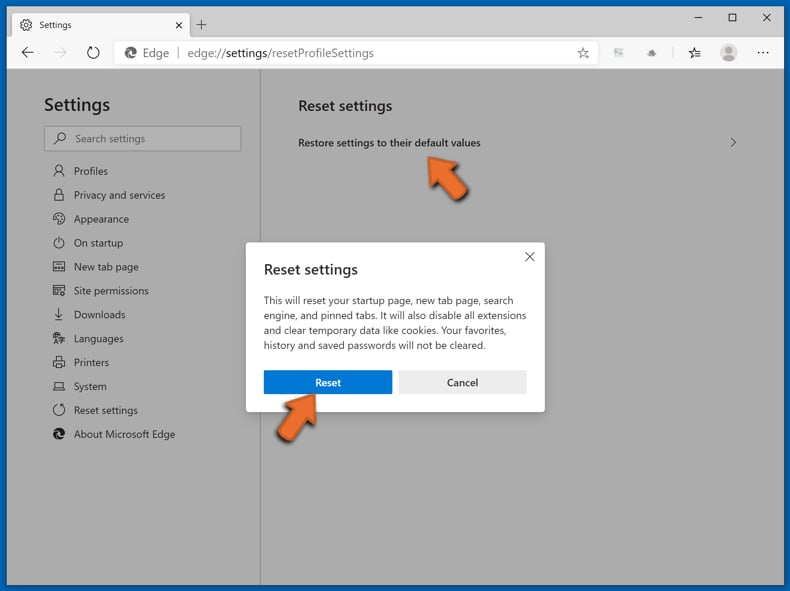

En el menú de configuración abierto, seleccione Restablecer Configuración.

Seleccione Restaurar configuración a sus valores predeterminados. En la ventana abierta, confirme que desea restablecer la configuración predeterminada de Microsoft Edge haciendo clic en el botón Restablecer.

- Si esto no ayudó, siga estas instrucciones alternativas que explican cómo restablecer el navegador Microsoft Edge.

Resumen:

Con normalidad, el software publicitario o aplicaciones potencialmente no deseadas se introducen sin permiso en los navegadores web del usuario al descargar programas gratuitos. Algunos de los sitios web malintencionados que ofrecen descargas de programas gratuitos no dejan descargar el programa elegido si se decide rechazar la instalación de software promocionado. Tenga en cuenta que la fuente más segura para descargar programas gratuitos es el sitio web de los creadores. Al instalar el programa gratuito ya descargado, elija la opción de instalación personalizada o avanzada; este paso mostrará todas las aplicaciones no deseadas que se iban a instalar junto con el programa de su elección.

Con normalidad, el software publicitario o aplicaciones potencialmente no deseadas se introducen sin permiso en los navegadores web del usuario al descargar programas gratuitos. Algunos de los sitios web malintencionados que ofrecen descargas de programas gratuitos no dejan descargar el programa elegido si se decide rechazar la instalación de software promocionado. Tenga en cuenta que la fuente más segura para descargar programas gratuitos es el sitio web de los creadores. Al instalar el programa gratuito ya descargado, elija la opción de instalación personalizada o avanzada; este paso mostrará todas las aplicaciones no deseadas que se iban a instalar junto con el programa de su elección.

Ayuda para la desinfección:

Si se encuentra con problemas al intentar eliminar infecciones posibles de malware de su equipo, por favor pida ayuda en nuestro foro de eliminación de programas maliciosos.

Publique un comentario:

Si dispone de más información sobre infecciones posibles de malware o sobre la forma de eliminarlo, por favor comparta su conocimiento en la sección de comentarios de abajo.

Fuente: https://www.pcrisk.com/removal-guides/16417-call-microsoft-helpline-pop-up-scam

Compartir:

Tomas Meskauskas

Investigador experto en seguridad, analista profesional de malware

Me apasiona todo lo relacionado con seguridad informática y tecnología. Me avala una experiencia de más de 10 años trabajando para varias empresas de reparación de problemas técnicos y seguridad on-line. Como editor y autor de PCrisk, llevo trabajando desde 2010. Sígueme en Twitter y LinkedIn para no perderte nada sobre las últimas amenazas de seguridad en internet.

El portal de seguridad PCrisk es ofrecido por la empresa RCS LT.

Investigadores de seguridad han unido fuerzas para ayudar a educar a los usuarios de ordenadores sobre las últimas amenazas de seguridad en línea. Más información sobre la empresa RCS LT.

Nuestras guías de desinfección de software malicioso son gratuitas. No obstante, si desea colaborar, puede realizar una donación.

DonarEl portal de seguridad PCrisk es ofrecido por la empresa RCS LT.

Investigadores de seguridad han unido fuerzas para ayudar a educar a los usuarios de ordenadores sobre las últimas amenazas de seguridad en línea. Más información sobre la empresa RCS LT.

Nuestras guías de desinfección de software malicioso son gratuitas. No obstante, si desea colaborar, puede realizar una donación.

Donar

▼ Mostrar discusión