¿Cómo desinstalar el ransomware EvilQuest de una computadora?

Malware específico de MacConocido también como: virus EvilQuest

Obtenga un escaneo gratuito y verifique si su computadora está infectada.

ELIMÍNELO AHORAPara usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por RCS LT, la empresa matriz de PCRisk.

¿Cómo eliminar EvilQuest de Mac?

¿Qué es el ransomware EvilQuest?

La persona que descubrió EvilQuest es Dinesh_Devadoss. Al igual que muchos otros programas maliciosos de este tipo, EvilQuest encripta los archivos de la víctima y crea una nota de rescate. En la mayoría de los casos, el malware de este tipo modifica los nombres de los archivos encriptados agregando una cierta extensión, aunque este ransomware los deja sin cambios. Suelta el "READ_ME_NOW.txt" en cada carpeta que contiene datos encriptados y muestra otra nota de rescate en una ventana emergente. Además, este malware es capaz de detectar si ciertos archivos están almacenados en una computadora, funcionan como un keylogger y reciben algunos comandos del servidor Command & Control.

Como se explica en las notas de rescate EvilQuest, este ransomware asegura que las víctimas no puedan acceder a documentos, fotos, videos, imágenes y otros archivos encriptándoles el algoritmo AES-256. Para poder acceder nuevamente a sus archivos, las víctimas deben usar el servicio de desencriptado que cuesta $ 50, se debe realizar un pago transfiriendo la cantidad equivalente de Bitcoin a la dirección de billetera BTC proporcionada. Se dice que las víctimas tienen 72 horas para hacer un pago, después de eso ya no será posible desencriptar archivos encriptados. Los archivos deben desencriptarse dentro de las 2 horas posteriores al pago. Para resumir, se informa a las víctimas que es imposible desencriptar archivos sin tener que pagar un rescate. Desafortunadamente, es cierto: la mayoría de los programas de tipo ransomware encriptan archivos con fuertes algoritmos de encriptación y los ciberdelincuentes son los únicos que tienen las herramientas que pueden desencriptar los archivos de las víctimas. Aunque, se recomienda encarecidamente no confiar ni en estos ni en otros ciberdelincuentes detrás del ataque de ransomware, la mayoría de las veces las víctimas que pagan un rescate no reciben nada a cambio. En otras palabras, son estafados. En tales casos, la forma única y gratuita de recuperar archivos es restaurarlos desde una copia de seguridad. Además, es posible evitar que el ransomware instalado provoque encriptaciones adicionales (encriptando archivos no encriptados) al desinstalarlo. Sin embargo, los archivos encriptados permanecen inaccesibles incluso después de su desinstalación. Como se mencionó en la introducción, EvilQuest puede detectar algunos archivos, como .wallet.pdf, wallet.png, * .p12 y key.png. Además, puede recibir comandos del servidor de Comando y Control y ejecutarlos, registrar pulsaciones de teclas y ejecutar módulos directamente desde la memoria. La función de registro de teclas permite a los ciberdelincuentes grabar las teclas presionadas, lo que significa que EvilQuest se puede usar para robar información confidencial escrita, como detalles de tarjetas de crédito, nombres de usuario, contraseñas, etc. Dicha información puede ser utilizada indebidamente para robar identidades, cuentas, realizar transacciones fraudulentas, compras y para otros fines maliciosos.

| Nombre | virus EvilQuest |

| Tipo de la Amenaza | Ransomware, Crypto Virus, Files locker |

| Mensaje Demandante de Rescate | READ_ME_NOW.txt, ventana emergente |

| Cantidad del Rescate | $50 en Bitcoins |

| Dirección de la Billetera BTC | 13roGMpWd7Pb3ZoJyce8eoQpfegQvGHHK7 |

| Nombres de Detección | Ad-Aware (Trojan.GenericKD.34092962), BitDefender (Trojan.GenericKD.34092962), ESET-NOD32 (OSX/Filecoder.I), Microsoft (Ransom:MacOS/Filecoder.YA!MTB), Lista Completa de Detecciones (VirusTotal) |

| Síntomas | No se pueden abrir archivos almacenados en su computadora, los archivos previamente funcionales ahora tienen una extensión diferente (por ejemplo, my.docx.locked). Se muestra un mensaje de solicitud de rescate en su escritorio. Los ciberdelincuentes exigen el pago de un rescate (generalmente en bitcoins) para desbloquear sus archivos. |

| Información Adicional | No hay manera de contactar a los cibercriminales tras este ransomware |

| Métodos de Distribución | Archivos adjuntos de correo electrónico infectados (macros), sitios web de torrents, anuncios maliciosos. |

| Daño | Todos los archivos están encriptados y no se pueden abrir sin pagar un rescate. Se pueden instalar troyanos adicionales que roban contraseñas e infecciones de malware junto con una infección de ransomware. |

| Eliminación de Malware |

Para eliminar posibles infecciones de malware, escanee su computadora con un software antivirus legítimo. Nuestros investigadores de seguridad recomiendan usar Combo Cleaner. Descargue Combo Cleaner para WindowsEl detector gratuito verifica si su equipo está infectado. Para usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por RCS LT, la empresa matriz de PCRisk. |

Vale la pena mencionar que, en la mayoría de los casos, el ransomware se dirige a los sistemas operativos Windows, aquí hay algunos ejemplos de otro malware de este tipo: Lxhlp, Zida y .HOW. Por lo general, encripta archivos y pantallas y/o crea una nota de rescate y las únicas diferencias principales son el precio de un desencriptado (tamaño de rescate) y el algoritmo de encriptado (simétrico o asimétrico) que el ransomware usa para hacer que los archivos sean inaccesibles. Las víctimas pueden restaurar archivos de forma gratuita/sin tener que contactar y pagar a los ciberdelincuentes solo cuando el ransomware tiene algunas vulnerabilidades (errores, fallas). Desafortunadamente, no sucede con frecuencia y la única forma de recuperar archivos después del ataque de ransomware es restaurarlos desde una copia de seguridad. Por lo tanto, se recomienda tener siempre una copia de seguridad de datos y mantenerla almacenada en un servidor remoto (como Cloud) o dispositivo de almacenamiento desconectado.

¿Cómo se instaló el ransomware en mi computadora?

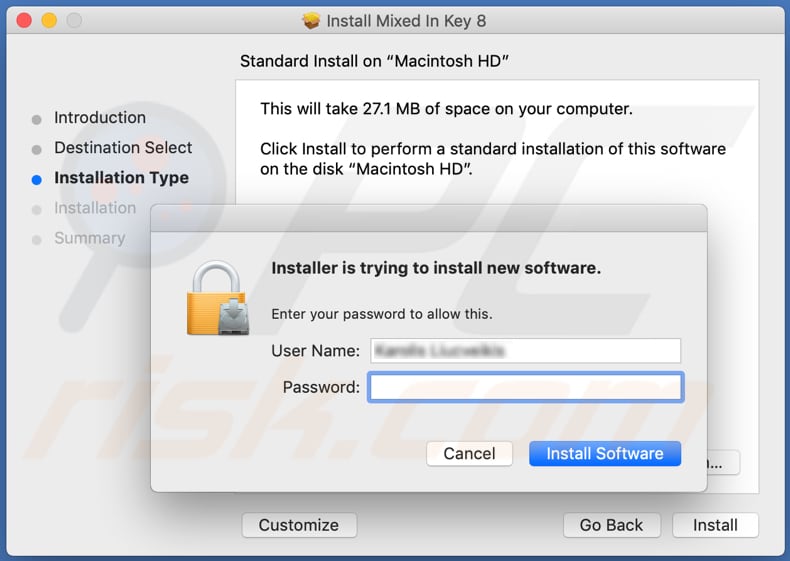

La investigación muestra que este ransomware en particular se distribuye a través de versiones pirateadas del popular software macOS, uno de los ejemplos es la versión pirateada del software Mix In Key. Normalmente, el software pirateado está disponible para descargar en varios sitios web de torrents y otras páginas de descarga poco confiables. Otras formas populares que utilizan los ciberdelincuentes para proliferar el ransomware (y otro malware) son las campañas de spam, troyanos, actualizadores de software falsos, otras fuentes/canales de descarga de software cuestionables o herramientas de 'cracking' de software para eso. En el primer caso, envían correos electrónicos que contienen archivos adjuntos maliciosos o enlaces web diseñados para descargar archivos maliciosos. Su objetivo principal es engañar a los destinatarios para que abran un archivo adjunto/archivo malicioso que causaría la instalación de un software malicioso. Algunos ejemplos de archivos que los ciberdelincuentes adjuntan a sus correos electrónicos son Microsoft Office malicioso, documentos PDF, archivos de almacenamiento (como RAR, ZIP), archivos ejecutables (como .exe) y archivos JavaScript. Los troyanos son programas maliciosos que pueden causar daños simplemente instalando algún otro malware; después de la instalación causan infecciones en cadena. Los actualizadores de software falsos (no oficiales) causan la instalación de programas maliciosos en lugar de las correcciones de actualizaciones, o la explotación de errores, fallas de software obsoleto que se instala en la computadora del usuario. Ejemplos de archivos no confiables, los canales de descarga de software son las redes Peer-to-Peer (como eMule), sitios web gratuitos de alojamiento de archivos, páginas de descarga de software gratuito, descargadores de terceros y otras fuentes de este tipo. Como regla general, los archivos maliciosos se disfrazan de regulares, inofensivos. Cuando los usuarios los descargan y los ejecutan, infectan las computadoras con algún malware. Las herramientas de 'craqueo' de software son programas que se supone que ayudan a sus usuarios a evitar la activación de algún software con licencia (activarlo de forma gratuita). Sin embargo, la mayoría de las veces, tales herramientas no activan ningún software. En lugar de hacerlo, simplemente instalan algún software malicioso, por ejemplo, ransomware.

¿Cómo evitar la instalación de malware?

Se recomienda encarecidamente no confiar en los correos electrónicos irrelevantes que se reciben de direcciones desconocidas y sospechosas. Si contienen archivos adjuntos (o enlaces web), no se deben abrir. Vale la pena mencionar que los correos electrónicos enviados por ciberdelincuentes a menudo se disfrazan de importantes, oficiales y legítimos. Además, es importante actualizar y/o activar el software instalado solo con funciones o herramientas implementadas de los desarrolladores de software oficiales. La mayoría de las veces los usuarios que usan activadores o actualizadores no oficiales infectan sus computadoras con algún malware. Otro problema con los activadores no oficiales (herramientas de "craqueo") es que no es legal usarlos para activar ningún software con licencia. Otra forma de evitar la instalación de software malicioso es descargar archivos, programas solo de sitios web oficiales. No se debe confiar en los descargadores de terceros (e instaladores), páginas no oficiales, redes punto a punto. Y, por último, cualquier computadora debe escanearse regularmente con un conjunto de programas antivirus o antiespía de buena reputación; dicho software debe estar siempre actualizado. Si su computadora ya está infectada con PUAs, le recomendamos ejecutar un análisis Combo Cleaner Antivirus para Windows para eliminarlos automáticamente.

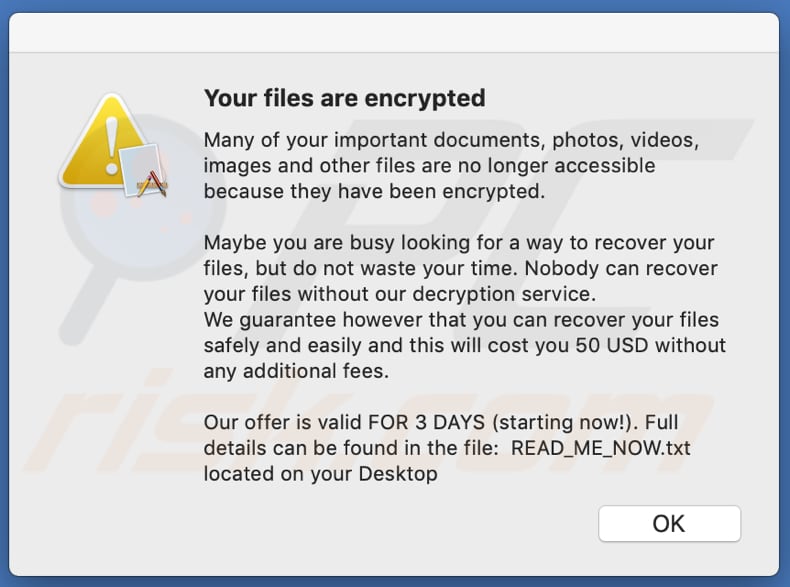

Texto en una ventana emergente:

Your files are encrypted

Many of your important documents, photos, videos, images and other files are no longer accessible because they have been encrypted.

Maybe you are busy looking for a way to recover your files, but do not waste your time. Nobody can recover your files without our decryption service.

We guarantee however that you can recover your files safely and easily and this will cost you 50 USD without any additional fees.

Our offer is valid FOR 3 DAYS (starting now!). Full details can be found in the file: READ_ME_NOW.txt located on your Desktop

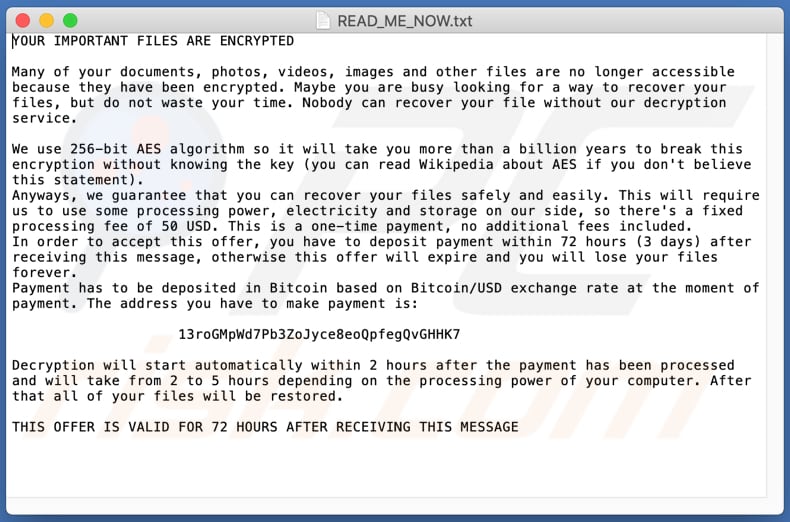

Captura de pantalla de la nota de rescate "READ_ME_NOW.txt":

Texto en esta nota:

YOUR IMPORTANT FILES ARE ENCRYPTED

Many of your documents, photos, videos, images and other files are no longer accessible because they have been encrypted. Maybe you are busy looking for a way to recover your files, but do not waste your time. Nobody can recover your file without our decryption service.

We use 256-bit AES algorithm so it will take you more than a billion years to break this encryption without knowing the key (you can read Wikipedia about AES if you don't believe this statement).

Anyways, we guarantee that you can recover your files safely and easily. This will require us to use some processing power, electricity and storage on our side, so there's a fixed processing fee of 50 USD. This is a one-time payment, no additional fees included.

In order to accept this offer, you have to deposit payment within 72 hours (3 days) after receiving this message, otherwise this offer will expire and you will lose your files forever.

Payment has to be deposited in Bitcoin based on Bitcoin/USD exchange rate at the moment of payment. The address you have to make payment is:13roGMpWd7Pb3ZoJyce8eoQpfegQvGHHK7

Decryption will start automatically within 2 hours after the payment has been processed and will take from 2 to 5 hours depending on the processing power of your computer. After that all of your files will be restored.

THIS OFFER IS VALID FOR 72 HOURS AFTER RECEIVING THIS MESSAGE

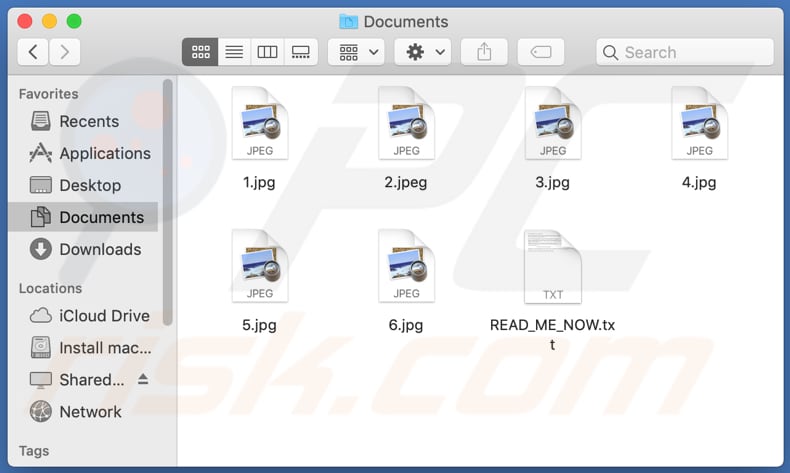

Captura de pantalla de archivos encriptados por EvilQuest:

Instalador malicioso diseñado para instalar EvilQuest:

Lista de archivos relacionados con este instalador:

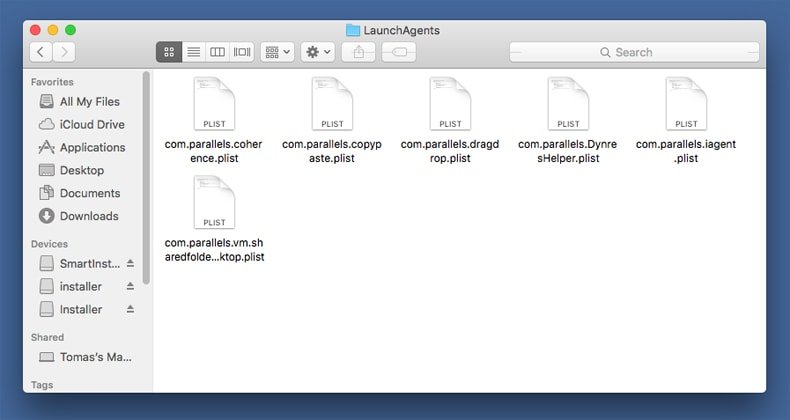

- ~/Library/mixednkey/toolroomd

- ~/Library/AppQuest/com.apple.questd

- ~/Library/LaunchAgents/com.apple.questd.plist

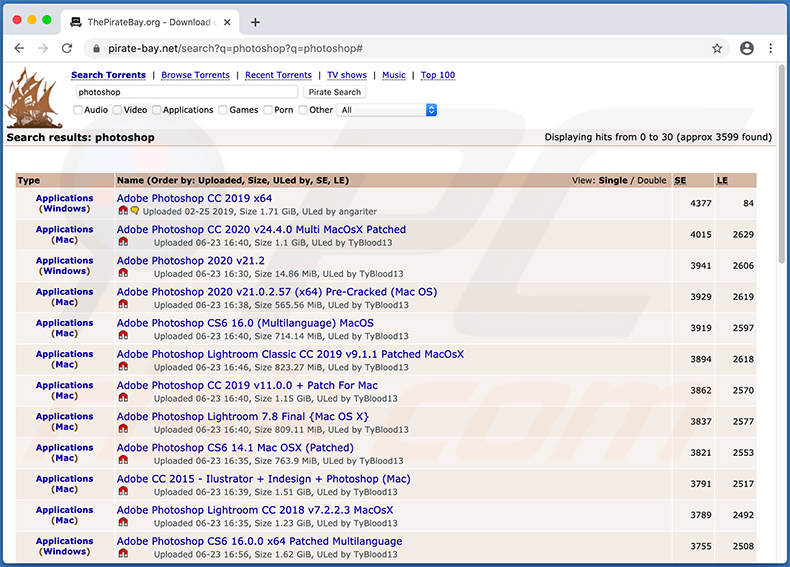

Tenga en cuenta que es muy probable que la descarga de software de sitios de Torrent cuestionables (como ThePirateBay) provoque varias infecciones del sistema:

Eliminación automática instantánea de malware:

La eliminación manual de amenazas puede ser un proceso largo y complicado que requiere conocimientos informáticos avanzados. Combo Cleaner es una herramienta profesional para eliminar malware de forma automática, que está recomendado para eliminar malware. Descárguelo haciendo clic en el siguiente botón:

DESCARGAR Combo CleanerSi decide descargar este programa, quiere decir que usted está conforme con nuestra Política de privacidad y Condiciones de uso. Para usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por RCS LT, la empresa matriz de PCRisk.

Menú rápido:

- ¿Qué es EvilQuest?

- PASO 1. Eliminar los archivos y carpetas relacionados con la PUA de OSX.

- PASO 2. Eliminar extensiones falsas de Safari.

- PASO 3. Eliminar add-ons falsos Google Chrome.

- PASO 4. Eliminar plug-ins potencialmente no deseados Mozilla Firefox.

Eliminación de aplicaciones potencialmente no deseadas:

Eliminar aplicaciones potencialmente no deseadas de su carpeta "Aplicaciones":

Haga clic en el ícono Finder. En la ventana de Finder, seleccione "Aplicaciones". En la carpeta de aplicaciones, busque "MPlayerX", "NicePlayer", u otras aplicaciones sospechosas y arrástrelas a la Papelera. Después de eliminar las aplicaciones potencialmente no deseadas que causan anuncios en línea, escanee su Mac en busca de componentes restantes no deseados.

DESCARGAR eliminador de infecciones de malware

Combo Cleaner verifica si su equipo está infectado. Para usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por RCS LT, la empresa matriz de PCRisk.

Elimine los archivos y carpetas vinculados al virus evilquest:

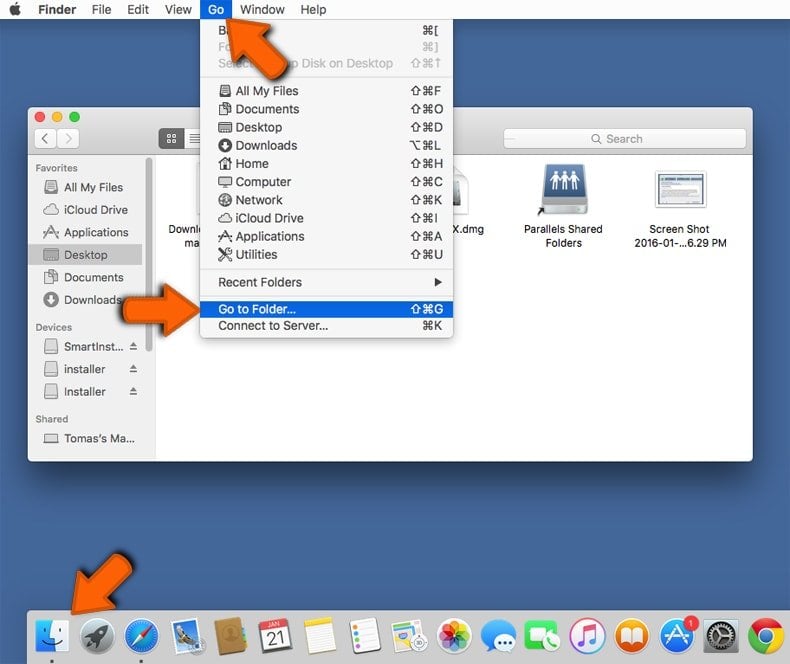

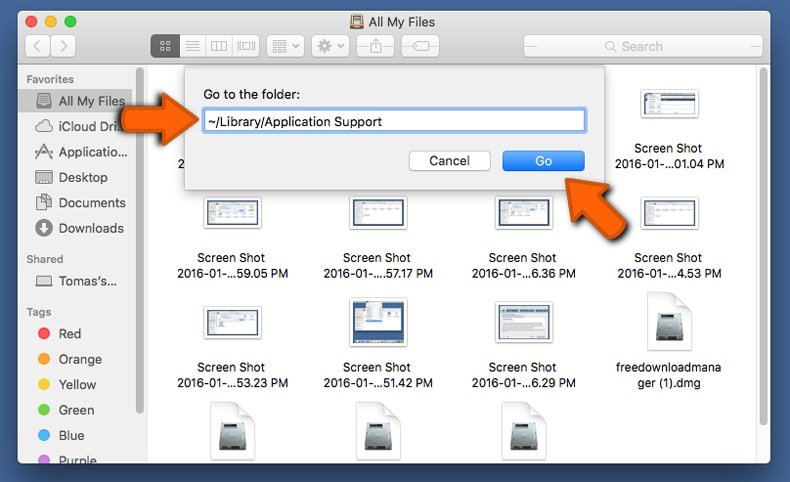

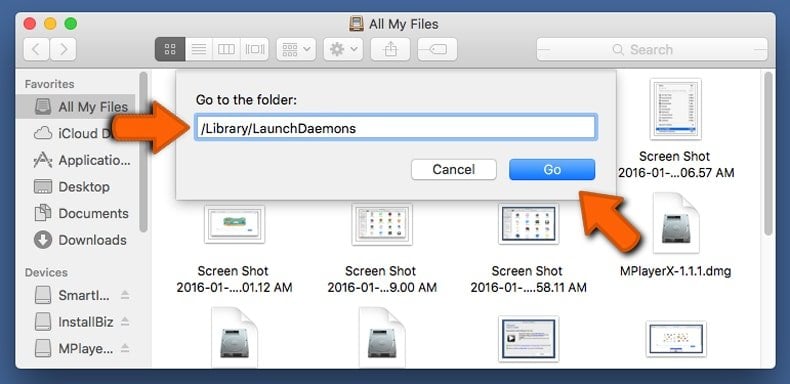

Haga clic en el icono del Finder: en el menú superior. Seleccione "Ir" y haga clic en "Ir a la carpeta...".

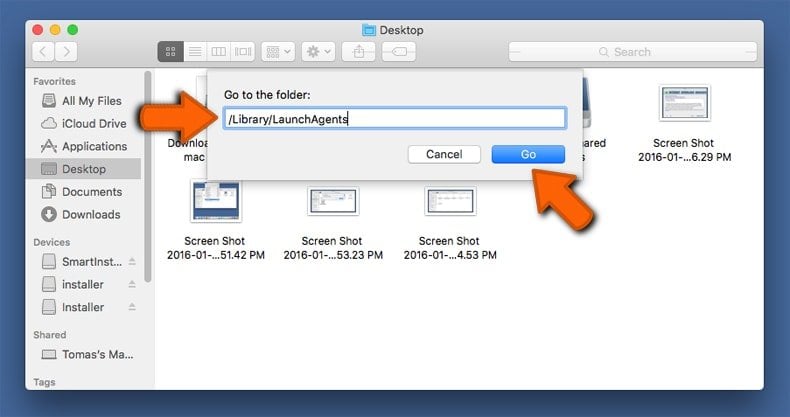

Compruebe si hay archivos generados por adware en la carpeta /Library/LaunchAgents:

Compruebe si hay archivos generados por adware en la carpeta /Library/LaunchAgents:

En el campo de texto de "Ir a la carpeta...", introduzca: /Library/LaunchAgents

En la carpeta “LaunchAgents”, revise si hay cualquier tipo de archivo sospechoso que se haya instalado recientemente y envíelo a la Papelera. Ejemplos de archivos generados por adware: “installmac.AppRemoval.plist”, “myppes.download.plist”, “mykotlerino.ltvbit.plist”, “kuklorest.update.plist”, etc. El software publicitario suele instalar varios archivos siguiendo el mismo patrón.

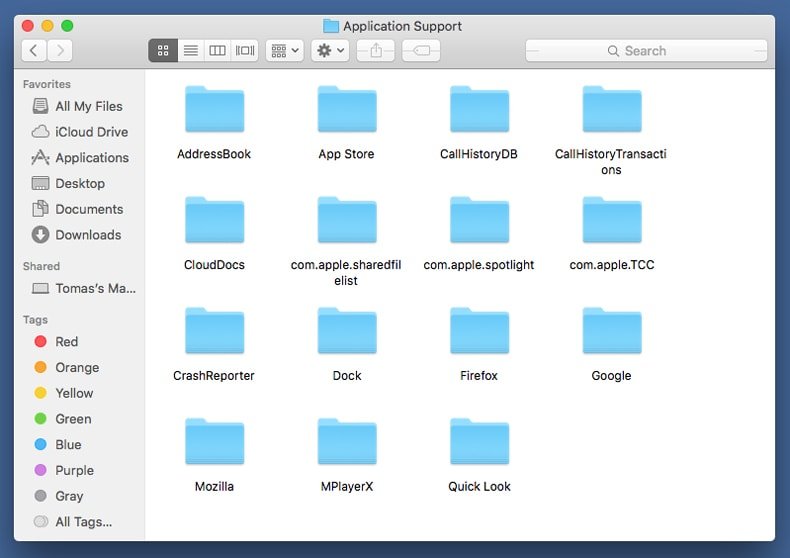

Revise si hay archivos generados por el adware en la carpeta /Library/Application Support:

Revise si hay archivos generados por el adware en la carpeta /Library/Application Support:

En el campo de texto de "Ir a la carpeta...", introduzca: /Library/Application Support

En la carpeta “Application Support”, mire si hay carpetas sospechosas que se hayan añadido recientemente. Por ejemplo, “MplayerX” o “NicePlayer” y, en tal caso, envíe esas carpetas a la Papelera.

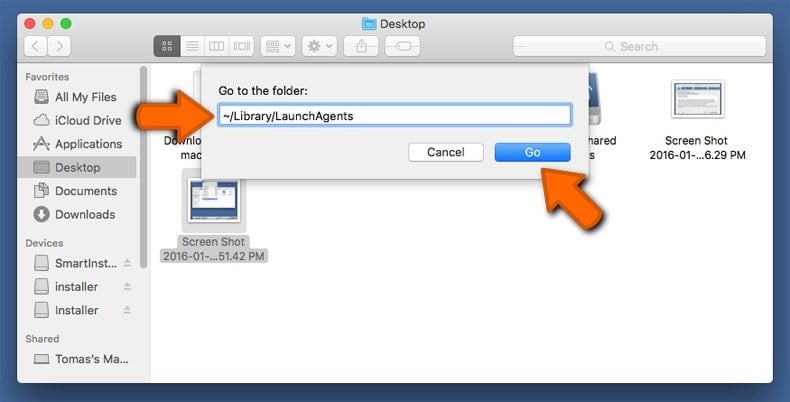

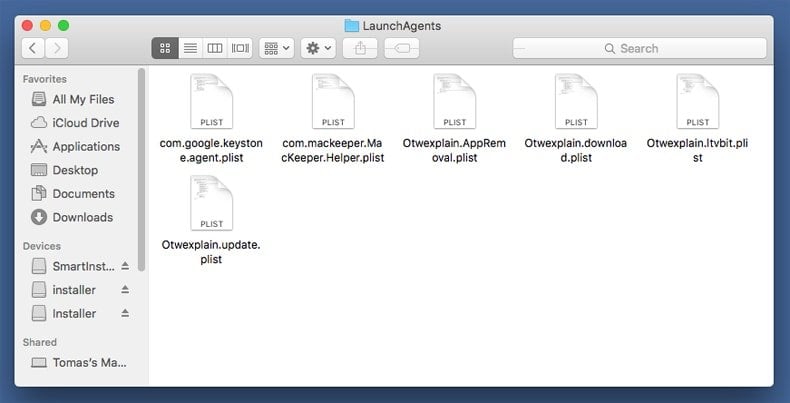

Revise si hay archivos vinculados al software publicitario en la carpeta ~/Library/LaunchAgents:

Revise si hay archivos vinculados al software publicitario en la carpeta ~/Library/LaunchAgents:

En el campo de texto de "Ir a la carpeta...", introduzca: ~/Library/LaunchAgents

En la carpeta “LaunchAgents”, revise si hay cualquier tipo de archivo sospechoso que se haya instalado recientemente y envíelo a la Papelera. Ejemplos de archivos generados por adware: “installmac.AppRemoval.plist”, “myppes.download.plist”, “mykotlerino.ltvbit.plist”, “kuklorest.update.plist”, etc. El software publicitario suele instalar varios archivos siguiendo el mismo patrón.

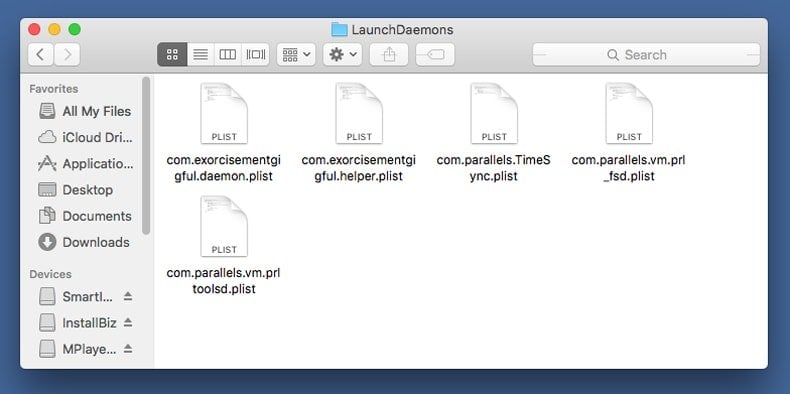

Compruebe si hay archivos generados por adware en la carpeta /Library/LaunchDaemons:

Compruebe si hay archivos generados por adware en la carpeta /Library/LaunchDaemons:

En el campo de texto de "Ir a la carpeta...", introduzca: /Library/LaunchDaemons

En la carpeta “LaunchDaemons”, mire si se han añadido recientemente archivos sospechosos. Por ejemplo, “com.aoudad.net-preferences.plist”, “com.myppes.net-preferences.plist”, "com.kuklorest.net-preferences.plist”, “com.avickUpd.plist”, etc., y, en tal caso, envíelos a la Papelera.

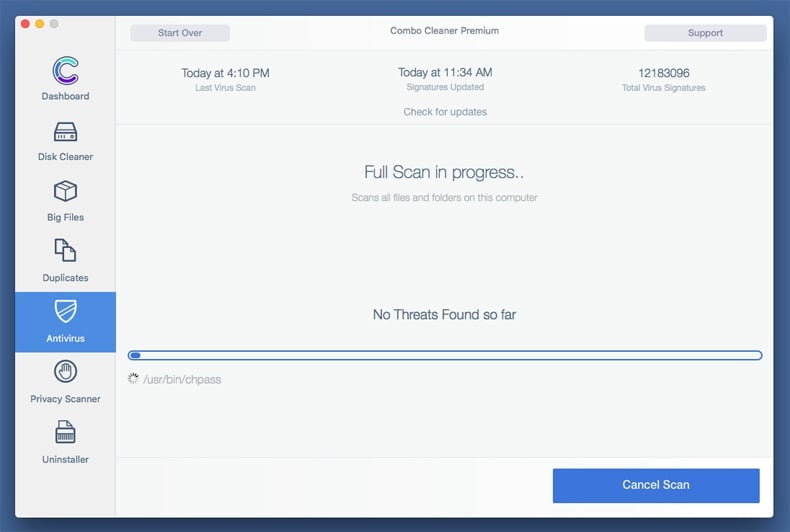

Analice su equipo Mac con Combo Cleaner:

Analice su equipo Mac con Combo Cleaner:

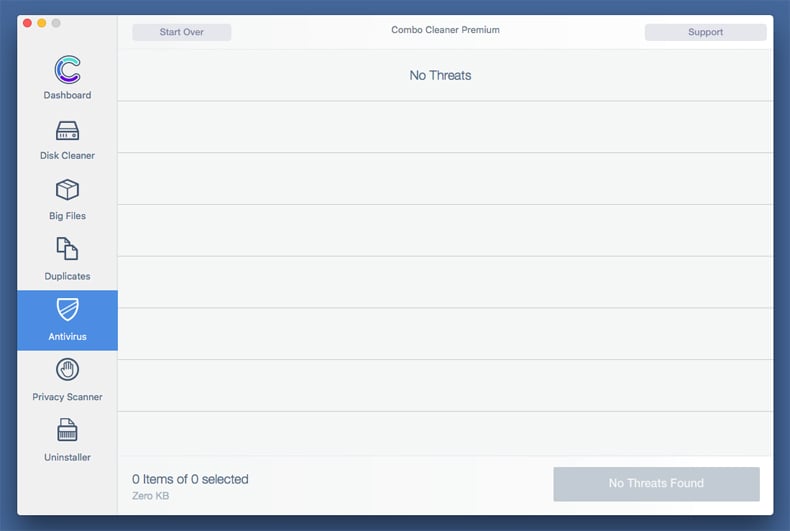

Si ha seguido todos los pasos siguiendo el orden correcto, su equipo Mac debería encontrarse libre de infecciones. Para asegurarse de que su sistema no está infectado, analícelo con el antivirus Combo Cleaner. Descárguelo AQUÍ. Tras descargar el archivo, haga doble clic sobre el instalador combocleaner.dmg; en la nueva ventana, arrastre el icono de Combo Cleaner hasta el icono de Aplicaciones. Seguidamente, abra el launchpad y haga clic en el icono de Combo Cleaner. Espere a que Combo Cleaner actualice la base de datos de definiciones de viru y haga clic en el botón "Start Combo Scan".

Combo Cleaner bucará infecciones de software malicioso en su equipo. Si el resultado del análisis antivirus es "no threats found", quiere decir que puede continuar con la guía de desinfección; de lo contrario, se recomineda eliminar las infecciones encontradas antes de continuar.

Tras eliminar los archivos y carpetas generados por el software publicitario, siga eliminando las extensiones dudosas de sus navegadores web.

Eliminar el virus evilquest de los navegadores web:

Eliminar extensiones maliciosas de Safari:

Eliminar extensiones maliciosas de Safari:

Eliminar las extensiones vinculadas a virus evilquest de Safari:

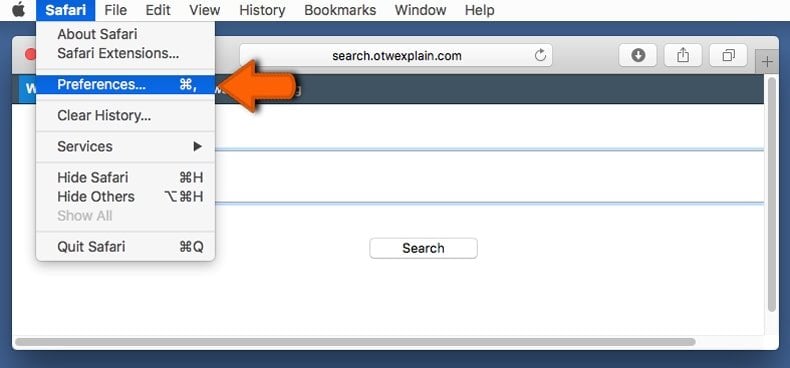

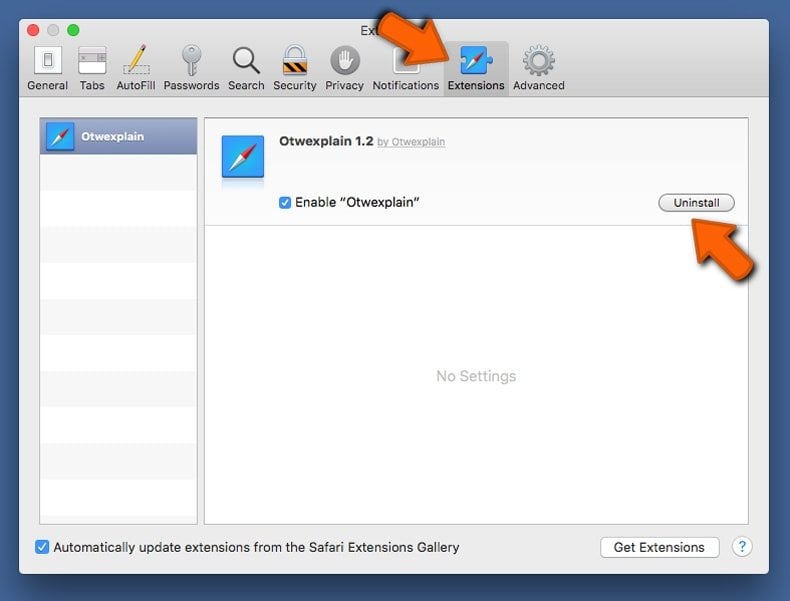

Abra el navegador Safari; desde la barra de menú, seleccione "Safari" y haga clic en "Preferencias...".

En la ventana de preferencias, seleccione "Extensiones" y revise si se han añadido recientemente extensiones sospechosas. Si las encuentra, haga clic en el botón "Desinstalar" junto a ellas. Tenga en cuenta que puede desinstalar de forma segura todas las extensiones de su navegador Safari, ya que ninguna de ellas es imprescindible para el normal funcionamiento del navegador.

- Si sigue teniendo problemas con los redireccionamientos de navegador y anuncios no deseados, restaure Safari.

Eliminar complementos maliciosos de Mozilla Firefox:

Eliminar complementos maliciosos de Mozilla Firefox:

Eliminar los complementos vinculados a virus evilquest de Mozilla Firefox:

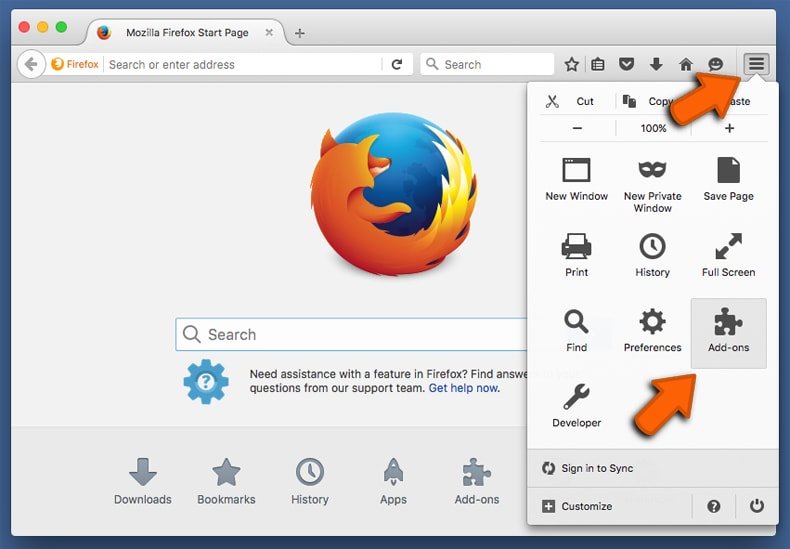

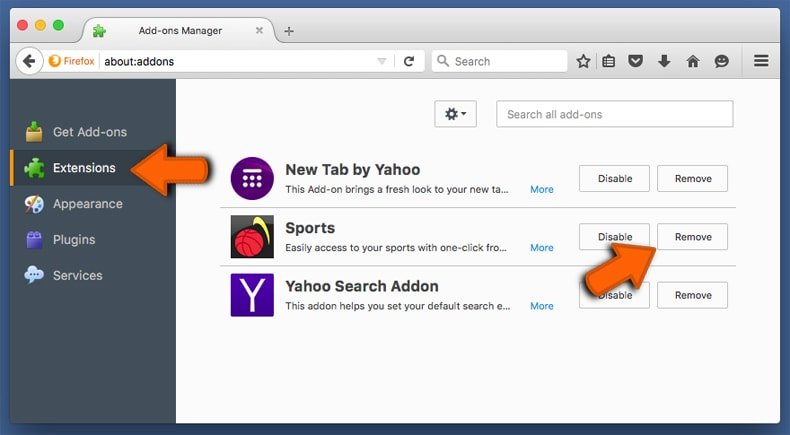

Abra su navegador Mozilla Firefox. En la parte superior derecha de la pantalla, haga clic en "Abrir Menú" (tres líneas horizontales). Del menú desplegado, elija "Complementos".

Seleccione la pestaña "Extensiones" y mire si se han añadido recientemente complementos sospechosos. Si las encuentra, haga clic en el botón "Eliminar" junto a ellas. Tenga en cuenta que puede desinstalar de forma segura todas las extensiones de su navegador Mozilla Firefox, ya que ninguna de ellas es imprescindible para el normal funcionamiento del navegador.

- Si sigue teniendo problemas con los redireccionamientos de navegador y anuncios no deseados, restablezca Mozilla Firefox.

Eliminar extensiones maliciosas de Google Chrome:

Eliminar extensiones maliciosas de Google Chrome:

Eliminar los complementos vinculados a virus evilquest en Google Chrome:

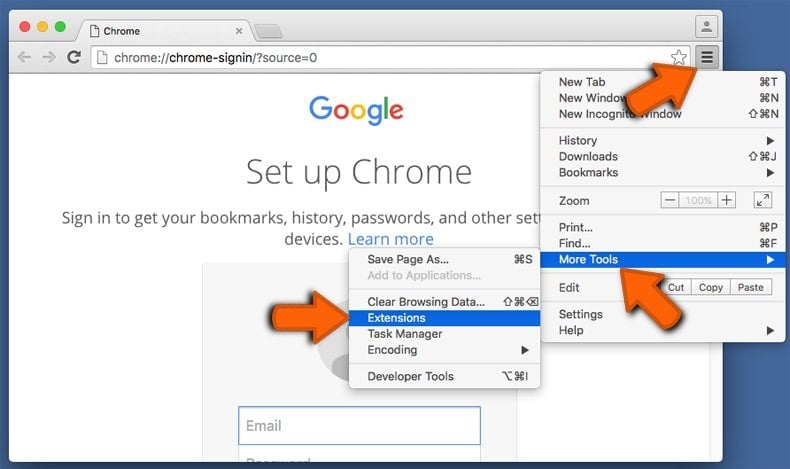

Abra Google Chrome y haga clic en el botón "menú de Chrome" (tres barras horizontales) ubicado en la parte superior derecha de la pantalla del navegador. Del menú desplegable, seleccione "Más herramientas" y haga clic en "Extensiones".

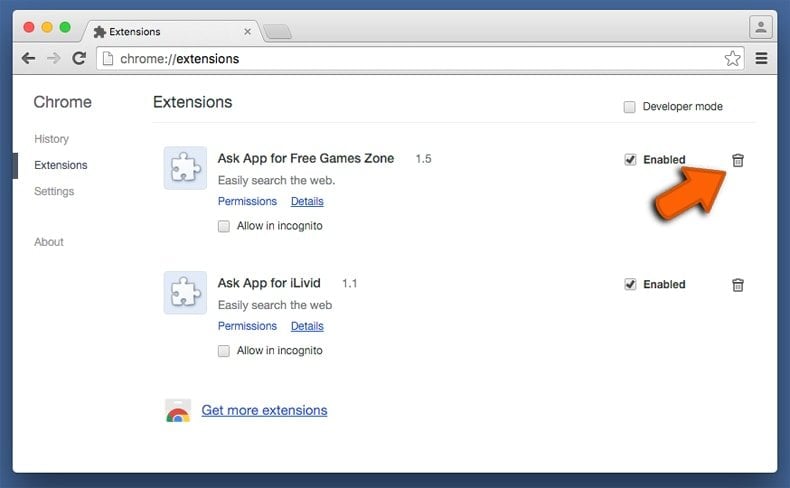

En la pantalla "Extensiones", mire si se han añadido recientemente complementos sospechosos. Si los encuentra, haga clic en el botón de la papelera junto a ellos. Tenga en cuenta que puede desinstalar de forma segura todas las extensiones de su navegador Google Chrome, ya que ninguna de ellas es imprescindible para el normal funcionamiento del navegador.

- Si sigue teniendo problemas con los redireccionamientos de navegador y anuncios no deseados, restablezca Google Chrome.

Compartir:

Tomas Meskauskas

Investigador experto en seguridad, analista profesional de malware

Me apasiona todo lo relacionado con seguridad informática y tecnología. Me avala una experiencia de más de 10 años trabajando para varias empresas de reparación de problemas técnicos y seguridad on-line. Como editor y autor de PCrisk, llevo trabajando desde 2010. Sígueme en Twitter y LinkedIn para no perderte nada sobre las últimas amenazas de seguridad en internet.

El portal de seguridad PCrisk es ofrecido por la empresa RCS LT.

Investigadores de seguridad han unido fuerzas para ayudar a educar a los usuarios de ordenadores sobre las últimas amenazas de seguridad en línea. Más información sobre la empresa RCS LT.

Nuestras guías de desinfección de software malicioso son gratuitas. No obstante, si desea colaborar, puede realizar una donación.

DonarEl portal de seguridad PCrisk es ofrecido por la empresa RCS LT.

Investigadores de seguridad han unido fuerzas para ayudar a educar a los usuarios de ordenadores sobre las últimas amenazas de seguridad en línea. Más información sobre la empresa RCS LT.

Nuestras guías de desinfección de software malicioso son gratuitas. No obstante, si desea colaborar, puede realizar una donación.

Donar

▼ Mostrar discusión