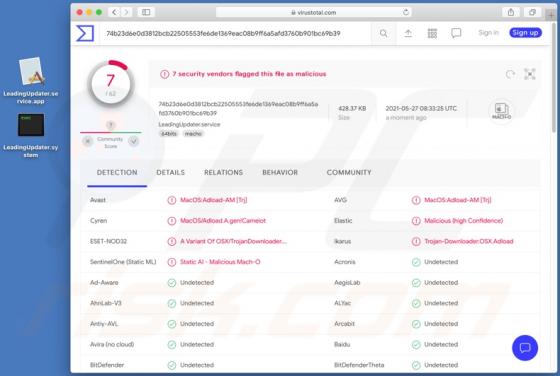

Adware LeadingUpdater (Mac)

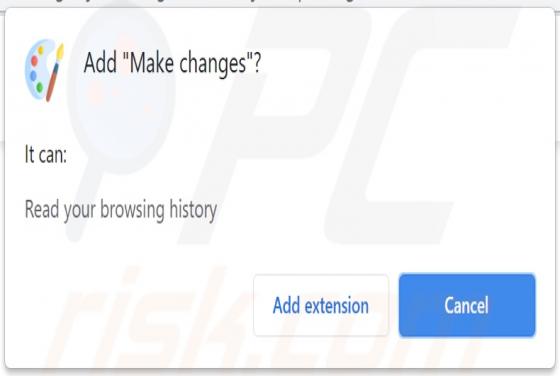

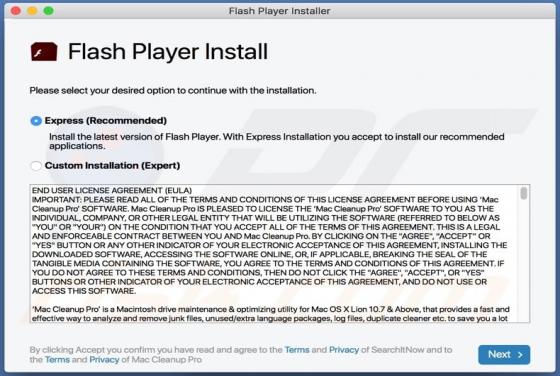

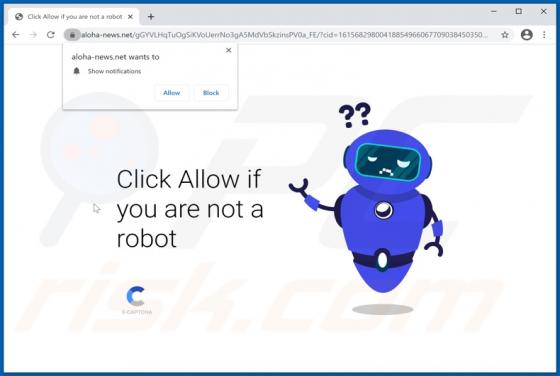

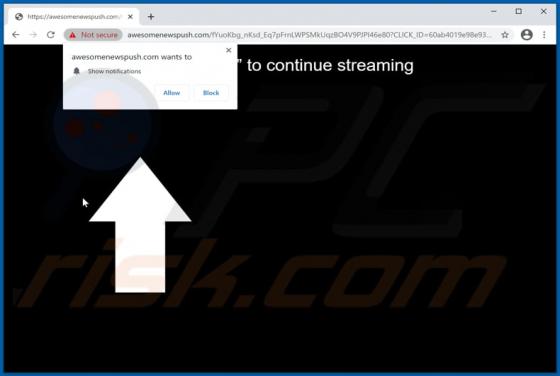

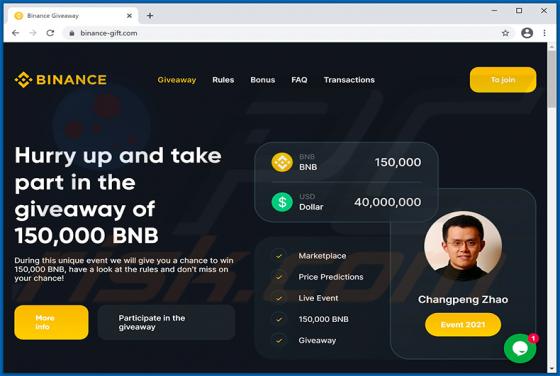

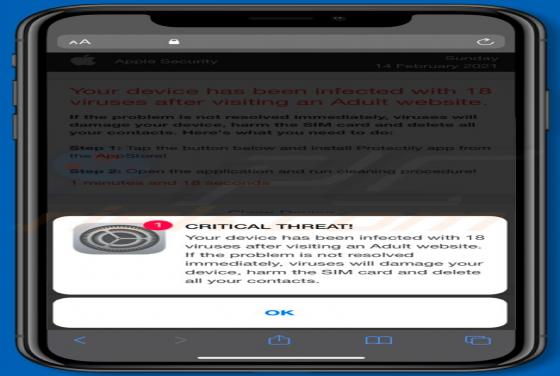

LeadingUpdater es una aplicación de tipo adware con cualidades de secuestrador de navegador. Después de una infiltración exitosa, este software ofrece campañas publicitarias intrusivas y modifica la configuración del navegador para promover motores de búsqueda falsos. Además, la mayoría de los