No llame a los números en las estafas "Your free trial period is almost over"

EstafaConocido también como: Posibles infecciones de malware

Obtenga un escaneo gratuito y verifique si su computadora está infectada.

ELIMÍNELO AHORAPara usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por RCS LT, la empresa matriz de PCRisk.

Guía de eliminación del email estafa "Your free trial period is almost over"

¿Qué es el email estafa "Your free trial period is almost over"?

Es común que los estafadores/ciberdelincuentes utilicen el correo electrónico como una herramienta para engañar a los destinatarios para que les transfieran dinero, proporcionen información confidencial o incluso instalen malware en sus computadoras. Por lo general, los ciberdelincuentes disfrazan sus correos electrónicos como correos electrónicos oficiales urgentes, importantes de compañías, organizaciones u otras entidades legítimas. Es importante saber que cuando los correos electrónicos se utilizan para enviar malware, contienen un enlace a un sitio web o un archivo adjunto.

Se sabe que existen al menos once variantes de esta estafa por correo electrónico. Aunque, todos estos correos electrónicos son más o menos similares. Los estafadores detrás de ellos intentan engañar a los destinatarios haciéndoles creer que el período de prueba gratuito para algunos servicios casi ha terminado, pero la suscripción mensual, que cuesta $89.99, continuará. En otras palabras, los estafadores usan estos correos electrónicos para engañar a los destinatarios haciéndoles creer que si no cancelan la suscripción, se les facturará $89,99 cada mes. Para cancelar o cambiar el plan de suscripción, estos correos electrónicos alientan a los destinatarios a llamar al número proporcionado, +1(510)9922612, o +1(661)5012041. Es probable que los estafadores detrás de estos correos electrónicos, si se les llama, solicitar pagar una tarifa de "cancelación" (o alguna otra), proporcionar información personal como nombre, apellido, dirección de correo electrónico, detalles de la tarjeta de crédito, número de cuenta bancaria, credenciales de inicio de sesión u otra información confidencial. Por lo general, los estafadores intentan extraer información que podría usarse para robar cuentas personales, identidades, realizar compras o transacciones no autorizadas o para otros fines. Por lo tanto, los destinatarios que caen en estas estafas pierden dinero, no pueden acceder a sus cuentas y/o encuentran otros problemas.

| Nombre | Your free trial period is almost over email scam |

| Tipo de Amenaza | Phishing, Scam, Social Engineering, Fraud |

| Falsa Afirmación | Se continuará con el plan de suscripción que cuesta $89.99 por mes |

| Número del Estafador | +1(510)9922612, +1(661)5012041 |

| Disfraz | Carta del Servicio de Recordatorio Médico |

| Síntomas | Compras en línea no autorizadas, cambio de contraseñas de cuentas en línea, robo de identidad, acceso ilegal a la computadora. |

| Métodos de Distribución | Correos electrónicos engañosos, anuncios emergentes en línea fraudulentos, técnicas de envenenamiento de motores de búsqueda, dominios mal escritos. |

| Daño | Pérdida de información privada sensible, pérdida monetaria, robo de identidad. |

| Eliminación de Malware |

Para eliminar posibles infecciones de malware, escanee su computadora con un software antivirus legítimo. Nuestros investigadores de seguridad recomiendan usar Combo Cleaner. Descargue Combo Cleaner para WindowsEl detector gratuito verifica si su equipo está infectado. Para usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por RCS LT, la empresa matriz de PCRisk. |

También es posible que los estafadores detrás de esta campaña de estafas soliciten proporcionar acceso remoto a las computadoras y luego usar el acceso proporcionado para robar información, abrir archivos personales, documentos o instalar malware (por ejemplo, ransomware, malware de tipo troyano). Además, pueden ofrecer comprar algún software falso o innecesario o utilizar algunos servicios de pago. De una forma u otra, esta estafa de correo electrónico (cualquiera de las variantes) debe ignorarse/no debe llamarse al número proporcionado en ninguno de los correos electrónicos. Más ejemplos de estafas por correo electrónico son "Facebook Lottery Email Scam", "Banca Sella Email Scam" y "We Are Interested In Buying Your Product Email Scam". Como se menciona en el primer párrafo, los correos electrónicos se pueden utilizar para entregar software malicioso.

¿Cómo infectan las computadoras las campañas de spam?

Los correos electrónicos que utilizan los ciberdelincuentes para enviar malware contienen archivos adjuntos maliciosos o enlaces a sitios web. De cualquier manera, el propósito principal de estos correos electrónicos es engañar a los destinatarios para que descarguen y abran un archivo malicioso. Para engañar a los destinatarios para que abran esos archivos, los ciberdelincuentes disfrazan sus correos electrónicos como correos electrónicos importantes y urgentes. Por lo general, los archivos que se utilizan para enviar malware a través de correos electrónicos de phishing son documentos maliciosos de Microsoft Office, documentos PDF, archivos JavaScript, archivos ejecutables (por ejemplo, .exe), archivos de almacenamiento como ZIP, RAR. Es importante mencionar que no todos los archivos de estos correos electrónicos instalan software malicioso inmediatamente después de abrirlos. Por ejemplo, los documentos maliciosos abiertos con Microsoft Office 2010 o una versión posterior no instalan malware a menos que los usuarios habiliten la edición o el contenido (comandos de macros). Sin embargo, los documentos maliciosos abiertos con cualquier versión anterior de MS Office infectan las computadoras sin solicitar la habilitación de comandos de macros.

¿Cómo evitar la instalación de malware?

El software (y los archivos) deben descargarse de sitios web oficiales y confiables y a través de enlaces directos. Las redes de igual a igual, las páginas no oficiales, los descargadores de terceros, los instaladores, etc., se pueden utilizar para propagar programas maliciosos. Por lo tanto, se recomienda encarecidamente no utilizarlos para descargar o instalar ningún software. No se deben abrir archivos adjuntos (y enlaces) en correos electrónicos irrelevantes recibidos de direcciones desconocidas o sospechosas. Muy a menudo, los correos electrónicos de este tipo se utilizan para enviar software malicioso. Si existe alguna razón para sospechar que se recibe algún correo electrónico de ciberdelincuentes, debe ignorarse. Todo el software instalado debe actualizarse y activarse con herramientas (o funciones) que proporcionan los desarrolladores de software oficiales. Nunca es seguro utilizar herramientas no oficiales de terceros para eso. Es importante saber que no es legal activar software con licencia mediante herramientas de "craqueo" o software pirateado. Y finalmente, una computadora debe ser escaneada en busca de amenazas con regularidad, debe hacerse con un software antivirus o anti-spyware de buena reputación. Si ya ha abierto archivos adjuntos maliciosos, le recomendamos que ejecute un análisis Combo Cleaner Antivirus para Windows para eliminar automáticamente el malware infiltrado.

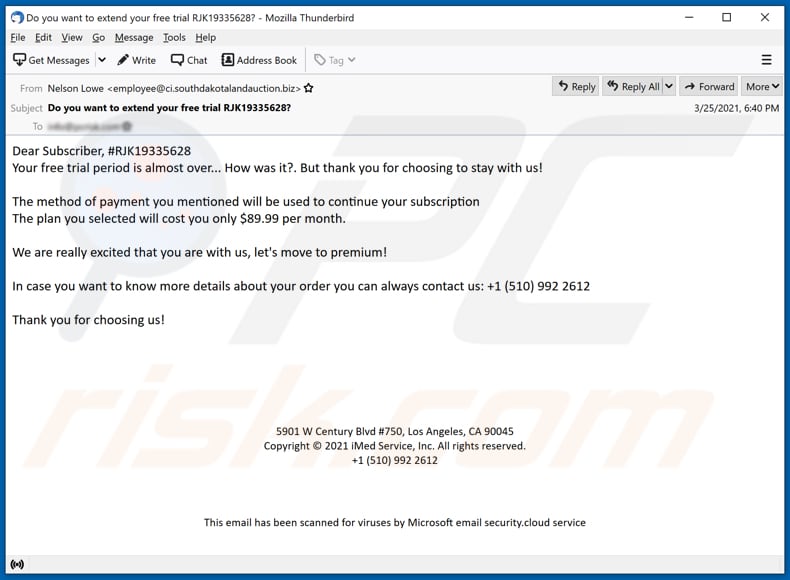

Texto en la variante de estafa por correo electrónico proporcionada anteriormente:

Subject: Do you want to extend your free trial RJK19335628

Dear Subscriber, #RJK19335628

Your free trial period is almost over... How was it?. But thank you for choosing to stay with us!The method of payment you mentioned will be used to continue your subscription

The plan you selected will cost you only $89.99 per month.We are really excited that you are with us, let's move to premium!

In case you want to know more details about your order you can always contact us: +1 (510) 992 2612

Thank you for choosing us!

5901 W Century Blvd #750, Los Angeles, CA 90045

Copyright © 2021 iMed Service, Inc. All rights reserved.

+1 (510) 992 2612

This email has been scanned for viruses by Microsoft email security.cloud service

Capturas de pantalla de otras variantes de estafas:

Aquí hay un video de un investigador de malware que intenta contactar a los ciberdelincuentes detrás de esta estafa por correo electrónico. Los delincuentes eventualmente intentan engañar a la persona que llama para que descargue y abra un documento malicioso de MS Excel diseñado para inyectar el malware BazarLoader en el sistema:

Eliminación automática instantánea de malware:

La eliminación manual de amenazas puede ser un proceso largo y complicado que requiere conocimientos informáticos avanzados. Combo Cleaner es una herramienta profesional para eliminar malware de forma automática, que está recomendado para eliminar malware. Descárguelo haciendo clic en el siguiente botón:

DESCARGAR Combo CleanerSi decide descargar este programa, quiere decir que usted está conforme con nuestra Política de privacidad y Condiciones de uso. Para usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por RCS LT, la empresa matriz de PCRisk.

Menú rápido:

- ¿Qué es "Your free trial period is almost over email scam"?

- PASO 1. Eliminación manual de posibles infecciones de malware.

- PASO 2. Revise si su computadora está limpia.

¿Cómo eliminar el malware manualmente?

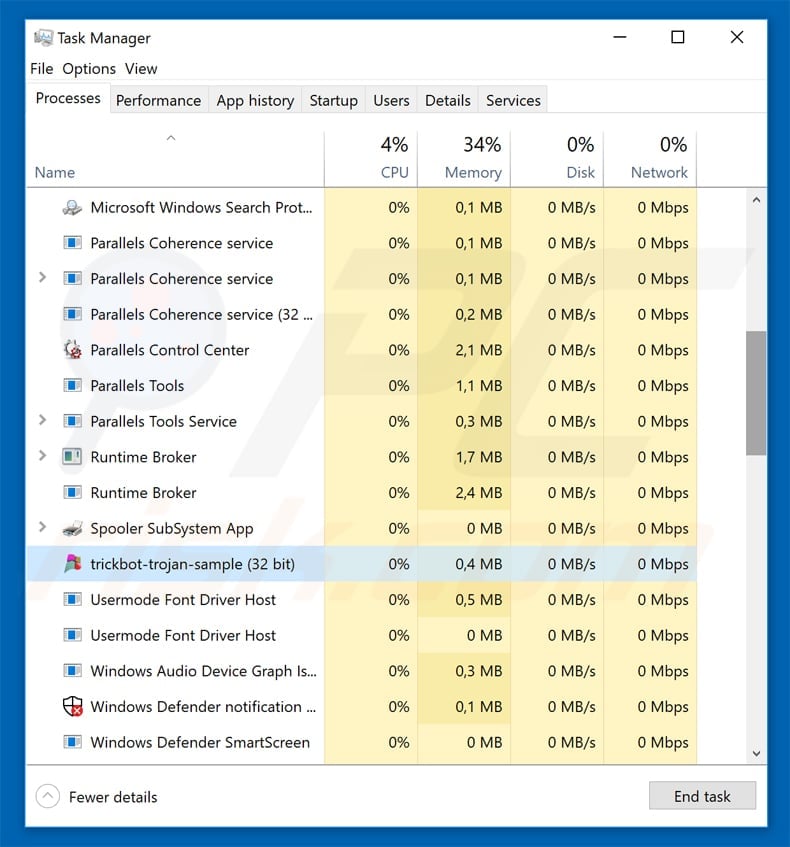

La eliminación manual de malware es una tarea complicada. Por lo general, es mejor permitir que los programas antivirus o antimalware lo hagan automáticamente. Para eliminar este malware, recomendamos utilizar Combo Cleaner Antivirus para Windows. Si desea eliminar el malware manualmente, el primer paso es identificar el nombre del malware que está intentando eliminar. Aquí hay un ejemplo de un programa sospechoso que se ejecuta en la computadora de un usuario:

Si revisó la lista de programas que se ejecutan en su computadora, por ejemplo, usando el administrador de tareas, e identificó un programa que parece sospechoso, debe continuar con estos pasos:

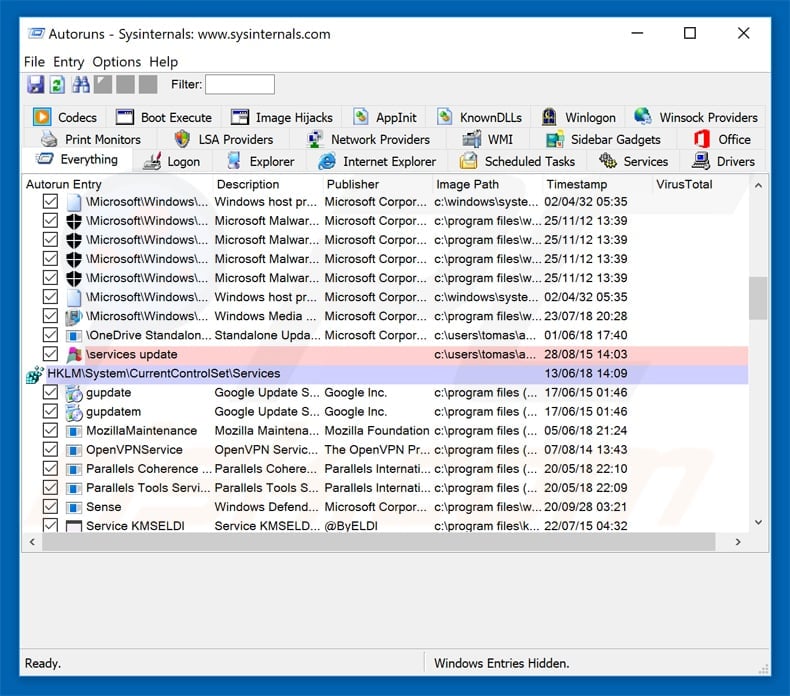

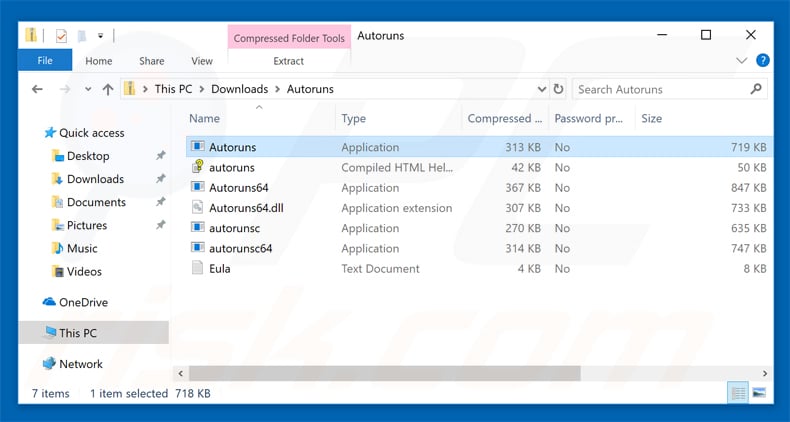

Descargue un programa llamado Autoruns. Este programa muestra aplicaciones de inicio automático, registro y ubicaciones del sistema de archivos:

Descargue un programa llamado Autoruns. Este programa muestra aplicaciones de inicio automático, registro y ubicaciones del sistema de archivos:

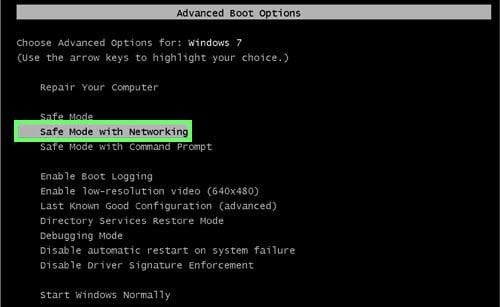

Reinicie su computadora en Modo Seguro:

Reinicie su computadora en Modo Seguro:

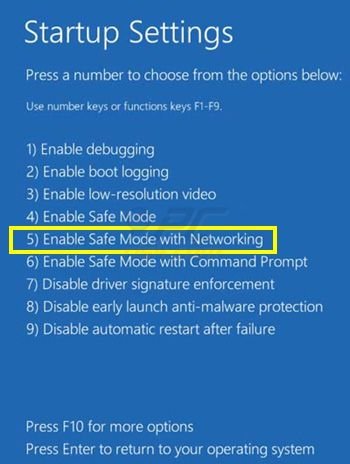

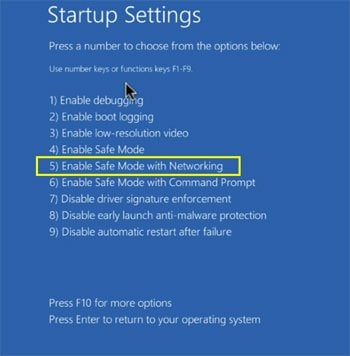

Usuarios de Windows XP y Windows 7: Inicie su computador en modo seguro. Haga clic en Inicio, clic en Apagar, clic en Reiniciar, clic en Aceptar. Durante el proceso de inicio de su computador, presione la tecla F8 en su teclado varias veces hasta que vea el menú Opciones Avanzadas de Windows, y luego seleccione Modo Seguro con Funciones de Red de la lista.

Video que muestra cómo iniciar Windows 7 en "Modo Seguro con Funciones de Red":

Usuarios de Windows 8: Iniciar Windows 8 en Modo Seguro con Funciones de Red: vaya a la pantalla de inicio de Windows 8, escriba Avanzado, en los resultados de búsqueda, seleccione Configuración. Haga clic en Opciones de inicio avanzadas, en la ventana abierta "Configuración General de PC", seleccione Inicio Avanzado. Clic en el botón "Reiniciar Ahora". Su computadora ahora se reiniciará en el "Menú de opciones de inicio avanzado". Haga clic en el botón "Solucionar problemas" y luego clic en el botón "Opciones avanzadas". En la pantalla de opciones avanzadas, haga clic en "Configuración de inicio". Haga clic en el botón "Reiniciar". Su PC se reiniciará en la pantalla de Configuración de inicio. Presione F5 para iniciar en Modo Seguro con Funciones de Red.

Video que muestra cómo iniciar Windows 8 en "Modo Seguro con Funciones de Red":

Usuarios de Windows 10: Haga clic en el logotipo de Windows y seleccione el icono de Encendido. En el menú abierto, haga clic en "Reiniciar" mientras mantiene presionado el botón "Shift" en su teclado. En la ventana "Elija una opción", haga clic en "Solucionar Problemas", luego seleccione "Opciones Avanzadas". En el menú de opciones avanzadas, seleccione "Configuración de Inicio" y haga clic en el botón "Reiniciar". En la siguiente ventana, debe hacer clic en la tecla "F5" en su teclado. Esto reiniciará su sistema operativo en modo seguro con funciones de red.

Video que muestra cómo iniciar Windows 10 en "Modo Seguro con Funciones de Red":

Extraiga el archivo descargado y ejecute el archivo Autoruns.exe.

Extraiga el archivo descargado y ejecute el archivo Autoruns.exe.

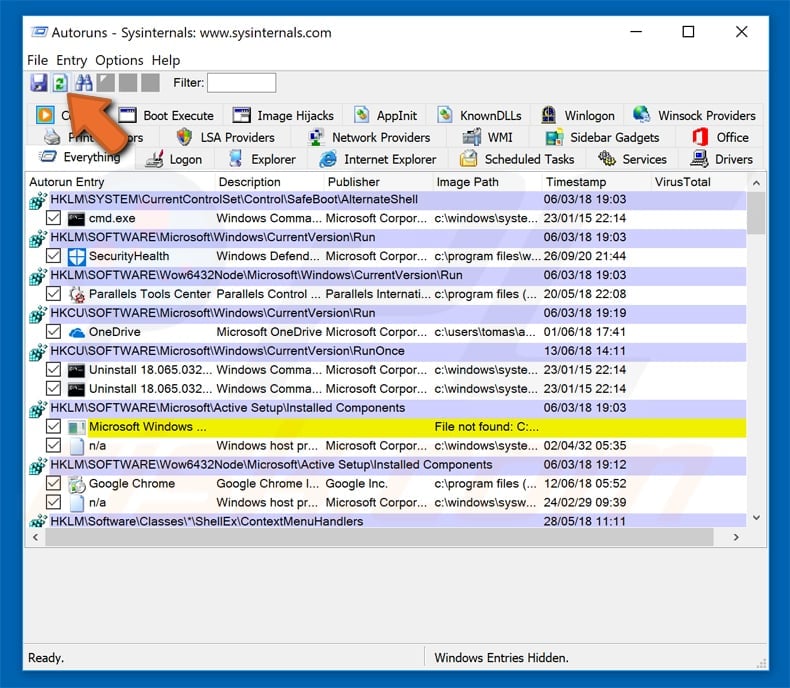

En la aplicación Autoruns, haga clic en "Opciones" en la parte superior y desactive las opciones "Ocultar ubicaciones vacías" y "Ocultar entradas de Windows". Después de este procedimiento, haga clic en el icono "Actualizar".

En la aplicación Autoruns, haga clic en "Opciones" en la parte superior y desactive las opciones "Ocultar ubicaciones vacías" y "Ocultar entradas de Windows". Después de este procedimiento, haga clic en el icono "Actualizar".

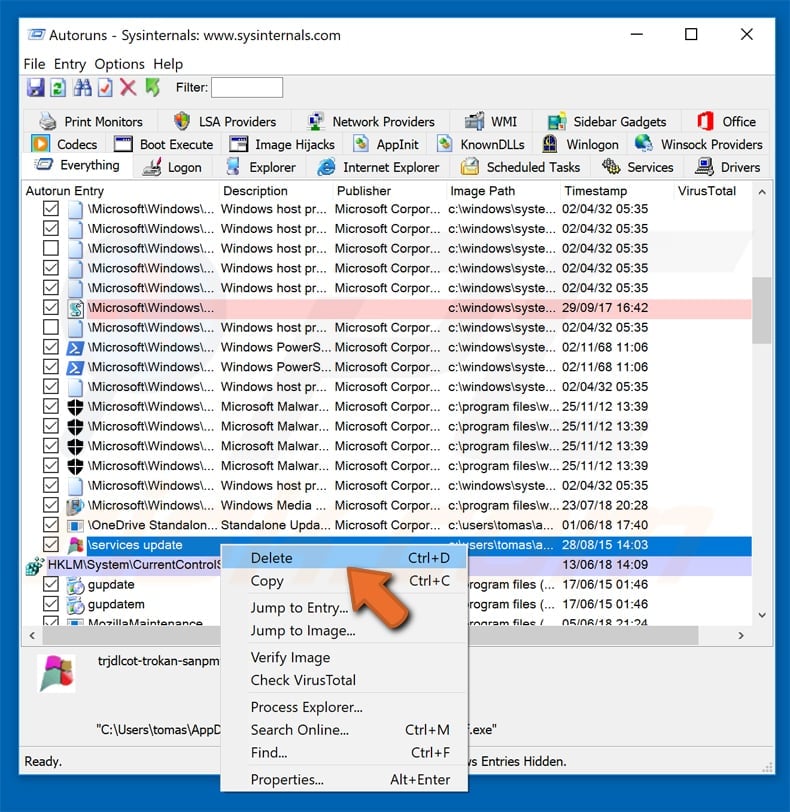

Consulte la lista provista por la aplicación Autoruns y localice el archivo de malware que desea eliminar.

Consulte la lista provista por la aplicación Autoruns y localice el archivo de malware que desea eliminar.

Debe anotar la ruta y nombre completos. Tenga en cuenta que algunos programas maliciosos ocultan nombres de procesos bajo nombres legítimos de procesos de Windows. En esta etapa, es muy importante evitar eliminar los archivos del sistema. Después de localizar el programa sospechoso que desea eliminar, haga clic con el botón derecho del mouse sobre su nombre y elija "Eliminar".

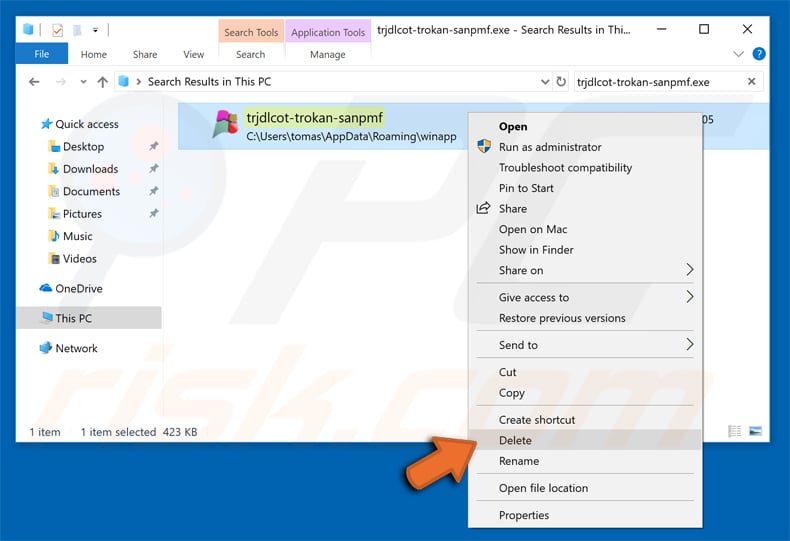

Después de eliminar el malware a través de la aplicación Autoruns (esto asegura que el malware no se ejecutará automáticamente en el próximo inicio del sistema), debe buscar el nombre del malware en su computadora. Asegúrese de habilitar los archivos y carpetas ocultos antes de continuar. Si encuentra el nombre de archivo del malware, asegúrese de eliminarlo.

Reinicie su computadora en modo normal. Seguir estos pasos debería eliminar cualquier malware de su computadora. Tenga en cuenta que la eliminación manual de amenazas requiere habilidades informáticas avanzadas. Si no tiene estas habilidades, deje la eliminación de malware a los programas antivirus y antimalware. Es posible que estos pasos no funcionen con infecciones avanzadas de malware. Como siempre, es mejor prevenir la infección que intentar eliminar el malware más tarde. Para mantener su computadora segura, instale las últimas actualizaciones del sistema operativo y use un software antivirus.

Para asegurarse de que su computadora esté libre de infecciones de malware, recomendamos escanearla con Combo Cleaner Antivirus para Windows.

Compartir:

Tomas Meskauskas

Investigador experto en seguridad, analista profesional de malware

Me apasiona todo lo relacionado con seguridad informática y tecnología. Me avala una experiencia de más de 10 años trabajando para varias empresas de reparación de problemas técnicos y seguridad on-line. Como editor y autor de PCrisk, llevo trabajando desde 2010. Sígueme en Twitter y LinkedIn para no perderte nada sobre las últimas amenazas de seguridad en internet.

El portal de seguridad PCrisk es ofrecido por la empresa RCS LT.

Investigadores de seguridad han unido fuerzas para ayudar a educar a los usuarios de ordenadores sobre las últimas amenazas de seguridad en línea. Más información sobre la empresa RCS LT.

Nuestras guías de desinfección de software malicioso son gratuitas. No obstante, si desea colaborar, puede realizar una donación.

DonarEl portal de seguridad PCrisk es ofrecido por la empresa RCS LT.

Investigadores de seguridad han unido fuerzas para ayudar a educar a los usuarios de ordenadores sobre las últimas amenazas de seguridad en línea. Más información sobre la empresa RCS LT.

Nuestras guías de desinfección de software malicioso son gratuitas. No obstante, si desea colaborar, puede realizar una donación.

Donar

▼ Mostrar discusión