Evite que le roben las credenciales de su cuenta por estos emails

EstafaConocido también como: Posibles infecciones de malware

Obtenga un escaneo gratuito y verifique si su computadora está infectada.

ELIMÍNELO AHORAPara usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por RCS LT, la empresa matriz de PCRisk.

Guía de eliminación del phising de credenciales del email

¿Qué es el phising de credenciales del email?

Phising de credenciales de email ("Email credentials phishing" en inglés) describe un mensaje engañoso que afirma ser una notificación oficial del proveedor de servicios de email del destinatario. Alerta a los usuarios de una 'nueva medida de seguridad' en un intento de robar sus credenciales de email. Esta táctica de estafa se llama "phishing" y es una forma de ingeniería social. Tenga en cuenta que la mayoría de los emails engañosos/fraudulentos se disfrazan de "oficiales", "importantes", "prioritarios". y similares. Se le aconseja expresamente que no abra correo sospechoso o archivos adjuntos/enlaces presentes en ellos.

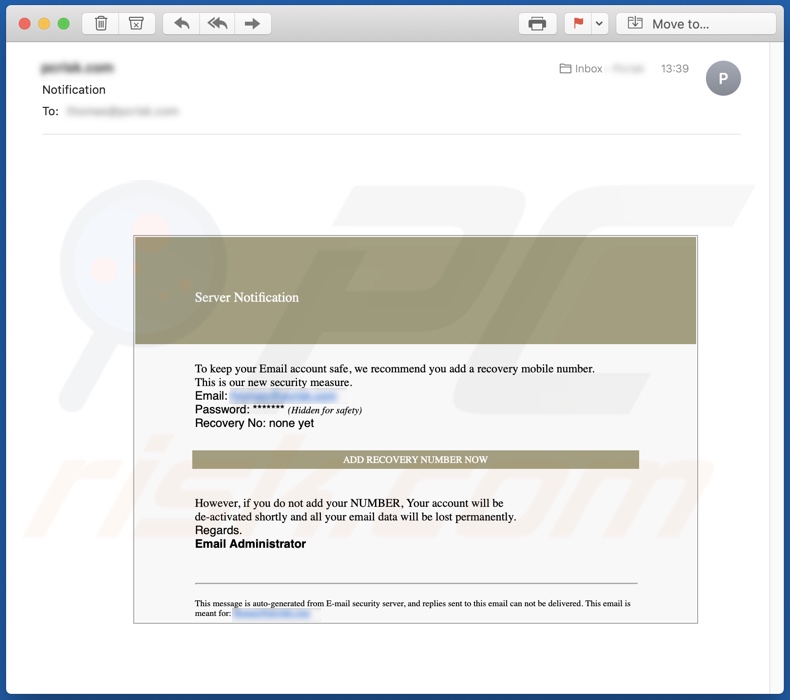

Este mensaje es supuestamente del "Administrador de Email", un mensaje generado automáticamente desde el "Servidor de Seguridad de Email". Afirma que, para mantener seguras sus cuentas de email, los usuarios deben agregar un número de teléfono móvil de recuperación. Esta es supuestamente una medida de seguridad recién agregada. Intenta alarmar a los usuarios especificando que, a menos que se agregue un número de recuperación, sus cuentas se desactivarán y todos los datos asociados se perderán permanentemente. Si se engaña a los usuarios para que 'actualicen' la seguridad de su cuenta de email de esta manera, el enlace del mensaje los redirige a un sitio web secuestrado creado con el sistema de plantillas de WordPress. En el sitio, se alienta a los usuarios a ingresar sus credenciales de email (inicios de sesión y contraseñas); sin embargo, en lugar de ser una confirmación de cuenta que permite a los usuarios agregar números de recuperación, se roba la información ingresada. Si bien esto no es un intento de infección de malware, es una estafa potencialmente dañina. Si ya ha confiado en dicho email e intentó iniciar sesión con los detalles de su cuenta a través de un sitio de terceros, se le recomienda encarecidamente que cambie inmediatamente la contraseña dentro de su servicio de email.

| Nombre | Email Credentials Phishing. |

| Tipo de Amenaza | Phishing, Scam, Social Engineering, Fraud. |

| Falsa Afirmación | La estafa afirma que la seguridad del email del usuario requiere una actualización con un número de teléfono móvil de recuperación. |

| Síntomas | Compras en línea no autorizadas, cambio de contraseñas de cuentas en línea, robo de identidad, acceso ilegal a la computadora. |

| Métodos de Distribución | Emails engañosos, anuncios emergentes en línea fraudulentos, técnicas de envenenamiento de motores de búsqueda, dominios mal escritos. |

| Daño | Pérdida de información privada sensible, pérdida monetaria, robo de identidad. |

| Eliminación de Malware |

Para eliminar posibles infecciones de malware, escanee su computadora con un software antivirus legítimo. Nuestros investigadores de seguridad recomiendan usar Combo Cleaner. Descargue Combo Cleaner para WindowsEl detector gratuito verifica si su equipo está infectado. Para usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por RCS LT, la empresa matriz de PCRisk. |

Los emails engañosos/fraudulentos son frecuentes y tienen varios propósitos. El correo puede emplearse para obtener datos privados ("phishing"), infectar dispositivos (a través de archivos adjuntos peligrosos y/o enlaces que conducen a ellos) o para generar ganancias para los ciberdelincuentes de alguna otra manera. Debe escanear sus sistemas de forma rutinaria para garantizar la seguridad de la cuenta de email. "HARASSMENT COMPLAINT", "On This Day I Hacked Your OS", "Ministry of Justice" y "TOYOTA LOTTERY ORGANIZATION" son algunos ejemplos de otras estafas por correo electrónico.

¿Cómo infectan las computadoras las campañas de spam?

Las campañas de spam envían miles de emails engañosos. Estos mensajes provocan infecciones a través de archivos o enlaces maliciosos que conducen a ellos. Los emails suelen estar marcados como "oficiales", "importantes", "urgentes" o resaltados como correo prioritario. Los archivos adjuntos vienen en varios formatos, como archivos (RAR, ZIP) y ejecutables (.exe, .run), documentos de Microsoft Office y PDF, JavaScript y muchos otros. Cuando estos archivos infecciosos se abren (ejecutan, ejecutan, etc.), se activan para iniciar la infección y comenzar a descargar/instalar malware. Por ejemplo, los documentos de Microsoft Office solicitan habilitar comandos de macro (es decir, habilitar la edición). Si los comandos de macro están habilitados, se inicia el proceso de infección. Tenga en cuenta que, en las versiones de Microsoft Office publicadas antes de 2010, este proceso comienza inmediatamente después de que se abre el documento.

Cómo evitar la instalación de malware

Se le recomienda encarecidamente que no abra emails sospechosos y/o irrelevantes, especialmente los recibidos de remitentes desconocidos (direcciones). Los archivos adjuntos o enlaces que se encuentren en el correo sospechoso nunca deben abrirse, ya que son la fuente de una posible infección del sistema. Se recomienda a los usuarios que reciben una gran afluencia de emails que realicen análisis del sistema con regularidad para asegurarse de que ninguno de ellos haya infiltrado una infección en el dispositivo. Para evitar que los documentos de Microsoft Office descarguen/instalen malware, use las versiones de Microsoft Office publicadas después de 2010. Las versiones más recientes tienen el modo "Vista protegida", que evita que los documentos peligrosos habiliten automáticamente los comandos de macro, evitando así que infecten el sistema con contenido malicioso. Si ya ha abierto archivos adjuntos maliciosos, le recomendamos que ejecute un análisis Combo Cleaner Antivirus para Windows para eliminar automáticamente el malware infiltrado.

Texto presentado en el mensaje de email phising de credenciales de email:

Server Notification

To keep your Email account safe, we recommend you add a recovery mobile number.

This is our new security measure.

Email:

Password: ******* (Hidden for safety)

Recovery No: none yet

ADD RECOVERY NUMBER NOW

However, if you do not add your NUMBER, Your account will be

de-activated shortly and all your email data will be lost permanently.

Regards.

Email Administrator

This message is auto-generated from E-mail security server, and replies sent to this email can not be delivered. This email is meant for: **********

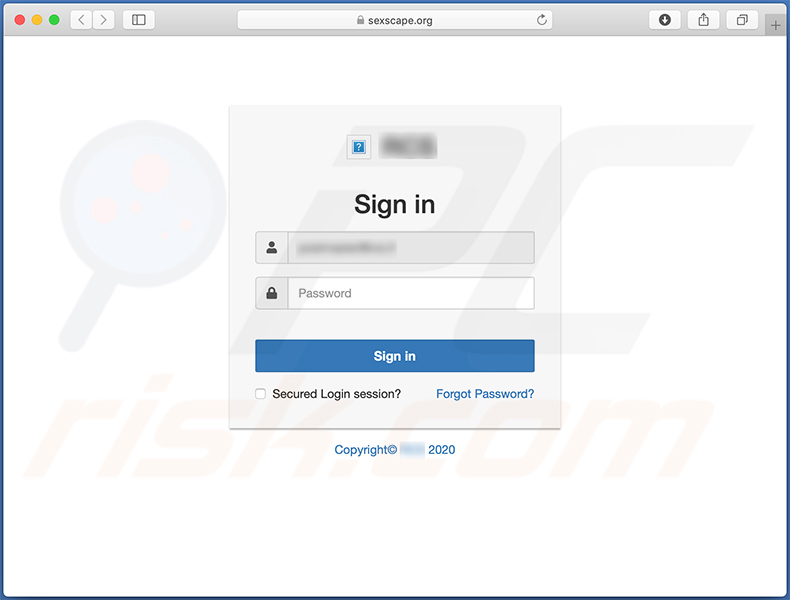

Capturas de pantalla del sitio web al que redirecciona el phising de credenciales de email:

Aspecto del sitio web que redirecciona al phising de credenciales de email (GIF):

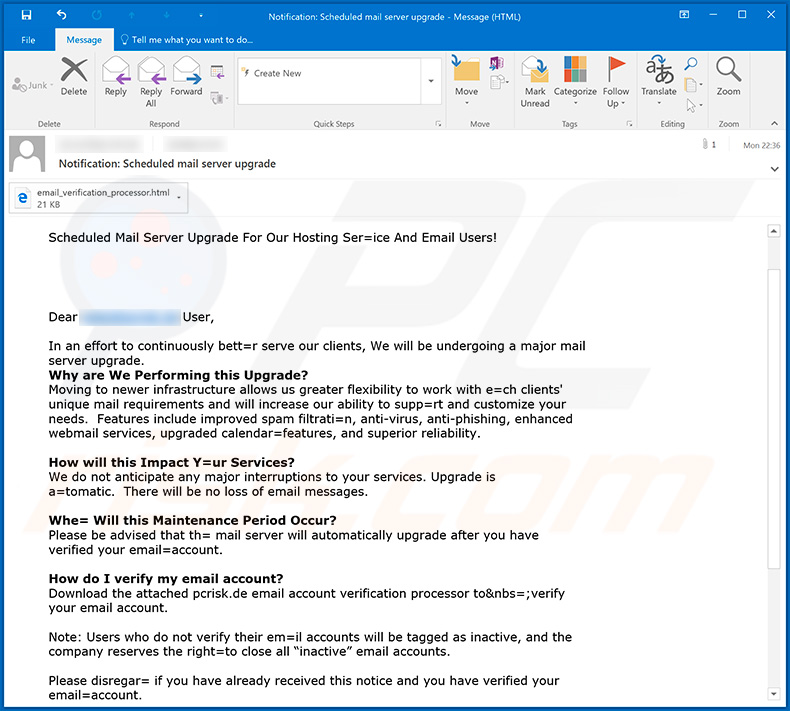

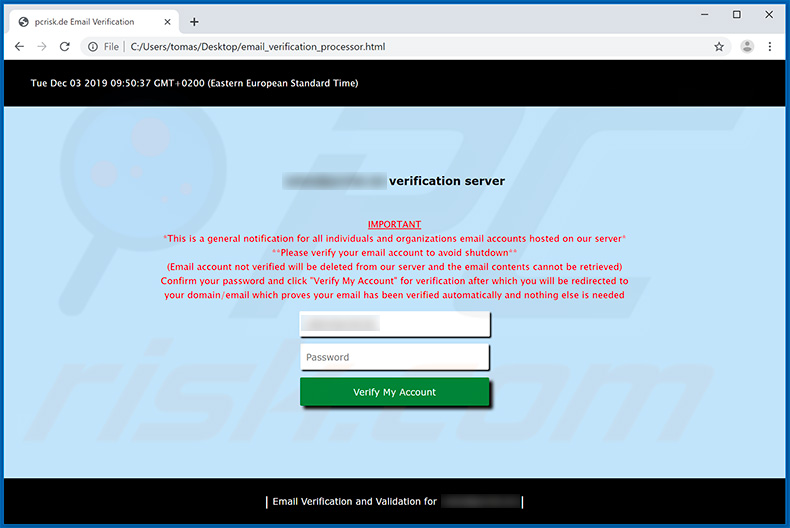

Otra variante de la campaña de spam phising de credenciales de email, que contiene un archivo adjunto: un archivo HTML ("email_verification_processor.html"). Este archivo imita una página de inicio de sesión de email y contiene dos campos de entrada (inicio de sesión y contraseña). Una vez ingresados, estos datos se guardan en un servidor remoto controlado por ciberdelincuentes.

Captura de pantalla de esta campaña de correo no deseado:

Texto presentado en este email:

Subject: Notification: Scheduled mail server upgrade

Scheduled Mail Server Upgrade For Our Hosting Ser=ice And Email Users!Dear ******** User,

In an effort to continuously bett=r serve our clients, We will be undergoing a major mail server upgrade.

Why are We Performing this Upgrade?

Moving to newer infrastructure allows us greater flexibility to work with e=ch clients' unique mail requirements and will increase our ability to supp=rt and customize your needs. Features include improved spam filtrati=n, anti-virus, anti-phishing, enhanced webmail services, upgraded calendar=features, and superior reliability.How will this Impact Y=ur Services?

We do not anticipate any major interruptions to your services. Upgrade is a=tomatic. There will be no loss of email messages.Whe= Will this Maintenance Period Occur?

Please be advised that th= mail server will automatically upgrade after you have verified your email=account.How do I verify my email account?

Download the attached ******** email account verification processor to&nbs=;verify your email account.Note: Users who do not verify their em=il accounts will be tagged as inactive, and the company reserves the right=to close all “inactive” email accounts.

Please disregar= if you have already received this notice and you have verified your email=account.

Thanks,

******** Hosting Service Providersale=********

Captura de pantalla del archivo HTML adjunto ("email_verification_processor.html"):

Texto presentado dentro de este archivo:

Tue Dec 03 2019 09:50:59 GMT+0200 (Eastern European Standard Time)

******** verification server

IMPORTANT

*This is a general notification for all individuals and organizations email accounts hosted on our server*

**Please verify your email account to avoid shutdown**

(Email account not verified will be deleted from our server and the email contents cannot be retrieved)

Confirm your password and click "Verify My Account" for verification after which you will be redirected to

your domain/email which proves your email has been verified automatically and nothing else is needed

********

Password

| Email Verification and Validation for ******** |

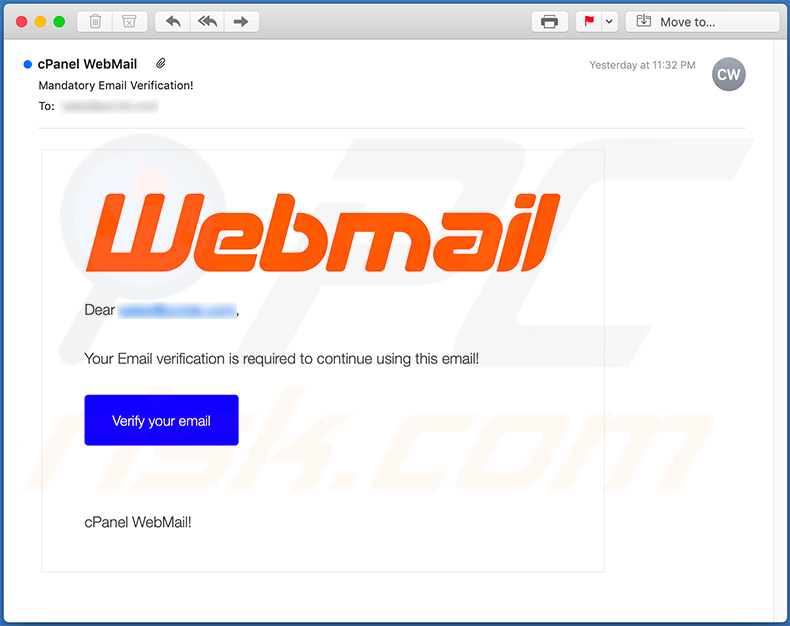

Otro email no deseado de phising de credenciales de email disfrazado de notificación de cPanel WebMail:

Texto presentado:

Subject: cPanel WebMail

Webmail

Dear -,

Your Email verification is required to continue using this email!

Verify your email

cPanel WebMail!

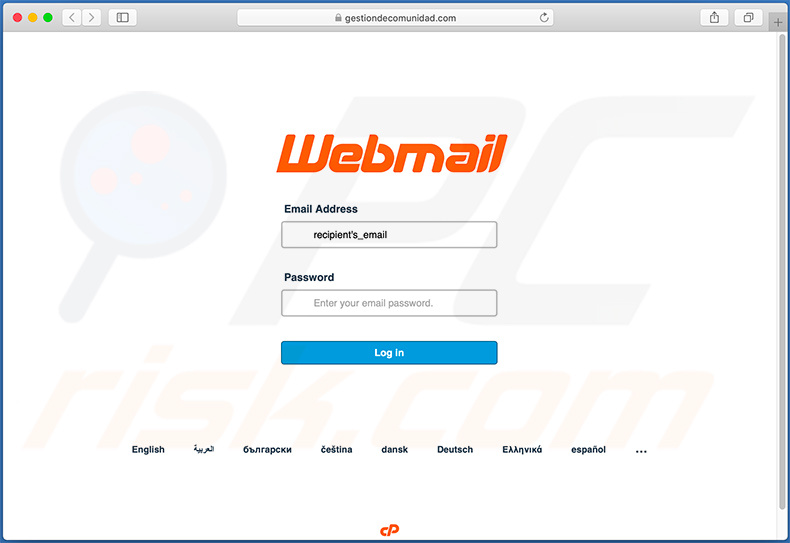

Sitio web falso de inicio de sesión de cPanel WebMail (gestiondecomunidad[.]com) promocionado a través de este email no deseado:

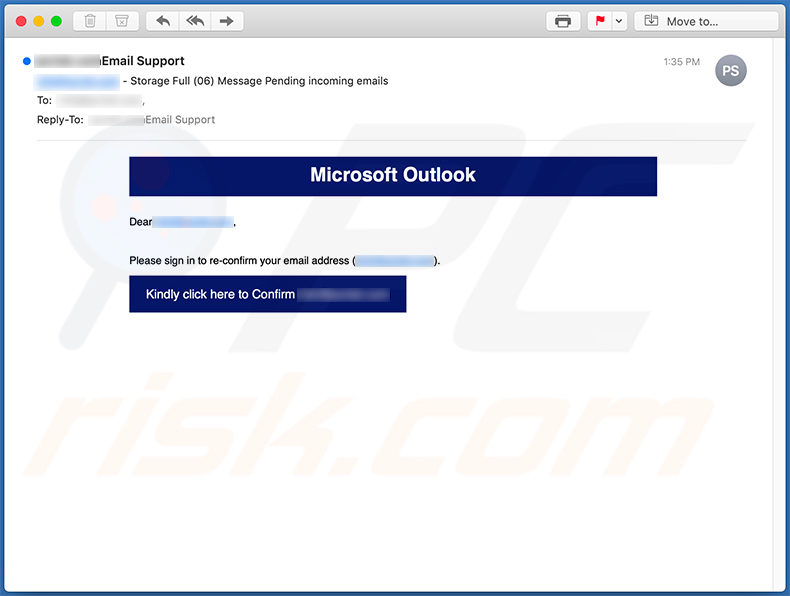

Otro ejemplo de un email de phishing relacionado con Microsoft Outlook que anima a los destinatarios a confirmar sus cuentas:

Texto presentado:

Subject: ***** - Storage Full (06) Message Pending incoming emails

Microsoft Outlook

Dear *****,Please sign in to re-confirm your email address (*****).

Kindly click here to Confirm *****

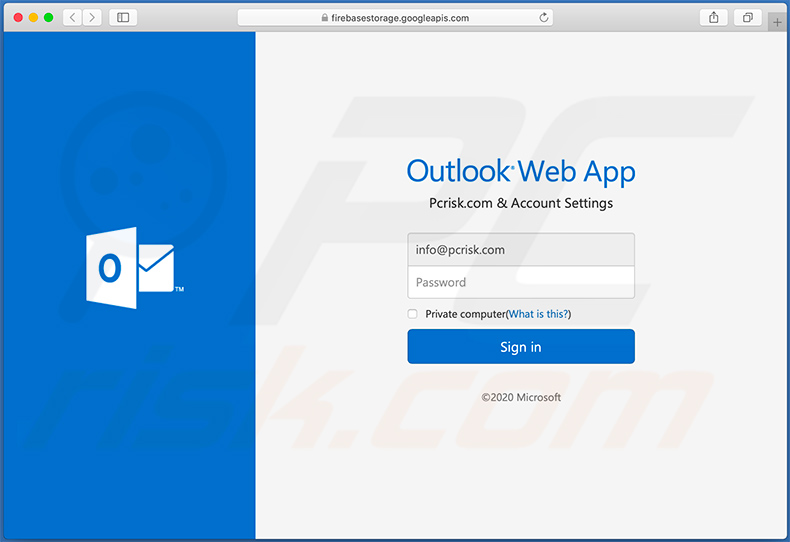

Captura de pantalla de un sitio web de phishing (sitio falso de inicio de sesión de Outlook) promocionado a través de este email:

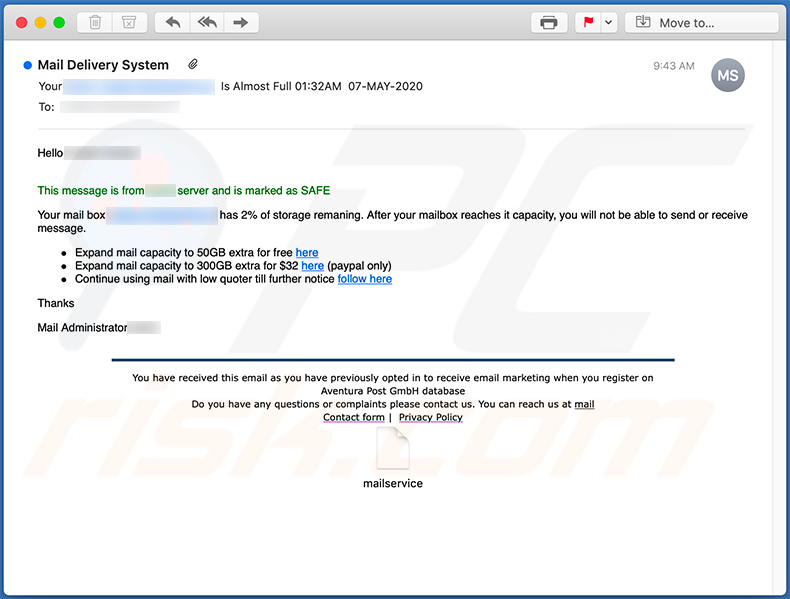

Otra campaña de spam de phishing por email:

Texto presentado:

Subject: Mail Delivery System

Hello -

This message is from - server and is marked as SAFEYour mail box - has 2% of storage remaning. After your mailbox reaches it capacity, you will not be able to send or receive message.

Expand mail capacity to 50GB extra for free here

Expand mail capacity to 300GB extra for $32 here (paypal only)

Continue using mail with low quoter till further notice follow here

ThanksMail Administrator -

You have received this email as you have previously opted in to receive email marketing when you register on Aventura Post GmbH database

Do you have any questions or complaints please contact us. You can reach us at mail

Contact form | Privacy Policy

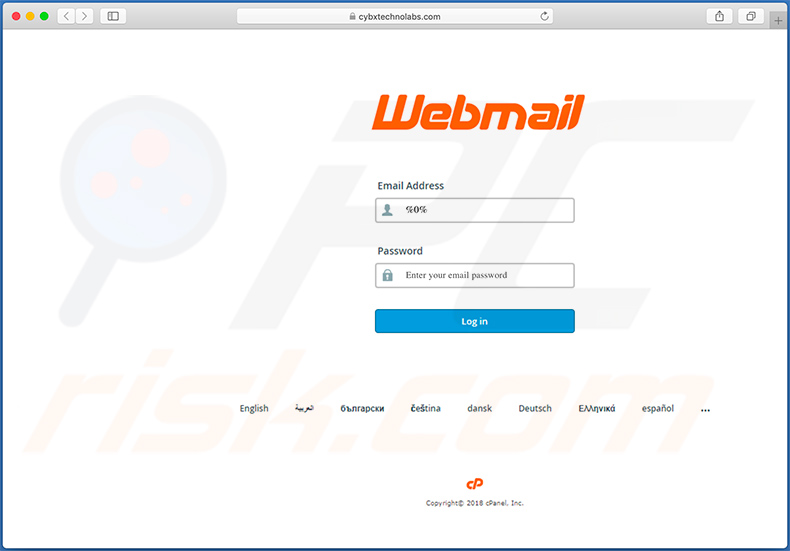

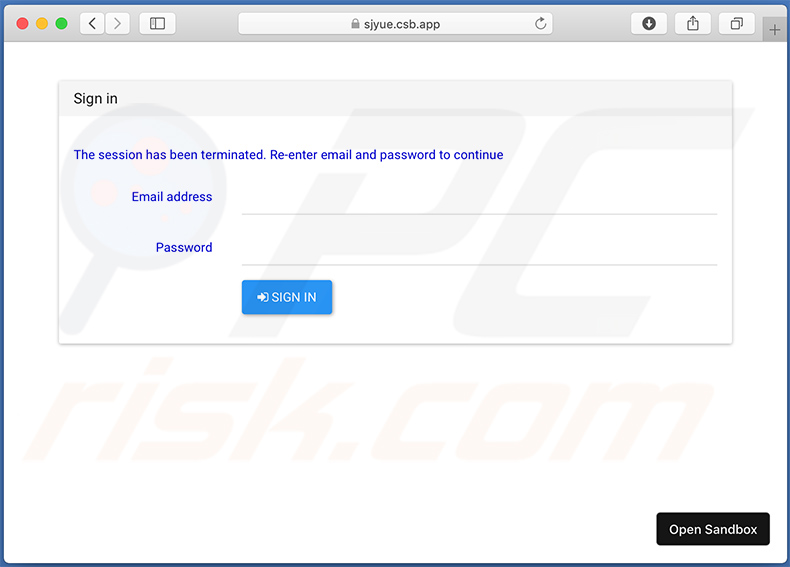

Captura de pantalla del sitio web de phishing promocionado (cybxtechnolabs[.]com - inicio de sesión falso de Webmail):

Otros emails fraudulentos que promocionan el sitio web cybxtechnolabs[.]com:

![Email no deseado que promociona el sitio de phishing de cybxtechnolabs[.]com](/images/stories/screenshots202005/email-credentials-phishing-update-2020-05-12-another-variant-2.jpg)

Texto presentado:

Hello -

We noticed login attempt from IP Address: 49.109.719.11, how ever as part of measures to keep email - safe we have stop such strange login and limited amount of incoming messages for your ID Protection. To restore full service login HERE from any device previously used by you

You have received this email from - service provider as it is authomaiclly registared to receive email marketing when you registered

Do you have any questions or complaints please contact us. You can reach us at mail

Contact form | Privacy Policy

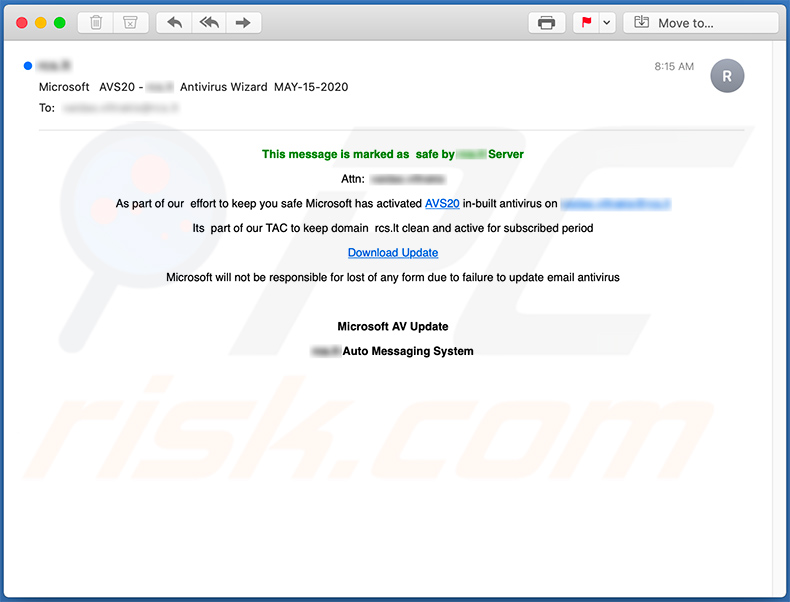

Texto presentado:

Subject: Microsoft AVS20 - ***** Antivirus Wizard MAY-15-2020

This message is marked as safe by ***** Server

Attn: *****

As part of our effort to keep you safe Microsoft has activated AVS20 in-built antivirus on *****

- part of our TAC to keep domain ***** clean and active for subscribed period

Download Update

Microsoft will not be responsible for lost of any form due to failure to update email antivirus

Microsoft AV Update

***** Auto Messaging System

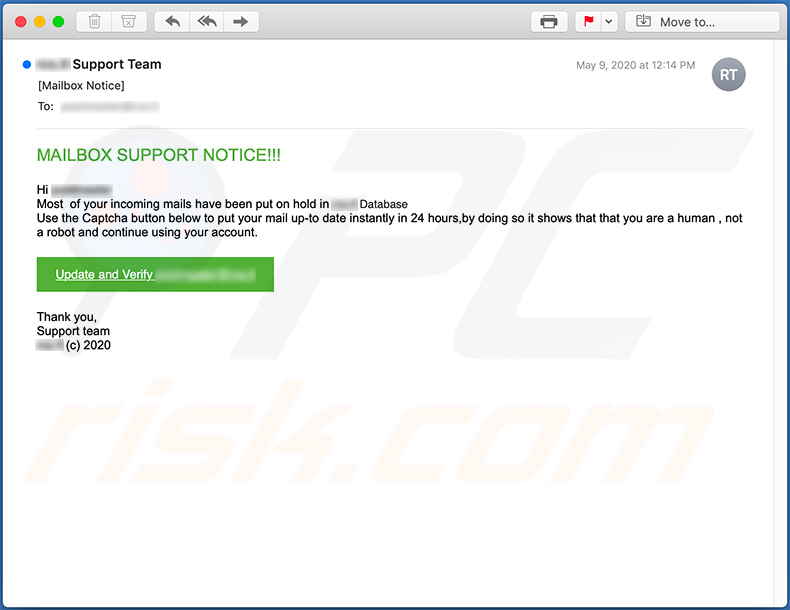

Otra variante más del email no deseado del phising de credenciales de email:

Texto presentado:

MAILBOX SUPPORT NOTICE!!!

Hi -

Most of your incoming mails have been put on hold in - Database

Use the Captcha button below to put your mail up-to date instantly in 24 hours,by doing so it shows that that you are a human , not a robot and continue using your account.

Update and Verify -

Thank you,

Support team

- (c) 2020

Sitio web de suplantación de identidad (mitoteam[.]com) promocionado a través de este email:

![Mitoteam[.]com - sitio phising de credenciales de email](/images/stories/screenshots202005/email-credentials-phishing-update-2020-05-12-phishing-website.jpg)

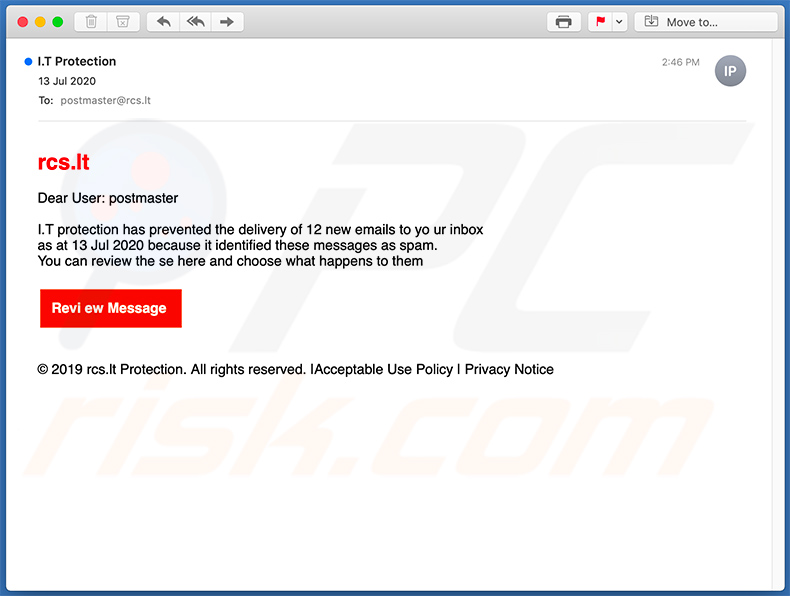

Captura de pantalla de otro email de phishing que promociona un sitio de inicio de sesión de email falso:

Texto presentado:

Dear User: -

I.T protection has prevented the delivery of 12 new emails to yo ur inbox

as at 13 Jul 2020 because it identified these messages as spam.

You can review the se here and choose what happens to them

Revi ew Message

© 2019 rcs.lt Protection. All rights reserved. |Acceptable Use Policy | Privacy Notice

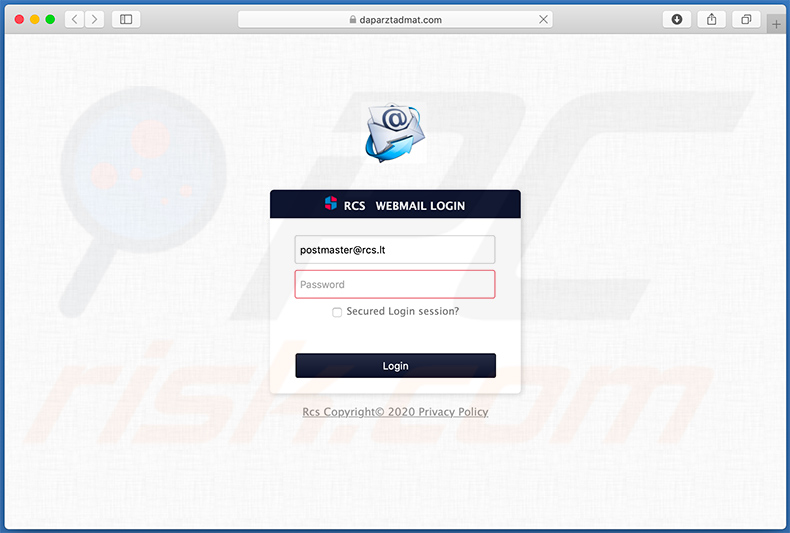

Captura de pantalla del sitio web promocionado (daparztadmat[.]com):

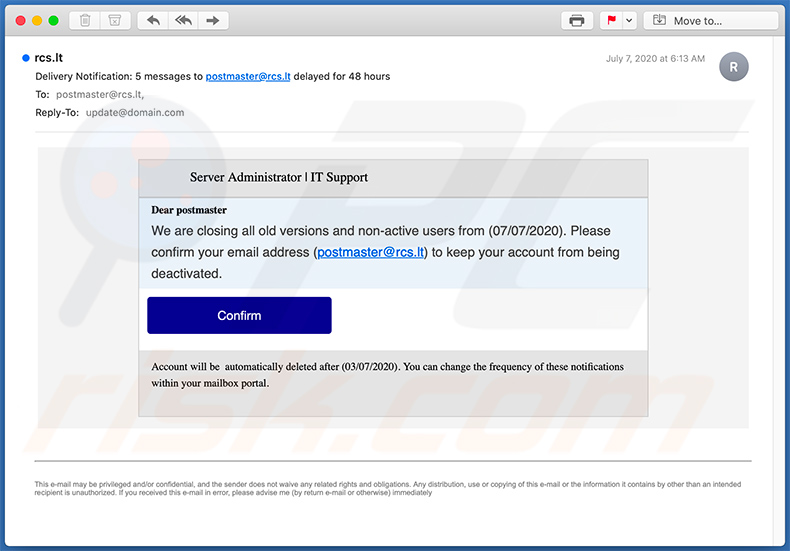

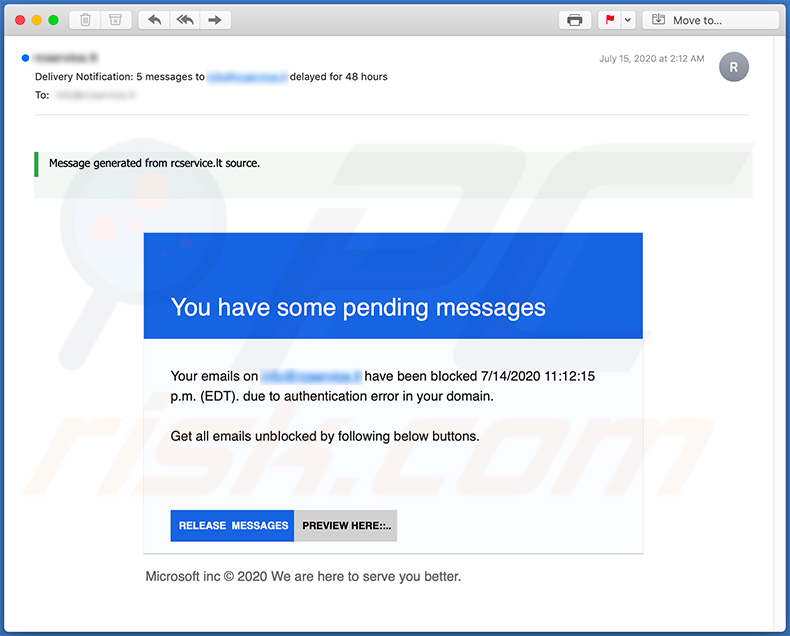

Captura de pantalla de otro email no deseado que promociona un sitio de inicio de sesión de Webmail falso:

Texto presentado:

Subject: Delivery Notification: 5 messages to - delayed for 48 hours

Server Administrator | IT Support

Dear postmaster

We are closing all old versions and non-active users from (07/07/2020). Please confirm your email address (-) to keep your account from being deactivated.Confirm

Account will be automatically deleted after (03/07/2020). You can change the frequency of these notifications within your mailbox portal.

This e-mail may be privileged and/or confidential, and the sender does not waive any related rights and obligations. Any distribution, use or copying of this e-mail or the information it contains by other than an intended recipient is unauthorized. If you received this e-mail in error, please advise me (by return e-mail or otherwise) immediately

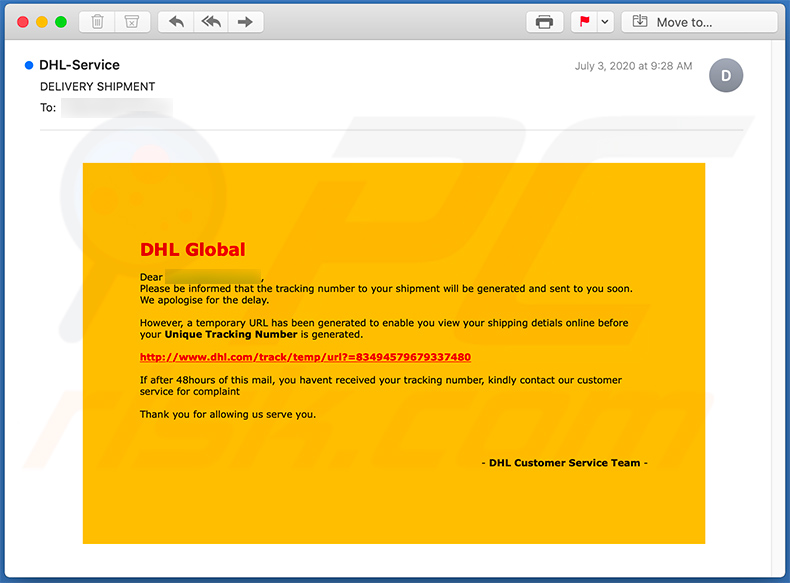

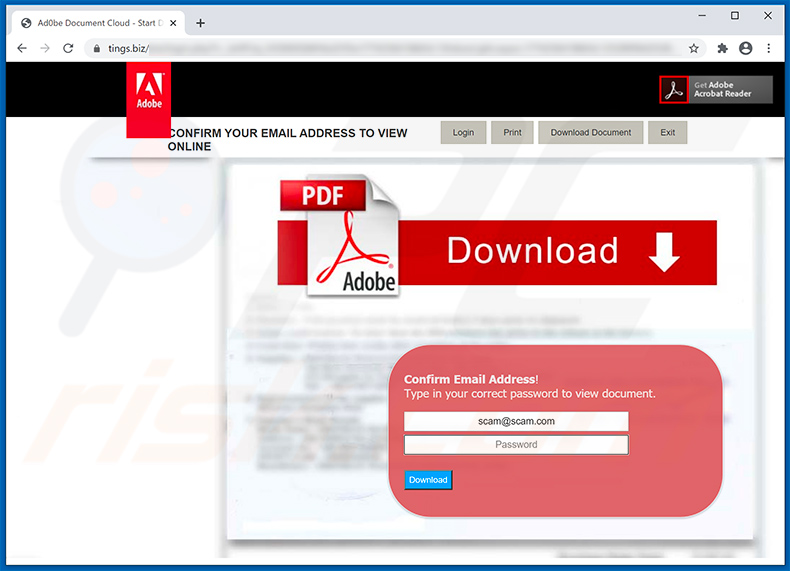

Ejemplo de un email no deseado con temática de DHL que se utiliza para promover un sitio de phishing - tings[.]biz:

Texto presentado:

Subject: DELIVERY SHIPMENT

DHL GlobalDear -,

Please be informed that the tracking number to your shipment will be generated and sent to you soon. We apologise for the delay.However, a temporary URL has been generated to enable you view your shipping detials online before your Unique Tracking Number is generated.

hxxp://www.dhl.com/track/temp/url?=83494579679337480

If after 48hours of this mail, you havent received your tracking number, kindly contact our customer service for complaint

Thank you for allowing us serve you.

- DHL Customer Service Team -

Captura de pantalla del sitio de phishing promocionado - tings[.]biz:

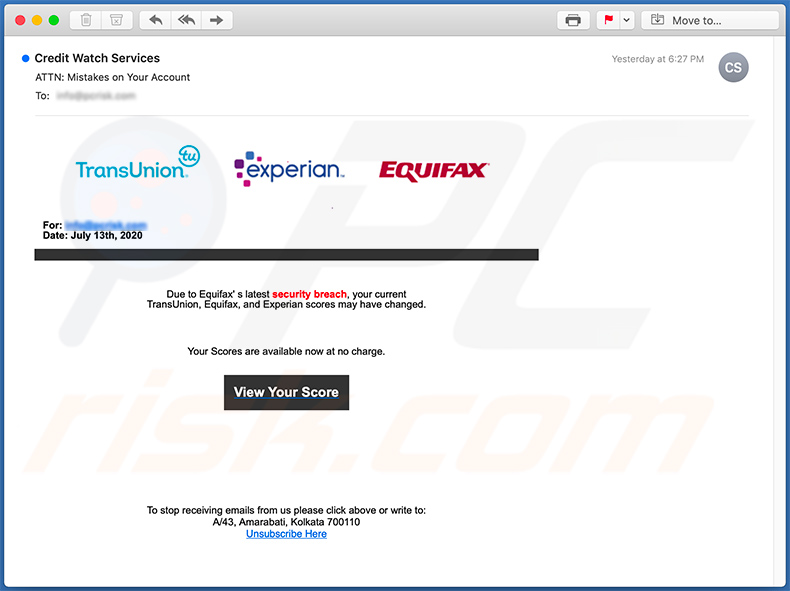

Captura de pantalla de un email no deseado con temática de Equifax que se utiliza para promover un sitio de phishing:

Texto presentado:

Subject: ATTN: Mistakes on Your Account

Image of your report

For: -

Date: July 13th, 2020Due to Equifax' s latest security breach, your current

TransUnion, Equifax, and Experian scores may have changed.Your Scores are available now at no charge.

View Your Score

To stop receiving emails from us please click above or write to:

A/43, Amarabati, Kolkata 700110

Unsubscribe Here

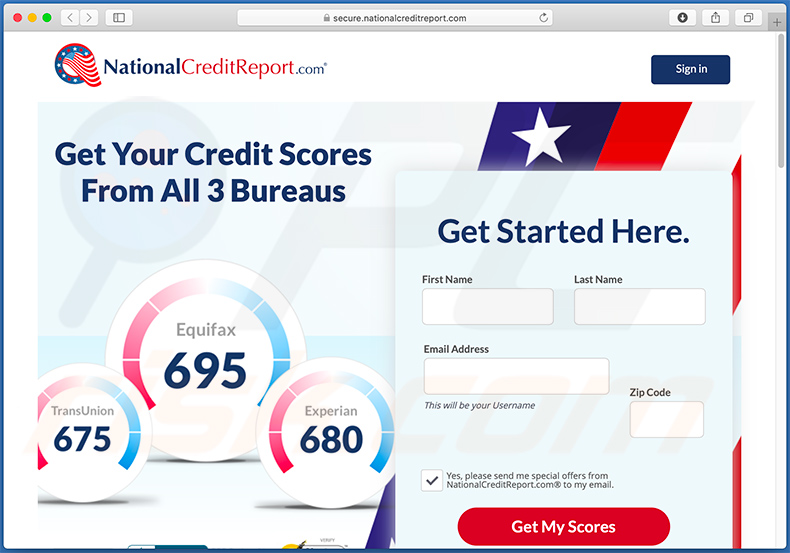

Sitio web de phishing promocionado a través de este email:

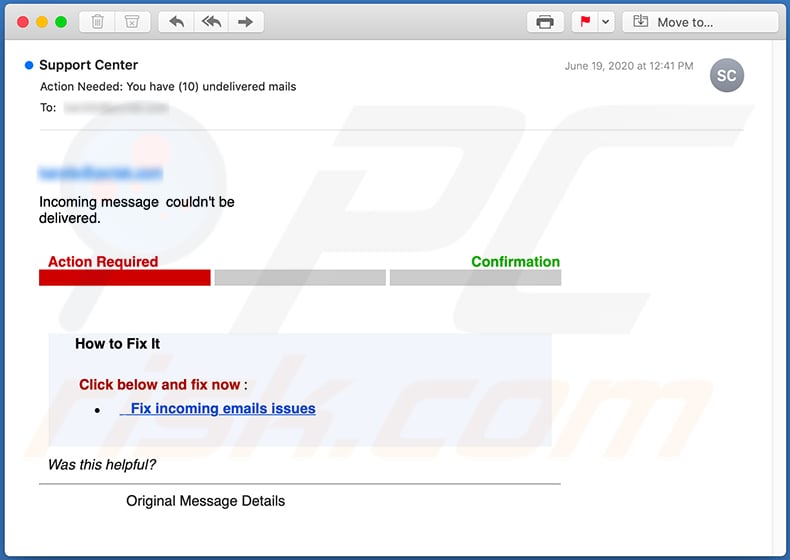

Captura de pantalla de otro email no deseado utilizado para promocionar un sitio web de phishing:

Texto presentado:

Subject: Action Needed: You have (10) undelivered mails

Incoming message couldn't be

delivered.

Action Required Confirmation

How to Fix It

Click below and fix now :

Fix incoming emails issues

Was this helpful?

Original Message Details

Captura de pantalla de otro email fraudulento que promociona un sitio de inicio de sesión de Webmail falso:

Texto presentado:

Subject: Delivery Notification: 5 messages to - delayed for 48 hours

You have some pending messages

Your emails on - have been bIocked 7/14/2020 11:12:15 p.m. (EDT). due to authentication error in your domain.

Get all emails unbIocked by following below buttons.MESSAGES PREVIEW HERE::.

Microsoft inc © 2020 We are here to serve you better.

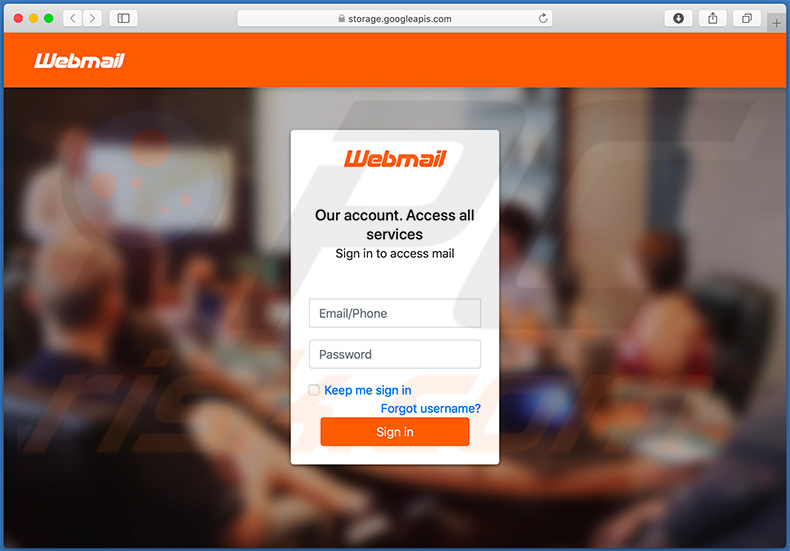

Captura de pantalla del sitio de inicio de sesión de Webmail falso promocionado:

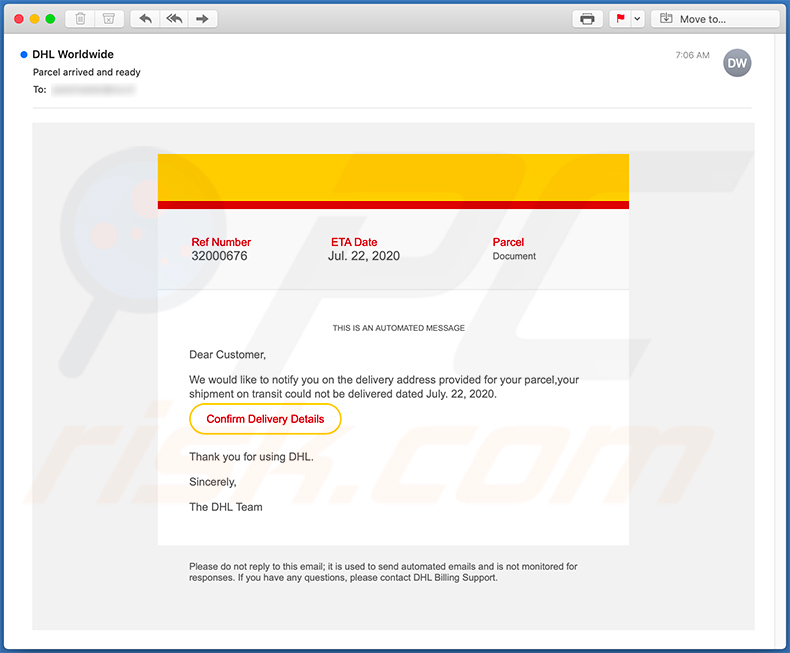

Ejemplo de otro email no deseado con temática de DHL utilizado para promover un sitio web de phishing (sitio de inicio de sesión de DHL falso):

Texto presentado:

Subject: Parcel arrived and ready

Ref Number

32000676

ETA Date

Jul. 22, 2020

Parcel

Document

THIS IS AN AUTOMATED MESSAGE

Dear Customer,We would like to notify you on the delivery address provided for your parcel,your shipment on transit could not be delivered dated July. 22, 2020.

Confirm Delivery Details

Thank you for using DHL.

Sincerely,

The DHL Team

Please do not reply to this email; it is used to send automated emails and is not monitored for responses. If you have any questions, please contact DHL Billing Support.

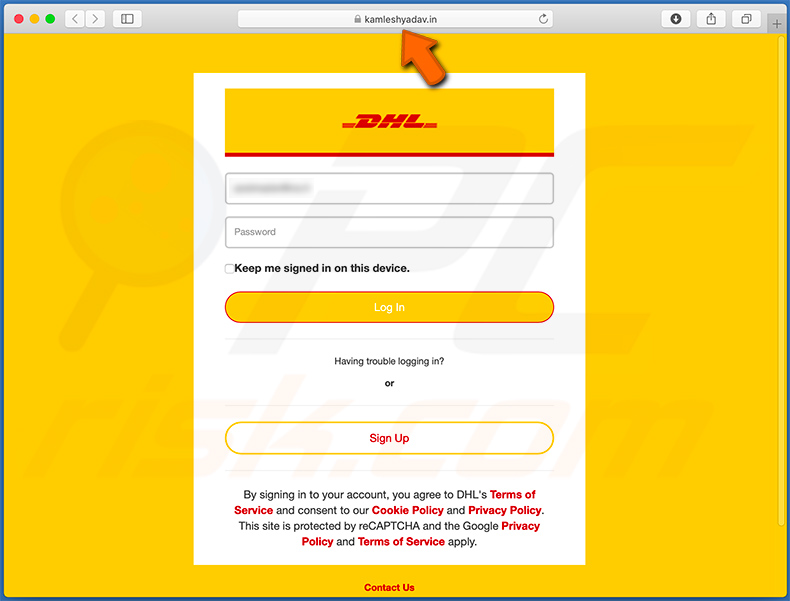

Captura de pantalla del sitio de phishing promocionado (kamleshyadav[.]in):

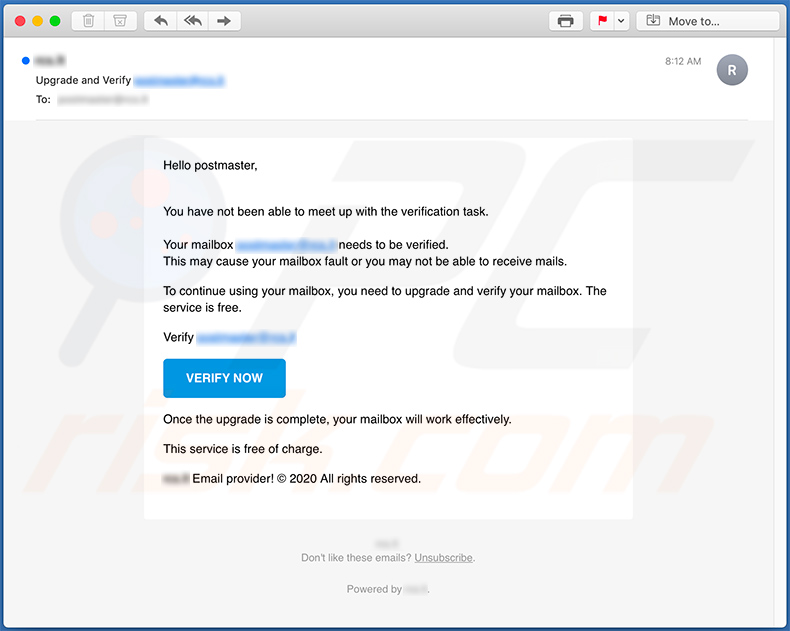

Ejemplo de otro email no deseado que promociona un sitio de phishing:

Texto presentado:

Subject: Upgrade and Verify

Hello postmaster,You have not been able to meet up with the verification task.

Your mailbox - needs to be verified.

This may cause your mailbox fault or you may not be able to receive mails.To continue using your mailbox, you need to upgrade and verify your mailbox. The service is free.

Verify -

VERIFY NOW

Once the upgrade is complete, your mailbox will work effectively.This service is free of charge.

- Email provider! © 2020 All rights reserved.

-

Don't like these emails? Unsubscribe.

Powered by -.

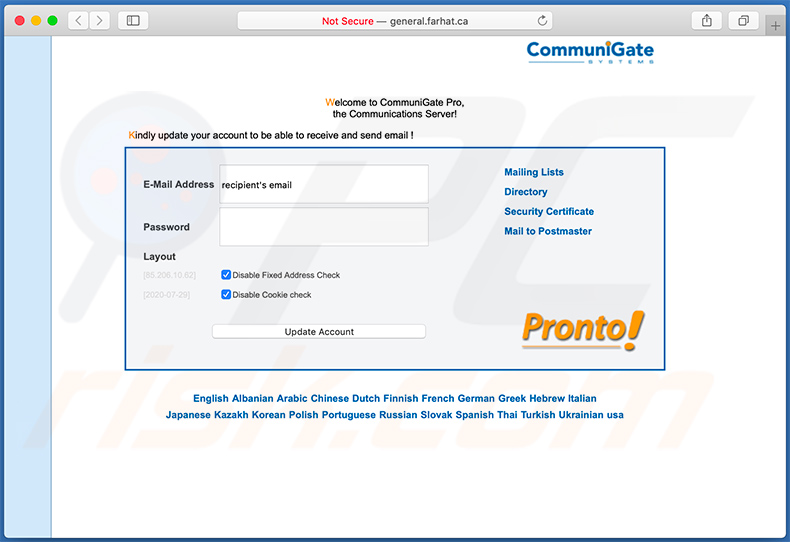

Captura de pantalla del sitio de phishing promocionado (general.farhat[.]ca):

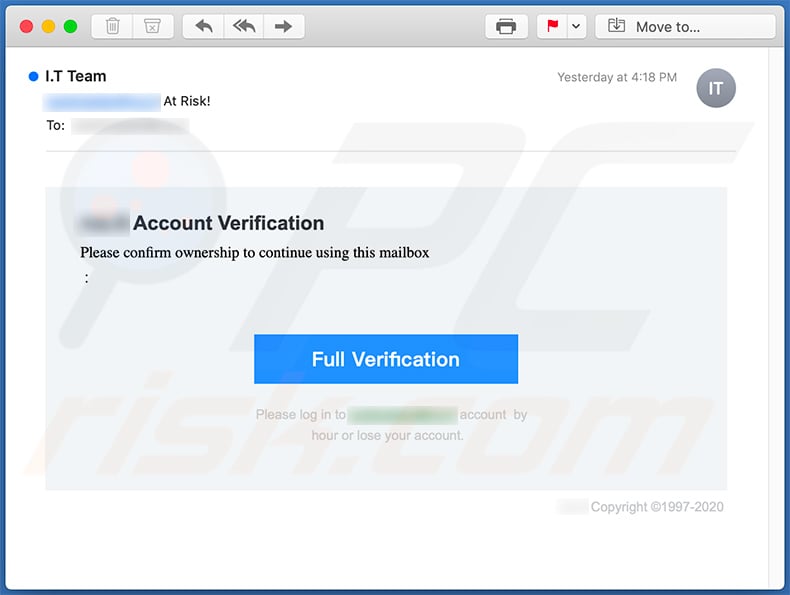

Otro ejemplo de email no deseado que se utiliza para promocionar un sitio de phishing:

Texto presentado:

Subject: - At Risk!

- Account Verification

Please confirm ownership to continue using this mailbox

:

Full Verification

Please log in to - account by hour or lose your account.- Copyright ©1997-2020

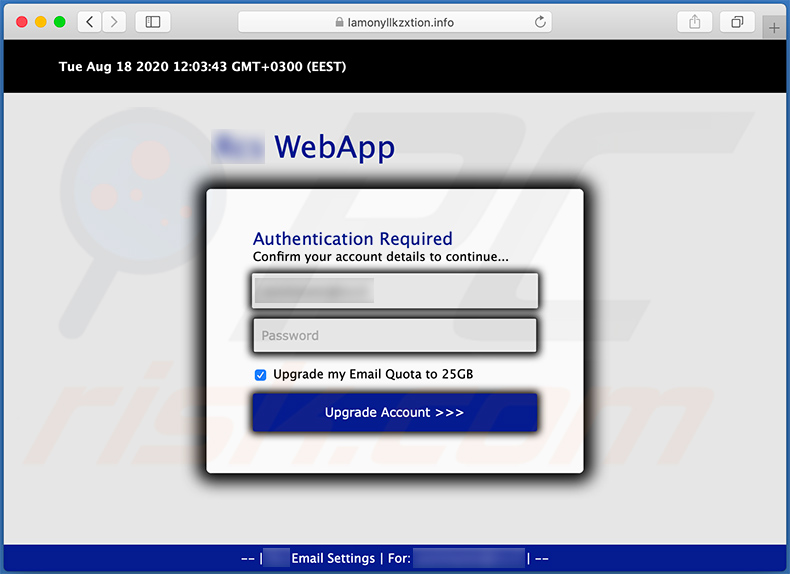

Captura de pantalla del sitio de phishing promocionado (lamonyllkzxtion.info):

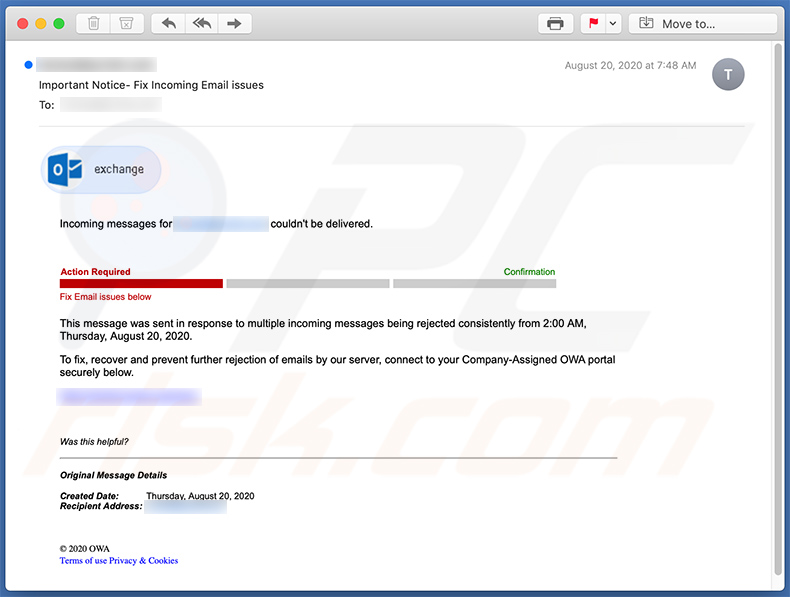

Ejemplo de otro email no deseado utilizado con fines de suplantación de identidad:

Texto presentado:

Subject: Important Notice- Fix Incoming Email issues

Incoming messages for - couldn't be delivered.Action Required Confirmation

Fix Email issues belowThis message was sent in response to multiple incoming messages being rejected consistently from 2:00 AM, Thursday, August 20, 2020.

To fix, recover and prevent further rejection of emails by our server, connect to your Company-Assigned OWA portal securely below.

-

Was this helpful?

Original Message Details

Created Date: Thursday, August 20, 2020

Recipient Address: -

© 2020 OWA

Terms of use Privacy & Cookies

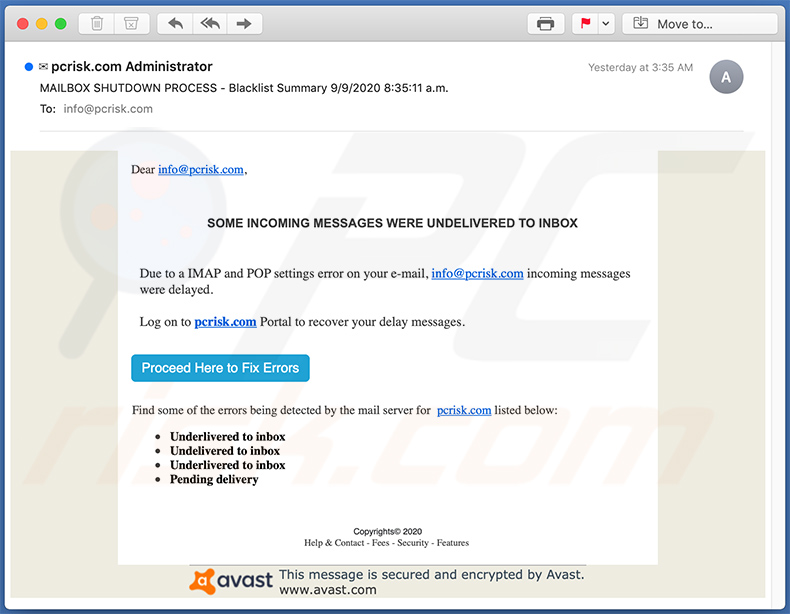

Otro ejemplo más de un email no deseado utilizado para promover un sitio de phishing:

Texto presentado:

Subject: MAILBOX SHUTDOWN PROCESS - Blacklist Summary 9/9/2020 8:35:11 a.m.

Dear -,SOME INCOMING MESSAGES WERE UNDELIVERED TO INBOX

Due to a IMAP and POP settings error on your e-mail, - incoming messages were delayed.

Log on to - Portal to recover your delay messages.

Proceed Here to Fix Errors

Find some of the errors being detected by the mail server for - listed below:

Underlivered to inbox

Undelivered to inbox

Underlivered to inbox

Pending deliveryCopyrights© 2020

Help & Contact - Fees - Security - Features

This message is secured and encrypted by Avast.

www.avast.com

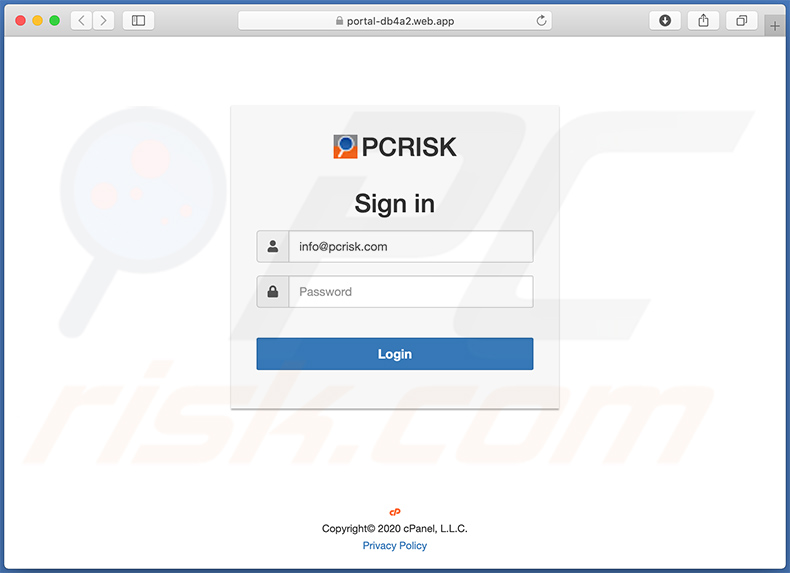

Captura de pantalla del sitio de phishing promocionado:

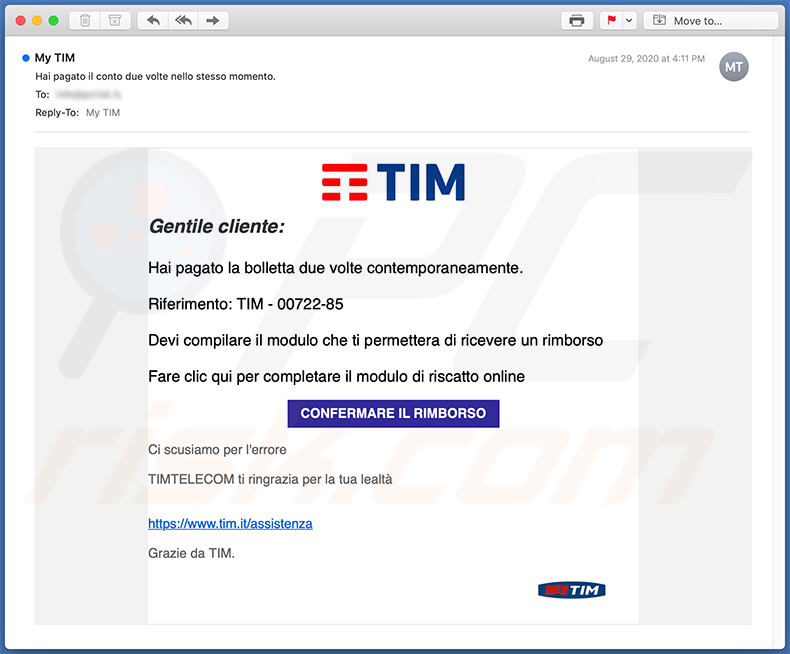

Otro email no deseado (escrito en italiano) utilizado con fines de phishing:

Texto presentado:

Subject: Hai pagato il conto due volte nello stesso momento.

Gentile cliente:

Hai pagato la bolletta due volte contemporaneamente.

Riferimento: TIM - 00722-85

Devi compilare il modulo che ti permettera di ricevere un rimborso

Fare clic qui per completare il modulo di riscatto online

CONFERMARE IL RIMBORSO

Ci scusiamo per l'errore

TIMTELECOM ti ringrazia per la tua lealtà

hxxps://www.tim.it/assistenzaGrazie da TIM.

Otro email fraudulento utilizado con fines de phishing:

Texto presentado:

Subject: finance@parfumsdorsay.com sent you files via WeTransfer

Click 'Download images' to view images

-

you have received some files

3 items, 8.3 mb in total

Hello,

As Discussed,Here is the product specifications, list of required products and order.Thanks

Get your files

Download link

-

3 items

List of Items.pdf 2.1 mb

Purchase Order.pdf 0.9 mb

Specifications.pdf 5.3 mb

To make sure our emails arrive, please add noreply@wetransfer.com to your contacts.

About WeTransfer ・ Help ・ Legal ・ Report this transfer as spam

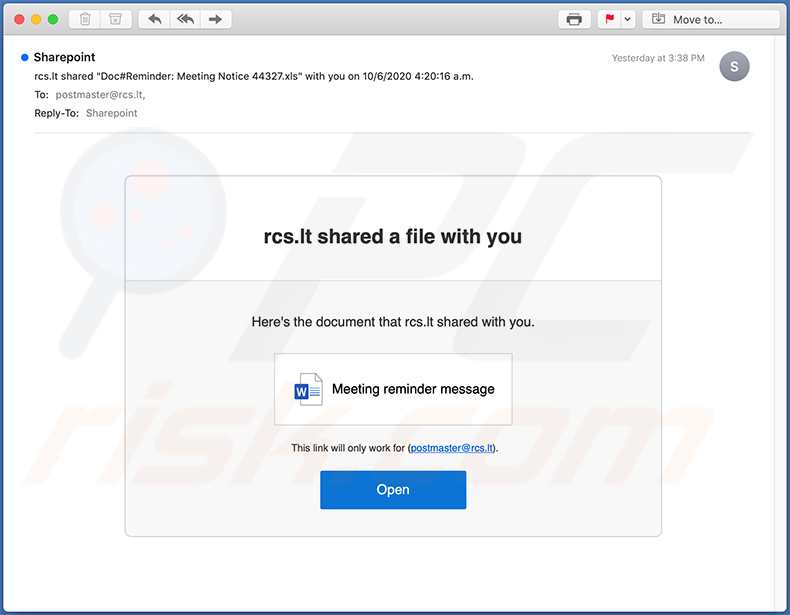

Otro ejemplo más de un email no deseado utilizado con fines de phishing:

Texto presentado:

Subject: - shared "Doc#Reminder: Meeting Notice 44327.xls" with you on 10/6/2020 4:20:16 a.m.

- shared a file with you

Here's the document that - shared with you.

Meeting reminder message

This link will only work for (-).

Open

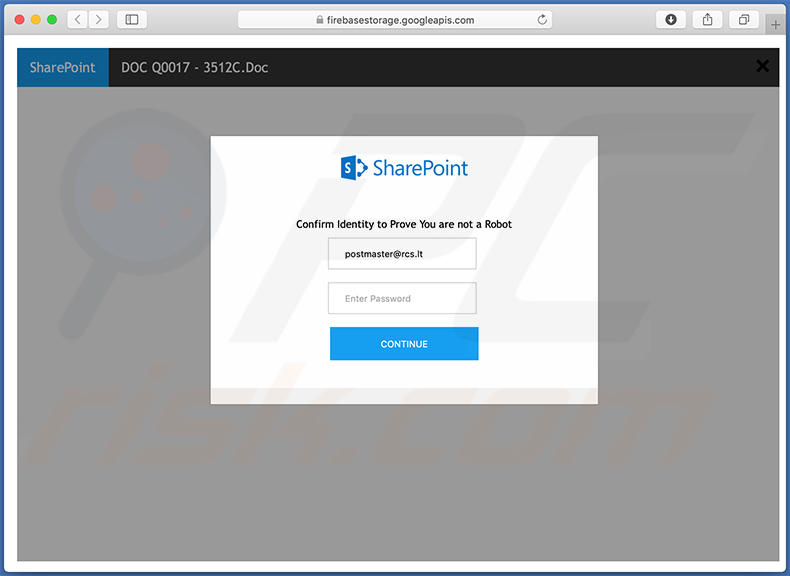

Captura de pantalla de un sitio de phishing promocionado a través de este email:

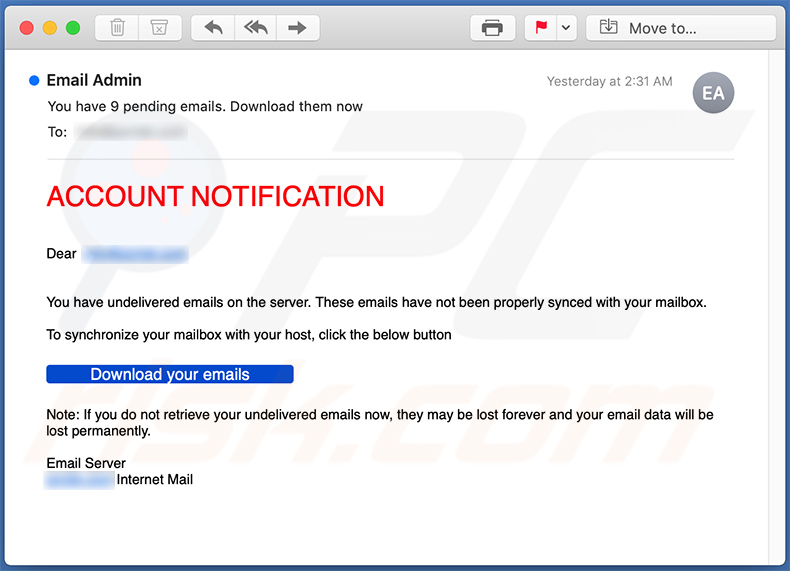

Otro email no deseado utilizado con fines de phishing:

Texto presentado:

Subject: You have 9 pending emails. Download them now

ACCOUNT NOTIFICATION

Dear -

You have undelivered emails on the server. These emails have not been properly synced with your mailbox.

To synchronize your mailbox with your host, click the below button

Download your emailsNote: If you do not retrieve your undelivered emails now, they may be lost forever and your email data will be lost permanently.

Email Server

- Internet Mail

Otro email no deseado utilizado con fines de phishing:

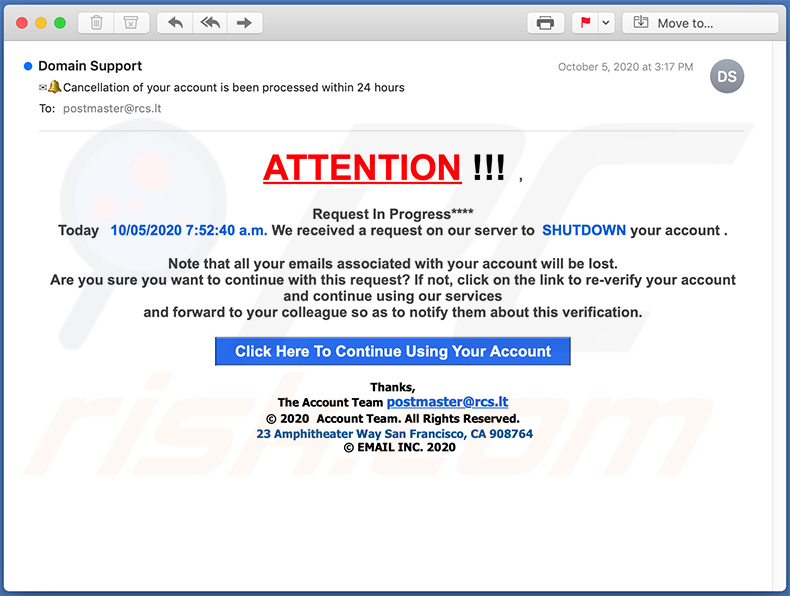

Texto presentado:

Subject: Cancellation of your account is been processed within 24 hours

ATTENTION !!! ,

Request In Progress****

Today 10/05/2020 7:52:40 a.m. We received a request on our server to SHUTDOWN your account .

Note that all your emails associated with your account will be lost.

Are you sure you want to continue with this request? If not, click on the link to re-verify your account and continue using our services

and forward to your colleague so as to notify them about this verification.

Click Here To Continue Using Your AccountThanks,

The Account Team -

© 2020 Account Team. All Rights Reserved.

23 Amphitheater Way San Francisco, CA 908764

© EMAIL INC. 2020

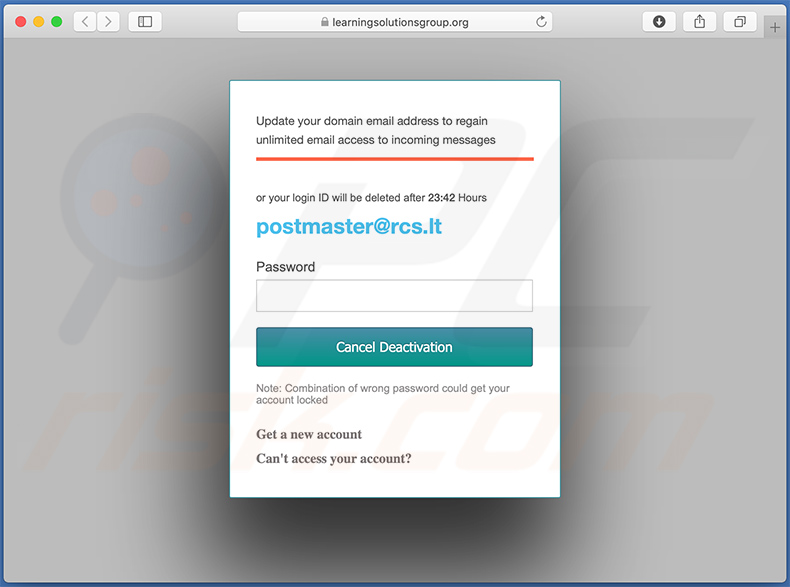

Captura de pantalla de un sitio de phishing (learningsolutionsgroup.org) promocionado a través de este email:

Otro email no deseado utilizado con fines de phishing:

Texto presentado:

Subject: Mobile Transaction 3831WT14991

GRUBHUB

Hello -,

Your order #50553536 is scheduled for delivery on Wednesday, September 23, at 8:00pm.

Your payment method will be charged for the amount of this order within the next 24 hours.

Please go to the order details page to manage your order.

View order detailsOrdered from

The Tipsy Taco & Cantina

Otro email no deseado utilizado con fines de phishing:

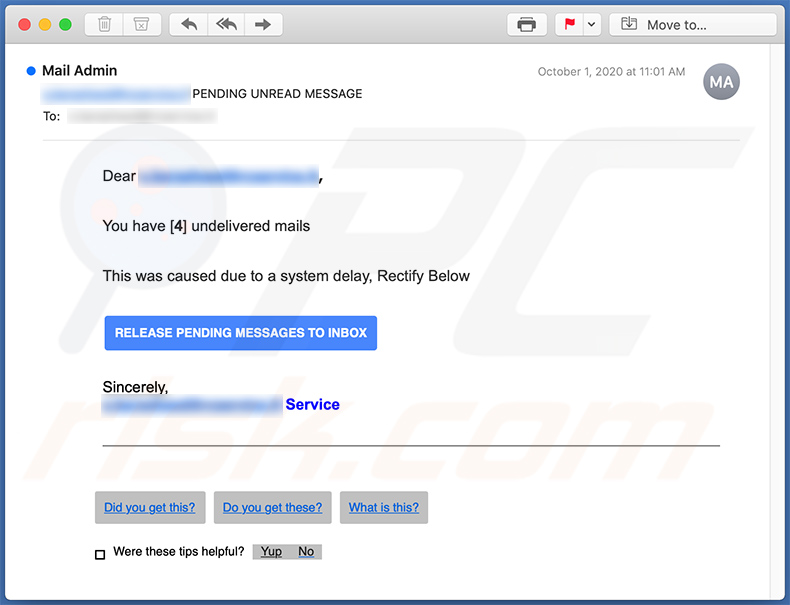

Texto presentado:

Subject: - PENDING UNREAD MESSAGE

Dear -,

You have [4] undelivered mails

This was caused due to a system delay, Rectify Below

RELEASE PENDING MESSAGES TO INBOX

Sincerely,

- ServiceDid you get this?

Create an answer with Did you get this?Do you get these?

What is this?

Were these tips helpful?YupNo

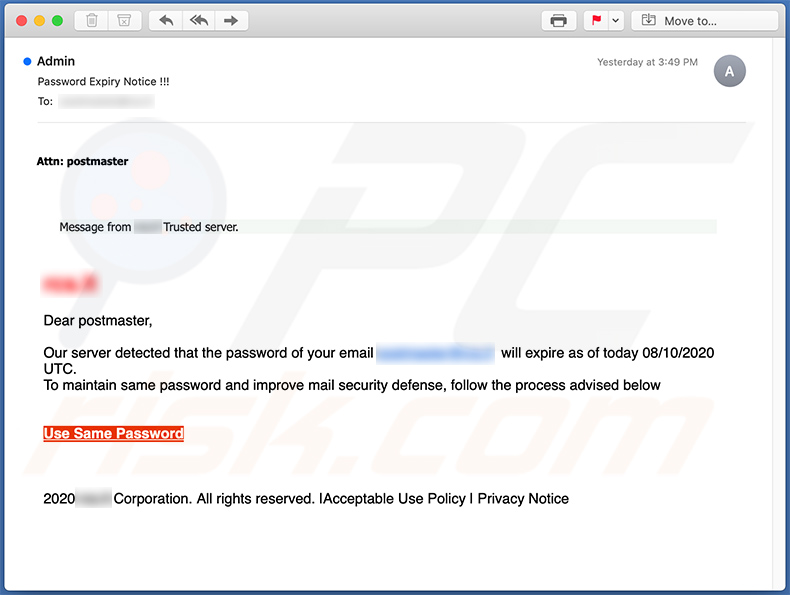

Otra variante más de un email no deseado que se utiliza con fines de phishing:

Texto presentado:

Subject: Password Expiry Notice !!!

Attn: postmaster

Message from - Trusted server.

-Dear postmaster,

Our server detected that the password of your email p- will expire as of today 08/10/2020 UTC.

To maintain same password and improve mail security defense, follow the process advised belowUse Same Password

2020 - Corporation. All rights reserved. |Acceptable Use Policy | Privacy Notice

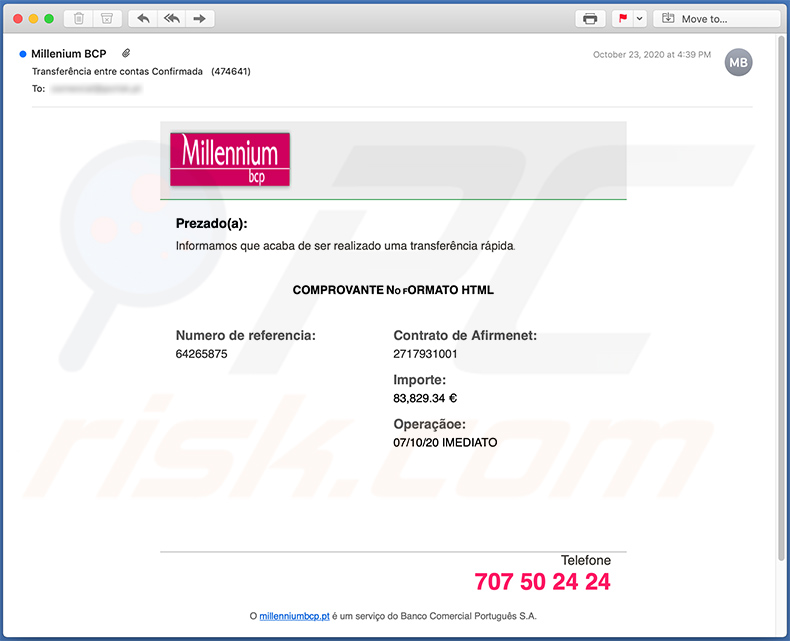

Otro email no deseado utilizado con fines de phishing:

Texto presentado:

Subject: Transferência entre contas Confirmada (474641)

Prezado(a):

Informamos que acaba de ser realizado uma transferência rápida.

COMPROVANTE NO FORMATO HTML

Numero de referencia:

64265875

Contrato de Afirmenet:

2717931001Importe:

83,829.34 €Operaçãoe:

07/10/20 IMEDIATOTelefone

707 50 24 24

O millenniumbcp.pt é um serviço do Banco Comercial Português S.A.

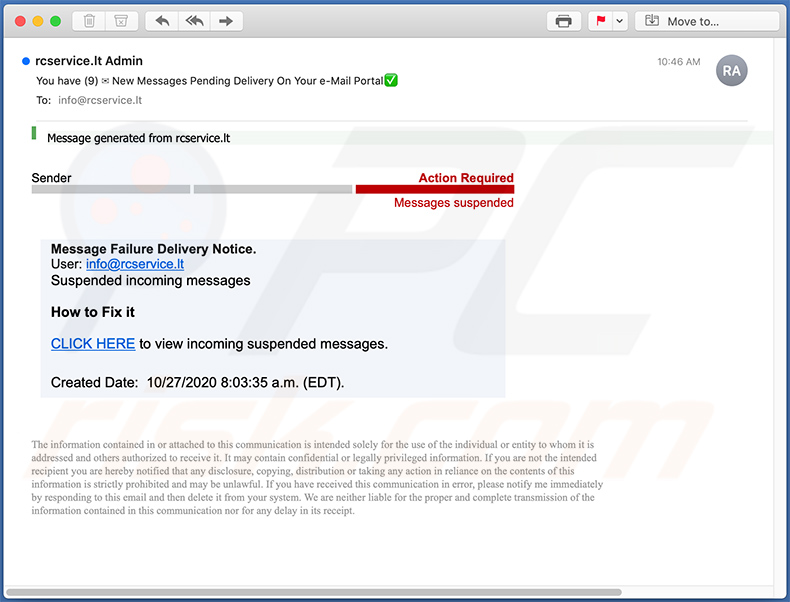

Otra variante más de un email no deseado que se utiliza para promover un sitio de phishing:

Texto presentado:

Subject: You have (9) New Messages Pending Delivery On Your e-Mail Portal

Message generated from -

Action RequiredMessages suspended

Message Failure Delivery Notice.

User: -

Suspended incoming messagesHow to Fix it

CLICK HERE to view incoming suspended messages.

Created Date: 10/27/2020 8:03:35 a.m. (EDT).

The information contained in or attached to this communication is intended solely for the use of the individual or entity to whom it is addressed and others authorized to receive it. It may contain confidential or legally privileged information. If you are not the intended recipient you are hereby notified that any disclosure, copying, distribution or taking any action in reliance on the contents of this information is strictly prohibited and may be unlawful. If you have received this communication in error, please notify me immediately by responding to this email and then delete it from your system. We are neither liable for the proper and complete transmission of the information contained in this communication nor for any delay in its receipt.

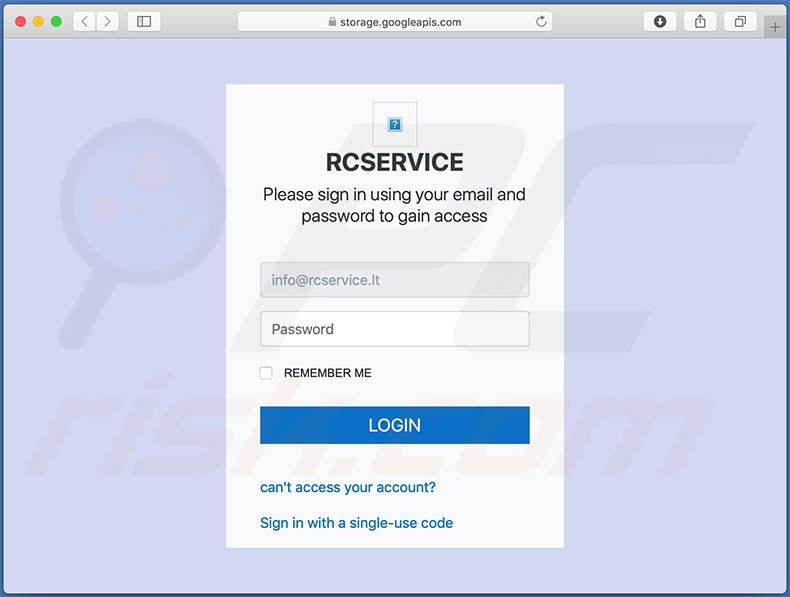

Captura de pantalla del sitio web promocionado:

Otro email no deseado utilizado para promocionar un sitio web de phishing:

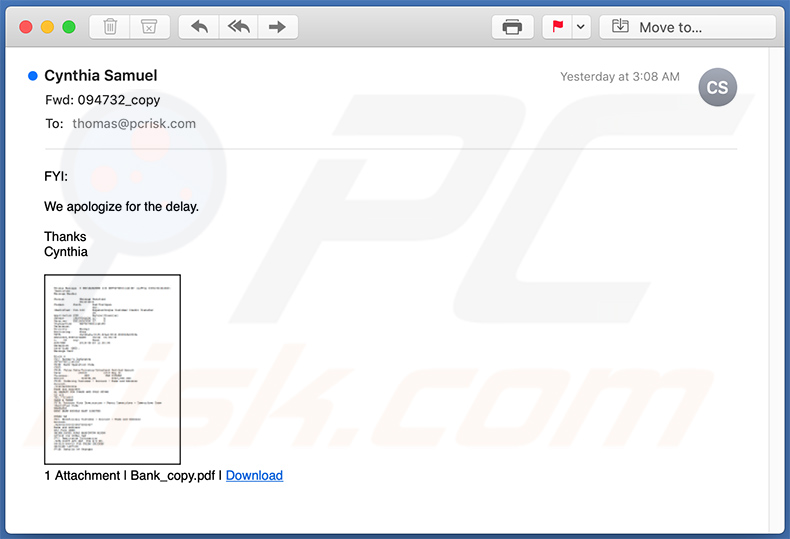

Texto presentado:

Subject: Fwd: 094732_copy

FYI:

We apologize for the delay.

Thanks

Cynthia

1 Attachment | Bank_copy.pdf | Download

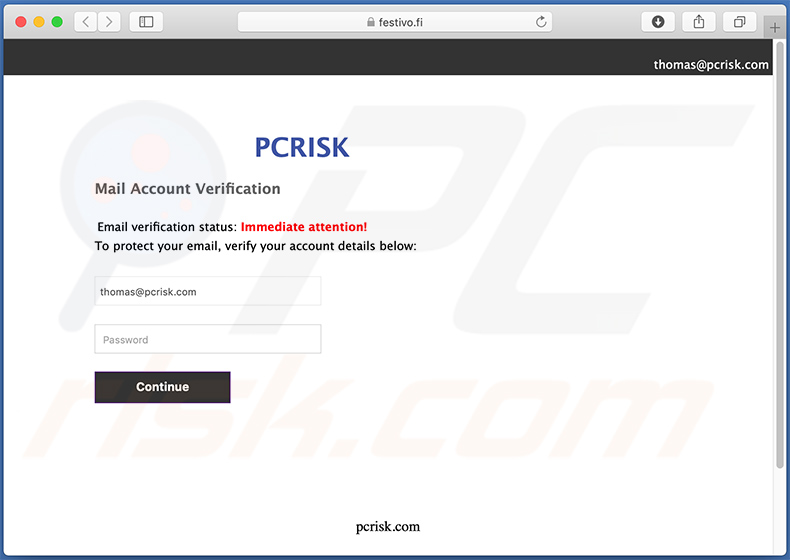

Captura de pantalla del sitio de phishing promocionado:

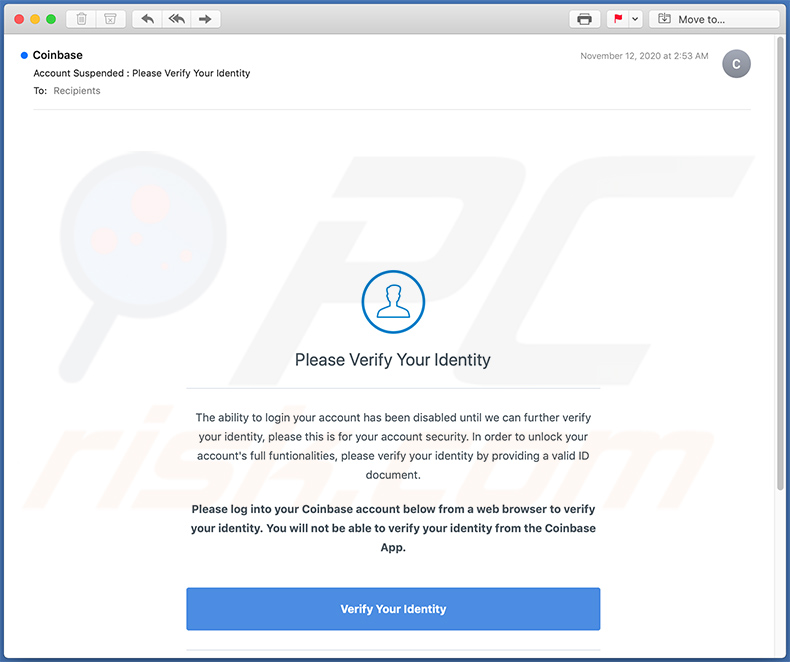

Otro email no deseado utilizado con fines de phishing:

Texto presentado:

Subject: Account Suspended : Please Verify Your Identity

Coinbase

Please Verify Your Identity

The ability to login your account has been disabled until we can further verify your identity, please this is for your account security. In order to unlock your account's full funtionalities, please verify your identity by providing a valid ID document.Please log into your Coinbase account below from a web browser to verify your identity. You will not be able to verify your identity from the Coinbase App.

Verify Your Identity

.

Want free Bitcoin? Invite your friends!

Terms of Service

© Coinbase 2020

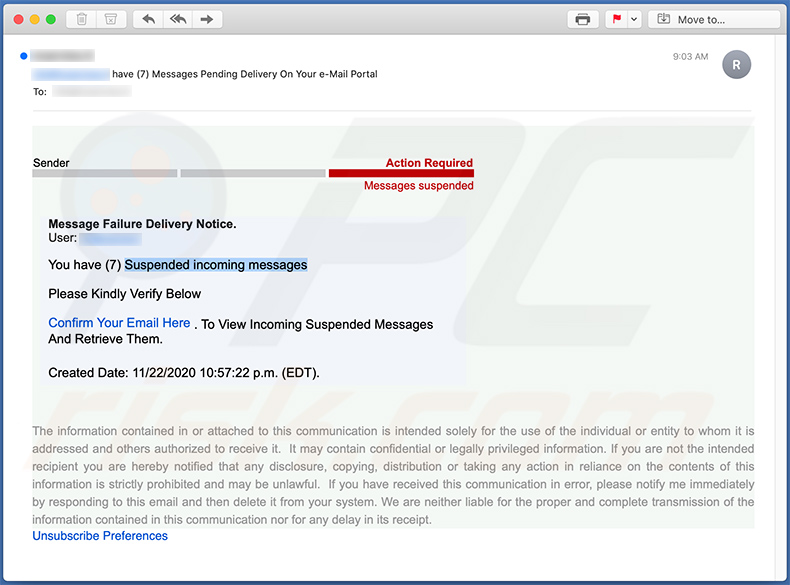

Otro ejemplo más de un email no deseado utilizado para promocionar un sitio web de phishing:

Texto presentado:

Subject: ******** have (7) Messages Pending Delivery On Your e-Mail Portal

Sender

Action Required

Messages suspendedMessage Failure Delivery Notice.

User: ********You have (7) Suspended incoming messages

Please Kindly Verify Below

Confirm Your Email Here . To View Incoming Suspended Messages And Retrieve Them.

Created Date: 11/22/2020 10:57:22 p.m. (EDT).

The information contained in or attached to this communication is intended solely for the use of the individual or entity to whom it is addressed and others authorized to receive it. It may contain confidential or legally privileged information. If you are not the intended recipient you are hereby notified that any disclosure, copying, distribution or taking any action in reliance on the contents of this information is strictly prohibited and may be unlawful. If you have received this communication in error, please notify me immediately by responding to this email and then delete it from your system. We are neither liable for the proper and complete transmission of the information contained in this communication nor for any delay in its receipt.

Unsubscribe Preferences

Captura de pantalla del sitio de phishing promocionado:

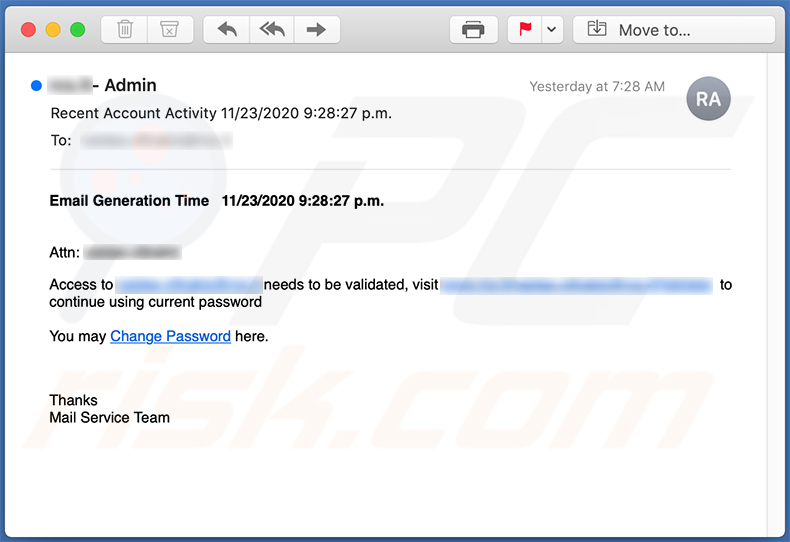

Otro ejemplo más de email no deseado utilizado para promocionar un sitio web de phishing (página de inicio de sesión falsa de Microsoft Outlook):

Texto presentado:

Subject: Recent Account Activity 11/23/2020 9:28:27 p.m.

Email Generation Time 11/23/2020 9:28:27 p.m.Attn: ********

Access to ******** needs to be validated, visit ******************************** to continue using current password

You may Change Password here.

Thanks

Mail Service Team

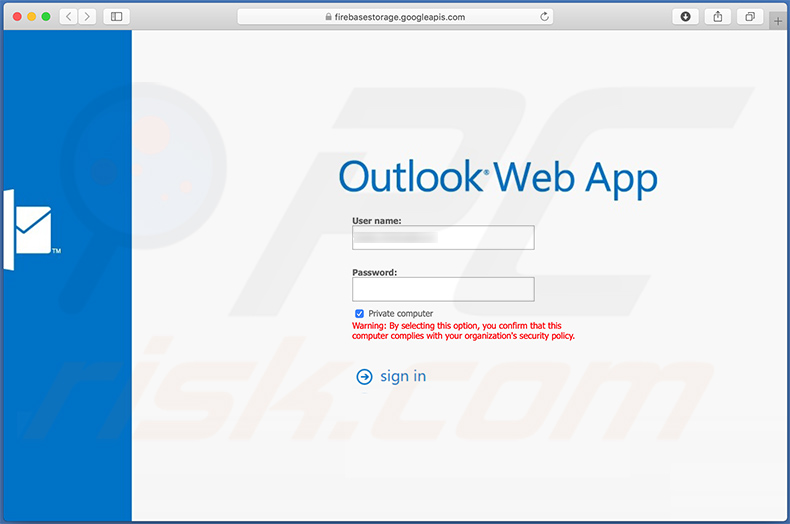

Captura de pantalla del sitio web promocionado:

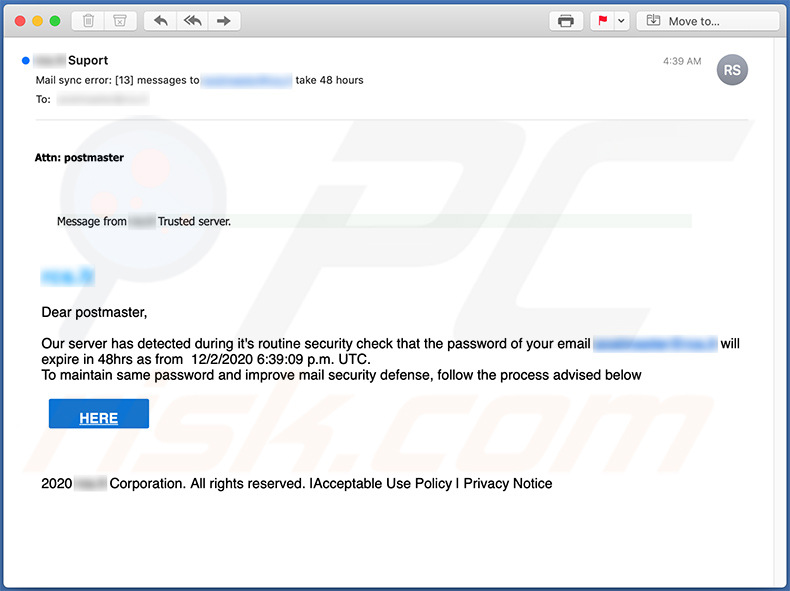

Otro email no deseado utilizado para promocionar un sitio web de phishing:

Texto presentado:

Subject: Mail sync error: [13] messages to ******** take 48 hours

Attn: postmaster

Message from ******** Trusted server.

********Dear postmaster,

Our server has detected during it's routine security check that the password of your email ******** will expire in 48hrs as from 12/2/2020 6:39:09 p.m. UTC.

To maintain same password and improve mail security defense, follow the process advised belowHERE

2020 ******** Corporation. All rights reserved. |Acceptable Use Policy | Privacy Notice

Captura de pantalla del sitio de phishing promocionado:

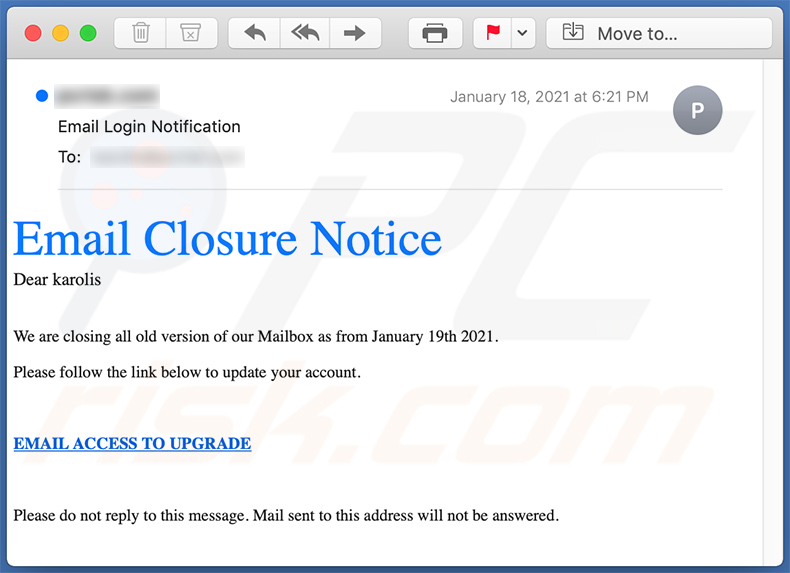

Otra variante más de un email no deseado que se utiliza con fines de phishing:

Texto presentado:

Subject: Email Login Notification

Email Closure Notice

Dear -We are closing all old version of our Mailbox as from January 19th 2021.

Please follow the link below to update your account.

EMAIL ACCESS TO UPGRADE

Please do not reply to this message. Mail sent to this address will not be answered.

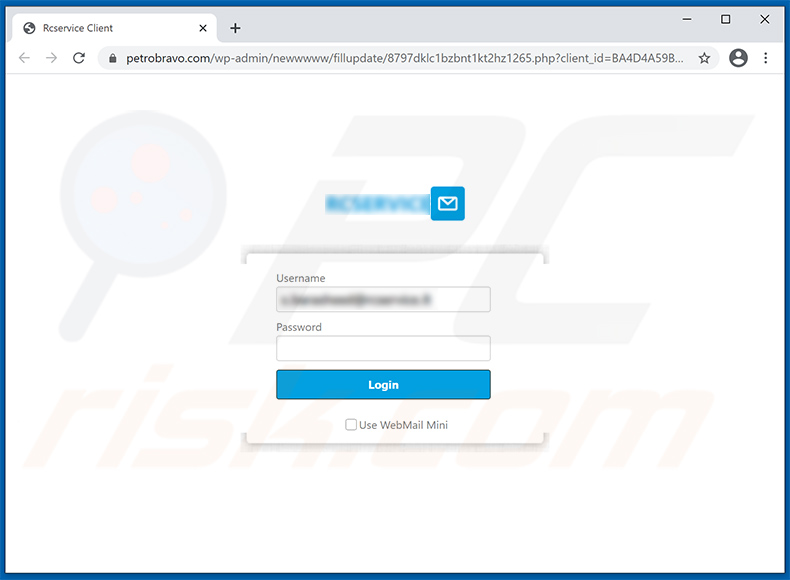

Sitio web de phishing promocionado a través de este email:

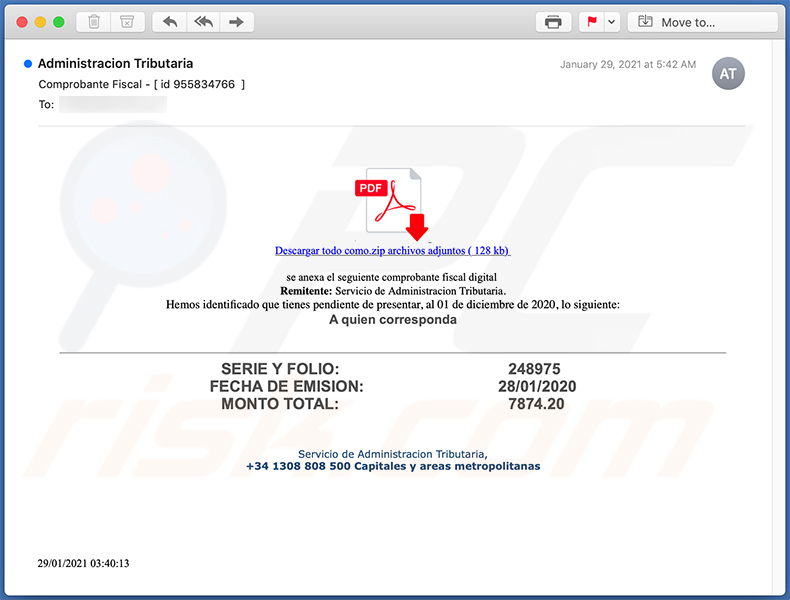

Otro ejemplo más de un email no deseado utilizado con fines de phishing:

Texto presentado:

Subject: Comprobante Fiscal - [ id 955834766 ]

01 Resultado de imagem para pdf

Descargar todo como.zip archivos adjuntos ( 128 kb)se anexa el seguiente comprobante fiscal digital

Remitente: Servicio de Administracion Tributaria.

Hemos identificado que tienes pendiente de presentar, al 01 de diciembre de 2020, lo siguiente:

A quien correspondaSERIE Y FOLIO: 248975

FECHA DE EMISION: 28/01/2020

MONTO TOTAL: 7874.20

Servicio de Administracion Tributaria,

+34 1308 808 500 Capitales y areas metropolitanas29/01/2021 03:40:13

Eliminación automática instantánea de malware:

La eliminación manual de amenazas puede ser un proceso largo y complicado que requiere conocimientos informáticos avanzados. Combo Cleaner es una herramienta profesional para eliminar malware de forma automática, que está recomendado para eliminar malware. Descárguelo haciendo clic en el siguiente botón:

DESCARGAR Combo CleanerSi decide descargar este programa, quiere decir que usted está conforme con nuestra Política de privacidad y Condiciones de uso. Para usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por RCS LT, la empresa matriz de PCRisk.

Menú rápido:

- ¿Qué es el phishing de credenciales de email?

- PASO 1. Eliminación manual de posibles infecciones de malware.

- PASO 2. Revise si su computadora está limpia.

¿Cómo eliminar el malware manualmente?

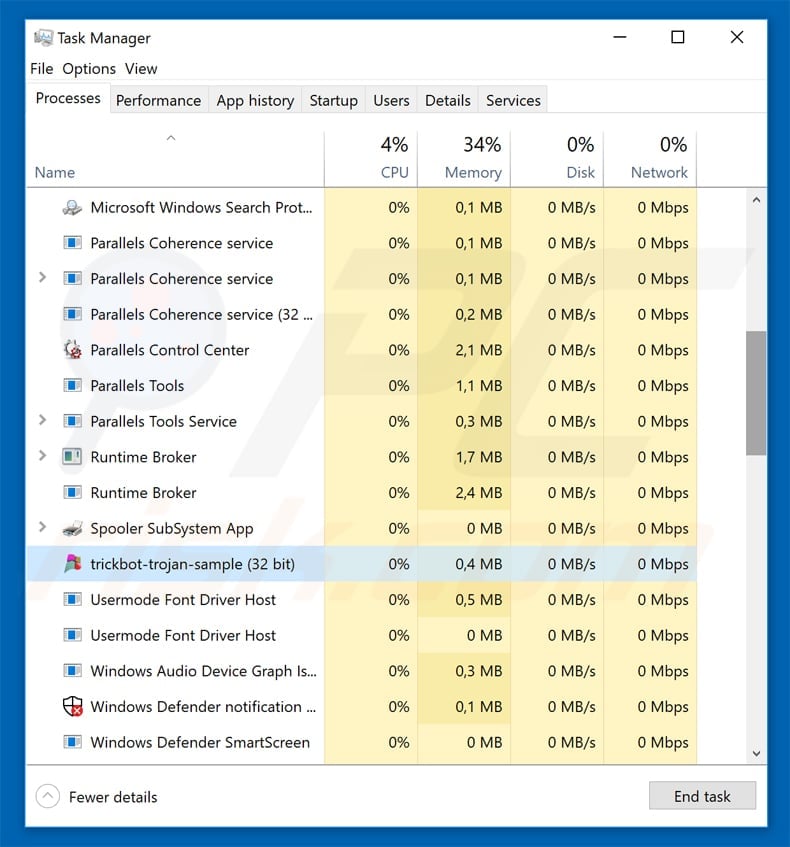

La eliminación manual de malware es una tarea complicada. Por lo general, es mejor permitir que los programas antivirus o antimalware lo hagan automáticamente. Para eliminar este malware, recomendamos utilizar Combo Cleaner Antivirus para Windows. Si desea eliminar el malware manualmente, el primer paso es identificar el nombre del malware que está intentando eliminar. Aquí hay un ejemplo de un programa sospechoso que se ejecuta en la computadora de un usuario:

Si revisó la lista de programas que se ejecutan en su computadora, por ejemplo, usando el administrador de tareas, e identificó un programa que parece sospechoso, debe continuar con estos pasos:

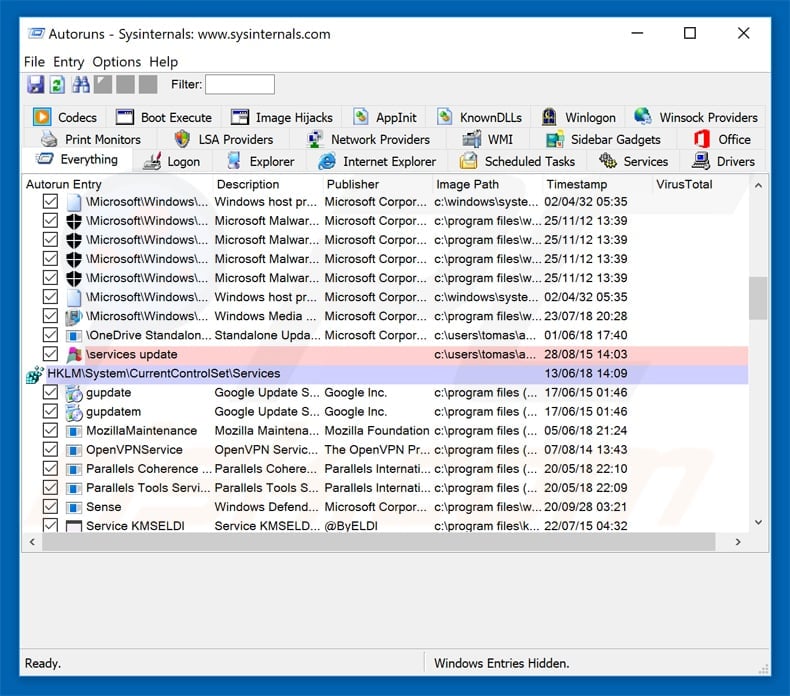

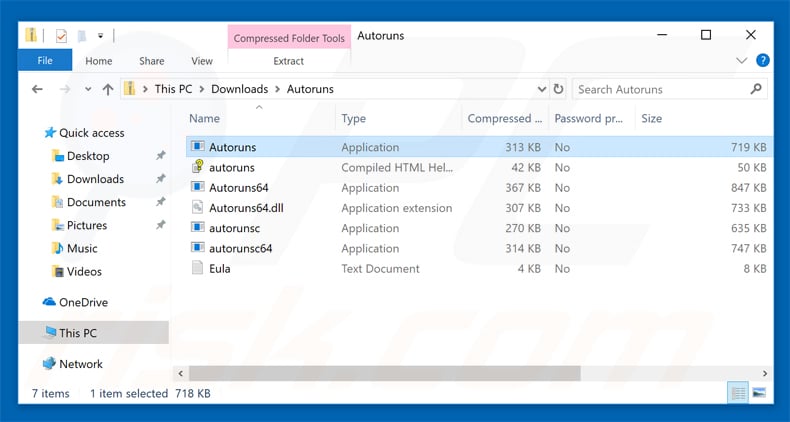

Descargue un programa llamado Autoruns. Este programa muestra aplicaciones de inicio automático, registro y ubicaciones del sistema de archivos:

Descargue un programa llamado Autoruns. Este programa muestra aplicaciones de inicio automático, registro y ubicaciones del sistema de archivos:

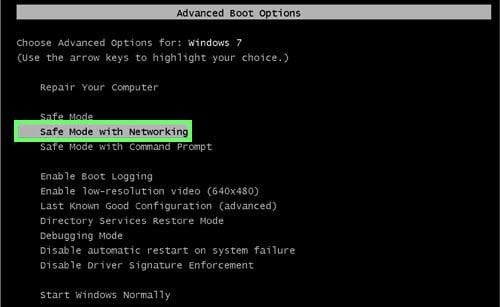

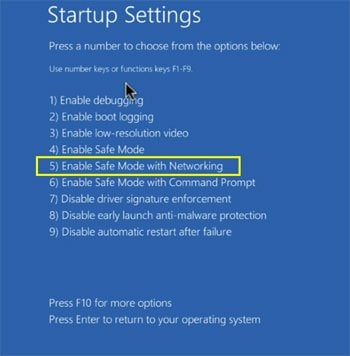

Reinicie su computadora en Modo Seguro:

Reinicie su computadora en Modo Seguro:

Usuarios de Windows XP y Windows 7: Inicie su computador en modo seguro. Haga clic en Inicio, clic en Apagar, clic en Reiniciar, clic en Aceptar. Durante el proceso de inicio de su computador, presione la tecla F8 en su teclado varias veces hasta que vea el menú Opciones Avanzadas de Windows, y luego seleccione Modo Seguro con Funciones de Red de la lista.

Video que muestra cómo iniciar Windows 7 en "Modo Seguro con Funciones de Red":

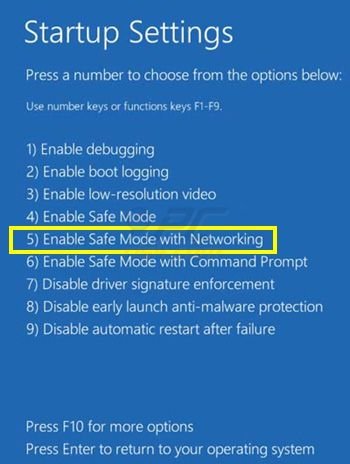

Usuarios de Windows 8: Iniciar Windows 8 en Modo Seguro con Funciones de Red: vaya a la pantalla de inicio de Windows 8, escriba Avanzado, en los resultados de búsqueda, seleccione Configuración. Haga clic en Opciones de inicio avanzadas, en la ventana abierta "Configuración General de PC", seleccione Inicio Avanzado. Clic en el botón "Reiniciar Ahora". Su computadora ahora se reiniciará en el "Menú de opciones de inicio avanzado". Haga clic en el botón "Solucionar problemas" y luego clic en el botón "Opciones avanzadas". En la pantalla de opciones avanzadas, haga clic en "Configuración de inicio". Haga clic en el botón "Reiniciar". Su PC se reiniciará en la pantalla de Configuración de inicio. Presione F5 para iniciar en Modo Seguro con Funciones de Red.

Video que muestra cómo iniciar Windows 8 en "Modo Seguro con Funciones de Red":

Usuarios de Windows 10: Haga clic en el logotipo de Windows y seleccione el icono de Encendido. En el menú abierto, haga clic en "Reiniciar" mientras mantiene presionado el botón "Shift" en su teclado. En la ventana "Elija una opción", haga clic en "Solucionar Problemas", luego seleccione "Opciones Avanzadas". En el menú de opciones avanzadas, seleccione "Configuración de Inicio" y haga clic en el botón "Reiniciar". En la siguiente ventana, debe hacer clic en la tecla "F5" en su teclado. Esto reiniciará su sistema operativo en modo seguro con funciones de red.

Video que muestra cómo iniciar Windows 10 en "Modo Seguro con Funciones de Red":

Extraiga el archivo descargado y ejecute el archivo Autoruns.exe.

Extraiga el archivo descargado y ejecute el archivo Autoruns.exe.

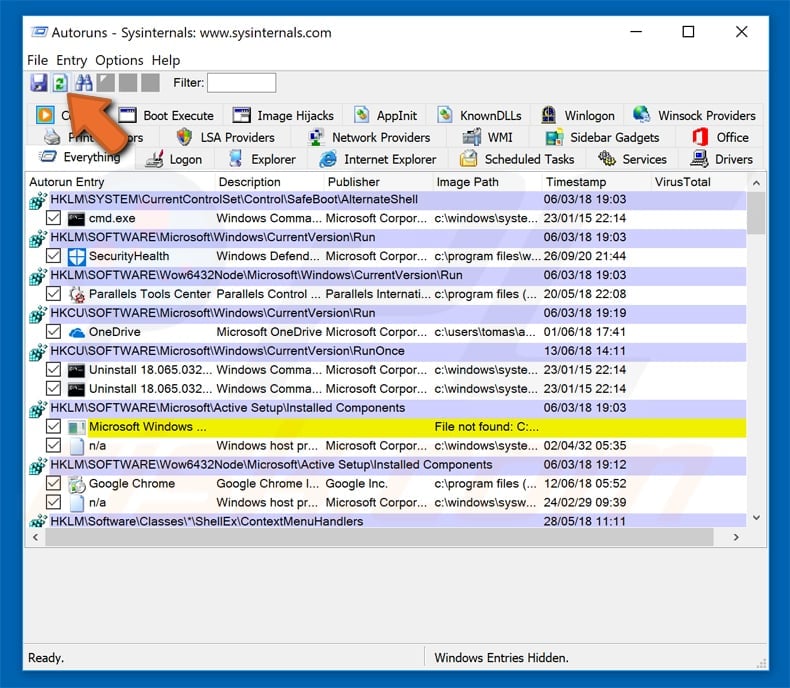

En la aplicación Autoruns, haga clic en "Opciones" en la parte superior y desactive las opciones "Ocultar ubicaciones vacías" y "Ocultar entradas de Windows". Después de este procedimiento, haga clic en el icono "Actualizar".

En la aplicación Autoruns, haga clic en "Opciones" en la parte superior y desactive las opciones "Ocultar ubicaciones vacías" y "Ocultar entradas de Windows". Después de este procedimiento, haga clic en el icono "Actualizar".

Consulte la lista provista por la aplicación Autoruns y localice el archivo de malware que desea eliminar.

Consulte la lista provista por la aplicación Autoruns y localice el archivo de malware que desea eliminar.

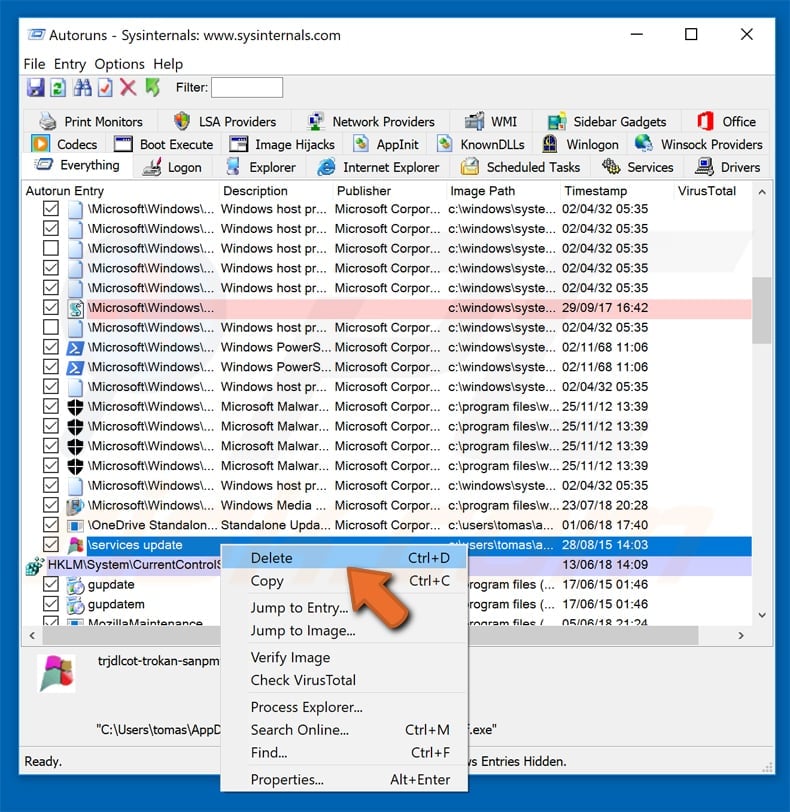

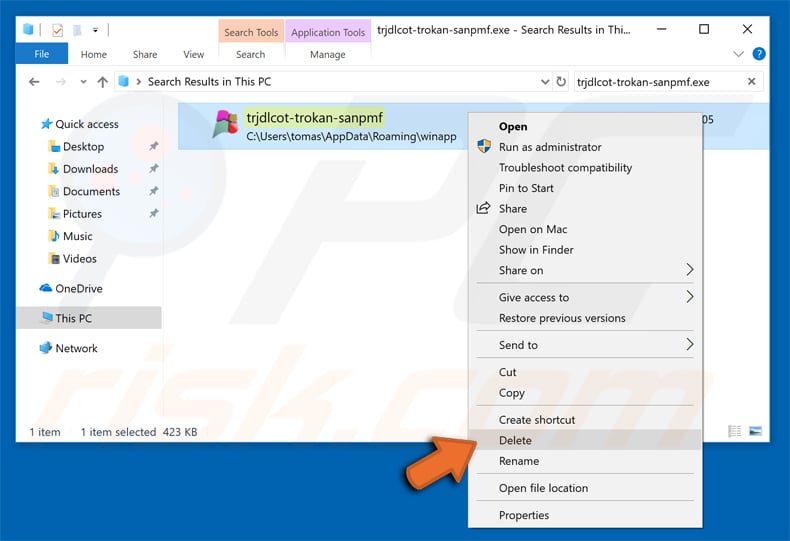

Debe anotar la ruta y nombre completos. Tenga en cuenta que algunos programas maliciosos ocultan nombres de procesos bajo nombres legítimos de procesos de Windows. En esta etapa, es muy importante evitar eliminar los archivos del sistema. Después de localizar el programa sospechoso que desea eliminar, haga clic con el botón derecho del mouse sobre su nombre y elija "Eliminar".

Después de eliminar el malware a través de la aplicación Autoruns (esto asegura que el malware no se ejecutará automáticamente en el próximo inicio del sistema), debe buscar el nombre del malware en su computadora. Asegúrese de habilitar los archivos y carpetas ocultos antes de continuar. Si encuentra el nombre de archivo del malware, asegúrese de eliminarlo.

Reinicie su computadora en modo normal. Seguir estos pasos debería eliminar cualquier malware de su computadora. Tenga en cuenta que la eliminación manual de amenazas requiere habilidades informáticas avanzadas. Si no tiene estas habilidades, deje la eliminación de malware a los programas antivirus y antimalware. Es posible que estos pasos no funcionen con infecciones avanzadas de malware. Como siempre, es mejor prevenir la infección que intentar eliminar el malware más tarde. Para mantener su computadora segura, instale las últimas actualizaciones del sistema operativo y use un software antivirus.

Para asegurarse de que su computadora esté libre de infecciones de malware, recomendamos escanearla con Combo Cleaner Antivirus para Windows.

Compartir:

Tomas Meskauskas

Investigador experto en seguridad, analista profesional de malware

Me apasiona todo lo relacionado con seguridad informática y tecnología. Me avala una experiencia de más de 10 años trabajando para varias empresas de reparación de problemas técnicos y seguridad on-line. Como editor y autor de PCrisk, llevo trabajando desde 2010. Sígueme en Twitter y LinkedIn para no perderte nada sobre las últimas amenazas de seguridad en internet.

El portal de seguridad PCrisk es ofrecido por la empresa RCS LT.

Investigadores de seguridad han unido fuerzas para ayudar a educar a los usuarios de ordenadores sobre las últimas amenazas de seguridad en línea. Más información sobre la empresa RCS LT.

Nuestras guías de desinfección de software malicioso son gratuitas. No obstante, si desea colaborar, puede realizar una donación.

DonarEl portal de seguridad PCrisk es ofrecido por la empresa RCS LT.

Investigadores de seguridad han unido fuerzas para ayudar a educar a los usuarios de ordenadores sobre las últimas amenazas de seguridad en línea. Más información sobre la empresa RCS LT.

Nuestras guías de desinfección de software malicioso son gratuitas. No obstante, si desea colaborar, puede realizar una donación.

Donar

▼ Mostrar discusión