Evite ser estafado por el email spam "Unfortunately there are bad news"

EstafaConocido también como: Posibles infecciones de malware

Obtenga un escaneo gratuito y verifique si su computadora está infectada.

ELIMÍNELO AHORAPara usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por RCS LT, la empresa matriz de PCRisk.

¿Qué es la estafa por email "Unfortunately, there are some bad news for you"?

"Unfortunately, there are some bad news for you" es el nombre de una campaña de spam de sextorsión. Los emails enviados a través de esta campaña afirman que el remitente ha hecho un video sexualmente explícito con el destinatario, y esta grabación se publicará, a menos que se cumplan las demandas de rescate.

Debe enfatizarse que esto es una estafa; por lo tanto, no existen videos comprometedores del destinatario, y todas las demás afirmaciones hechas por estas emails son falsas.

Email "Unfortunately, there are some bad news for you" en detalle

Los emails de la estafa "Unfortunately, there are some bad news for you" contienen mensajes largos destinados a engañar a los destinatarios para que paguen un rescate por un video inexistente. Los emails afirman que el dispositivo del destinatario se infectó con malware hace varios meses, lo que supuestamente permitió al remitente acceder y controlar la máquina.

Los emails afirman que el malware se utilizó para registrar al destinatario mientras visitaba sitios web para adultos. Los destinatarios tienen dos días para pagar 1750 USD en criptomonedas Bitcoin; de lo contrario, el video explícito se compartirá con sus contactos y se filtrará en línea.

Como se mencionó en la introducción, estos emails son estafas; simplemente deben ignorarse, ya que los emails no representan una amenaza para los destinatarios.

| Nombre | Unfortunately, there are some bad news for you Email Scam |

| Tipo de Amenaza | Phishing, Scam, Social Engineering, Fraud |

| Falsa Afirmación | Los emails fraudulentos afirman que hay un video comprometedor del destinatario en posesión del remitente y, a menos que se pague un rescate, la grabación se publicará. |

| Cantidad del Rescate | 1750 USD en criptomoneda Bitcoin |

| Dirección de la Criptobilletera del Cibercriminal | 17Ga9z9f3HFBafsmMq76NVsVX5r1CzxhaP (Bitcoin) |

| Síntomas | Compras en línea no autorizadas, cambio de contraseñas de cuentas en línea, robo de identidad, acceso ilegal a la computadora. |

| Métodos de Distribución | Emails engañosos, anuncios emergentes en línea fraudulentos, técnicas de envenenamiento de motores de búsqueda, dominios mal escritos. |

| Daño | Pérdida de información privada sensible, pérdida monetaria, robo de identidad. |

| Eliminación de Malware |

Para eliminar posibles infecciones de malware, escanee su computadora con un software antivirus legítimo. Nuestros investigadores de seguridad recomiendan usar Combo Cleaner. Descargue Combo Cleaner para WindowsEl detector gratuito verifica si su equipo está infectado. Para usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por RCS LT, la empresa matriz de PCRisk. |

Campañas de spam en general

"This is the last reminder", "I am a programmer and hacked your computer 3 months ago", "I have e-mailed you from your account" y "Your cloud storage was compromised" son algunos ejemplos de campañas de spam de distorsión sexual.

Los emails engañosos utilizan varios modelos de estafa para ganar y abusar de la confianza del usuario, por ejemplo, notificaciones relacionadas con el email de los destinatarios u otras cuentas en línea (utilizadas para credenciales de inicio de sesión de phishing), loterías y herencias falsas, emails relacionadas con pagos y facturas, etc. Además del phishing y otras estafas, el correo no deseado también se usa para propagar malware (por ejemplo, ransomware, troyanos, mineros de criptomonedas, etc.).

¿Cómo infectan las computadoras las campañas de spam?

Los sistemas se infectan a través de archivos virulentos distribuidos como archivos adjuntos o enlaces de descarga en emails no deseados. Estos archivos pueden estar en varios formatos, por ejemplo, documentos de Microsoft Office y PDF, archivos, ejecutables, JavaScript, etc. Cuando se abren los archivos, se activa la cadena de infección.

Por ejemplo, los documentos de Microsoft Office ejecutan comandos de macro maliciosos para infectar sistemas. El proceso se produce en el momento en que se abre un documento en las versiones de Microsoft Office publicadas antes de 2010. El modo "Vista protegida" lo impide en versiones posteriores; en su lugar, los usuarios pueden habilitar manualmente la edición/contenido (es decir, comandos de macro). Sin embargo, los documentos infecciosos pueden contener mensajes engañosos destinados a atraer a los usuarios a habilitar macros.

¿Cómo evitar la instalación de malware?

No se deben abrir emails sospechosos e irrelevantes, especialmente los archivos adjuntos o enlaces que se encuentren en ellos. Además, se recomienda utilizar versiones de Microsoft Office publicadas después de 2010.

El malware también se propaga a través de canales de descarga dudosos (como por ejemplo, Sitios no oficiales y gratuitos, redes de intercambio de igual a igual, etc.), herramientas de activación ilegal ("craqueo") y actualizaciones falsas. Por lo tanto, es importante descargar siempre de fuentes oficiales/verificadas y activar/actualizar programas con herramientas proporcionadas por desarrolladores genuinos.

Es primordial tener un antivirus confiable instalado y actualizado. Este software debe utilizarse para realizar análisis regulares del sistema y eliminar amenazas. Si ya ha abierto archivos adjuntos maliciosos, le recomendamos que ejecute un análisis Combo Cleaner Antivirus para Windows para eliminar automáticamente el malware infiltrado.

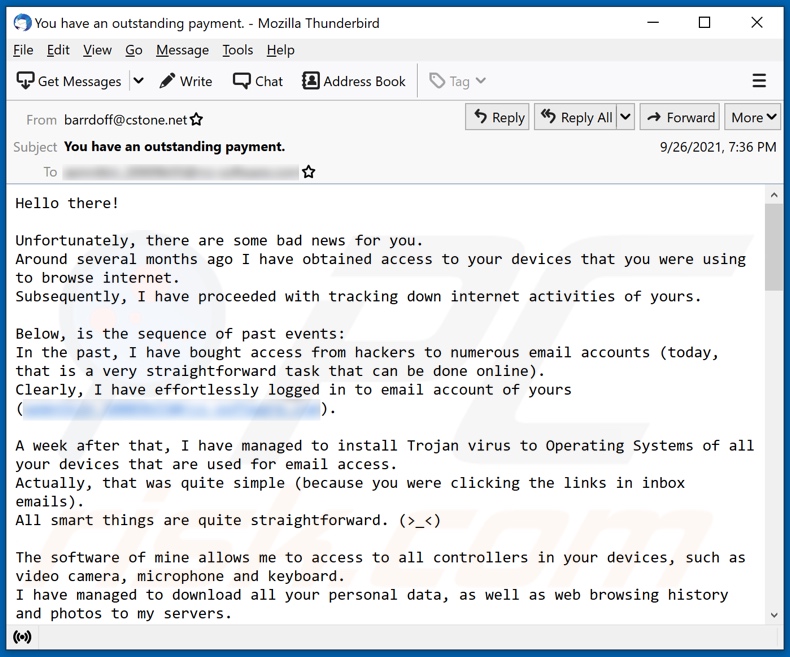

Texto presentado en el email de la estafa "Unfortunately, there are some bad news for you":

Subject: You have an outstanding payment.

Hello there!

Unfortunately, there are some bad news for you.

Around several months ago I have obtained access to your devices that you were using to browse internet.

Subsequently, I have proceeded with tracking down internet activities of yours.

Below, is the sequence of past events:

In the past, I have bought access from hackers to numerous email accounts (today, that is a very straightforward task that can be done online).

Clearly, I have effortlessly logged in to email account of yours (**********).

A week after that, I have managed to install Trojan virus to Operating Systems of all your devices that are used for email access.

Actually, that was quite simple (because you were clicking the links in inbox emails).

All smart things are quite straightforward. (>_<)

The software of mine allows me to access to all controllers in your devices, such as video camera, microphone and keyboard.

I have managed to download all your personal data, as well as web browsing history and photos to my servers.

I can access all messengers of yours, as well as emails, social networks, contacts list and even chat history.

My virus unceasingly refreshes its signatures (since it is driver-based), and hereby stays invisible for your antivirus.

So, by now you should already understand the reason why I remained unnoticed until this very moment...

While collecting your information, I have found out that you are also a huge fan of websites for adults.

You truly enjoy checking out porn websites and watching dirty videos, while having a lot of kinky fun.

I have recorded several kinky scenes of yours and montaged some videos, where you reach orgasms while passionately masturbating.

If you still doubt my serious intentions, it only takes couple mouse clicks to share your videos with your friends, relatives and even colleagues.

It is also not a problem for me to allow those vids for access of public as well.

I truly believe, you would not want this to occur, understanding how special are the videos you love watching, (you are clearly aware of that) all that stuff can result in a real disaster for you.

Let's resolve it like this:

All you need is $1750 USD transfer to my account (bitcoin equivalent based on exchange rate during your transfer), and after the transaction is successful, I will proceed to delete all that kinky stuff without delay.

Afterwards, we can pretend that we have never met before. In addition, I assure you that all the harmful software will be deleted from all your devices. Be sure, I keep my promises.

That is quite a fair deal with a low price, bearing in mind that I have spent a lot of effort to go through your profile and traffic for a long period.

If you are unaware how to buy and send bitcoins - it can be easily fixed by searching all related information online.

Below is bitcoin wallet of mine: 17Ga9z9f3HFBafsmMq76NVsVX5r1CzxhaP

You are given not more than 48 hours after you have opened this email (2 days to be precise).

Below is the list of actions that you should not attempt doing:

> Do not attempt to reply my email (the email in your inbox was created by me together with return address).

> Do not attempt to call police or any other security services. Moreover, don't even think to share this with friends of yours. Once I find that out (make no doubt about it, I can do that effortlessly, bearing in mind that I have full control over all your systems) - the video of yours will become available to public immediately.

> Do not attempt to search for me - there is completely no point in that. All cryptocurrency transactions remain anonymous at all times.

> Do not attempt reinstalling the OS on devices of yours or get rid of them. It is meaningless too, because all your videos are already available at remote servers.

Below is the list of things you don't need to be concerned about:

> That I will not receive the money you transferred.

- Don't you worry, I can still track it, after the transaction is successfully completed, because I still monitor all your activities (trojan virus of mine includes a remote-control option, just like TeamViewer).

> That I still will make your videos available to public after your money transfer is complete.

- Believe me, it is meaningless for me to keep on making your life complicated. If I indeed wanted to make it happen, it would happen long time ago!

Everything will be carried out based on fairness!

Before I forget...moving forward try not to get involved in this kind of situations anymore!

An advice from me - regularly change all the passwords to your accounts.

Apariencia del email fraudulento "Unfortunately, there are some bad news for you" (GIF):

Eliminación automática instantánea de malware:

La eliminación manual de amenazas puede ser un proceso largo y complicado que requiere conocimientos informáticos avanzados. Combo Cleaner es una herramienta profesional para eliminar malware de forma automática, que está recomendado para eliminar malware. Descárguelo haciendo clic en el siguiente botón:

DESCARGAR Combo CleanerSi decide descargar este programa, quiere decir que usted está conforme con nuestra Política de privacidad y Condiciones de uso. Para usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por RCS LT, la empresa matriz de PCRisk.

Menú rápido:

- ¿Qué es el email estafa "Unfortunately there are bad news"?

- PASO 1. Eliminación manual de posibles infecciones de malware.

- PASO 2. Revise si su computadora está limpia.

¿Cómo eliminar el malware manualmente?

La eliminación manual de malware es una tarea complicada. Por lo general, es mejor permitir que los programas antivirus o antimalware lo hagan automáticamente. Para eliminar este malware, recomendamos utilizar Combo Cleaner Antivirus para Windows.

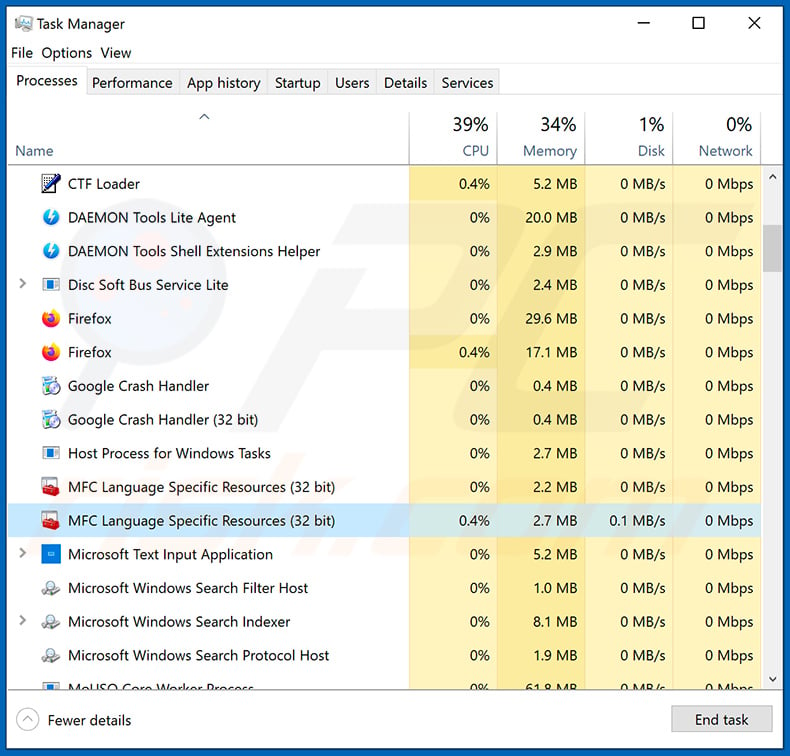

Si desea eliminar el malware manualmente, el primer paso es identificar el nombre del malware que está intentando eliminar. Aquí hay un ejemplo de un programa sospechoso que se ejecuta en la computadora de un usuario:

Si revisó la lista de programas que se ejecutan en su computadora, por ejemplo, usando el administrador de tareas, e identificó un programa que parece sospechoso, debe continuar con estos pasos:

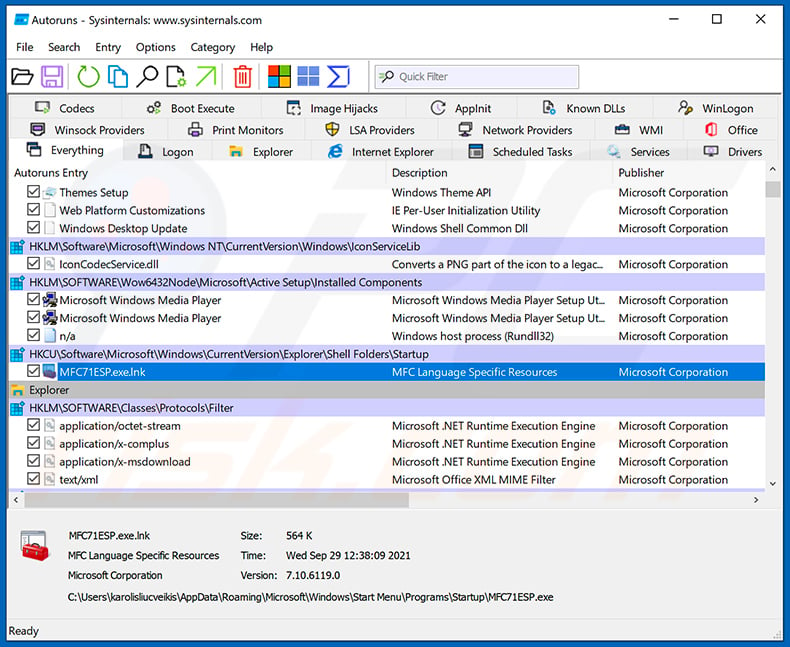

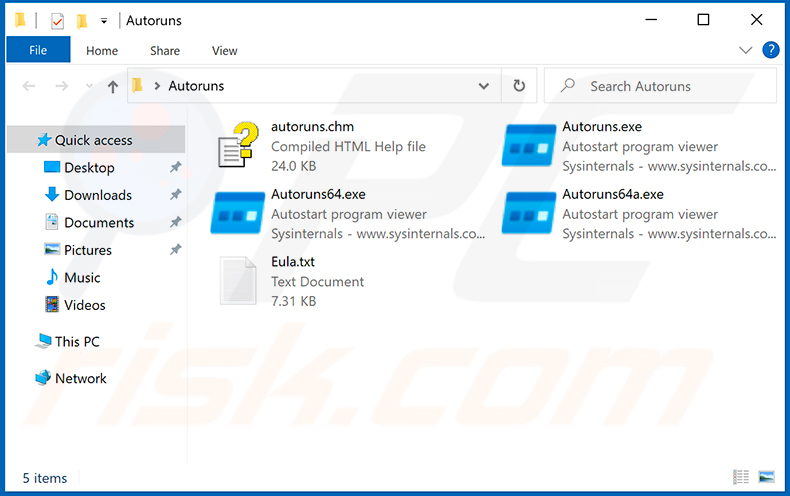

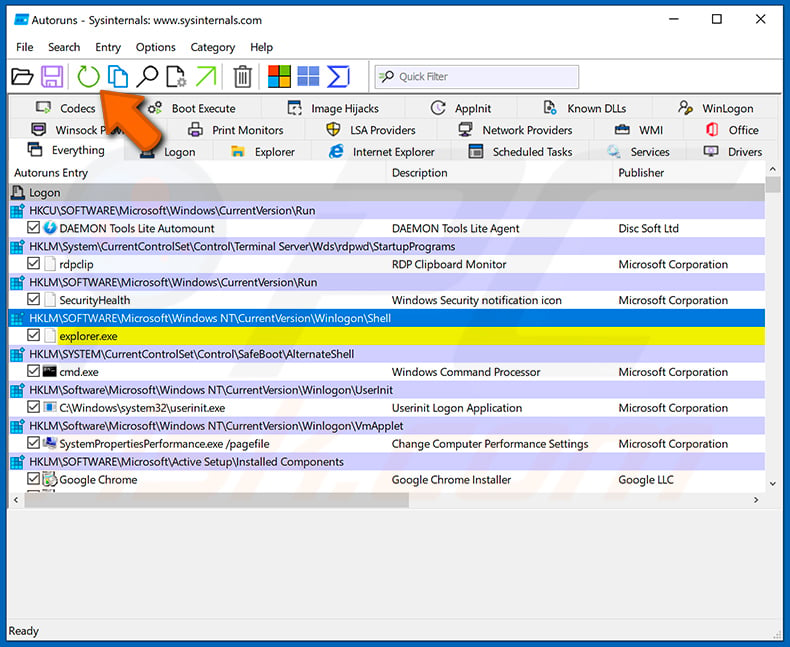

Descargue un programa llamado Autoruns. Este programa muestra aplicaciones de inicio automático, registro y ubicaciones del sistema de archivos:

Descargue un programa llamado Autoruns. Este programa muestra aplicaciones de inicio automático, registro y ubicaciones del sistema de archivos:

Reinicie su computadora en Modo Seguro:

Reinicie su computadora en Modo Seguro:

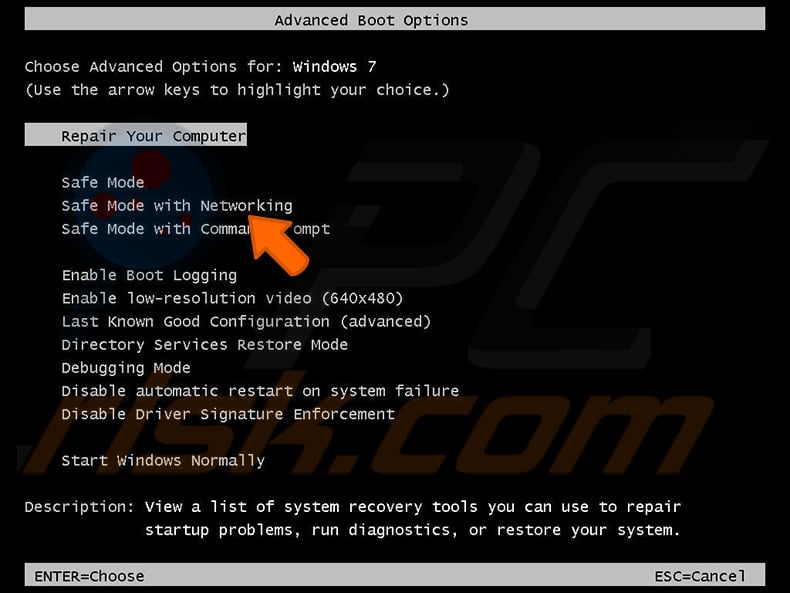

Usuarios de Windows XP y Windows 7: Inicie su computador en modo seguro. Haga clic en Inicio, clic en Apagar, clic en Reiniciar, clic en Aceptar. Durante el proceso de inicio de su computador, presione la tecla F8 en su teclado varias veces hasta que vea el menú Opciones Avanzadas de Windows, y luego seleccione Modo Seguro con Funciones de Red de la lista.

Video que muestra cómo iniciar Windows 7 en "Modo Seguro con Funciones de Red":

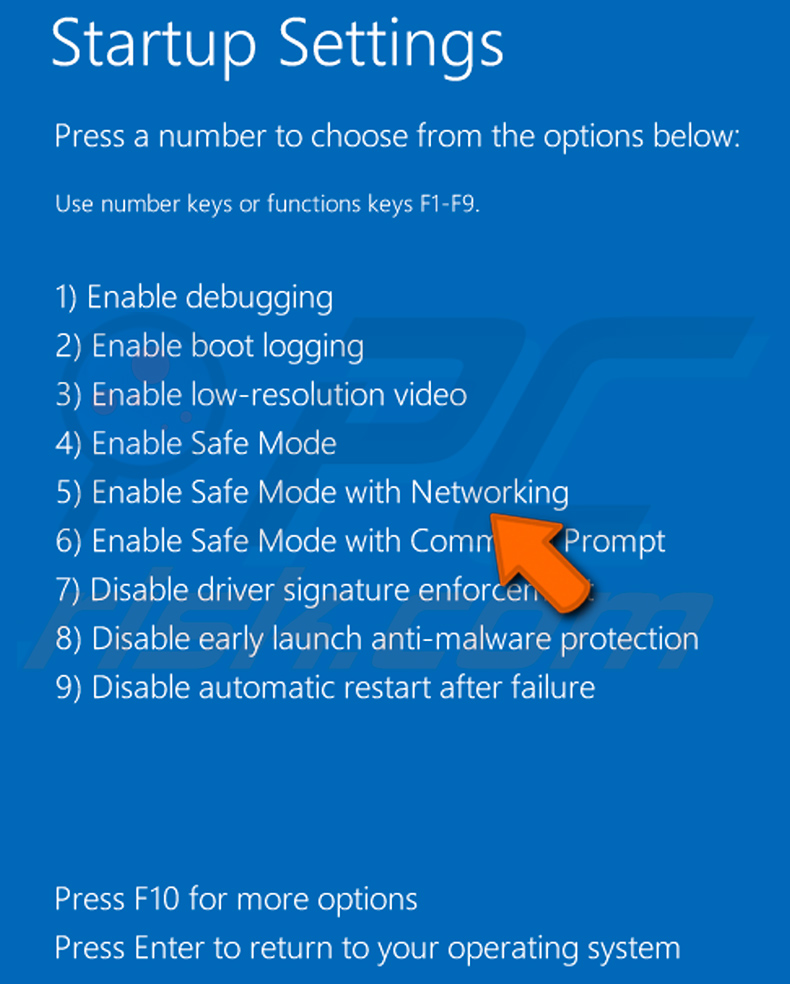

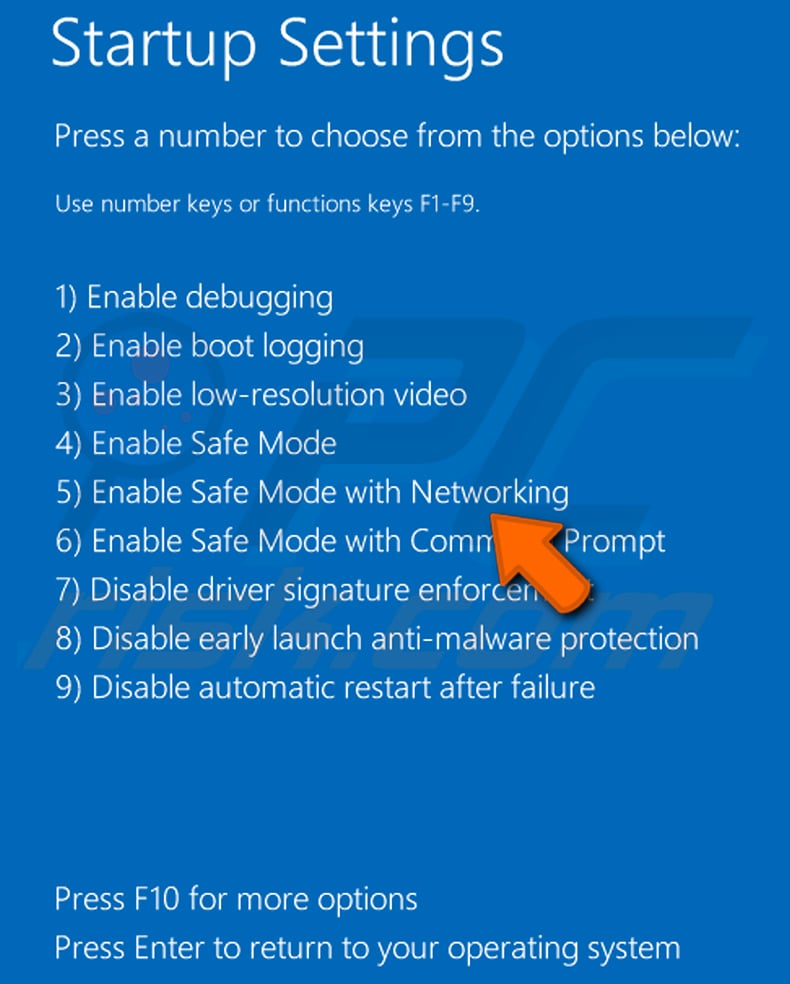

Usuarios de Windows 8: Iniciar Windows 8 en Modo Seguro con Funciones de Red: vaya a la pantalla de inicio de Windows 8, escriba Avanzado, en los resultados de búsqueda, seleccione Configuración. Haga clic en Opciones de inicio avanzadas, en la ventana abierta "Configuración General de PC", seleccione Inicio Avanzado. Clic en el botón "Reiniciar Ahora". Su computadora ahora se reiniciará en el "Menú de opciones de inicio avanzado". Haga clic en el botón "Solucionar problemas" y luego clic en el botón "Opciones avanzadas". En la pantalla de opciones avanzadas, haga clic en "Configuración de inicio". Haga clic en el botón "Reiniciar". Su PC se reiniciará en la pantalla de Configuración de inicio. Presione F5 para iniciar en Modo Seguro con Funciones de Red.

Video que muestra cómo iniciar Windows 8 en "Modo Seguro con Funciones de Red":

Usuarios de Windows 10: Haga clic en el logotipo de Windows y seleccione el icono de Encendido. En el menú abierto, haga clic en "Reiniciar" mientras mantiene presionado el botón "Shift" en su teclado. En la ventana "Elija una opción", haga clic en "Solucionar Problemas", luego seleccione "Opciones Avanzadas". En el menú de opciones avanzadas, seleccione "Configuración de Inicio" y haga clic en el botón "Reiniciar". En la siguiente ventana, debe hacer clic en la tecla "F5" en su teclado. Esto reiniciará su sistema operativo en modo seguro con funciones de red.

Video que muestra cómo iniciar Windows 10 en "Modo Seguro con Funciones de Red":

Extraiga el archivo descargado y ejecute el archivo Autoruns.exe.

Extraiga el archivo descargado y ejecute el archivo Autoruns.exe.

En la aplicación Autoruns, haga clic en "Opciones" en la parte superior y desactive las opciones "Ocultar ubicaciones vacías" y "Ocultar entradas de Windows". Después de este procedimiento, haga clic en el icono "Actualizar".

En la aplicación Autoruns, haga clic en "Opciones" en la parte superior y desactive las opciones "Ocultar ubicaciones vacías" y "Ocultar entradas de Windows". Después de este procedimiento, haga clic en el icono "Actualizar".

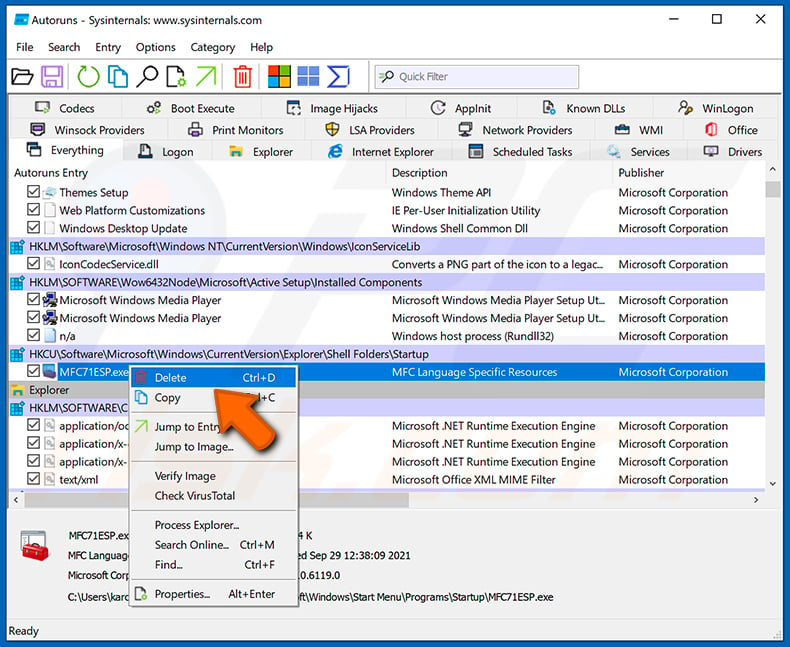

Consulte la lista provista por la aplicación Autoruns y localice el archivo de malware que desea eliminar.

Consulte la lista provista por la aplicación Autoruns y localice el archivo de malware que desea eliminar.

Debe anotar la ruta y nombre completos. Tenga en cuenta que algunos programas maliciosos ocultan nombres de procesos bajo nombres legítimos de procesos de Windows. En esta etapa, es muy importante evitar eliminar los archivos del sistema. Después de localizar el programa sospechoso que desea eliminar, haga clic con el botón derecho del mouse sobre su nombre y elija "Eliminar".

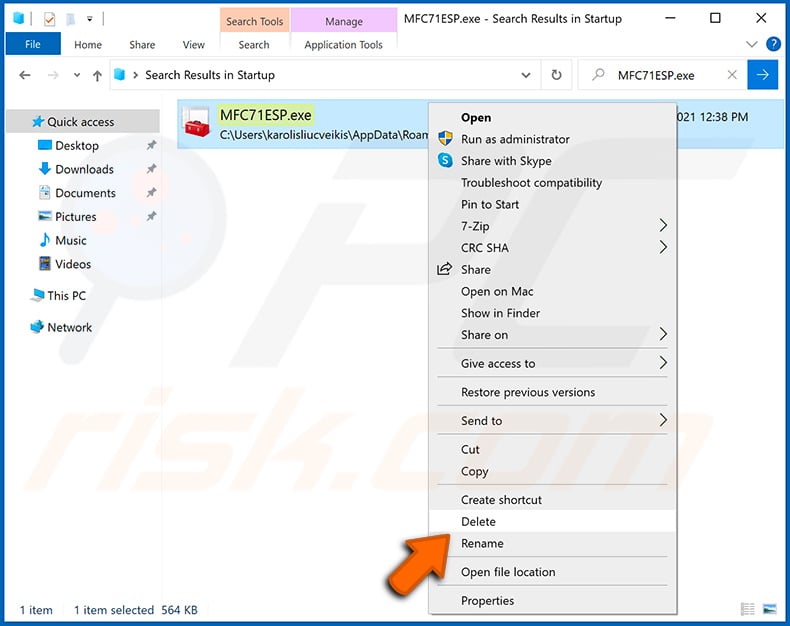

Después de eliminar el malware a través de la aplicación Autoruns (esto asegura que el malware no se ejecutará automáticamente en el próximo inicio del sistema), debe buscar el nombre del malware en su computadora. Asegúrese de habilitar los archivos y carpetas ocultos antes de continuar. Si encuentra el nombre de archivo del malware, asegúrese de eliminarlo.

Reinicie su computadora en modo normal. Seguir estos pasos debería eliminar cualquier malware de su computadora. Tenga en cuenta que la eliminación manual de amenazas requiere habilidades informáticas avanzadas. Si no tiene estas habilidades, deje la eliminación de malware a los programas antivirus y antimalware.

Es posible que estos pasos no funcionen con infecciones avanzadas de malware. Como siempre, es mejor prevenir la infección que intentar eliminar el malware más tarde. Para mantener su computadora segura, instale las últimas actualizaciones del sistema operativo y use un software antivirus. Para asegurarse de que su computadora esté libre de infecciones de malware, recomendamos escanearla con Combo Cleaner Antivirus para Windows.

Preguntas frecuentes (FAQ)

¿Por qué recibí este email?

Los emails no deseados se envían por miles con la esperanza de que alguien se enamore de ellos; no son personales.

¿Mi computadora fue realmente pirateada y el remitente tiene alguna información?

No, el email "Unfortunately, there are some bad news for you" es una estafa y ninguna de sus afirmaciones es cierta. Eso significa que no existen videos tuyos en posesión del estafador, ni tus dispositivos están infectados.

¿Cómo consiguieron los ciberdelincuentes mi contraseña de email?

Si ha recibido emails no deseados de su propia cuenta de email, es probable que haya sido víctima de una estafa de phishing en algún momento. Las estafas de este tipo operan engañando a las víctimas para que inicien sesión en sus cuentas (por ejemplo, emails) a través de sitios de phishing o archivos disfrazados de páginas de inicio de sesión. Alternativamente, los ciberdelincuentes pueden haber obtenido sus credenciales de inicio de sesión a través de una violación de datos.

Envié criptomonedas a la dirección presentada en este email, ¿puedo recuperar mi dinero?

No, ya que las transacciones con criptomonedas son prácticamente imposibles de rastrear e irreversibles.

He proporcionado mi información personal cuando me engañó un email no deseado, ¿qué debo hacer?

Si proporcionó las credenciales de inicio de sesión de la cuenta, cambie inmediatamente las contraseñas de todas las cuentas potencialmente comprometidas y comuníquese con su soporte oficial. Si la información revelada era de otra naturaleza (por ejemplo, información de la tarjeta de identificación, números de tarjetas de crédito, etc.), comuníquese con las autoridades correspondientes sin demora.

He leído un email no deseado pero no abrí el archivo adjunto, ¿está mi computadora infectada?

No, abrir y leer emails no deseados no resultará en una infección del sistema. Sin embargo, abrir cualquier archivo adjunto o hacer clic en los enlaces presentes en dichas letras puede desencadenar la descarga/instalación de malware.

He descargado y abierto un archivo adjunto a un email no deseado, ¿está infectada mi computadora?

Si su sistema está infectado, depende del tipo de archivo. Si el archivo abierto era un ejecutable, lo más probable es que sí. Sin embargo, es posible que haya evitado iniciar una infección del sistema si el archivo era un documento (por ejemplo, .doc, .pdf, etc.), ya que estos archivos pueden requerir acciones adicionales para comenzar los procesos de infección.

¿Combo Cleaner eliminará las infecciones de malware presentes en los archivos adjuntos de los emails?

Sí, Combo Cleaner puede detectar y eliminar casi todas las infecciones de malware conocidas. Tenga en cuenta que es crucial realizar un análisis completo del sistema, ya que el software malicioso de alta gama tiende a esconderse en las profundidades del sistema infectado.

Compartir:

Tomas Meskauskas

Investigador experto en seguridad, analista profesional de malware

Me apasiona todo lo relacionado con seguridad informática y tecnología. Me avala una experiencia de más de 10 años trabajando para varias empresas de reparación de problemas técnicos y seguridad on-line. Como editor y autor de PCrisk, llevo trabajando desde 2010. Sígueme en Twitter y LinkedIn para no perderte nada sobre las últimas amenazas de seguridad en internet.

El portal de seguridad PCrisk es ofrecido por la empresa RCS LT.

Investigadores de seguridad han unido fuerzas para ayudar a educar a los usuarios de ordenadores sobre las últimas amenazas de seguridad en línea. Más información sobre la empresa RCS LT.

Nuestras guías de desinfección de software malicioso son gratuitas. No obstante, si desea colaborar, puede realizar una donación.

DonarEl portal de seguridad PCrisk es ofrecido por la empresa RCS LT.

Investigadores de seguridad han unido fuerzas para ayudar a educar a los usuarios de ordenadores sobre las últimas amenazas de seguridad en línea. Más información sobre la empresa RCS LT.

Nuestras guías de desinfección de software malicioso son gratuitas. No obstante, si desea colaborar, puede realizar una donación.

Donar

▼ Mostrar discusión