No confíe en el email estafa "I have e-mailed you from your account"

EstafaConocido también como: Posibles infecciones de malware

Obtenga un escaneo gratuito y verifique si su computadora está infectada.

ELIMÍNELO AHORAPara usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por RCS LT, la empresa matriz de PCRisk.

¿Qué es el email estafa "I have e-mailed you from your account"?

La estafa por email "I have e-mailed you from your account" es una campaña de spam de sextortion. Este término define una operación a gran escala durante la cual se envían miles de emails engañosos. Estas emails afirman falsamente que hay un video comprometedor con el destinatario, que se filtrará, a menos que se cumplan las demandas de rescate.

Se debe enfatizar que ninguna de la información proporcionada por estos emails es verdadera. Por lo tanto, no existen tales grabaciones y ni los dispositivos de los destinatarios ni su privacidad se han visto comprometidos.

Email "I have e-mailed you from your account" en detalle

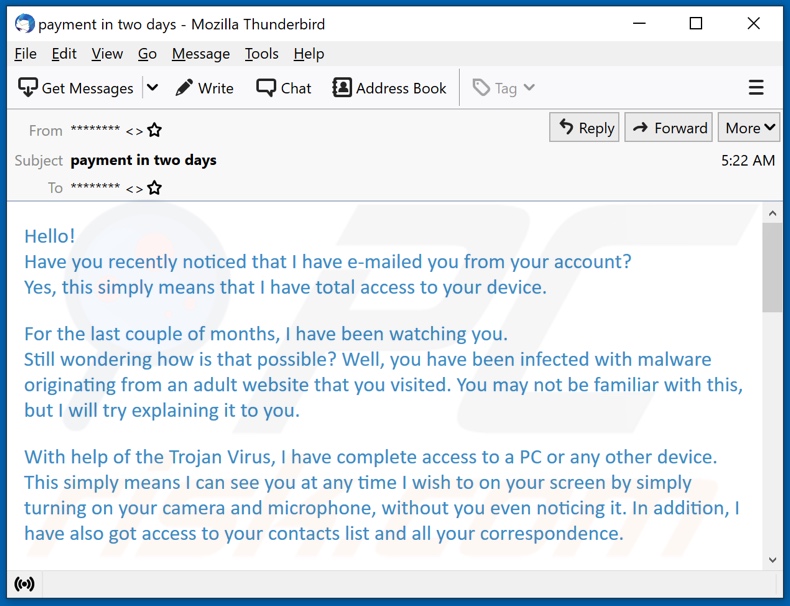

Los emails de estafa "I have e-mailed you from your account" (asunto/título "payment in two days" o "pago en dos días", puede variar) afirman haber enviado estas emails a través de las propias cuentas de correo de los destinatarios. Esta declaración falsa supuestamente significa que el remitente tiene acceso a los dispositivos de los usuarios.

Estos emails engañosos luego afirman que los sistemas se infectaron con malware que se originó en un sitio web con temas para adultos que los destinatarios han visitado. Los estafadores afirman haber grabado un video a través de las cámaras de los dispositivos con la ayuda de una infección de malware inexistente.

La grabación supuestamente se hizo mientras los destinatarios visitaban sitios de pornografía. El "video" contiene una grabación del usuario en un lado y el contenido que estaba viendo, en el otro. Además, los emails fraudulentos afirman que se obtuvieron las listas de contactos de la plataforma de redes sociales y el email de los destinatarios.

Los estafadores amenazan con enviar el video falso a estos contactos, a menos que los usuarios transfieran 250 USD en criptomonedas de Bitcoin a la dirección de criptomonedas listada. El rescate debe pagarse en un plazo de 48 horas, a partir del momento en que se abrió la email "I have e-mailed you from your account".

Se advierte a los destinatarios que si comparten los emails, la grabación se enviará a los contactos extraídos. Como se mencionó en la introducción, todas las afirmaciones hechas por estas emails son falsas. Por lo tanto, al confiar en ellos, los usuarios solo sufrirán una pérdida financiera y posiblemente experimentarán repetidos intentos de estafa.

| Nombre | I have e-mailed you from your account Email Scam |

| Tipo de Amenaza | Phishing, Scam, Social Engineering, Fraud |

| Falsa Afirmación | Los emails fraudulentos afirman que se filtrará un video explícito con el destinatario a menos que se pague un rescate. |

| Cantidad del Rescate | 250 USD en criptomoneda Bitcoin |

| Dirección de la Criptobilletera del Cibercriminal | 1G4KfrBD8HDJncWV3ghvKReY1rGYEZZLzw (Bitcoin) |

| Síntomas | Compras en línea no autorizadas, cambio de contraseñas de cuentas en línea, robo de identidad, acceso ilegal a la computadora. |

| Métodos de Distribución | Emails engañosos, anuncios emergentes en línea fraudulentos, técnicas de envenenamiento de motores de búsqueda, dominios mal escritos. |

| Daño | Pérdida de información privada sensible, pérdida monetaria, robo de identidad. |

| Eliminación de Malware |

Para eliminar posibles infecciones de malware, escanee su computadora con un software antivirus legítimo. Nuestros investigadores de seguridad recomiendan usar Combo Cleaner. Descargue Combo Cleaner para WindowsEl detector gratuito verifica si su equipo está infectado. Para usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por RCS LT, la empresa matriz de PCRisk. |

Campañas de spam en general

"Your device was compromised", "Your cloud storage was compromised", "I monitored your device on the net for a long time", "I have got two not really pleasant news for you" y "Within 96 hours I'll ruin your prestige" son algunos ejemplos de campañas de spam de sextorsión.

Los emails utilizan una amplia variedad de modelos de estafa. Las emails engañosas se presentan típicamente como "urgentes", "importantes", "prioritarias" y similares; incluso pueden disfrazarse como correo de empresas, organizaciones, instituciones, autoridades, proveedores de servicios y otras entidades legítimas.

Aparte del phishing y otras estafafas, estos emails también se utilizan para propagar malware (por ejemplo, troyanos, ransomware, mineros de criptomonedas, etc.). Debido a lo extendido que está el correo no deseado, se recomienda tener cuidado con los emails y mensajes entrantes.

¿Cómo infectan las computadoras las campañas de spam?

El malware se distribuye a través de campañas de spam a través de archivos infecciosos que se envían a través de ellas. Estos archivos se pueden adjuntar a los emails o las emails pueden contener enlaces de descarga de dicho contenido. Los archivos virulentos pueden estar en varios formatos, por ejemplo, documentos de Microsoft Office y PDF, archivos, ejecutables, JavaScript, etc.

Cuando se abren los archivos, se inicia la descarga/instalación de malware. Por ejemplo, los documentos de Microsoft Office causan infecciones al ejecutar comandos de macro maliciosos. Este proceso comienza en el momento en que se abre un documento en las versiones de Microsoft Office publicadas antes de 2010. Las versiones más nuevas tienen el modo "Vista protegida" que evita la ejecución automática de macros. En cambio, los usuarios pueden habilitar manualmente la edición/contenido (es decir, comandos de macro).

¿Cómo evitar la instalación de malware?

Para evitar infectar el dispositivo a través del correo no deseado, se recomienda expresamente no abrir emails sospechosos e irrelevantes, especialmente los archivos adjuntos o enlaces presentes en ellos. Se recomienda utilizar versiones de Microsoft Office publicadas después de 2010.

El malware también se propaga a través de fuentes de descarga dudosas (como por ejemplo, Sitios no oficiales y gratuitos, redes de intercambio de igual a igual, etc.), herramientas de activación ilegales ("cracks") y actualizaciones falsas. Por lo tanto, es importante descargar desde canales oficiales/verificados y activar/actualizar programas con herramientas proporcionadas por desarrolladores genuinos.

Para garantizar la seguridad del dispositivo y del usuario, es fundamental tener un antivirus confiable instalado y actualizado. Este software debe utilizarse para ejecutar análisis regulares del sistema y eliminar las amenazas detectadas. Si ya ha abierto archivos adjuntos maliciosos, le recomendamos que ejecute un análisis Combo Cleaner Antivirus para Windows para eliminar automáticamente el malware infiltrado.

Texto presentado en el email estafa "I have e-mailed you from your account":

Subject: payment in two days

Hello!

Have you recently noticed that I have e-mailed you from your account?

Yes, this simply means that I have total access to your device.

For the last couple of months, I have been watching you.

Still wondering how is that possible? Well, you have been infected with malware originating from an adult website that you visited. You may not be familiar with this, but I will try explaining it to you.

With help of the Trojan Virus, I have complete access to a PC or any other device.

This simply means I can see you at any time I wish to on your screen by simply turning on your camera and microphone, without you even noticing it. In addition, I have also got access to your contacts list and all your correspondence.

You may be asking yourself, "But my PC has an active antivirus, how is this even possible? Why didn't I receive any notification?" Well, the answer is simple: my malware uses drivers, where I update the signatures every four hours, making it undetectable, and hence keeping your antivirus silent.

I have a video of you wanking on the left screen, and on the right screen - the video you were watching while masturbating.

Wondering how bad could this get? With just a single click of my mouse, this video can be sent to all your social networks, and e-mail contacts.

I can also share access to all your e-mail correspondence and messengers that you use.

All you have to do to prevent this from happening is - transfer bitcoins worth $250 (USD) to my Bitcoin address (if you have no idea how to do this, you can open your browser and simply search: "Buy Bitcoin").

My bitcoin address (BTC Wallet) is: 1G4KfrBD8HDJncWV3ghvKReY1rGYEZZLzw

After receiving a confirmation of your payment, I will delete the video right away, and that's it, you will never hear from me again.

You have 2 days (48 hours) to complete this transaction.

Once you open this e-mail, I will receive a notification, and my timer will start ticking.

Any attempt to file a complaint will not result in anything, since this e-mail cannot be traced back, same as my bitcoin id.

I have been working on this for a very long time by now; I do not give any chance for a mistake.

If, by any chance I find out that you have shared this message with anybody else, I will broadcast your video as mentioned above.

Apariencia del email estafa "I have e-mailed you from your account" (GIF):

Eliminación automática instantánea de malware:

La eliminación manual de amenazas puede ser un proceso largo y complicado que requiere conocimientos informáticos avanzados. Combo Cleaner es una herramienta profesional para eliminar malware de forma automática, que está recomendado para eliminar malware. Descárguelo haciendo clic en el siguiente botón:

DESCARGAR Combo CleanerSi decide descargar este programa, quiere decir que usted está conforme con nuestra Política de privacidad y Condiciones de uso. Para usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por RCS LT, la empresa matriz de PCRisk.

Menú rápido:

- ¿Qué es "I have e-mailed you from your account"?

- PASO 1. Eliminación manual de posibles infecciones de malware.

- PASO 2. Revise si su computadora está limpia.

¿Cómo eliminar el malware manualmente?

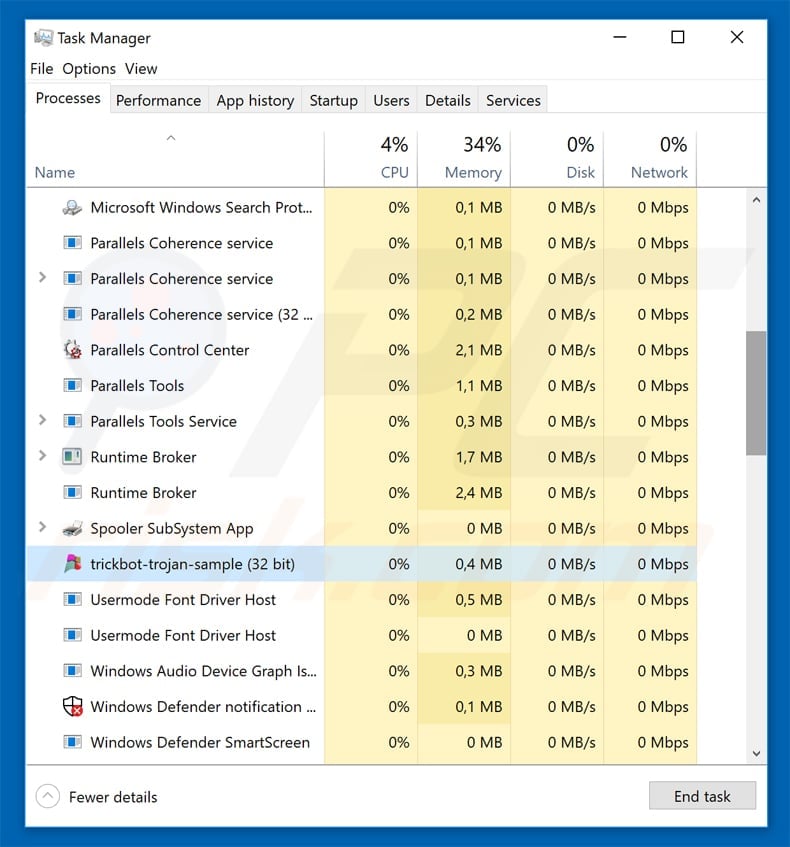

La eliminación manual de malware es una tarea complicada. Por lo general, es mejor permitir que los programas antivirus o antimalware lo hagan automáticamente. Para eliminar este malware, recomendamos utilizar Combo Cleaner Antivirus para Windows. Si desea eliminar el malware manualmente, el primer paso es identificar el nombre del malware que está intentando eliminar. Aquí hay un ejemplo de un programa sospechoso que se ejecuta en la computadora de un usuario:

Si revisó la lista de programas que se ejecutan en su computadora, por ejemplo, usando el administrador de tareas, e identificó un programa que parece sospechoso, debe continuar con estos pasos:

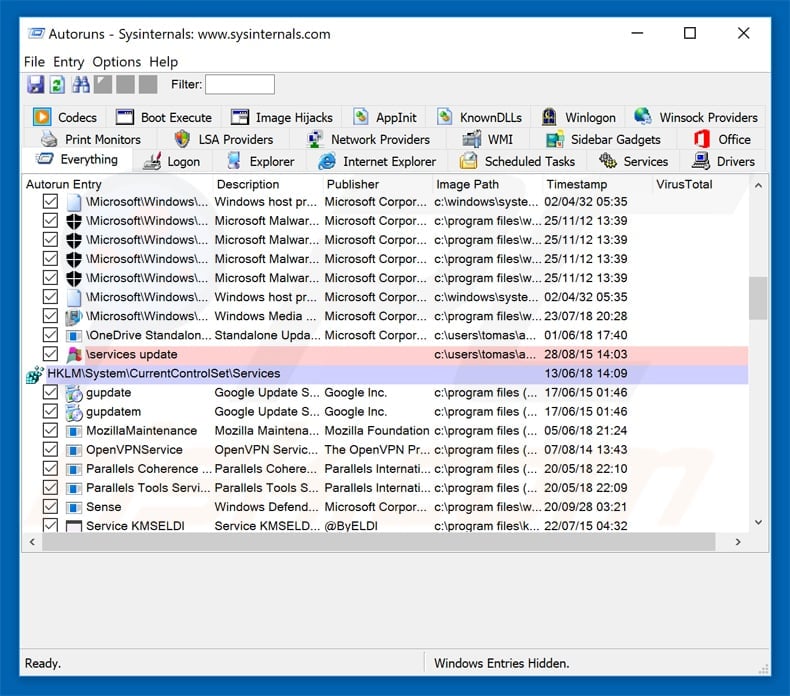

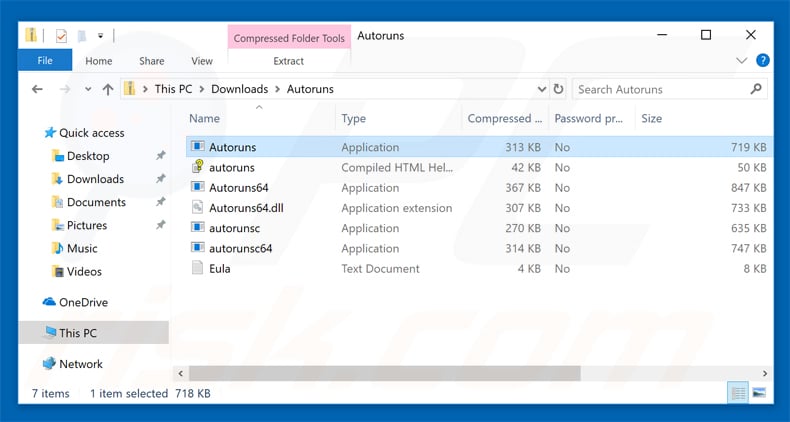

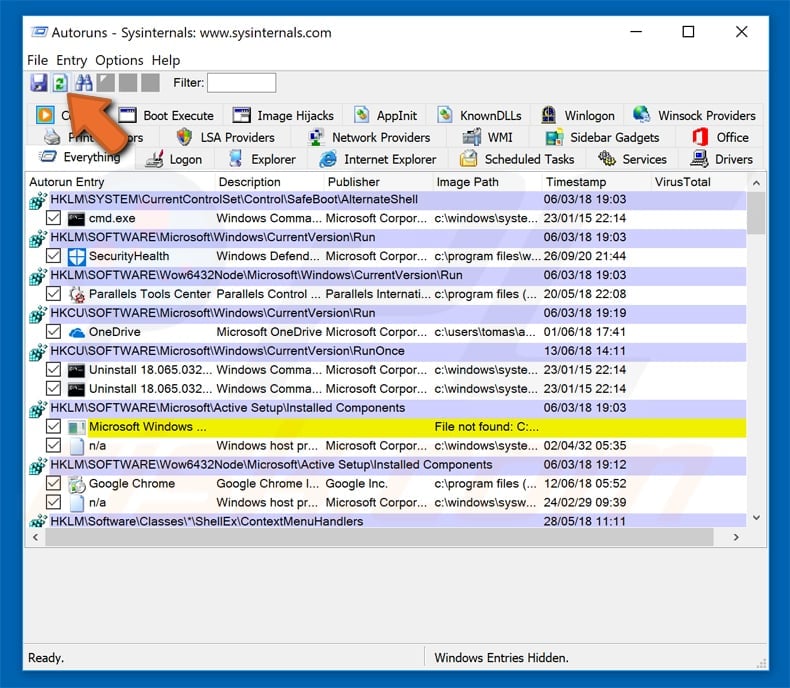

Descargue un programa llamado Autoruns. Este programa muestra aplicaciones de inicio automático, registro y ubicaciones del sistema de archivos:

Descargue un programa llamado Autoruns. Este programa muestra aplicaciones de inicio automático, registro y ubicaciones del sistema de archivos:

Reinicie su computadora en Modo Seguro:

Reinicie su computadora en Modo Seguro:

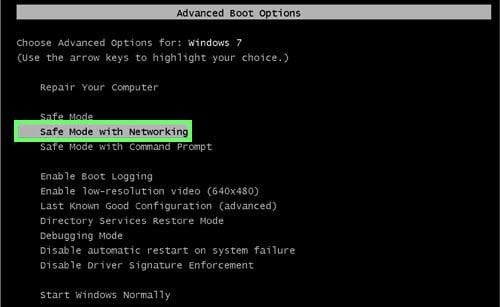

Usuarios de Windows XP y Windows 7: Inicie su computador en modo seguro. Haga clic en Inicio, clic en Apagar, clic en Reiniciar, clic en Aceptar. Durante el proceso de inicio de su computador, presione la tecla F8 en su teclado varias veces hasta que vea el menú Opciones Avanzadas de Windows, y luego seleccione Modo Seguro con Funciones de Red de la lista.

Video que muestra cómo iniciar Windows 7 en "Modo Seguro con Funciones de Red":

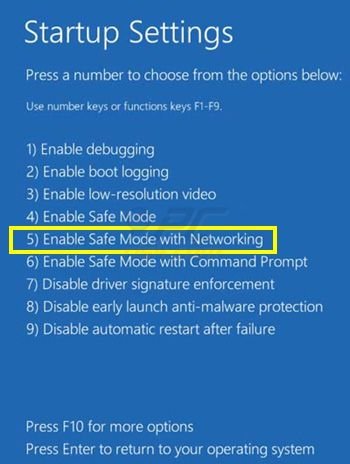

Usuarios de Windows 8: Iniciar Windows 8 en Modo Seguro con Funciones de Red: vaya a la pantalla de inicio de Windows 8, escriba Avanzado, en los resultados de búsqueda, seleccione Configuración. Haga clic en Opciones de inicio avanzadas, en la ventana abierta "Configuración General de PC", seleccione Inicio Avanzado. Clic en el botón "Reiniciar Ahora". Su computadora ahora se reiniciará en el "Menú de opciones de inicio avanzado". Haga clic en el botón "Solucionar problemas" y luego clic en el botón "Opciones avanzadas". En la pantalla de opciones avanzadas, haga clic en "Configuración de inicio". Haga clic en el botón "Reiniciar". Su PC se reiniciará en la pantalla de Configuración de inicio. Presione F5 para iniciar en Modo Seguro con Funciones de Red.

Video que muestra cómo iniciar Windows 8 en "Modo Seguro con Funciones de Red":

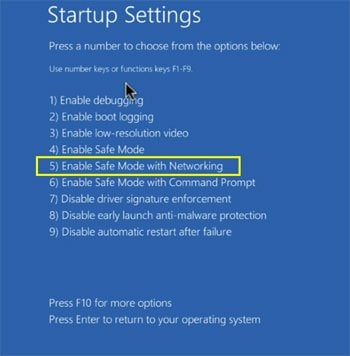

Usuarios de Windows 10: Haga clic en el logotipo de Windows y seleccione el icono de Encendido. En el menú abierto, haga clic en "Reiniciar" mientras mantiene presionado el botón "Shift" en su teclado. En la ventana "Elija una opción", haga clic en "Solucionar Problemas", luego seleccione "Opciones Avanzadas". En el menú de opciones avanzadas, seleccione "Configuración de Inicio" y haga clic en el botón "Reiniciar". En la siguiente ventana, debe hacer clic en la tecla "F5" en su teclado. Esto reiniciará su sistema operativo en modo seguro con funciones de red.

Video que muestra cómo iniciar Windows 10 en "Modo Seguro con Funciones de Red":

Extraiga el archivo descargado y ejecute el archivo Autoruns.exe.

Extraiga el archivo descargado y ejecute el archivo Autoruns.exe.

En la aplicación Autoruns, haga clic en "Opciones" en la parte superior y desactive las opciones "Ocultar ubicaciones vacías" y "Ocultar entradas de Windows". Después de este procedimiento, haga clic en el icono "Actualizar".

En la aplicación Autoruns, haga clic en "Opciones" en la parte superior y desactive las opciones "Ocultar ubicaciones vacías" y "Ocultar entradas de Windows". Después de este procedimiento, haga clic en el icono "Actualizar".

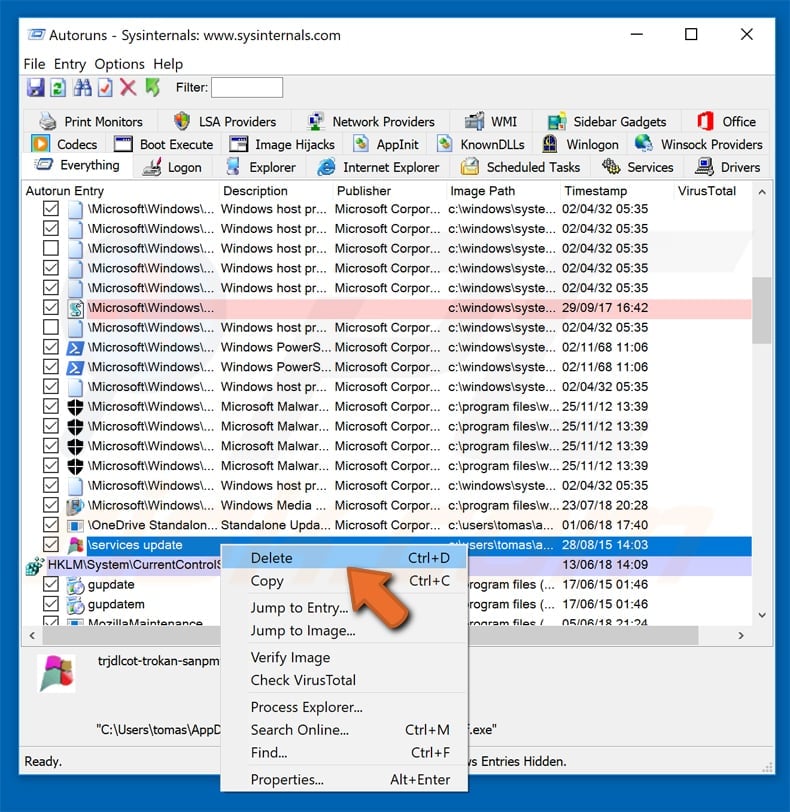

Consulte la lista provista por la aplicación Autoruns y localice el archivo de malware que desea eliminar.

Consulte la lista provista por la aplicación Autoruns y localice el archivo de malware que desea eliminar.

Debe anotar la ruta y nombre completos. Tenga en cuenta que algunos programas maliciosos ocultan nombres de procesos bajo nombres legítimos de procesos de Windows. En esta etapa, es muy importante evitar eliminar los archivos del sistema. Después de localizar el programa sospechoso que desea eliminar, haga clic con el botón derecho del mouse sobre su nombre y elija "Eliminar".

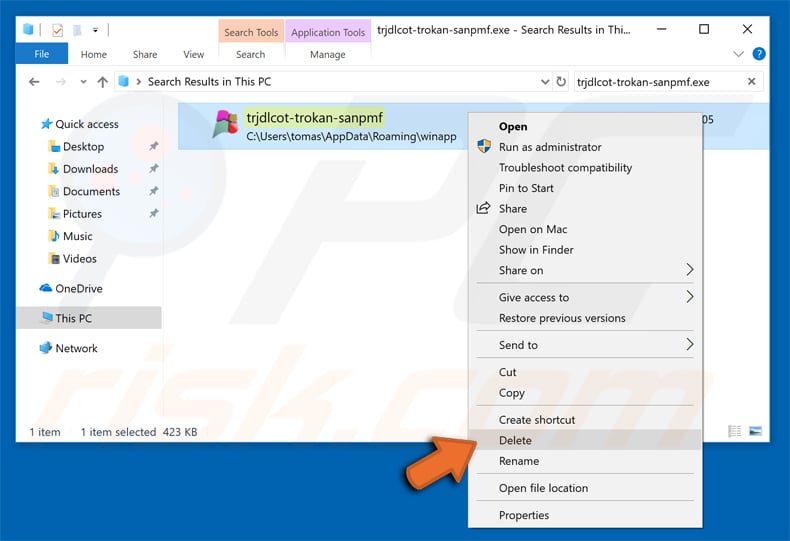

Después de eliminar el malware a través de la aplicación Autoruns (esto asegura que el malware no se ejecutará automáticamente en el próximo inicio del sistema), debe buscar el nombre del malware en su computadora. Asegúrese de habilitar los archivos y carpetas ocultos antes de continuar. Si encuentra el nombre de archivo del malware, asegúrese de eliminarlo.

Reinicie su computadora en modo normal. Seguir estos pasos debería eliminar cualquier malware de su computadora. Tenga en cuenta que la eliminación manual de amenazas requiere habilidades informáticas avanzadas. Si no tiene estas habilidades, deje la eliminación de malware a los programas antivirus y antimalware. Es posible que estos pasos no funcionen con infecciones avanzadas de malware. Como siempre, es mejor prevenir la infección que intentar eliminar el malware más tarde. Para mantener su computadora segura, instale las últimas actualizaciones del sistema operativo y use un software antivirus.

Para asegurarse de que su computadora esté libre de infecciones de malware, recomendamos escanearla con Combo Cleaner Antivirus para Windows.

Compartir:

Tomas Meskauskas

Investigador experto en seguridad, analista profesional de malware

Me apasiona todo lo relacionado con seguridad informática y tecnología. Me avala una experiencia de más de 10 años trabajando para varias empresas de reparación de problemas técnicos y seguridad on-line. Como editor y autor de PCrisk, llevo trabajando desde 2010. Sígueme en Twitter y LinkedIn para no perderte nada sobre las últimas amenazas de seguridad en internet.

El portal de seguridad PCrisk es ofrecido por la empresa RCS LT.

Investigadores de seguridad han unido fuerzas para ayudar a educar a los usuarios de ordenadores sobre las últimas amenazas de seguridad en línea. Más información sobre la empresa RCS LT.

Nuestras guías de desinfección de software malicioso son gratuitas. No obstante, si desea colaborar, puede realizar una donación.

DonarEl portal de seguridad PCrisk es ofrecido por la empresa RCS LT.

Investigadores de seguridad han unido fuerzas para ayudar a educar a los usuarios de ordenadores sobre las últimas amenazas de seguridad en línea. Más información sobre la empresa RCS LT.

Nuestras guías de desinfección de software malicioso son gratuitas. No obstante, si desea colaborar, puede realizar una donación.

Donar

▼ Mostrar discusión