Evite ser estafado por emails indicando que su dispositivo fue hackeado

EstafaConocido también como: Posibles infecciones de malware

Obtenga un escaneo gratuito y verifique si su computadora está infectada.

ELIMÍNELO AHORAPara usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por RCS LT, la empresa matriz de PCRisk.

¿Qué es la estafa por email "I am sorry to inform you but your device was hacked"?

"I am sorry to inform you but your device was hacked" se refiere a una campaña de spam de sextorsión. Estos emails fraudulentos afirman que el dispositivo del destinatario estaba infectado y se usó para hacer un video sexualmente explícito de ellos. Los emails exigen el pago de un rescate; de lo contrario, se publicará la grabación comprometedora. Cabe destacar que estos emails son estafas y toda su información es falsa.

Email "I am sorry to inform you but your device was hacked" en detalle

Los emails de estafa "I am sorry to inform you but your device was hacked" contienen un texto extenso que cuenta la historia de una infección del sistema falsa y cómo se usó el malware infiltrado para obtener contenido comprometedor. Los emails afirman que el remitente ha estado monitoreando al destinatario durante varios meses.

Supuestamente, durante este tiempo, se realizaron grabaciones con el destinatario mientras visitaba sitios web con temas para adultos. Los emails exigen que se transfieran 1650 USD en Bitcoins a la billetera de criptomonedas provista, o el video inexistente se enviará a los contactos del destinatario y se publicará en línea.

Debe enfatizarse que estos emails son falsos y no representan una amenaza para el destinatario. En otras palabras, deben ignorarse, ya que los dispositivos del destinatario no estaban infectados, ni ningún video de ellos está en posesión del remitente.

| Nombre | I am sorry to inform you but your device was hacked Email Scam |

| Tipo de Amenaza | Phishing, Scam, Social Engineering, Fraud |

| Falsa Afirmación | Los emails fraudulentos afirman que un video comprometedor en el que aparece el destinatario se publicará a menos que se pague un rescate. |

| Cantidad del Rescate | 1650 USD en criptomoneda Bitcoin |

| Dirección de la Criptobilletera del Cibercriminal | 1Bg5s2oasuGyiMPkDu3XGQde85AmHDcR2E (Bitcoin) |

| Síntomas | Compras en línea no autorizadas, cambio de contraseñas de cuentas en línea, robo de identidad, acceso ilegal a la computadora. |

| Métodos de Distribución | Emails engañosos, anuncios emergentes en línea fraudulentos, técnicas de envenenamiento de motores de búsqueda, dominios mal escritos. |

| Daño | Pérdida de información privada sensible, pérdida monetaria, robo de identidad. |

| Eliminación de Malware |

Para eliminar posibles infecciones de malware, escanee su computadora con un software antivirus legítimo. Nuestros investigadores de seguridad recomiendan usar Combo Cleaner. Descargue Combo Cleaner para WindowsEl detector gratuito verifica si su equipo está infectado. Para usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por RCS LT, la empresa matriz de PCRisk. |

Campañas de spam en general

"Unfortunately, there are some bad news for you", "This is the last reminder", "Have you heard about Pegasus?" y "I am a professional programmer who specializes in hacking" son algunos ejemplos de campañas de spam de sextorsión

Los emails enviados a través de estas campañas utilizan una variedad de modelos de estafa y afirmaciones falsas para ganar y, posteriormente, abusar de la confianza de los destinatarios. Además del phishing y varios esquemas, el correo no deseado también se usa para propagar malware (por ejemplo, ransomware, troyanos, mineros de criptomonedas, etc.).

¿Cómo infectan las computadoras las campañas de spam?

Los sistemas se infectan a través de archivos maliciosos adjuntos o vinculados dentro del correo no deseado. Estos archivos pueden estar en varios formatos, por ejemplo, archivos, ejecutables, PDF y documentos de Microsoft Office, JavaScript, etc. Cuando se abren los archivos, se inicia el proceso de infección.

Por ejemplo, los documentos de Microsoft Office causan infecciones al ejecutar comandos de macro maliciosos. Esto ocurre cuando se abre un documento en versiones de Microsoft Office publicadas antes de 2010.

El modo "Vista protegida" impide la ejecución automática de macros en las versiones más recientes, por lo que, en cambio, los usuarios pueden habilitar manualmente los comandos de macros (es decir, edición/contenido). Tenga en cuenta que los documentos virulentos a menudo contienen mensajes engañosos destinados a engañar a los usuarios para que habiliten macros.

¿Cómo evitar la instalación de malware?

No se deben abrir emails sospechosos e irrelevantes, especialmente los archivos adjuntos o enlaces presentes en ellos, ya que son orígenes potenciales de infecciones del sistema. Se recomienda utilizar versiones de Microsoft Office publicadas después de 2010.

Además del correo no deseado, el malware también se propaga a través de canales de descarga no confiables (por ejemplo, sitios no oficiales y de software gratuito, redes de intercambio de igual a igual, etc.), herramientas de "craqueo" de software y actualizaciones falsas. Por lo tanto, se recomienda descargar solo de fuentes oficiales/verificadas y activar/actualizar programas con herramientas proporcionadas por desarrolladores genuinos.

Es fundamental tener instalado y actualizado un antivirus fiable. Este software debe utilizarse para ejecutar análisis regulares del sistema y eliminar amenazas. Si ya ha abierto archivos adjuntos maliciosos, le recomendamos que ejecute un análisis Combo Cleaner Antivirus para Windows para eliminar automáticamente el malware infiltrado.

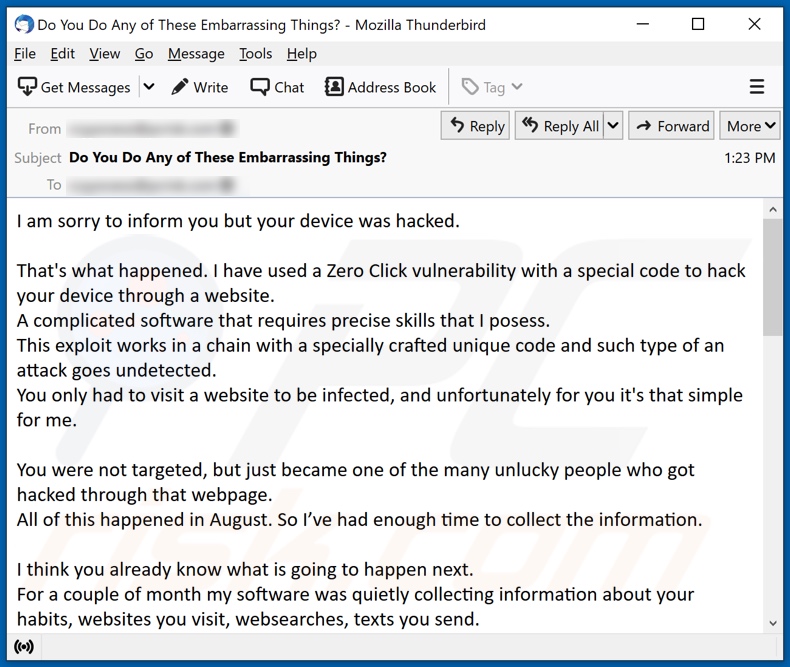

Texto presentado en el email de la estafa "I am sorry to inform you but your device was hacked":

Subject: Do You Do Any of These Embarrassing Things?

I am sorry to inform you but your device was hacked.

That's what happened. I have used a Zero Click vulnerability with a special code to hack your device through a website.

A complicated software that requires precise skills that I posess.

This exploit works in a chain with a specially crafted unique code and such type of an attack goes undetected.

You only had to visit a website to be infected, and unfortunately for you it's that simple for me.

You were not targeted, but just became one of the many unlucky people who got hacked through that webpage.

All of this happened in August. So I’ve had enough time to collect the information.

I think you already know what is going to happen next.

For a couple of month my software was quietly collecting information about your habits, websites you visit, websearches, texts you send.

There is more to it, but I have listed just a few reasons for you to understand how serious this is.

To be clear, my software controlled your camera and microphone as well.

It was just about right timing to get you privacy violated. I have made a few pornhub worthy videos with you as a lead actor.

I’ve been waiting enough and have decided that it’s time to put an end to this.

Here is my offer. Let’s name this a “consulting fee” I need to get, so I can delete the media content I have been collecting.

Your privacy stays untouched, if I get the payment.

Otherwise, I will leak the most damaging content to your contacts and post it to a public website for perverts to view.

You and I understand how damaging this will be to you, it's not that much money to keep your privacy.

I don’t care about you personally, that's why you can be sure that all files I have and software on your device will be deleted immediately after I receive the transfer.

I only care about getting paid.

My modest consulting fee is 1650 US Dollars to be transferred in Bitcoin. Exchange rate at the time of the transfer.

You need to send that amount to this wallet: 1Bg5s2oasuGyiMPkDu3XGQde85AmHDcR2E

The fee is non negotiable, to be transferred within 2 business days.

Obviously do not try to ask for help from the law enforcement unless you want your privacy to be violated.

I will monitor your every move until I get paid. If you keep your end of the agreement, you wont hear from me ever again.

Take care and have a good day.

Apariencia del email fraudulento "I am sorry to inform you but your device was hacked" (GIF):

Eliminación automática instantánea de malware:

La eliminación manual de amenazas puede ser un proceso largo y complicado que requiere conocimientos informáticos avanzados. Combo Cleaner es una herramienta profesional para eliminar malware de forma automática, que está recomendado para eliminar malware. Descárguelo haciendo clic en el siguiente botón:

DESCARGAR Combo CleanerSi decide descargar este programa, quiere decir que usted está conforme con nuestra Política de privacidad y Condiciones de uso. Para usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por RCS LT, la empresa matriz de PCRisk.

Menú rápido:

- ¿Qué es la estafa por email "I am sorry to inform you but your device was hacked"?

- PASO 1. Eliminación manual de posibles infecciones de malware.

- PASO 2. Revise si su computadora está limpia.

¿Cómo eliminar el malware manualmente?

La eliminación manual de malware es una tarea complicada. Por lo general, es mejor permitir que los programas antivirus o antimalware lo hagan automáticamente. Para eliminar este malware, recomendamos utilizar Combo Cleaner Antivirus para Windows.

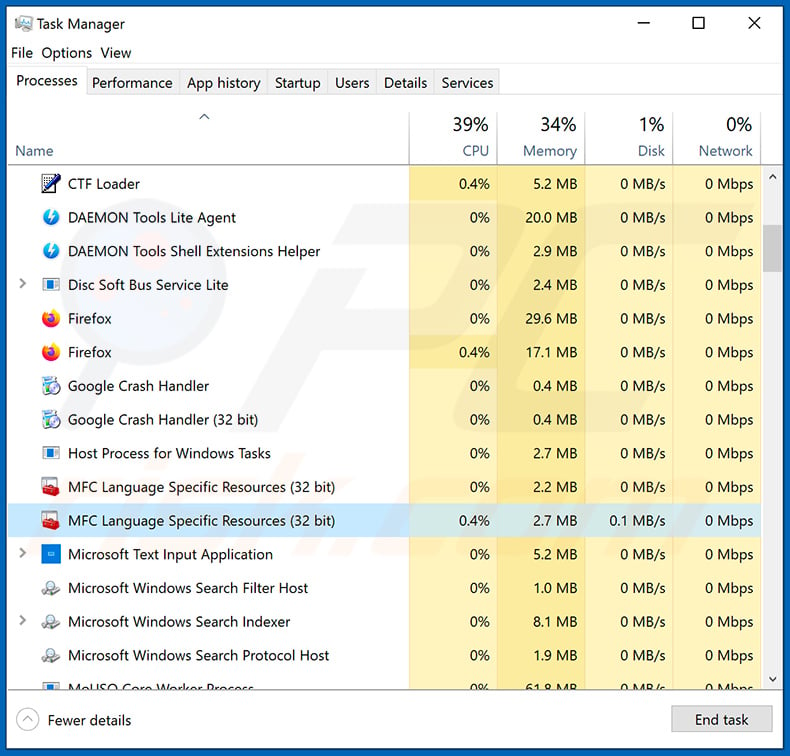

Si desea eliminar el malware manualmente, el primer paso es identificar el nombre del malware que está intentando eliminar. Aquí hay un ejemplo de un programa sospechoso que se ejecuta en la computadora de un usuario:

Si revisó la lista de programas que se ejecutan en su computadora, por ejemplo, usando el administrador de tareas, e identificó un programa que parece sospechoso, debe continuar con estos pasos:

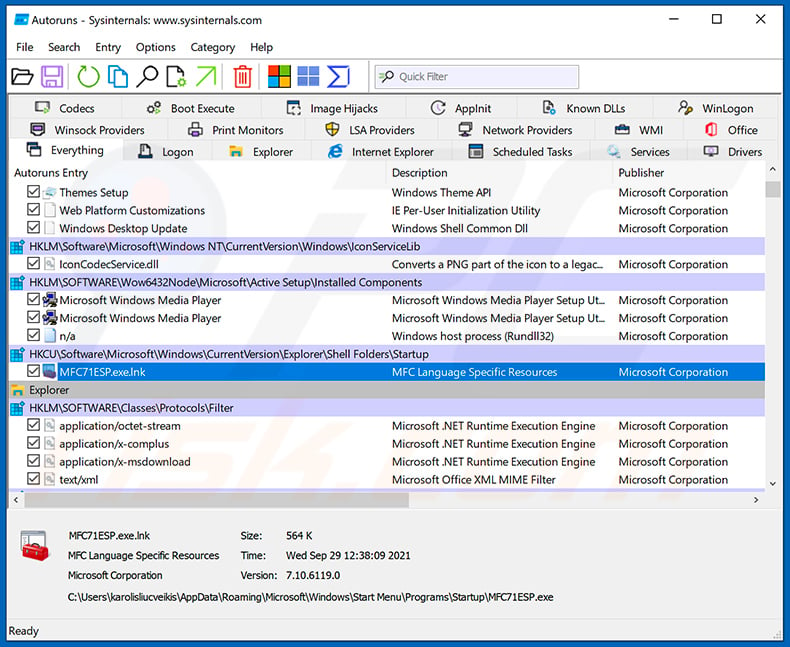

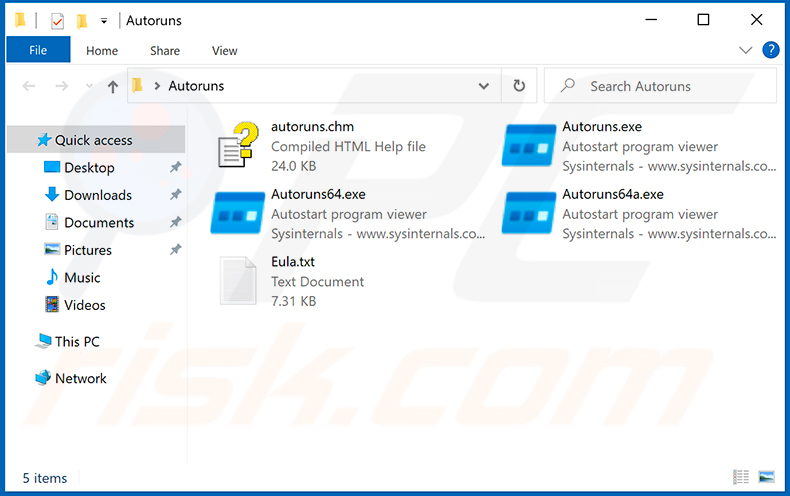

Descargue un programa llamado Autoruns. Este programa muestra aplicaciones de inicio automático, registro y ubicaciones del sistema de archivos:

Descargue un programa llamado Autoruns. Este programa muestra aplicaciones de inicio automático, registro y ubicaciones del sistema de archivos:

Reinicie su computadora en Modo Seguro:

Reinicie su computadora en Modo Seguro:

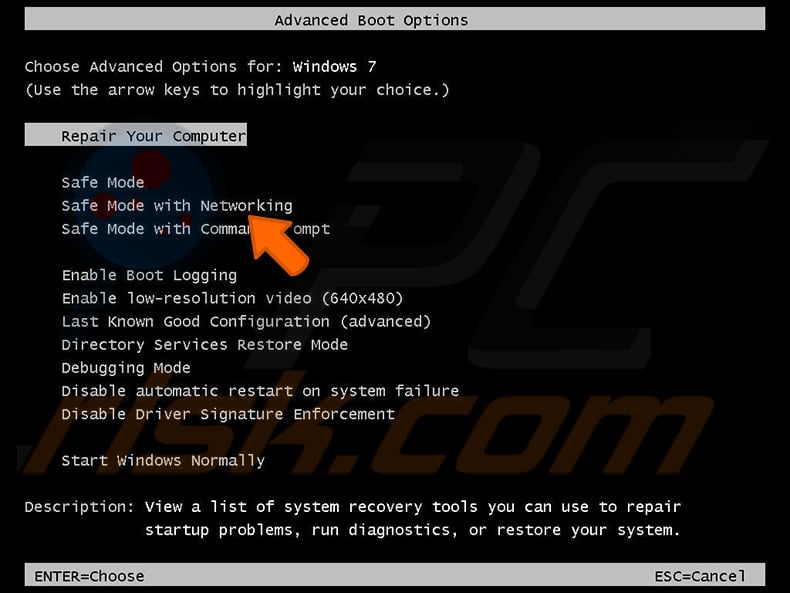

Usuarios de Windows XP y Windows 7: Inicie su computador en modo seguro. Haga clic en Inicio, clic en Apagar, clic en Reiniciar, clic en Aceptar. Durante el proceso de inicio de su computador, presione la tecla F8 en su teclado varias veces hasta que vea el menú Opciones Avanzadas de Windows, y luego seleccione Modo Seguro con Funciones de Red de la lista.

Video que muestra cómo iniciar Windows 7 en "Modo Seguro con Funciones de Red":

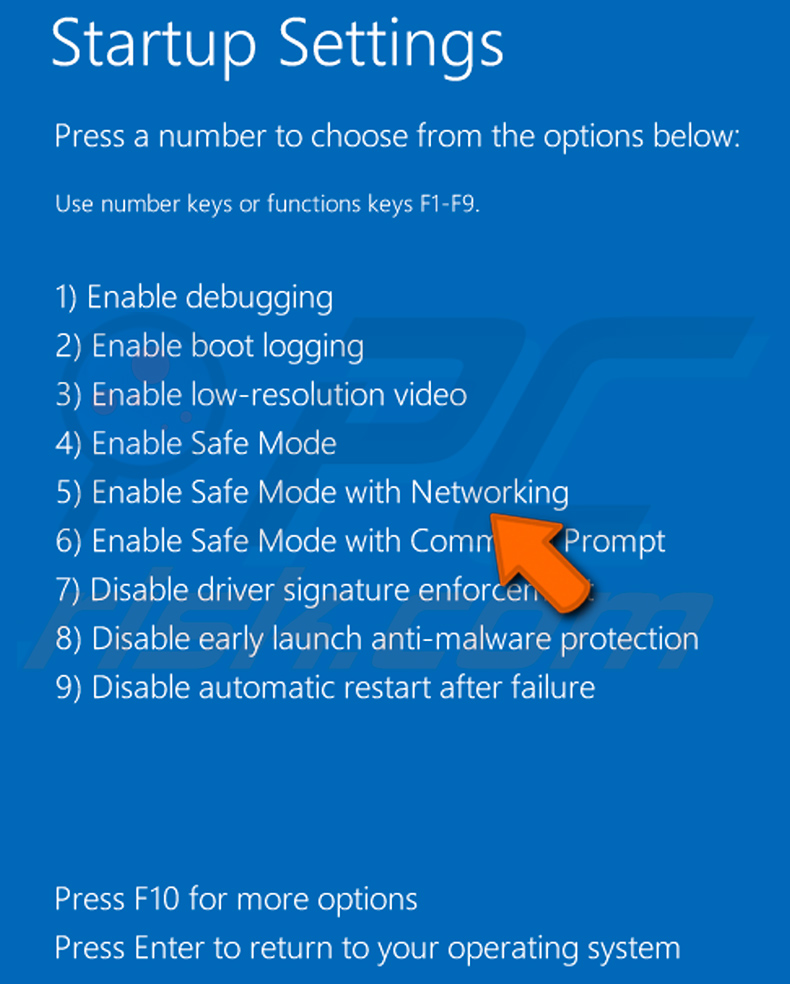

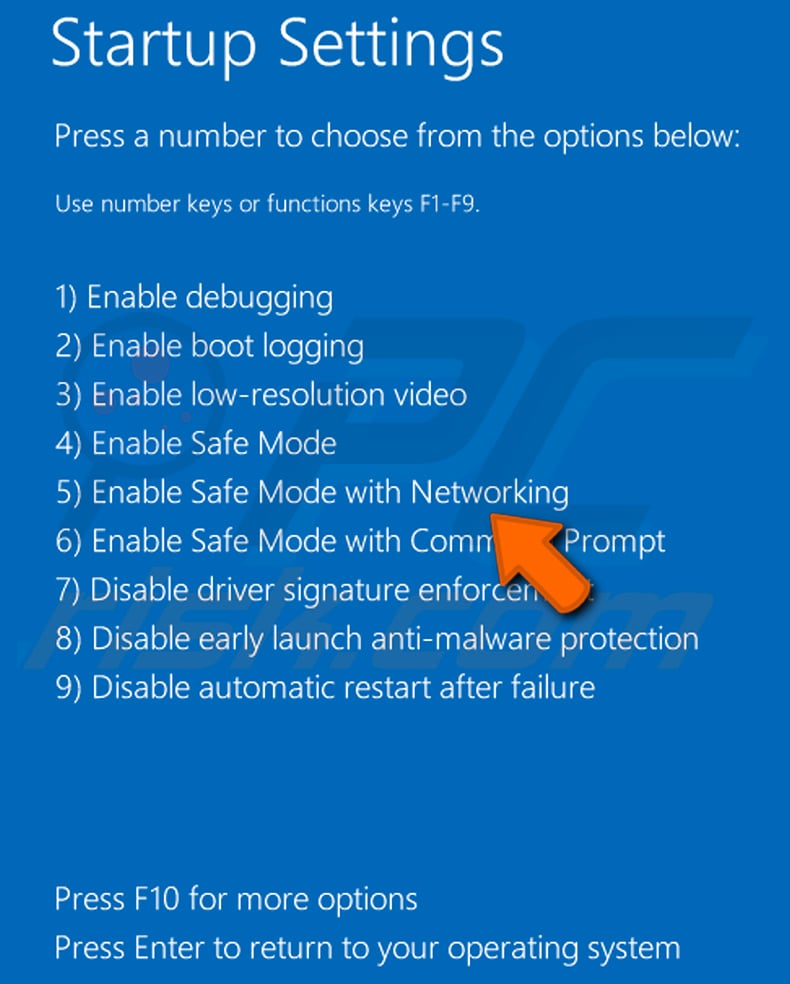

Usuarios de Windows 8: Iniciar Windows 8 en Modo Seguro con Funciones de Red: vaya a la pantalla de inicio de Windows 8, escriba Avanzado, en los resultados de búsqueda, seleccione Configuración. Haga clic en Opciones de inicio avanzadas, en la ventana abierta "Configuración General de PC", seleccione Inicio Avanzado. Clic en el botón "Reiniciar Ahora". Su computadora ahora se reiniciará en el "Menú de opciones de inicio avanzado". Haga clic en el botón "Solucionar problemas" y luego clic en el botón "Opciones avanzadas". En la pantalla de opciones avanzadas, haga clic en "Configuración de inicio". Haga clic en el botón "Reiniciar". Su PC se reiniciará en la pantalla de Configuración de inicio. Presione F5 para iniciar en Modo Seguro con Funciones de Red.

Video que muestra cómo iniciar Windows 8 en "Modo Seguro con Funciones de Red":

Usuarios de Windows 10: Haga clic en el logotipo de Windows y seleccione el icono de Encendido. En el menú abierto, haga clic en "Reiniciar" mientras mantiene presionado el botón "Shift" en su teclado. En la ventana "Elija una opción", haga clic en "Solucionar Problemas", luego seleccione "Opciones Avanzadas". En el menú de opciones avanzadas, seleccione "Configuración de Inicio" y haga clic en el botón "Reiniciar". En la siguiente ventana, debe hacer clic en la tecla "F5" en su teclado. Esto reiniciará su sistema operativo en modo seguro con funciones de red.

Video que muestra cómo iniciar Windows 10 en "Modo Seguro con Funciones de Red":

Extraiga el archivo descargado y ejecute el archivo Autoruns.exe.

Extraiga el archivo descargado y ejecute el archivo Autoruns.exe.

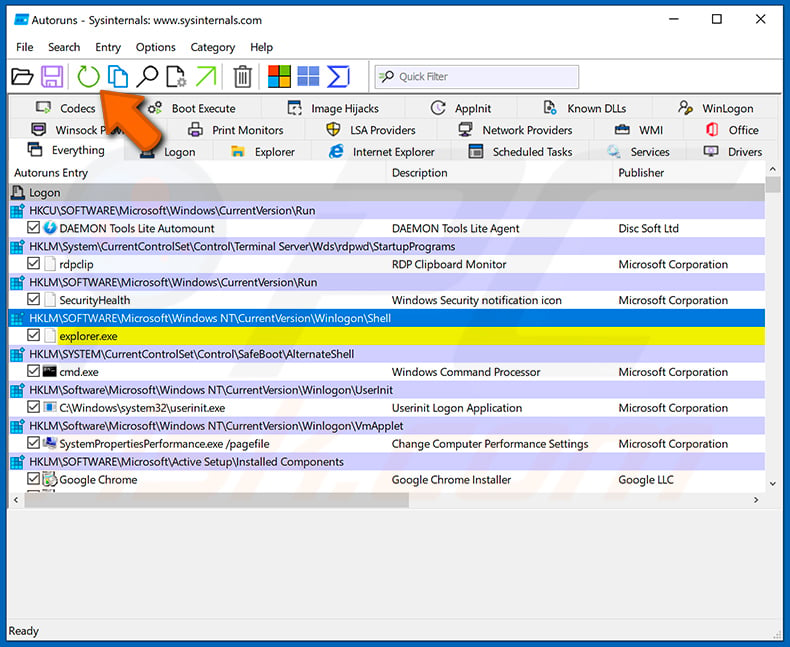

En la aplicación Autoruns, haga clic en "Opciones" en la parte superior y desactive las opciones "Ocultar ubicaciones vacías" y "Ocultar entradas de Windows". Después de este procedimiento, haga clic en el icono "Actualizar".

En la aplicación Autoruns, haga clic en "Opciones" en la parte superior y desactive las opciones "Ocultar ubicaciones vacías" y "Ocultar entradas de Windows". Después de este procedimiento, haga clic en el icono "Actualizar".

Consulte la lista provista por la aplicación Autoruns y localice el archivo de malware que desea eliminar.

Consulte la lista provista por la aplicación Autoruns y localice el archivo de malware que desea eliminar.

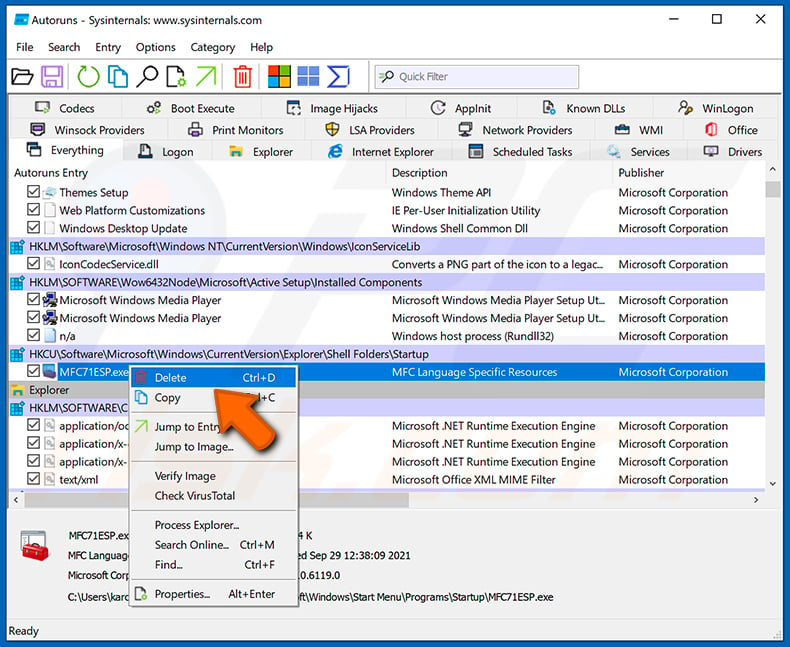

Debe anotar la ruta y nombre completos. Tenga en cuenta que algunos programas maliciosos ocultan nombres de procesos bajo nombres legítimos de procesos de Windows. En esta etapa, es muy importante evitar eliminar los archivos del sistema. Después de localizar el programa sospechoso que desea eliminar, haga clic con el botón derecho del mouse sobre su nombre y elija "Eliminar".

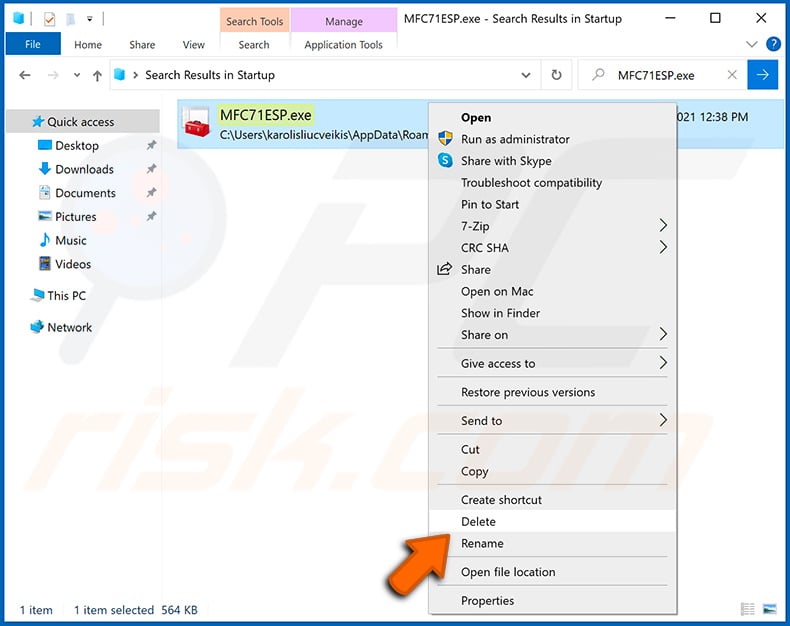

Después de eliminar el malware a través de la aplicación Autoruns (esto asegura que el malware no se ejecutará automáticamente en el próximo inicio del sistema), debe buscar el nombre del malware en su computadora. Asegúrese de habilitar los archivos y carpetas ocultos antes de continuar. Si encuentra el nombre de archivo del malware, asegúrese de eliminarlo.

Reinicie su computadora en modo normal. Seguir estos pasos debería eliminar cualquier malware de su computadora. Tenga en cuenta que la eliminación manual de amenazas requiere habilidades informáticas avanzadas. Si no tiene estas habilidades, deje la eliminación de malware a los programas antivirus y antimalware.

Es posible que estos pasos no funcionen con infecciones avanzadas de malware. Como siempre, es mejor prevenir la infección que intentar eliminar el malware más tarde. Para mantener su computadora segura, instale las últimas actualizaciones del sistema operativo y use un software antivirus. Para asegurarse de que su computadora esté libre de infecciones de malware, recomendamos escanearla con Combo Cleaner Antivirus para Windows.

Preguntas Frecuentes (FAQ)

¿Por qué recibí este email?

Los emails no deseados no son personales; se envían por miles con la esperanza de engañar al menos a algunos de los destinatarios.

¿Mi computadora fue realmente pirateada y el remitente tiene alguna información?

No, todas las afirmaciones realizadas por el email fraudulento "I am sorry to inform you but your device was hacked" son falsas. Por lo tanto, ni su dispositivo está infectado ni los estafadores tienen videos que lo muestren.

¿Cómo consiguieron los ciberdelincuentes mi contraseña de email?

Si ha recibido emails no deseados de su propia cuenta de email, esto podría haber ocurrido debido a una violación de datos. De lo contrario, es posible que haya sido víctima de una estafa de phishing en algún momento. Los esquemas de este tipo tienen como objetivo engañar a los usuarios para que proporcionen sus credenciales de cuenta u otra información confidencial en sitios web o archivos de phishing, que usan varios disfraces para atraer a las víctimas a que confíen en ellos.

Envié criptomonedas a la dirección presentada en este email, ¿puedo recuperar mi dinero?

Las transacciones de criptomonedas son prácticamente imposibles de rastrear; por lo tanto, no podrá revertirlos.

He proporcionado mi información personal cuando me engañó un email no deseado, ¿qué debo hacer?

Si ha revelado las credenciales de la cuenta, cambie inmediatamente las contraseñas de todas las cuentas potencialmente comprometidas y comuníquese con su soporte oficial. Si la información era de naturaleza personal diferente (por ejemplo, detalles de la tarjeta de identificación, números de tarjetas de crédito, etc.), debe comunicarse con las autoridades pertinentes sin demora.

He leído un email no deseado pero no abrí el archivo adjunto, ¿está mi computadora infectada?

No, abrir un email no deseado no provocará una infección del sistema. Sin embargo, los enlaces y archivos adjuntos que se encuentran en estos emails pueden ser maliciosos e iniciar la descarga/instalación de malware al abrirlos.

He descargado y abierto un archivo adjunto a un email no deseado, ¿está infectada mi computadora?

Si su sistema está infectado depende del formato del archivo. Si era un ejecutable, lo más probable es que sí. Sin embargo, es posible que haya evitado una infección si el archivo adjunto era un documento (por ejemplo, .pdf, .doc, etc.), ya que dichos archivos pueden requerir acciones adicionales para iniciar la descarga/instalación de malware.

¿Combo Cleaner eliminará las infecciones de malware presentes en los archivos adjuntos de los emails?

Sí, Combo Cleaner puede detectar y eliminar casi todas las infecciones de malware conocidas. Ejecutar una infección del sistema completo es primordial, ya que los programas maliciosos sofisticados generalmente se esconden en las profundidades del sistema.

Compartir:

Tomas Meskauskas

Investigador experto en seguridad, analista profesional de malware

Me apasiona todo lo relacionado con seguridad informática y tecnología. Me avala una experiencia de más de 10 años trabajando para varias empresas de reparación de problemas técnicos y seguridad on-line. Como editor y autor de PCrisk, llevo trabajando desde 2010. Sígueme en Twitter y LinkedIn para no perderte nada sobre las últimas amenazas de seguridad en internet.

El portal de seguridad PCrisk es ofrecido por la empresa RCS LT.

Investigadores de seguridad han unido fuerzas para ayudar a educar a los usuarios de ordenadores sobre las últimas amenazas de seguridad en línea. Más información sobre la empresa RCS LT.

Nuestras guías de desinfección de software malicioso son gratuitas. No obstante, si desea colaborar, puede realizar una donación.

DonarEl portal de seguridad PCrisk es ofrecido por la empresa RCS LT.

Investigadores de seguridad han unido fuerzas para ayudar a educar a los usuarios de ordenadores sobre las últimas amenazas de seguridad en línea. Más información sobre la empresa RCS LT.

Nuestras guías de desinfección de software malicioso son gratuitas. No obstante, si desea colaborar, puede realizar una donación.

Donar

▼ Mostrar discusión