Evite ser estafado por los emails "Have you heard about Pegasus?"

EstafaConocido también como: Posibles infecciones de malware

Obtenga un escaneo gratuito y verifique si su computadora está infectada.

ELIMÍNELO AHORAPara usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por RCS LT, la empresa matriz de PCRisk.

¿Qué es el email estafa "Have you heard about Pegasus?"?

El email estafa "Have you heard about Pegasus?" se refiere a una campaña de spam, una operación a gran escala durante la cual se envían miles de emails engañosos. Los emails distribuidas a través de esta campaña hacen afirmaciones falsas sobre los dispositivos móviles de los destinatarios infectados con malware, que luego se utilizó para obtener contenido altamente sensible.

Los emails amenazan con filtrar el material inexistente, a menos que los destinatarios paguen un rescate. Si bien estas emails de engaño no especifican qué tipo de contenido supuestamente tienen los estafadores, el mensaje implica en gran medida que las grabaciones son sexualmente explícitas. Por lo tanto, estos emails se pueden clasificar como una estafa de sextorsión. Se debe enfatizar que toda la información proporcionada por los emails es falsa y no existen grabaciones de los destinatarios.

El email estafa "Have you heard about Pegasus?" en detalle

Los emails de estafa de "Have you heard about Pegasus?" informan a los destinatarios que sus dispositivos estaban infectados con el malware Pegasus. Supuestamente, esta pieza de software malicioso es compatible con dispositivos iPhone y Android. Entre las capacidades enumeradas se encuentran: extracción de mensajes (por ejemplo, WhatsApp, Facebook, Telegram, Signal, etc.), fotos y emails; grabación de llamadas y video/audio a través de cámaras y micrófonos; etcétera.

Los emails hacen afirmaciones falsas de que la infección imaginaria se utilizó para obtener imágenes de los "momentos más privados" de la vida de los destinatarios (con una fuerte implicación de que las grabaciones son explícitas). Se informa a los destinatarios que tienen dos días para pagar un rescate de 0.035 BTC (criptomoneda Bitcoin). Si no realizan el pago, los emails hacen amenazas vacías sobre el contenido inexistente que se publica y se envía a los contactos y amigos de los destinatarios.

Como se mencionó en la introducción, todas las afirmaciones hechas por los emails estafa "Have you heard about Pegasus?" son falsas. Por lo tanto, no existen videos comprometedores con los destinatarios y sus dispositivos no han sido infectados por los estafadores detrás de esta campaña de spam.

| Nombre | Have you heard about Pegasus? Email Scam |

| Tipo de Amenaza | Phishing, Scam, Social Engineering, Fraud |

| Falsa Afirmación | Los emails fraudulentos afirman que, a menos que los destinatarios paguen un rescate, se publicarán los videos comprometedores donde están. |

| Cantidad del Rescate | 0.035 BTC (criptomoneda Bitcoin) |

| Dirección de la Criptobilletera del Cibercriminal | 1AXNYLDEG5YEzc2eyUh7SUYYKeRUaRwseu (Bitcoin) |

| Síntomas | Compras en línea no autorizadas, cambio de contraseñas de cuentas en línea, robo de identidad, acceso ilegal a la computadora. |

| Métodos de Distribución | Emails engañosos, anuncios emergentes en línea fraudulentos, técnicas de envenenamiento de motores de búsqueda, dominios mal escritos. |

| Daño | Pérdida de información privada sensible, pérdida monetaria, robo de identidad. |

| Eliminación de Malware |

Para eliminar posibles infecciones de malware, escanee su computadora con un software antivirus legítimo. Nuestros investigadores de seguridad recomiendan usar Combo Cleaner. Descargue Combo Cleaner para WindowsEl detector gratuito verifica si su equipo está infectado. Para usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por RCS LT, la empresa matriz de PCRisk. |

Las campañas de spam en general

"I am a professional programmer who specializes in hacking", "I know you are cheating on your partner", "Reminder about your dirty deeds!" son algunos ejemplos de emails fraudulentos de sextorsión. Sin embargo, los emails enviadas a través de estas operaciones a gran escala utilizan una amplia variedad de modelos de estafa para ganar y abusar de la confianza de los usuarios.

Además del phishing y diferentes tipos de estafas, los emails no deseados también se utilizan para propagar malware (por ejemplo, ransomware, troyanos, mineros de criptomonedas, etc.). El correo spam es relativamente frecuente; por lo tanto, se recomienda encarecidamente tener cuidado con los emails y mensajes entrantes.

¿Cómo infectan las computadoras las campañas de spam?

Los sistemas se infectan a través de archivos virulentos distribuidos a través de campañas de spam. Los emails fraudulentos pueden tener estos archivos adjuntos y/o los emails pueden contener enlaces de descarga de dicho contenido. Los archivos infecciosos pueden estar en varios formatos, por ejemplo, documentos de Microsoft Office y PDF, archivos, ejecutables, JavaScript, etc.

Cuando se abren los archivos, se activa la cadena de infección. Por ejemplo, los documentos de Microsoft Office causan infecciones al ejecutar comandos de macro maliciosos. Este proceso comienza en el momento en que se abre un documento en las versiones de Microsoft Office publicadas antes de 2010. Las versiones posteriores tienen un modo de vista protegida que evita la ejecución automática de macros. En cambio, los usuarios pueden habilitar manualmente los comandos de macro (es decir, edición/contenido).

¿Cómo evitar la instalación de malware?

Se desaconseja expresamente abrir emails sospechosos e irrelevantes, especialmente cualquier archivo adjunto o enlace presente en ellos, ya que son el origen de posibles infecciones del sistema. También se recomienda utilizar versiones de Microsoft Office publicadas después de 2010.

Además del correo no deseado, el malware también se propaga a través de canales de descarga dudosos (por ejemplo, sitios no oficiales y de software gratuito, redes de intercambio de igual a igual, etc.), herramientas de activación ilegal ("craqueo") y actualizaciones falsas. Por lo tanto, es crucial utilizar fuentes de descarga oficiales/verificadas y activar/actualizar programas con herramientas proporcionadas por desarrolladores genuinos.

Para proteger la seguridad del dispositivo y del usuario, es fundamental tener un antivirus confiable instalado y actualizado. Este software debe utilizarse para ejecutar análisis regulares del sistema y eliminar amenazas. Si ya ha abierto archivos adjuntos maliciosos, le recomendamos que ejecute un análisis Combo Cleaner Antivirus para Windows para eliminar automáticamente el malware infiltrado.

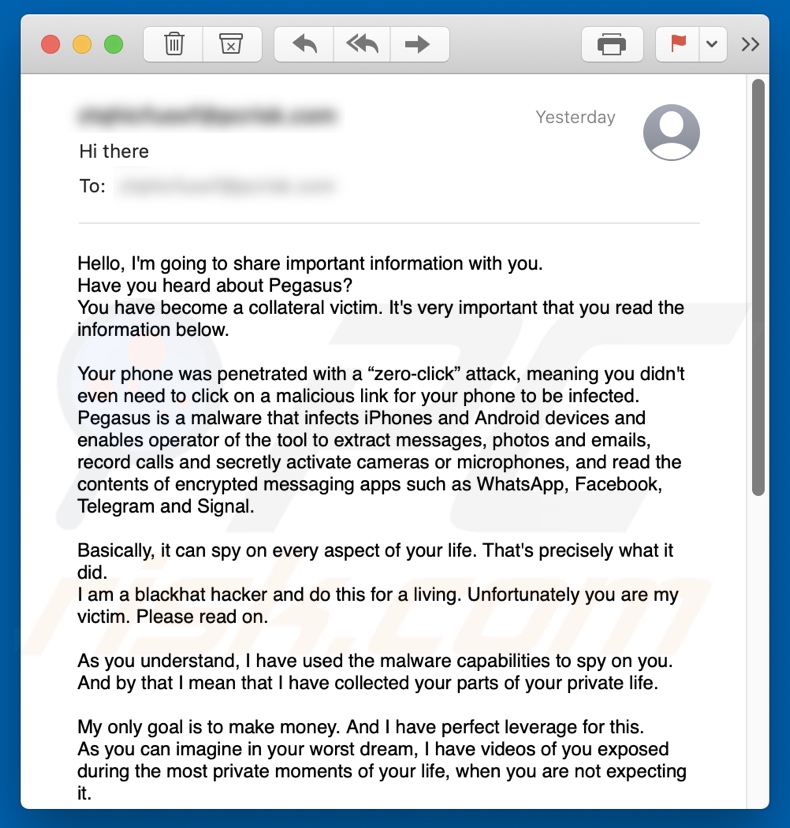

Texto presentado en el email estafa "Have you heard about Pegasus?":

Hello, I'm going to share important information with you.

Have you heard about Pegasus?

You have become a collateral victim. It's very important that you read the information below.

Your phone was penetrated with a “zero-click” attack, meaning you didn't even need to click on a malicious link for your phone to be infected.

Pegasus is a malware that infects iPhones and Android devices and enables operator of the tool to extract messages, photos and emails,

record calls and secretly activate cameras or microphones, and read the contents of encrypted messaging apps such as WhatsApp, Facebook, Telegram and Signal.

Basically, it can spy on every aspect of your life. That's precisely what it did.

I am a blackhat hacker and do this for a living. Unfortunately you are my victim. Please read on.

As you understand, I have used the malware capabilities to spy on you.

And by that I mean that I have collected your parts of your private life.

My only goal is to make money. And I have perfect leverage for this.

As you can imagine in your worst dream, I have videos of you exposed during the most private moments of your life, when you are not expecting it.

I personally have no interest in them, but there are public websites, that have perverts loving that content.

As I said, I only do this to make money and not trying to destroy your life. But if necessary, I will publish the videos.

If this is not enough for you, I will make sure your contacts, friends and everybody you know see those videos as well.

Here is the deal. I will delete the files after I receive 0.035 Bitcoin (about 1600 US Dollars).

You need to send that amount here 1AXNYLDEG5YEzc2eyUh7SUYYKeRUaRwseu

I will also clear your device from malware, and you keep living your life.

Otherwise, shit will happen.

The fee is non negotiable, to be transferred within 2 business days.

Obviously do not try to ask for any help from anybody unless you want your privacy to be violated.

I will monitor your every move until I get paid. If you keep your end of the agreement, you wont hear from me ever again.

Take care.

Apariencia del email estafa "Have you heard about Pegasus?" (GIF):

Eliminación automática instantánea de malware:

La eliminación manual de amenazas puede ser un proceso largo y complicado que requiere conocimientos informáticos avanzados. Combo Cleaner es una herramienta profesional para eliminar malware de forma automática, que está recomendado para eliminar malware. Descárguelo haciendo clic en el siguiente botón:

DESCARGAR Combo CleanerSi decide descargar este programa, quiere decir que usted está conforme con nuestra Política de privacidad y Condiciones de uso. Para usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por RCS LT, la empresa matriz de PCRisk.

Menú rápido:

- ¿Qué es el email estafa "Have you heard about Pegasus?"?

- PASO 1. Eliminación manual de posibles infecciones de malware.

- PASO 2. Revise si su computadora está limpia.

¿Cómo eliminar el malware manualmente?

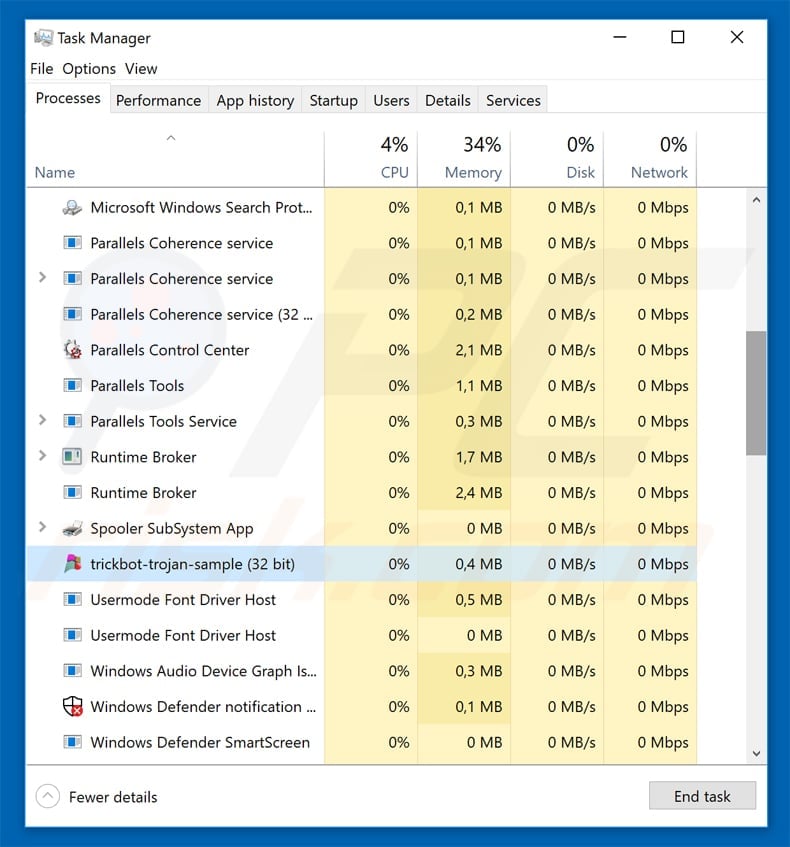

La eliminación manual de malware es una tarea complicada. Por lo general, es mejor permitir que los programas antivirus o antimalware lo hagan automáticamente. Para eliminar este malware, recomendamos utilizar Combo Cleaner Antivirus para Windows. Si desea eliminar el malware manualmente, el primer paso es identificar el nombre del malware que está intentando eliminar. Aquí hay un ejemplo de un programa sospechoso que se ejecuta en la computadora de un usuario:

Si revisó la lista de programas que se ejecutan en su computadora, por ejemplo, usando el administrador de tareas, e identificó un programa que parece sospechoso, debe continuar con estos pasos:

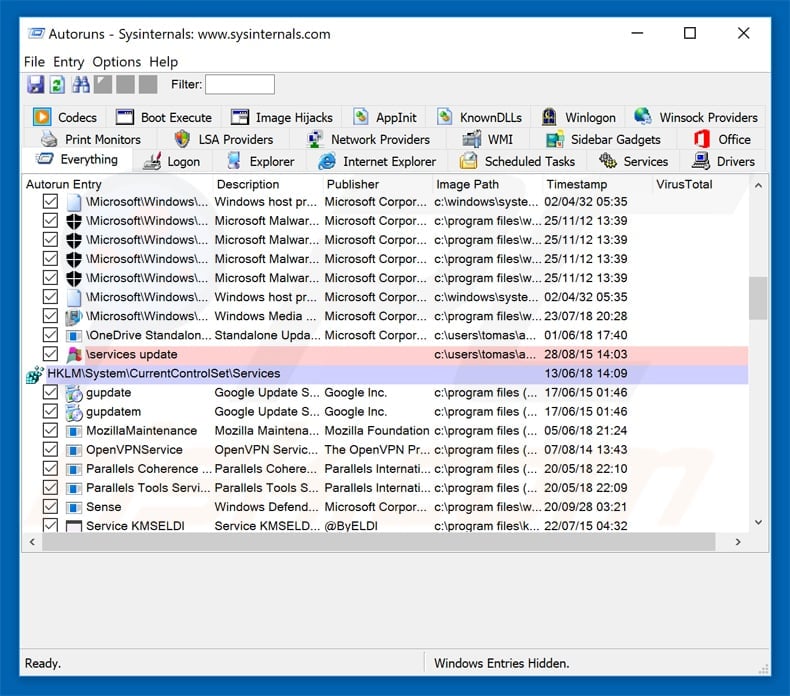

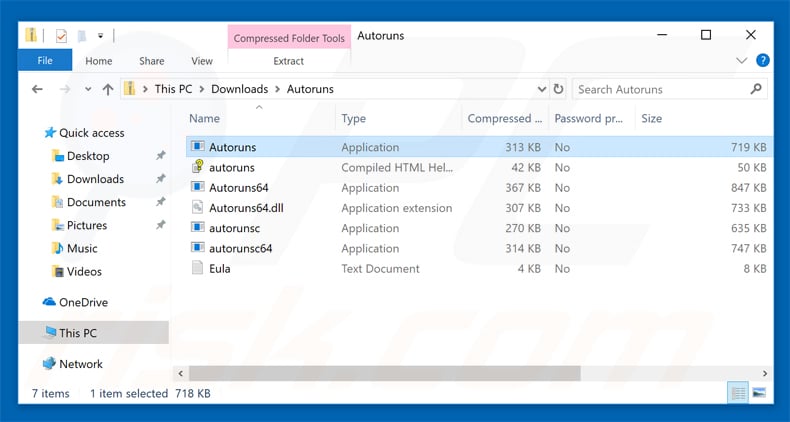

Descargue un programa llamado Autoruns. Este programa muestra aplicaciones de inicio automático, registro y ubicaciones del sistema de archivos:

Descargue un programa llamado Autoruns. Este programa muestra aplicaciones de inicio automático, registro y ubicaciones del sistema de archivos:

Reinicie su computadora en Modo Seguro:

Reinicie su computadora en Modo Seguro:

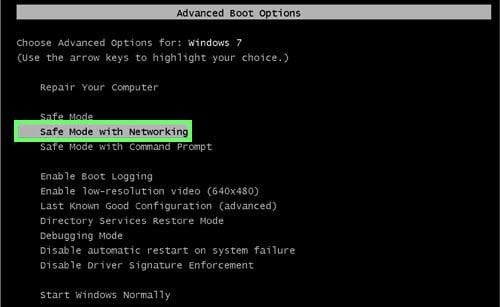

Usuarios de Windows XP y Windows 7: Inicie su computador en modo seguro. Haga clic en Inicio, clic en Apagar, clic en Reiniciar, clic en Aceptar. Durante el proceso de inicio de su computador, presione la tecla F8 en su teclado varias veces hasta que vea el menú Opciones Avanzadas de Windows, y luego seleccione Modo Seguro con Funciones de Red de la lista.

Video que muestra cómo iniciar Windows 7 en "Modo Seguro con Funciones de Red":

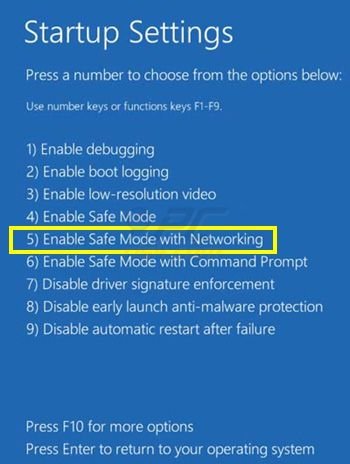

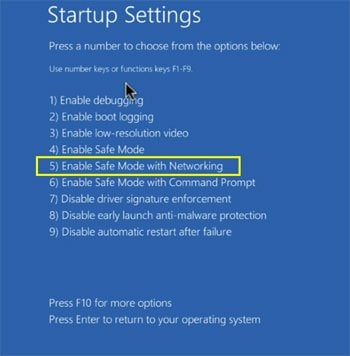

Usuarios de Windows 8: Iniciar Windows 8 en Modo Seguro con Funciones de Red: vaya a la pantalla de inicio de Windows 8, escriba Avanzado, en los resultados de búsqueda, seleccione Configuración. Haga clic en Opciones de inicio avanzadas, en la ventana abierta "Configuración General de PC", seleccione Inicio Avanzado. Clic en el botón "Reiniciar Ahora". Su computadora ahora se reiniciará en el "Menú de opciones de inicio avanzado". Haga clic en el botón "Solucionar problemas" y luego clic en el botón "Opciones avanzadas". En la pantalla de opciones avanzadas, haga clic en "Configuración de inicio". Haga clic en el botón "Reiniciar". Su PC se reiniciará en la pantalla de Configuración de inicio. Presione F5 para iniciar en Modo Seguro con Funciones de Red.

Video que muestra cómo iniciar Windows 8 en "Modo Seguro con Funciones de Red":

Usuarios de Windows 10: Haga clic en el logotipo de Windows y seleccione el icono de Encendido. En el menú abierto, haga clic en "Reiniciar" mientras mantiene presionado el botón "Shift" en su teclado. En la ventana "Elija una opción", haga clic en "Solucionar Problemas", luego seleccione "Opciones Avanzadas". En el menú de opciones avanzadas, seleccione "Configuración de Inicio" y haga clic en el botón "Reiniciar". En la siguiente ventana, debe hacer clic en la tecla "F5" en su teclado. Esto reiniciará su sistema operativo en modo seguro con funciones de red.

Video que muestra cómo iniciar Windows 10 en "Modo Seguro con Funciones de Red":

Extraiga el archivo descargado y ejecute el archivo Autoruns.exe.

Extraiga el archivo descargado y ejecute el archivo Autoruns.exe.

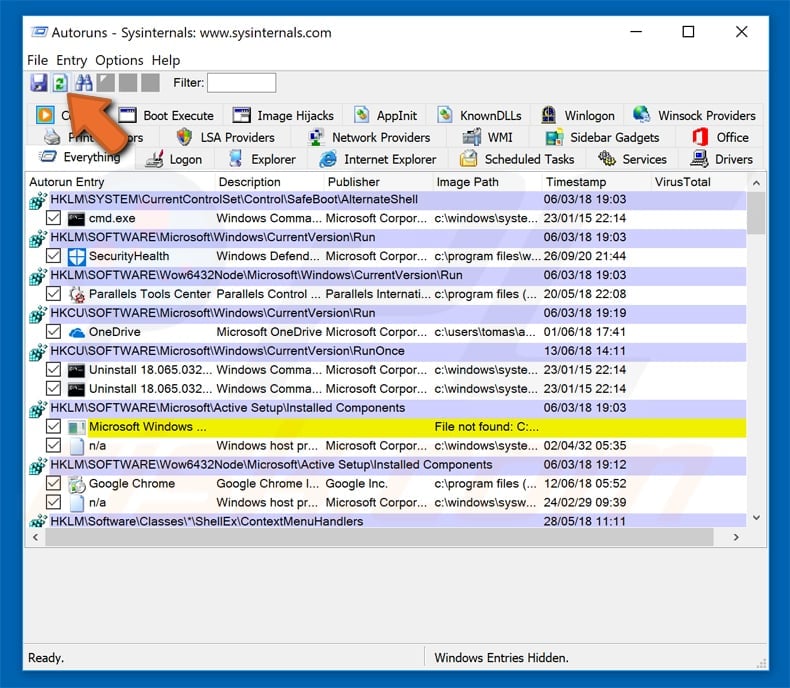

En la aplicación Autoruns, haga clic en "Opciones" en la parte superior y desactive las opciones "Ocultar ubicaciones vacías" y "Ocultar entradas de Windows". Después de este procedimiento, haga clic en el icono "Actualizar".

En la aplicación Autoruns, haga clic en "Opciones" en la parte superior y desactive las opciones "Ocultar ubicaciones vacías" y "Ocultar entradas de Windows". Después de este procedimiento, haga clic en el icono "Actualizar".

Consulte la lista provista por la aplicación Autoruns y localice el archivo de malware que desea eliminar.

Consulte la lista provista por la aplicación Autoruns y localice el archivo de malware que desea eliminar.

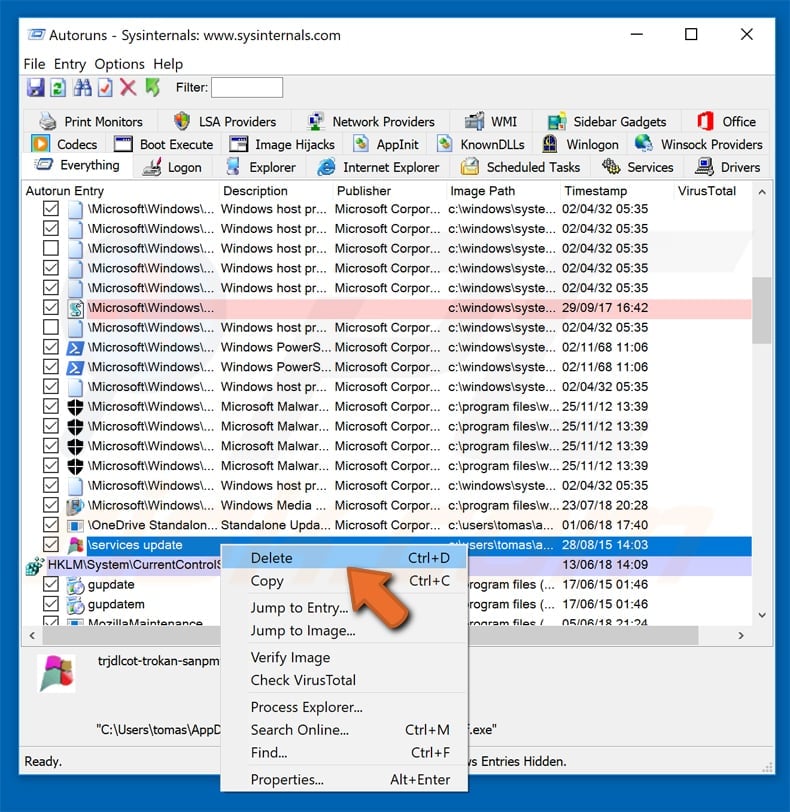

Debe anotar la ruta y nombre completos. Tenga en cuenta que algunos programas maliciosos ocultan nombres de procesos bajo nombres legítimos de procesos de Windows. En esta etapa, es muy importante evitar eliminar los archivos del sistema. Después de localizar el programa sospechoso que desea eliminar, haga clic con el botón derecho del mouse sobre su nombre y elija "Eliminar".

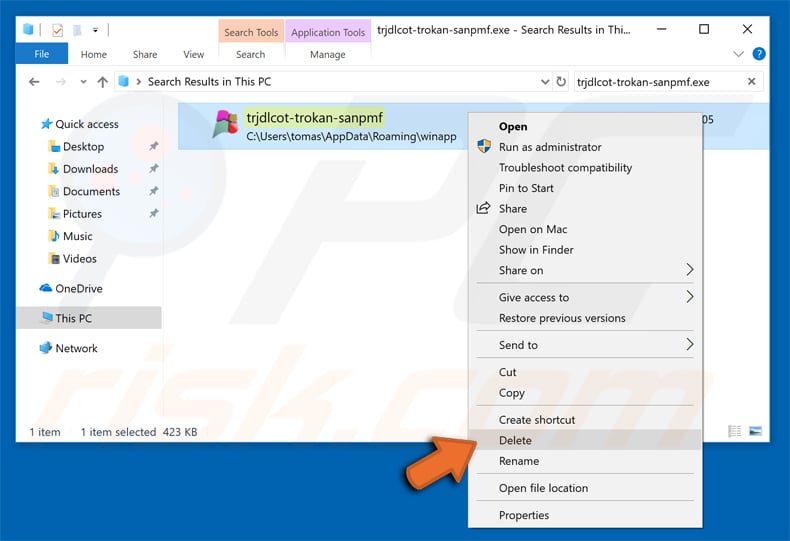

Después de eliminar el malware a través de la aplicación Autoruns (esto asegura que el malware no se ejecutará automáticamente en el próximo inicio del sistema), debe buscar el nombre del malware en su computadora. Asegúrese de habilitar los archivos y carpetas ocultos antes de continuar. Si encuentra el nombre de archivo del malware, asegúrese de eliminarlo.

Reinicie su computadora en modo normal. Seguir estos pasos debería eliminar cualquier malware de su computadora. Tenga en cuenta que la eliminación manual de amenazas requiere habilidades informáticas avanzadas. Si no tiene estas habilidades, deje la eliminación de malware a los programas antivirus y antimalware. Es posible que estos pasos no funcionen con infecciones avanzadas de malware. Como siempre, es mejor prevenir la infección que intentar eliminar el malware más tarde. Para mantener su computadora segura, instale las últimas actualizaciones del sistema operativo y use un software antivirus.

Para asegurarse de que su computadora esté libre de infecciones de malware, recomendamos escanearla con Combo Cleaner Antivirus para Windows.

Compartir:

Tomas Meskauskas

Investigador experto en seguridad, analista profesional de malware

Me apasiona todo lo relacionado con seguridad informática y tecnología. Me avala una experiencia de más de 10 años trabajando para varias empresas de reparación de problemas técnicos y seguridad on-line. Como editor y autor de PCrisk, llevo trabajando desde 2010. Sígueme en Twitter y LinkedIn para no perderte nada sobre las últimas amenazas de seguridad en internet.

El portal de seguridad PCrisk es ofrecido por la empresa RCS LT.

Investigadores de seguridad han unido fuerzas para ayudar a educar a los usuarios de ordenadores sobre las últimas amenazas de seguridad en línea. Más información sobre la empresa RCS LT.

Nuestras guías de desinfección de software malicioso son gratuitas. No obstante, si desea colaborar, puede realizar una donación.

DonarEl portal de seguridad PCrisk es ofrecido por la empresa RCS LT.

Investigadores de seguridad han unido fuerzas para ayudar a educar a los usuarios de ordenadores sobre las últimas amenazas de seguridad en línea. Más información sobre la empresa RCS LT.

Nuestras guías de desinfección de software malicioso son gratuitas. No obstante, si desea colaborar, puede realizar una donación.

Donar

▼ Mostrar discusión