¿Cómo reconocer estafas phising como WalletConnect?

EstafaConocido también como: Posibles infecciones de malware

Obtenga un escaneo gratuito y verifique si su computadora está infectada.

ELIMÍNELO AHORAPara usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por RCS LT, la empresa matriz de PCRisk.

¿Qué es la estafa por email WalletConnect?

Los emails de suplantación de identidad se utilizan principalmente para engañar a los destinatarios desprevenidos para que proporcionen información personal (detalles de la tarjeta de crédito, nombres de usuario, contraseñas u otros detalles). Los estafadores los disfrazan como emails de empresas legítimas. Esta campaña de phishing en particular se utiliza para robar las credenciales de inicio de sesión de WalletConnect.

Estafa por email WalletConnect en detalle

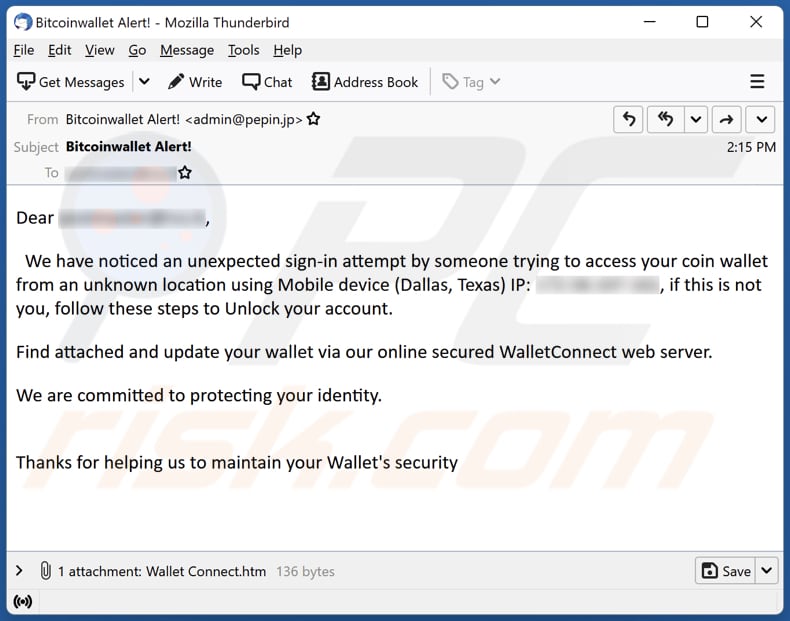

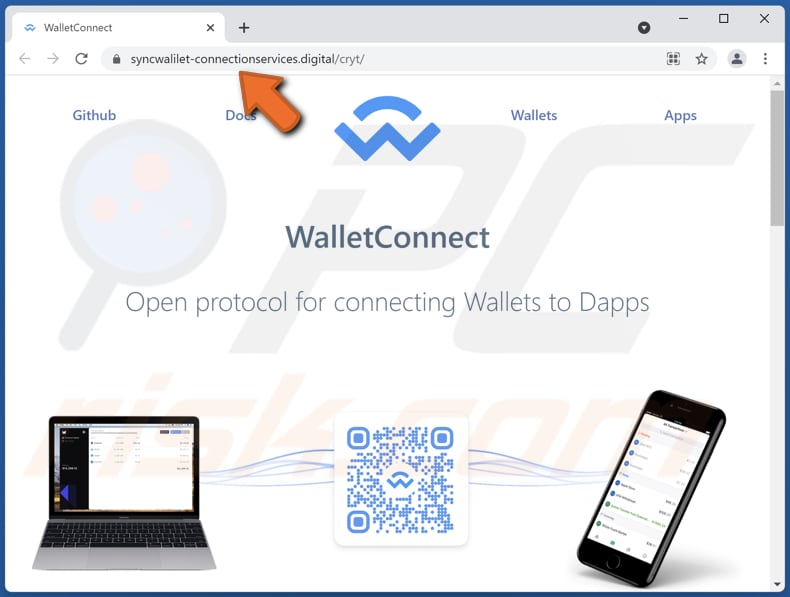

Los estafadores detrás de este email de phishing intentan engañar a los destinatarios para que crean que alguien ha intentado iniciar sesión en su cuenta WalletConnect. Su objetivo es atraer a los usuarios de WalletConnect para que abran el archivo HTML adjunto (que redirige a una página de inicio de sesión de WalletConnect falsa) e ingresen sus credenciales de inicio de sesión.

Es importante saber que WalletConnect no ofrece soporte. Por lo tanto, este y cualquier otro email similar que afirme ser de WalletConnect es una estafa. Al proporcionar información sobre páginas falsas relacionadas con criptomonedas, es probable que los usuarios pierdan criptomonedas.

| Nombre | WalletConnect Email Scam |

| Tipo de Amenaza | Phishing, Scam, Social Engineering, Fraud |

| Falsa Afirmación | Alguien ha intentado acceder a la cuenta de WalletConnect |

| Dominios Relacionados | syncwalilet-connectionservices[.]digital |

| Nombres de Detección (syncwalilet-connectionservices[.]digital) | Avira (Phishing), Emsisoft (Phishing), Fortinet (Phishing), Netcraft (Malicious), Sophos (Phishing), Webroot (Malicious), Lista Completa de Detecciones (VirusTotal) |

| Anexo | NFTSEA (NS) Token Airdrop-1.htm |

| Nombres de Detección (NFTSEA (NS) Token Airdrop-1.htm) | Cyren (HTML/Redir.B.gen!Camelot), DrWeb (JS.Redirector.431), Ikarus (Win32.Outbreak), Microsoft (Trojan:HTML/Phish.PLRK!MTB), Lista Completa de Detecciones (VirusTotal) |

| Disfraz | Email del servicio de atención al cliente de WalletConnect |

| Síntomas | Compras en línea no autorizadas, cambio de contraseñas de cuentas en línea, robo de identidad, acceso ilegal a la computadora. |

| Métodos de Distribución | Emails engañosos, anuncios emergentes en línea fraudulentos, técnicas de envenenamiento de motores de búsqueda, dominios mal escritos. |

| Daño | Pérdida de información privada sensible, pérdida monetaria, robo de identidad. |

| Eliminación de Malware |

Para eliminar posibles infecciones de malware, escanee su computadora con un software antivirus legítimo. Nuestros investigadores de seguridad recomiendan usar Combo Cleaner. Descargue Combo Cleaner para WindowsEl detector gratuito verifica si su equipo está infectado. Para usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por RCS LT, la empresa matriz de PCRisk. |

Emails de phishing en general

Las empresas, organizaciones u otras entidades mencionadas en las estafas de phishing no tienen nada que ver con ellas. Los estafadores detrás de estas estafas generalmente intentan extraer información bancaria, credenciales de inicio de sesión u otros detalles que podrían usarse indebidamente con fines maliciosos. Es importante mencionar que el email se puede utilizar como canal para la distribución de malware.

Más ejemplos de emails de phishing son "You Have Used Up Your Mail Storage Email Scam", "Norton Cloud Subscription Activated Email Scam" y "Email Removal Notice Email Scam".

¿Cómo infectan las computadoras las campañas de spam?

Los emails que se utilizan para distribuir software malicioso contienen archivos adjuntos (por ejemplo, PDF, documentos de MS Office, archivos ejecutables, archivos JavaScript) o enlaces a sitios web. Los destinatarios infectan las computadoras abriendo/ejecutando archivos maliciosos. Hay casos en los que abrir un archivo malicioso no es suficiente.

Por ejemplo, los documentos maliciosos abiertos con MS Office 2010 o posterior no pueden infectar equipos hasta que se habilita la edición o el contenido (comandos de macros). Las versiones anteriores de MS Office no tienen el modo "Vista protegida": los archivos maliciosos que se abren con ellos infectan las computadoras sin pedir permiso.

¿Cómo evitar la instalación de malware?

Evite descargar archivos y programas de páginas web no oficiales u otras fuentes cuestionables. Use sitios web oficiales y enlaces directos para eso. No abra archivos (adjuntos) o enlaces presentes en emails irrelevantes recibidos de direcciones sospechosas o desconocidas.

Además, actualiza y activa programas con herramientas, funciones proporcionadas por sus desarrolladores oficiales. Tenga un software antivirus (o anti-spyware) de buena reputación instalado en una computadora y escanee el sistema en busca de amenazas con él con regularidad.

Si ya ha abierto archivos adjuntos maliciosos, le recomendamos que ejecute un análisis Combo Cleaner Antivirus para Windows para eliminar automáticamente el malware infiltrado.

Texto presentado en la estafa por email WalletConnect:

Subject: Bitcoinwallet Alert!

Dear -,

We have noticed an unexpected sign-in attempt by someone trying to access your coin wallet from an unknown location using Mobile device (Dallas, Texas) IP: -, if this is not you, follow these steps to Unlock your account.

Find attached and update your wallet via our online secured WalletConnect web server.

We are committed to protecting your identity.

Thanks for helping us to maintain your Wallet's security

Captura de pantalla de la página falsa de WalletConnect:

Eliminación automática instantánea de malware:

La eliminación manual de amenazas puede ser un proceso largo y complicado que requiere conocimientos informáticos avanzados. Combo Cleaner es una herramienta profesional para eliminar malware de forma automática, que está recomendado para eliminar malware. Descárguelo haciendo clic en el siguiente botón:

DESCARGAR Combo CleanerSi decide descargar este programa, quiere decir que usted está conforme con nuestra Política de privacidad y Condiciones de uso. Para usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por RCS LT, la empresa matriz de PCRisk.

Menú rápido:

- ¿Qué es la estafa por email WalletConnect?

- PASO 1. Eliminación manual de posibles infecciones de malware.

- PASO 2. Revise si su computadora está limpia.

¿Cómo eliminar el malware manualmente?

La eliminación manual de malware es una tarea complicada. Por lo general, es mejor permitir que los programas antivirus o antimalware lo hagan automáticamente. Para eliminar este malware, recomendamos utilizar Combo Cleaner Antivirus para Windows.

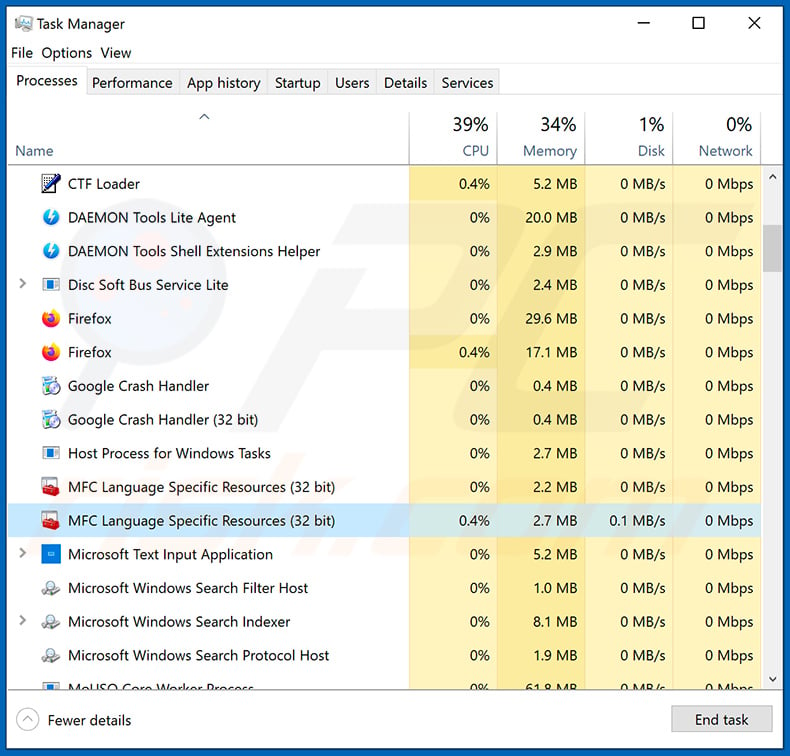

Si desea eliminar el malware manualmente, el primer paso es identificar el nombre del malware que está intentando eliminar. Aquí hay un ejemplo de un programa sospechoso que se ejecuta en la computadora de un usuario:

Si revisó la lista de programas que se ejecutan en su computadora, por ejemplo, usando el administrador de tareas, e identificó un programa que parece sospechoso, debe continuar con estos pasos:

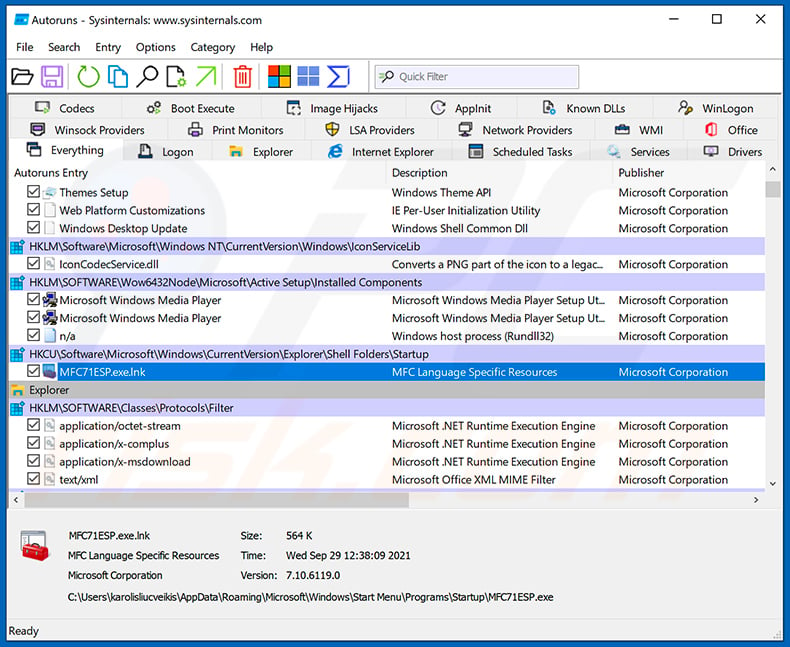

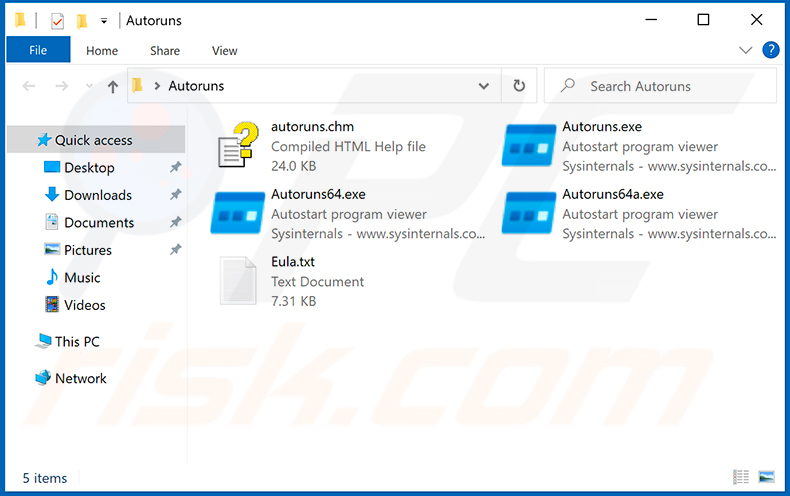

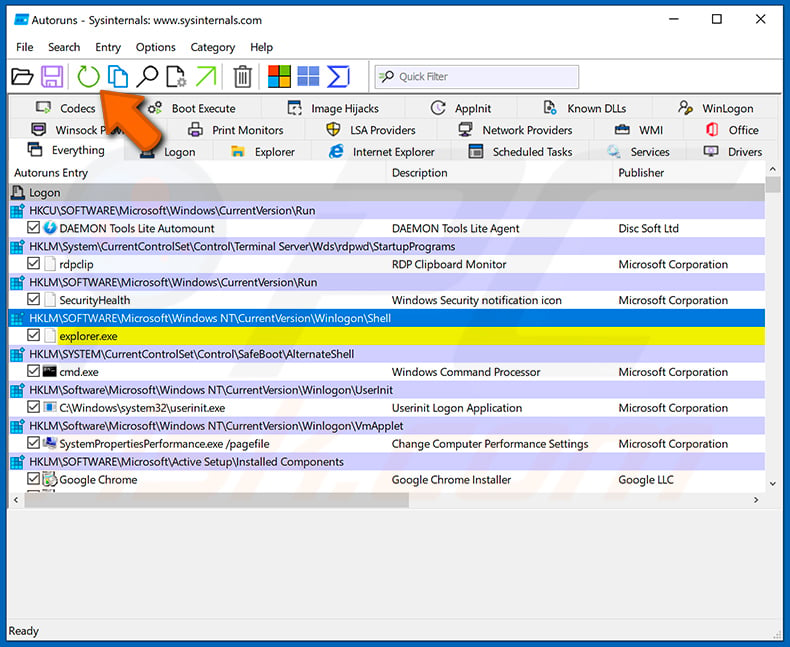

Descargue un programa llamado Autoruns. Este programa muestra aplicaciones de inicio automático, registro y ubicaciones del sistema de archivos:

Descargue un programa llamado Autoruns. Este programa muestra aplicaciones de inicio automático, registro y ubicaciones del sistema de archivos:

Reinicie su computadora en Modo Seguro:

Reinicie su computadora en Modo Seguro:

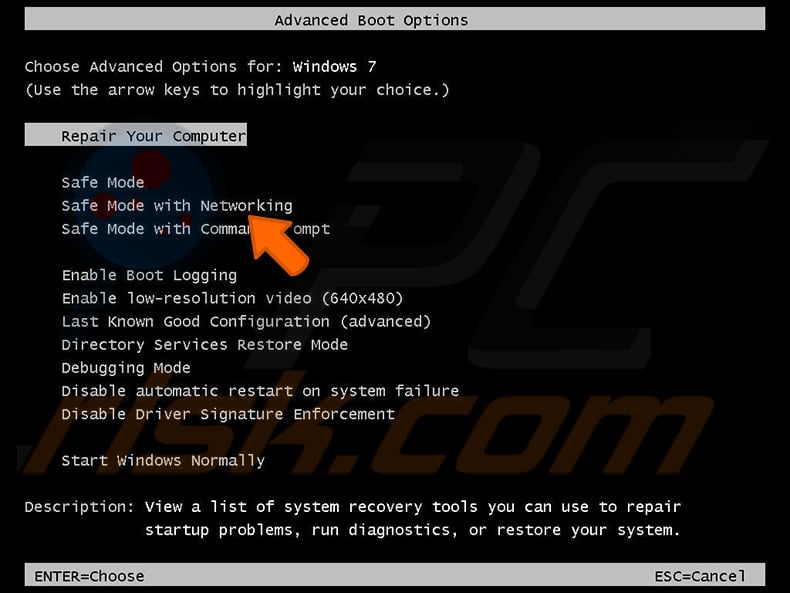

Usuarios de Windows XP y Windows 7: Inicie su computador en modo seguro. Haga clic en Inicio, clic en Apagar, clic en Reiniciar, clic en Aceptar. Durante el proceso de inicio de su computador, presione la tecla F8 en su teclado varias veces hasta que vea el menú Opciones Avanzadas de Windows, y luego seleccione Modo Seguro con Funciones de Red de la lista.

Video que muestra cómo iniciar Windows 7 en "Modo Seguro con Funciones de Red":

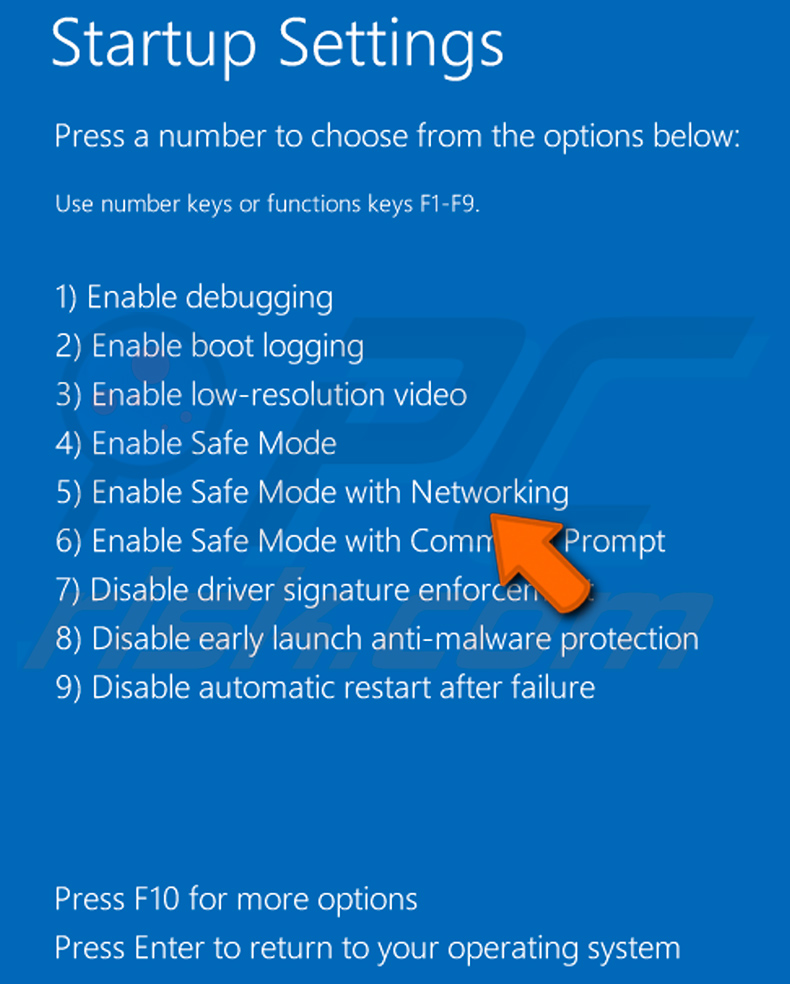

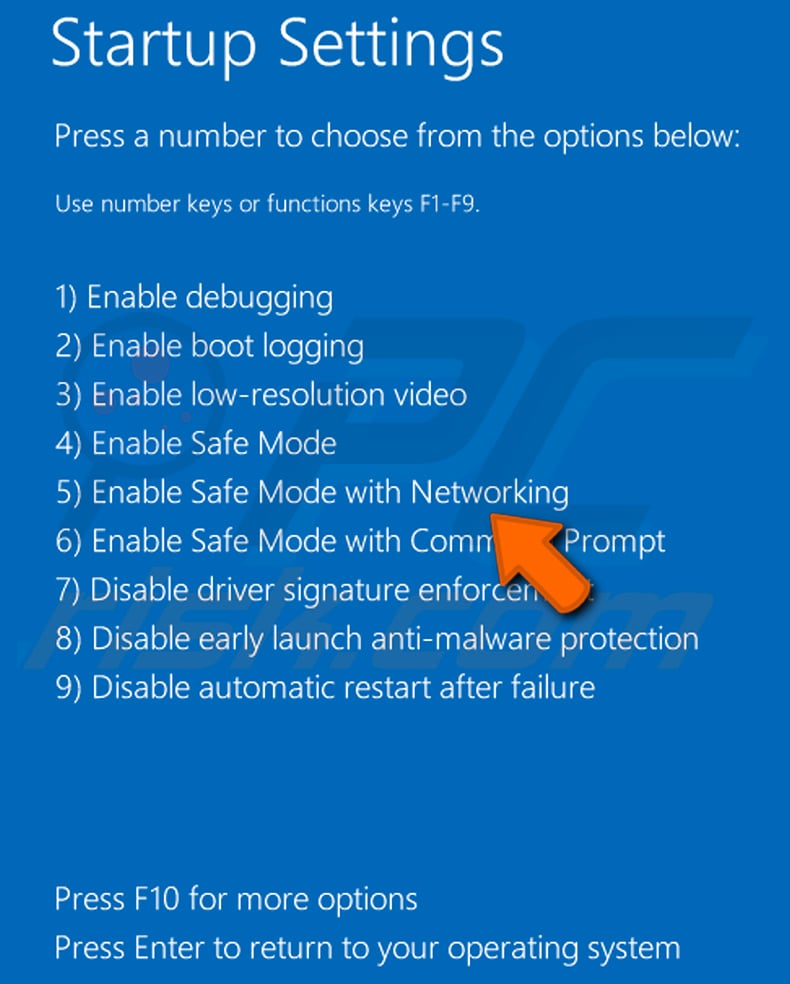

Usuarios de Windows 8: Iniciar Windows 8 en Modo Seguro con Funciones de Red: vaya a la pantalla de inicio de Windows 8, escriba Avanzado, en los resultados de búsqueda, seleccione Configuración. Haga clic en Opciones de inicio avanzadas, en la ventana abierta "Configuración General de PC", seleccione Inicio Avanzado. Clic en el botón "Reiniciar Ahora". Su computadora ahora se reiniciará en el "Menú de opciones de inicio avanzado". Haga clic en el botón "Solucionar problemas" y luego clic en el botón "Opciones avanzadas". En la pantalla de opciones avanzadas, haga clic en "Configuración de inicio". Haga clic en el botón "Reiniciar". Su PC se reiniciará en la pantalla de Configuración de inicio. Presione F5 para iniciar en Modo Seguro con Funciones de Red.

Video que muestra cómo iniciar Windows 8 en "Modo Seguro con Funciones de Red":

Usuarios de Windows 10: Haga clic en el logotipo de Windows y seleccione el icono de Encendido. En el menú abierto, haga clic en "Reiniciar" mientras mantiene presionado el botón "Shift" en su teclado. En la ventana "Elija una opción", haga clic en "Solucionar Problemas", luego seleccione "Opciones Avanzadas". En el menú de opciones avanzadas, seleccione "Configuración de Inicio" y haga clic en el botón "Reiniciar". En la siguiente ventana, debe hacer clic en la tecla "F5" en su teclado. Esto reiniciará su sistema operativo en modo seguro con funciones de red.

Video que muestra cómo iniciar Windows 10 en "Modo Seguro con Funciones de Red":

Extraiga el archivo descargado y ejecute el archivo Autoruns.exe.

Extraiga el archivo descargado y ejecute el archivo Autoruns.exe.

En la aplicación Autoruns, haga clic en "Opciones" en la parte superior y desactive las opciones "Ocultar ubicaciones vacías" y "Ocultar entradas de Windows". Después de este procedimiento, haga clic en el icono "Actualizar".

En la aplicación Autoruns, haga clic en "Opciones" en la parte superior y desactive las opciones "Ocultar ubicaciones vacías" y "Ocultar entradas de Windows". Después de este procedimiento, haga clic en el icono "Actualizar".

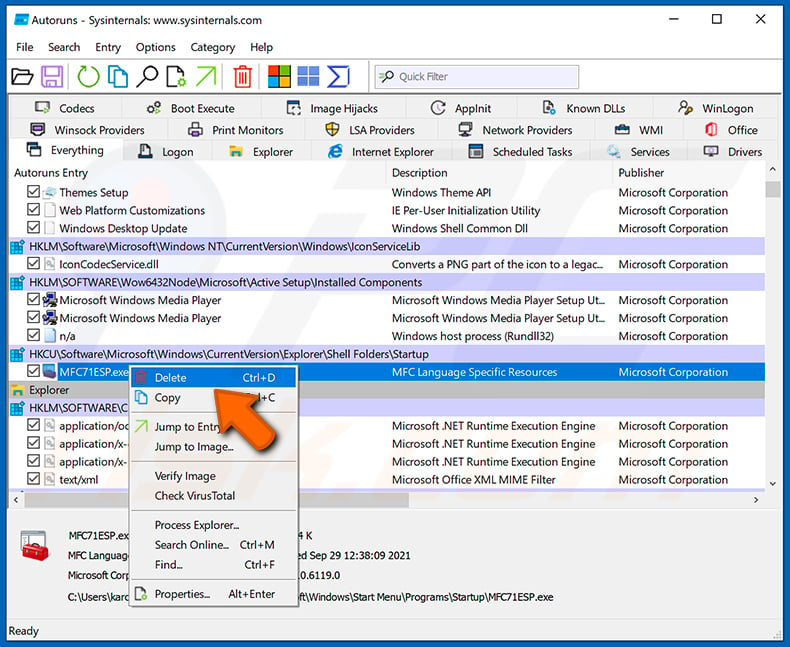

Consulte la lista provista por la aplicación Autoruns y localice el archivo de malware que desea eliminar.

Consulte la lista provista por la aplicación Autoruns y localice el archivo de malware que desea eliminar.

Debe anotar la ruta y nombre completos. Tenga en cuenta que algunos programas maliciosos ocultan nombres de procesos bajo nombres legítimos de procesos de Windows. En esta etapa, es muy importante evitar eliminar los archivos del sistema. Después de localizar el programa sospechoso que desea eliminar, haga clic con el botón derecho del mouse sobre su nombre y elija "Eliminar".

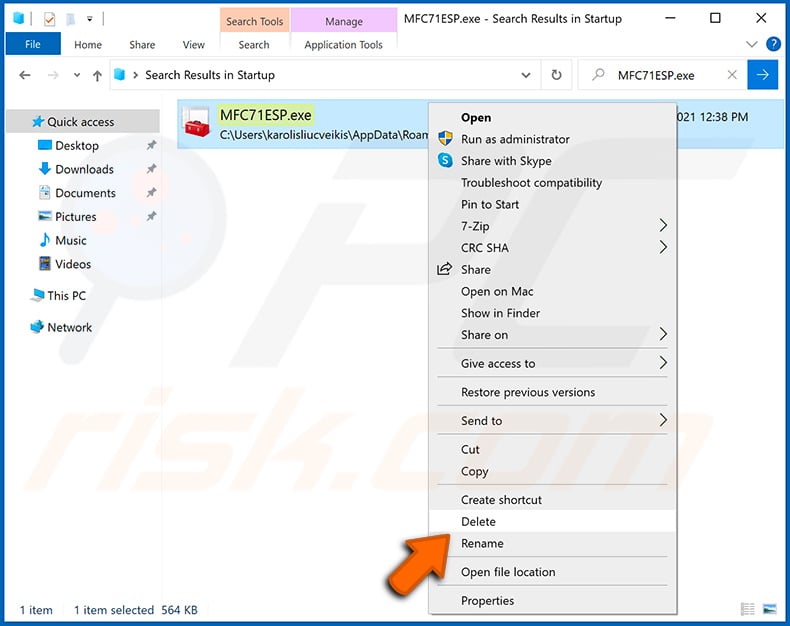

Después de eliminar el malware a través de la aplicación Autoruns (esto asegura que el malware no se ejecutará automáticamente en el próximo inicio del sistema), debe buscar el nombre del malware en su computadora. Asegúrese de habilitar los archivos y carpetas ocultos antes de continuar. Si encuentra el nombre de archivo del malware, asegúrese de eliminarlo.

Reinicie su computadora en modo normal. Seguir estos pasos debería eliminar cualquier malware de su computadora. Tenga en cuenta que la eliminación manual de amenazas requiere habilidades informáticas avanzadas. Si no tiene estas habilidades, deje la eliminación de malware a los programas antivirus y antimalware.

Es posible que estos pasos no funcionen con infecciones avanzadas de malware. Como siempre, es mejor prevenir la infección que intentar eliminar el malware más tarde. Para mantener su computadora segura, instale las últimas actualizaciones del sistema operativo y use un software antivirus. Para asegurarse de que su computadora esté libre de infecciones de malware, recomendamos escanearla con Combo Cleaner Antivirus para Windows.

Preguntas Frecuentes (FAQ)

¿Por qué recibí este email?

Los estafadores detrás de los emails de suplantación de identidad eligen a sus víctimas potenciales al azar: envían el mismo email a un número (generalmente, más de unos pocos) de personas con la esperanza de que al menos alguien caiga en su estafa. Estos emails nunca son personales.

He proporcionado mi información personal cuando este email me engañó, ¿qué debo hacer?

La contraseña utilizada para iniciar sesión en la cuenta WalletConnect y otras cuentas deben cambiarse inmediatamente. Además, el sitio web utilizado para robar las credenciales de inicio de sesión debe informarse al servicio de phishing SafeBrowsing (proporcionado por Google).

He descargado y abierto un archivo adjunto a este email, ¿está infectada mi computadora?

El archivo adjunto a este email no es malicioso. Está diseñado para abrir un sitio web falso, pero no para infectar computadoras con malware.

Leí el email pero no abrí el archivo adjunto, ¿está mi computadora infectada?

Abrir emails es completamente inofensivo. Los destinatarios infectan las computadoras ejecutando (abriendo) archivos adjuntos maliciosos o archivos descargados a través de los enlaces de sitios web recibidos.

¿Combo Cleaner eliminará las infecciones de malware que estaban presentes en los archivos adjuntos de email?

Sí, Combo Cleaner puede detectar y eliminar casi todas las infecciones de malware conocidas. Tenga en cuenta que el malware de gama alta generalmente se esconde profundamente en el sistema operativo. Por lo tanto, el sistema debe escanearse utilizando una función de escaneo completo.

Compartir:

Tomas Meskauskas

Investigador experto en seguridad, analista profesional de malware

Me apasiona todo lo relacionado con seguridad informática y tecnología. Me avala una experiencia de más de 10 años trabajando para varias empresas de reparación de problemas técnicos y seguridad on-line. Como editor y autor de PCrisk, llevo trabajando desde 2010. Sígueme en Twitter y LinkedIn para no perderte nada sobre las últimas amenazas de seguridad en internet.

El portal de seguridad PCrisk es ofrecido por la empresa RCS LT.

Investigadores de seguridad han unido fuerzas para ayudar a educar a los usuarios de ordenadores sobre las últimas amenazas de seguridad en línea. Más información sobre la empresa RCS LT.

Nuestras guías de desinfección de software malicioso son gratuitas. No obstante, si desea colaborar, puede realizar una donación.

DonarEl portal de seguridad PCrisk es ofrecido por la empresa RCS LT.

Investigadores de seguridad han unido fuerzas para ayudar a educar a los usuarios de ordenadores sobre las últimas amenazas de seguridad en línea. Más información sobre la empresa RCS LT.

Nuestras guías de desinfección de software malicioso son gratuitas. No obstante, si desea colaborar, puede realizar una donación.

Donar

▼ Mostrar discusión