Evite ser estafado por sitios mostrando "Windows_Firewall_Protection_Alert"

EstafaConocido también como: Estafa de soporte técnico Windows_Firewall_Protection_Alert

Obtenga un escaneo gratuito y verifique si su computadora está infectada.

ELIMÍNELO AHORAPara usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por RCS LT, la empresa matriz de PCRisk.

¿Qué es "Windows_Firewall_Protection_Alert"?

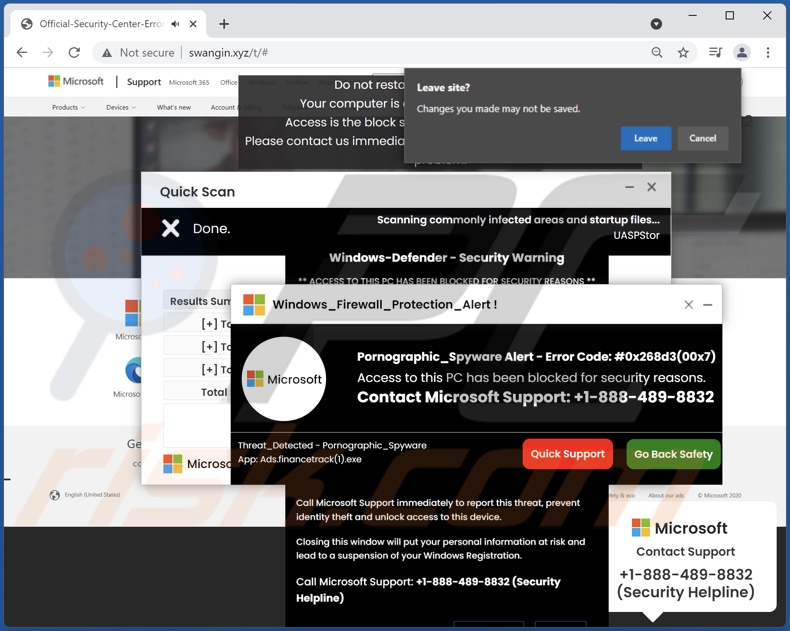

"Windows_Firewall_Protection_Alert" es una estafa de soporte técnico promovida en varios sitios web fraudulentos. Hace afirmaciones falsas sobre la infección de los dispositivos de los usuarios con malware y los insta a ponerse en contacto con el soporte de Microsoft. Debe enfatizarse que esta estafa no está asociada de ninguna manera con Microsoft Corporation, y todas sus afirmaciones son falsas.

Las estafas están diseñadas para generar ingresos a expensas de las víctimas. Las estafas de soporte técnico lo hacen de varias maneras, principalmente incorporando llamadas a líneas de ayuda fraudulentas y acceso remoto a los dispositivos de las víctimas. Además, se debe enfatizar que ningún sitio puede detectar problemas/amenazas presentes en las computadoras de los visitantes. Por lo tanto, todos los que hacen tales declaraciones son estafas.

Descripción general de la estafa "Windows_Firewall_Protection_Alert"

Cuando se accede a un sitio web que ejecuta esto, presenta a los visitantes varias ventanas emergentes. Están disfrazados de análisis del sistema y alertas de virus.

El esquema describe la infección de malware (por ejemplo, "Alerta de spyware pornográfico", etc.) y enumera las amenazas que plantea. La página de fondo está disfrazada como la página de soporte oficial de Microsoft. Esta estafa tiene como objetivo engañar a los usuarios para que llamen a líneas de ayuda falsas y enredarlos en engaños tecnológicos.

Por lo general, los estafadores de soporte técnico solicitan acceso remoto a los dispositivos de sus víctimas (a través de software remoto genuino). Una vez que se establece el acceso, los ciberdelincuentes pueden causar una amplia variedad de problemas. Por ejemplo, los estafadores pueden eliminar herramientas antivirus legítimas, instalar antivirus falsos (adquiribles), infiltrarse en malware (troyanos, ransomware, etc.), exfiltrar datos privados, etc.

Independientemente de cómo operen los delincuentes después de que se inicie la conexión, las tarifas por sus "servicios" son exorbitantes. Bajo el disfraz de "técnicos de Microsoft", los delincuentes pueden exigir el pago de la eliminación de malware falso, la instalación/activación de productos, la suscripción, la terminación del servicio, etc. Además, las víctimas estafadas con éxito suelen ser atacadas repetidamente.

En resumen, al confiar en el esquema "Windows_Firewall_Protection_Alert", los usuarios pueden experimentar múltiples infecciones del sistema, graves problemas de privacidad, importantes pérdidas económicas y robo de identidad.

| Nombre | Estafa de soporte técnico Windows_Firewall_Protection_Alert |

| Tipo de Amenaza | Phishing, Scam, Social Engineering, Fraud |

| Falsa Afirmación | La estafa afirma que los dispositivos de los usuarios han sido infectados. |

| Disfraz | La estafa se disfraza como una alerta de Microsoft. |

| Número de Teléfono del Soporte Técnico Estafador | +1-888-489-8832 |

| Dominios Relacionados | swangin[.]xyz |

| Nombres de Detección (swangin[.]xyz) | Combo Cleaner (Phishing), Fortinet (Phishing), G-Data (Malware), Kaspersky (Malware), Lista Completa de Detecciones (VirusTotal) |

| Síntomas | Mensajes de error falsos, advertencias del sistema falsas, errores emergentes, escaneo de computadora falso. |

| Métodos de Distribución | Sitios web comprometidos, anuncios emergentes en línea fraudulentos, aplicaciones potencialmente no deseadas. |

| Daño | Pérdida de información privada sensible, pérdida monetaria, robo de identidad, posibles infecciones de malware. |

| Eliminación de Malware |

Para eliminar posibles infecciones de malware, escanee su computadora con un software antivirus legítimo. Nuestros investigadores de seguridad recomiendan usar Combo Cleaner. Descargue Combo Cleaner para WindowsEl detector gratuito verifica si su equipo está infectado. Para usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por RCS LT, la empresa matriz de PCRisk. |

Estafas online en general

"Access to this pc has been blocked for security reasons", "Code 0x03A10 (0E10)", "Firewall Spyware Alert" y "Microsoft Security Essentials Alert" son algunos ejemplos de estafas de soporte técnico.

Internet está plagado de material engañoso, engañoso e incluso malicioso. Hay miles de esquemas distintos en la Web. Los modelos de estafa más populares incluyen: advertencias de que el dispositivo está infectado, alertas de que el software esencial está desactualizado o falta, sorteos y sorteos falsos, etc. Debido a la extensión de las estafas, se recomienda encarecidamente tener cuidado al navegar.

¿Cómo se instalaron las aplicaciones potencialmente no deseadas en mi computadora?

Por lo general, se accede a sitios fraudulentos de forma inadvertida: la mayoría de los usuarios los ingresan a través de URL mal escritas o redireccionamientos causados por páginas web fraudulentas, anuncios intrusivos o PUAs (aplicaciones potencialmente no deseadas, por sus siglas en inglés) ya instaladas en sus dispositivos.

El software no deseado generalmente se infiltra en los sistemas sin el consentimiento explícito del usuario. Las PUAs se propagan mediante la técnica de "empaquetado": empaquetar programas regulares con complementos no deseados/maliciosos. Los anuncios intrusivos también proliferan las PUAs. Una vez que se hace clic en ellos, los anuncios pueden ejecutar scripts para realizar descargas/instalaciones sigilosas. Algunas PUAs también tienen páginas web promocionales/de descarga "oficiales".

¿Cómo evitar la instalación de aplicaciones potencialmente no deseadas?

Se recomienda buscar software y descargarlo de canales oficiales/verificados. Las fuentes no confiables, por ejemplo, sitios no oficiales y de software gratuito, redes de intercambio entre pares, etc., a menudo ofrecen contenido empaquetado/dañino.

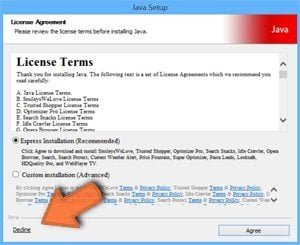

Al descargar/instalar, se recomienda leer los términos, estudiar las posibles opciones, usar la configuración "Personalizada/Avanzada" y optar por no participar en todas las adiciones. Es igualmente importante tener cuidado al navegar. Los anuncios intrusivos parecen inocuos, pero redireccionan a sitios web dudosos (como por ejemplo, Juegos de apuestas, citas de adultos, pornografía, etc.).

En caso de encontrarse con tales anuncios y/o redireccionamientos, el sistema debe ser inspeccionado y todas las aplicaciones sospechosas y las extensiones/complementos del navegador deben detectarse y eliminarse inmediatamente. Si su computadora ya está infectada con PUAs, recomendamos ejecutar un escaneo Combo Cleaner Antivirus para Windows para eliminarlas automáticamente.

Texto presentado en la estafa "Windows_Firewall_Protection_Alert":

Windows_Firewall_Protection_Alert !

Microsoft

Pornographic_Spyware Alert - Error Code: #0x268d3(00x7)

Access to this PC has been blocked for security reasons.

Contact Microsoft Support: +1-888-489-8832

Threat_Detected - Pornographic_Spyware

App: Ads.financetrack(1).exe

[Quick Support] [Go Back Safety]

La apariencia de la estafa emergente "Windows_Firewall_Protection_Alert" (GIF):

Eliminación automática instantánea de malware:

La eliminación manual de amenazas puede ser un proceso largo y complicado que requiere conocimientos informáticos avanzados. Combo Cleaner es una herramienta profesional para eliminar malware de forma automática, que está recomendado para eliminar malware. Descárguelo haciendo clic en el siguiente botón:

DESCARGAR Combo CleanerSi decide descargar este programa, quiere decir que usted está conforme con nuestra Política de privacidad y Condiciones de uso. Para usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por RCS LT, la empresa matriz de PCRisk.

Menú rápido:

- ¿Qué es "Windows_Firewall_Protection_Alert"?

- PASO 1. Desinstalar aplicaciones adware usando el Panel de Control.

- PASO 2. Elimine las extensiones falsas de Google Chrome.

- PASO 3. Elimine los complementos falsos de Mozilla Firefox.

- PASO 4. Elimine las extensiones maliciosas de Safari.

- PASO 5. Elimine las extensiones falsas de Microsoft Edge.

Eliminación de aplicaciones potencialmente no deseadas:

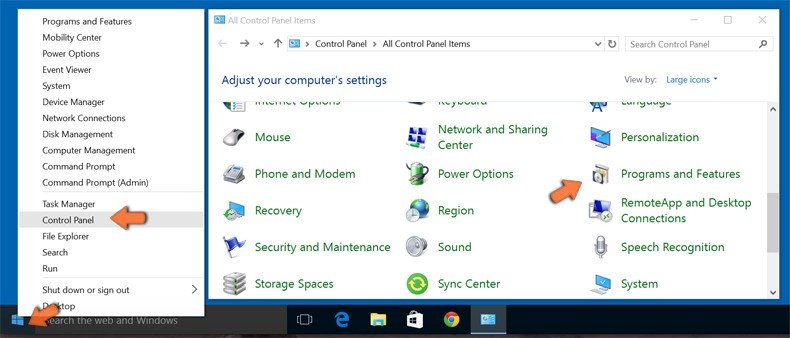

Usuarios de Windows 10:

Haga clic con el botón derecho en la esquina inferior izquierda de la pantalla, en el Menú de acceso rápido, seleccione Panel de control. En la nueva ventana, elija Desinstalar un programa.

Usuarios de Windows 7:

Haga clic en Inicio (El "logo de Windows" en la esquina inferior izquierda de su escritorio), elija Panel de control. Localice la opción Programas y características y haga clic en Desinstalar un programa.

Usuarios de macOS (OSX):

Haga clic Finder, en la nueva ventana, seleccione Aplicaciones. Arrastre la app desde la carpeta Aplicaciones hasta la papelera (ubicada en su Dock). Seguidamente, haga clic derecho sobre el icono de la papelera y seleccione Vaciar papelera.

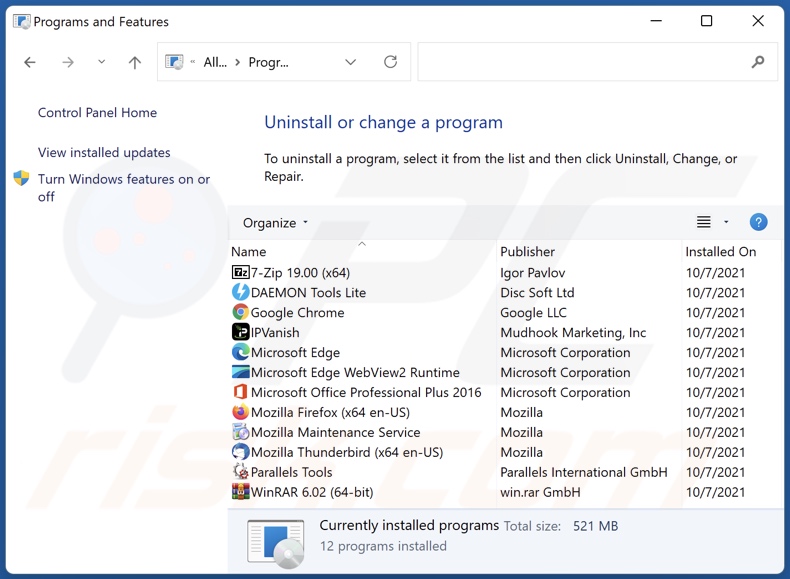

En la ventana de desinstalación de programas, busque cualquier aplicación potencialmente no deseada, seleccione estas entradas y haga clic en "Desinstalar" o "Eliminar".

Después de desinstalar la aplicación potencialmente no deseada que causa las redirecciones de "Windows_Firewall_Protection_Alert", escanee su computadora en busca de componentes restantes no deseados o posibles infecciones de malware. Para escanear su computadora, utilice el software de eliminación de malware recomendado.

DESCARGAR eliminador de infecciones de malware

Combo Cleaner verifica si su equipo está infectado. Para usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por RCS LT, la empresa matriz de PCRisk.

Eliminar de extensiones falsas de los navegadores de Internet:

Video que muestra cómo eliminar los complementos no deseados de navegador:

Eliminar extensiones maliciosas de Google Chrome:

Eliminar extensiones maliciosas de Google Chrome:

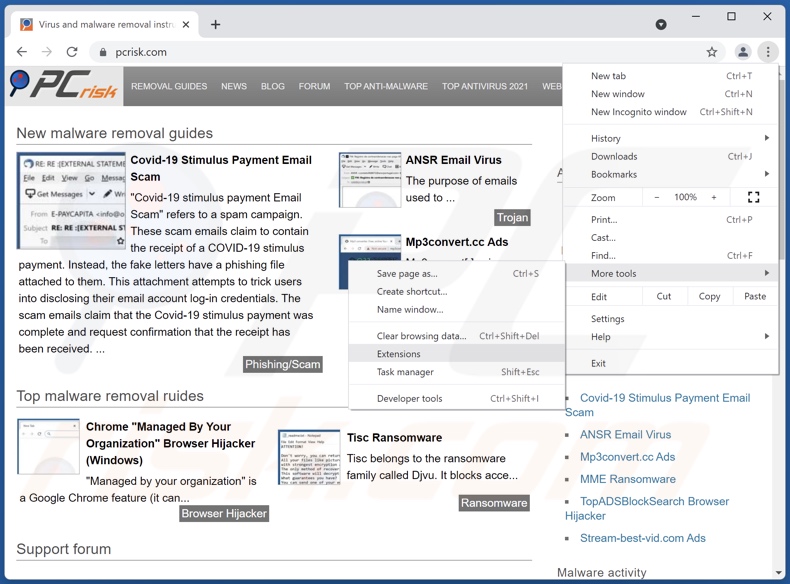

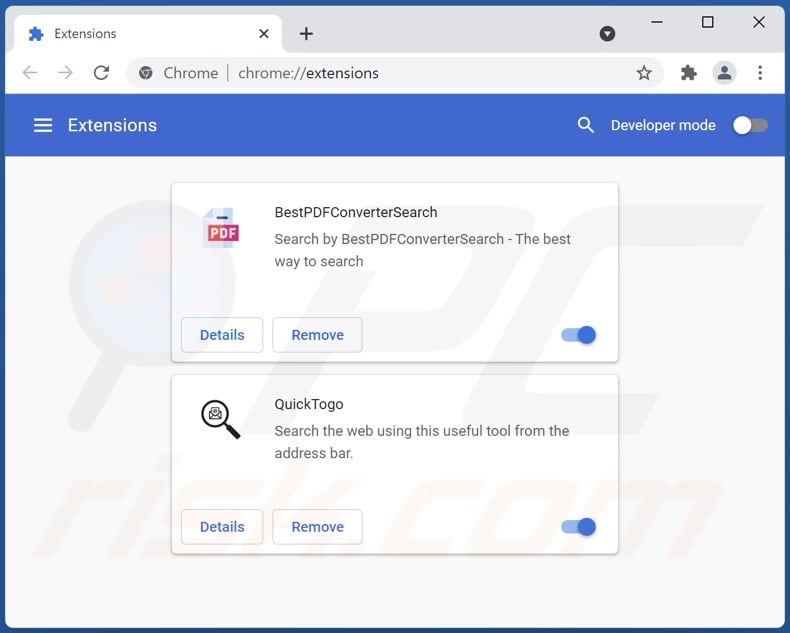

Haga clic en el ícono del menú de Chrome ![]() (en la esquina superior derecha de Google Chrome), seleccione "Más herramientas" y haga clic en "Extensiones". Localice todos los complementos de navegador sospechosos recientemente instalados, y elimínelos.

(en la esquina superior derecha de Google Chrome), seleccione "Más herramientas" y haga clic en "Extensiones". Localice todos los complementos de navegador sospechosos recientemente instalados, y elimínelos.

Método opcional:

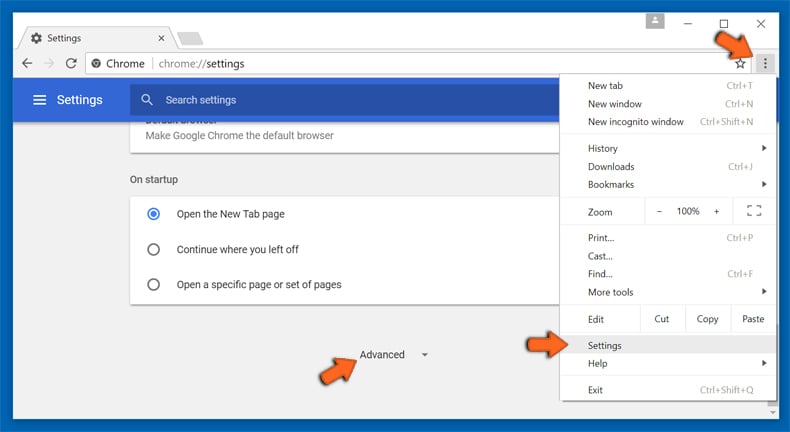

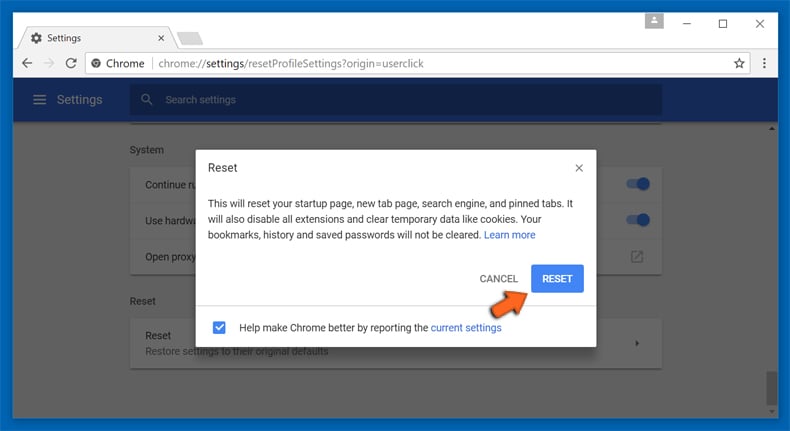

Si sigue teniendo problemas para eliminar estafa de soporte técnico windows_firewall_protection_alert, restablezca la configuración predeterminada del navegador Google Chrome. Haga clic en el icono de menú en Chrome ![]() (parte superior derecha de Google Chrome) y seleccione Configuración. Diríjase a la parte inferior de la pantalla. Haga clic en el enlace Configuración avanzada.

(parte superior derecha de Google Chrome) y seleccione Configuración. Diríjase a la parte inferior de la pantalla. Haga clic en el enlace Configuración avanzada.

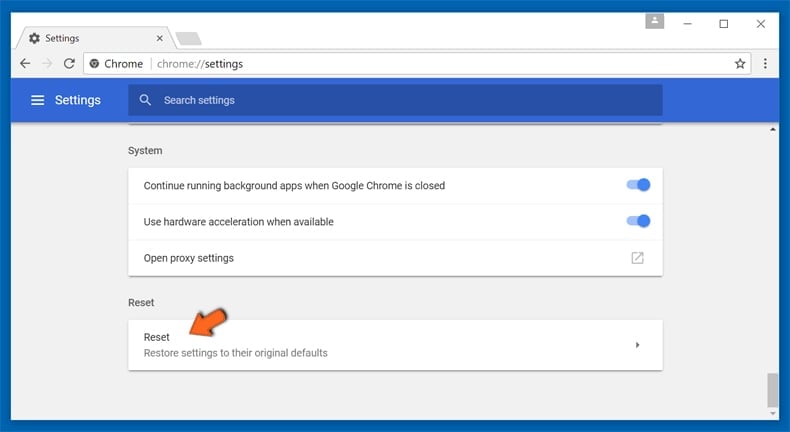

De nuevo, utilice la barra de desplazamiento para ir a la parte inferior de la pantalla y haga clic en el botón Restablecer (Restaura los valores predeterminados originales de la configuración).

En la nueva ventana, confirme que quiere restablecer la configuración predeterminada de Google Chrome haciendo clic en el botón Restablecer.

Eliminar complementos maliciosos de Mozilla Firefox:

Eliminar complementos maliciosos de Mozilla Firefox:

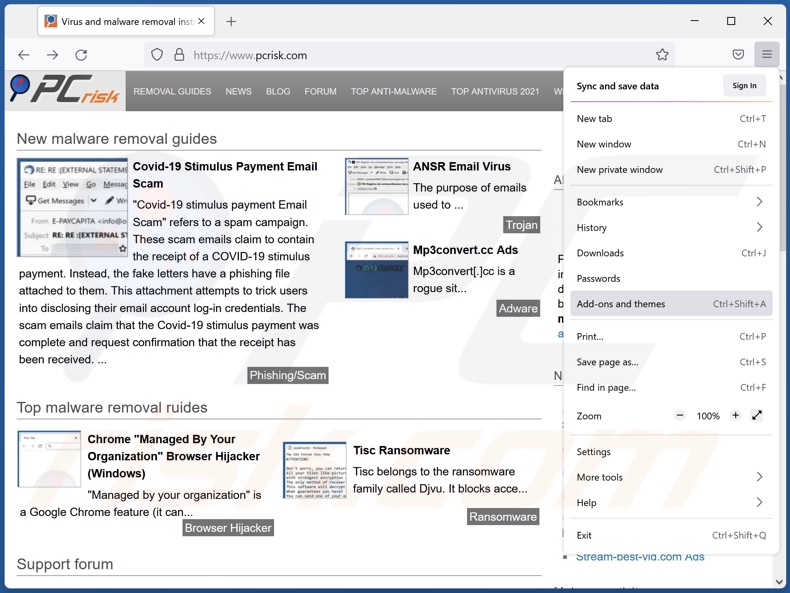

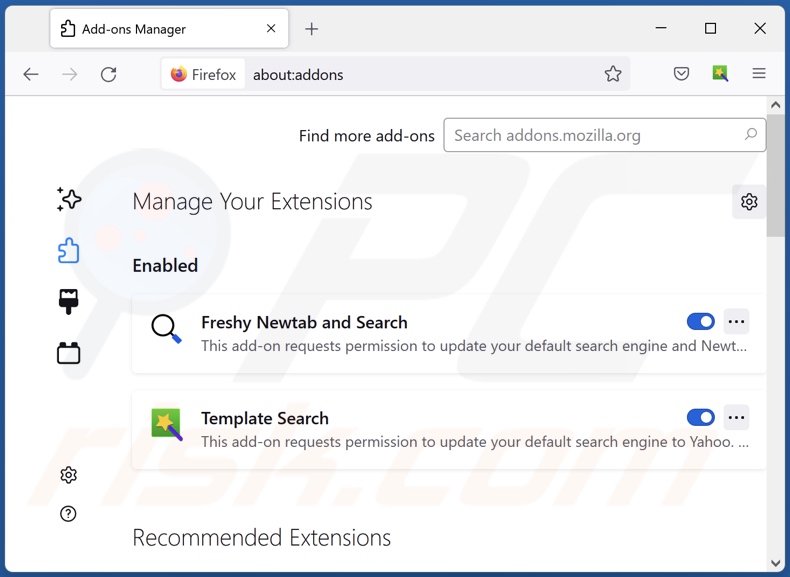

Haga clic en el ícono del menú de Firefox ![]() (en la esquina superior derecha de la ventana principal), seleccione "Complementos". Haga clic en "Extensiones" y elimine todos los complementos de navegador sospechosos recientemente instalados.

(en la esquina superior derecha de la ventana principal), seleccione "Complementos". Haga clic en "Extensiones" y elimine todos los complementos de navegador sospechosos recientemente instalados.

Método opcional:

Los usuarios con problemas para eliminar de estafa de soporte técnico windows_firewall_protection_alert pueden restablecer la configuración de Mozilla Firefox.

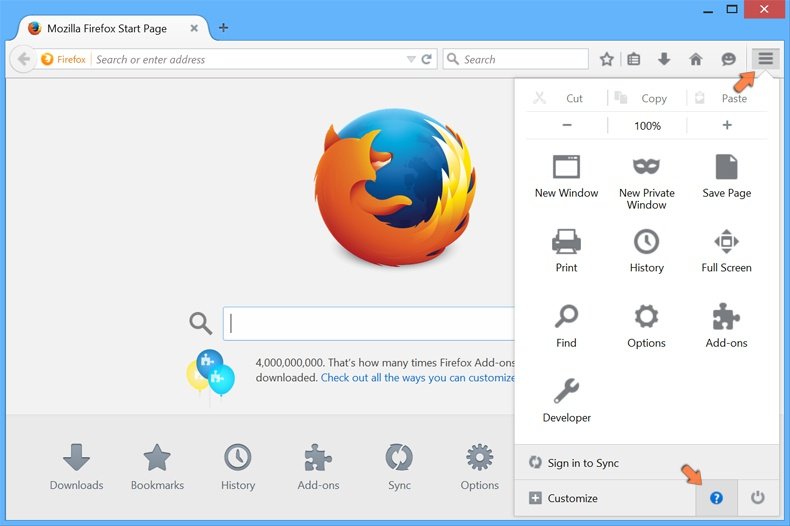

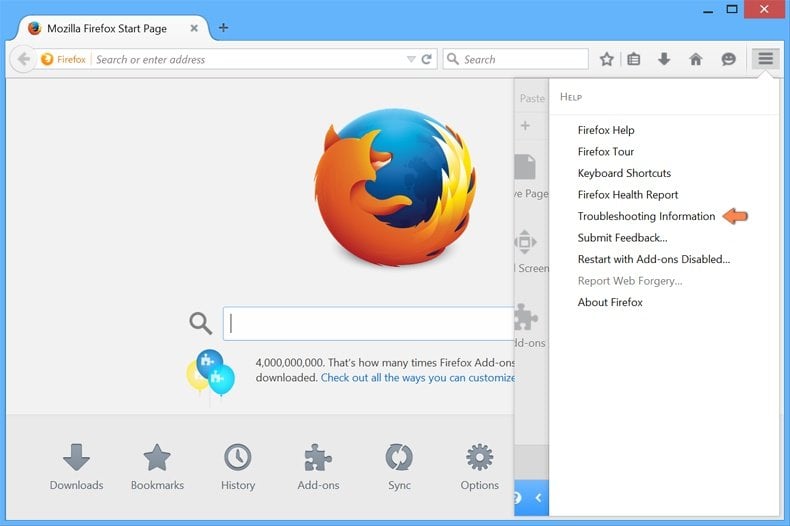

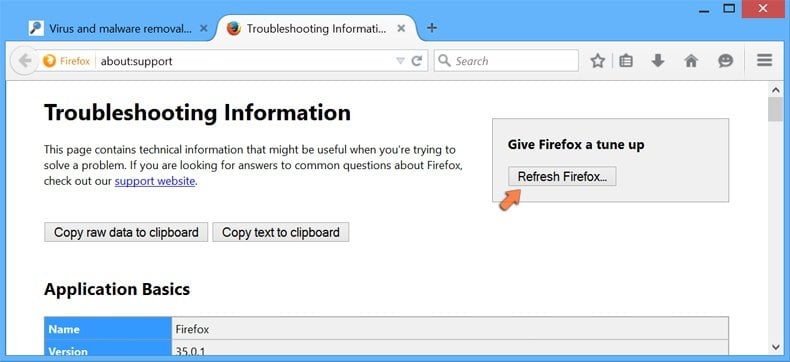

Abra Mozilla Firefox; en la esquina superior derecha de la ventana principal, haga clic en el menú de Firefox ![]() ; en el menú desplegado, pulse sobre el icono Abrir menú de ayuda

; en el menú desplegado, pulse sobre el icono Abrir menú de ayuda ![]()

Seleccione Información para solucionar problemas.

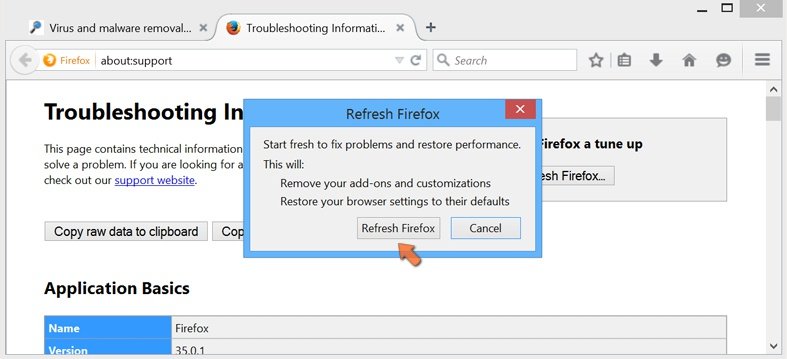

En la nueva pantalla, haga clic en el botón Restablecer Firefox.

En la nueva ventana, confirme que desea restablecer la configuración predeterminada de Mozilla Firefox haciendo clic en el botón Restablecer.

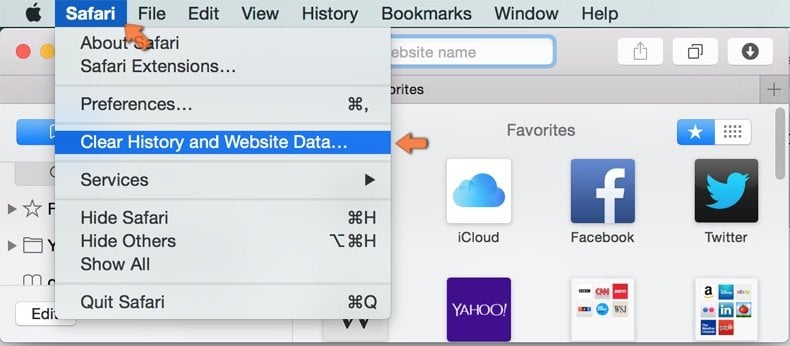

Eliminar extensiones maliciosas en Safari:

Eliminar extensiones maliciosas en Safari:

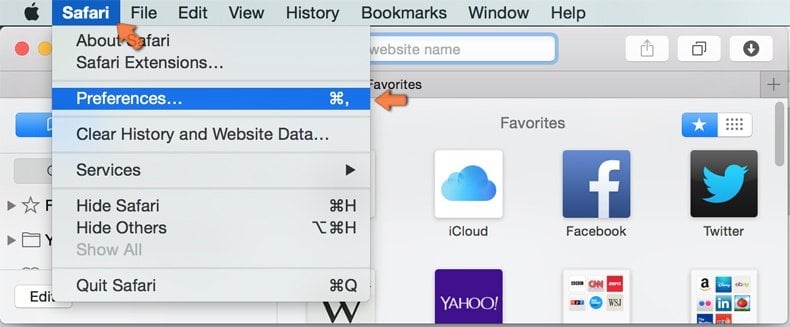

Cerciórese de que su navegador Safari está activo. Haga clic en el menú de Safari y seleccione Preferencias…

En la nueva ventana, haga clic en Extensiones, revise todas las extensiones instaladas recientemente que parezcan sospechosas, selecciónelas y haga clic en Desinstalar.

Método opcional:

Asegúrese de que su navegador Safari está activo y haga clic en el menú Safari. Seleccione Borrar historial y datos de sitios webs del menú desplegable.

En el cuadro de diálogo que se ha abierto, seleccione Todo el historial y pulse el botón Borrar historial.

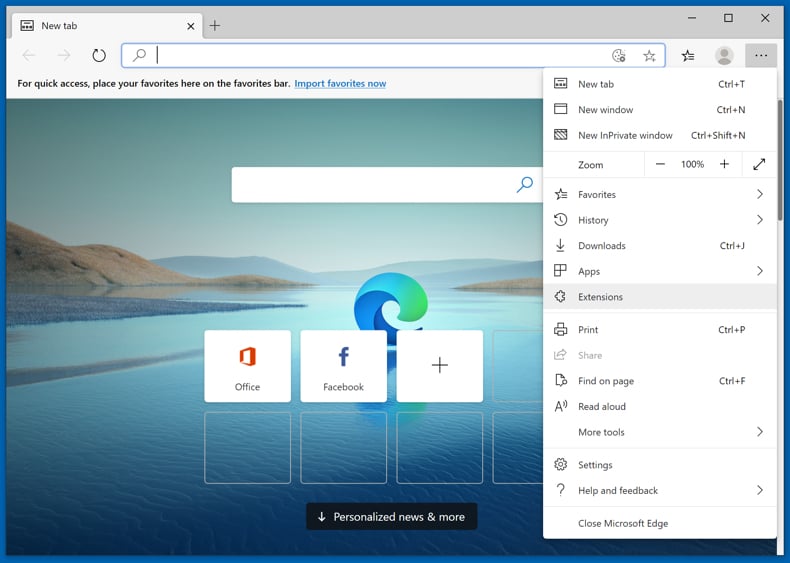

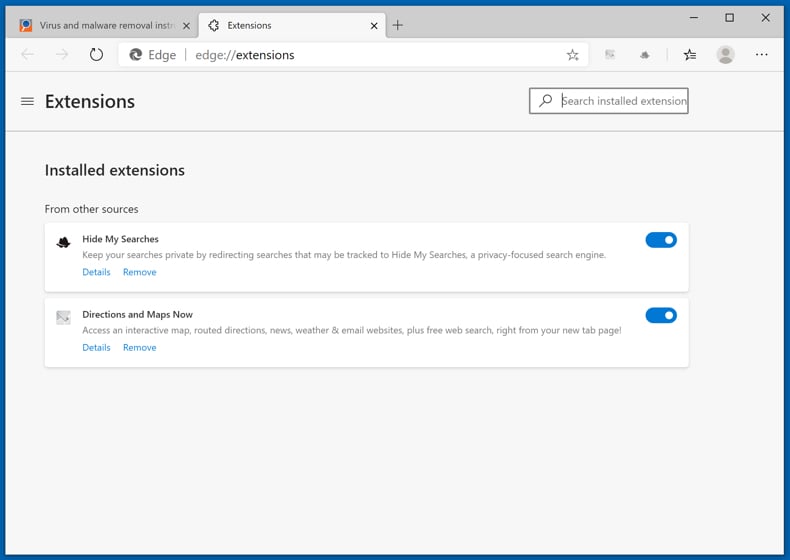

Eliminar extensiones maliciosas de Microsoft Edge:

Eliminar extensiones maliciosas de Microsoft Edge:

Haga clic en el ícono de menú de Edge ![]() (en la esquina superior derecha de Microsoft Edge), seleccione "Extensiones". Localice todos los complementos de navegador sospechosos recientemente instalados y haga clic en "Eliminar" debajo de sus nombres.

(en la esquina superior derecha de Microsoft Edge), seleccione "Extensiones". Localice todos los complementos de navegador sospechosos recientemente instalados y haga clic en "Eliminar" debajo de sus nombres.

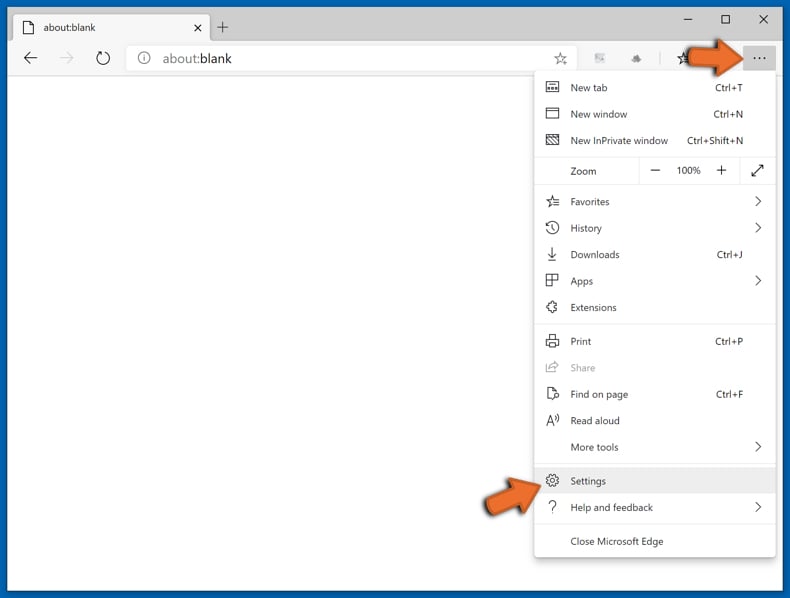

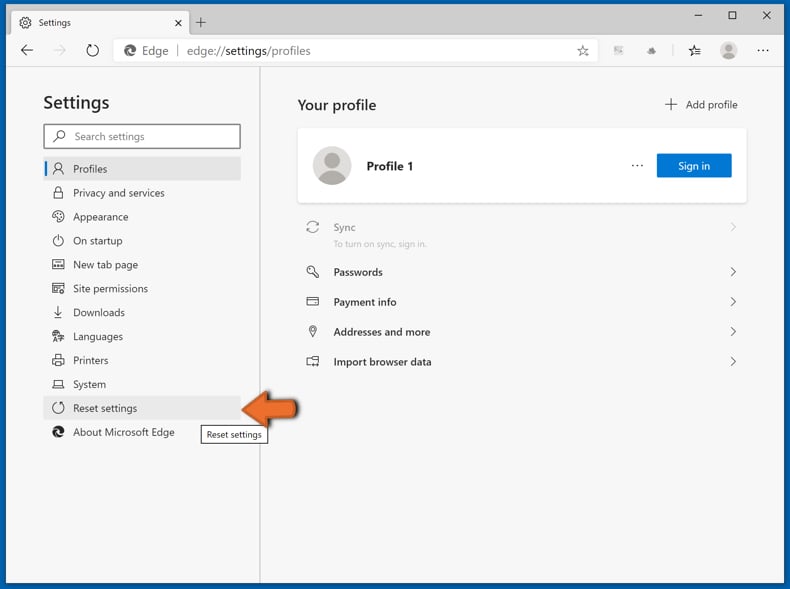

Método opcional:

Si continúa teniendo problemas con la eliminación de estafa de soporte técnico windows_firewall_protection_alert, restablezca la configuración del navegador Microsoft Edge. Haga clic en el ícono de menú de Edge ![]() (en la esquina superior derecha de Microsoft Edge) y seleccione Configuración.

(en la esquina superior derecha de Microsoft Edge) y seleccione Configuración.

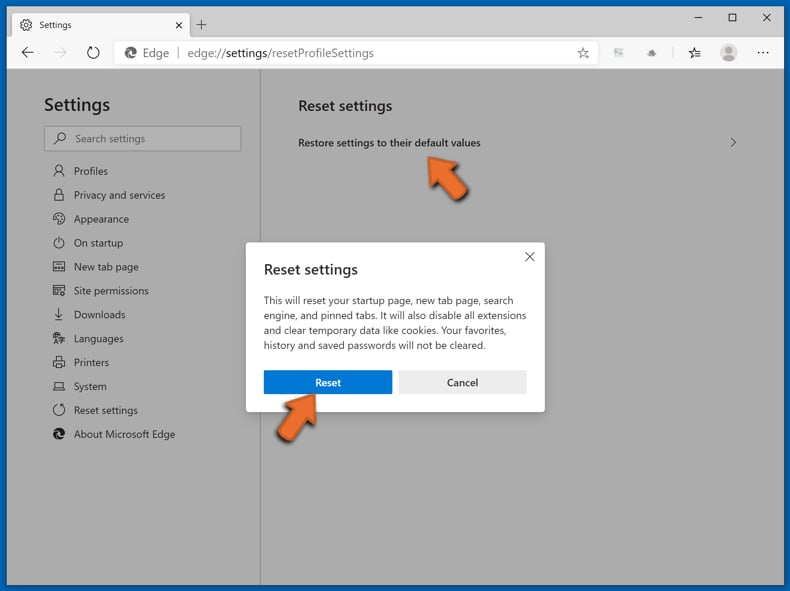

En el menú de configuración abierto, seleccione Restablecer Configuración.

Seleccione Restaurar configuración a sus valores predeterminados. En la ventana abierta, confirme que desea restablecer la configuración predeterminada de Microsoft Edge haciendo clic en el botón Restablecer.

- Si esto no ayudó, siga estas instrucciones alternativas que explican cómo restablecer el navegador Microsoft Edge.

Resumen:

Con normalidad, el software publicitario o aplicaciones potencialmente no deseadas se introducen sin permiso en los navegadores web del usuario al descargar programas gratuitos. Algunos de los sitios web malintencionados que ofrecen descargas de programas gratuitos no dejan descargar el programa elegido si se decide rechazar la instalación de software promocionado. Tenga en cuenta que la fuente más segura para descargar programas gratuitos es el sitio web de los creadores. Al instalar el programa gratuito ya descargado, elija la opción de instalación personalizada o avanzada; este paso mostrará todas las aplicaciones no deseadas que se iban a instalar junto con el programa de su elección.

Con normalidad, el software publicitario o aplicaciones potencialmente no deseadas se introducen sin permiso en los navegadores web del usuario al descargar programas gratuitos. Algunos de los sitios web malintencionados que ofrecen descargas de programas gratuitos no dejan descargar el programa elegido si se decide rechazar la instalación de software promocionado. Tenga en cuenta que la fuente más segura para descargar programas gratuitos es el sitio web de los creadores. Al instalar el programa gratuito ya descargado, elija la opción de instalación personalizada o avanzada; este paso mostrará todas las aplicaciones no deseadas que se iban a instalar junto con el programa de su elección.

Ayuda para la desinfección:

Si se encuentra con problemas al intentar eliminar estafa de soporte técnico windows_firewall_protection_alert de su equipo, por favor pida ayuda en nuestro foro de eliminación de programas maliciosos.

Publique un comentario:

Si dispone de más información sobre estafa de soporte técnico windows_firewall_protection_alert o sobre la forma de eliminarlo, por favor comparta su conocimiento en la sección de comentarios de abajo.

Fuente: https://www.pcrisk.com/removal-guides/22282-windows-firewall-protection-alert-pop-up-scam

Preguntas Frecuentes (FAQ)

¿Qué es una estafa emergente?

Las estafas emergentes son mensajes engañosos diseñados para engañar a los usuarios para que realicen acciones específicas (por ejemplo, divulgar información confidencial, descargar archivos, instalar software falso o malicioso, realizar transacciones monetarias, etc.). "Windows_Firewall_Protection_Alert" es una estafa de soporte técnico. Los esquemas de este tipo tienden a involucrar: llamar a líneas de ayuda fraudulentas, permitir a los ciberdelincuentes el acceso remoto a los dispositivos, instalar programas dudosos/maliciosos, divulgar datos privados (por ejemplo, detalles de identificación personal, credenciales de inicio de sesión de cuentas bancarias, números de tarjetas de crédito, etc.) , comprar productos ilegítimos (por ejemplo, antivirus falsos), pagar tarifas falsas, etc.

¿Cuál es el propósito de una estafa emergente?

Las estafas emergentes se crean para generar ingresos para sus diseñadores. Cómo se logra esto - difiere. Las estafas como "Windows_Firewall_Protection_Alert" generalmente se benefician al engañar a las víctimas para que realicen pagos falsos, vendan información divulgada e infecten dispositivos con malware.

¿Por qué encuentro ventanas emergentes falsas?

Las estafas emergentes se promueven en sitios web fraudulentos. Por lo general, se accede a estos sitios inadvertidamente a través de URL mal escritas o redireccionamientos causados por páginas cuestionables o notificaciones engañosas del navegador/anuncios intrusivos. Los sitios web fraudulentos también pueden abrirse a la fuerza mediante aplicaciones dañinas ya instaladas en el sistema.

He permitido que los ciberdelincuentes accedan de forma remota a mi computadora, ¿qué debo hacer?

Si se ha accedido a su dispositivo de forma remota, desconéctelo de Internet, desinstale los programas de acceso remoto que haya instalado por solicitud del estafador (por ejemplo, AnyDesk, TeamViewer, etc.) y realice un análisis completo del sistema. Si se detecta una infección del sistema, utilice un antivirus para eliminar el malware de inmediato.

He proporcionado mi información personal cuando me engañó una estafa emergente, ¿qué debo hacer?

Si ha revelado las credenciales de la cuenta, cambie las contraseñas de todas las cuentas potencialmente expuestas y comuníquese con su soporte oficial sin demora. Si ha proporcionado información personal diferente (por ejemplo, detalles de la tarjeta de identificación, números de tarjetas de crédito, etc.), comuníquese de inmediato con las autoridades pertinentes.

¿Combo Cleaner me protegerá de las estafas emergentes y el malware que proliferan?

Combo Cleaner puede escanear los sitios visitados para detectar engaños/estafas y maliciosos. Además, puede bloquear todos los accesos posteriores a dichos sitios web. Combo Cleaner también es capaz de escanear dispositivos y eliminar casi todas las infecciones de malware conocidas. Tenga en cuenta que realizar un análisis completo del sistema es fundamental, ya que el software malicioso sofisticado tiende a esconderse en las profundidades del sistema.

Compartir:

Tomas Meskauskas

Investigador experto en seguridad, analista profesional de malware

Me apasiona todo lo relacionado con seguridad informática y tecnología. Me avala una experiencia de más de 10 años trabajando para varias empresas de reparación de problemas técnicos y seguridad on-line. Como editor y autor de PCrisk, llevo trabajando desde 2010. Sígueme en Twitter y LinkedIn para no perderte nada sobre las últimas amenazas de seguridad en internet.

El portal de seguridad PCrisk es ofrecido por la empresa RCS LT.

Investigadores de seguridad han unido fuerzas para ayudar a educar a los usuarios de ordenadores sobre las últimas amenazas de seguridad en línea. Más información sobre la empresa RCS LT.

Nuestras guías de desinfección de software malicioso son gratuitas. No obstante, si desea colaborar, puede realizar una donación.

DonarEl portal de seguridad PCrisk es ofrecido por la empresa RCS LT.

Investigadores de seguridad han unido fuerzas para ayudar a educar a los usuarios de ordenadores sobre las últimas amenazas de seguridad en línea. Más información sobre la empresa RCS LT.

Nuestras guías de desinfección de software malicioso son gratuitas. No obstante, si desea colaborar, puede realizar una donación.

Donar

▼ Mostrar discusión