Cómo detectar correos electrónicos falsos como "Security Breach - Stolen Data"

EstafaConocido también como: Falso correo electrónico de extorsión "Security Breach - Stolen Data"

Obtenga un escaneo gratuito y verifique si su computadora está infectada.

ELIMÍNELO AHORAPara usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por RCS LT, la empresa matriz de PCRisk.

¿Qué es "Security Breach - Stolen Data"?

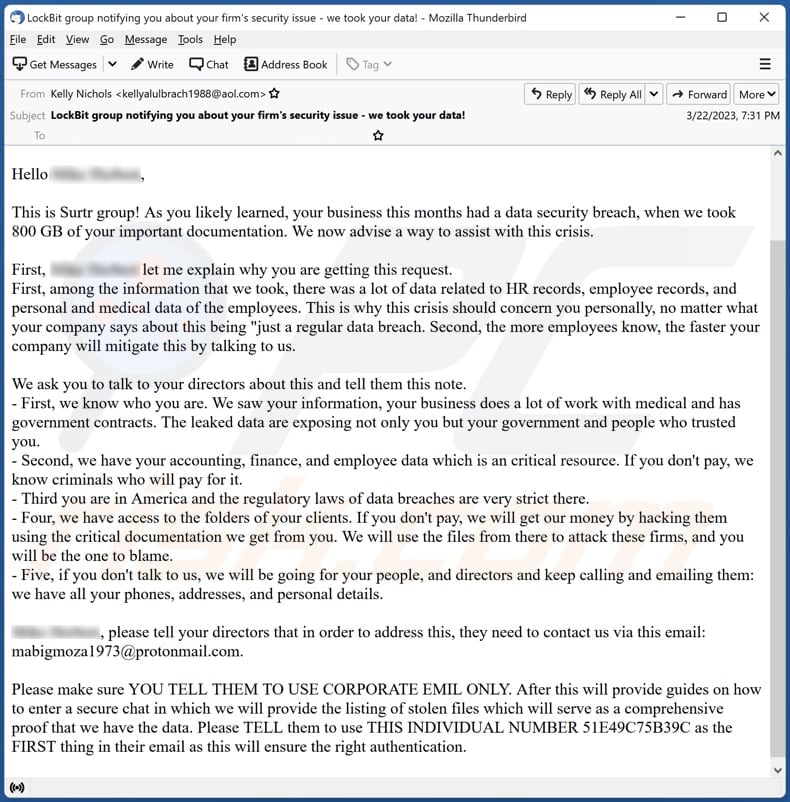

Tras examinar este correo electrónico, hemos determinado que se trata de un correo fraudulento de extorsión. Esta campaña de phishing consta de al menos dos versiones del correo, y los autores emplean los nombres de ciberdelincuentes conocidos para intimidar y dar credibilidad a sus amenazas.

Más información sobre la estafa por correo electrónico "Security Breach - Stolen Data"

Se trata de un correo electrónico de extorsión falso que afirma ser del grupo Surtr y en el que se afirma que se han llevado 800 GB de documentación importante del destinatario debido a una brecha de seguridad. En el correo se amenaza al destinatario con exponer información confidencial relacionada con registros de recursos humanos, registros de empleados y datos personales y médicos de los empleados.

El remitente exige al destinatario que informe a los directivos y se ponga en contacto con ellos a través de la dirección de correo electrónico facilitada, utilizando únicamente el correo electrónico corporativo, para entrar en un chat seguro y negociar el pago por la devolución de los datos robados.

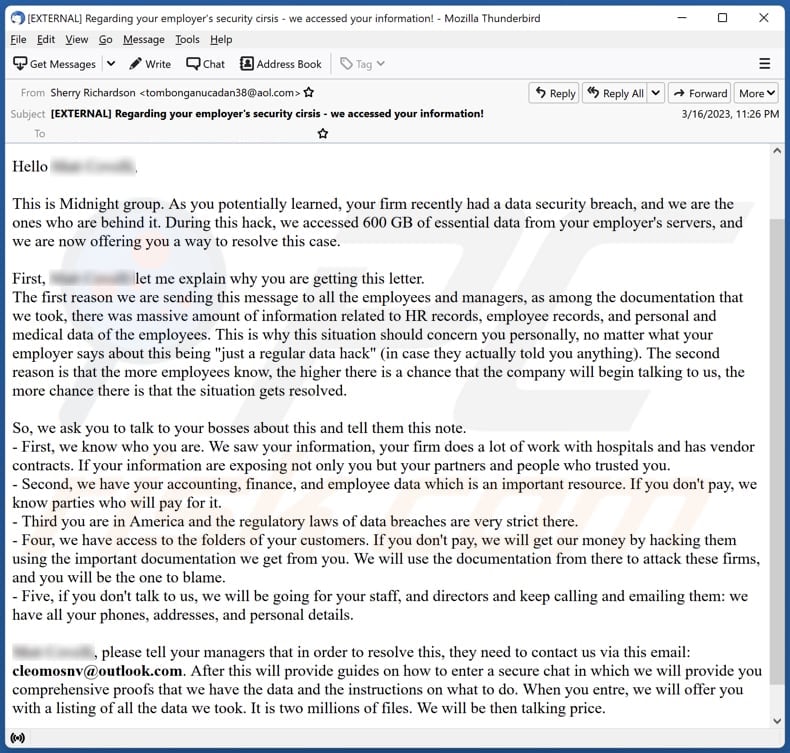

La segunda variante de correo electrónico trata sobre una falsa brecha de seguridad en la empresa del destinatario, llevada a cabo por un grupo llamado Midnight. El mensaje afirma que se ha accedido a 600 GB de datos importantes, incluidos registros de recursos humanos y de empleados, así como datos personales y médicos de los trabajadores.

En el mensaje se pide al destinatario que informe a los directivos de la violación. Da varias razones por las que debe hacerlo, entre ellas la gravedad de la información robada, las posibles consecuencias para la empresa y los socios, y las estrictas leyes reguladoras de Estados Unidos.

El correo electrónico también amenaza con que si la empresa del destinatario no paga, los ciberdelincuentes irán a por los clientes y el personal, y proporciona una dirección de correo electrónico para que los directivos se pongan en contacto con el grupo. El correo electrónico concluye prometiendo proporcionar una lista completa de los archivos robados e instrucciones sobre qué hacer a continuación.

| Nombre | Estafa por correo electrónico "Security Breach - Stolen Data" |

| Tipo de amenaza | Phishing, estafa, ingeniería social, fraude |

| Afirmación falsa | Hay una brecha de seguridad en la empresa del destinatario |

| Disfraz | Mensaje de agentes (grupos) de amenazas más conocidos |

| Síntomas | Compras en línea no autorizadas, cambio de contraseñas de cuentas en línea, usurpación de identidad, acceso ilegal al ordenador. |

| Métodos de distribución | Correos electrónicos engañosos, anuncios emergentes en línea fraudulentos, técnicas de envenenamiento de motores de búsqueda, dominios mal escritos. |

| Daños | Pérdida de información privada sensible, pérdida monetaria, robo de identidad. |

| Eliminación de Malware |

Para eliminar posibles infecciones de malware, escanee su computadora con un software antivirus legítimo. Nuestros investigadores de seguridad recomiendan usar Combo Cleaner. Descargue Combo Cleaner para WindowsEl detector gratuito verifica si su equipo está infectado. Para usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por RCS LT, la empresa matriz de PCRisk. |

Más información sobre la campaña

Existe una tendencia de falsos extorsionadores que se aprovechan de las violaciones de datos y los incidentes de ransomware, amenazando a las empresas estadounidenses con publicar o vender los datos que dicen haber robado a menos que se les pague. Algunos de estos actores también amenazan con un ataque de denegación de servicio distribuido (DDoS) si el destinatario no accede a sus demandas.

El método para seleccionar a las víctimas no está bien definido. Un posible método consiste en obtener información de canales públicos, como el sitio de filtración de datos del atacante original, plataformas de redes sociales, artículos de noticias o comunicados oficiales de empresas.

Ejemplos de correos similares son "We Are Using Your Company's Server To Send This Message", "Porn Websites I Attacked With My Virus Xploit", y "I Know That You Cheat On Your Partner Email Scam". Es importante mencionar que el correo electrónico también puede utilizarse para engañar a los destinatarios e infectar sus ordenadores con malware.

¿Cómo infectan los ordenadores las campañas de spam?

Los ciberdelincuentes que están detrás de los correos electrónicos utilizados para engañar a los destinatarios e infectar sus ordenadores envían enlaces y archivos adjuntos maliciosos. Al hacer clic, los enlaces maliciosos pueden redirigir a los usuarios a páginas web que contienen malware. Estas páginas pueden implantar malware en los ordenadores o desencadenar descargas drive-by maliciosas.

Cuando se descargan y abren, los archivos adjuntos maliciosos pueden ejecutar código informático. Pueden ser documentos, imágenes, archivos ZIP o archivos ejecutables. Los tipos más comunes de archivos adjuntos maliciosos son los documentos de Office, como archivos de Word o Excel, que contienen macros maliciosas.

Estas macros pueden ejecutar código en los sistemas, descargar malware o crear puertas traseras para permitir el acceso remoto.

¿Cómo evitar la instalación de programas maliciosos?

No abra nunca archivos adjuntos ni haga clic en enlaces de fuentes desconocidas o sospechosas (especialmente cuando los correos electrónicos no son solicitados). Mantenga su software y sistema operativo actualizados con los últimos parches de seguridad. Utilice programas antivirus de confianza y manténgalos actualizados. Tenga cuidado al descargar e instalar software de fuentes no fiables, ya que a menudo pueden contener programas maliciosos.

Tampoco se fíe de los anuncios y enlaces de sitios web sospechosos. Si ya ha abierto archivos adjuntos maliciosos, le recomendamos que ejecute un análisis con Combo Cleaner Antivirus para Windows para eliminar automáticamente el malware infiltrado.

Texto presentado en el correo electrónico "Security Breach - Stolen Data":

Subject: LockBit group notifying you about your firm's security issue - we took your data!

Hello ********,This is Surtr group! As you likely learned, your business this months had a data security breach, when we took 800 GB of your important documentation. We now advise a way to assist with this crisis.

First, ******** let me explain why you are getting this request.

First, among the information that we took, there was a lot of data related to HR records, employee records, and personal and medical data of the employees. This is why this crisis should concern you personally, no matter what your company says about this being "just a regular data breach. Second, the more employees know, the faster your company will mitigate this by talking to us.We ask you to talk to your directors about this and tell them this note.

- First, we know who you are. We saw your information, your business does a lot of work with medical and has government contracts. The leaked data are exposing not only you but your government and people who trusted you.

- Second, we have your accounting, finance, and employee data which is an critical resource. If you don't pay, we know criminals who will pay for it.

- Third you are in America and the regulatory laws of data breaches are very strict there.

- Four, we have access to the folders of your clients. If you don't pay, we will get our money by hacking them using the critical documentation we get from you. We will use the files from there to attack these firms, and you will be the one to blame.

- Five, if you don't talk to us, we will be going for your people, and directors and keep calling and emailing them: we have all your phones, addresses, and personal details.********, please tell your directors that in order to address this, they need to contact us via this email: mabigmoza1973@protonmail.com.

Please make sure YOU TELL THEM TO USE CORPORATE EMIL ONLY. After this will provide guides on how to enter a secure chat in which we will provide the listing of stolen files which will serve as a comprehensive proof that we have the data. Please TELL them to use THIS INDIVIDUAL NUMBER 51E49C75B39C as the FIRST thing in their email as this will ensure the right authentication.

Captura de pantalla de otra variante de correo electrónico:

Texto de esta variante:

Subject: [EXTERNAL] Regarding your employer's security cirsis - we accessed your information!

Hello ********,

This is Midnight group. As you potentially learned, your firm recently had a data security breach, and we are the ones who are behind it. During this hack, we accessed 600 GB of essential data from your employer's servers, and we are now offering you a way to resolve this case.

First, ******** let me explain why you are getting this letter.

The first reason we are sending this message to all the employees and managers, as among the documentation that we took, there was massive amount of information related to HR records, employee records, and personal and medical data of the employees. This is why this situation should concern you personally, no matter what your employer says about this being "just a regular data hack" (in case they actually told you anything). The second reason is that the more employees know, the higher there is a chance that the company will begin talking to us, the more chance there is that the situation gets resolved.So, we ask you to talk to your bosses about this and tell them this note.

- First, we know who you are. We saw your information, your firm does a lot of work with hospitals and has vendor contracts. If your information are exposing not only you but your partners and people who trusted you.

- Second, we have your accounting, finance, and employee data which is an important resource. If you don't pay, we know parties who will pay for it.

- Third you are in America and the regulatory laws of data breaches are very strict there.

- Four, we have access to the folders of your customers. If you don't pay, we will get our money by hacking them using the important documentation we get from you. We will use the documentation from there to attack these firms, and you will be the one to blame.

- Five, if you don't talk to us, we will be going for your staff, and directors and keep calling and emailing them: we have all your phones, addresses, and personal details.********, please tell your managers that in order to resolve this, they need to contact us via this email: cleomosnv@outlook.com. After this will provide guides on how to enter a secure chat in which we will provide you comprehensive proofs that we have the data and the instructions on what to do. When you entre, we will offer you with a listing of all the data we took. It is two millions of files. We will be then talking price.

Eliminación automática instantánea de malware:

La eliminación manual de amenazas puede ser un proceso largo y complicado que requiere conocimientos informáticos avanzados. Combo Cleaner es una herramienta profesional para eliminar malware de forma automática, que está recomendado para eliminar malware. Descárguelo haciendo clic en el siguiente botón:

DESCARGAR Combo CleanerSi decide descargar este programa, quiere decir que usted está conforme con nuestra Política de privacidad y Condiciones de uso. Para usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por RCS LT, la empresa matriz de PCRisk.

Menú rápido:

- ¿Qué es Falso correo electrónico de extorsión "Security Breach - Stolen Data"?

- Tipos de emails maliciosos.

- ¿Cómo detectar un email malicioso?

- ¿Qué hacer si cayó en una estafa por email?

Tipos de emails maliciosos:

![]() Emails Phishing

Emails Phishing

Por lo general, los ciberdelincuentes utilizan emails engañosos para engañar a los usuarios de Internet para que revelen su información privada confidencial. Oor ejemplo, información de inicio de sesión para varios servicios online, cuentas de email o información bancaria online.

Estos ataques se denominan phishing (suplantación de identidad). En un ataque de phishing, los ciberdelincuentes generalmente envían un mensaje por email con algún logotipo de servicio popular (por ejemplo, Microsoft, DHL, Amazon, Netflix), crean urgencia (dirección de envío incorrecta, contraseña caducada, etc.) y colocan un enlace esperando que sus potenciales víctimas hagan clic en el.

Después de hacer clic en el enlace presentado en dicho email, las víctimas son redirigidas a una página web falsa que se ve idéntica o extremadamente similar a la original. Luego se les pide a las víctimas que ingresen su contraseña, los detalles de la tarjeta de crédito o alguna otra información que sea robada por los ciberdelincuentes.

![]() Emails con Archivos Adjuntos Maliciosos

Emails con Archivos Adjuntos Maliciosos

Otro vector de ataque popular son los emails spam (correos no deseado) con archivos adjuntos maliciosos que infectan las computadoras de los usuarios con malware. Los archivos adjuntos maliciosos suelen llevar troyanos capaces de robar contraseñas, información bancaria y otra información confidencial.

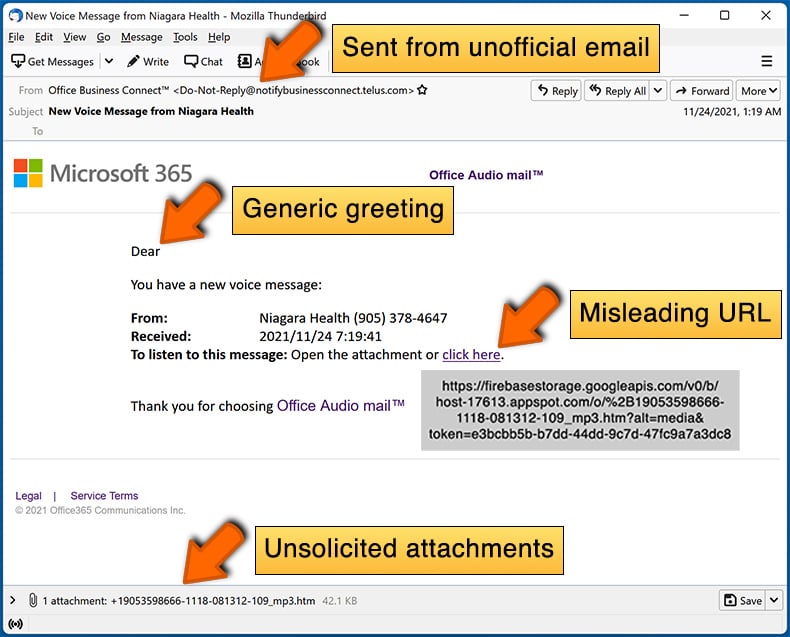

En tales ataques, el objetivo principal de los ciberdelincuentes es engañar a sus víctimas potenciales para que abran un archivo adjunto infectado en el email. Para lograr este objetivo, los mensajes de email generalmente hablan de facturas, faxes o mensajes de voz recibidos recientemente.

Si una víctima potencial cae en la trampa y abre el archivo adjunto, su computadora se infectan y los ciberdelincuentes pueden recopilar mucha información confidencial.

Si bien es un método más complicado para robar información personal (los filtros de spam y los programas antivirus generalmente detectan tales intentos), si logran tener éxito, los ciberdelincuentes pueden obtener una gama mucho más amplia de datos y recopilar información durante un período de tiempo prolongado.

![]() Emails de sextorsión

Emails de sextorsión

Este es un tipo de phishing. En este caso, los usuarios reciben un email alegando que un ciberdelincuente podría acceder a la cámara web de la víctima potencial y tiene una grabación de video de su masturbación.

Para eliminar del video, se les pide a las víctimas que paguen un rescate (generalmente usando Bitcoin u otra criptomoneda). Sin embargo, todas estas afirmaciones son falsas: los usuarios que reciben dichos emails deben ignorarlos y eliminarlos.

¿Cómo detectar un email malicioso?

Si bien los ciberdelincuentes intentan que sus emails trampas parezcan confiables, aquí hay algunas cosas que debe tener en cuenta cuando intente detectar un email phishing:

- Verifique la dirección email del remitente ("de"): coloque el mouse sobre la dirección "de" y verifique si es legítima. Por ejemplo, si recibió un email de Microsoft, asegúrese de verificar si la dirección de email es @microsoft.com y no algo sospechoso como @m1crosoft.com, @microsfot.com, @account-security-noreply.com, etc.

- Compruebe si hay saludos genéricos: si el saludo en el email es "Estimado usuario", "Estimado @su_email.com", "Estimado cliente", debería generar sospechas. Por lo general, las empresas lo llaman por su nombre. La falta de esta información podría indicar un intento de phishing.

- Verifique los enlaces en el email: coloque el mouse sobre el enlace presentado en el email, si el enlace que aparece parece sospechoso, no haga clic en él. Por ejemplo, si recibió un email de Microsoft y el enlace del email muestra que dirige a firebasestorage.googleapis.com/v0..., no debe confiar en él. Es mejor no hacer clic en los enlaces de los emails, sino visitar la página web de la empresa que le envió el email en primer lugar.

- No confíe ciegamente en los archivos adjuntos de email: por lo general, las empresas legítimas le pedirán que inicie sesión en su página web y vea los documentos desde allí. Si recibió un email con un archivo adjunto, es una buena idea escanearlo con una aplicación antivirus. Los archivos adjuntos de email infectados son un vector de ataque común utilizado por los ciberdelincuentes.

Para minimizar el riesgo de abrir emails phishing y maliciosos, le recomendamos utilizar Combo Cleaner Antivirus para Windows.

Ejemplo de email spam:

¿Qué hacer si cayó en una estafa por email?

- Si hizo clic en un enlace en un email de phishing e ingresó su contraseña: asegúrese de cambiar su contraseña lo antes posible. Por lo general, los ciberdelincuentes recopilan credenciales robadas y luego las venden a otros grupos que las utilizan con fines maliciosos. Si cambia su contraseña de manera oportuna, existe la posibilidad de que los delincuentes no tengan tiempo suficiente para hacer ningún daño.

- Si ingresó la información de su tarjeta de crédito: comuníquese con su banco lo antes posible y explique la situación. Es muy probable que deba cancelar su tarjeta de crédito comprometida y pedir una nueva.

- Si ve algún signo de robo de identidad: debe comunicarse de inmediato con la Federal Trade Commission. Esta institución recopilará información sobre su situación y creará un plan de recuperación personal.

- Si abrió un archivo adjunto malicioso: su computadora probablemente esté infectada, debe escanearla con una aplicación antivirus confiable. Para ello, le recomendamos utilizar Combo Cleaner Antivirus para Windows.

- Ayude a otros usuarios de Internet: informe los emails de phishing a Anti-Phishing Working Group, FBI’s Internet Crime Complaint Center, National Fraud Information Center y U.S. Department of Justice.

Preguntas frecuentes (FAQ)

¿Por qué he recibido este correo electrónico?

Este tipo de correos suelen enviarse en masa a un gran número de destinatarios con la esperanza de engañar al menos a algunos de ellos para que envíen dinero o información personal. Si ha recibido un correo electrónico de este tipo, es importante que recuerde que probablemente se trate de una estafa y no de una amenaza legítima.

He proporcionado mi información personal al ser engañado por este correo electrónico, ¿qué debo hacer?

Si proporcionó contraseñas al estafador, cámbielas inmediatamente. Actualice también cualquier otra cuenta en la que haya utilizado la misma contraseña. Si proporcionó información financiera, póngase en contacto con su banco o compañía de tarjetas de crédito inmediatamente para informar del posible fraude y tomar las medidas oportunas.

He descargado y abierto un archivo malicioso adjunto a un correo electrónico, ¿está infectado mi ordenador?

Si el archivo era ejecutable, es muy probable que su sistema esté infectado. Sin embargo, si el archivo era un documento en formatos como .pdf o .doc, existe la posibilidad de que haya evitado la infección por malware, ya que a veces el simple hecho de abrir el documento puede no ser suficiente para que el malware penetre en su sistema.

¿Realmente han hackeado mi ordenador y tiene el remitente alguna información?

Su ordenador no ha sido pirateado ni infectado. Es posible que los estafadores hayan obtenido contraseñas antiguas de bases de datos que han filtrado información anteriormente.

He enviado criptomoneda a la dirección presentada en dicho correo electrónico, ¿puedo recuperar mi dinero?

Las transacciones de esta naturaleza son casi imposibles de rastrear, lo que implica que será difícil o imposible recuperar los fondos perdidos.

He leído el correo electrónico pero no he abierto el archivo adjunto, ¿está infectado mi ordenador?

Abrir un correo electrónico por sí mismo no es perjudicial en absoluto. Sin embargo, hacer clic en los enlaces contenidos en el correo electrónico o abrir cualquier archivo adjunto puede hacer que su sistema se infecte.

¿Elimina Combo Cleaner las infecciones de malware presentes en los archivos adjuntos?

Efectivamente, Combo Cleaner es capaz de detectar y eliminar casi todas las infecciones de malware conocidas. Sin embargo, es importante tener en cuenta que algunos programas maliciosos sofisticados pueden estar profundamente incrustados en el sistema. Por lo tanto, es esencial realizar un análisis completo del sistema.

Compartir:

Tomas Meskauskas

Investigador experto en seguridad, analista profesional de malware

Me apasiona todo lo relacionado con seguridad informática y tecnología. Me avala una experiencia de más de 10 años trabajando para varias empresas de reparación de problemas técnicos y seguridad on-line. Como editor y autor de PCrisk, llevo trabajando desde 2010. Sígueme en Twitter y LinkedIn para no perderte nada sobre las últimas amenazas de seguridad en internet.

El portal de seguridad PCrisk es ofrecido por la empresa RCS LT.

Investigadores de seguridad han unido fuerzas para ayudar a educar a los usuarios de ordenadores sobre las últimas amenazas de seguridad en línea. Más información sobre la empresa RCS LT.

Nuestras guías de desinfección de software malicioso son gratuitas. No obstante, si desea colaborar, puede realizar una donación.

DonarEl portal de seguridad PCrisk es ofrecido por la empresa RCS LT.

Investigadores de seguridad han unido fuerzas para ayudar a educar a los usuarios de ordenadores sobre las últimas amenazas de seguridad en línea. Más información sobre la empresa RCS LT.

Nuestras guías de desinfección de software malicioso son gratuitas. No obstante, si desea colaborar, puede realizar una donación.

Donar

▼ Mostrar discusión