Cómo evitar caer en estafas como "This Email Concerns Your Information Security"

EstafaConocido también como: Estafa de sextorsión "This Email Concerns Your Information Security"

Obtenga un escaneo gratuito y verifique si su computadora está infectada.

ELIMÍNELO AHORAPara usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por RCS LT, la empresa matriz de PCRisk.

¿Qué tipo de estafa es "This Email Concerns Your Information Security"?

Tras revisar este correo electrónico, hemos comprobado que procede de personas fraudulentas. El objetivo principal de este correo electrónico engañoso es hacer creer a los destinatarios que se refiere a la seguridad de sus datos y la protección de sus cuentas. Los estafadores responsables de esta estafa intentan seducir a los destinatarios para que les envíen dinero.

Más información sobre la estafa por correo electrónico "This Email Concerns Your Information Security"

Se trata de un típico correo electrónico de extorsión sexual en el que el remitente participa en una forma de extorsión en línea. En este correo, los estafadores alegan tener vídeos comprometedores o explícitos del destinatario, que afirman haber obtenido accediendo a la cuenta del destinatario.

Los estafadores utilizan el miedo y la manipulación como tácticas principales, afirmando que a menos que se pague una suma de dinero específica (1350 dólares en Bitcoin), el contenido comprometedor se compartirá con los contactos, familiares y amigos del destinatario o se publicará en línea para humillación pública. La amenaza de exposición y vergüenza es un elemento central de esta estafa.

Los correos electrónicos fraudulentos como éste pretenden explotar el miedo de los destinatarios, coaccionándoles para que realicen un pago a fin de evitar la publicación del supuesto contenido explícito. Es importante que las personas sean conscientes de estas estafas, eviten relacionarse con el estafador y se abstengan de realizar ningún pago, ya que el estafador a menudo no tiene contenido comprometedor real y sólo busca obtener beneficios económicos a través del engaño.

| Nombre | Estafa "This Email Concerns Your Information Security" |

| Tipo de amenaza | Phishing, estafa, ingeniería social, fraude |

| Afirmación falsa | La cuenta del destinatario ha sido pirateada |

| Dirección de la criptocartera del ciberdelincuente | 1GmtfRMFdctbJmhNZMgNNEeB7x1L8oKido |

| Disfraz | Mensaje de un hacker |

| Métodos de distribución | Correos electrónicos engañosos, anuncios emergentes en línea falsos, técnicas de envenenamiento de motores de búsqueda, dominios mal escritos. |

| Daños | Pérdida de información privada sensible, pérdidas monetarias, robo de identidad. |

| Eliminación de Malware |

Para eliminar posibles infecciones de malware, escanee su computadora con un software antivirus legítimo. Nuestros investigadores de seguridad recomiendan usar Combo Cleaner. Descargue Combo Cleaner para WindowsEl detector gratuito verifica si su equipo está infectado. Para usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por RCS LT, la empresa matriz de PCRisk. |

Correos electrónicos de estafa similares en general

Las estafas de sextorsión son una forma de extorsión en línea en la que los estafadores amenazan con exponer contenido explícito o comprometedor de la víctima, normalmente fotos o vídeos, a menos que se pague un rescate. Estas estafas suelen consistir en correos electrónicos o mensajes fraudulentos que afirman haber obtenido dicho contenido por diversos medios, con la amenaza de compartirlo con los contactos de la víctima o en Internet.

Los estafadores se aprovechan del miedo, la vergüenza o la vulnerabilidad de la víctima para obligarla a pagar, aunque no posea ningún material explícito. Otros ejemplos de correos electrónicos similares son "Password Was Compromised Through A Legitimate Website", "Specialized Hacker Succeeded In Hacking Your Operating System" y "I Will Be Direct You Watch Adult Content".

Es importante saber que los archivos y enlaces de los correos electrónicos enviados por ciberdelincuentes pueden utilizarse para distribuir programas maliciosos.

¿Cómo infectan los ordenadores las campañas de spam?

Los usuarios pueden infectar inadvertidamente sus ordenadores a través del correo electrónico de dos maneras. Un método común consiste en abrir archivos adjuntos de correo electrónico que contienen código malicioso o malware. Estos archivos adjuntos pueden parecer inofensivos, como documentos, archivos PDF o ejecutables, pero al abrirlos pueden ejecutar secuencias de comandos maliciosas y comprometer el sistema del destinatario.

Además, hacer clic en los enlaces de los correos electrónicos puede llevar a los usuarios a sitios web fraudulentos diseñados para distribuir programas maliciosos.

¿Cómo evitar la instalación de programas maliciosos?

Mantenga actualizados el sistema operativo, el software instalado y los programas antivirus. Sea precavido al descargar archivos o aplicaciones de Internet, y sólo obtenga software de fuentes fiables, como sitios web oficiales o tiendas de aplicaciones. Evite el uso de redes P2P y sitios de torrents, que suelen estar asociados a la distribución de contenidos maliciosos.

Desconfíe de adjuntos o enlaces no solicitados en correos electrónicos, ya que pueden ser un vector habitual de distribución de malware. No confíe en anuncios y ventanas emergentes de fuentes dudosas, no permita que páginas poco fiables le envíen notificaciones e invierta en un software antivirus fiable.

Si ya ha abierto archivos adjuntos maliciosos, le recomendamos que ejecute un análisis con Combo Cleaner Antivirus para Windows para eliminar automáticamente el malware infiltrado.

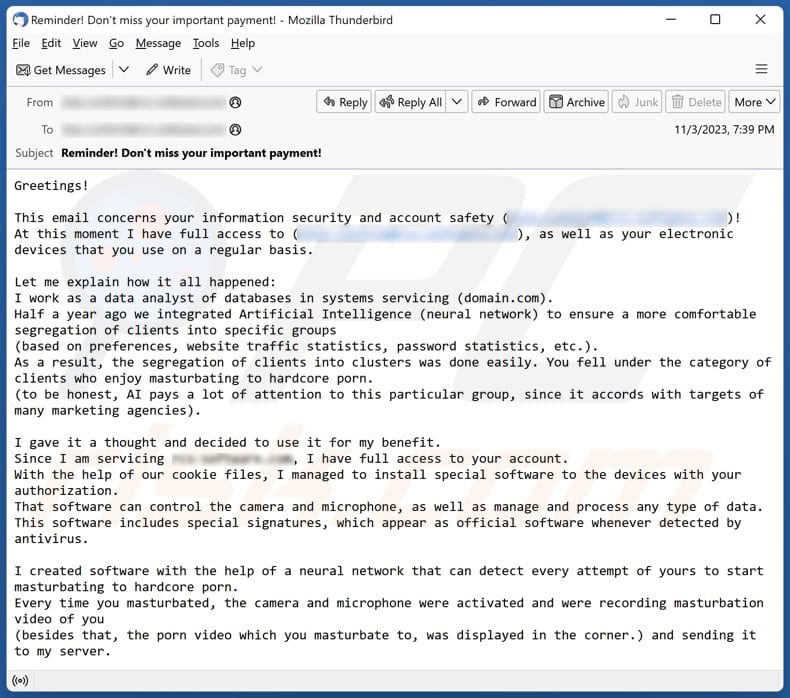

Aspecto del correo electrónico fraudulento "This Email Concerns Your Information Security" (GIF):

Texto que aparece en el correo electrónico de estafa "This Email Concerns Your Information Security":

Subject: Reminder! Don't miss your important payment!

Greetings!

This email concerns your information security and account safety (*********)!

At this moment I have full access to (*********), as well as your electronic devices that you use on a regular basis.Let me explain how it all happened:

I work as a data analyst of databases in systems servicing (domain.com).

Half a year ago we integrated Artificial Intelligence (neural network) to ensure a more comfortable segregation of clients into specific groups

(based on preferences, website traffic statistics, password statistics, etc.).

As a result, the segregation of clients into clusters was done easily. You fell under the category of clients who enjoy masturbating to hardcore porn.

(to be honest, AI pays a lot of attention to this particular group, since it accords with targets of many marketing agencies).I gave it a thought and decided to use it for my benefit.

Since I am servicing rcs-software.com, I have full access to your account.

With the help of our cookie files, I managed to install special software to the devices with your authorization.

That software can control the camera and microphone, as well as manage and process any type of data.

This software includes special signatures, which appear as official software whenever detected by antivirus.I created software with the help of a neural network that can detect every attempt of yours to start masturbating to hardcore porn.

Every time you masturbated, the camera and microphone were activated and were recording masturbation video of you

(besides that, the porn video which you masturbate to, was displayed in the corner.) and sending it to my server.Basically, modern technologies have progressed to an extent whereby I can use the power of thought and distribute this video to all people who know and love you.

There is nothing to worry about. I faced a similar issue before too.

Previously, my handphone got a virus, which allowed to record me masturbating to a porn video with shemales. =)))I had to pay a big amount to those hackers to avoid that video going public.

Otherwise, I would have to find a valid explanation for my friends. They would not support that hobby of mine for sure...

Well, now I am the one doing similar hacking.That's why I would like to make a business proposal to you:

You shall pay me $1350 USD. Afterward, I will delete from all my servers the videos with you masturbating, and we pretend like it never happened before.

Otherwise, I will share this video with your entire contact list, which I saved previously.Beware, I can share this file via email as a hyperlink, attach it as a video file, upload it to social media,

or even distribute it to mass media (I have access to a few hacked Utube accounts).To avoid that, you need to send $1350 USD in Bitcoin equivalent to my BTC wallet: 1GmtfRMFdctbJmhNZMgNNEeB7x1L8oKido

It is a very simple task to do, and you can easily find any online cryptocurrency exchange to perform the transaction.

I will delete your video right after I receive the money. Furthermore, I will delete the spyware from your device, and you will never hear about me in the future.

Let's agree on the deadlines: 2 days (precisely 48 hours) is more than enough.

Right after you open this email, I will receive the notification and the countdown will start.Last, but not least:

Don't even try to report me to the police. They won't be able to find me because I use TOR, and Bitcoin transactions cannot be traced.

There is no point in addressing domain.com either because I deleted all the records of database entries and neural network requests

(those requests were made from the accounts of other staff that I managed to get access to).

Don't worry, I won't continue blackmailing you. There is no point in that because there are many other unfortunate people like you.

Besides that, if I wanted, I would do that a long time ago without telling you!

If you make any wrong moves, I will share your videos without hesitation.

Remember, you are not the only one who's unfortunate. Others will learn from your mistakes!

Best of luck!

Eliminación automática instantánea de malware:

La eliminación manual de amenazas puede ser un proceso largo y complicado que requiere conocimientos informáticos avanzados. Combo Cleaner es una herramienta profesional para eliminar malware de forma automática, que está recomendado para eliminar malware. Descárguelo haciendo clic en el siguiente botón:

DESCARGAR Combo CleanerSi decide descargar este programa, quiere decir que usted está conforme con nuestra Política de privacidad y Condiciones de uso. Para usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por RCS LT, la empresa matriz de PCRisk.

Menú rápido:

- ¿Qué es Estafa de sextorsión "This Email Concerns Your Information Security"?

- Tipos de emails maliciosos.

- ¿Cómo detectar un email malicioso?

- ¿Qué hacer si cayó en una estafa por email?

Tipos de emails maliciosos:

![]() Emails Phishing

Emails Phishing

Por lo general, los ciberdelincuentes utilizan emails engañosos para engañar a los usuarios de Internet para que revelen su información privada confidencial. Oor ejemplo, información de inicio de sesión para varios servicios online, cuentas de email o información bancaria online.

Estos ataques se denominan phishing (suplantación de identidad). En un ataque de phishing, los ciberdelincuentes generalmente envían un mensaje por email con algún logotipo de servicio popular (por ejemplo, Microsoft, DHL, Amazon, Netflix), crean urgencia (dirección de envío incorrecta, contraseña caducada, etc.) y colocan un enlace esperando que sus potenciales víctimas hagan clic en el.

Después de hacer clic en el enlace presentado en dicho email, las víctimas son redirigidas a una página web falsa que se ve idéntica o extremadamente similar a la original. Luego se les pide a las víctimas que ingresen su contraseña, los detalles de la tarjeta de crédito o alguna otra información que sea robada por los ciberdelincuentes.

![]() Emails con Archivos Adjuntos Maliciosos

Emails con Archivos Adjuntos Maliciosos

Otro vector de ataque popular son los emails spam (correos no deseado) con archivos adjuntos maliciosos que infectan las computadoras de los usuarios con malware. Los archivos adjuntos maliciosos suelen llevar troyanos capaces de robar contraseñas, información bancaria y otra información confidencial.

En tales ataques, el objetivo principal de los ciberdelincuentes es engañar a sus víctimas potenciales para que abran un archivo adjunto infectado en el email. Para lograr este objetivo, los mensajes de email generalmente hablan de facturas, faxes o mensajes de voz recibidos recientemente.

Si una víctima potencial cae en la trampa y abre el archivo adjunto, su computadora se infectan y los ciberdelincuentes pueden recopilar mucha información confidencial.

Si bien es un método más complicado para robar información personal (los filtros de spam y los programas antivirus generalmente detectan tales intentos), si logran tener éxito, los ciberdelincuentes pueden obtener una gama mucho más amplia de datos y recopilar información durante un período de tiempo prolongado.

![]() Emails de sextorsión

Emails de sextorsión

Este es un tipo de phishing. En este caso, los usuarios reciben un email alegando que un ciberdelincuente podría acceder a la cámara web de la víctima potencial y tiene una grabación de video de su masturbación.

Para eliminar del video, se les pide a las víctimas que paguen un rescate (generalmente usando Bitcoin u otra criptomoneda). Sin embargo, todas estas afirmaciones son falsas: los usuarios que reciben dichos emails deben ignorarlos y eliminarlos.

¿Cómo detectar un email malicioso?

Si bien los ciberdelincuentes intentan que sus emails trampas parezcan confiables, aquí hay algunas cosas que debe tener en cuenta cuando intente detectar un email phishing:

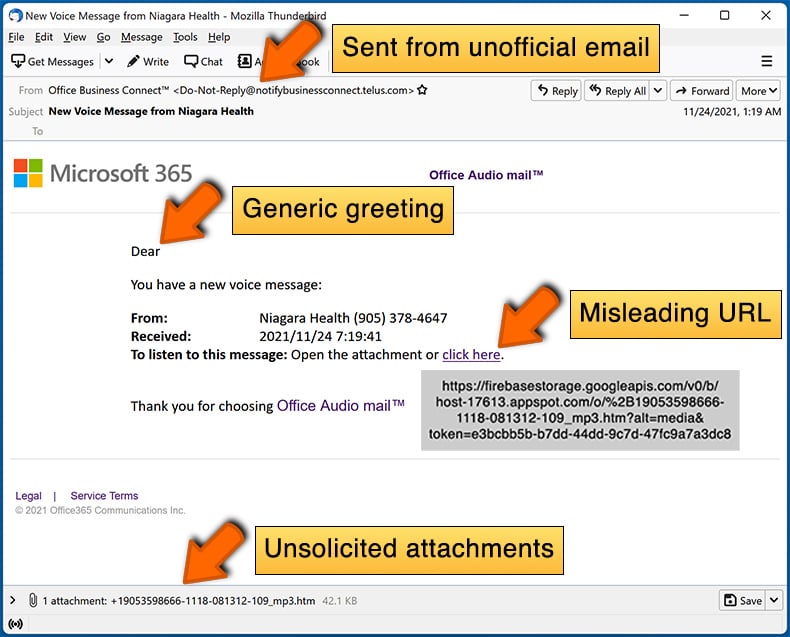

- Verifique la dirección email del remitente ("de"): coloque el mouse sobre la dirección "de" y verifique si es legítima. Por ejemplo, si recibió un email de Microsoft, asegúrese de verificar si la dirección de email es @microsoft.com y no algo sospechoso como @m1crosoft.com, @microsfot.com, @account-security-noreply.com, etc.

- Compruebe si hay saludos genéricos: si el saludo en el email es "Estimado usuario", "Estimado @su_email.com", "Estimado cliente", debería generar sospechas. Por lo general, las empresas lo llaman por su nombre. La falta de esta información podría indicar un intento de phishing.

- Verifique los enlaces en el email: coloque el mouse sobre el enlace presentado en el email, si el enlace que aparece parece sospechoso, no haga clic en él. Por ejemplo, si recibió un email de Microsoft y el enlace del email muestra que dirige a firebasestorage.googleapis.com/v0..., no debe confiar en él. Es mejor no hacer clic en los enlaces de los emails, sino visitar la página web de la empresa que le envió el email en primer lugar.

- No confíe ciegamente en los archivos adjuntos de email: por lo general, las empresas legítimas le pedirán que inicie sesión en su página web y vea los documentos desde allí. Si recibió un email con un archivo adjunto, es una buena idea escanearlo con una aplicación antivirus. Los archivos adjuntos de email infectados son un vector de ataque común utilizado por los ciberdelincuentes.

Para minimizar el riesgo de abrir emails phishing y maliciosos, le recomendamos utilizar Combo Cleaner Antivirus para Windows.

Ejemplo de email spam:

¿Qué hacer si cayó en una estafa por email?

- Si hizo clic en un enlace en un email de phishing e ingresó su contraseña: asegúrese de cambiar su contraseña lo antes posible. Por lo general, los ciberdelincuentes recopilan credenciales robadas y luego las venden a otros grupos que las utilizan con fines maliciosos. Si cambia su contraseña de manera oportuna, existe la posibilidad de que los delincuentes no tengan tiempo suficiente para hacer ningún daño.

- Si ingresó la información de su tarjeta de crédito: comuníquese con su banco lo antes posible y explique la situación. Es muy probable que deba cancelar su tarjeta de crédito comprometida y pedir una nueva.

- Si ve algún signo de robo de identidad: debe comunicarse de inmediato con la Federal Trade Commission. Esta institución recopilará información sobre su situación y creará un plan de recuperación personal.

- Si abrió un archivo adjunto malicioso: su computadora probablemente esté infectada, debe escanearla con una aplicación antivirus confiable. Para ello, le recomendamos utilizar Combo Cleaner Antivirus para Windows.

- Ayude a otros usuarios de Internet: informe los emails de phishing a Anti-Phishing Working Group, FBI’s Internet Crime Complaint Center, National Fraud Information Center y U.S. Department of Justice.

Preguntas frecuentes (FAQ)

¿Por qué he recibido este correo electrónico?

Los delincuentes envían correos idénticos a miles de destinatarios con la esperanza de que alguien entre ellos sea engañado. Estos correos spam carecen de personalización y son de naturaleza genérica.

He facilitado mis datos personales al ser engañado por este correo electrónico, ¿qué debo hacer?

Si ha proporcionado información personal en respuesta a un correo electrónico fraudulento, cambie todas las contraseñas de las cuentas sobre las que compartió información. En segundo lugar, vigile de cerca sus extractos financieros e informes de crédito para detectar actividades no autorizadas o sospechosas. En tercer lugar, informe del incidente a su proveedor de correo electrónico, a las instituciones financieras y a las autoridades pertinentes, proporcionándoles los detalles de la estafa.

He descargado y abierto un archivo malicioso adjunto a un correo electrónico, ¿está infectado mi ordenador?

Si el archivo que descargó y abrió era un ejecutable (.exe), es muy probable que su ordenador esté infectado. No obstante, si se trataba de un archivo de documento como .pdf o .doc, existe la posibilidad de que haya evitado la infección. En algunos casos, basta con abrir un documento para que el malware se infiltre en el sistema.

¿Han pirateado realmente mi ordenador y tiene el remitente alguna información?

No, su ordenador no ha sido pirateado ni está infectado. Los estafadores suelen emplear tácticas engañosas para convencer a los usuarios de que sus ordenadores han sido pirateados o infectados. Utilizan varias técnicas para crear una falsa sensación de urgencia y miedo, haciendo que sus afirmaciones parezcan más creíbles.

He enviado criptomoneda a la dirección presentada en dicho correo electrónico, ¿puedo recuperar mi dinero?

Las transacciones de esta naturaleza son casi imposibles de rastrear, por lo que es extremadamente difícil recuperar los fondos.

He leído el correo electrónico pero no he abierto el archivo adjunto, ¿está infectado mi ordenador?

Abrir un correo electrónico es totalmente seguro. Las infecciones del sistema se producen al hacer clic en los enlaces del correo electrónico o al abrir los archivos adjuntos.

¿Elimina Combo Cleaner el malware presente en los archivos adjuntos?

Combo Cleaner es capaz de encontrar y eliminar la mayoría de los programas maliciosos conocidos. Dado que el malware avanzado a menudo se esconde en lo más profundo del sistema, es imprescindible realizar un análisis exhaustivo del sistema.

Compartir:

Tomas Meskauskas

Investigador experto en seguridad, analista profesional de malware

Me apasiona todo lo relacionado con seguridad informática y tecnología. Me avala una experiencia de más de 10 años trabajando para varias empresas de reparación de problemas técnicos y seguridad on-line. Como editor y autor de PCrisk, llevo trabajando desde 2010. Sígueme en Twitter y LinkedIn para no perderte nada sobre las últimas amenazas de seguridad en internet.

El portal de seguridad PCrisk es ofrecido por la empresa RCS LT.

Investigadores de seguridad han unido fuerzas para ayudar a educar a los usuarios de ordenadores sobre las últimas amenazas de seguridad en línea. Más información sobre la empresa RCS LT.

Nuestras guías de desinfección de software malicioso son gratuitas. No obstante, si desea colaborar, puede realizar una donación.

DonarEl portal de seguridad PCrisk es ofrecido por la empresa RCS LT.

Investigadores de seguridad han unido fuerzas para ayudar a educar a los usuarios de ordenadores sobre las últimas amenazas de seguridad en línea. Más información sobre la empresa RCS LT.

Nuestras guías de desinfección de software malicioso son gratuitas. No obstante, si desea colaborar, puede realizar una donación.

Donar

▼ Mostrar discusión