Cómo eliminar el malware Agent Racoon del sistema operativo

TroyanoConocido también como: Virus "Agent Racoon"

Obtenga un escaneo gratuito y verifique si su computadora está infectada.

ELIMÍNELO AHORAPara usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por RCS LT, la empresa matriz de PCRisk.

¿Qué tipo de malware es Agent Racoon?

Agent Racoon es un programa malicioso escrito utilizando el marco .NET. Está clasificado como backdoor; el malware dentro de esta clasificación está diseñado para abrir un "backdoor" (puerta trasera) en los sistemas objetivo. Estos programas suelen utilizarse en las fases iniciales de las infecciones en varias etapas.

Los primeros casos de Agent Racoon se descubrieron en julio de 2022; sin embargo, en agosto de 2020 se registró un dominio C&C (Mando y Control) asociado a sus infecciones.

Se ha observado el uso de este backdoor, junto con otros programas maliciosos, en ataques contra organizaciones de Oriente Próximo, África y Estados Unidos. En concreto, Agent Racoon se utilizó en infecciones dirigidas a entidades gubernamentales y organizaciones sin ánimo de lucro. Hay pruebas que sugieren que estos ataques podrían haber sido llevados a cabo por un agente amenazador respaldado por un Estado.

Resumen del malware Agent Racoon

Como se mencionó en la introducción, Agent Racoon es un backdoor, y su propósito principal es preparar el sistema comprometido para futuras infecciones.

Este malware crea un canal de comunicación con su servidor de C&C aprovechando el protocolo DNS (Domain Name System). Agent Racoon opera principalmente a través de tareas programadas y no utiliza ninguna técnica específica para garantizar la persistencia. Aunque su uso de bucles de comunicación al interactuar con el servidor de C&C podría ser una táctica antidetección. También podría utilizarse para disminuir las posibilidades de interferencias en la red y picos de actividad.

El Agente Racoon es capaz de ejecutar comandos. También puede cargar y descargar archivos; los primeros pueden utilizarse para infiltrar contenido malicioso adicional, mientras que los segundos - para exfiltrar datos.

Los ataques conocidos de Agent Racoon incluyen Ntospy y Mimilite (una versión más ligera y personalizada de Mimikatz), ambos empleados en el robo de credenciales.

Cabe destacar que en estas infecciones se implementaron medidas adicionales contra la detección, incluyendo el uso de carpetas temporales y una herramienta para borrar los artefactos de la infección después de cada ataque. Además, algunos de los programas maliciosos se camuflaban como actualizaciones de Microsoft.

En los ataques observados (que implicaban malware de robo de credenciales), los datos filtrados incluían perfiles de usuario itinerantes y correos electrónicos de clientes de Microsoft Exchange.

Hay que mencionar que, dado que los desarrolladores de malware suelen mejorar su software y sus técnicas, no es improbable que futuras iteraciones del Agente Racoon tengan capacidades adicionales, y que las infecciones que impliquen a este programa utilicen metodologías diferentes.

En resumen, la presencia de software como Agent Racoon en los dispositivos puede dar lugar a múltiples infecciones del sistema, graves problemas de privacidad, pérdidas financieras y robo de identidad. Los ataques aprovechados contra objetivos de alta sensibilidad (como entidades que prestan servicios esenciales) pueden acarrear amenazas de importancia aún mayor.

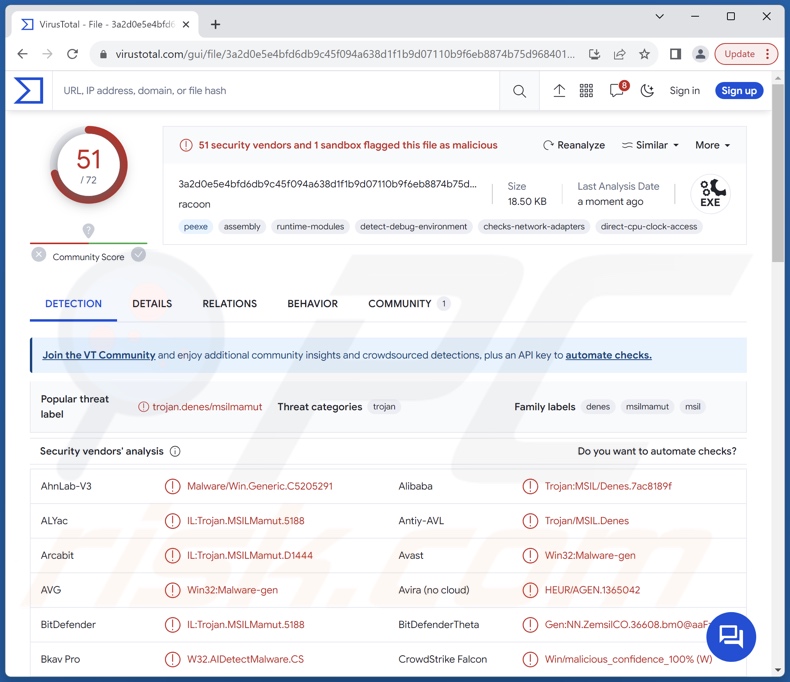

| Nombre | Virus "Agent Racoon" |

| Tipo de amenaza | Troyano, backdoor. |

| Nombres de detección | Avast (Win32:Malware-gen), Combo Cleaner (IL:Trojan.MSILMamut.5188), ESET-NOD32 (Una variante de Generik.HNFVIHA), Kaspersky (HEUR:Trojan.MSIL.Denes.gen), Microsoft (Trojan:MSIL/Tnega!MTB), Lista completa de detecciones (VirusTotal) |

| Carga útil | Ntospy, Mimilite (Mimikatz personalizado) |

| Síntomas | Los troyanos están diseñados para infiltrarse sigilosamente en el ordenador de la víctima y permanecer ocultos, por lo que no se aprecian síntomas particulares en una máquina infectada. |

| Métodos de distribución | Adjuntos de correo electrónico infectados, anuncios maliciosos en línea, ingeniería social, "cracks" de software. |

| Daños | Robo de contraseñas e información bancaria, suplantación de identidad, incorporación del ordenador de la víctima a una botnet. |

| Eliminación de Malware |

Para eliminar posibles infecciones de malware, escanee su computadora con un software antivirus legítimo. Nuestros investigadores de seguridad recomiendan usar Combo Cleaner. Descargue Combo Cleaner para WindowsEl detector gratuito verifica si su equipo está infectado. Para usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por RCS LT, la empresa matriz de PCRisk. |

Ejemplos de malware de tipo backdoor

Hemos investigado innumerables muestras de malware; StyleServ, SysUpdate, MQsTTang y WhiskerSpy son sólo algunos de los tipos de backdoor sobre los que hemos escrito recientemente. Dado que el malware de esta categoría suele emplearse en las fases iniciales de la infección, el ataque final y sus objetivos pueden diferir drásticamente.

Las amenazas asociadas a cualquier infección dependen de las capacidades de los programas utilizados y de los objetivos de los ciberdelincuentes, por lo que la naturaleza de los ataques y los peligros no son estáticos. En cualquier caso, es esencial eliminar todas las amenazas inmediatamente después de su detección, ya que la presencia de este software en un sistema pone en peligro la integridad del dispositivo y la seguridad del usuario.

¿Cómo se infiltró Agent Racoon en mi ordenador?

Actualmente se desconoce cómo prolifera Agent Racoon. Generalmente, los ataques de malware implican phishing e ingeniería social. El software malicioso puede camuflarse o incluirse en archivos de programas o multimedia normales. Vienen en varios formatos, por ejemplo, archivos comprimidos (ZIP, RAR, etc.), ejecutables (.exe, .run, etc.), documentos (PDF, Microsoft Office, Microsoft OneNote, etc.), JavaScript, etc. Una vez abierto un archivo virulento, se inicia la cadena de infección.

Entre las técnicas de distribución de malware más comunes se incluyen: drive-by downloads (descargas furtivas/engañosas), adjuntos o enlaces maliciosos en correos electrónicos/mensajes spam, canales de descarga dudosos (por ejemplo, sitios web de alojamiento de archivos no oficiales y gratuitos, redes de intercambio Peer-to-Peer, etc.), herramientas ilegales de activación de software ("cracks"), actualizadores falsos, estafas en línea y publicidad maliciosa.

Algunos programas maliciosos pueden incluso autoinstalarse a través de redes locales y dispositivos de almacenamiento extraíbles (por ejemplo, memorias USB, discos duros externos, etc.).

¿Cómo evitar la instalación de programas maliciosos?

Recomendamos encarecidamente descargar sólo de fuentes oficiales y verificadas. Todos los programas deben activarse y actualizarse utilizando funciones/herramientas legítimas, ya que los adquiridos a terceros pueden contener malware.

Es esencial estar alerta durante la navegación, ya que los contenidos fraudulentos y maliciosos en línea suelen parecer auténticos e inofensivos. Se desaconseja abrir archivos adjuntos o enlaces encontrados en correos sospechosos/irrelevantes, ya que pueden ser infecciosos.

Es crucial para la seguridad de los dispositivos y los usuarios tener instalado y actualizado un antivirus fiable. El software de seguridad debe utilizarse para realizar análisis periódicos del sistema y eliminar amenazas y problemas. Si cree que su ordenador ya está infectado, le recomendamos que ejecute un análisis con Combo Cleaner Antivirus para Windows para eliminar automáticamente el malware infiltrado.

Eliminación automática instantánea de malware:

La eliminación manual de amenazas puede ser un proceso largo y complicado que requiere conocimientos informáticos avanzados. Combo Cleaner es una herramienta profesional para eliminar malware de forma automática, que está recomendado para eliminar malware. Descárguelo haciendo clic en el siguiente botón:

DESCARGAR Combo CleanerSi decide descargar este programa, quiere decir que usted está conforme con nuestra Política de privacidad y Condiciones de uso. Para usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por RCS LT, la empresa matriz de PCRisk.

Menú de acceso rápido:

- ¿Qué es Agent Racoon?

- PASO 1. Eliminación manual del malware Agent Racoon.

- PASO 2. Comprobar si su ordenador está libre de virus.

¿Cómo eliminar malware manualmente?

La eliminación manual de malware es una tarea complicada - normalmente es mejor dejar que los programas antivirus o anti-malware lo hagan automáticamente. Para eliminar este malware recomendamos utilizar Combo Cleaner Antivirus para Windows.

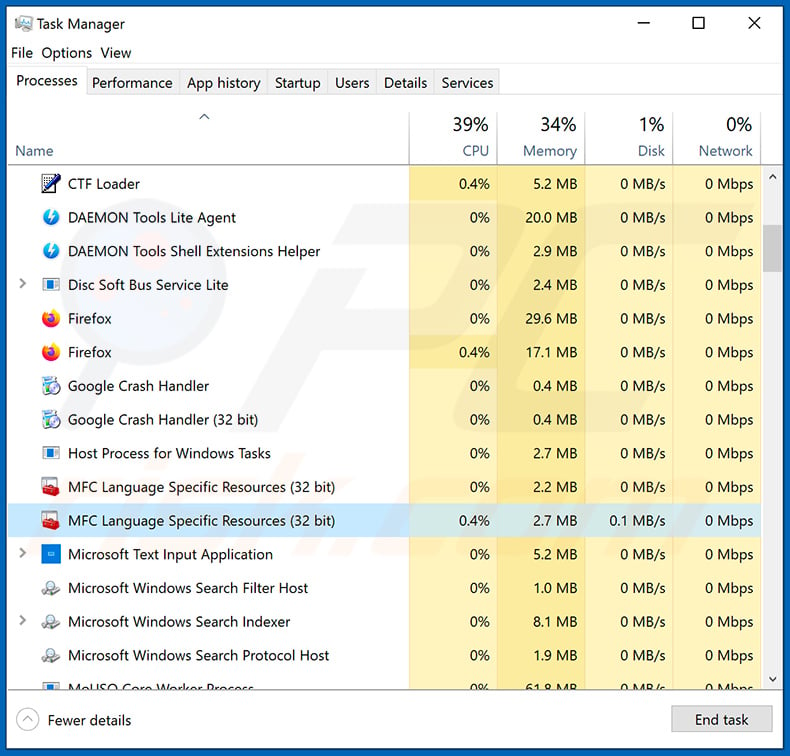

Si desea eliminar el malware manualmente, el primer paso es identificar el nombre del malware que está intentando eliminar. He aquí un ejemplo de un programa sospechoso que se ejecuta en el ordenador de un usuario:

Si ha comprobado la lista de programas que se ejecutan en su ordenador, por ejemplo, utilizando el administrador de tareas, y ha identificado un programa que parece sospechoso, debe continuar con estos pasos:

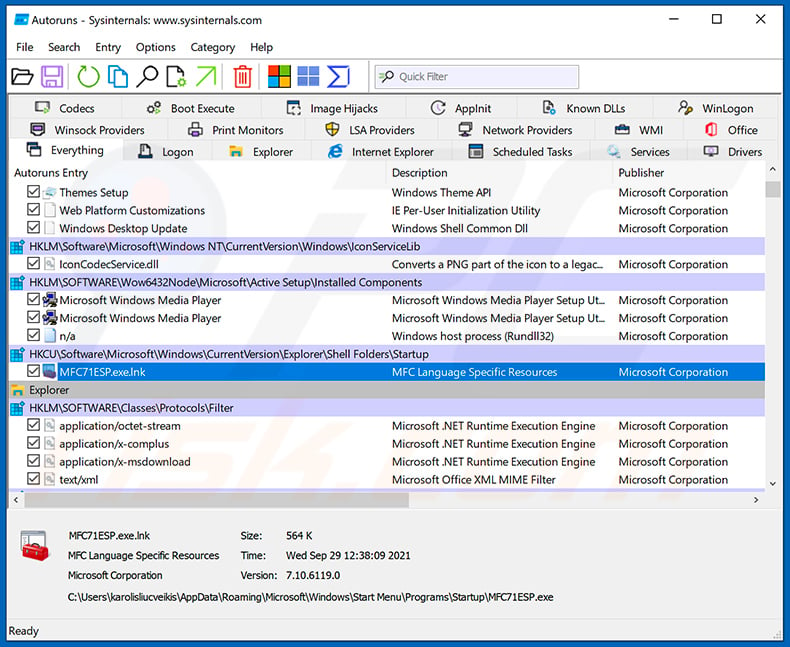

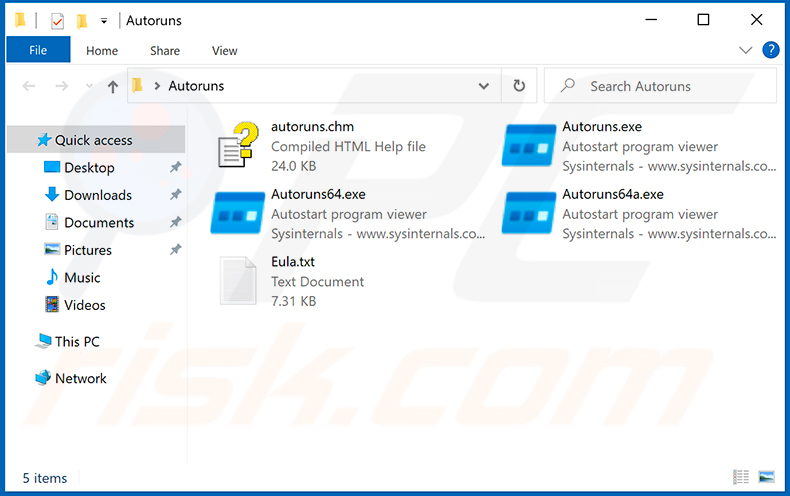

Descargar un programa llamado Autoruns. Este programa muestra las aplicaciones de inicio automático, el Registro y las ubicaciones del sistema de archivos:

Descargar un programa llamado Autoruns. Este programa muestra las aplicaciones de inicio automático, el Registro y las ubicaciones del sistema de archivos:

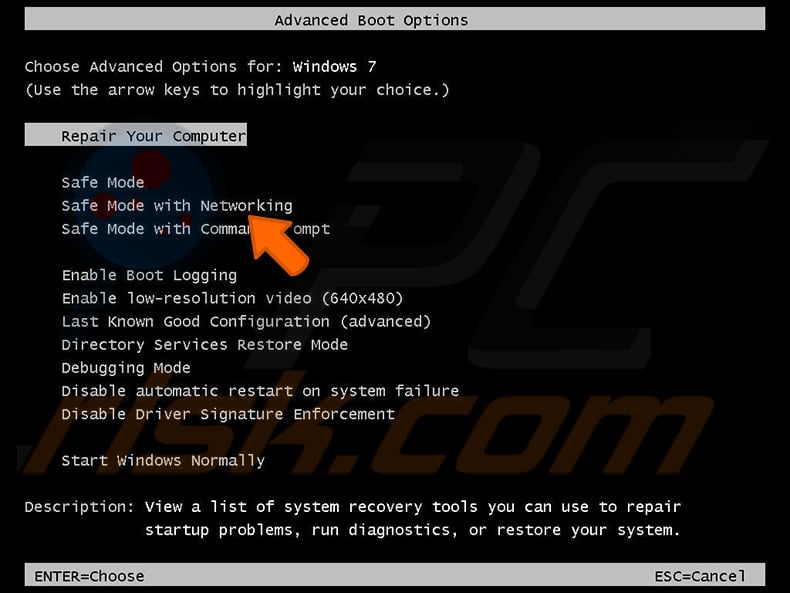

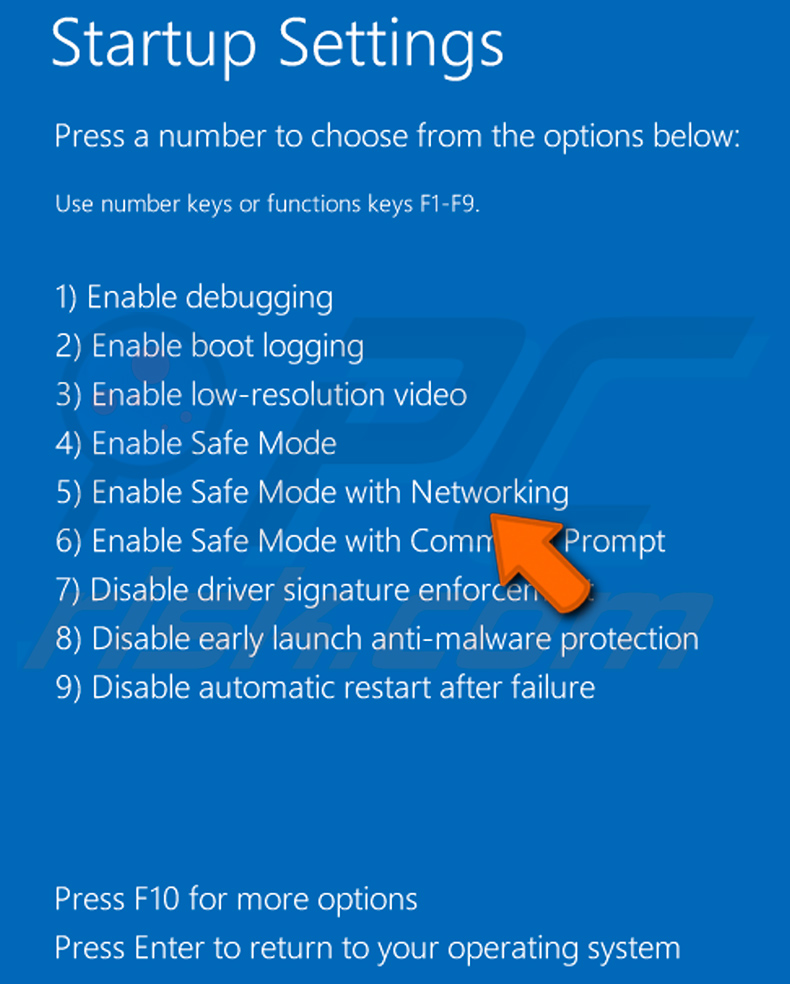

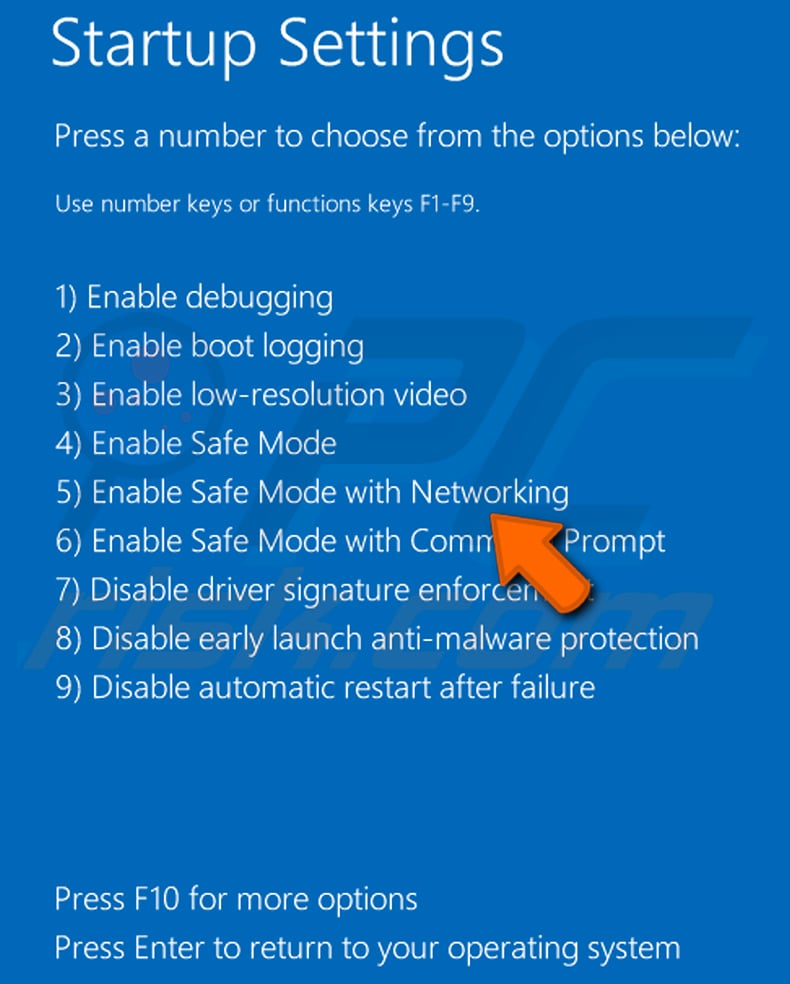

Reiniciar su ordenador en Modo Seguro:

Reiniciar su ordenador en Modo Seguro:

Usuarios de Windows XP y Windows 7: Inicie su ordenador en Modo Seguro. Haga clic en Inicio, en Apagar, en Reiniciar y en Aceptar. Durante el proceso de inicio del ordenador, pulse la tecla F8 del teclado varias veces hasta que aparezca el menú de opciones avanzadas de Windows y, a continuación, seleccione Modo seguro con funciones de red en la lista.

Vídeo que demuestra cómo iniciar Windows 7 en "Modo seguro con funciones de red":

Usuarios de Windows 8: Iniciar Windows 8 en Modo seguro con funciones de red - Vaya a la pantalla de inicio de Windows 8, escriba Avanzado, en los resultados de la búsqueda seleccione Configuración. Haga clic en Opciones avanzadas de inicio, en la ventana abierta "Configuración general del PC", seleccione Inicio avanzado.

Haga clic en el botón "Reiniciar ahora". Su ordenador se reiniciará en el "Menú de opciones avanzadas de inicio". Haga clic en el botón "Solucionar problemas" y, a continuación, en el botón "Opciones avanzadas". En la pantalla de opciones avanzadas, haga clic en "Configuración de inicio".

Haga clic en el botón "Reiniciar". Su PC se reiniciará en la pantalla de Configuración de inicio. Pulse F5 para arrancar en Modo seguro con funciones de red.

Vídeo que demuestra cómo iniciar Windows 8 en "Modo seguro con funciones de red":

Usuarios de Windows 10: Haga clic en el logotipo de Windows y seleccione el icono de Encendido. En el menú que se abre, haga clic en "Reiniciar" mientras mantiene pulsada la tecla "Mayús" del teclado. En la ventana "elegir una opción" haga clic en "Solucionar problemas", a continuación seleccione "Opciones avanzadas".

En el menú de opciones avanzadas seleccione "Configuración de inicio" y haga clic en el botón "Reiniciar". En la siguiente ventana pulse la tecla "F5" de su teclado. Esto reiniciará su sistema operativo en modo seguro con funciones de red.

Vídeo que demuestra cómo iniciar Windows 10 en "Modo seguro con funciones de red":

Extraer el archivo descargado y ejecutar el archivo Autoruns.exe.

Extraer el archivo descargado y ejecutar el archivo Autoruns.exe.

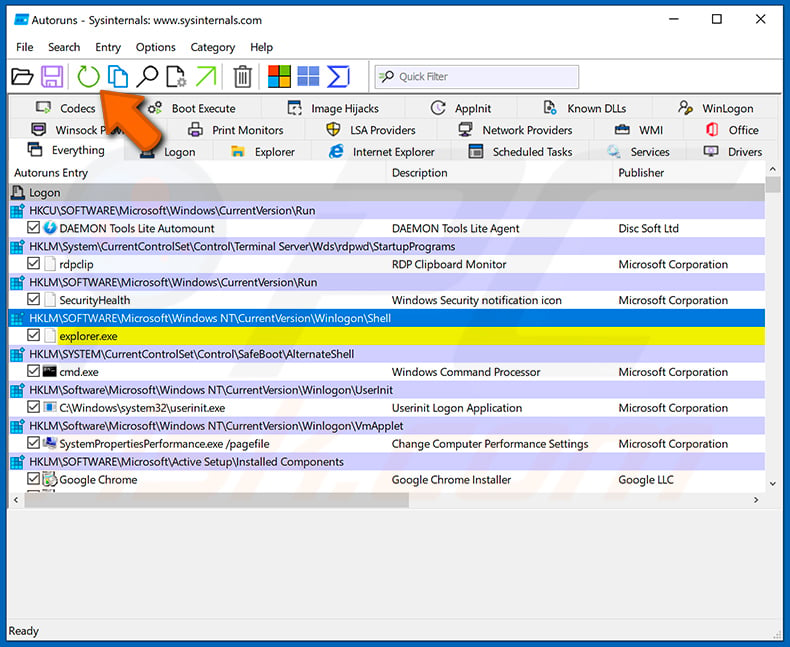

En la aplicación Autoruns, haga clic en "Opciones" en la parte superior y desmarque las opciones "Ocultar ubicaciones vacías" y "Ocultar entradas de Windows". Tras este procedimiento, haga clic en el icono "Actualizar".

En la aplicación Autoruns, haga clic en "Opciones" en la parte superior y desmarque las opciones "Ocultar ubicaciones vacías" y "Ocultar entradas de Windows". Tras este procedimiento, haga clic en el icono "Actualizar".

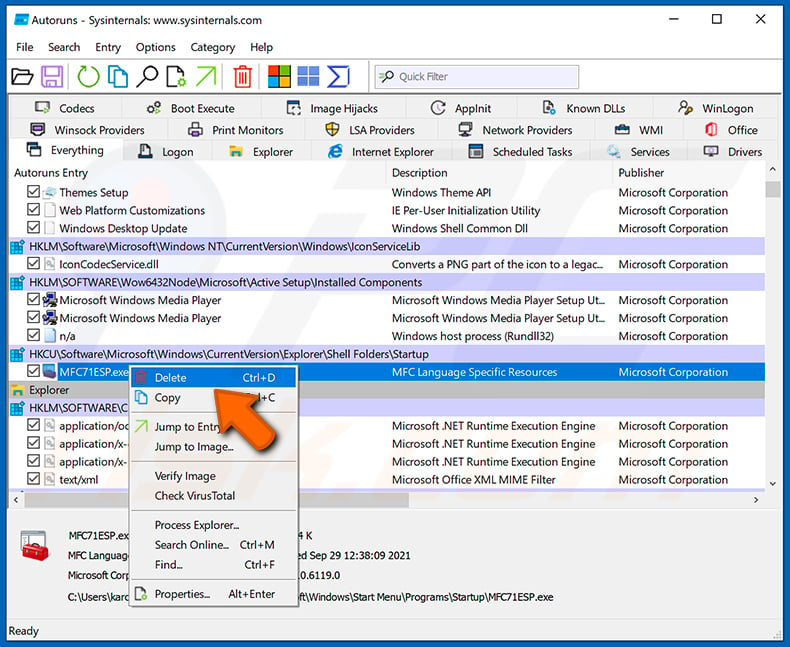

Revisar la lista proporcionada por la aplicación Autoruns y localizar el archivo de malware que desea eliminar.

Revisar la lista proporcionada por la aplicación Autoruns y localizar el archivo de malware que desea eliminar.

Anote su ruta completa y su nombre. Tenga en cuenta que algunos programas maliciosos ocultan nombres de procesos bajo nombres de procesos legítimos de Windows. En esta fase, es muy importante evitar eliminar archivos del sistema. Una vez localizado el programa sospechoso que desea eliminar, haga clic con el botón derecho del ratón sobre su nombre y elija "Eliminar".

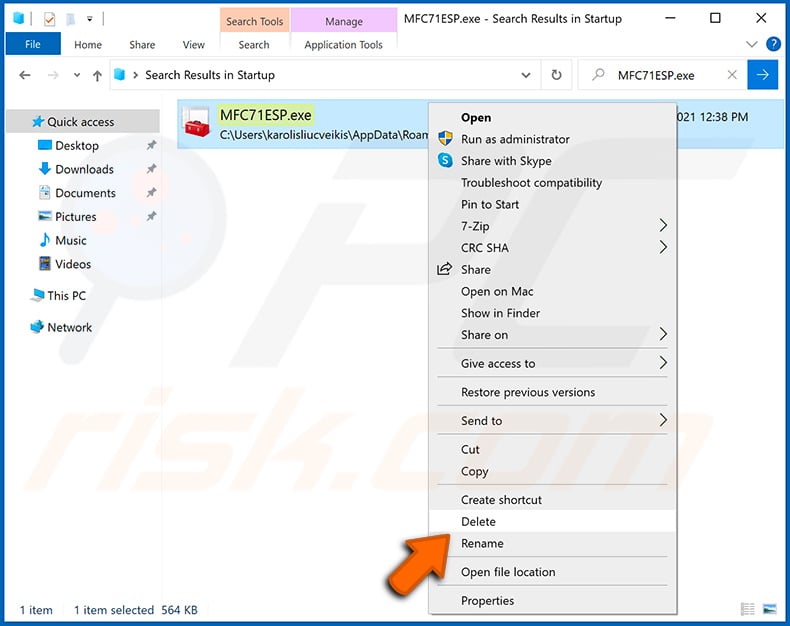

Después de eliminar el malware a través de la aplicación Autoruns (esto garantiza que el malware no se ejecutará automáticamente en el siguiente inicio del sistema), debe buscar el nombre del malware en su ordenador. Asegúrese de activar los archivos y carpetas ocultos antes de continuar. Si encuentra el nombre de archivo del malware, asegúrese de eliminarlo.

Reinicie el ordenador en modo normal. Al seguir estos pasos se debería eliminar el malware de su ordenador. Tenga en cuenta que la eliminación manual de amenazas requiere conocimientos informáticos avanzados. Si no dispone de estos conocimientos, deje la eliminación de malware en manos de programas antivirus y antimalware.

Es posible que estos pasos no funcionen con infecciones avanzadas de malware. Como siempre, es mejor prevenir la infección que intentar eliminar el malware más tarde. Para mantener el ordenador seguro, instale las últimas actualizaciones del sistema operativo y utilice software antivirus. Para asegurarse de que su ordenador está libre de infecciones de malware, le recomendamos que lo analice con Combo Cleaner Antivirus para Windows.

Preguntas frecuentes (FAQ)

Mi ordenador está infectado con el malware Agent Racoon, ¿debo formatear mi dispositivo de almacenamiento para deshacerme de él?

La eliminación del malware rara vez requiere formateo.

¿Cuáles son los principales problemas que puede causar el malware Agent Racoon?

Las amenazas que plantea una infección dependen de las capacidades del malware y del modus operandi de los atacantes. Agent Racoon es un backdoor, un tipo de malware que abre una "puerta trasera" en los sistemas para avanzar en la infección. Se ha observado su uso en ataques relacionados con dos programas de robo de credenciales.

Es muy probable que este tipo de infecciones provoquen graves problemas de privacidad, pérdidas económicas y robo de identidad. Los peligros pueden ser mayores si la entidad atacada es especialmente sensible (por ejemplo, organizaciones que prestan servicios esenciales, etc.).

¿Cuál es la finalidad del malware Agent Racoon?

El malware se utiliza sobre todo para generar ingresos. Sin embargo, los ciberdelincuentes también pueden utilizar este software para divertirse, llevar a cabo venganzas personales, interrumpir procesos (por ejemplo, sitios web, servicios, empresas, etc.), participar en el hacktivismo y lanzar ataques por motivos políticos o geopolíticos.

Es pertinente mencionar que los ataques conocidos del Agente Racoon han tenido un giro geopolítico, lo suficiente como para sugerir que un agente amenazador patrocinado por el Estado podría haberlos propagado.

¿Cómo se infiltró el malware Agent Racoon en mi ordenador?

Los programas maliciosos se propagan principalmente a través de correo basura, descargas no autorizadas, estafas en línea, publicidad maliciosa, fuentes de descarga poco fiables (por ejemplo, sitios de programas gratuitos y de terceros, redes de intercambio P2P, etc.), herramientas ilegales de activación de software ("cracking") y actualizaciones falsas. Además, algunos programas maliciosos pueden autoproliferarse a través de redes locales y dispositivos de almacenamiento extraíbles.

¿Me protegerá Combo Cleaner del malware?

Sí, Combo Cleaner está diseñado para detectar y eliminar todo tipo de amenazas. Es capaz de eliminar prácticamente todas las infecciones de malware conocidas. Tenga en cuenta que, dado que los programas maliciosos sofisticados suelen esconderse en lo más profundo de los sistemas, es primordial realizar un análisis completo del sistema.

Compartir:

Tomas Meskauskas

Investigador experto en seguridad, analista profesional de malware

Me apasiona todo lo relacionado con seguridad informática y tecnología. Me avala una experiencia de más de 10 años trabajando para varias empresas de reparación de problemas técnicos y seguridad on-line. Como editor y autor de PCrisk, llevo trabajando desde 2010. Sígueme en Twitter y LinkedIn para no perderte nada sobre las últimas amenazas de seguridad en internet.

El portal de seguridad PCrisk es ofrecido por la empresa RCS LT.

Investigadores de seguridad han unido fuerzas para ayudar a educar a los usuarios de ordenadores sobre las últimas amenazas de seguridad en línea. Más información sobre la empresa RCS LT.

Nuestras guías de desinfección de software malicioso son gratuitas. No obstante, si desea colaborar, puede realizar una donación.

DonarEl portal de seguridad PCrisk es ofrecido por la empresa RCS LT.

Investigadores de seguridad han unido fuerzas para ayudar a educar a los usuarios de ordenadores sobre las últimas amenazas de seguridad en línea. Más información sobre la empresa RCS LT.

Nuestras guías de desinfección de software malicioso son gratuitas. No obstante, si desea colaborar, puede realizar una donación.

Donar

▼ Mostrar discusión