Estafa por e-mail Como Te Habrás Dado Cuenta

EstafaConocido también como: posibles infecciones de malware

Obtenga un escaneo gratuito y verifique si su computadora está infectada.

ELIMÍNELO AHORAPara usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por RCS LT, la empresa matriz de PCRisk.

Guía para eliminar "Como Te Habrás Dado Cuenta"

¿Qué es "Como Te Habrás Dado Cuenta"?

"Como Te Habrás Dado Cuenta" es otra campaña de correo basura usada para extorsionar a gente inocente. En este caso, los ciberdelincuentes envían correos electrónicos donde se dice que tienen en su poder un material humillante que dejará en ridículo al usuario. Seguidamente, se exige un rescate; los ciberdelincuentes piden dinero a cambio no enviar el material referido anteriormente a todos los contactos del destinatario. No obstante, sepa que el mensaje "Como Te Habrás Dado Cuenta" es un simple fraude y no debería creerse tales correos electrónicos.

Los ciberdelincuentes aseguran que han infectado el equipo mediante una herramienta de control remoto que les permitió acceder remotamente al equipo infectado. Se afirma que se inyectó un software malicioso mientras el usuario visitaba un sitio web para adultos. Lo más destacable es que dicen tener acceso a la webcam y el micrófono del usuario y que lo han grabado mientras "se daba el gusto" viendo pornografía. También se advierte de que han sustraído todos los contactos de correos electrónicos, redes sociales, etc. Los delincuentes exigen el pago de 280 USD en Bitcoins o, de lo contrario, el vídeo circulará entre todos los contactos que han sustraído. El pago de realizarse en un plazo de 48 horas tras recibir el correo electrónico. Sin embargo, como se ha indicado anteriormente, todo esto es un simple truco. Envían este correo a cientos de miles de usuarios a la espera de que alguien caiga en la trampa. Lo más preocupante es que muchos usuarios caen, de ahí que los ciberdelincuentes se enriquezcan con miles de dólares de beneficios. Reiteramos que esos correos electrónicos son falsos y no debería tomárselos en serio. Cabe destacar también que los desarrolladores de la campaña "Como Te Habrás Dado Cuenta" usan el método conocido como "spoofing" que les permite falsificar la dirección de correo del remitente. En este sentido, los delincuentes hacen pensar al destinatario que ha recibido el correo desde su propia dirección de e-mail: lo hacen así para que los usuarios crean que los delincuentes tienen acceso a su correo electrónico (así lo hacen constar al principio del correo).

| Nombre | posibles infecciones de malware |

| Tipo de amenaza | Phishing, estafa, ingeniería social, fraude |

| Síntomas | Compras en internet no autorizadas, cambio de contraseñas en cuentas de internet, suplantación de la identidad, acceso ilegal al equipo de uno. |

| Formas de distribución | Correos electrónicos engañosos, anuncios engañosos en ventanas emergentes, técnicas de envenenamiento de buscadores, dominios mal escritos. |

| Daño | Pérdida de información sensible de tipo privado, pérdida económica, suplantación de la identidad. |

| Eliminación |

Para eliminar posibles infecciones de malware, escanee su computadora con un software antivirus legítimo. Nuestros investigadores de seguridad recomiendan usar Combo Cleaner. Descargue Combo Cleaner para WindowsEl detector gratuito verifica si su equipo está infectado. Para usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por RCS LT, la empresa matriz de PCRisk. |

Internet está lleno de campañas de correo basura similares a "Como Te Habrás Dado Cuenta". "I Know * Is One Of Your Pass", "Yоu May Not Know Mе" y "I Hacked Your Device" son solo unos cuantos ejemplos de una larga lista. Estas campañas de correo se usan también para sacar dinero de usuarios inocentes. No obstante, hay otro tipo de correos basura. Se usan para propagar virus de alto riesgo como Adwind, Hancitor, FormBook, TrickBot y muchos otros. Esos correos electrónicos traen consigo adjuntos maliciosos (archivos o enlaces que llevan a archivos infecciosos). Contienen mensajes engañosos instando a los usuarios a abrir los adjuntos, lo cual lleva a la infección del equipo. Casi todos los virus distribuidos son troyanos y ransomware. De una forma u otra, abrir adjuntos maliciosos puede dar lugar a graves problemas de privacidad, la pérdida de datos y de tipo económico.

¿Cómo infectan mi equipo las campañas de correo spam?

Como se indicaba anteriormente, las campañas de correo basura infectan los equipos mediante adjuntos maliciosos. Sin embargo, hay que destacar que el propio usuario es necesario para que se produzca la infección. Con otras palabras, el usuario tiene que iniciar por sí mismo la instalación del software malicioso. Por ello, tales correos vienen con mensajes donde se insta a los usuarios a abrir los archivos adjuntos. Aunque los adjuntos son casi siempre documento de Microsoft Office, a veces aparecen en formato de archivo JavaScript, ejecutables, PDF, etc. De una forma u otra, esos adjuntos tienen que ejecutarse de forma manual; de lo contrario, el software malicioso no podrá infiltrarse en el sistema. Por este motivo, la falta de conocimiento de los usuarios y su proceder imprudente son las razones principales de la infección del equipo.

¿Cómo se puede evitar que se instalen programas maliciosos?

Para evitar esta situación, los usuarios deben ser conscientes primero de que la clave para tener seguridad informática es la precaución. Por tanto, vaya con cautela al navegar por internet en general. Piénseselo dos veces antes de abrir adjuntos en correos. Si el archivo parece irrelevante y ha sido enviado por una dirección de correo sospechosa/desconocida, no la abra - elimine el e-mail de inmediato. Tenga en cuenta que tales correos pintan una situación de color de rosa (p. ej. (ha ganado la lotería, haga clic aquí para conseguir el premio", "tenemos un envío para usted", etc.). Por tanto, no caiga en la trampa. Asimismo, asegúrese de tener instalada una solución antivirus o antiespía reputable en funcionamiento porque tales herramientas detectan y eliminan muy probablemente el software malicioso antes de que pase algo malo. Si ya ha abierto el adjunto malicioso abierto, le recomendamos ejecutar un análisis con Combo Cleaner Antivirus para Windows para eliminar automáticamente el malware infiltrado.

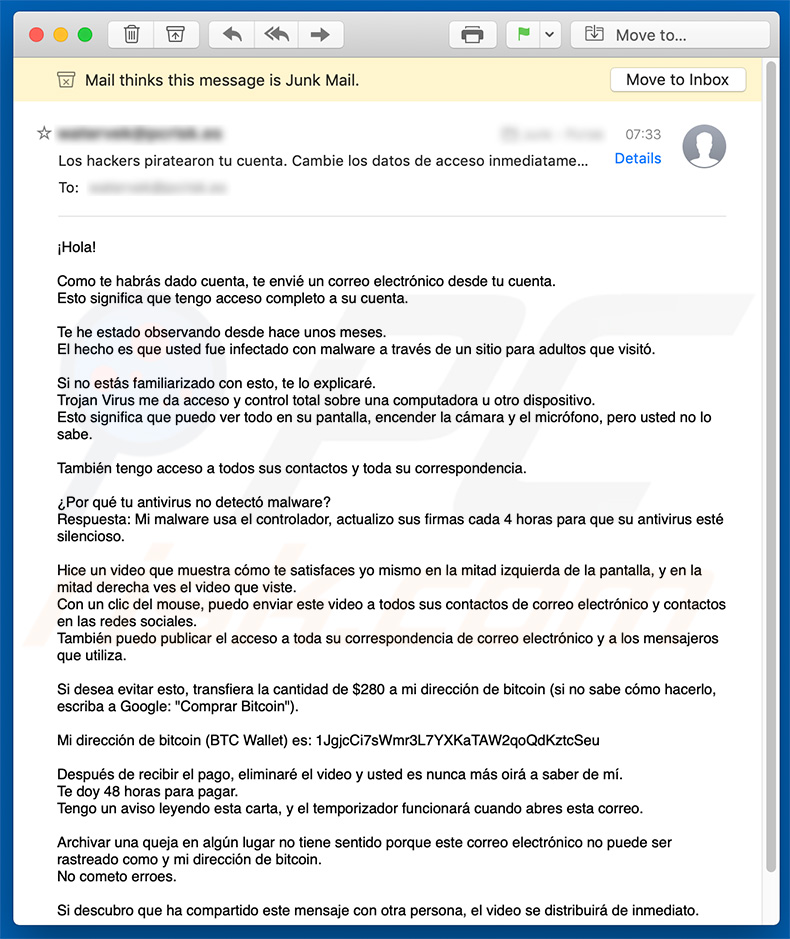

Texto mostrado en el mensaje del correo electrónico "Como Te Habrás Dado Cuenta":

Subject: Los hackers piratearon tu cuenta. Cambie los datos de acceso inmediatamente.

¡Hola!Como te habrás dado cuenta, te envié un correo electrónico desde tu cuenta.

Esto significa que tengo acceso completo a su cuenta.Te he estado observando desde hace unos meses.

El hecho es que usted fue infectado con malware a través de un sitio para adultos que visitó.Si no estás familiarizado con esto, te lo explicaré.

Trojan Virus me da acceso y control total sobre una computadora u otro dispositivo.

Esto significa que puedo ver todo en su pantalla, encender la cámara y el micrófono, pero usted no lo sabe.También tengo acceso a todos sus contactos y toda su correspondencia.

¿Por qué tu antivirus no detectó malware?

Respuesta: Mi malware usa el controlador, actualizo sus firmas cada 4 horas para que su antivirus esté silencioso.Hice un video que muestra cómo te satisfaces yo mismo en la mitad izquierda de la pantalla, y en la mitad derecha ves el video que viste.

Con un clic del mouse, puedo enviar este video a todos sus contactos de correo electrónico y contactos en las redes sociales.

También puedo publicar el acceso a toda su correspondencia de correo electrónico y a los mensajeros que utiliza.Si desea evitar esto, transfiera la cantidad de $280 a mi dirección de bitcoin (si no sabe cómo hacerlo, escriba a Google: "Comprar Bitcoin").

Mi dirección de bitcoin (BTC Wallet) es: 1JgjcCi7sWmr3L7YXKaTAW2qoQdKztcSeu

Después de recibir el pago, eliminaré el video y usted es nunca más oirá a saber de mí.

Te doy 48 horas para pagar.

Tengo un aviso leyendo esta carta, y el temporizador funcionará cuando abres esta correo.Archivar una queja en algún lugar no tiene sentido porque este correo electrónico no puede ser rastreado como y mi dirección de bitcoin.

No cometo erroes.Si descubro que ha compartido este mensaje con otra persona, el video se distribuirá de inmediato.

¡Los mejores deseos!

Eliminación automática instantánea de malware:

La eliminación manual de amenazas puede ser un proceso largo y complicado que requiere conocimientos informáticos avanzados. Combo Cleaner es una herramienta profesional para eliminar malware de forma automática, que está recomendado para eliminar malware. Descárguelo haciendo clic en el siguiente botón:

DESCARGAR Combo CleanerSi decide descargar este programa, quiere decir que usted está conforme con nuestra Política de privacidad y Condiciones de uso. Para usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por RCS LT, la empresa matriz de PCRisk.

Menú rápido:

- ¿Qué es "Como Te Habrás Dado Cuenta"?

- PASO 1. Eliminar manualmente posibles infecciones por software malicioso.

- PASO 2. Comprobar que el equipo esté limpio.

¿Cómo eliminar el software malicioso de forma manual?

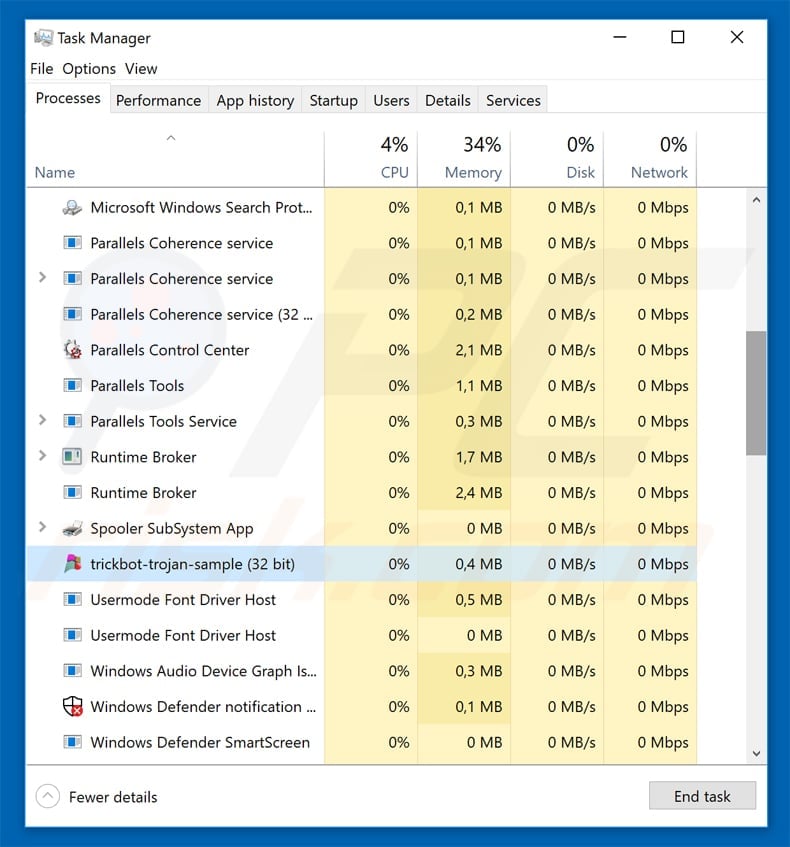

Eliminar software malicioso de forma manual es una tarea complicada; normalmente es mejor dejar que un programa antivirus o antiespía lo haga por nosotros de forma automática. Para eliminar este software malicioso, recomendamos que use Combo Cleaner Antivirus para Windows. Si desea eliminar el software malicioso de forma manual, el primer paso es identificar el nombre del software malicioso que esté intentando eliminar. He aquí un ejemplo de un programa sospechoso que se ejecuta en el equipo del usuario:

Si ha inspeccionado la lista de programas que se ejecuta en su equipo a través del Administrador de tareas, por ejemplo, y ha visto un programa que parece sospechoso, debería realizar lo siguiente:

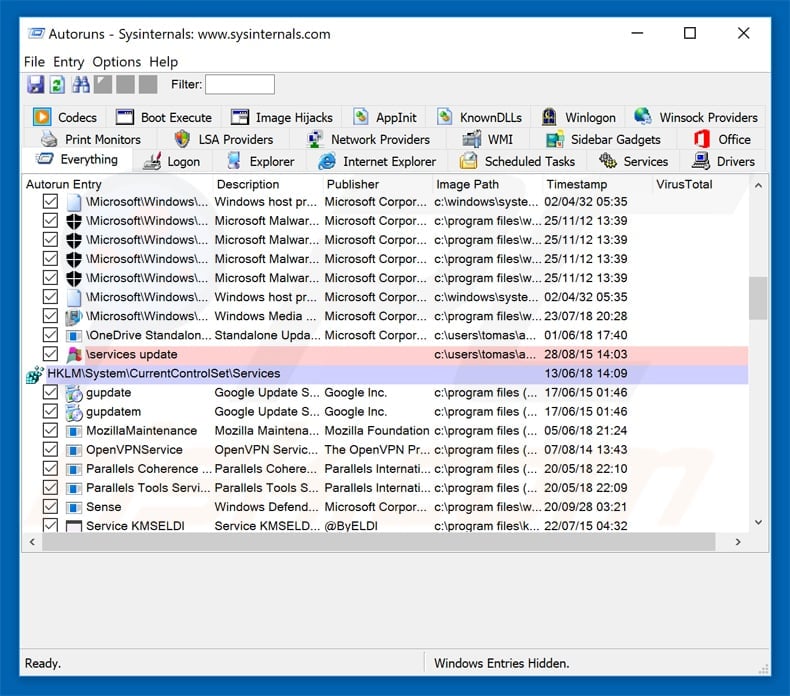

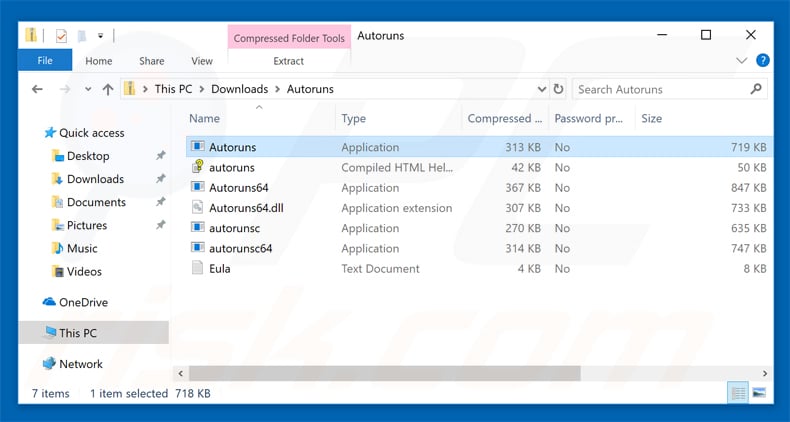

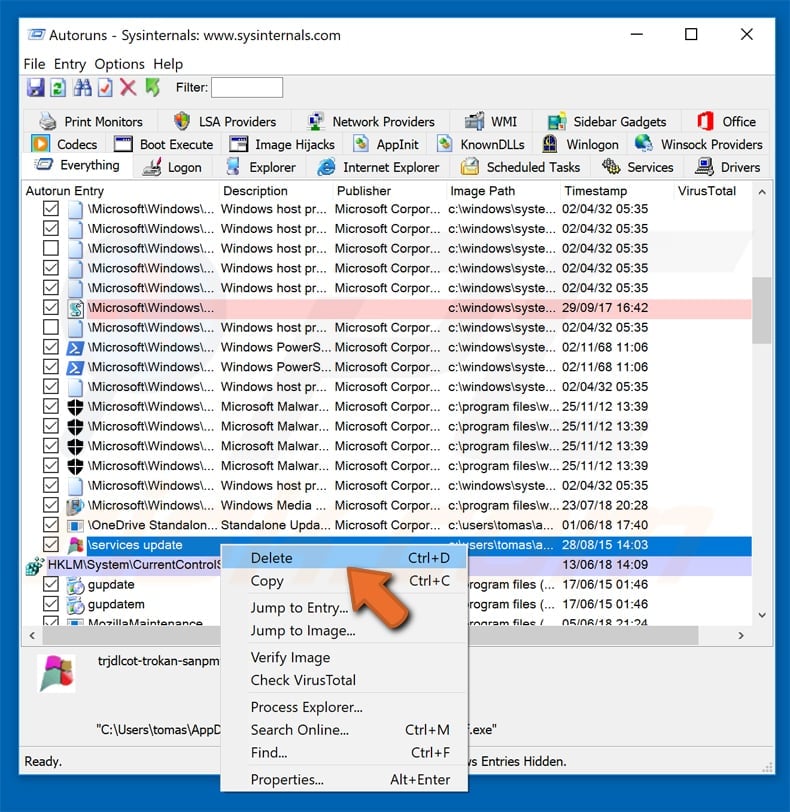

Descargue un programa llamado Autoruns. Este programa muestra las aplicaciones que se ejecutan automáticamente, carpetas de registro y del sistema de archivos.

Descargue un programa llamado Autoruns. Este programa muestra las aplicaciones que se ejecutan automáticamente, carpetas de registro y del sistema de archivos.

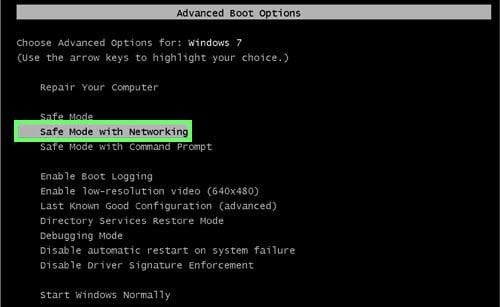

Reinicie su equipo en modo seguro:

Reinicie su equipo en modo seguro:

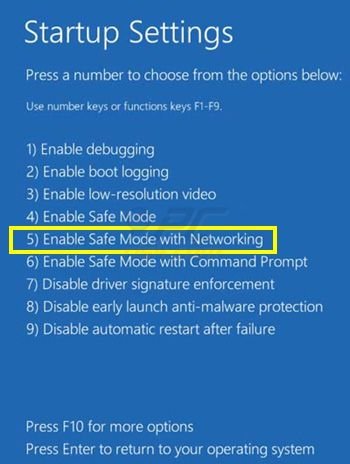

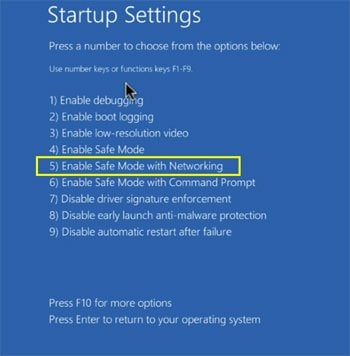

Usuarios de Windows XP y Windows 7: Inicie su equipo en modo seguro. Haga clic en Inicio, Apagar, Reiniciar y aceptar. Mientras el equipo arranca, pulse la tecla F8 en su teclado varias veces hasta que vea el menú de Opciones avanzadas de Windows, luego seleccione modo seguro con funciones de red de la lista.

Este vídeo muestra cómo iniciar Windows 7 en "Modo seguro con funciones de red":

Usuarios de Windows 8: Inicie Windows 8 en modo seguro con funciones de red: Diríjase a la pantalla de inicio de Windows 8, escriba "avanzadas", en los resultados de búsqueda, seleccione "Cambiar opciones avanzadas de inicio". En la nueva ventana "Configuración de PC", vaya hasta la sección "Inicio avanzado". Haga clic en el botón "Reiniciar ahora". Su PC se reiniciará ahora con el "Menú de opciones de arranque avanzadas". Haga clic en el botón de "Solucionar problemas", luego haga clic en el botón de "Opciones avanzadas". En la pantalla de opciones avanzadas, haga clic en "Configuración de inicio". Haga clic en el botón "Reiniciar". Su PC se reiniciará mostrando primero la pantalla de Configuración de inicio. Pulse F5 para arrancar en Modo seguro con funciones de red.

Este vídeo muestra cómo iniciar Windows 8 en "Modo seguro con funciones de red":

Usuarios de Windows 10: Haga clic en el logo de Windows y seleccione el icono de Inicio/Apagado. En el nuevo menú, haga clic en "Reiniciar" mientras mantiene pulsada la tecla "mayúsculas" en su teclado. En la ventana "seleccione una opción", haga clic en "Solucionar problemas" y luego en "Opciones avanzadas". En el menú de opciones avanzadas, seleccione "Configuración de inicio" y haga clic en el botón "Reiniciar". En la siguiente pantalla, tendrá que pulsar la tecla F5 de su teclado. Luego se reiniciará el sistema operativo en modo seguro con funciones de red.

Este vídeo muestra cómo iniciar Windows 10 en "Modo seguro con funciones de red":

Extraiga el archivo descargado y ejecute el archivo Autoruns.exe.

Extraiga el archivo descargado y ejecute el archivo Autoruns.exe.

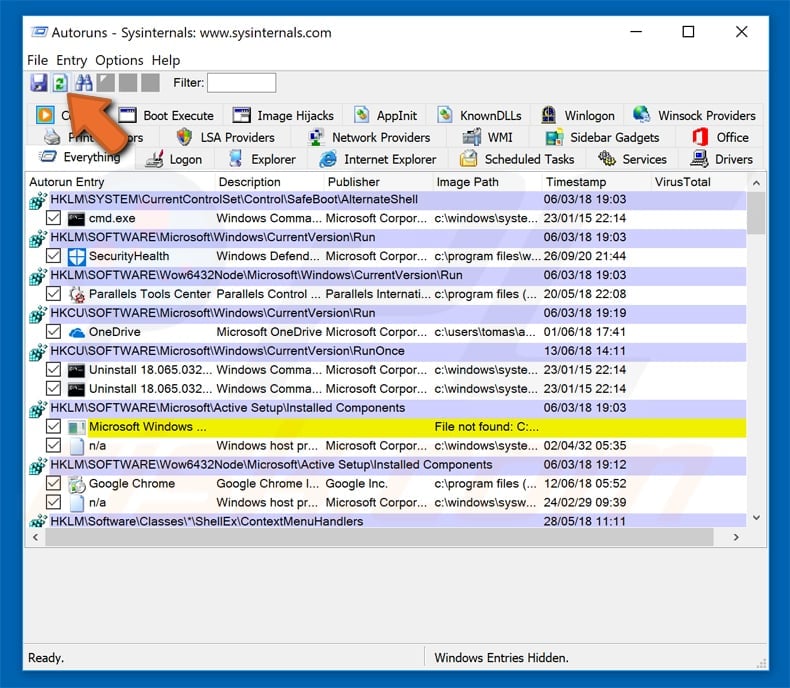

En la aplicación Autoruns, haga clic en Opciones (Options) arriba y desmarque Ocultar ubicaciones vacías ("Hide empty locations") y Ocultar entradas de Windows ("Hide Windows Entries"). Seguidamente, haga clic en el icono Actualizar (Refresh).

En la aplicación Autoruns, haga clic en Opciones (Options) arriba y desmarque Ocultar ubicaciones vacías ("Hide empty locations") y Ocultar entradas de Windows ("Hide Windows Entries"). Seguidamente, haga clic en el icono Actualizar (Refresh).

Revise la lista que proporciona la aplicación Autoruns y encuentre el archivo malicioso que desea eliminar.

Revise la lista que proporciona la aplicación Autoruns y encuentre el archivo malicioso que desea eliminar.

Debería anotar la ruta completa y el nombre. Sepa que algunos programas maliciosos enmascaran sus nombres de proceso con nombres de procesos fiables de Windows. En este punto, es muy importante no eliminar archivos del sistema. Una vez que haya encontrado el programa sospechoso que desee eliminar, haga clic derecho sobre su nombre y seleccione Eliminar (Delete).

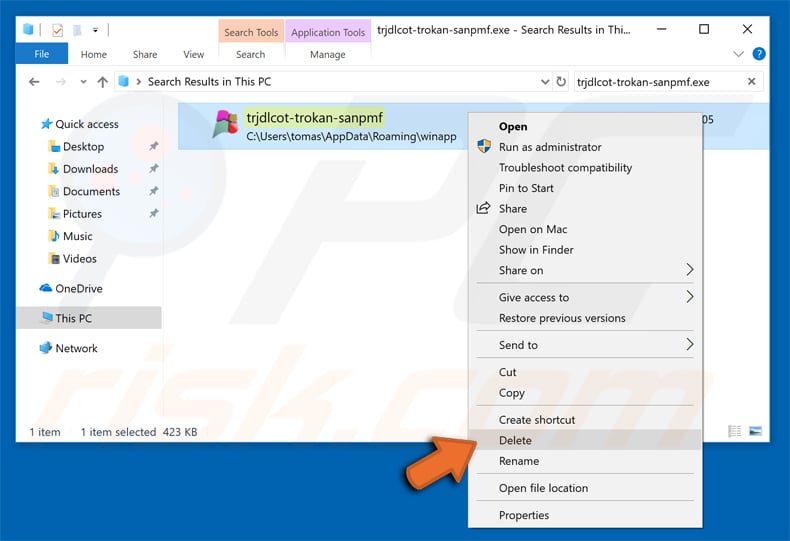

Tras eliminar el software malicioso a través de la aplicación Autoruns (así nos aseguramos de que el software malicioso deje de ejecutarse automáticamente en el sistema la próxima vez que se inicie), tendría que buscar por el nombre del software malicioso en su equipo. No olvide mostrar la lista de archivos y carpetas ocultas antes de continuar. Si encuentra el archivo del software malicioso, asegúrese de eliminarlo.

Reiniciar su equipo en modo normal Esta guía debería ayudarle a eliminar cualquier software malicioso de su equipo. Hay que destacar que se requieren conocimientos informáticos avanzados para eliminar amenazas de forma manual. Se recomienda confiar la eliminación de software malicioso a los programas antivirus o antimalware. Esta guía podría no ser efectiva si nos encontramos ante una infección avanzada de software malicioso. Como de costumbre, lo ideal es prevenir la infección en vez de probar a eliminar el software malicioso luego. Para mantener seguro su equipo, asegúrese de instalar las últimas actualizaciones del sistema operativo y usar software antivirus.

Para estar seguros de que su equipo está libre de infecciones de software malicioso, lo mejor es analizarlo con Combo Cleaner Antivirus para Windows.

Compartir:

Tomas Meskauskas

Investigador experto en seguridad, analista profesional de malware

Me apasiona todo lo relacionado con seguridad informática y tecnología. Me avala una experiencia de más de 10 años trabajando para varias empresas de reparación de problemas técnicos y seguridad on-line. Como editor y autor de PCrisk, llevo trabajando desde 2010. Sígueme en Twitter y LinkedIn para no perderte nada sobre las últimas amenazas de seguridad en internet.

El portal de seguridad PCrisk es ofrecido por la empresa RCS LT.

Investigadores de seguridad han unido fuerzas para ayudar a educar a los usuarios de ordenadores sobre las últimas amenazas de seguridad en línea. Más información sobre la empresa RCS LT.

Nuestras guías de desinfección de software malicioso son gratuitas. No obstante, si desea colaborar, puede realizar una donación.

DonarEl portal de seguridad PCrisk es ofrecido por la empresa RCS LT.

Investigadores de seguridad han unido fuerzas para ayudar a educar a los usuarios de ordenadores sobre las últimas amenazas de seguridad en línea. Más información sobre la empresa RCS LT.

Nuestras guías de desinfección de software malicioso son gratuitas. No obstante, si desea colaborar, puede realizar una donación.

Donar

▼ Mostrar discusión