Obtenga un escaneo gratuito y verifique si su computadora está infectada.

ELIMÍNELO AHORAPara usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por RCS LT, la empresa matriz de PCRisk.

Instrucciones para eliminar el virus DanaBot

¿Qué es DanaBot?

DanaBot es in virus troyano muy peligroso diseñado para filtrarse en el sistema y recabar varios datos sensibles. Según la investigación, los desarrolladores propagan DanaBot en campañas de correos spam. Los usuarios reciben correos electrónicos aleatorios con mensajes engañosos que animan a los usuarios a abrir documentos MS Office adjuntos. Una vez se abren, esos adjuntos descargarán e instalarán DanaBot silenciosamente.

DanaBot cuenta con funciones que llaman la atención; sin embargo, su finalidad principal es recabar datos de acceso de cuentas conocidas. Este troyano secuestra los navegadores web y modifica los sitios web de banca para que todos los usuarios y contraseñas introducidos se envíen a un servidor remoto. Asimismo, DanaBot hace una captura de pantalla del escritorio de la víctima, recaba una lista de archivos existentes e información detallada del sistema. Los datos recabados se cifran usando criptografía AES-256 y se envían a un servidor remoto. Tenga en cuenta que los ciberdelincuentes persiguen obtener el mayor beneficio posible. Por consiguiente, pueden aprovecharse usando los datos recibidos (en compras en internet, transferencias de dinero, etc.). La presencia del troyano DanaBot puede dar lugar a graves problemas de privacidad y a graves pérdidas económicas. Si hace poco abrió un adjunto sospechoso en un correo basura y cree que su sistema puede estar infectado, le aconsejamos diagnosticar el sistema con una solución antivirus o antiespía y eliminar todas las amenazas detectadas.

| Nombre | el virus DanaBot |

| Tipo de amenaza | Troyano, virus que roba contraseñas, software malicioso de banca, software espía |

| Denominación de la detección | Comodo (Malware@#3qv9bz3f6z14o), DrWeb (VBS.Siggen.7892), ESET-NOD32 (una versión de Generik.HUKTPKU), Kaspersky (HEUR:Trojan-Downloader.VBS.SLoad.gen), lista completa (VirusTotal) |

| Síntomas | Los troyanos han sido diseñados para introducirse silenciosamente en el equipo de las víctimas y permanecer con sigilo, de ahí que no se den cuenta de síntomas concretos en un equipo infectado. |

| Formas de distribución | Correos electrónicos infectados, anuncios maliciosos en internet, ingeniería social, software pirata. |

| Daño | Robo de información bancaria, contraseñas, suplantación de la identidad, el equipo de la víctima se añade a una red de bots. |

| Eliminación |

Para eliminar posibles infecciones de malware, escanee su computadora con un software antivirus legítimo. Nuestros investigadores de seguridad recomiendan usar Combo Cleaner. Descargue Combo Cleaner para WindowsEl detector gratuito verifica si su equipo está infectado. Para usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por RCS LT, la empresa matriz de PCRisk. |

Hay muchos virus de tipo troyano que comparten similitudes con DanaBot. Por ejemplo: FormBook, Pony, TrickBot, Occamy, Emotet, LokiBot, etc. La mayoría se distribuye a través de varias campañas de spam. Además, su modus operandi suele ser también idéntico: recaban datos sensibles para que los desarrolladores puedan ganar dinero. En algunos casos, sin embargo, los troyanos propagan también otro software malicioso (como ransomware). Por tanto, esos virus representan una amenaza a la privacidad y navegación web.

¿Cómo se introdujo DanaBot en mi equipo?

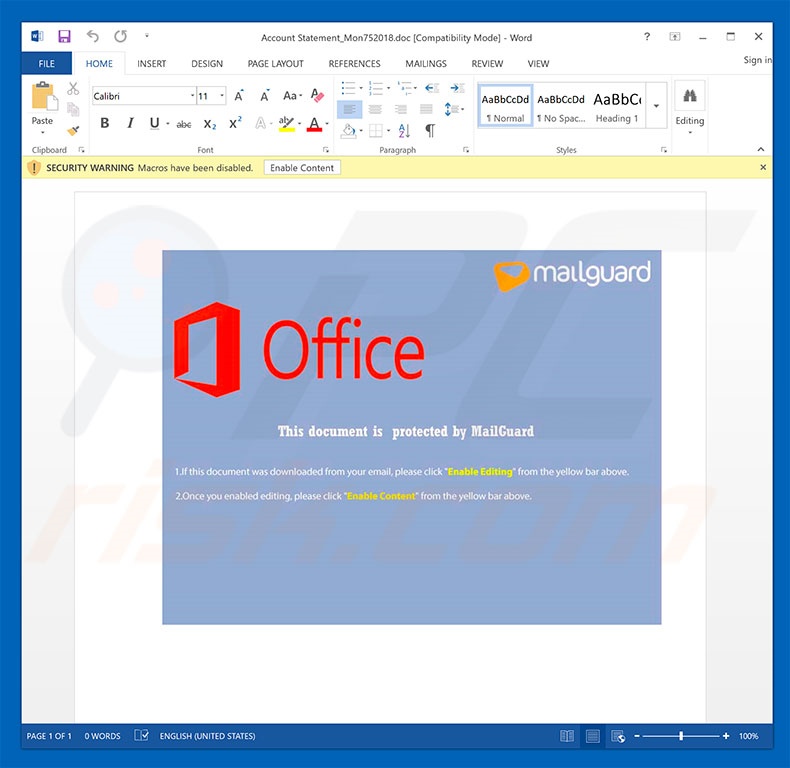

Como se indicaba anteriormente, los ciberdelincuentes propagan DanaBot usando campañas de correo basura por e-mail. Envían miles de correos engañosos que animan a los usuarios a abrir documentos MS Office adjuntos. Tras abrir esos adjuntos, se pide a los usuarios de inmediato habilitar los comandos macro. Una vez se habiliten las macros, los adjuntos ejecutan comandos para instalar silenciosamente software malicioso. Sin embargo, sepa que este método de distribución tiene un fallo importante. Los adjuntos no podrán ejecutar comandos si el usuario no usa la solución MS Office. Por ejemplo, si un archivo .doc es abierto usando una app distinta a la de MS Word, el software malicioso no se descargará o instalará. Asimismo, DanaBot pone su objetivo solo en sistemas operativos de Microsoft Windows. Por tanto, los usuarios de otras plataformas están totalmente seguros.

¿Cómo se puede evitar que se instalen programas maliciosos?

Las principales razones por las que se infecta el equipo son la falta de conocimiento y precaución. La clave para la seguridad es la precaución. Por tanto, preste especial atención al navegar por internet. Piénseselo dos veces antes de abrir adjuntos en correos. No deberían abrir nunca archivos sin importancia o los que reciba de direcciones de correo electrónico sospechosas. Asimismo, en las versiones más recientes (de 2010 o posteriores) de Microsoft Office están desarrolladas para abrir documentos descargados en modo "Vista protegida" lo cual evita que documentos maliciosos descarguen e instalen software malicioso. Por tanto, tenga siempre instalada y funcionando una solución antivirus y antiespía fiable. Si cree que su equipo está infectado, le recomendamos ejecutar un análisis con Combo Cleaner Antivirus para Windows para eliminar el malware de forma automática.

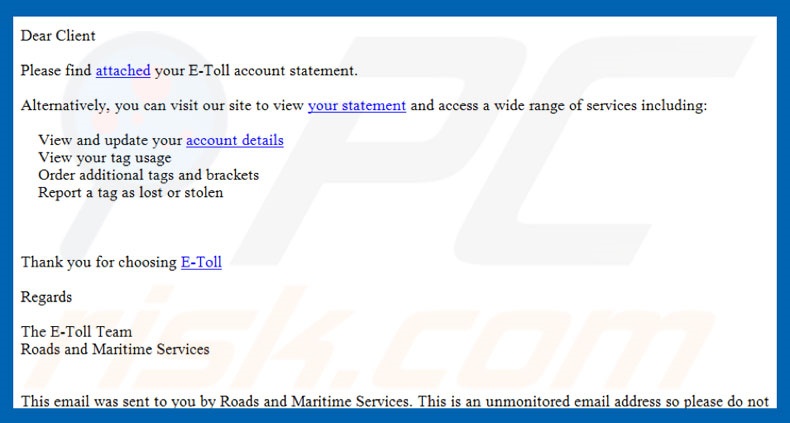

Texto mostrado en el mensaje publicado por el troyano DanaBot:

Dear Client

Please find attached your E-Toll account statement.

Alternatively, you can visit our site to view your statement and access a wide range of services including:

View and update you account details

View your tag usage

Order additional tags and brackets

Report a tag as lost or stolen

Thank you for choosing E-Toll

Regards

The E-Toll Team

Roads and Maritime Services

Adjunto malicioso que descarga e instala el troyano DanaBot:

Actualización a 11 de diciembre de 2018: los desarrolladores de DanaBot han actualizado este troyano recientemente y han añadido nuevas funciones. Ahora la versión actual es capaz de recabar las direcciones de correo electrónico y contactos de las víctimas. Está diseñada también para enviar correos basura como respuestas a todos los correos del buzón de entrada. El software malicioso actúa inyectando código JavaScript en los servicios de correo electrónico basados en web. La lista de servicios afectados incluye los que están basados en los clientes de e-mail Open-Xchange, Horde y Roundcube.

Eliminación automática instantánea de malware:

La eliminación manual de amenazas puede ser un proceso largo y complicado que requiere conocimientos informáticos avanzados. Combo Cleaner es una herramienta profesional para eliminar malware de forma automática, que está recomendado para eliminar malware. Descárguelo haciendo clic en el siguiente botón:

DESCARGAR Combo CleanerSi decide descargar este programa, quiere decir que usted está conforme con nuestra Política de privacidad y Condiciones de uso. Para usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por RCS LT, la empresa matriz de PCRisk.

Menú rápido:

- ¿Qué es DanaBot?

- PASO 1. Eliminar manualmente el software malicioso DanaBot.

- PASO 2. Comprobar que el equipo esté limpio.

¿Cómo eliminar el software malicioso de forma manual?

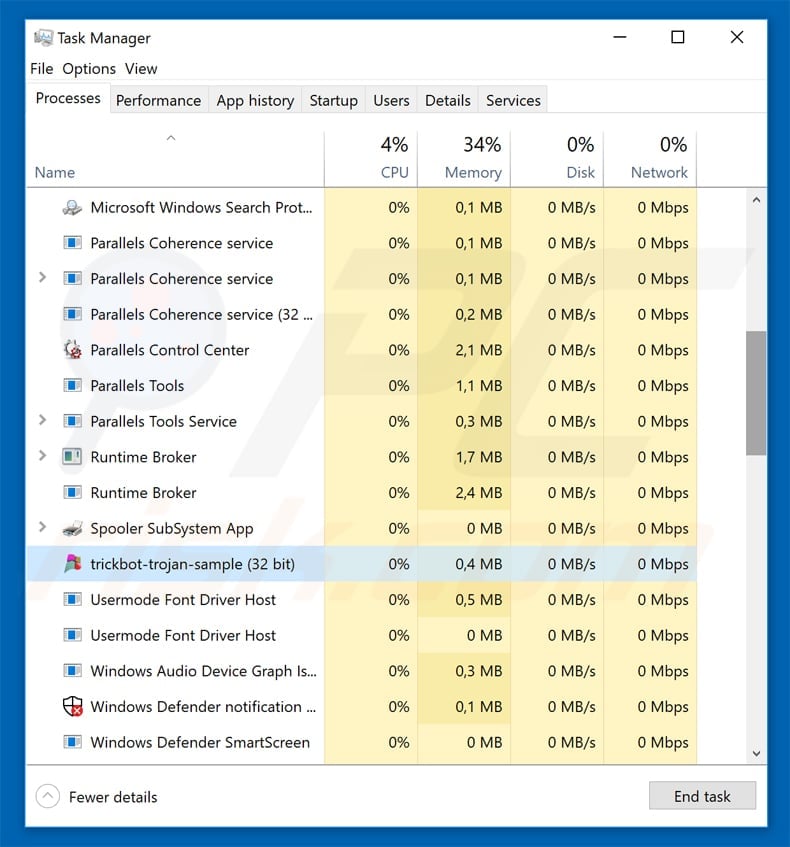

Eliminar software malicioso de forma manual es una tarea complicada; normalmente es mejor dejar que un programa antivirus o antiespía lo haga por nosotros de forma automática. Para eliminar este software malicioso, recomendamos que use Combo Cleaner Antivirus para Windows. Si desea eliminar el software malicioso de forma manual, el primer paso es identificar el nombre del software malicioso que esté intentando eliminar. He aquí un ejemplo de un programa sospechoso que se ejecuta en el equipo del usuario:

Si ha inspeccionado la lista de programas que se ejecuta en su equipo a través del Administrador de tareas, por ejemplo, y ha visto un programa que parece sospechoso, debería realizar lo siguiente:

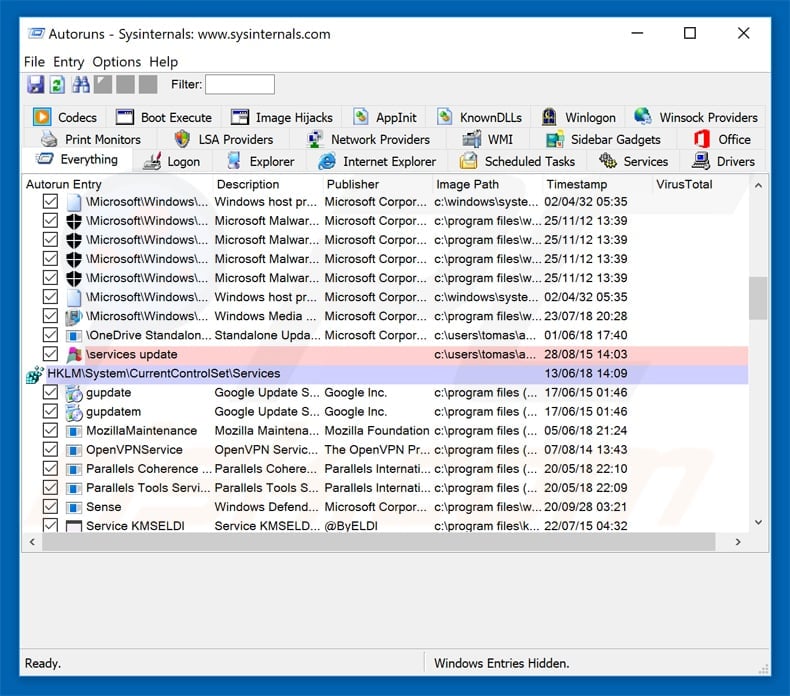

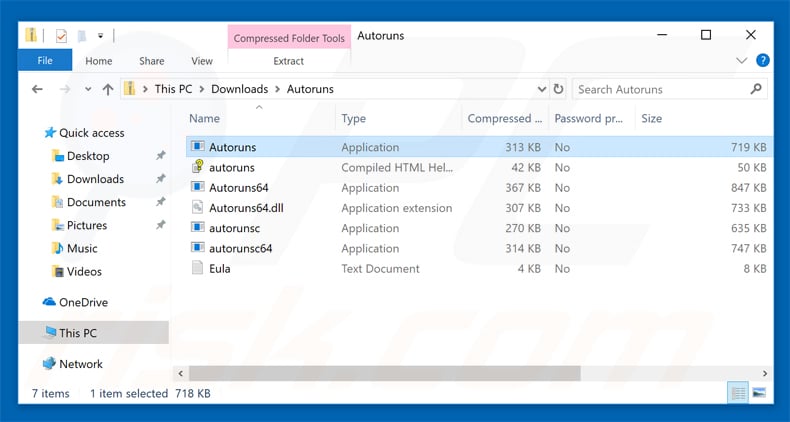

Descargue un programa llamado Autoruns. Este programa muestra las aplicaciones que se ejecutan automáticamente, carpetas de registro y del sistema de archivos.

Descargue un programa llamado Autoruns. Este programa muestra las aplicaciones que se ejecutan automáticamente, carpetas de registro y del sistema de archivos.

Reinicie su equipo en modo seguro:

Reinicie su equipo en modo seguro:

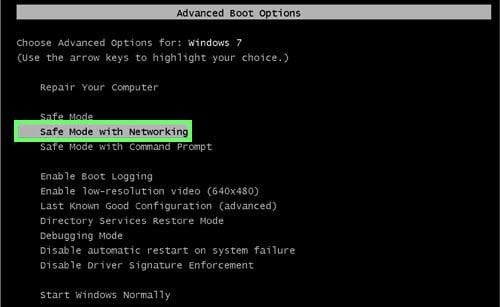

Usuarios de Windows XP y Windows 7: Inicie su equipo en modo seguro. Haga clic en Inicio, Apagar, Reiniciar y aceptar. Mientras el equipo arranca, pulse la tecla F8 en su teclado varias veces hasta que vea el menú de Opciones avanzadas de Windows, luego seleccione modo seguro con funciones de red de la lista.

Este vídeo muestra cómo iniciar Windows 7 en "Modo seguro con funciones de red":

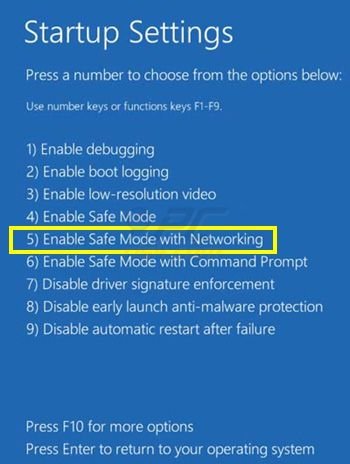

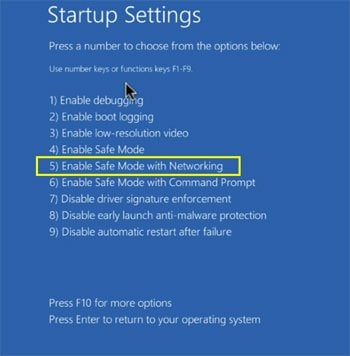

Usuarios de Windows 8: Inicie Windows 8 en modo seguro con funciones de red: Diríjase a la pantalla de inicio de Windows 8, escriba "avanzadas", en los resultados de búsqueda, seleccione "Cambiar opciones avanzadas de inicio". En la nueva ventana "Configuración de PC", vaya hasta la sección "Inicio avanzado". Haga clic en el botón "Reiniciar ahora". Su PC se reiniciará ahora con el "Menú de opciones de arranque avanzadas". Haga clic en el botón de "Solucionar problemas", luego haga clic en el botón de "Opciones avanzadas". En la pantalla de opciones avanzadas, haga clic en "Configuración de inicio". Haga clic en el botón "Reiniciar". Su PC se reiniciará mostrando primero la pantalla de Configuración de inicio. Pulse F5 para arrancar en Modo seguro con funciones de red.

Este vídeo muestra cómo iniciar Windows 8 en "Modo seguro con funciones de red":

Usuarios de Windows 10: Haga clic en el logo de Windows y seleccione el icono de Inicio/Apagado. En el nuevo menú, haga clic en "Reiniciar" mientras mantiene pulsada la tecla "mayúsculas" en su teclado. En la ventana "seleccione una opción", haga clic en "Solucionar problemas" y luego en "Opciones avanzadas". En el menú de opciones avanzadas, seleccione "Configuración de inicio" y haga clic en el botón "Reiniciar". En la siguiente pantalla, tendrá que pulsar la tecla F5 de su teclado. Luego se reiniciará el sistema operativo en modo seguro con funciones de red.

Este vídeo muestra cómo iniciar Windows 10 en "Modo seguro con funciones de red":

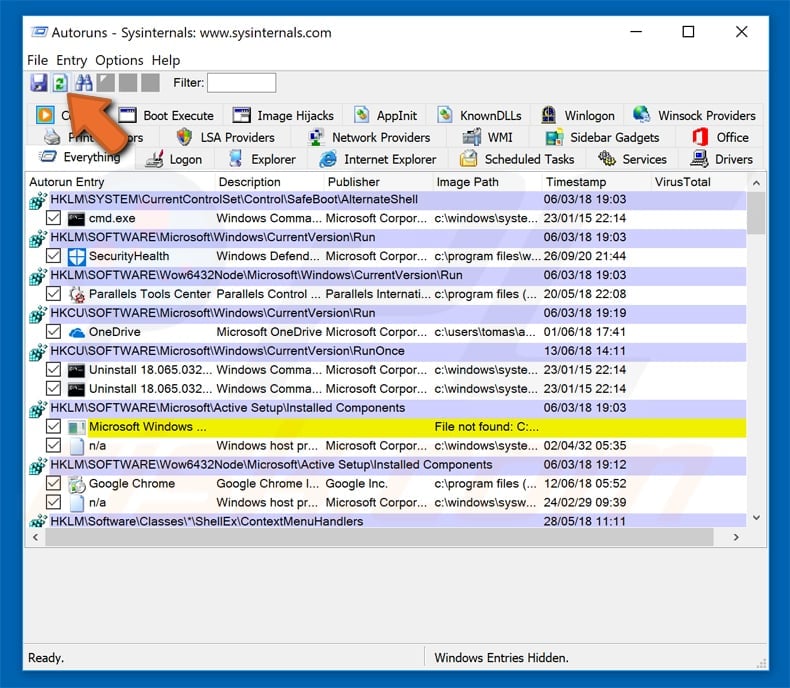

Extraiga el archivo descargado y ejecute el archivo Autoruns.exe.

Extraiga el archivo descargado y ejecute el archivo Autoruns.exe.

En la aplicación Autoruns, haga clic en Opciones (Options) arriba y desmarque Ocultar ubicaciones vacías ("Hide empty locations") y Ocultar entradas de Windows ("Hide Windows Entries"). Seguidamente, haga clic en el icono Actualizar (Refresh).

En la aplicación Autoruns, haga clic en Opciones (Options) arriba y desmarque Ocultar ubicaciones vacías ("Hide empty locations") y Ocultar entradas de Windows ("Hide Windows Entries"). Seguidamente, haga clic en el icono Actualizar (Refresh).

Revise la lista que proporciona la aplicación Autoruns y encuentre el archivo malicioso que desea eliminar.

Revise la lista que proporciona la aplicación Autoruns y encuentre el archivo malicioso que desea eliminar.

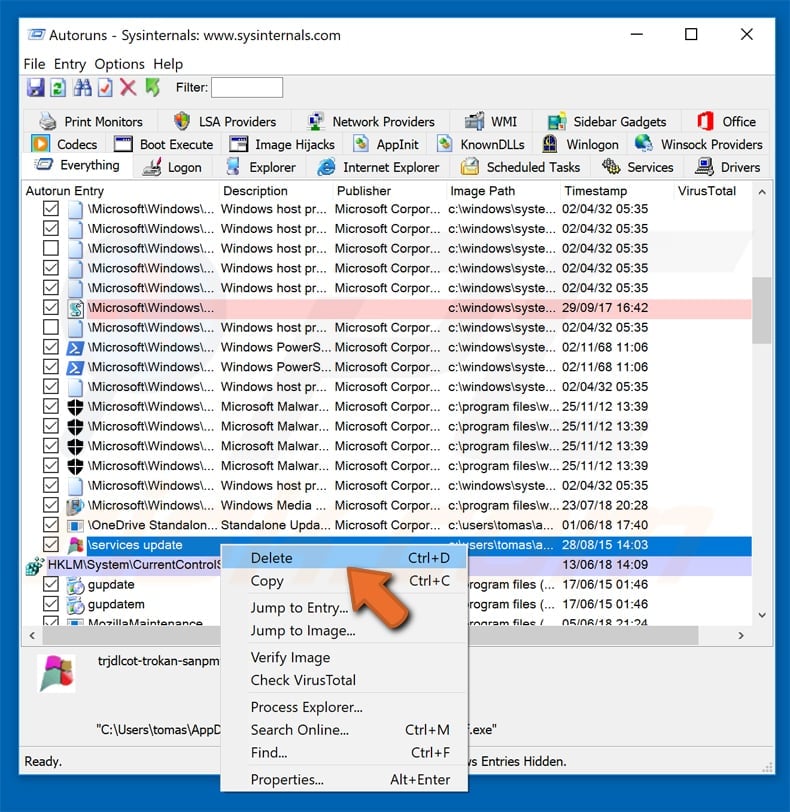

Debería anotar la ruta completa y el nombre. Sepa que algunos programas maliciosos enmascaran sus nombres de proceso con nombres de procesos fiables de Windows. En este punto, es muy importante no eliminar archivos del sistema. Una vez que haya encontrado el programa sospechoso que desee eliminar, haga clic derecho sobre su nombre y seleccione Eliminar (Delete).

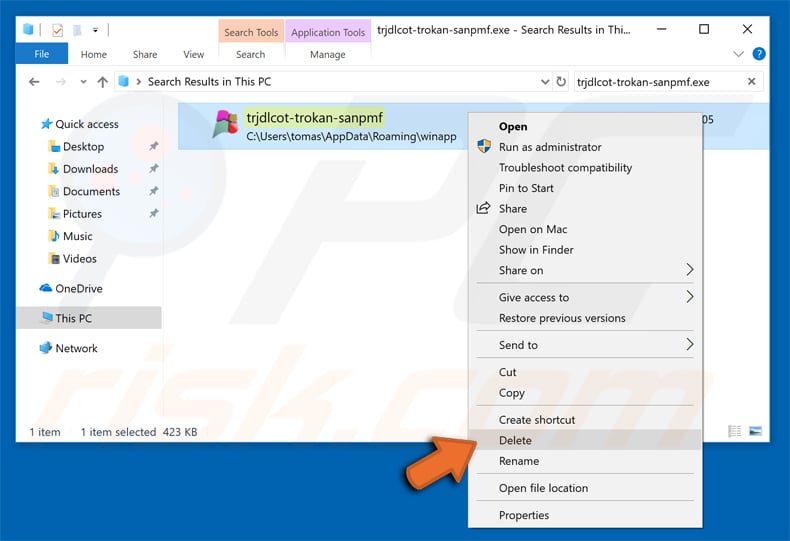

Tras eliminar el software malicioso a través de la aplicación Autoruns (así nos aseguramos de que el software malicioso deje de ejecutarse automáticamente en el sistema la próxima vez que se inicie), tendría que buscar por el nombre del software malicioso en su equipo. No olvide mostrar la lista de archivos y carpetas ocultas antes de continuar. Si encuentra el archivo del software malicioso, asegúrese de eliminarlo.

Reiniciar su equipo en modo normal Esta guía debería ayudarle a eliminar cualquier software malicioso de su equipo. Hay que destacar que se requieren conocimientos informáticos avanzados para eliminar amenazas de forma manual. Se recomienda confiar la eliminación de software malicioso a los programas antivirus o antimalware. Esta guía podría no ser efectiva si nos encontramos ante una infección avanzada de software malicioso. Como de costumbre, lo ideal es prevenir la infección en vez de probar a eliminar el software malicioso luego. Para mantener seguro su equipo, asegúrese de instalar las últimas actualizaciones del sistema operativo y usar software antivirus.

Para estar seguros de que su equipo está libre de infecciones de software malicioso, lo mejor es analizarlo con Combo Cleaner Antivirus para Windows.

Compartir:

Tomas Meskauskas

Investigador experto en seguridad, analista profesional de malware

Me apasiona todo lo relacionado con seguridad informática y tecnología. Me avala una experiencia de más de 10 años trabajando para varias empresas de reparación de problemas técnicos y seguridad on-line. Como editor y autor de PCrisk, llevo trabajando desde 2010. Sígueme en Twitter y LinkedIn para no perderte nada sobre las últimas amenazas de seguridad en internet.

El portal de seguridad PCrisk es ofrecido por la empresa RCS LT.

Investigadores de seguridad han unido fuerzas para ayudar a educar a los usuarios de ordenadores sobre las últimas amenazas de seguridad en línea. Más información sobre la empresa RCS LT.

Nuestras guías de desinfección de software malicioso son gratuitas. No obstante, si desea colaborar, puede realizar una donación.

DonarEl portal de seguridad PCrisk es ofrecido por la empresa RCS LT.

Investigadores de seguridad han unido fuerzas para ayudar a educar a los usuarios de ordenadores sobre las últimas amenazas de seguridad en línea. Más información sobre la empresa RCS LT.

Nuestras guías de desinfección de software malicioso son gratuitas. No obstante, si desea colaborar, puede realizar una donación.

Donar

▼ Mostrar discusión