Evite ser estafado por los premios estacionales "Like Of The Year"

EstafaConocido también como: posible infección de malware

Obtenga un escaneo gratuito y verifique si su computadora está infectada.

ELIMÍNELO AHORAPara usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por RCS LT, la empresa matriz de PCRisk.

Instrucciones de eliminación de la ventana emergente estafa "Like Of The Year"

¿Qué es "Like Of The Year"?

"Like Of The Year" es una estafa dirigida por sitios web engañosos. Anuncia que los visitantes han ganado un premio monetario, debido a que 'me gusta' un cierto comentario en una red social. Esta estafa emplea tácticas de ingeniería social para engañar a los usuarios para que revelen su información personal y bancaria. Se solicita a los usuarios que paguen una tarifa de registro, que supuestamente se devolverá cuando se transfieran las ganancias. Sin embargo, los visitantes engañados por "Like Of The Year" no reciben el dinero del premio prometido y experimentan pérdidas financieras, así como problemas de privacidad. Por lo general, se accede a los sitios que muestran tales estafas a través de redireccionamientos causados por anuncios intrusivos o por PUAs (aplicaciones potencialmente no deseadas, por sus siglas en inglés), ya infiltradas en el sistema.

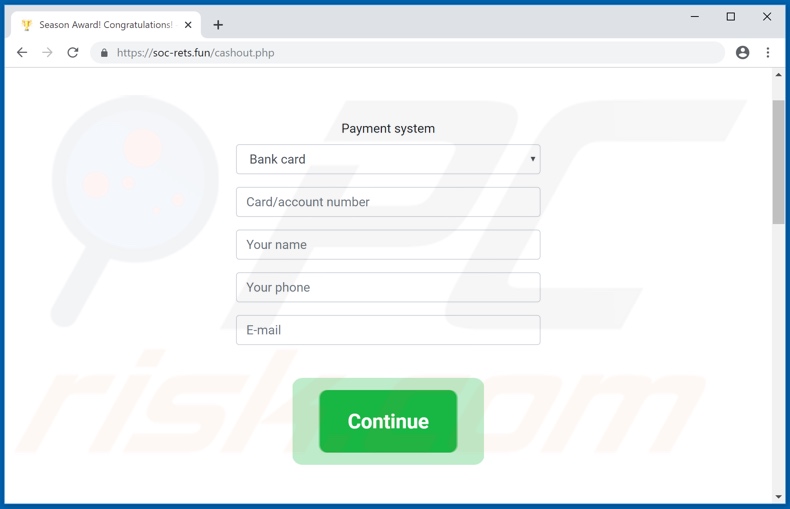

Los visitantes del sitio web engañoso reciben felicitaciones por ser el ganador del premio de temporada "Like Of The Year". La estafa informa a los usuarios que un comentario que les gustó en una red social no especificada fue seleccionado al azar como uno de los ganadores. El supuesto premio será entre 100$ a 5000$. Se insta a los usuarios a presionar el botón "Click to receive a reward" ("Haga clic para recibir un premio") para que las ganancias se transfieran a su tarjeta bancaria o billetera en línea. Una vez que se hace clic, se redirigen varias veces. En primer lugar, el sitio pretende realizar procesos de verificación, luego muestra la cantidad ganadora. Cuando se presiona "Withdraw the amount" ("Retirar la cantidad"), comienza el proceso de conexión con un "support agent" ("agente de soporte"). La cadena de redireccionamiento termina con un chat unidireccional que instruye a los usuarios cómo reclamar su premio. El "agente de soporte" es un bot, que felicita y afirma que el pago se ha preparado. El botón "Proceed to withdrawal" ("Proceder al retiro") redirige a los usuarios a una página web diferente, donde deben proporcionar su información bancaria. Luego, son redirigidos de regreso al sitio falso inicial, que establece que para recibir la recompensa, se debe pagar una tarifa de registro. Este pago supuestamente se devolverá cuando se transfieran las ganancias. "MAKE A REGISTRATION FEE PAYMENT" ("HAGA UN PAGO DE LA CUOTA DE REGISTRO") lleva a una página diferente, desde la cual se puede pagar la suma. Sin embargo, después de pagar, los usuarios no reciben el dinero del premio prometido. Confiar en "Like Of The Year" es una cierta forma de pérdidas financieras y posibles problemas de privacidad.

Como se mencionó, las PUAs a menudo son responsables de abrir sitios web engañosos/fraudulentos. Las aplicaciones no deseadas comparten rasgos comunes en el medio, a pesar de ofrecer funciones muy diferentes. Si bien las aplicaciones bajo esta clasificación pueden parecer legítimas, rara vez funcionan como se anuncia. En su lugar, pueden generar redireccionamientos a páginas web comprometidas, poco confiables y maliciosas. Otros ejecutan campañas publicitarias intrusivas, es decir, muestran varios anuncios no deseados y perjudiciales. Los anuncios de este tipo disminuyen la calidad de navegación (limitan la velocidad de navegación y la visibilidad del sitio), provocan redireccionamientos a páginas peligrosas y pueden realizar descargas/instalaciones deshonestas. Algunas aplicaciones no deseadas secuestran los navegadores al hacer cambios no autorizados en ellos y al limitar/denegar el acceso a su configuración. Independientemente de las especificaciones, la mayoría de las PUAs también pueden rastrear datos. Registran la actividad de navegación de los usuarios (historial de navegación y motores de búsqueda) y recopilan su información personal (direcciones IP, geolocalizaciones y detalles personales). Estos datos confidenciales se pueden compartir con terceros (potencialmente, delincuentes cibernéticos), con la intención de utilizarlos indebidamente para obtener ganancias financieras. En resumen, la presencia de PUAs en dispositivos puede provocar infiltraciones e infecciones en el navegador/sistema, pérdidas financieras, graves problemas de privacidad e incluso robo de identidad. Por lo tanto, es crucial eliminar todas las aplicaciones sospechosas y/o extensiones/complementos del navegador inmediatamente después de la detección.

| Nombre | posible infección de malware |

| Tipo de Amenaza | Phishing, Scam, Social Engineering, Fraud |

| Falsa Afirmación | Scam claims that visitor has won a prize for liking a comment on social media. |

| Nombres de Detección | Lista Completa de Detección (VirusTotal) |

| Dirección IP de Servicio | 92.119.113.140 |

| Síntomas | Ventanas emergentes no deseadas, redirecciones. |

| Métodos de Distribución | Sitios web comprometidos, anuncios emergentes en línea falsos, aplicaciones potencialmente no deseadas. |

| Daño | Pérdida de información privada confidencial, pérdida monetaria, robo de identidad, posibles infecciones de malware. |

| Eliminación |

Para eliminar posibles infecciones de malware, escanee su computadora con un software antivirus legítimo. Nuestros investigadores de seguridad recomiendan usar Combo Cleaner. Descargue Combo Cleaner para WindowsEl detector gratuito verifica si su equipo está infectado. Para usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por RCS LT, la empresa matriz de PCRisk. |

Internet está plagado de sitios web engañosos/fraudulentos. "You Are Our Winner Today!", "Congratulations User!", "You Are Today's Lucky Visitor" son algunos ejemplos relevantes. Estas páginas web a menudo usan ingeniería social y tácticas de miedo para impulsar a los visitantes a realizar acciones específicas. Además de afirmar que los visitantes han ganado algo, también pueden mostrar advertencias de que el dispositivo está infectado o que un software crucial está desactualizado. Ofrecen aplicaciones para la eliminación de problemas detectados/sospechosos o las actualizaciones necesarias. En primer lugar, ningún sitio puede detectar amenazas/problemas presentes en el sistema. En segundo lugar, es muy probable que todas las aplicaciones/actualizaciones anunciadas en ellas sean ilegítimas, fraudulentas y no operativas. Debido a estas razones, se recomienda expresamente no realizar pagos y dar información personal y/o descargar/instalar/comprar contenido promovido por estas estafas.

¿Cómo se instalaron las aplicaciones potencialmente no deseadas en mi computadora?

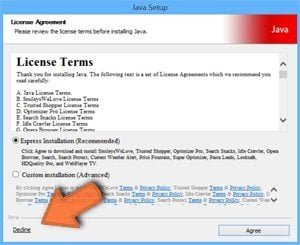

Las PUAs se pueden descargar/instalar junto con otros productos. "Agrupación" ("bundling") es un término utilizado para describir este método de marketing falso de empaquetado previo de software regular con contenido no deseado o malicioso. Procesos de descarga/instalación apresurados (p. Ej., Pasos y secciones omitidos, opciones preestablecidas usadas, etc.): aumentan el riesgo de permitir involuntariamente aplicaciones agrupadas en dispositivos. Las PUAs seleccionados tienen páginas de descarga "oficiales", donde generalmente están aprobadas como "gratuitas" y "útiles". También se sabe que los anuncios intrusivos difunden PUAs. Al hacer clic, pueden ejecutar scripts, diseñados para descargar/instalar contenido sin el consentimiento del usuario.

¿Cómo evitar la instalación de aplicaciones potencialmente no deseadas?

Se recomienda investigar siempre los productos para verificar su legitimidad, antes de descargarlos/instalarlos. Solo se deben utilizar canales de descarga verificados y confiables. No se deben usar redes de intercambio de igual a igual (BitTorrent, eMule, Gnutella, etc.), sitios de alojamiento de archivos no oficiales y gratuitos, ya que se consideran poco confiables. Los procesos de descarga/instalación deben tratarse con precaución. Por lo tanto, los usuarios deben leer los términos, explorar todas las opciones disponibles, usar la configuración "Personalizada/Avanzada" y optar por no recibir contenido adicional (aplicaciones, herramientas, características, etc.). Los anuncios intrusivos se ven ordinarios e inofensivos, rara vez son externamente sospechosos. Sin embargo, estos anuncios redirigen a páginas web cuestionables, como juegos de azar, citas de adultos, pornografía y otros. En caso de encuentros con anuncios/redirecciones de este tipo, se recomienda inspeccionar el sistema y eliminar todas las aplicaciones dudosas y/o extensiones/complementos del navegador sin demora. Si su computadora ya está infectada con PUAs, recomendamos ejecutar un análisis con Combo Cleaner Antivirus para Windows para eliminarlos automáticamente.

Texto inicialmente presentado en la estafa "Like Of The Year":

CONTRATULATIONS!

YOU ARE A WINNER!We would like to inform that you liked a comment ID:35915743 in a social network using this browser Chrome v.78, January 9, 2019 at 19:48

This like has been randomly selected to win the seasonal

2019 award!You are supposed to receive a reward

from 100$ to 5000$

Read below to claim your prize

The amount of your winnings has been already determined!

You will receive your winnings now on your bank card or online wallet

Click to receive a rewardPrize pool 450 000$

This year winners: 432

Paid: 46 454$

Money left: 402 930$Seasonal award announces the winners for the 5th time!

Traditionally, we start paying cash prizes to our winners!

La apariencia de la estafa "Like Of The Year" (GIF):

Capturas de pantalla del chat de soporte "Like Of The Year":

Texto presentado en los mensajes de chat:

Congratulations, you won a significant amount of money!

I need your permission in order to continue withdrawing funds to your card or e-wallet.

Click on a special button when it appears on your screen.

Okay, you've agreed...

I'll prepare all the necessary information now and will contact you within a minute

Done.

I have prepared a payout, now click on the special button again, then enter your bank details and follow the instructions of the system.

Congratulations on your victory! Also, don't forget to leave a comment after receiving funds.

Captura de pantalla de la estafa "Like Of The Year" que solicita a los usuarios que proporcionen su información personal y bancaria:

Estafa "Like Of The Year" que pide a los usuarios que realicen un "pago de tarifa de registro" (GIF):

Texto presentado en esta página:

YOUR BALANCE: 4335$ ACCOUNT NUMBER: NOT ACTIVATED

YOUR IDENTITY IS NOT CONFIRMED

Operation Transferring money to an internal account

Transaction #2308434840

Time Thu Nov 21 2019 08:44:50 GMT+0200 (Eastern European Standard Time)

Amount 4335$

Status Code 419 (Identity is not confirmed)FUNDS ARE SUCCESSFULLY CREDITED TO THE INTERNAL ACCOUNT!

THE SUM OF THE REWARD, READY TO BE SENTDue to the payment system limits, the transfer of prize funds will be sent in two equal parts within 10 minutes.

In order to receive prize pool reward, you have to pay the registration fee. Your card/wallet will be charged with the sum of 29.85 USD

The charged amount will be returned to your card/wallet automatically

With this verification steps, your identity is confirmed and the internal account is ready for two further transfers.

We remind you that the payment will be sent to you in two equal transfers. To continue you have to pass verification process of your payment card/wallet.

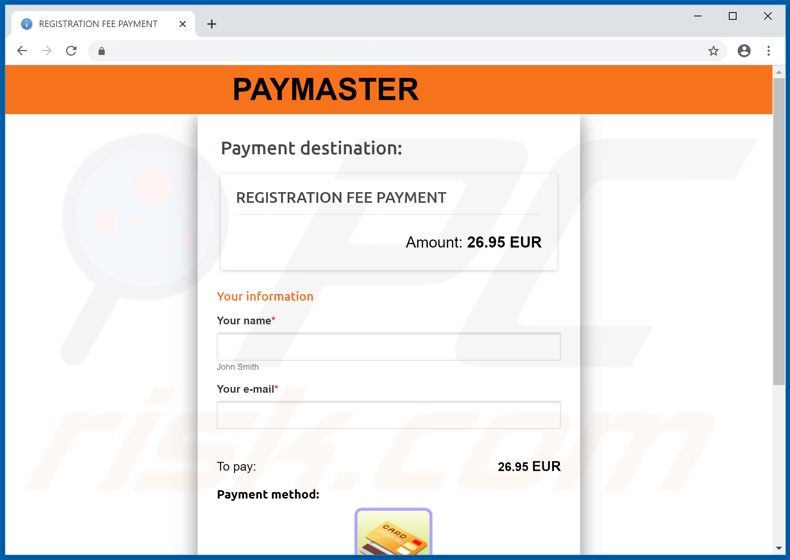

Captura de pantalla del sitio para transferir la "tarifa de registro" (primer paso):

Texto presentado en esta página:

PAYMASTER

Payment destination:

REGISTRATION FEE PAYMENT

Amount: 26.95 EURYour information

Your name*Your e-mail*

To pay:

26.95 EUR

Payment method:We only accept payments with 3D Secure!

We are processing only Mastercard.* Your personal data will not be passed on to third parties.

SUPPORT

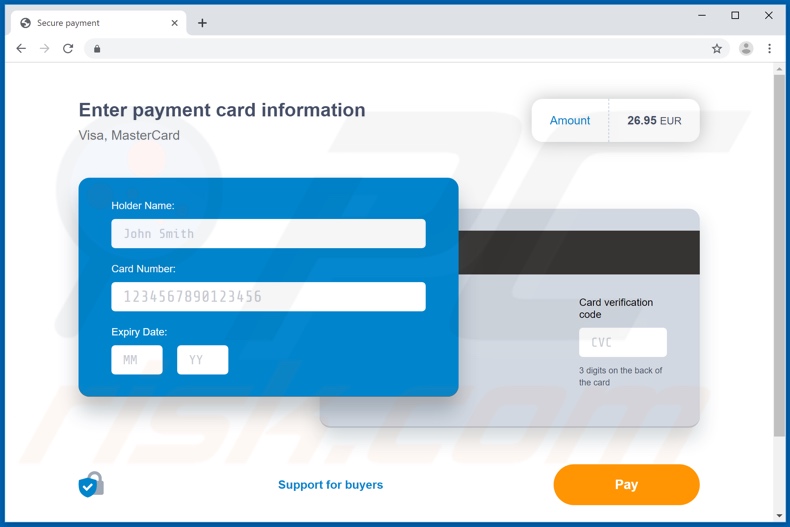

Captura de pantalla del sitio para transferir la "tarifa de registro" (segundo paso):

Texto presentado en esta página:

Enter payment card information

Visa, MasterCard

Amount

26.95 EUR

Holder Name:

Card Number:

1234567890123456

Expiry Date:

MM YY

Card verification code

CVC

3 digits on the back of the cardSupport for buyers

Pay

Payments protected by PCI DSS 3.2

Eliminación automática instantánea de malware:

La eliminación manual de amenazas puede ser un proceso largo y complicado que requiere conocimientos informáticos avanzados. Combo Cleaner es una herramienta profesional para eliminar malware de forma automática, que está recomendado para eliminar malware. Descárguelo haciendo clic en el siguiente botón:

DESCARGAR Combo CleanerSi decide descargar este programa, quiere decir que usted está conforme con nuestra Política de privacidad y Condiciones de uso. Para usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por RCS LT, la empresa matriz de PCRisk.

Menú rápido:

- ¿Qué es "Like Of The Year"?

- PASO 1. Desinstale las aplicaciones engañosas usando el Panel de Control.

- PASO 2. Eliminar el adware de Internet Explorer.

- PASO 3. Eliminar las extensiones fraudulentas de Google Chrome.

- PASO 4. Elimine los complementos potencialmente no deseados de Mozilla Firefox.

- PASO 5. Eliminar las extensiones fraudulentas de Safari.

- PASO 6. Elimina los complementos no autorizados de Microsoft Edge.

Eliminación de aplicaciones potencialmente no deseadas:

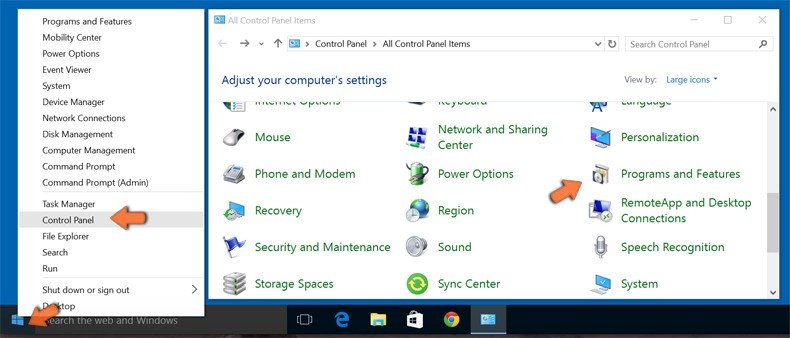

Usuarios de Windows 10:

Haga clic con el botón derecho en la esquina inferior izquierda de la pantalla, en el Menú de acceso rápido, seleccione Panel de control. En la nueva ventana, elija Desinstalar un programa.

Usuarios de Windows 7:

Haga clic en Inicio (El "logo de Windows" en la esquina inferior izquierda de su escritorio), elija Panel de control. Localice la opción Programas y características y haga clic en Desinstalar un programa.

Usuarios de macOS (OSX):

Haga clic Finder, en la nueva ventana, seleccione Aplicaciones. Arrastre la app desde la carpeta Aplicaciones hasta la papelera (ubicada en su Dock). Seguidamente, haga clic derecho sobre el icono de la papelera y seleccione Vaciar papelera.

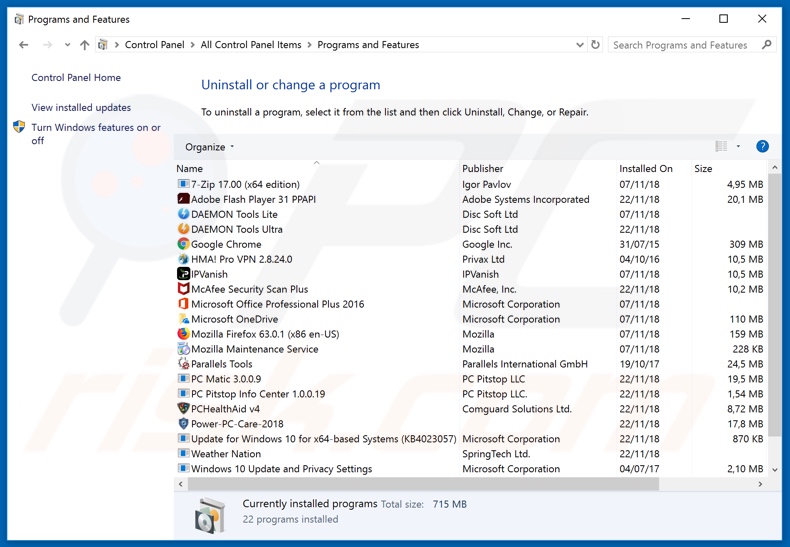

En la ventana de desinstalación de programas: busque cualquier aplicación recientemente instalada o sospechosa, seleccione estas entradas y haga clic en "Desinstalar" o "Eliminar".

Después de desinstalar la aplicación potencialmente no deseada, escanee su computadora en busca de componentes restantes no deseados o posibles infecciones de malware. Para escanear su computadora, utilice el software de eliminación de malware recomendado.

DESCARGAR eliminador de infecciones de malware

Combo Cleaner verifica si su equipo está infectado. Para usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por RCS LT, la empresa matriz de PCRisk.

Eliminar extensiones fraudulentas de los navegadores de Internet:

Video que muestra cómo eliminar extensiones potencialmente no deseadas del navegador:

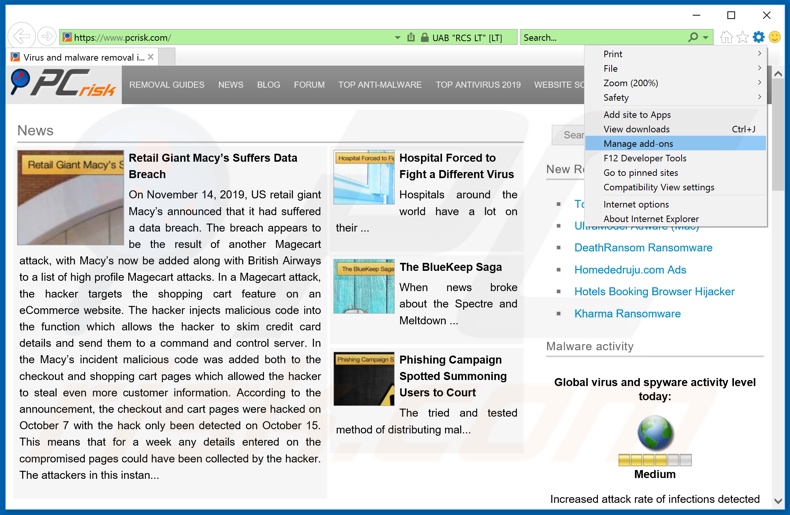

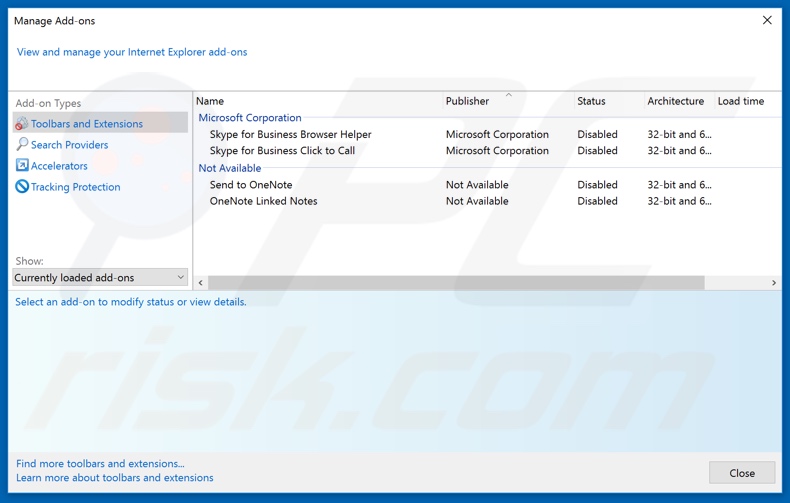

Eliminar complementos maliciosos de Internet Explorer:

Eliminar complementos maliciosos de Internet Explorer:

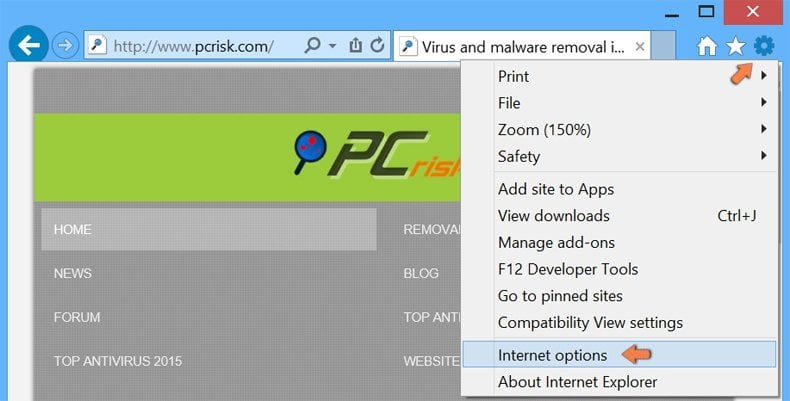

Haga clic en el ícono "engranaje" ![]() (en la esquina superior derecha de Internet Explorer), seleccione "Administrar complementos". Busque cualquier extensión de navegador sospechosa instalada recientemente, seleccione estas entradas y haga clic en "Eliminar".

(en la esquina superior derecha de Internet Explorer), seleccione "Administrar complementos". Busque cualquier extensión de navegador sospechosa instalada recientemente, seleccione estas entradas y haga clic en "Eliminar".

Método opcional:

Si sigue teniendo problemas con la eliminación de posible infección de malware, restablezca la configuración de Internet Explorer por defecto.

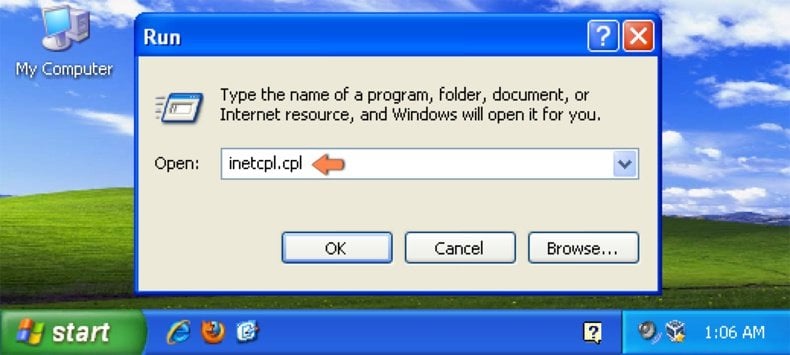

Usuarios de Windows XP: Clic en Inicio, pulse en Ejecutar; en la nueva ventana, escriba inetcpl.cpl. A continuación, haga clic en la pestaña Opciones avanzadas y luego en Restablecer... .

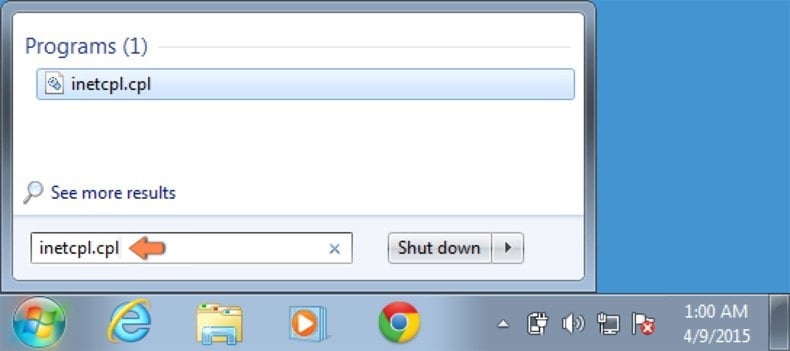

Usuarios de Windows Vista y Windows 7: Haga clic en el logo de Windows, en el cuadro de búsqueda teclee inetcpl.cpl y pulse Enter. En la nueva ventana, haga clic en la pestaña de Opciones avanzadas, luego haga clic en Restablecer.

Usuarios de Windows 8: Abra Internet Explorer y haga clic en el icono de la ruedecita. Seleccione Opciones de Internet.

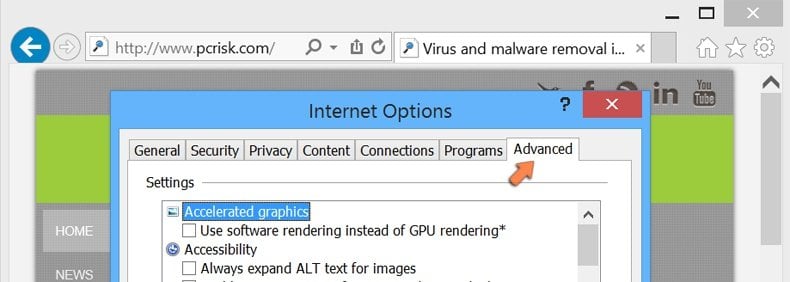

En la nueva ventana, selecciona la pestaña de Opciones avanzadas.

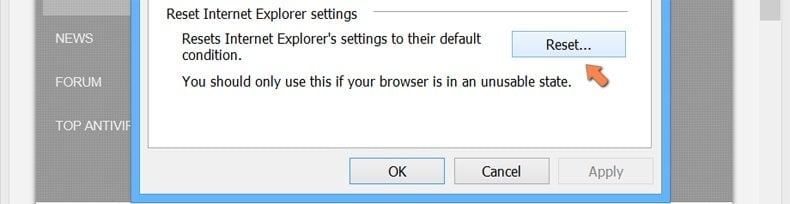

Haga clic en el botón Restablecer.

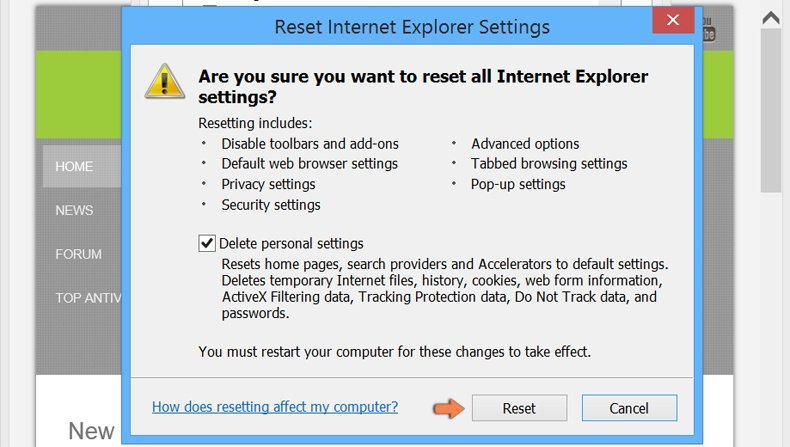

Confirme que desea restablecer la configuración predeterminada de Internet Explorer haciendo clic en el botón Restablecer.

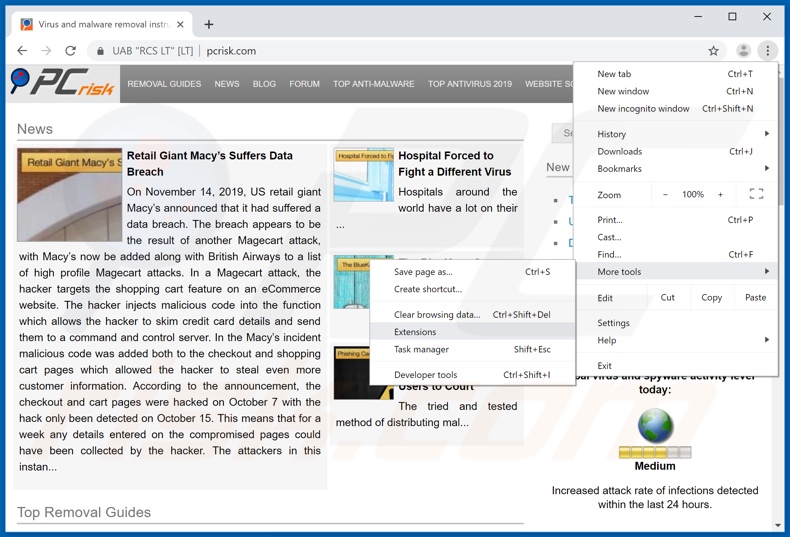

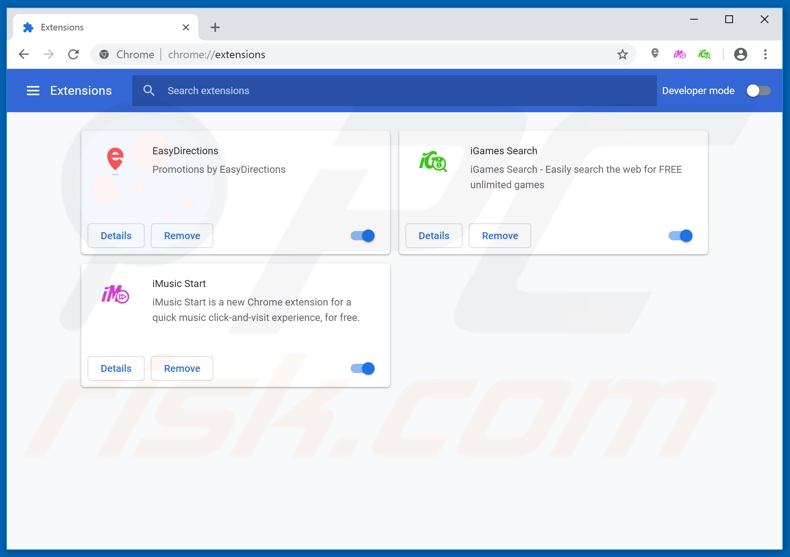

Eliminar extensiones maliciosas de Google Chrome:

Eliminar extensiones maliciosas de Google Chrome:

Haga clic en el ícono del menú de Chrome ![]() (en la esquina superior derecha de Google Chrome), seleccione "Más herramientas" y haga clic en "Extensiones". Localice todos los complementos de navegador sospechosos recientemente instalados, y elimínelos.

(en la esquina superior derecha de Google Chrome), seleccione "Más herramientas" y haga clic en "Extensiones". Localice todos los complementos de navegador sospechosos recientemente instalados, y elimínelos.

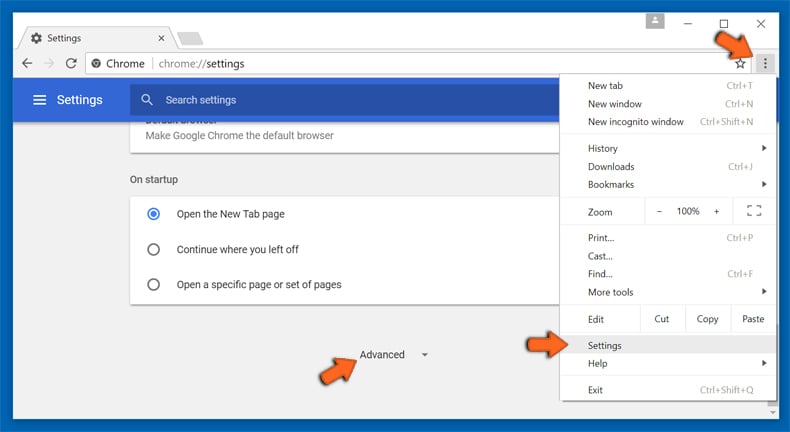

Método opcional:

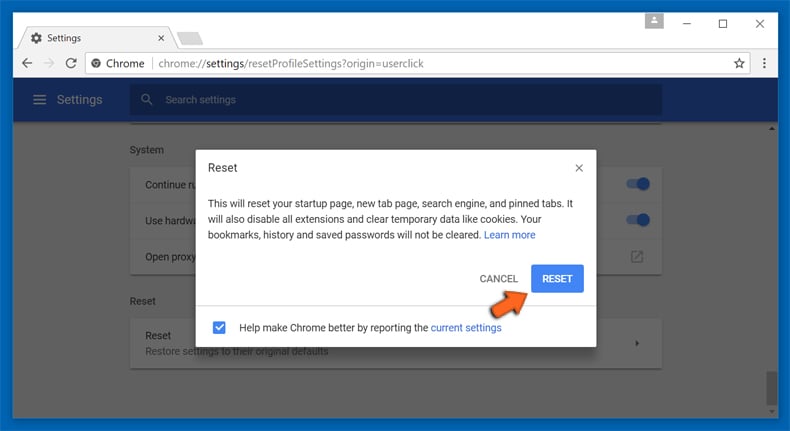

Si sigue teniendo problemas para eliminar posible infección de malware, restablezca la configuración predeterminada del navegador Google Chrome. Haga clic en el icono de menú en Chrome ![]() (parte superior derecha de Google Chrome) y seleccione Configuración. Diríjase a la parte inferior de la pantalla. Haga clic en el enlace Configuración avanzada.

(parte superior derecha de Google Chrome) y seleccione Configuración. Diríjase a la parte inferior de la pantalla. Haga clic en el enlace Configuración avanzada.

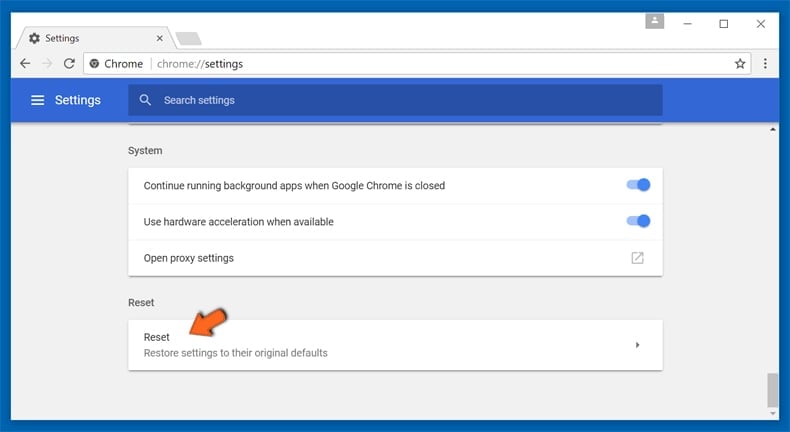

De nuevo, utilice la barra de desplazamiento para ir a la parte inferior de la pantalla y haga clic en el botón Restablecer (Restaura los valores predeterminados originales de la configuración).

En la nueva ventana, confirme que quiere restablecer la configuración predeterminada de Google Chrome haciendo clic en el botón Restablecer.

Eliminar complementos maliciosos de Mozilla Firefox:

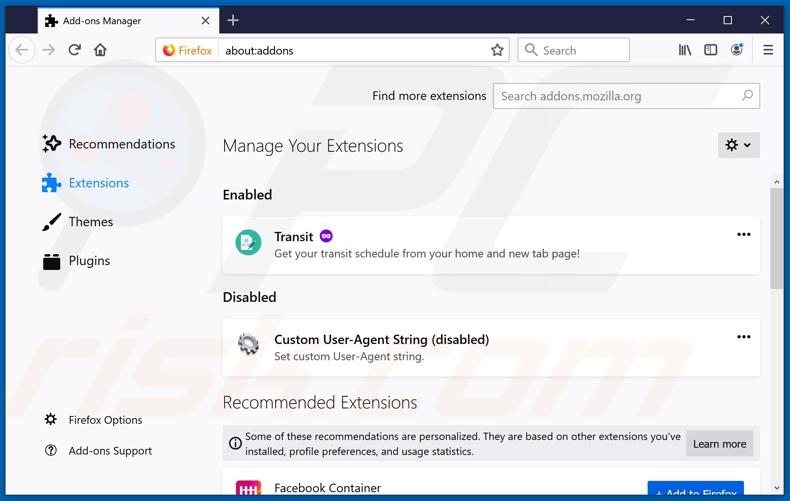

Eliminar complementos maliciosos de Mozilla Firefox:

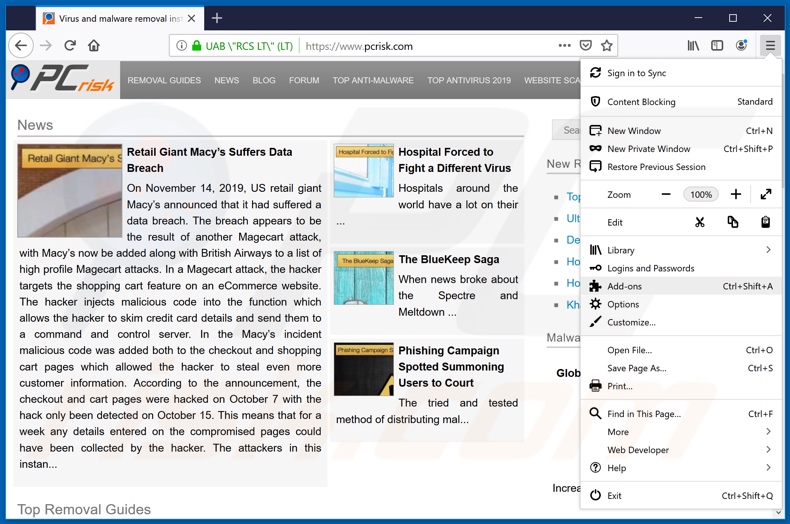

Haz clic en el ícono del menú de Firefox ![]() (en la esquina superior derecha de la ventana principal), selecciona "Complementos". Haga clic en "Extensiones" y elimine todos los complementos de navegador sospechosos recientemente instalados.

(en la esquina superior derecha de la ventana principal), selecciona "Complementos". Haga clic en "Extensiones" y elimine todos los complementos de navegador sospechosos recientemente instalados.

Método opcional:

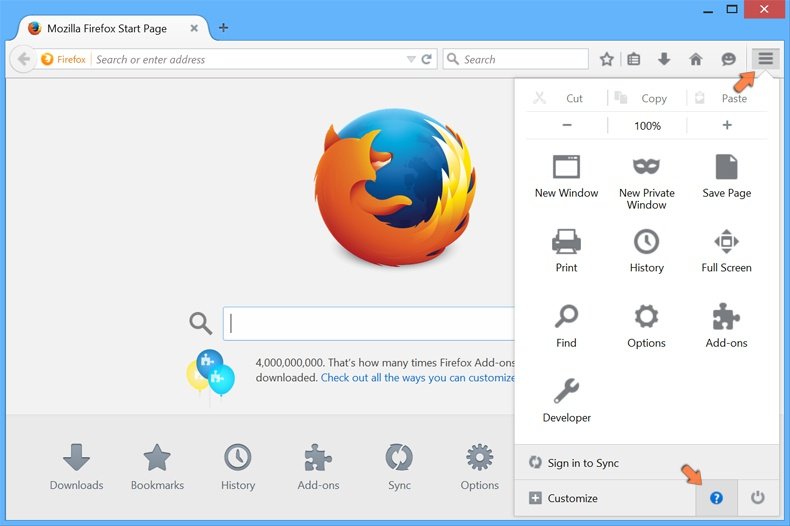

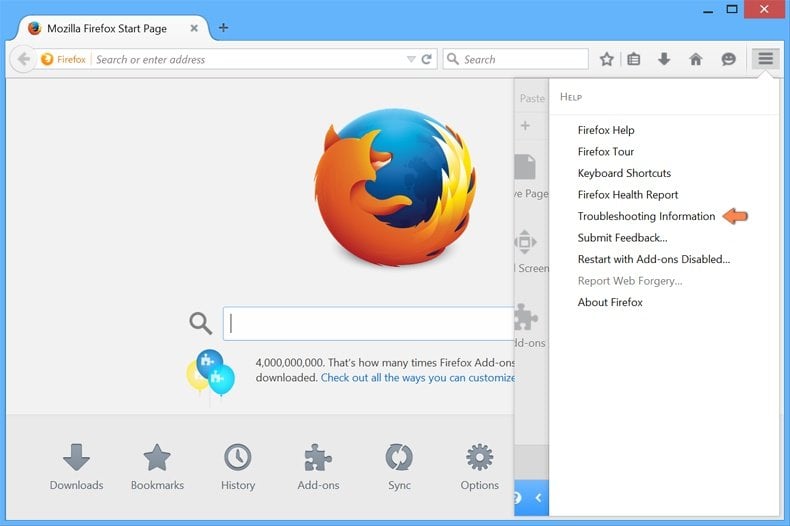

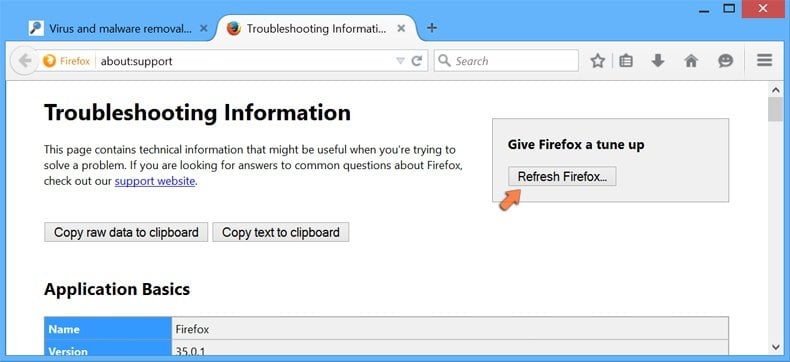

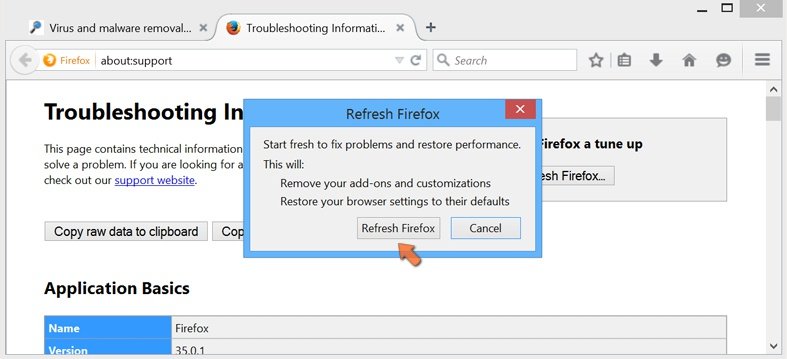

Los usuarios con problemas para eliminar de posible infección de malware pueden restablecer la configuración de Mozilla Firefox.

Abra Mozilla Firefox; en la esquina superior derecha de la ventana principal, haga clic en el menú de Firefox ![]() ; en el menú desplegado, pulse sobre el icono Abrir menú de ayuda

; en el menú desplegado, pulse sobre el icono Abrir menú de ayuda ![]()

Seleccione Información para solucionar problemas.

En la nueva pantalla, haga clic en el botón Restablecer Firefox.

En la nueva ventana, confirme que desea restablecer la configuración predeterminada de Mozilla Firefox haciendo clic en el botón Restablecer.

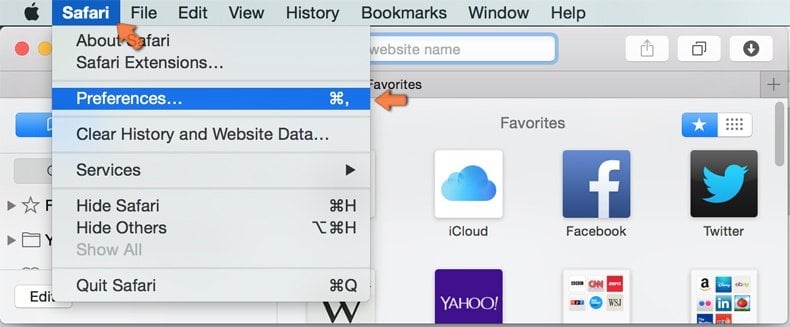

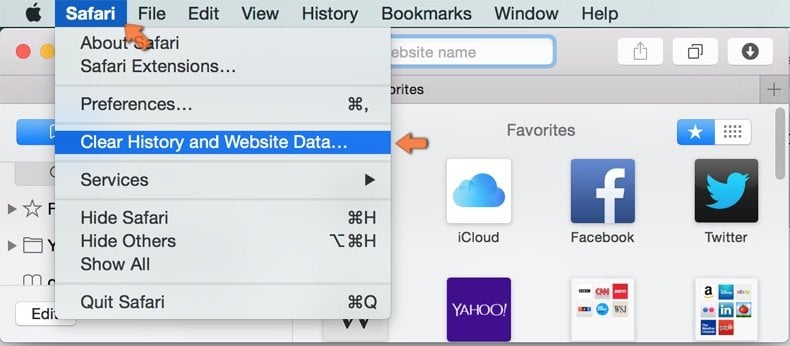

Eliminar extensiones maliciosas en Safari:

Eliminar extensiones maliciosas en Safari:

Cerciórese de que su navegador Safari está activo. Haga clic en el menú de Safari y seleccione Preferencias…

En la nueva ventana, haga clic en Extensiones, revise todas las extensiones instaladas recientemente que parezcan sospechosas, selecciónelas y haga clic en Desinstalar.

Método opcional:

Asegúrese de que su navegador Safari está activo y haga clic en el menú Safari. Seleccione Borrar historial y datos de sitios webs del menú desplegable.

En el cuadro de diálogo que se ha abierto, seleccione Todo el historial y pulse el botón Borrar historial.

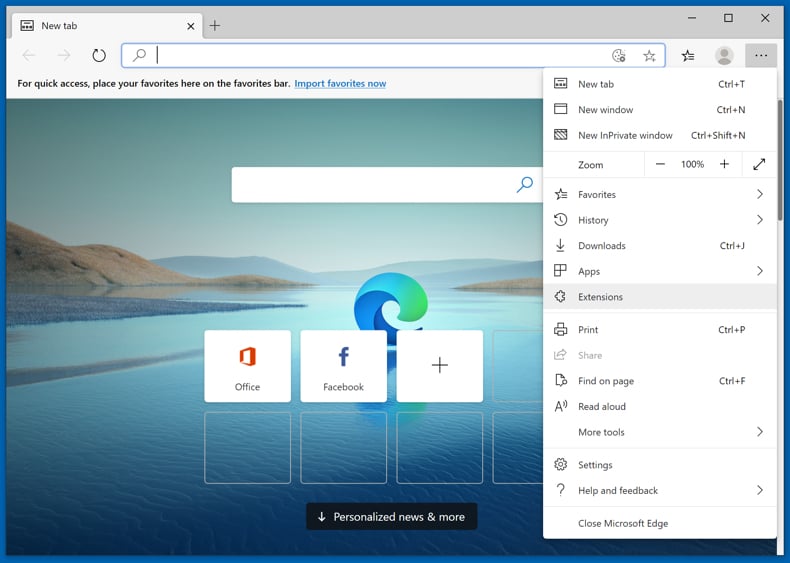

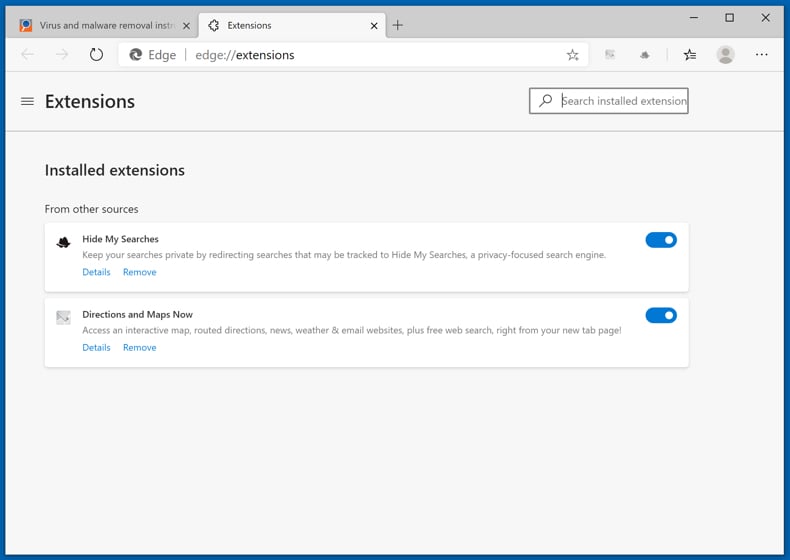

Eliminar extensiones maliciosas de Microsoft Edge:

Eliminar extensiones maliciosas de Microsoft Edge:

Haga clic en el ícono de menú de Edge ![]() (en la esquina superior derecha de Microsoft Edge), seleccione "Extensiones". Localice todos los complementos de navegador sospechosos recientemente instalados y haga clic en "Eliminar" debajo de sus nombres.

(en la esquina superior derecha de Microsoft Edge), seleccione "Extensiones". Localice todos los complementos de navegador sospechosos recientemente instalados y haga clic en "Eliminar" debajo de sus nombres.

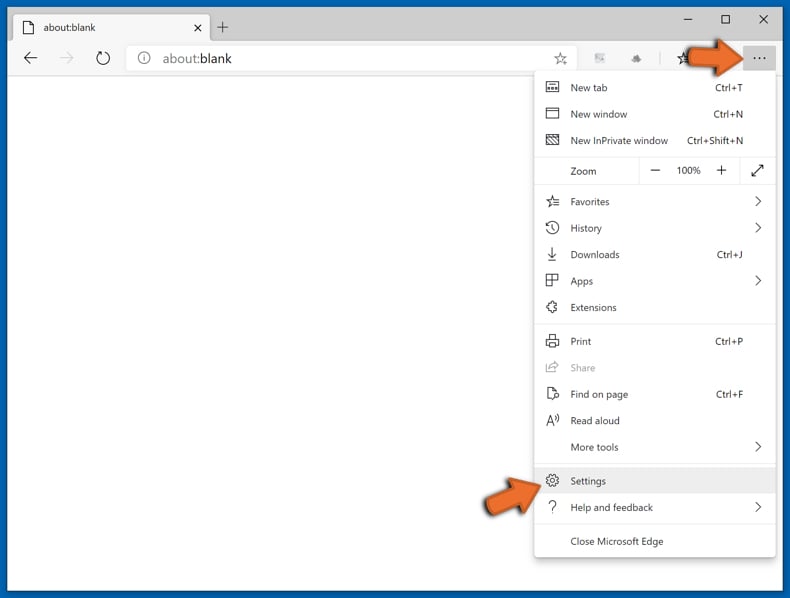

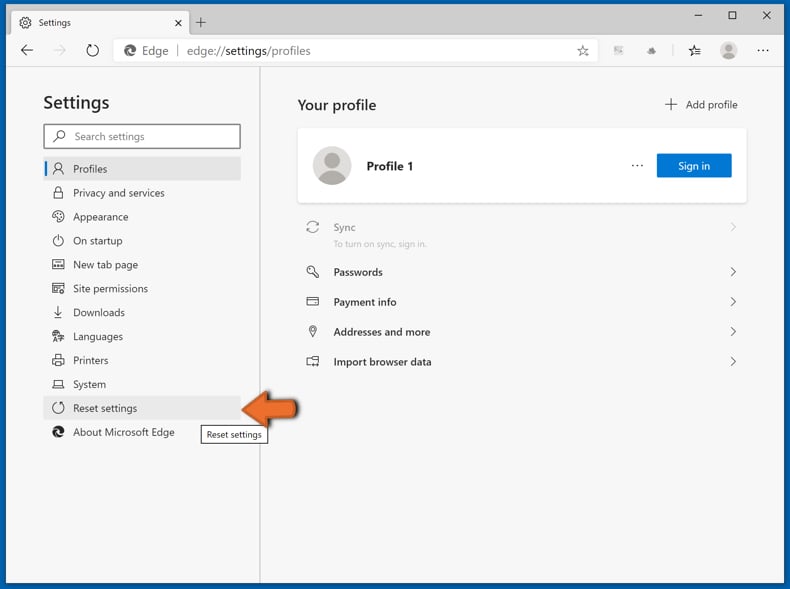

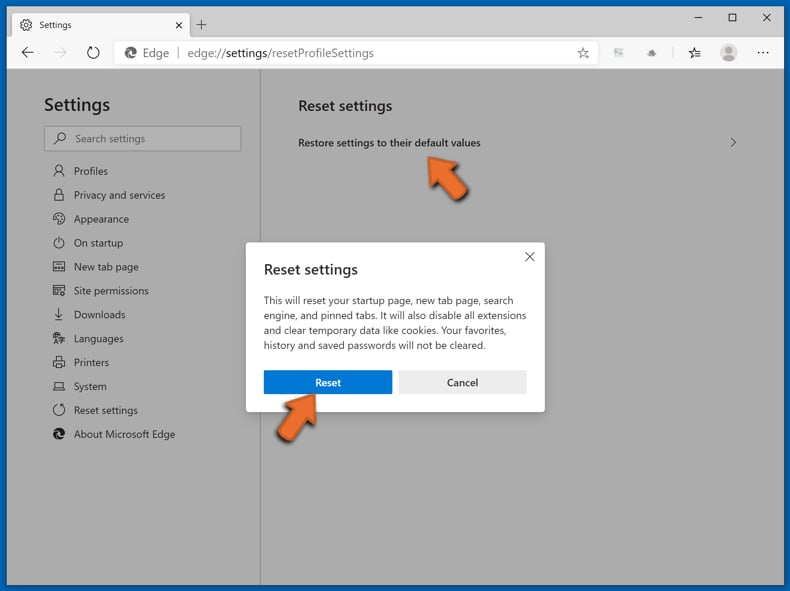

Método opcional:

Si continúa teniendo problemas con la eliminación de posible infección de malware, restablezca la configuración del navegador Microsoft Edge. Haga clic en el ícono de menú de Edge ![]() (en la esquina superior derecha de Microsoft Edge) y seleccione Configuración.

(en la esquina superior derecha de Microsoft Edge) y seleccione Configuración.

En el menú de configuración abierto, seleccione Restablecer Configuración.

Seleccione Restaurar configuración a sus valores predeterminados. En la ventana abierta, confirme que desea restablecer la configuración predeterminada de Microsoft Edge haciendo clic en el botón Restablecer.

- Si esto no ayudó, siga estas instrucciones alternativas que explican cómo restablecer el navegador Microsoft Edge.

Resumen:

Con normalidad, el software publicitario o aplicaciones potencialmente no deseadas se introducen sin permiso en los navegadores web del usuario al descargar programas gratuitos. Algunos de los sitios web malintencionados que ofrecen descargas de programas gratuitos no dejan descargar el programa elegido si se decide rechazar la instalación de software promocionado. Tenga en cuenta que la fuente más segura para descargar programas gratuitos es el sitio web de los creadores. Al instalar el programa gratuito ya descargado, elija la opción de instalación personalizada o avanzada; este paso mostrará todas las aplicaciones no deseadas que se iban a instalar junto con el programa de su elección.

Con normalidad, el software publicitario o aplicaciones potencialmente no deseadas se introducen sin permiso en los navegadores web del usuario al descargar programas gratuitos. Algunos de los sitios web malintencionados que ofrecen descargas de programas gratuitos no dejan descargar el programa elegido si se decide rechazar la instalación de software promocionado. Tenga en cuenta que la fuente más segura para descargar programas gratuitos es el sitio web de los creadores. Al instalar el programa gratuito ya descargado, elija la opción de instalación personalizada o avanzada; este paso mostrará todas las aplicaciones no deseadas que se iban a instalar junto con el programa de su elección.

Ayuda para la desinfección:

Si se encuentra con problemas al intentar eliminar posible infección de malware de su equipo, por favor pida ayuda en nuestro foro de eliminación de programas maliciosos.

Publique un comentario:

Si dispone de más información sobre posible infección de malware o sobre la forma de eliminarlo, por favor comparta su conocimiento en la sección de comentarios de abajo.

Fuente: https://www.pcrisk.com/removal-guides/16391-like-of-the-year-pop-up-scam

Compartir:

Tomas Meskauskas

Investigador experto en seguridad, analista profesional de malware

Me apasiona todo lo relacionado con seguridad informática y tecnología. Me avala una experiencia de más de 10 años trabajando para varias empresas de reparación de problemas técnicos y seguridad on-line. Como editor y autor de PCrisk, llevo trabajando desde 2010. Sígueme en Twitter y LinkedIn para no perderte nada sobre las últimas amenazas de seguridad en internet.

El portal de seguridad PCrisk es ofrecido por la empresa RCS LT.

Investigadores de seguridad han unido fuerzas para ayudar a educar a los usuarios de ordenadores sobre las últimas amenazas de seguridad en línea. Más información sobre la empresa RCS LT.

Nuestras guías de desinfección de software malicioso son gratuitas. No obstante, si desea colaborar, puede realizar una donación.

DonarEl portal de seguridad PCrisk es ofrecido por la empresa RCS LT.

Investigadores de seguridad han unido fuerzas para ayudar a educar a los usuarios de ordenadores sobre las últimas amenazas de seguridad en línea. Más información sobre la empresa RCS LT.

Nuestras guías de desinfección de software malicioso son gratuitas. No obstante, si desea colaborar, puede realizar una donación.

Donar

▼ Mostrar discusión