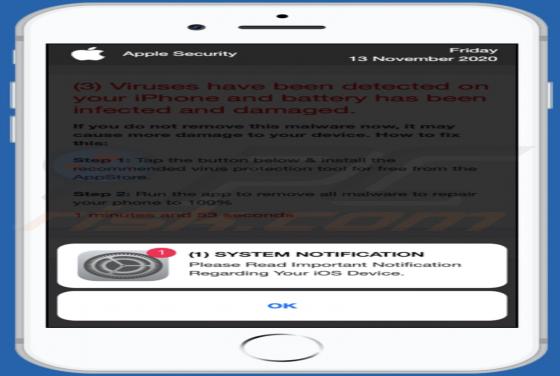

Estafa Emergente "(3) Viruses Have Been Detected On Your IPhone" (Mac)

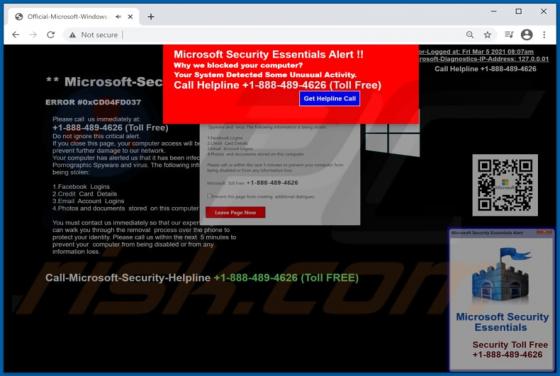

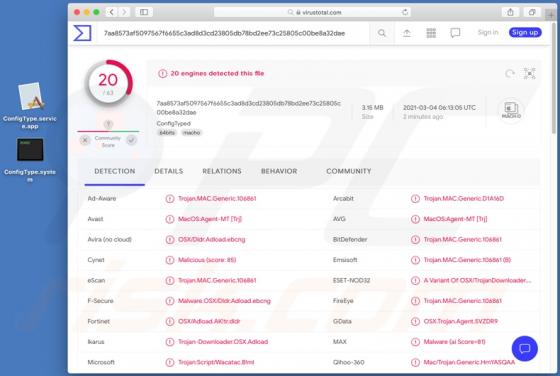

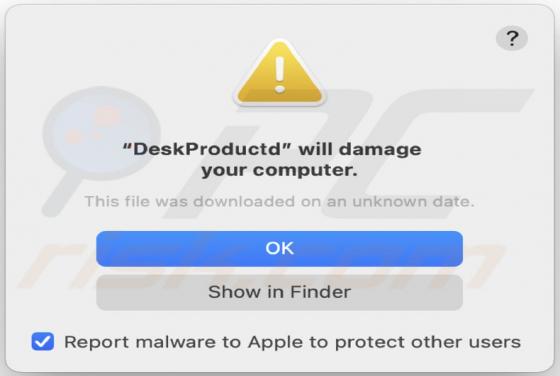

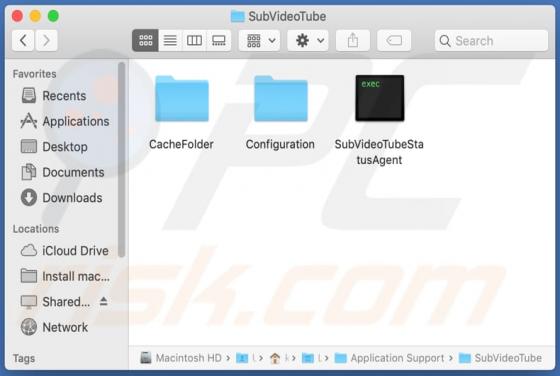

Hay muchos sitios web no confiables que promueven aplicaciones potencialmente no deseadas (o incluso maliciosas) utilizando un método engañoso: muestran notificaciones falsas que dicen que un dispositivo está infectado con virus (o dañado de alguna otra manera) y se dañará aún más si no se act