Cómo desinstalar "RedLine Stealer" de su computadora

TroyanoConocido también como: Virus "RedLine Stealer

Obtenga un escaneo gratuito y verifique si su computadora está infectada.

ELIMÍNELO AHORAPara usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por RCS LT, la empresa matriz de PCRisk.

Guía de eliminación del virus "RedLine Stealer"

¿Qué es "RedLine Stealer"?

"RedLine Stealer" (también conocido como RedLine) es un programa malicioso que se puede comprar en foros de hackers por $150/$200 dependiendo de la versión. Se puede utilizar para robar información e infectar sistemas operativos con otro malware. En general, los ciberdelincuentes intentan infectar equipos con software malintencionado como "RedLine Stealer" para generar ingresos mediante el uso indebido de datos a los que se accede (robados) y/o infectando sistemas con otro software de este tipo para lograr el mismo propósito. Si existe alguna razón para sospechar que su computadora está infectada con "RedLine Stealer", elimínela de inmediato.

"RedLine Stealer" es capaz de recopilar información como inicios de sesión, contraseñas, datos de autocompletar, cookies y detalles de tarjetas de crédito de todos los navegadores web basados en Gecko y Chromium. Los ciberdelincuentes pueden hacer un mal uso de esta información para acceder a varias cuentas (por ejemplo, redes sociales, correo electrónico, cuentas relacionadas con la banca, carteras de criptomonedas). También los utilizan indebidamente para propagar malware, campañas de spam, realizar transacciones y compras fraudulentas, engañar a otras personas para que transfieran dinero, robar identidades, etc. "RedLine Stealer" puede recopilar datos de varios clientes FTP (Protocolo de transferencia de archivos) e IM (Mensajería instantánea) y capturar archivos almacenados en las computadoras infectadas. Además, es capaz de recopilar información del sistema, como direcciones IP, nombres de usuario, diseños de teclado, configuraciones de UAC, soluciones de seguridad instaladas y otros detalles. Este programa malicioso se puede utilizar para infectar equipos con otro malware (descargar y ejecutar archivos maliciosos). Por lo tanto, los ciberdelincuentes pueden usar "RedLine Stealer" para distribuir ransomware, troyanos, mineros de criptomonedas, troyanos de administración/acceso remoto (RAT), etc. Los programas de tipo ransomware encriptan archivos (provocan pérdida de datos), los troyanos pueden provocar infecciones en cadena (instalar otro malware), los mineros de criptomonedas utilizan hardware informático para extraer criptomonedas y los RATs permiten a los delincuentes tomar el control de la computadora infectada y realizar tareas peligrosas. En resumen, las víctimas de "RedLine Stealer" pueden sufrir pérdidas financieras, de datos, convertirse en víctimas de robo de identidad, experimentar problemas de privacidad y otros problemas graves. Por lo tanto, si "RedLine Stealer" está instalado en su computadora, debe desinstalarlo inmediatamente.

| Nombre | Virus "RedLine Stealer |

| Tipo de Amenaza | Password-stealing virus, banking malware, spyware. |

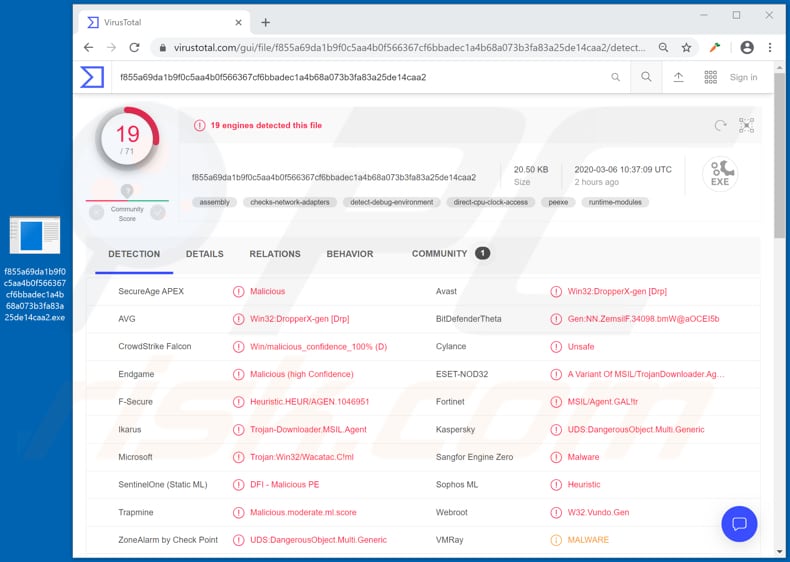

| Nombres de Detección | Avast (Win32:DropperX-gen [Drp]), BitDefender (Trojan.GenericKD.33518015), ESET-NOD32 (una variante de MSIL/TrojanDownloader.Agent.GAO), Kaspersky (HEUR:Trojan-Downloader.MSIL.Seraph.gen), Lista Completa (VirusTotal) |

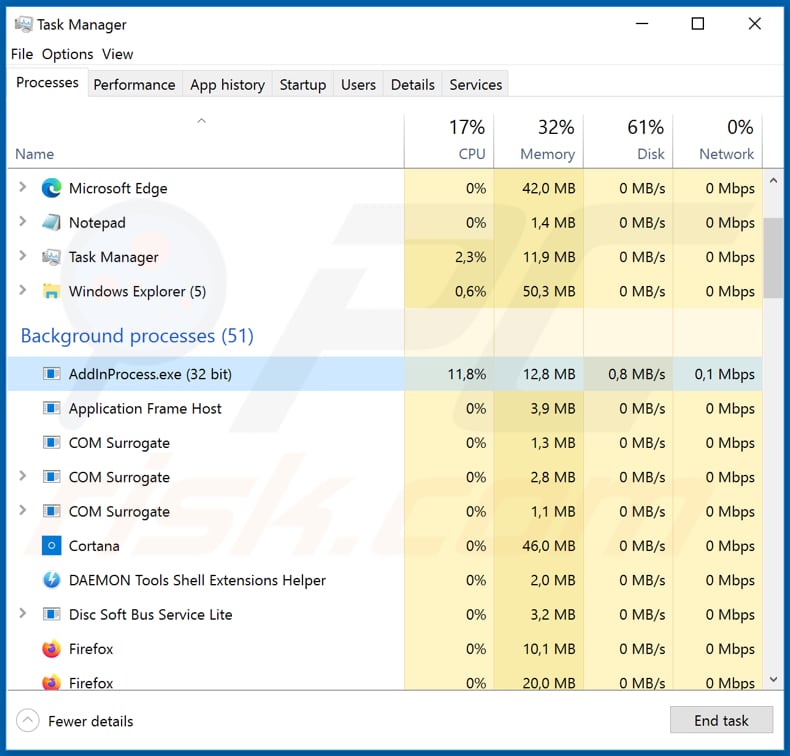

| Nombre(s) del Proceso Malicioso | AddInProcess.exe |

| Carga Útil | RedLine Stealer se puede utilizar para difundir una variedad de programas maliciosos. |

| Síntomas | El software de este tipo está diseñado para infiltrarse sigilosamente en la computadora de la víctima y permanecer en silencio, por lo que ningún síntoma particular es claramente visible en una máquina infectada. |

| Métodos de Distribución | Archivos adjuntos de correo electrónico infectados, anuncios maliciosos online, ingeniería social, 'cracks' de software. |

| Daño | Contraseñas robadas e información bancaria, robo de identidad, la computadora de la víctima es agregada a una botnet. |

| Eliminación de Malware |

Para eliminar posibles infecciones de malware, escanee su computadora con un software antivirus legítimo. Nuestros investigadores de seguridad recomiendan usar Combo Cleaner. Descargue Combo Cleaner para WindowsEl detector gratuito verifica si su equipo está infectado. Para usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por RCS LT, la empresa matriz de PCRisk. |

Algunos ejemplos de otros programas de malware similares a "RedLine Stealer" incluyen CStealer, Masad y Krypton. En la mayoría de los casos, estos programas son capaces de acceder (recopilar) diversa información confidencial (inicios de sesión, contraseñas, detalles de tarjetas de crédito, etc.), que los ciberdelincuentes abusan para generar la mayor cantidad de ingresos posible. Tener este software instalado en su computadora puede ocasionar problemas graves. Por lo tanto, para evitar la instalación, tome las precauciones necesarias que se detallan a continuación.

¿Cómo se infiltró "RedLine Stealer" en mi computadora?

Normalmente, los ciberdelincuentes propagan programas maliciosos a través de campañas de spam (correos electrónicos), troyanos, canales de descarga de software dudosos, herramientas de activación no oficiales y actualizaciones falsas. Intentan propagar malware enviando correos electrónicos que contienen archivos adjuntos maliciosos (o enlaces web que conducen a la descarga de archivos maliciosos). Los ciberdelincuentes suelen adjuntar documentos de Microsoft Office, PDF, archivos de almacenamiento (RAR, ZIP), archivos ejecutables (.exe y otros) y archivos JavaScript. Si se abre, los archivos adjuntos instalan software malicioso. Los troyanos a menudo proliferan e instalan otros programas maliciosos y causan infecciones en cadena; sin embargo, primero deben instalarse. Las fuentes/canales de descarga no confiables se utilizan para engañar a los usuarios para que instalen malware al disfrazar archivos maliciosos alojados y cargados como inofensivos y regulares. Sin embargo, cuando se descargan y abren/ejecutan, los archivos provocan la instalación de malware. Algunos ejemplos de los canales de descarga que se utilizan a menudo para propagar programas maliciosos son el alojamiento de archivos gratuito, los sitios web de descarga de software gratuito, los sitios no oficiales, las redes Peer-to-Peer (por ejemplo, clientes de torrents, eMule) y descargadores de terceros. Las herramientas de activación no oficiales supuestamente activan el software con licencia de forma gratuita (evitan su activación), sin embargo, a menudo instalan malware en su lugar. Las herramientas de actualización de software falsas causan daños al instalar software malicioso en lugar de actualizaciones o al explotar errores/fallas del software desactualizado que está instalado en el sistema operativo.

Cómo evitar la instalación de malware

El software y los archivos no deben descargarse ni instalarse a través de descargadores, instaladores, redes Peer-to-Peer u otros canales/herramientas mencionados anteriormente. Descargado solo de sitios web oficiales y mediante enlaces directos. Los correos electrónicos irrelevantes que se reciben de direcciones desconocidas y sospechosas y que contienen archivos adjuntos/enlaces no deben ser confiables (no abra el contenido). El software instalado debe ser actualizado y activado a través de herramientas o funciones diseñadas por desarrolladores oficiales. Las herramientas no oficiales de terceros se utilizan a menudo para propagar software malicioso. Además, es ilegal omitir la activación de software con licencia con herramientas de activación no oficiales ('craqueo'). Los sistemas operativos deben analizarse periódicamente en busca de amenazas con un software antivirus o antispyware de buena reputación. Mantenga este software actualizado. Si cree que su equipo ya está infectado, le recomendamos que realice un análisis Combo Cleaner Antivirus para Windows para eliminar automáticamente el malware infiltrado.

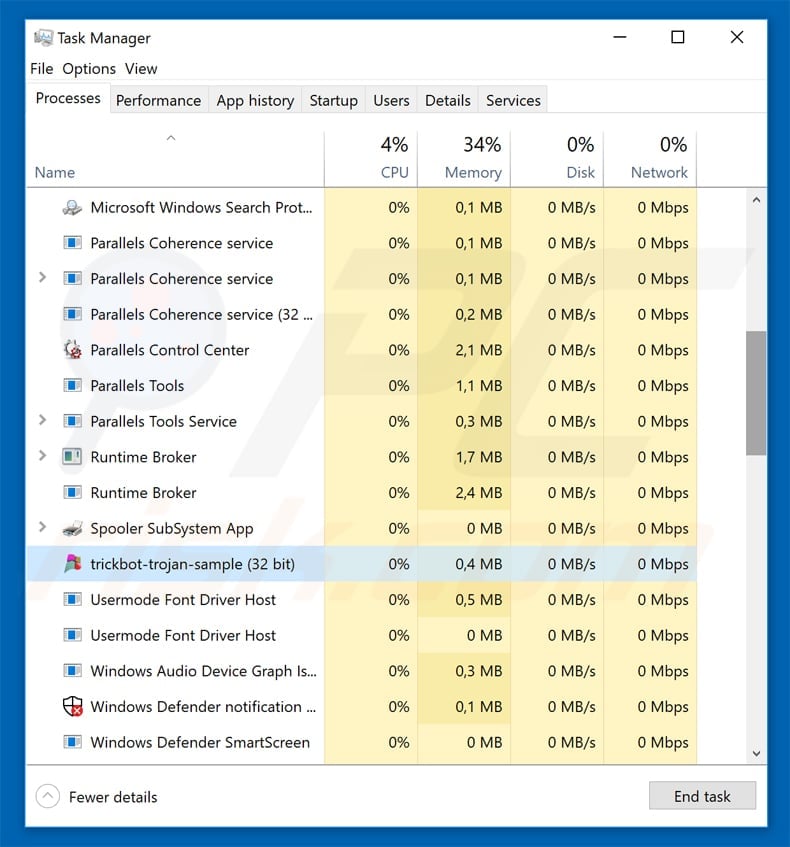

"RedLine Stealer" ejecutándose en el Administrador de Tareas como "AddInProcess.exe":

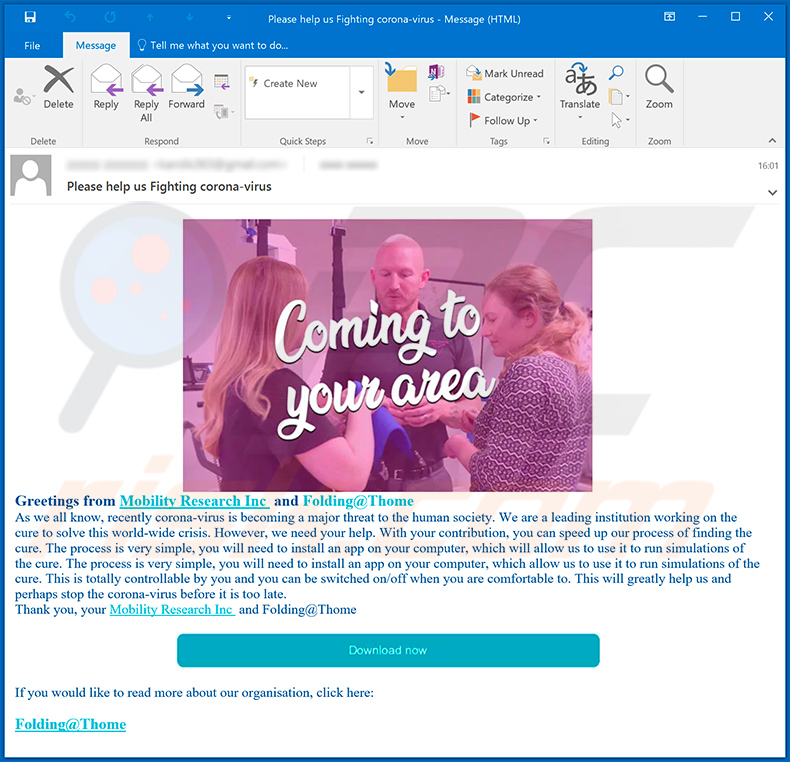

Actualización del 20 de marzo de 2020 - los ciberdelincuentes han comenzado recientemente una nueva campaña de correo electrónico no deseado para distribuir "RedLine Stealer". Envían miles de correos electrónicos engañosos pidiendo ayuda para realizar investigaciones médicas relacionadas con el coronavirus. Piden a los usuarios que instalen un software que supuestamente utilizará la computadora del destinatario para realizar varios cálculos y, por lo tanto, ayudar a los investigadores. La aplicación que animan a los usuarios a instalar se llama Folding@home. Esta aplicación existe y es legítima, sin embargo, esta campaña de spam es un engaño: en lugar de instalar la aplicación Folding@home, los delincuentes inyectan "RedLine Stealer" en el sistema. Puede encontrar más detalles en el artículo de Lawrence Abram publicado en Bleeping Computer.

Apariencia de un correo electrónico no deseado utilizado para distribuir "RedLine Stealer" disfrazándolo como la aplicación Folding@home:

Texto presentado en este correo electrónico:

Subject: Please help us Fighting corona-virus

Greetings from Mobility Research Inc and Folding@Thome As we all know, recently corona-virus is becoming a major threat to the human society. We are a leading institution working on the cure to solve this world-wide crisis. However, we need your help. With your contribution, you can speed up our process of finding the cure. The process is very simple, you will need to install an app on your computer, which will allow us to use it to run simulations of the cure. The process is very simple, you will need to install an app on your computer, which allow us to use it to run simulations of the cure. This is totally controllable by you and you can be switched on/off when you are comfortable to. This will greatly help us and perhaps stop the corona-virus before it is too late.

Thank you, your Mobility Research Inc and Folding@ThomeIf you would like to read more about our organisation, click here:

Folding@Thome

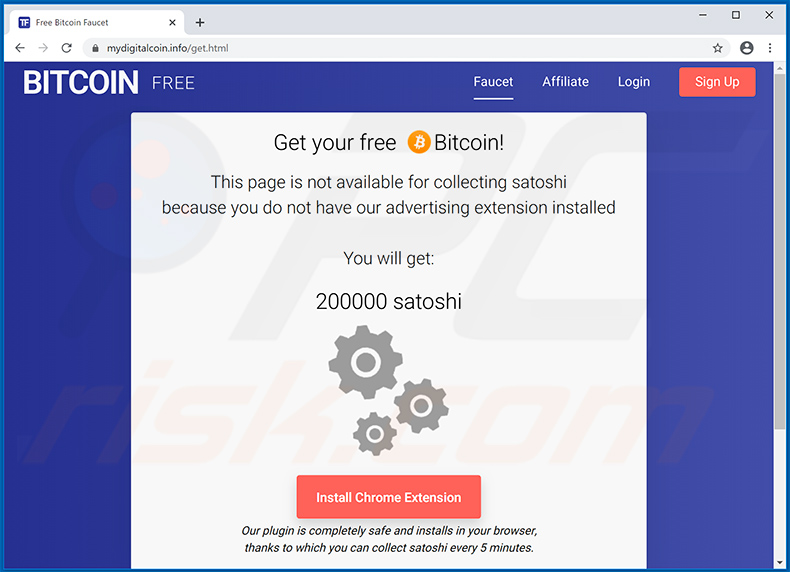

Apariencia de un sitio web fraudulento (mydigitalcoin.info) utilizado para promover "RedLine Stealer" (la página ofrece 200000 satoshi para la instalación):

Texto presentado:

BITCOINFREE

Faucet

Affiliate

Login

Sign Up

Get your free Free BitcoinBitcoin!

This page is not available for collecting satoshi

because you do not have our advertising extension installedYou will get:

200000 satoshiInstall Chrome Extension

Our plugin is completely safe and installs in your browser,

thanks to which you can collect satoshi every 5 minutes.

Eliminación automática instantánea de malware:

La eliminación manual de amenazas puede ser un proceso largo y complicado que requiere conocimientos informáticos avanzados. Combo Cleaner es una herramienta profesional para eliminar malware de forma automática, que está recomendado para eliminar malware. Descárguelo haciendo clic en el siguiente botón:

DESCARGAR Combo CleanerSi decide descargar este programa, quiere decir que usted está conforme con nuestra Política de privacidad y Condiciones de uso. Para usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por RCS LT, la empresa matriz de PCRisk.

Menú rápido:

- ¿Qué es "RedLine Stealer"?

- PASO 1. Eliminación manual del malware "RedLine Stealer".

- PASO 2. Revise si su computadora está limpia.

¿Cómo eliminar el malware manualmente?

La eliminación manual de malware es una tarea complicada. Por lo general, es mejor permitir que los programas antivirus o antimalware lo hagan automáticamente. Para eliminar este malware, recomendamos utilizar Combo Cleaner Antivirus para Windows. Si desea eliminar el malware manualmente, el primer paso es identificar el nombre del malware que está intentando eliminar. Aquí hay un ejemplo de un programa sospechoso que se ejecuta en la computadora de un usuario:

Si revisó la lista de programas que se ejecutan en su computadora, por ejemplo, usando el administrador de tareas, e identificó un programa que parece sospechoso, debe continuar con estos pasos:

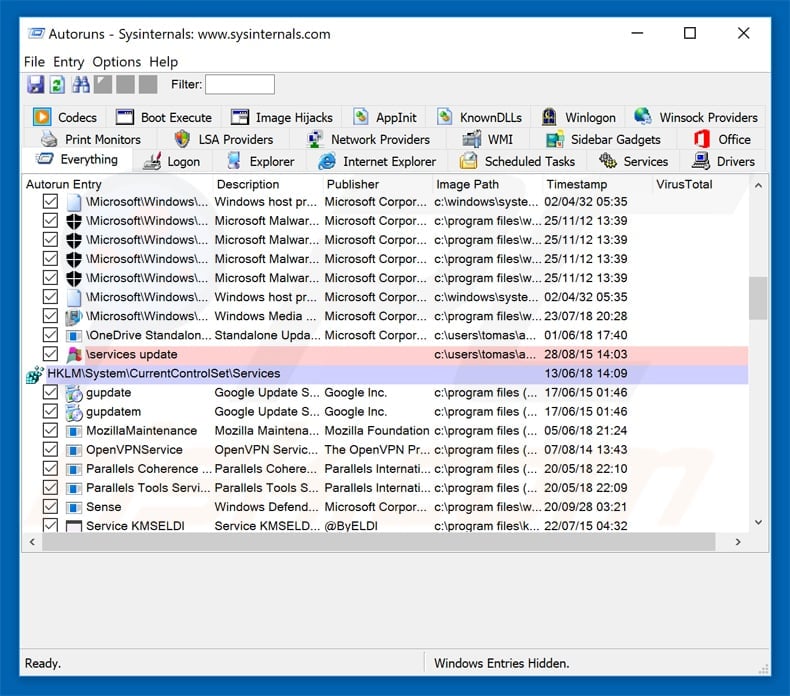

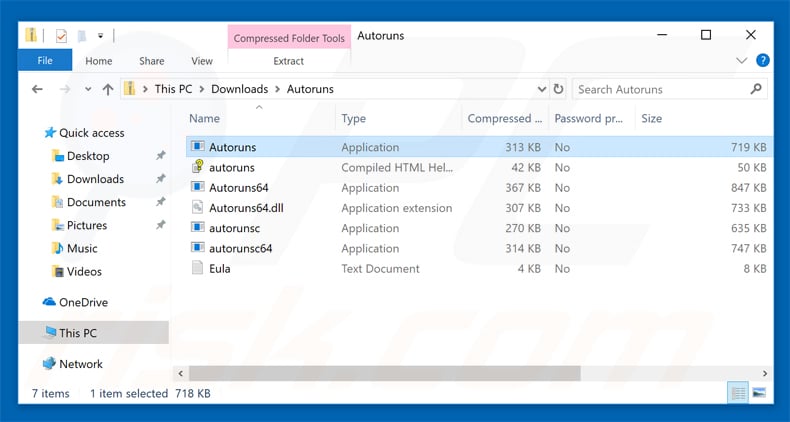

Descargue un programa llamado Autoruns. Este programa muestra aplicaciones de inicio automático, registro y ubicaciones del sistema de archivos:

Descargue un programa llamado Autoruns. Este programa muestra aplicaciones de inicio automático, registro y ubicaciones del sistema de archivos:

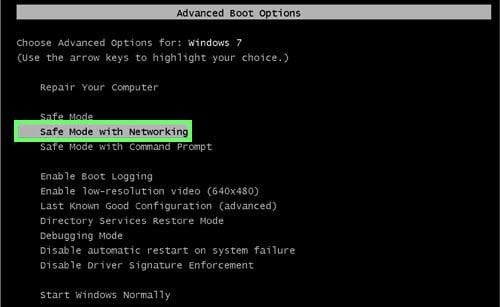

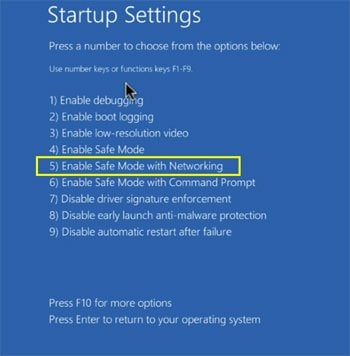

Reinicie su computadora en Modo Seguro:

Reinicie su computadora en Modo Seguro:

Usuarios de Windows XP y Windows 7: Inicie su computador en modo seguro. Haga clic en Inicio, clic en Apagar, clic en Reiniciar, clic en Aceptar. Durante el proceso de inicio de su computador, presione la tecla F8 en su teclado varias veces hasta que vea el menú Opciones Avanzadas de Windows, y luego seleccione Modo Seguro con Funciones de Red de la lista.

Video que muestra cómo iniciar Windows 7 en "Modo Seguro con Funciones de Red":

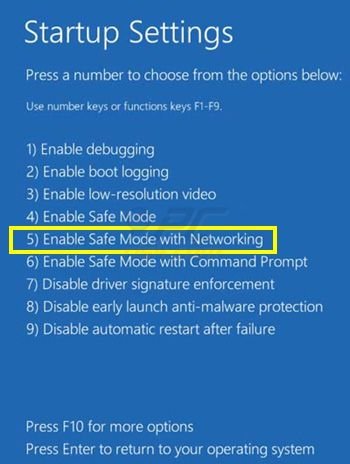

Usuarios de Windows 8: Iniciar Windows 8 en Modo Seguro con Funciones de Red: vaya a la pantalla de inicio de Windows 8, escriba Avanzado, en los resultados de búsqueda, seleccione Configuración. Haga clic en Opciones de inicio avanzadas, en la ventana abierta "Configuración General de PC", seleccione Inicio Avanzado. Clic en el botón "Reiniciar Ahora". Su computadora ahora se reiniciará en el "Menú de opciones de inicio avanzado". Haga clic en el botón "Solucionar problemas" y luego clic en el botón "Opciones avanzadas". En la pantalla de opciones avanzadas, haga clic en "Configuración de inicio". Haga clic en el botón "Reiniciar". Su PC se reiniciará en la pantalla de Configuración de inicio. Presione F5 para iniciar en Modo Seguro con Funciones de Red.

Video que muestra cómo iniciar Windows 8 en "Modo Seguro con Funciones de Red":

Usuarios de Windows 10: Haga clic en el logotipo de Windows y seleccione el icono de Encendido. En el menú abierto, haga clic en "Reiniciar" mientras mantiene presionado el botón "Shift" en su teclado. En la ventana "Elija una opción", haga clic en "Solucionar Problemas", luego seleccione "Opciones Avanzadas". En el menú de opciones avanzadas, seleccione "Configuración de Inicio" y haga clic en el botón "Reiniciar". En la siguiente ventana, debe hacer clic en la tecla "F5" en su teclado. Esto reiniciará su sistema operativo en modo seguro con funciones de red.

Video que muestra cómo iniciar Windows 10 en "Modo Seguro con Funciones de Red":

Extraiga el archivo descargado y ejecute el archivo Autoruns.exe.

Extraiga el archivo descargado y ejecute el archivo Autoruns.exe.

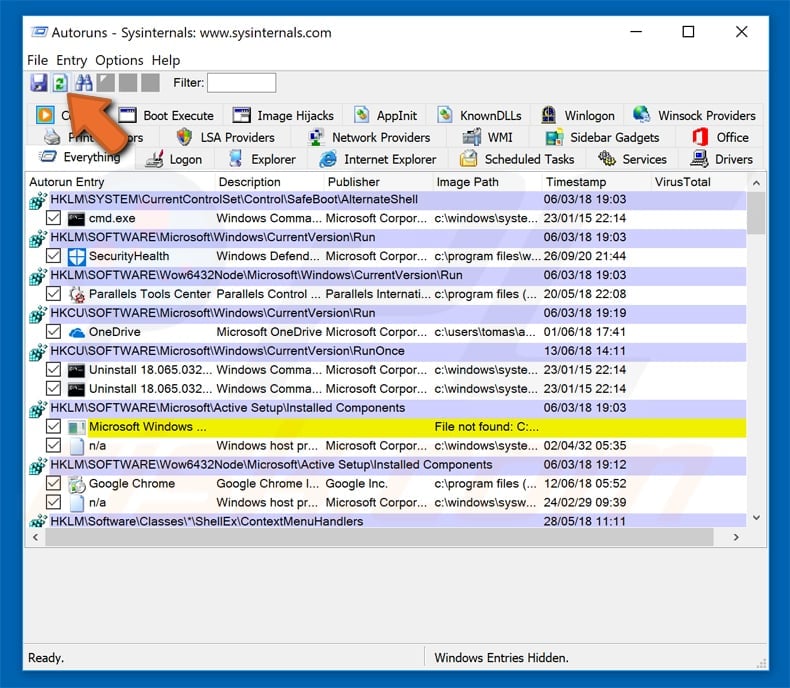

En la aplicación Autoruns, haga clic en "Opciones" en la parte superior y desactive las opciones "Ocultar ubicaciones vacías" y "Ocultar entradas de Windows". Después de este procedimiento, haga clic en el icono "Actualizar".

En la aplicación Autoruns, haga clic en "Opciones" en la parte superior y desactive las opciones "Ocultar ubicaciones vacías" y "Ocultar entradas de Windows". Después de este procedimiento, haga clic en el icono "Actualizar".

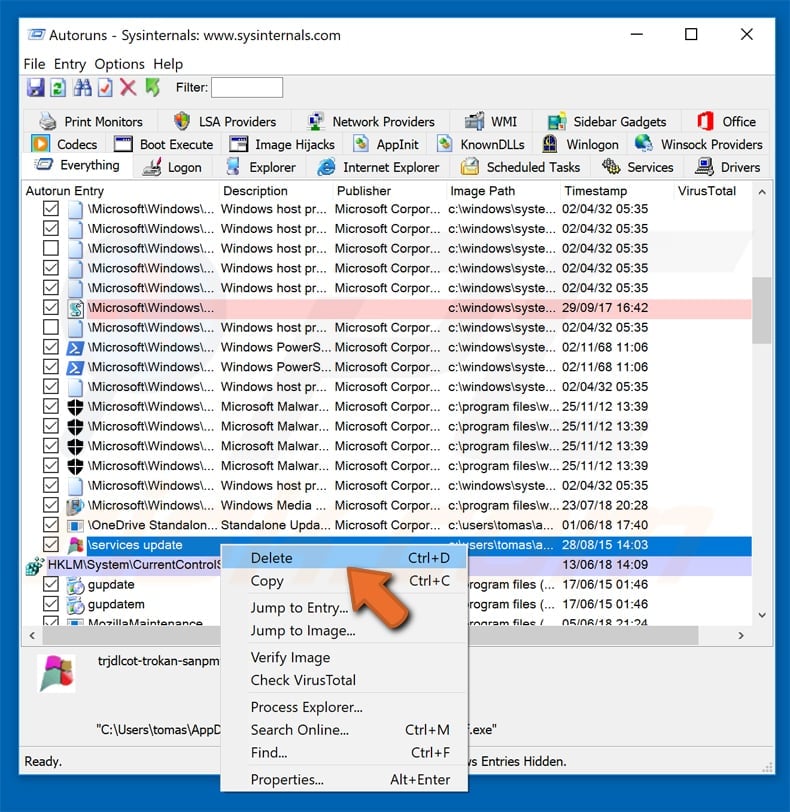

Consulte la lista provista por la aplicación Autoruns y localice el archivo de malware que desea eliminar.

Consulte la lista provista por la aplicación Autoruns y localice el archivo de malware que desea eliminar.

Debe anotar la ruta y nombre completos. Tenga en cuenta que algunos programas maliciosos ocultan nombres de procesos bajo nombres legítimos de procesos de Windows. En esta etapa, es muy importante evitar eliminar los archivos del sistema. Después de localizar el programa sospechoso que desea eliminar, haga clic con el botón derecho del mouse sobre su nombre y elija "Eliminar".

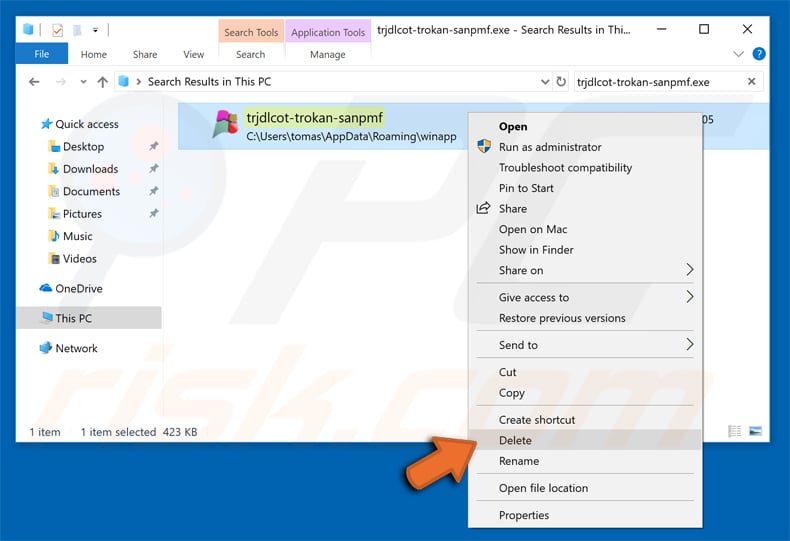

Después de eliminar el malware a través de la aplicación Autoruns (esto asegura que el malware no se ejecutará automáticamente en el próximo inicio del sistema), debe buscar el nombre del malware en su computadora. Asegúrese de habilitar los archivos y carpetas ocultos antes de continuar. Si encuentra el nombre de archivo del malware, asegúrese de eliminarlo.

Reinicie su computadora en modo normal. Seguir estos pasos debería eliminar cualquier malware de su computadora. Tenga en cuenta que la eliminación manual de amenazas requiere habilidades informáticas avanzadas. Si no tiene estas habilidades, deje la eliminación de malware a los programas antivirus y antimalware. Es posible que estos pasos no funcionen con infecciones avanzadas de malware. Como siempre, es mejor prevenir la infección que intentar eliminar el malware más tarde. Para mantener su computadora segura, instale las últimas actualizaciones del sistema operativo y use un software antivirus.

Para asegurarse de que su computadora esté libre de infecciones de malware, recomendamos escanearla con Combo Cleaner Antivirus para Windows.

Compartir:

Tomas Meskauskas

Investigador experto en seguridad, analista profesional de malware

Me apasiona todo lo relacionado con seguridad informática y tecnología. Me avala una experiencia de más de 10 años trabajando para varias empresas de reparación de problemas técnicos y seguridad on-line. Como editor y autor de PCrisk, llevo trabajando desde 2010. Sígueme en Twitter y LinkedIn para no perderte nada sobre las últimas amenazas de seguridad en internet.

El portal de seguridad PCrisk es ofrecido por la empresa RCS LT.

Investigadores de seguridad han unido fuerzas para ayudar a educar a los usuarios de ordenadores sobre las últimas amenazas de seguridad en línea. Más información sobre la empresa RCS LT.

Nuestras guías de desinfección de software malicioso son gratuitas. No obstante, si desea colaborar, puede realizar una donación.

DonarEl portal de seguridad PCrisk es ofrecido por la empresa RCS LT.

Investigadores de seguridad han unido fuerzas para ayudar a educar a los usuarios de ordenadores sobre las últimas amenazas de seguridad en línea. Más información sobre la empresa RCS LT.

Nuestras guías de desinfección de software malicioso son gratuitas. No obstante, si desea colaborar, puede realizar una donación.

Donar

▼ Mostrar discusión